將驗證新增至在 Azure App 服務 上執行的 Web 應用程式

瞭解如何為在 Azure App 服務 上執行的 Web 應用程式啟用驗證,並限制對您組織中的使用者存取。

App Service 提供內建驗證支援,因此您可以在 Web 應用程式中撰寫最少或沒有程式代碼來登入使用者並存取數據。 不需要使用 App Service 驗證模組,但有助於簡化驗證和您的應用程式。 本文說明如何使用 Microsoft Entra ID 作為識別提供者,使用 App Service 驗證模組保護您的 Web 應用程式。

驗證模組是透過 Azure 入口網站和應用程式設定來啟用和設定。 不需要 SDK、特定語言或應用程式程式代碼的變更。支持各種身分識別提供者,其中包括 Microsoft Entra ID、Microsoft 帳戶、Facebook、Google 和 Twitter。 啟用驗證模組時,每個傳入 HTTP 要求都會通過它,再由應用程式程式代碼處理。若要深入瞭解,請參閱 Azure App 服務 中的驗證和授權。

在本教學課程中,您會了解如何:

- 設定 Web 應用程式的驗證。

- 限制對您組織中的使用者存取 Web 應用程式。

必要條件

如果您沒有 Azure 訂用帳戶,請在開始之前先建立 Azure 免費帳戶。

在 App Service 上建立及發佈 Web 應用程式

在本教學課程中,您需要部署至 App Service 的 Web 應用程式。 您可以使用現有的 Web 應用程式,也可以遵循其中一個 ASP.NET Core、Node.js、Python 或 Java 快速入門,以建立新的 Web 應用程式並將其發佈至 App Service。

無論您是使用現有的 Web 應用程式還是建立新的 Web 應用程式,請記下下列事項:

- Web 應用程式名稱

- Web 應用程式部署至的資源群組名稱

在本教學課程中,您需要這些名稱。

設定驗證

您現在已有在 App Service 上執行的 Web 應用程式。 接下來,您會啟用 Web 應用程式的驗證。 您可以使用 Microsoft Entra 識別碼作為識別提供者。 如需詳細資訊,請參閱 設定 App Service 應用程式的 Microsoft Entra 驗證。

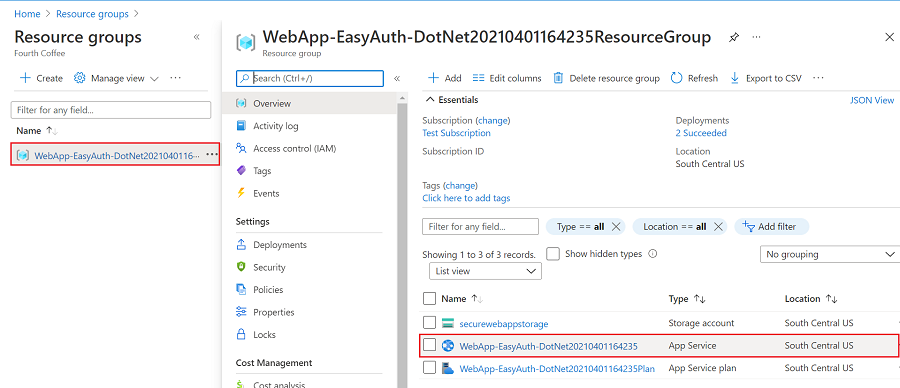

在 [Azure 入口網站] 功能表中,選取 [資源群組],或搜尋並從任何頁面選取 [資源群組]。

在 [資源群組] 中,尋找並選取您的資源群組。 在 [ 概觀] 中,選取應用程式的管理頁面。

在應用程式的左側功能表上,選取 [驗證],然後按下 [ 新增識別提供者]。

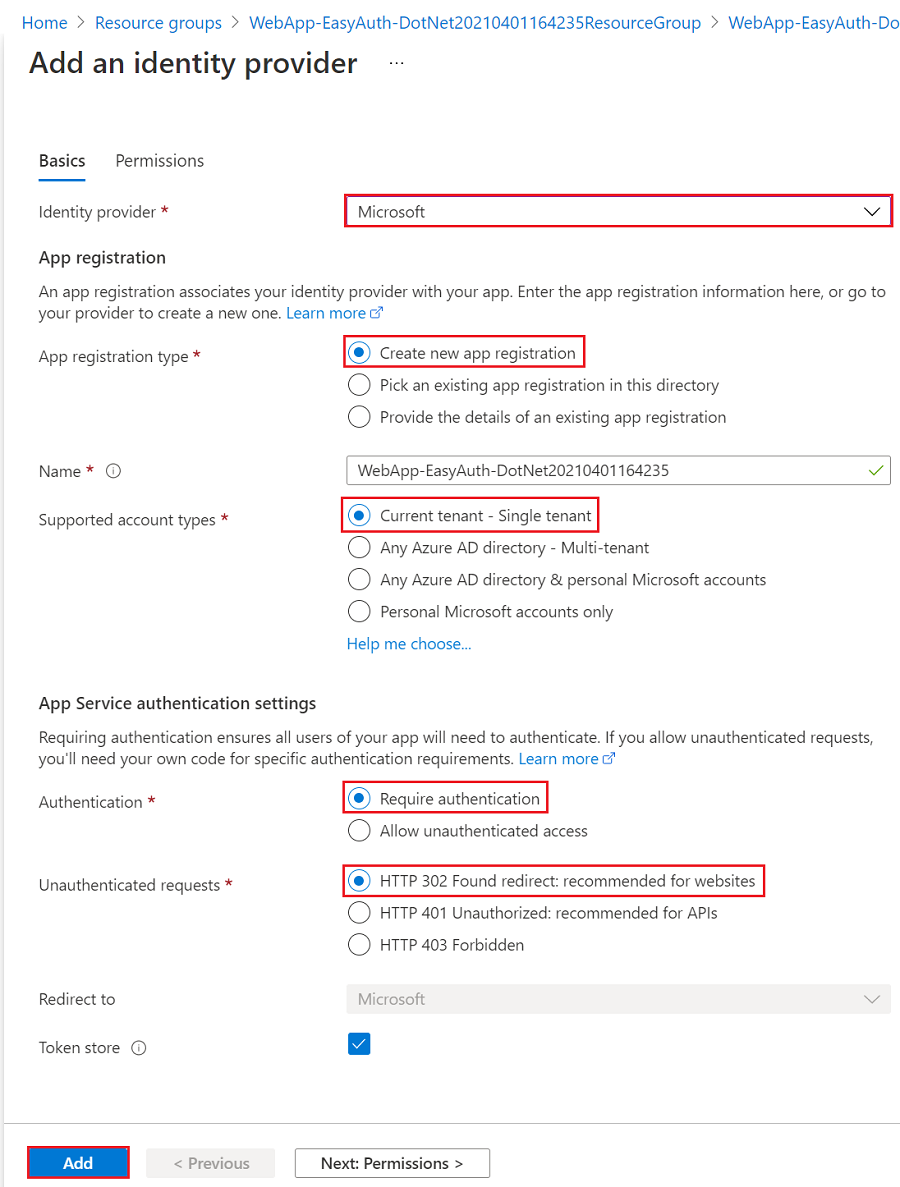

在 [新增識別提供者] 頁面中,選取 [Microsoft] 作為 [識別提供者] 以登入 Microsoft 和 Microsoft Entra 身分識別。

針對 [ 租使用者類型],選取 [ 員工]。

針對 [應用程式註冊>應用程式註冊類型],選取 [建立新的應用程式註冊]。

針對 [應用程式註冊>支持的帳戶類型],選取 [目前租使用者單一租使用者]。

在 [App Service 驗證設定] 區段中,將 [驗證] 設定為 [需要驗證] 並將 [未驗證的要求] 設定為 [HTTP 302 找到重新導向:建議用於網站]。

在 [新增識別提供者] 頁面底部,按兩下 [新增] 以啟用Web應用程式的驗證。

您現在有 App Service 驗證所保護的應用程式。

注意

若要允許來自其他租使用者的帳戶,請從 [驗證] 刀鋒視窗中編輯您的 [識別提供者],將 [簽發者 URL] 變更為https://login.microsoftonline.com/common/v2.0 ''。

驗證對 Web 應用程式的有限存取

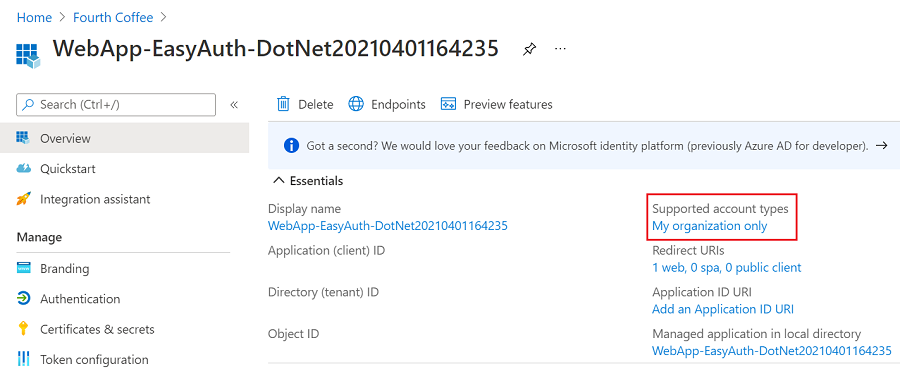

當您啟用App Service 驗證模組時,會在您的 Microsoft Entra 租使用者中建立應用程式註冊。 應用程式註冊與 Web 應用程式具有相同的顯示名稱。 若要檢查設定,請至少以應用程式開發人員身分登入 Microsoft Entra 系統管理中心,並流覽至 [身分>識別應用程式> 應用程式註冊]。 選取已建立的應用程式註冊。 在概觀中,確認 [支持的帳戶類型 ] 設定為 [僅限我的組織]。

若要確認應用程式的存取權僅限於您組織中的使用者,請以無痕模式或私人模式啟動瀏覽器,並移至 https://<app-name>.azurewebsites.net。 您應該導向至安全的登入頁面,確認不允許未經驗證的使用者存取網站。 以組織中的使用者身分登入,以取得網站的存取權。 您也可以啟動新的瀏覽器,並嘗試使用個人帳戶登入,以確認組織外部的用戶沒有存取權。

清除資源

如果您已完成本教學課程,而不再需要 Web 應用程式或相關聯的資源, 請清除您建立的資源。