你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

Microsoft反恶意软件Azure是一种免费的实时保护,可帮助识别和删除病毒、间谍软件和其他恶意软件。 当已知恶意或不需要的软件尝试自行安装或在Azure系统上运行时,它会生成警报。

该解决方案基于与 Microsoft Security Essentials(MSE)、Microsoft Forefront Endpoint Protection、Microsoft System Center Endpoint Protection、Microsoft Intune 和 Microsoft Defender for Cloud 相同的反恶意软件平台构建。 Microsoft适用于Azure的反恶意软件是应用程序和租户环境的单代理解决方案,旨在在不人工干预的情况下在后台运行。 可以根据应用程序工作负载的需求部署保护,包括基本安全默认配置或高级自定义配置,包括反恶意软件监视。

为应用程序部署和启用Microsoft反恶意软件以Azure时,可以使用以下核心功能:

- 实时保护 - 监视云服务和Virtual Machines中的活动以检测和阻止恶意软件执行。

- 计划的扫描 - 定期扫描以检测恶意软件(包括主动运行的程序)。

- 恶意软件消除 - 自动针对检测到的恶意软件采取措施,例如删除或隔离恶意文件以及清除恶意注册表项。

- 签名更新 - 自动安装最新的保护签名(病毒定义)以确保按预定的频率保持最新保护状态。

- Antimalware 引擎更新 - 自动更新 Microsoft Antimalware 引擎。

- Antimalware 平台更新 - 自动更新 Microsoft Antimalware 平台。

- Active protection - 报告有关检测到的威胁和可疑资源的遥测元数据,以 Microsoft Azure 确保对不断演变的威胁环境做出快速响应,并通过 Microsoft 活动保护系统(MAPS)实现实时同步签名传递。

- 示例报告 - 将示例提供并报告给 Microsoftt 反恶意软件服务,以帮助改善服务并实现故障排除。

- 排除项 - 允许应用程序和服务管理员配置文件、进程和驱动器的排除项。

- Antimalware 事件收集 - 记录在操作系统事件日志中采取的反恶意软件服务的运行状况、可疑活动和修正措施,并将其收集到客户的 Azure 存储帐户中。

注意

也可以使用Microsoft Defender for Cloud部署Microsoft反恶意软件。 有关详细信息,请阅读 Microsoft Defender for Cloud 中的《Install Endpoint Protection》。

体系结构

适用于Azure的反恶意软件Microsoft由多个组件组成:

- Microsoft反恶意软件客户端和服务

- 反恶意软件经典部署模型

- 反恶意软件 PowerShell cmdlet

- Azure Diagnostics 扩展

平台支持和部署

Virtual Machines:

- 默认情况下未安装

- 通过Azure门户或Visual Studio虚拟机配置作为可选安全扩展提供

- Windows Server 2008 R2、Windows Server 2012 和 Windows Server 2012 R2 支持

- 不支持 Windows Server 2008 和 Linux 操作系统

云服务:

- 默认情况下,在所有受支持的 Azure 虚拟机操作系统上都以禁用状态安装

- 需要显式激活来保护云服务

Azure App Service:

- 在承载基于 Windows 的 Web 应用的底层服务上启用

- 仅限于保护Azure App Service基础结构,而不是客户内容

- 不足以实现完整的 Web 应用程序安全性(如 Azure Web 应用程序安全最佳做法中所述实现更多安全控制)

注意

Microsoft Defender防病毒是在 Windows Server 2016 及更高版本中启用的内置反恶意软件。 Azure VM 反恶意软件扩展仍可添加到具有Microsoft Defender防病毒Windows Server 2016及更高版本的 Azure VM。 在此方案中,该扩展应用Microsoft Defender防病毒使用的任何可选配置策略。 该扩展不会部署任何其他反恶意软件服务。 有关 Microsoft Defender Antivirus 的详细信息,请参阅 用于 Azure 的代码示例,以启用和配置 Microsoft Antimalware。

Microsoft 反恶意软件工作流

Azure 服务管理员可以使用以下选项,以默认或自定义配置为虚拟机和云服务启用 Azure 反恶意软件:

- 虚拟机 - 在 Azure 门户中,位于 安全扩展 下

- Virtual Machines - 在服务器资源管理器中使用Visual Studio虚拟机配置

- 虚拟机和云服务 - 使用反恶意软件经典部署模型

- 虚拟机和云服务 - 使用反恶意软件 PowerShell Cmdlet

Azure 门户或 PowerShell 命令行程序将反恶意软件扩展包文件推送到 Azure 系统中的预定固定位置。 Azure来宾代理(或 Fabric 代理)启动反恶意软件扩展,应用作为输入提供的反恶意软件配置设置。 此步骤以默认或自定义配置设置来启用反恶意软件服务。 若未提供任何自定义配置,则以默认配置设置来启用反恶意软件服务。 有关反恶意软件配置的详细信息,请参阅

初始化后,Microsoft反恶意软件客户端会自动从 Internet 检索最新的保护引擎和签名定义,并将其应用于Azure系统。 服务将所有活动记录到“Microsoft反恶意软件”事件源下的作系统事件日志。 这些日志包括有关以下内容的信息:

- 客户健康状态

- 保护和修正活动

- 配置更改

- 引擎和签名定义更新

- 其他运营事件

可以为云服务或虚拟机启用反恶意软件监控,将生成的反恶意软件事件日志事件实时写入到你的 Azure 存储帐户。 反恶意软件服务使用 Azure Diagnostics 扩展将反恶意软件事件从Azure系统收集到客户的Azure Storage帐户中的表中。

本文档的“反恶意软件部署方案”部分介绍了上述方案支持的部署工作流,包括配置步骤和选项。

注意

但是,可以使用 PowerShell、API 和 Azure 资源管理器模板,通过 Microsoft 反恶意软件扩展来部署虚拟机规模集。 若要在正在运行的虚拟机上安装扩展,可以使用示例Python脚本 vmssextn.py。 此脚本获取规模集上的现有扩展配置,并将扩展添加到Azure Virtual Machines规模集上的现有扩展列表中。

默认和自定义的反恶意软件配置

未提供自定义配置设置时,将应用默认配置设置来为Azure Cloud Services启用反恶意软件或Virtual Machines。 默认配置设置已预先优化,以便在Azure环境中运行。 (可选)可以根据Azure应用程序或服务部署的要求自定义这些默认配置设置,并将其应用于其他部署方案。

下表汇总了反恶意软件服务可用的配置设置。 标有“默认”的列下面标记了默认配置设置。

警告

部署或更新 Microsoft 反恶意软件扩展将替换现有的Microsoft Defender防病毒设置,包括排除项。

反恶意软件部署方案

本部分将讨论启用和配置反恶意软件的方案,包括监视Azure Cloud Services和Virtual Machines。

虚拟机 - 启用和配置反恶意软件

使用 Azure 门户创建 VM 时进行部署

按照以下步骤在预配虚拟机时,使用 Azure 门户为 Azure Virtual Machines 启用和配置 Microsoft 反恶意软件:

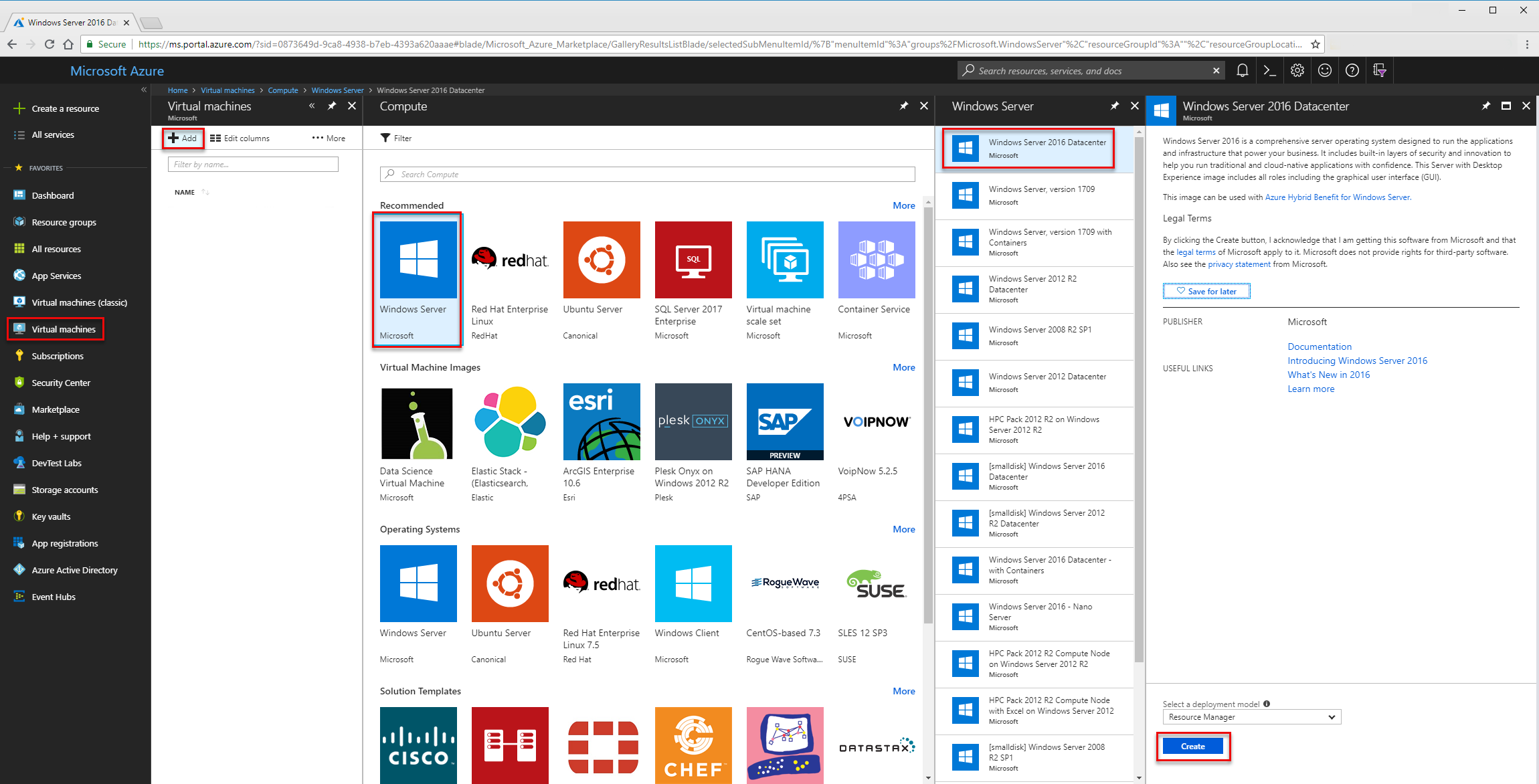

- 登录到 Azure 门户。

- 若要创建新虚拟机,请导航到 Virtual 计算机,选择 Add,然后选择 Windows Server。

- 选择要使用的 Windows 服务器的版本。

- 选择 创建。

- 提供“名称”、“用户名”和“密码”,然后创建新资源组或选择现有的资源组。

- 选择“确定”。

- 选择 VM 大小。

- 在下一部分中,根据您的需求做出合适的选择,然后选择“扩展”部分。

- 选择“添加扩展”

- 在“新建资源”下,选择“Microsoft 反恶意软件”。

- 选择 创建

- 在“安装扩展”部分中,可以配置文件、位置和进程排除项以及其他扫描选项。 选择“确定”。

- 选择“确定”。

- 返回“设置”部分,选择“确定”。

- 在“创建”屏幕中选择“确定”。

请参阅此 Azure Resource Manager 模板,了解如何为 Windows 部署反恶意软件 VM 扩展。

使用Visual Studio虚拟机配置进行部署

若要使用 Visual Studio 启用和配置Microsoft反恶意软件服务,

连接到Visual Studio中的Microsoft Azure。

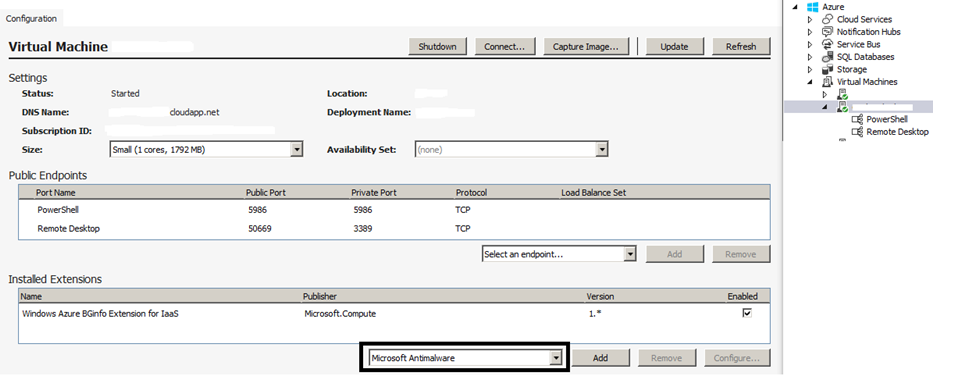

在 Server Explorer 中的 Virtual Machines 节点中选择虚拟机

右键单击“配置”查看虚拟机配置页

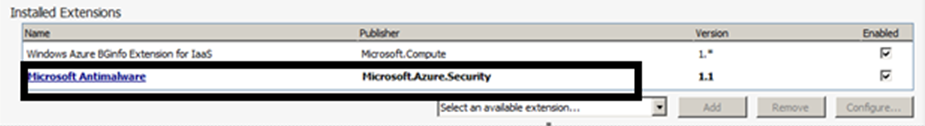

从“已安装的扩展”下的下拉列表中选择Microsoft反恶意软件扩展,然后选择“添加”以使用默认反恶意软件配置进行配置。

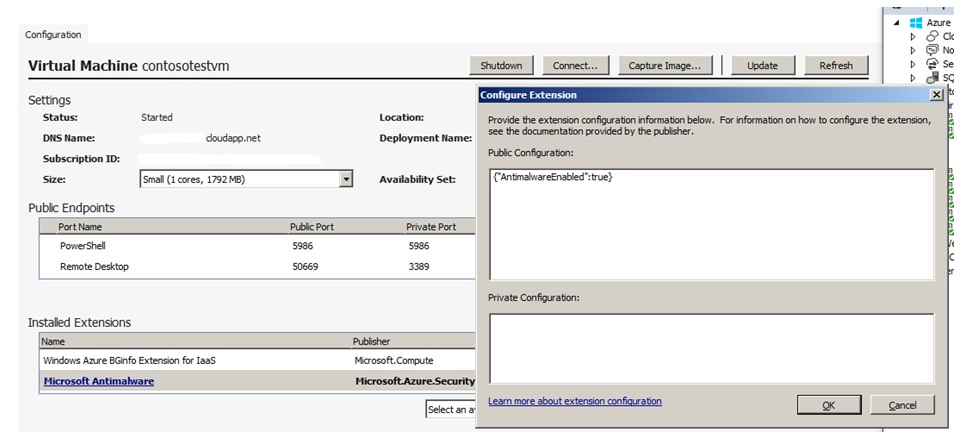

若要自定义默认的反恶意软件配置,请在已安装的扩展列表中选择“突出显示”反恶意软件扩展“,然后选择” 配置”。

将默认反恶意软件配置替换为 公共配置 文本框中支持的 JSON 格式的自定义配置,然后选择“确定”。

选择“ 更新 ”按钮,将配置更新推送到虚拟机。

注意

反恶意软件的Visual Studio Virtual Machines配置仅支持 JSON 格式配置。 有关示例配置的详细信息,请参阅

使用 PowerShell cmdlet 进行部署

Azure应用程序或服务可以使用 PowerShell cmdlet 为Azure Virtual Machines启用和配置Microsoft反恶意软件。

要使用 PowerShell cmdlet 来启用和配置 Microsoft 反恶意软件,请执行以下操作:

- 设置 PowerShell 环境 - 请参阅 https://github.com/Azure/azure-powershell 的文档

- 使用

Set-AzureVMMicrosoftAntimalwareExtensioncmdlet 为虚拟机启用和配置Microsoft反恶意软件。

注意

反恶意软件的Azure Virtual Machines配置仅支持 JSON 格式配置。 有关示例配置的详细信息,请参阅

使用 PowerShell cmdlet 启用和配置反恶意软件

Azure应用程序或服务可以使用 PowerShell cmdlet 为Azure Cloud Services启用和配置Microsoft反恶意软件。 Microsoft 反恶意软件安装在云服务平台中处于禁用状态,需要 Azure 应用执行操作才能启用它。

要使用 PowerShell cmdlet 来启用和配置 Microsoft 反恶意软件,请执行以下操作:

- 设置 PowerShell 环境 - 请参阅 https://github.com/Azure/azure-powershell 的文档

- 使用

Set-AzureServiceExtensioncmdlet 为云服务启用和配置Microsoft反恶意软件。

有关示例 PowerShell 命令的详细信息,请参阅

云服务和Virtual Machines - 使用 PowerShell cmdlet 进行配置

Azure 应用程序或服务可以使用 PowerShell 命令行小程序检索云服务和虚拟机的 Microsoft 反恶意软件配置。

要使用 PowerShell cmdlet 来检索 Microsoft 反恶意软件配置,请执行以下操作:

- 设置 PowerShell 环境 - 请参阅 https://github.com/Azure/azure-powershell 的文档

-

For Virtual Machines:使用

Get-AzureVMMicrosoftAntimalwareExtensioncmdlet 获取反恶意软件配置。 -

对于云服务:使用

Get-AzureServiceExtensioncmdlet 获取反恶意软件配置。

示例

使用 PowerShell cmdlet 删除反恶意软件配置

Azure应用程序或服务可以通过从云服务或Virtual Machines卸载相关扩展来完全删除Microsoft反恶意软件保护。 此过程同时删除反恶意软件保护和关联的监视设置,完全停止针对指定资源的恶意软件保护和事件收集。

要使用 PowerShell cmdlet 删除 Microsoft 反恶意软件,请执行以下操作:

- 设置 PowerShell 环境 - 请参阅 https://github.com/Azure/azure-powershell 的文档

-

For Virtual Machines:使用

Remove-AzureVMMicrosoftAntimalwareExtensioncmdlet 命令。 -

对于云服务: 使用

Remove-AzureServiceExtensioncmdlet。

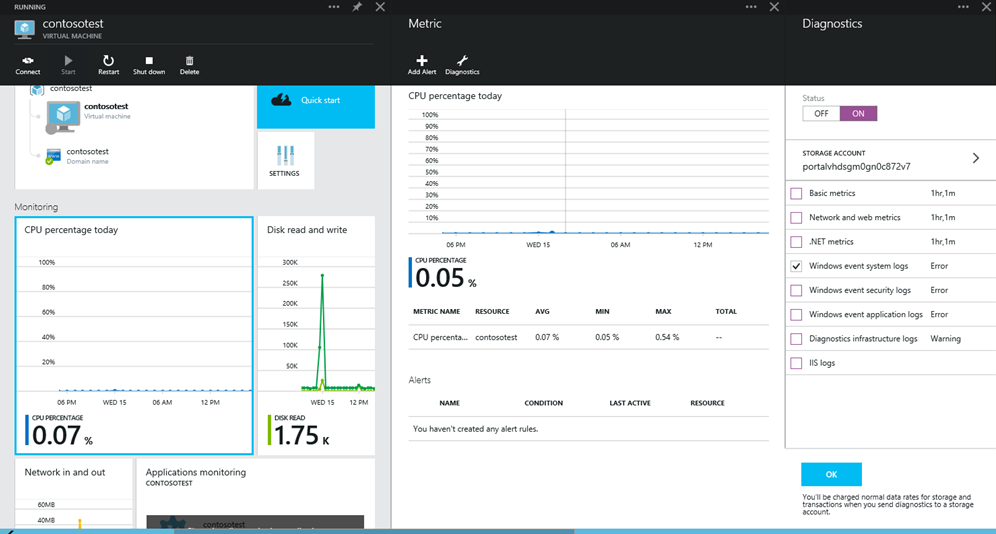

若要使用 Azure 预览门户为虚拟机启用收集反恶意软件事件功能:

- 在“虚拟机详细信息”页中选择“监视”部分的任何部分。

- 在“指标”部分选择“诊断”命令。

- 选择 Status ON 并选中Windows事件系统的选项。

- 可以取消选中列表中的所有其他选项,或者根据应用程序服务的需要将它们保持启用状态。

- 反恶意软件事件类别“错误”、“警告”、“信息性”等将被捕获到 Azure 存储帐户中。

将反恶意软件事件从Windows事件系统日志收集到您的Azure Storage帐户。 可以通过选择相应的存储帐户,为虚拟机配置存储帐户以收集反恶意软件事件。

使用 PowerShell cmdlet 为 Azure Resource Manager VM 启用和配置反恶意软件

若要使用 PowerShell cmdlet 为 Azure Resource Manager VM 启用和配置Microsoft反恶意软件:

- 使用此 GitHub 上的 文档 设置 PowerShell 环境。

- 使用 Set-AzVMExtension cmdlet 为 VM 启用和配置 Microsoft Antimalware。

可以使用以下代码示例:

使用 PowerShell cmdlet 启用和配置反恶意软件以支持 Azure 云服务扩展(CS-ES)

要使用 PowerShell cmdlet 来启用和配置 Microsoft 反恶意软件,请执行以下操作:

- 设置 PowerShell 环境 - 请参阅 https://github.com/Azure/azure-powershell 的文档

- 使用 New-AzCloudServiceExtensionObject cmdlet 来启用和配置适用于云服务 VM 的 Microsoft Antimalware。

以下代码示例可用:

使用适用于 Azure Arc 启用服务器的 PowerShell cmdlet 启用和配置反恶意软件

若要使用 PowerShell cmdlet 为启用Azure Arc的服务器启用和配置Microsoft反恶意软件:

- 使用此 GitHub 上的 文档 设置 PowerShell 环境。

- 使用 New-AzConnectedMachineExtension cmdlet 为已启用 Arc 的服务器启用和配置 Microsoft Antimalware。

可以使用以下代码示例: