你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

无代理计算机扫描

Microsoft Defender for Cloud 通过计算机扫描改进了 Azure、AWS 和 GCP 环境的计算状况。 有关要求和支持,请参阅 Defender for Cloud 中的计算支持矩阵。

适用于虚拟机 (VM) 的无代理扫描提供:

- 使用 Microsoft Defender 漏洞管理广泛、无摩擦地查看软件清单。

- 深入分析操作系统配置和其他计算机元数据。

- 使用 Defender 漏洞管理进行漏洞评估。

- 用于在计算环境中查找纯文本机密的机密扫描。

- 使用 Microsoft Defender 防病毒通过 无代理恶意软件扫描进行威胁检测。

无代理扫描可帮助你识别可操作状况问题,而无需安装代理、网络连接或对计算机性能产生任何影响。 无代理扫描通过 Defender 云安全状况管理 (CSPM) 计划和 Defender for Servers P2 计划提供。

可用性

| 方面 | 详细信息 |

|---|---|

| 发布状态: | GA |

| 定价: | 需要 Defender 云安全态势管理 (CSPM) 或 Microsoft Defender for Servers 计划 2 |

| 支持的用例: | |

| 云: | |

| 操作系统: | |

| 实例和磁盘类型: | Azure 允许的最大磁盘数:6 虚拟机规模集 - Flex AWS GCP |

| 加密: | Azure AWS GCP |

无代理扫描的工作原理

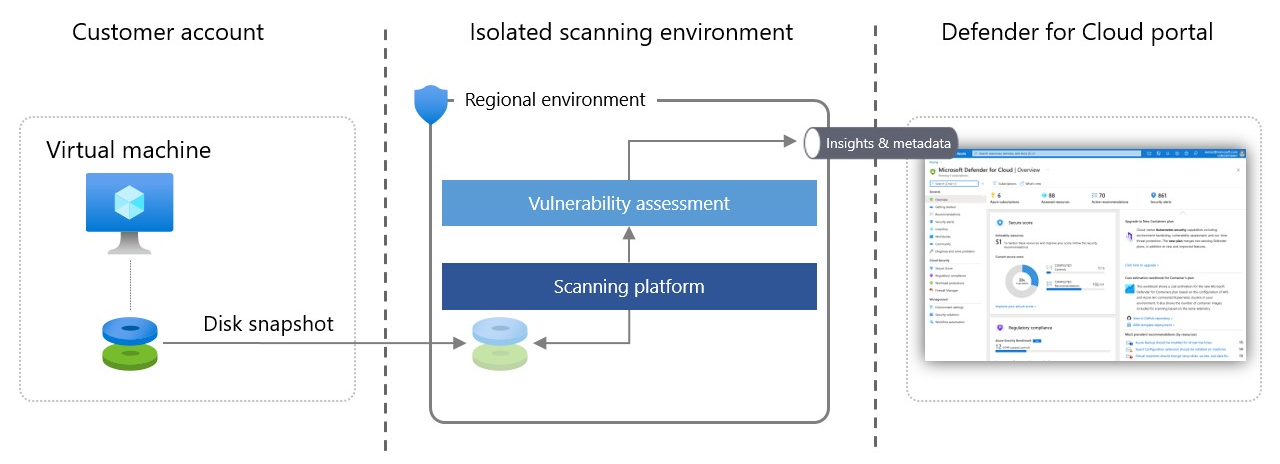

VM 的无代理扫描使用云 API 来收集数据。 基于代理的方法在运行时使用操作系统 API 持续收集与安全相关的数据。 Defender for Cloud 则会拍摄 VM 磁盘的快照,并对快照中存储的操作系统配置和文件系统进行带外、深层分析。 复制的快照与 VM 仍位于同一区域。 VM 不会受到扫描的影响。

从所复制磁盘获取必要的元数据后,Defender for Cloud 会立即删除复制的磁盘快照,然后将元数据发送到 Microsoft 引擎以分析配置差距和潜在威胁。 例如,在漏洞评估中,分析由 Defender 漏洞管理完成。 结果显示在 Defender for Cloud 中,它会将基于代理的结果和无代理结果合并到“安全警报”页上。

分析磁盘的扫描环境是一个区域性、易失、隔离且高度安全的环境。 对于与扫描无关的磁盘快照和数据,其存储时间不会超过收集元数据所需的时间,通常为几分钟。

后续步骤

本文介绍无代理扫描的工作原理,以及它将如何帮助你从计算机收集数据。

详细了解如何为 VM 启用无代理扫描。

查看有关无代理扫描的常见问题,以及它如何影响订阅/帐户、无代理数据收集和无代理扫描使用的权限。

反馈

即将发布:在整个 2024 年,我们将逐步淘汰作为内容反馈机制的“GitHub 问题”,并将其取代为新的反馈系统。 有关详细信息,请参阅:https://aka.ms/ContentUserFeedback。

提交和查看相关反馈