你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

安全团队目前面临的最大挑战之一是每天安全问题的数量。 许多安全问题需要解决,但资源不足。

Defender for Cloud的上下文安全功能可帮助安全团队评估每个安全问题背后的风险,并确定需要立即解决的最高风险问题。 Defender for Cloud可帮助安全团队有效地降低影响性违规的风险。

所有这些功能都作为 Defender 云安全态势管理计划的一部分提供,并且需要您在Defender for Servers 计划上启用 无代理扫描或 漏洞评估功能。

访问攻击路径和安全探索器

在Azure门户中,可以通过以下方式访问这些功能:

- 攻击路径分析:导航到 Microsoft Defender for Cloud>攻击路径分析

- Cloud 安全资源管理器:导航到 Microsoft Defender for Cloud>Cloud 安全资源管理器

什么是云安全图?

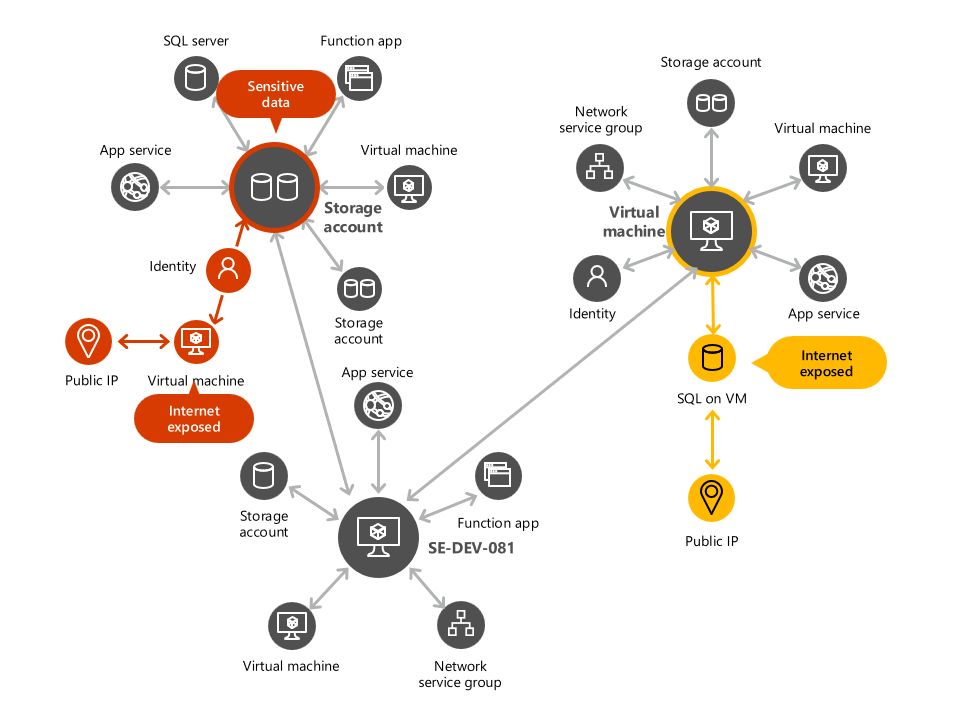

云安全图是Defender for Cloud中基于图形的上下文引擎。 云安全图从多云环境和其他来源收集数据。 例如,其中包括云资产清单、网络连接、横向移动可能性、互联网暴露、权限、漏洞等。 收集的数据将生成表示多云环境的图。

Defender for Cloud使用生成的图形执行攻击路径分析,并查找环境中风险最高的问题。 还可以使用云安全资源管理器来查询该图。

详细了解 Defender for Cloud如何收集和保护数据。

什么是攻击路径?

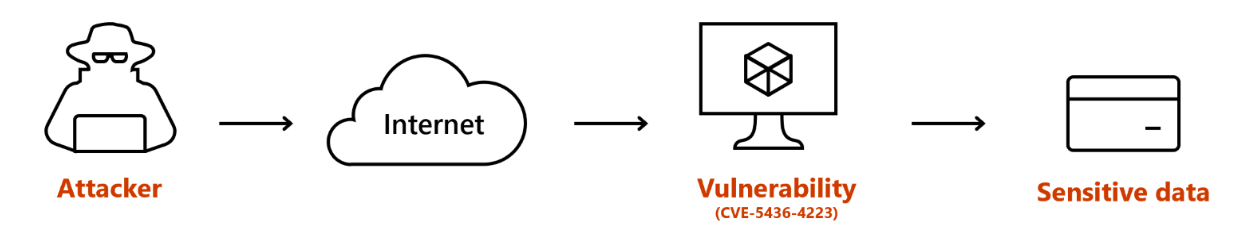

攻击路径是潜在攻击者用于破坏你的环境并访问你的资产的一系列步骤。 攻击路径侧重于攻击者可用于破坏组织的实际外部驱动和可利用威胁。 攻击路径从外部入口点开始,例如 Internet 公开的易受攻击的资源。 攻击路径遵循你多云环境中的可用横向移动,例如使用具有其他资源权限的附加标识。 攻击路径会一直持续到攻击者到达关键目标,例如包含敏感数据的数据库。

Defender for Cloud的攻击路径分析功能使用云安全图和专有算法来查找从组织外部开始的可利用入口点,以及攻击者可访问重要资产的步骤。 这有助于通过仅强调最紧急、外部启动和可利用的威胁来降低噪音并更快地采取行动。 该算法可揭示攻击路径,并提供关于如何修复问题,以破坏攻击路径和防止漏洞的建议。

攻击路径扩展了云威胁检测,涵盖广泛的云资源,包括存储帐户、容器、无服务器环境、未受保护的存储库、非托管 API 和 AI 代理。 每个攻击路径都是基于真实、可利用的弱点(例如暴露的终结点、配置不当的访问设置或泄露的凭据)构建的,确保识别的威胁反映真正的风险方案。 通过分析云配置数据和执行主动可访问性扫描,系统验证暴露的访问权限是否可从外部获取,从而减少误报,并强调既真实又可操作的威胁。

攻击路径分析功能扫描每个客户独特的云安全图,查找可利用的入口点。 如果发现了入口点,该算法会搜索攻击者可通过哪些后续步骤来访问关键资产。 这些攻击路径显示在Defender for Cloud的攻击路径分析页上,以及适用的建议。

每个客户都能看到根据其特有的多云环境确定的独特攻击路径。 使用Defender for Cloud中的攻击路径分析功能,可以识别可能导致违规的问题。 还可以首先根据最高的风险来修正发现的任何问题。 风险基于 Internet 暴露、权限和横向移动等因素。

了解如何使用攻击路径分析。

什么是云安全浏览器?

通过使用云安全资源管理器对云安全图运行基于图的查询,可以主动识别多云环境中的安全风险。 安全团队可以使用查询生成器来搜索和查找风险,同时考虑组织的特定上下文和常规信息。

云安全资源管理器支持主动探查。 可以通过对Defender for Cloud提供的上下文安全数据(例如云配置错误、漏洞、资源上下文、资源间横向移动的可能性等)运行基于图形的路径查找查询,来搜索组织中的安全风险。