你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

本文有助于使用受 DDoS 保护的虚拟网络创建 Azure 防火墙。 Azure DDoS 防护提供增强的 DDoS 缓解功能,例如自适应优化、攻击警报通知和监视,以保护防火墙免受大规模 DDoS 攻击。

重要

使用网络防护 SKU 时,Azure DDoS 防护会产生费用。 仅在租户中受保护的公共 IP 超过 100 个时,才会收取超额费用。 如果将来不使用本教程中的资源,请确保将其删除。 有关定价的信息,请参阅 Azure DDoS 防护定价。 有关 Azure DDoS 防护的详细信息,请参阅什么是 Azure DDoS 防护?

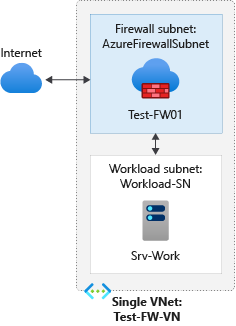

在本教程中,你将创建一个包含两个子网的单个简化 VNet,以便于部署。 为虚拟网络启用了 Azure DDoS 网络保护。

- AzureFirewallSubnet - 防火墙在此子网中。

- Workload-SN - 工作负荷服务器在此子网中。 此子网的网络流量通过防火墙。

对于生产部署,请使用 中心辐射模型,防火墙置于独立的 VNet 中。 工作负载服务器位于同一区域中的对等互联 VNet 内,这些 VNet 包含一个或多个子网。

在本教程中,你将了解如何执行以下操作:

- 设置测试网络环境

- 部署防火墙和防火墙策略

- 创建默认路由

- 配置一个应用程序规则以允许访问 www.google.com

- 配置网络规则,以允许访问外部 DNS 服务器

- 将 NAT 规则配置为允许远程桌面连接到测试服务器

- 测试防火墙

如果需要,可以使用 Azure PowerShell 完成此过程。

先决条件

如果没有 Azure 订阅,请在开始之前创建一个免费帐户。

设置网络

首先,创建一个资源组用于包含部署防火墙所需的资源。 然后创建虚拟网络、子网和测试服务器。

创建资源组

资源组包含本教程所需的所有资源。

登录到 Azure 门户,搜索并选择 资源组,然后选择“ 添加”。 输入或选择下列值:

设置 值 订阅 选择 Azure 订阅。 资源组 输入“Test-FW-RG”。 区域 选择区域。 你创建的所有其他资源必须位于同一区域中。 选择“查看 + 创建”,然后选择“创建”。

创建 DDoS 防护计划

搜索并选择 DDoS 保护计划。 选择 +创建,然后输入或选择以下信息:

设置 值 项目详细信息 订阅 选择 Azure 订阅。 资源组 选择“Test-FW-RG”。 实例详细信息 名称 输入“myDDoSProtectionPlan”。 区域 选择区域。 选择“查看 + 创建”,然后选择“创建”。

创建 VNet

此 VNet 有两个子网。

注意

AzureFirewallSubnet 子网的大小为 /26。 有关子网大小的详细信息,请参阅 Azure 防火墙常见问题解答。

在Azure portal菜单上,选择创建资源。

选择“网络”。

搜索“虚拟网络”并将其选中。

选择“ 创建 ”并输入或选择以下值:

设置 值 订阅 选择 Azure 订阅。 资源组 选择“Test-FW-RG”。 名称 输入Test-FW-VN。 区域 选择先前使用的相同位置。 在“IP 地址”选项卡上,接受 IPv4 地址空间的默认 10.1.0.0/16。 在 “子网”下,选择 默认值 并输入以下值,然后选择“ 保存” :

设置 值 子网名称 AzureFirewallSubnet (子网名称 必须是 AzureFirewallSubnet) 地址范围 10.1.1.0/26 选择 “添加子网”,输入以下值,然后选择“ 添加” :

设置 值 子网名称 Workload-SN 子网地址范围 10.1.2.0/24 在 “安全 ”选项卡上的 “DDoS 网络保护”下,选择“ 启用 ”并选择“ myDDoSProtectionPlan for DDoS 保护计划”。

选择“查看 + 创建”,然后选择“创建”。

创建虚拟机

创建工作负荷虚拟机并将其放置在 Workload-SN 子网中。

在Azure portal菜单上,选择创建资源。

选择“Windows Server 2019 Datacenter”。

输入或选择虚拟机的值:

设置 值 订阅 选择 Azure 订阅。 资源组 选择“Test-FW-RG”。 虚拟机名称 输入Srv-Work。 区域 选择先前使用的相同位置。 用户名 输入用户名。 密码 输入密码。 对于 公共入站端口,请选择 “无”、“接受磁盘默认值”,并在“ 网络 ”选项卡上确保 Test-FW-VN 是虚拟网络,子网为 Workload-SN, 公共 IP 为 None。

在“ 管理 ”选项卡上,选择“ 禁用 ”进行启动诊断,然后选择“ 查看 + 创建 和 创建”。

部署完成后,选择 Srv-Work 资源并记下专用 IP 地址供以后使用。

部署防火墙和策略

将防火墙部署到虚拟网络。

选择“ 创建资源”,搜索并选择“ 防火墙”,然后选择“ 创建”。 输入或选择下列值:

设置 值 订阅 选择 Azure 订阅。 资源组 选择“Test-FW-RG”。 名称 输入Test-FW01。 区域 选择先前使用的相同位置。 防火墙管理 选择“使用防火墙策略来管理此防火墙”。 防火墙策略 选择“新增”,并输入“fw-test-pol”。

选择前面使用的同一区域。选择虚拟网络 选择“使用现有”,然后选择“Test-FW-VN”。 公共 IP 地址 选择新增,并在名称中输入fw-pip。 接受其他默认设置,选择 “查看 + 创建”,然后选择“ 创建”。 部署需要几分钟时间。

部署完成后,转到 Test-FW-RG 资源组,选择 Test-FW01 防火墙,并记下防火墙专用和公共 IP 地址供以后使用。

创建默认路由

对于“Workload-SN”子网,请配置出站默认路由以通过防火墙。

搜索并选择 “路由”表,然后选择“ 创建”。 输入或选择下列值:

设置 值 订阅 选择 Azure 订阅。 资源组 选择“Test-FW-RG”。 区域 选择先前使用的相同位置。 名称 输入Firewall-route。 选择“查看 + 创建”,然后选择“创建”。 部署完成后,选择“转到资源”。

选择 “子网>关联”,选择 “虚拟网络>Test-FW-VN”,对于 “子网 ”,选择 “工作负荷 SN ”(仅选择此子网,否则防火墙无法正常工作),然后选择“ 确定”。

选择“ 添加路由>” ,然后输入或选择以下值,然后选择“ 确定” :

设置 值 路由名称 fw-dg 地址前缀 0.0.0.0/0 下一个跃点类型 虚拟设备 (Azure 防火墙是托管服务,但虚拟设备在此处工作) 下一个跃点地址 前面记录的防火墙专用 IP 地址

配置应用程序规则

此应用程序规则授予对 www.google.com 的出站访问权限。

打开 Test-FW-RG 资源组,选择 fw-test-pol 防火墙策略,然后选择 “应用程序规则>添加规则集合”。 输入以下值:

设置 值 名称 App-Coll01 优先级 200 规则集合操作 允许 规则 > 名称 Allow-Google 规则 > 源类型 IP 地址 规则 > 源 10.0.2.0/24 规则 > 协议:端口 http、https 规则 > 目标类型 FQDN 规则 > 目标 www.google.com选择 添加 。

Azure 防火墙包含默认情况下允许的基础结构 FQDN 的内置规则集合。 这些 FQDN 特定于平台,不能将其用于其他目的。 有关详细信息,请参阅基础结构 FQDN。

配置网络规则

此网络规则向端口 53(DNS)的两个 IP 地址授予出站访问权限。

选择 “网络规则>添加规则集合 ”并输入以下值:

设置 值 名称 Net-Coll01 优先级 200 规则集合操作 允许 规则汇集组 DefaultNetworkRuleCollectionGroup 规则 > 名称 Allow-DNS 规则 > 源类型 IP 地址 规则 > 源 10.0.2.0/24 规则 > 协议 UDP 规则 > 目标端口 53 规则 > 目标类型 IP 地址 规则 > 目标 209.244.0.3,209.244.0.4 (世纪链接运营的公共 DNS 服务器) 选择 添加 。

配置 DNAT 规则

此规则通过防火墙将远程桌面连接到 Srv-Work 虚拟机。

选择 DNAT 规则>添加规则集合 并输入以下值:

设置 值 名称 rdp 优先级 200 规则汇集组 DefaultDnatRuleCollectionGroup 规则 > 名称 rdp-nat 规则 > 源类型 IP 地址 规则 > 源 * 规则 > 协议 TCP 规则 > 目标端口 3389 规则 > 目标类型 IP 地址 规则 > 目标 防火墙公共 IP 地址 规则 > 已转换的地址 Srv-Work 专用 IP 地址 规则 > 转换端口 3389 选择 添加 。

更改 Srv-Work 网络接口的 DNS 地址

为了在本教程中进行测试,请配置服务器的主要和辅助 DNS 地址。 此配置不是一般 Azure 防火墙要求。

- 在 Test-FW-RG 资源组中,选择 Srv-Work 虚拟机的网络接口。

- 在 “设置”下,选择 “DNS 服务器>自定义”,输入

209.244.0.3,209.244.0.4然后选择“ 保存”。 - 重启 Srv-Work 虚拟机。

测试防火墙

现在测试防火墙,以确认它是否按预期方式工作。

将远程桌面连接到防火墙公共 IP 地址并登录到 Srv-Work 虚拟机。

打开 Web 浏览器并浏览到

https://www.google.com。你会看到 Google 主页。

浏览到

https://www.microsoft.com。防火墙会阻止你。

现在,你已验证防火墙规则是否正常工作:

- 可以浏览到一个允许的 FQDN,但不能浏览到其他任何 FQDN。

- 可以使用配置的外部 DNS 服务器解析 DNS 名称。

清理资源

可以保留下一教程的防火墙资源,或者如果不再需要这些资源,请删除 Test-FW-RG 资源组以删除所有与防火墙相关的资源。