你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

Microsoft Sentinel是一种云原生 SIEM 解决方案,可在多云和多平台环境中提供可缩放且经济高效的安全性。 它结合了 AI、自动化和威胁情报,以支持威胁检测、调查、响应和主动搜寻。

Microsoft Sentinel SIEM 使分析师能够更快、更准确地预测和阻止跨云和平台的攻击。

本文重点介绍Microsoft Sentinel中的主要功能。

Microsoft Sentinel继承了 Azure Monitor 防篡改和不可变性做法。 虽然 Azure Monitor 是一个仅追加数据平台,但它包括出于合规性目的删除数据的规定。

此服务支持 Azure Lighthouse,它允许服务提供商登录到自己的租户,以管理客户委托的订阅和资源组。

启用现装的安全内容

Microsoft Sentinel提供 SIEM 解决方案中打包的安全内容,使你能够引入数据、监视、警报、搜寻、调查、响应,以及连接不同的产品、平台和服务。

有关详细信息,请参阅关于Microsoft Sentinel内容和解决方案。

大规模收集数据

在本地和多个云中收集所有用户、设备、应用程序和基础结构的数据。

下表突出显示了Microsoft Sentinel中用于数据收集的关键功能。

| 功能 | 说明 | 入门 |

|---|---|---|

| 现用的数据连接器 | 许多连接器与 SIEM 解决方案一起打包,用于Microsoft Sentinel并提供实时集成。 这些连接器包括Microsoft源和Azure源,例如Microsoft Entra ID、Azure活动、Azure存储等。 现用连接器也可用于更广泛的安全和非Microsoft解决方案的应用程序生态系统。 还可以使用通用事件格式、Syslog 或 REST-API 将数据源与Microsoft Sentinel连接。 |

Microsoft Sentinel数据连接器 |

| 自定义连接器 | Microsoft Sentinel支持在没有专用连接器的情况下从某些源引入数据。 如果无法使用现有解决方案将数据源连接到Microsoft Sentinel,请创建自己的数据源连接器。 | 用于创建Microsoft Sentinel自定义连接器的资源。 |

| 数据规范化 | Microsoft Sentinel使用查询时间和引入时间规范化将各种源转换为统一的规范化视图。 | 规范化和高级安全信息模型 (ASIM) |

检测威胁

使用Microsoft的分析和无与伦比的威胁情报检测以前未检测到的威胁,并将误报降到最低。

下表突出显示了用于威胁检测的 Microsoft Sentinel 中的关键功能。

| 容量 | 说明 | 入门 |

|---|---|---|

| 分析 | 帮助你减少干扰,并最大程度地减少必须查看和调查的警报数。 Microsoft Sentinel使用分析将警报分组为事件。 按原样使用现成的分析规则,或作为构建自己的规则的起点。 Microsoft Sentinel还提供了用于映射网络行为的规则,然后查找资源中的异常情况。 这些分析通过将不同实体的低保真警报合并到潜在的高保真安全事件中来连接各个点。 | 现装检测威胁 |

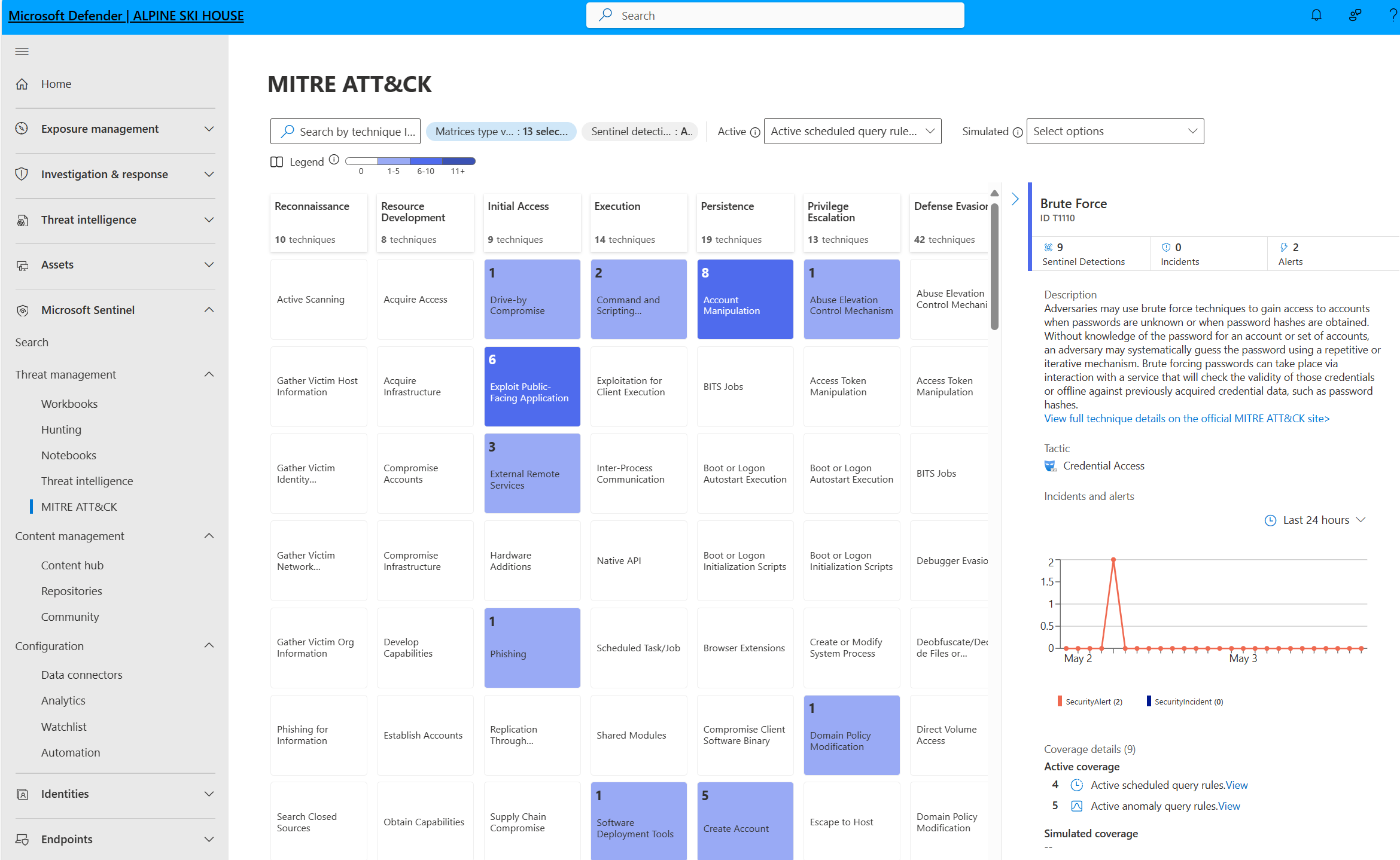

| MITRE ATT&CK 覆盖率 | Microsoft Sentinel分析引入的数据,不仅用于检测威胁并帮助你进行调查,而且还可以根据 MITRE ATT&CK® 框架中的策略和技术可视化组织安全状态的性质和覆盖范围。 | 了解 MITRE ATT&CK® 框架的安全覆盖范围 |

| 威胁智能 | 将许多威胁情报源集成到Microsoft Sentinel中,以检测环境中的恶意活动,并为安全调查人员提供上下文,以便做出明智的响应决策。 | Microsoft Sentinel中的威胁情报 |

| 监视列表 | 将你提供的数据源(监视列表)中的数据与Microsoft Sentinel环境中的事件相关联。 例如,可以创建一个监视列表,其中包含环境中的高价值资产、解雇的员工或服务帐户的列表。 在搜索、检测规则、威胁搜寻和响应 playbook 中使用监视列表。 | Microsoft Sentinel中的监视列表 |

| 工作簿 | 使用工作簿创建交互式视觉对象报表。 Microsoft Sentinel附带内置工作簿模板,一旦连接数据源,就可以快速获取有关数据的见解。 或者,创建自己的自定义工作簿。 | 可视化收集的数据。 |

调查威胁

凭借人工智能调查威胁,利用 Microsoft 多年的网络安全经验,大规模搜寻可疑活动。

下表重点介绍了Microsoft Sentinel中用于威胁调查的关键功能。

| 功能 | 说明 | 入门 |

|---|---|---|

| 事件 | Microsoft Sentinel深入调查工具可帮助你了解范围并找到潜在安全威胁的根本原因。 可以在交互式图上选择一个实体来询问特定实体的有趣问题,并向下钻取该实体及其连接,了解威胁的根本原因。 | 在 Microsoft Sentinel 中导航和调查事件 |

| 狩猎 | Microsoft Sentinel基于 MITRE 框架的强大搜寻搜索和查询工具,使你能够在触发警报之前主动搜寻组织数据源中的安全威胁。 根据搜寻查询创建自定义检测规则。 然后,将这些见解显示为安全事件响应者的警报。 | Microsoft Sentinel中的威胁搜寻 |

| 笔记本 | Microsoft Sentinel支持Azure机器学习工作区中的 Jupyter 笔记本,包括用于机器学习、可视化和数据分析的完整库。 使用 Microsoft Sentinel 中的笔记本来扩展可对Microsoft Sentinel数据执行的操作的范围。 例如: - 执行未内置于Microsoft Sentinel的分析,例如某些 Python 机器学习功能。 - 创建未内置到Microsoft Sentinel的数据可视化效果,例如自定义时间线和进程树。 - 在Microsoft Sentinel外部集成数据源,例如本地数据集。 |

具有Microsoft Sentinel搜寻功能的 Jupyter 笔记本 |

快速响应事件

使用与Azure服务和现有工具集成的 playbook 自动执行常见任务并简化安全业务流程。 Microsoft Sentinel的自动化和业务流程提供了高度可扩展的体系结构,可在新技术和威胁出现时实现可缩放的自动化。

Microsoft Sentinel 中的 Playbook 基于Azure逻辑应用中内置的工作流。 例如,如果使用ServiceNow票证系统,请使用Azure逻辑应用自动执行工作流,并在每次生成特定警报或事件时在 ServiceNow 中打开票证。

下表突出显示了Microsoft Sentinel中用于威胁响应的关键功能。

| 功能 | 说明 | 入门 |

|---|---|---|

| 自动化规则 | 通过定义和协调涵盖不同方案的一小部分规则,集中管理 Microsoft Sentinel 中的事件处理的自动化。 | 使用自动化规则在Microsoft Sentinel中自动响应威胁 |

| 剧本 | 使用 playbook 自动执行和协调威胁响应,playbook 是一系列修正操作。 按需运行 playbook,或者在自动化规则触发时自动响应特定警报或事件。 若要使用Azure逻辑应用生成 playbook,请从各种服务和系统(如 ServiceNow、Jira 等)不断扩展的连接器库中进行选择。 这些连接器允许在工作流中应用任何自定义逻辑。 |

使用 Microsoft Sentinel 中的 playbook 自动执行威胁响应 所有逻辑应用连接器的列表 |

Azure 门户停用时间线中的Microsoft Sentinel

Microsoft Sentinel在 Microsoft Defender 门户中正式发布,包括面向没有Microsoft Defender XDR或 E5 许可证的客户。 这意味着,即使不使用其他Microsoft Defender服务,也可在 Defender 门户中使用Microsoft Sentinel。

2027 年 3 月 31 日之后,Azure 门户将不再支持Microsoft Sentinel,并且仅在Microsoft Defender门户中可用。

如果当前在Azure 门户中使用 Microsoft Sentinel,建议立即开始规划到 Defender 门户的转换,以确保平稳过渡,并充分利用 Microsoft Defender 提供的统一安全操作体验。

有关更多信息,请参阅:

- Microsoft Defender 门户中的 Microsoft Sentinel

- 将Microsoft Sentinel环境转换为 Defender 门户

- 为所有Microsoft Sentinel客户规划迁移到Microsoft Defender门户 (博客)

从 2025 年 7 月开始对新客户的更改

出于本部分中所述的更改,新Microsoft Sentinel客户是将租户中的第一个工作区加入到Microsoft Sentinel的客户。

从 2025 年 7 月开始,这些新客户如果还具有订阅所有者或用户访问管理员的权限,并且不是Azure Lighthouse 委派的用户,则将其工作区自动载入到 Defender 门户,同时载入到Microsoft Sentinel。

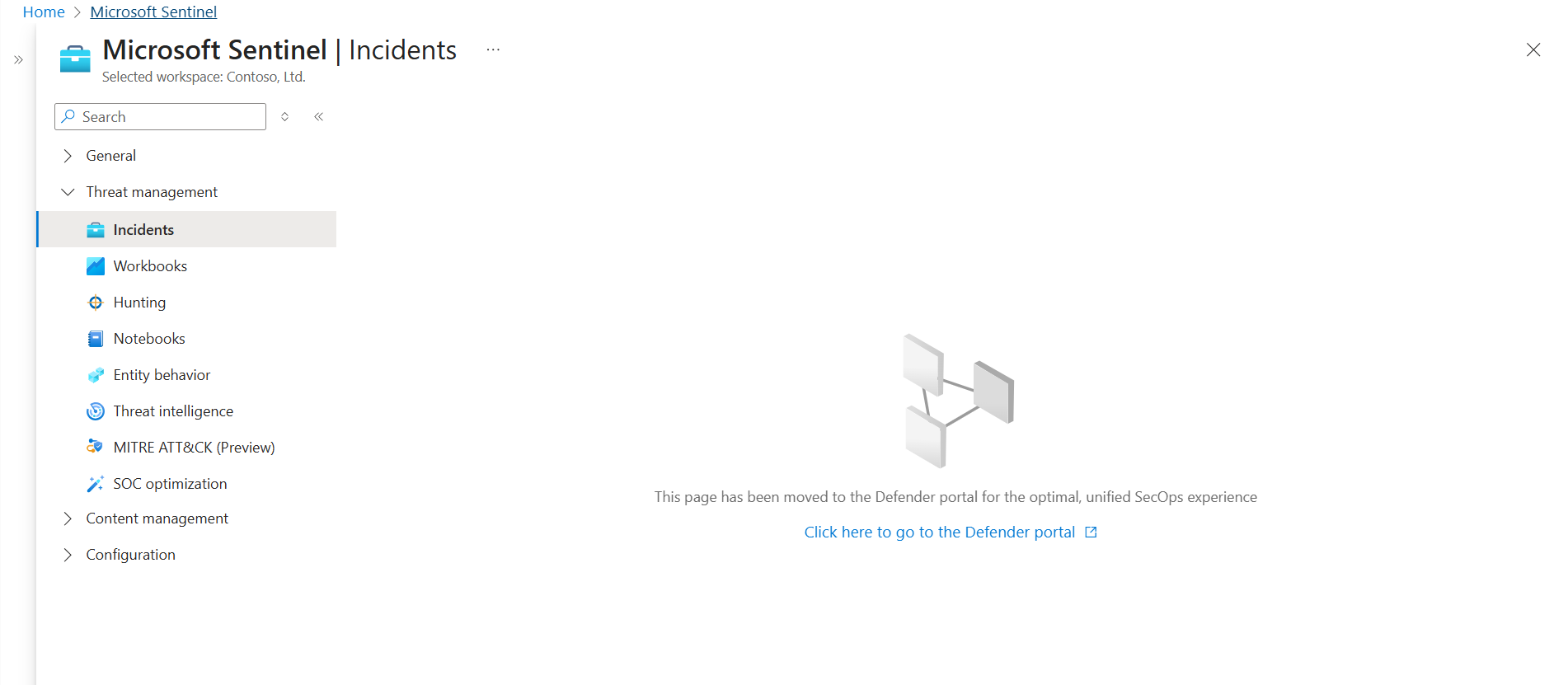

此类工作区的用户(也不Azure Lighthouse 委派的用户)在Azure 门户中查看Microsoft Sentinel链接,这些链接会将他们重定向到 Defender 门户。

例如:

此类用户仅在 Defender 门户中使用Microsoft Sentinel。

没有相关权限的新客户不会自动载入到 Defender 门户,但他们仍会看到Azure 门户中的重定向链接,并提示让具有相关权限的用户手动将工作区载入 Defender 门户。

下表总结了以下体验:

| 客户类型 | 体验 |

|---|---|

| 现有客户在租户中创建新工作区,其中已启用工作区Microsoft Sentinel | 工作区不会自动加入,并且用户看不到重定向链接 |

| Azure由 Lighthouse 委托的用户在任何租户中创建新工作区 | 工作区不会自动加入,并且用户看不到重定向链接 |

| 新客户将租户中的第一个工作区加入到Microsoft Sentinel |

-

具有所需权限的用户 会自动加入其工作区。 此类工作区的其他用户会在Azure 门户中看到重定向链接。 - 没有所需权限的用户 不会自动加入其工作区。 此类工作区的所有用户都会看到Azure 门户中的重定向链接,并且具有所需权限的用户必须将工作区载入到 Defender 门户。 |