文件策略允许使用云提供商的 API 强制实施各种自动化过程。 可以将策略设置为提供连续合规性扫描、法律电子数据展示任务、DLP (数据丢失防护) 公开共享的敏感内容,以及更多用例。 Defender for Cloud Apps可以根据 20 多个元数据筛选器监视任何文件类型。 例如,访问级别和文件类型。

支持的文件类型

Defender for Cloud Apps引擎通过从 (100 多个) 常见文件类型(包括 Office、Open Office、压缩文件、各种富文本格式、XML、HTML 等)中提取文本来执行内容检查。

策略

引擎在每个策略下组合了三个方面:

基于预设模板或自定义表达式的内容扫描。

上下文筛选器,包括用户角色、文件元数据、共享级别、组织组集成、协作上下文和其他可自定义属性。

用于管理和修正的自动操作。

注意

仅保证应用第一个触发策略的治理作。 例如,如果文件策略已将敏感度标签应用于某个文件,则第二个文件策略无法向其应用另一个敏感度标签。

启用后,该策略会持续扫描云环境,识别与内容和上下文筛选器匹配的文件,并应用请求的自动作。 这些策略检测并修正静态信息或创建新内容时的任何违规行为。 可以使用实时警报或控制台生成的报告来监视策略。

下面是可创建的文件策略的示例:

公开共享文件 - 通过选择共享级别为公共的所有文件,接收有关云中公开共享的任何文件的警报。

公开共享文件名包含组织的名称 - 接收有关包含组织名称且公开共享的任何文件的警报。 选择文件名包含组织名称并公开共享的文件。

与外部域共享 - 接收有关与特定外部域拥有的帐户共享的任何文件的警报。 例如,与竞争对手的域共享的文件。 选择要限制共享的外部域。

隔离上次未修改的共享文件 - 接收有关最近没有人修改的共享文件的警报,以隔离它们或选择启用自动作。 排除在指定日期范围内未修改的所有专用文件。 在 Google Workspace 上,可以选择使用策略创建页面上的“隔离文件”复选框隔离这些文件。

与未经授权的用户共享 - 接收有关与组织中未经授权的用户组共享的文件的警报。 选择未授权共享的用户。

敏感文件扩展名 - 接收有关具有高度公开特定扩展名的文件的警报。 选择特定扩展名(例如证书的 crt)或文件名,并排除具有专用共享级别的文件。

创建新文件策略

若要创建新的文件策略,请遵循以下过程:

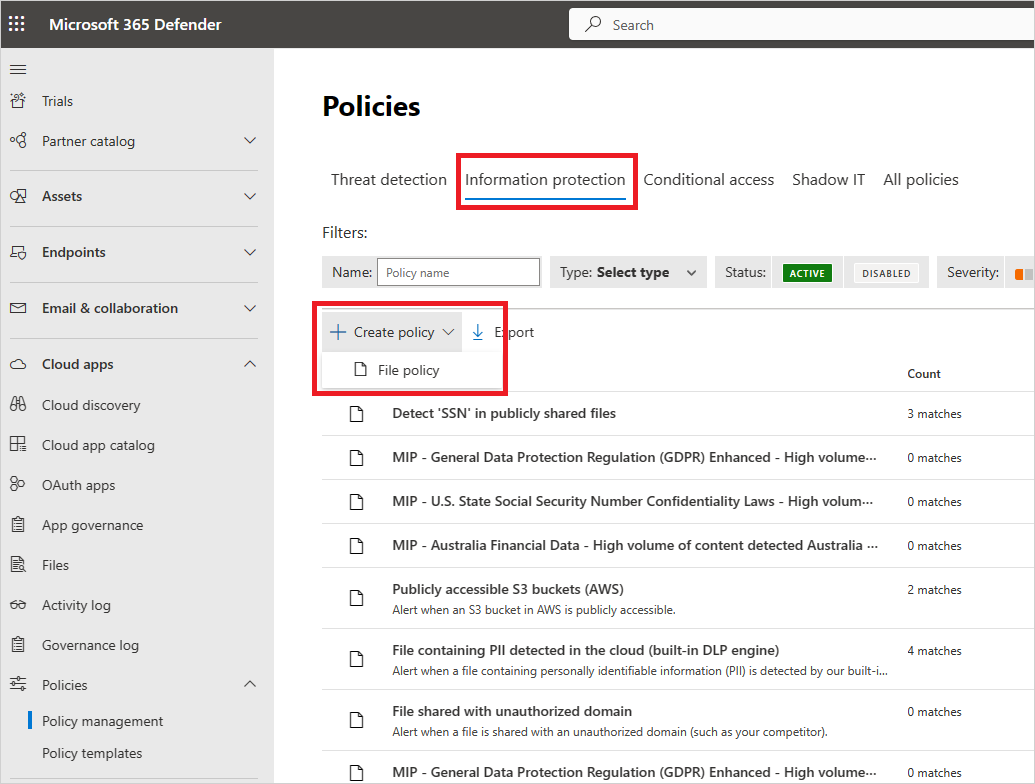

在Microsoft Defender门户中的“云应用”下,转到“策略->策略管理”。 选择“信息保护”选项卡。

选择创建策略,然后选择文件策略。

为策略提供名称和说明。 还可以将其基于模板。 有关策略模板的详细信息,请参阅 使用策略控制云应用。

为 策略分配策略严重性 。 如果将Defender for Cloud Apps配置为基于特定策略严重性级别发送通知,则此级别将确定策略的匹配项是否触发通知。

选择 一个类别 ,并将策略链接到最合适的风险类型。 此字段仅供参考,有助于稍后根据风险类型搜索特定策略和警报。 风险可能已根据你选择为其创建策略的类别预先选择。 默认情况下,文件策略设置为 DLP。

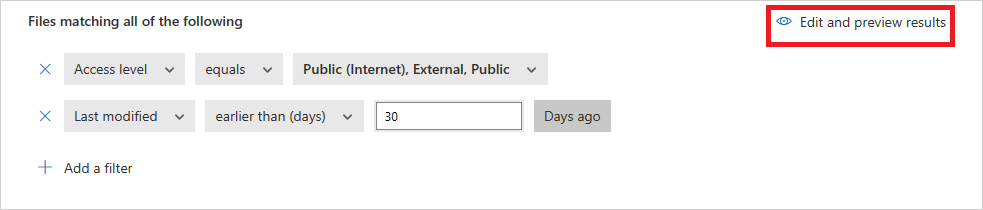

为此策略将处理的文件创建筛选器 ,以设置哪些发现的应用触发此策略。 缩小策略筛选器的范围,直到到达要处理的准确文件集。 尽量限制以避免误报。 例如,如果要删除公共权限,请记得添加 公共 筛选器,如果要删除外部用户,请使用“外部”筛选器等。

注意

文件策略“包含”筛选器仅搜索完整的单词。 这些字词必须用标点符号(如逗号、点、连字符或空格)分隔。

- 单词之间的空格或连字符功能类似于 OR。 例如,如果搜索“恶意软件病毒”,它会找到名称中带有恶意软件或病毒的所有文件,因此它会找到 malware-virus.exe 和 virus.exe。

- 如果要搜索字符串,请将单词括在引号中。 此函数类似于 AND。 例如,如果搜索“恶意软件”“病毒”,它将找到 virus-malware-file.exe 但找不到 malwarevirusfile.exe,并且找不到 malware.exe。 但是,它会搜索确切的字符串。 如果搜索“恶意软件病毒”,则不会找到“病毒”或“病毒恶意软件”。\

- 等于 仅搜索完整的字符串。 例如,如果搜索 malware.exe 它会找到 malware.exe 但找不到 malware.exe.txt。

在 “应用于 ”筛选器下,为 Box、SharePoint、Dropbox 或 OneDrive 选择 所有文件、 除所选文件夹之外的所有文件 或 所选文件夹 。 此设置允许跨应用中的所有文件或特定文件夹强制实施文件策略。 然后,系统会提示登录云应用并添加相关文件夹。

在 “选择用户组” 筛选器下,选择 所有文件所有者、 所选用户组中的文件所有者 或 不包括所选组的所有文件所有者。 然后选择相关的用户组,以确定策略中应包含哪些用户和组。

选择 内容检查方法。 建议使用 数据分类服务。

启用内容检查后,可以选择使用预设表达式或搜索其他自定义表达式。

此外,可以指定正则表达式以从结果中排除文件。 如果具有要从策略中排除的内部分类关键字标准,则此选项非常有用。

在文件被视为冲突之前,可以设置要匹配的最小内容冲突数。 例如,如果要在内容中找到至少 10 个信用卡号的文件上收到警报,则可以选择 10。

当内容与所选表达式匹配时,冲突文本将替换为 ”X>字符。 默认情况下,冲突会被屏蔽,并显示在其上下文中,在冲突前后显示 100 个字符。 表达式上下文中的数字替换为 “#”字符,从不存储在 Defender for Cloud Apps 中。 可以选择取消 屏蔽冲突的最后四个字符 的选项,以取消屏蔽冲突本身的最后四个字符。 必须设置正则表达式搜索的数据类型:内容、元数据和/或文件名。 默认情况下,它会搜索内容和元数据。

选择要在检测到匹配时Defender for Cloud Apps采取的治理作。

创建策略后,可以通过筛选 文件策略 类型来查看它。 始终可以编辑策略、校准其筛选器或更改自动作。 策略在创建时自动启用,并立即开始扫描云文件。 设置治理作时,请格外小心,这些作可能会导致对文件的访问权限不可逆地丢失。 建议使用多个搜索字段缩小筛选器范围,以准确表示要对其执行作的文件。 筛选器越窄越好。 有关指导,可以使用筛选器旁边的 “编辑和预览结果 ”按钮。

若要查看文件策略匹配项(疑似违反策略的文件),请转到 策略 ->策略管理。 使用顶部的 “类型 ”筛选器筛选结果以仅显示文件策略。 有关每个策略的匹配项的详细信息,请在 “计数 ”列下选择策略的 匹配 项数。 或者,选择策略行末尾的三个点,然后选择 “查看所有匹配项”。 这会打开 “文件策略”报表。 选择“ 立即匹配 ”选项卡,查看当前与策略匹配的文件。 选择“ 历史记录 ”选项卡可查看最多 6 个月与策略匹配的文件的历史记录。

限制

Defender for Cloud Apps中限制为 50 个文件策略。

创建或编辑文件策略,或使用“编辑并预览结果”选项时,存在查询大小限制以保持性能并防止系统过载。 如果遇到查询大小错误,请尝试一次删除一个筛选器以隔离问题。 从“协作者”筛选器开始,特别是如果它包含广泛的组,如“每个人”或“除外部用户以外的所有人”,它们更有可能超过查询限制。

文件策略最佳做法

除非有必要,否则避免在生产环境中使用 “重置结果并再次应用作 ”复选框重置文件策略。 这样做会启动策略涵盖的所有文件的完全扫描,这可能会对性能产生负面影响。

将标签应用于特定 父文件夹及其 子文件夹中的文件时,请使用 “应用于 所选>文件夹” 选项。 然后添加每个父文件夹。

将标签仅应用于特定文件夹中的文件 (排除) 的任何子文件夹时,请使用文件策略筛选器 “父文件夹 ”和 Equals 运算符。

与宽条件) 相比, (使用窄筛选条件时,文件策略速度更快。

将同一服务 ((如 SharePoint、OneDrive、Box 等)的多个文件策略) 合并为单个策略。

从 “设置” 页) 启用文件监视 (时,请至少创建一个文件策略。 当不存在文件策略或连续 7 天禁用时,文件监视会自动显示。

文件策略参考

本部分提供有关策略的参考详细信息,并提供有关每种策略类型和可为每个策略配置的字段的说明。

文件策略是基于 API 的策略,使你能够控制组织在云中的内容,同时考虑 20 多个文件元数据筛选器 (包括所有者和共享级别) 和内容检查结果。 根据策略结果,可以应用治理作。 内容检查引擎可以通过第三方 DLP 引擎和反恶意软件解决方案进行扩展。

每个策略由以下部分组成:

文件筛选器 - 使你能够基于元数据创建精细条件。

内容检查 - 使你能够根据 DLP 引擎结果缩小策略范围。 可以包括自定义表达式或预设表达式。 可以设置排除项,并且可以选择匹配项数。 还可以使用匿名化来屏蔽用户名。

作 – 策略提供一组可在发现冲突时自动应用的治理作。 这些作分为协作作、安全作和调查作。

扩展 - 可以通过第三方引擎执行内容检查,以改进 DLP 或反恶意软件功能。

查看文件策略结果

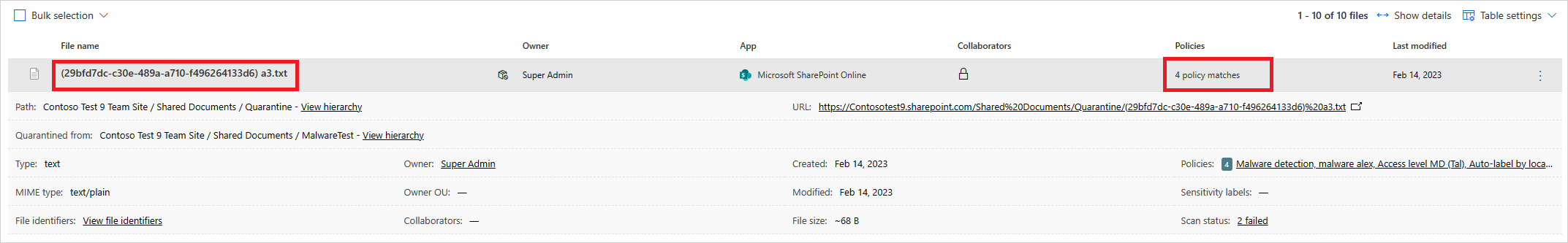

可以转到策略中心查看文件策略冲突。

在Microsoft Defender门户中的“云应用”下,转到“策略 ->策略管理”,然后选择“信息保护”选项卡。

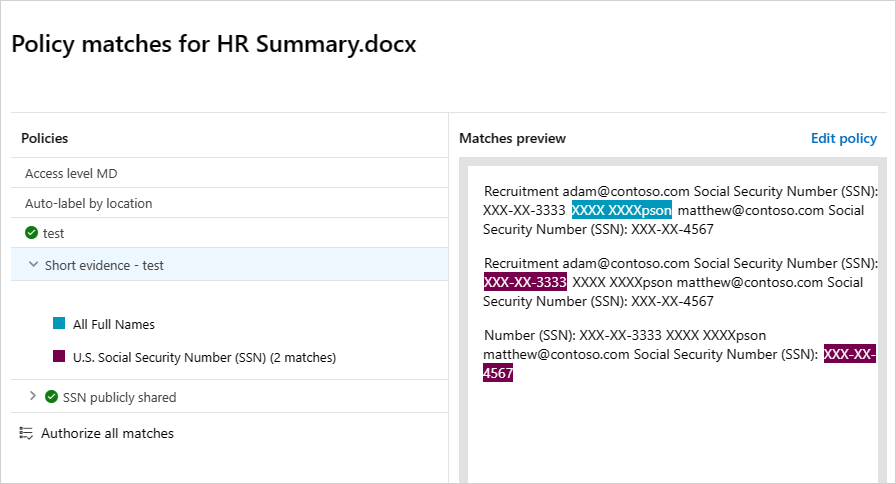

对于每个文件策略,可以通过选择 匹配项来查看文件策略冲突。

可以选择文件本身来获取有关文件的信息。

例如,可以选择“ 协作者” 以查看谁有权访问此文件,还可以选择“ 匹配” 来查看社会保险号码。

文件筛选器

文件筛选器允许你对文件策略应用特定条件,并专注于满足文件类型、访问级别和共享状态等条件的文件。 这包括 PDF、Office 文件、RTF、HTML 和代码文件等文件类型。

下面是可应用的文件筛选器列表:

访问级别 - 共享访问级别;public、external、internal 或 private。

- 内部 - 在常规设置中设置的内部域中的任何文件。

- 外部 - 保存在非你设置的内部域中的位置的任何文件。

-

共享 - 共享级别高于私有的文件。 共享包括:

- 内部共享 - 内部域中共享的文件。

- 外部共享 - 未在内部域中列出的域中共享的文件。

- 公共链接 - 可通过链接与任何人共享的文件。

- 公共 - 可通过搜索 Internet 找到的文件。

注意

外部用户共享到连接存储应用中的文件按如下方式处理Defender for Cloud Apps:

- OneDrive: OneDrive 将内部用户分配为外部用户放入 OneDrive 中的任何文件的所有者。 由于这些文件随后被视为你的组织所有,因此Defender for Cloud Apps扫描这些文件,并像对 OneDrive 中的任何其他文件一样应用策略。

- Google Drive: Google Drive 认为这些文件属于外部用户。 由于对组织不拥有的文件和数据的法律限制,Defender for Cloud Apps无法访问这些文件。

- 箱: 由于 Box 将外部拥有的文件视为私人信息,因此 Box 全局管理员无法查看文件的内容。 因此,Defender for Cloud Apps无权访问这些文件。

- Dropbox: 由于 Dropbox 将外部拥有的文件视为私人信息,因此 Dropbox 全局管理员无法查看文件的内容。 因此,Defender for Cloud Apps无权访问这些文件。

应用 - 仅搜索这些应用中的文件。

协作者 – 包括/排除特定协作者或组。

任何来自域 – 如果此域中的任何用户对文件具有直接访问权限。

注意

- 此筛选器不支持与组共享的文件,仅支持与特定用户共享的文件。

- 此筛选器不支持通过 SharePoint 和 OneDrive 的共享链接与特定用户共享的文件。

整个组织 – 如果整个组织有权访问该文件,

组 - 如果特定组有权访问该文件。 可以从 Active Directory、云应用导入组,也可以在服务中手动创建组。

注意

- 此筛选器用于作为一个整体搜索协作者组。 它与单个组成员不匹配。

用户 - 可能有权访问文件的某些用户集。

已创建 – 文件创建时间。 筛选器支持日期之前/之后和日期范围。

扩展名 – 重点介绍特定的文件扩展名。 例如,所有可执行文件 (*.exe) 。 此筛选器区分大小写。 使用 OR 子句可对多个大写变体应用筛选器。

文件 ID – 搜索特定文件 ID。 文件 ID 是一项高级功能,可用于跟踪某些高价值文件,而无需依赖于所有者、位置或名称。

文件名 – 云应用中定义的文件名或名称的子字符串。 例如,名称中具有密码的所有文件。

敏感度标签 - 搜索设置了特定标签的文件。 如果在文件策略中使用此筛选器,则策略仅适用于Microsoft Office 文件,并忽略其他文件类型。 标签包括:

- Microsoft Purview 信息保护 - 需要与 Microsoft Purview 信息保护 集成。

-

Defender for Cloud Apps - 更深入地了解它扫描的文件。 对于Defender for Cloud Apps DLP 扫描的每个文件,可以知道检查是否因为文件已加密或损坏而被阻止。 例如,可以设置策略来对外部共享的受密码保护的文件发出警报和隔离。

- Azure RMS 加密 - 未检查其内容的文件,因为它们具有 Azure RMS 加密集。

- 密码加密 - 由于受用户密码保护而未检查其内容的文件。

- 损坏的文件 – 由于无法读取其内容而未检查其内容的文件。

文件类型 – Defender for Cloud Apps扫描文件以确定真正的文件类型是否与收到的 MIME 类型匹配, (查看服务中的表) 。 此扫描适用于与数据扫描相关的文件, (文档、图像、演示文稿、电子表格、文本和 zip/存档文件) 。 筛选器按文件/文件夹类型工作。 例如, 为 ... 的所有文件夹 或 属于... 的所有电子表格文件...

| MIME 类型 | 文件类型 |

|---|---|

| - application/vnd.openxmlformats-officedocument.wordprocessingml.document - application/vnd.ms-word.document.macroEnabled.12 - application/msword - application/vnd.oasis.opendocument.text - application/vnd.stardivision.writer - application/vnd.stardivision.writer-global - application/vnd.sun.xml.writer - application/vnd.stardivision.math - application/vnd.stardivision.chart - application/x-starwriter - application/x-stardraw - application/x-starmath - application/x-淀粉艺术 - application/vnd.google-apps.document - application/vnd.google-apps.kix - application/pdf - application/x-pdf - application/vnd.box.webdoc - application/vnd.box.boxnote - application/vnd.jive.document - text/rtf - application/rtf |

文档 |

| - application/vnd.oasis.opendocument.image - application/vnd.google-apps.photo - 开头: image/ |

图像 |

| - application/vnd.openxmlformats-officedocument.presentationml.presentation - application/vnd.ms-powerpoint.template.macroEnabled.12 - application/mspowerpoint - application/powerpoint - application/vnd.ms-powerpoint - application/x-mspowerpoint - application/mspowerpoint - application/vnd.ms-powerpoint - application/vnd.oasis.opendocument.presentation - application/vnd.sun.xml.impress - application/vnd.stardivision.impress - application/x-starimpress - application/vnd.google-apps.presentation |

演示文稿 |

| - application/vnd.openxmlformats-officedocument.spreadsheetml.sheet - application/vnd.ms-excel.sheet.macroEnabled.12 - application/excel - application/vnd.ms-excel - application/x-excel - application/x-msexcel - application/vnd.oasis.opendocument.spreadsheet - application/vnd.sun.xml.calc - application/vnd.stardivision.calc - application/x-starcalc - application/vnd.google-apps.spreadsheet |

XML 电子表格 |

| - 开头: text/ | Text |

| 所有其他文件 MIME 类型 | 其他 |

- 回收站中 – 排除/包含回收站文件夹中的文件。 这些文件可能仍会共享并带来风险。 此筛选器不适用于 SharePoint 和 OneDrive 上的文件。

上次修改 时间 – 文件修改时间。 筛选器支持日期之前和之后的日期、日期范围和相对时间表达式。 例如,过去六个月内未修改的所有文件。

匹配策略 - 活动Defender for Cloud Apps策略匹配的文件。

MIME 类型 – 文件多用途 Internet 邮件扩展 (MIME) 类型检查。 它接受自由文本。

所有者 - 包括/排除特定文件所有者。 例如,跟踪 rogue_employee_#100 共享的所有文件。

所有者 OU – 包括或排除属于某些组织单位的文件所有者。 例如,除 EMEA_marketing共享的文件之外的所有公共文件。 仅适用于存储在 Google Drive 中的文件。

父文件夹 – 包括或排除特定文件夹 (不适用于子文件夹) 。 例如,除此文件夹中的文件之外的所有公开共享文件。

注意

Defender for Cloud Apps仅在新 SharePoint 和 OneDrive 文件夹发生某些文件活动后检测它们。

已隔离 – 如果文件由服务隔离。 例如,显示已隔离的所有文件。

授权文件

Defender for Cloud Apps将文件识别为存在恶意软件或 DLP 风险后,建议调查这些文件。 如果确定文件是安全的,可以对其进行授权。 授权文件会将其从恶意软件检测报告中删除,并取消此文件的未来匹配项。

授权文件

在Microsoft Defender门户中的“云应用”下,选择“策略->策略管理”。 选择 信息保护 选项卡。

在策略列表中,在触发调查的策略所在的行上,在 “计数 ”列中,选择 “匹配” 链接。

提示

可以按类型筛选策略列表。 下表列出了每个风险类型要使用的筛选器类型:

风险类型 筛选器类型 DLP 文件策略 恶意软件 恶意软件检测策略 在匹配文件列表中,在显示正在调查的文件所在的行上,选择 “ ” 以 授权 “ 。

使用文件抽屉

可以通过在文件日志中选择文件本身来查看每个文件的详细信息。 选择文件将打开 文件抽屉 ,其中提供可对文件执行以下作:

- URL - 转到文件位置。

- 文件标识符 - 打开一个弹出窗口,其中包含有关文件的原始数据详细信息,包括文件 ID 和加密密钥(如果可用)。

- 所有者 - 查看此文件所有者的用户页。

- 匹配的策略 - 查看文件匹配的策略列表。

- 敏感度标签 - 查看此文件中Microsoft Purview 信息保护的敏感度标签列表。 然后,可以按与此标签匹配的所有文件进行筛选。

文件抽屉中的字段提供指向文件的上下文链接,并可能希望直接从抽屉执行向下钻取。 例如,如果将光标移到 “所有者 ”字段旁边,则可以使用“添加到筛选器”图标 ![]() 。将所有者立即添加到当前页的筛选器。 还可以使用设置齿轮图标

。将所有者立即添加到当前页的筛选器。 还可以使用设置齿轮图标 ![]() 该图标会弹出以直接到达修改其中一个字段(例如 敏感度标签)配置所需的设置页面。

该图标会弹出以直接到达修改其中一个字段(例如 敏感度标签)配置所需的设置页面。

有关可用治理作的列表,请参阅 文件治理作。

相关视频

后续步骤

如果你遇到任何问题,我们随时为你提供帮助。 若要获取有关产品问题的帮助或支持,请 开具支持票证。