OAuth 是基于令牌的身份验证和授权的开放标准。 OAuth 允许第三方服务使用用户帐户信息,而无需公开用户的密码。 OAuth 代表用户充当中介,为服务提供访问令牌,授权共享特定帐户信息。

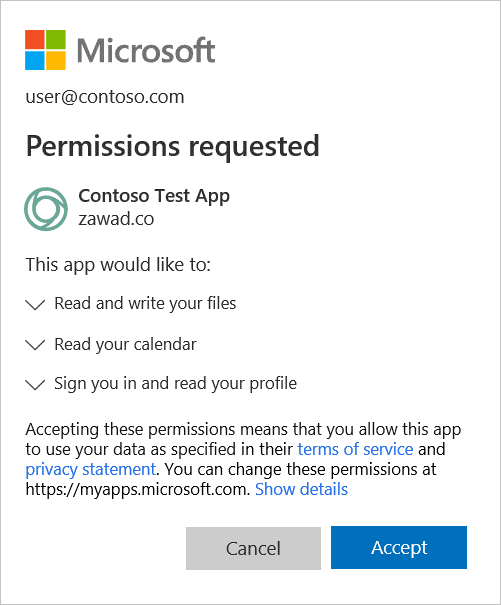

例如,分析用户日历并提供有关如何提高工作效率的建议的应用需要访问用户的日历。 OAuth 使应用能够仅基于令牌访问数据,而不是提供用户的凭据,令牌是在用户同意页面时生成的,如下图所示。

许多第三方应用可能由组织中的业务用户安装,请求访问用户信息和数据的权限,并代表其他云应用中的用户登录。 当用户安装这些应用时,他们通常单击“ 接受 ”而不仔细查看提示中的详细信息,包括向应用授予权限。 接受第三方应用权限对组织存在潜在的安全风险。

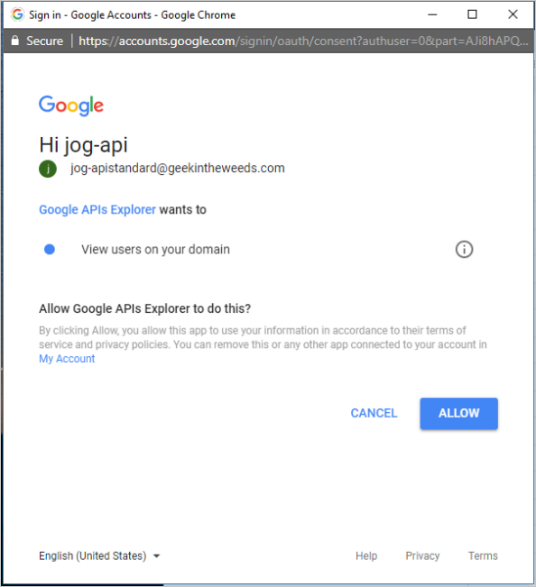

例如,以下 OAuth 应用同意页面对于普通用户来说可能看起来是合法的,但是,“Google API 资源管理器”应该不需要向 Google 本身请求权限。 因此,这表明该应用可能是网络钓鱼尝试,与 Google 完全无关。

作为安全管理员,你需要对环境中的应用进行可见性和控制,包括应用拥有的权限。 你需要能够阻止使用需要对要撤销的资源具有权限的应用。 因此,Microsoft Defender for Cloud Apps让你能够调查和监视用户授予的应用权限。 本文致力于帮助你调查组织中的 OAuth 应用,并重点介绍更可能可疑的应用。

建议的方法是使用Defender for Cloud Apps中提供的功能和信息来筛选出风险率较低的应用,并专注于可疑应用。

在本教程中,你将学习如何:

注意

本文使用 OAuth 应用 页面中的示例和屏幕截图,在未打开应用治理时使用。

如果使用 预览功能 并打开了应用治理,则相同的功能可从 “应用治理 ”页获得。

有关详细信息,请参阅 Microsoft Defender for Cloud Apps 中的应用治理。

如何检测有风险的 OAuth 应用

可以使用以下方法检测有风险的 OAuth 应用:

- 警报:React现有策略触发的警报。

- 搜寻:在所有可用应用中搜索有风险的应用,而不具体怀疑存在风险。

使用警报检测风险应用

可以将策略设置为在 OAuth 应用满足特定条件时自动向你发送通知。 例如,你可以设置一个策略,以便在检测到需要高权限且由 50 多个用户授权的应用时自动通知你。 有关创建 OAuth 策略的详细信息,请参阅 OAuth 应用策略。

通过搜寻来检测有风险的应用

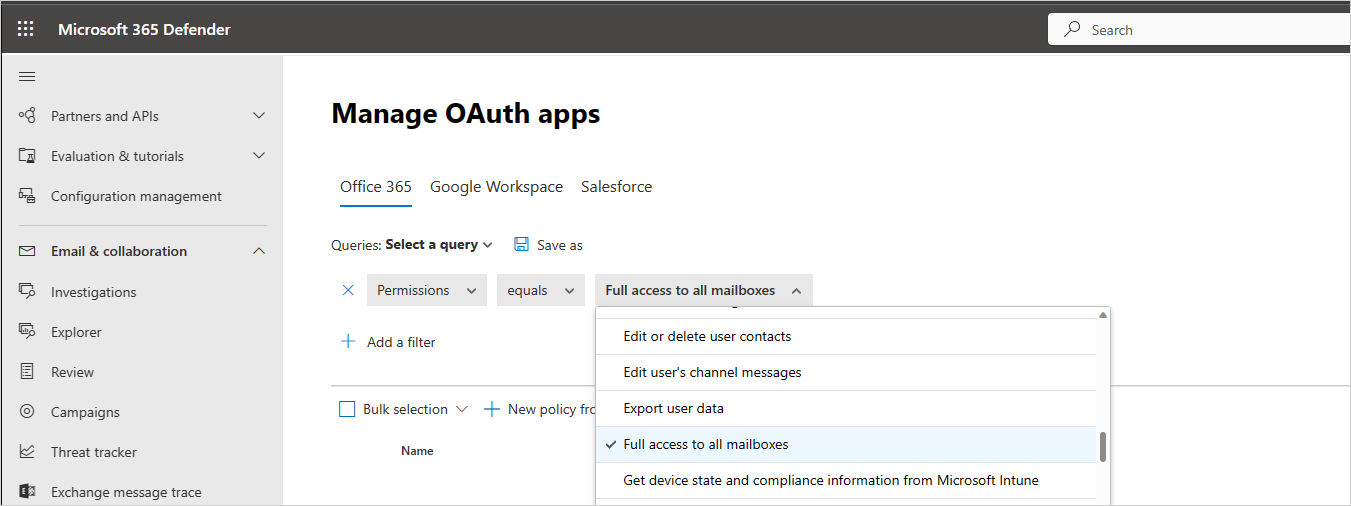

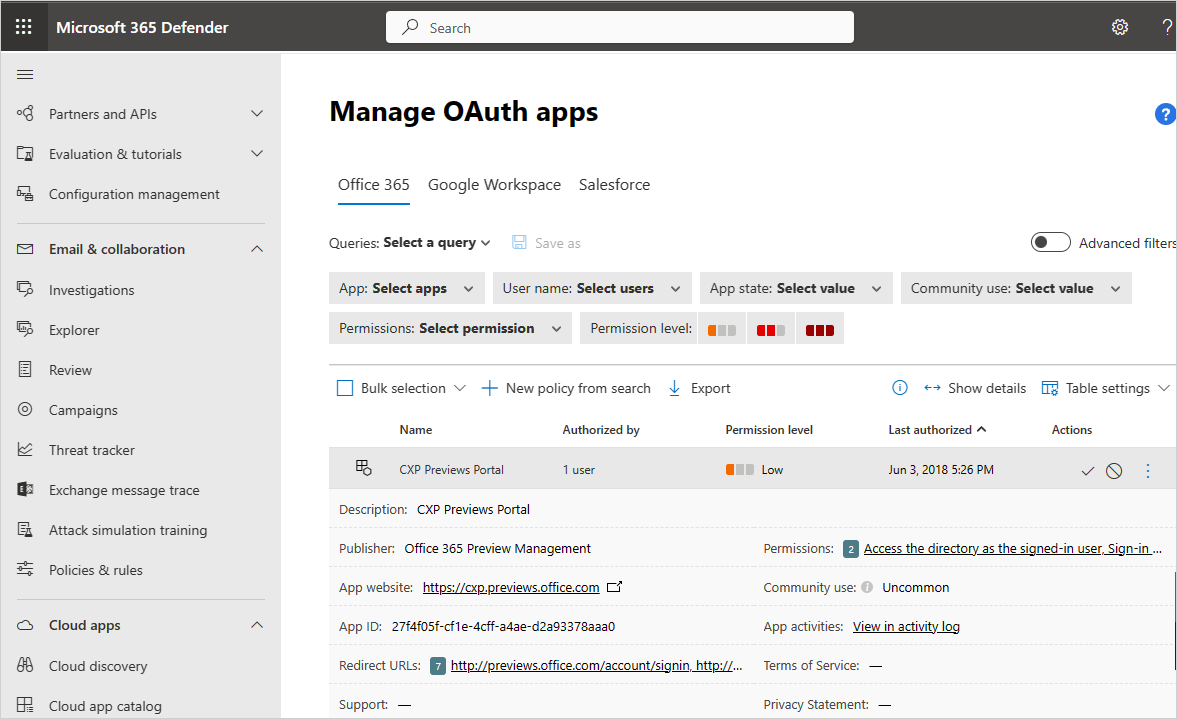

在Microsoft Defender门户中的“云应用”下,转到“OAuth 应用”。 使用筛选器和查询查看环境中发生的情况:

将筛选器设置为“权限级别高严重性”,并将“社区使用”设置为“不常见”。 使用此筛选器,可以专注于具有潜在风险的应用,其中用户可能低估了风险。

在 “权限” 下,选择特定上下文中风险特别高的所有选项。 例如,可以选择提供电子邮件访问权限的所有筛选器,例如 对所有邮箱的完全访问权限 ,然后查看应用列表,以确保它们确实需要与邮件相关的访问权限。 这可以帮助你在特定上下文中进行调查,并找到看似合法的应用,但包含不必要的权限。 这些应用更有可能有风险。

选择 外部用户授权的已保存查询应用。 使用此筛选器,可以找到可能与公司安全标准不一致的应用。

查看应用后,可以专注于查询中看似合法但实际上可能存在风险的应用。 使用筛选器查找它们:

- 筛选 少数用户授权的应用。 如果你专注于这些应用,则可以查找已泄露用户授权的风险应用。

- 具有与应用用途不匹配的权限的应用,例如,具有对所有邮箱的完全访问权限的时钟应用。

选择每个应用以打开应用抽屉,并检查以查看该应用是否有可疑的名称、发布者或网站。

查看“ 上次授权 ”下日期为“最近”的应用和目标应用列表。 可能不再需要这些应用。

如何调查可疑的 OAuth 应用

确定应用可疑并想要对其进行调查后,建议遵循以下关键原则进行高效调查:

- 你的组织或在线应用越常见且使用越普遍,就越有可能是安全的。

- 应用应仅需要与应用用途相关的权限。 如果不是这样,则应用可能会有风险。

- 需要高特权或管理员同意的应用更有可能存在风险。

- 选择应用以打开应用抽屉,然后选择 “相关活动”下的链接。 这会打开“活动日志”页,该页筛选了应用执行的活动。 请记住,某些应用执行注册为用户执行的活动。 这些活动会自动从活动日志中筛选出结果。 有关使用活动日志的进一步调查,请参阅 活动日志。

- 在抽屉中,选择“ 同意活动 ”,在活动日志中调查用户对应用的同意。

- 如果应用看起来可疑,我们建议你在不同的应用商店中调查该应用的名称和发布者。 专注于以下应用,这些应用可能是可疑的:

- 下载次数较少的应用。

- 评分低、分数低或评论差的应用。

- 具有可疑发布者或网站的应用。

- 上次更新不是最近更新的应用。 这可能表示不再支持某个应用。

- 具有不相关权限的应用。 这可能表示应用存在风险。

- 如果应用仍然可疑,可以在线研究应用名称、发布者和 URL。

- 可以导出 OAuth 应用审核,以便进一步分析授权应用的用户。 有关详细信息,请参阅 OAuth 应用审核。

如何修正可疑的 OAuth 应用

确定 OAuth 应用存在风险后,Defender for Cloud Apps提供以下修正选项:

手动修正:可以轻松 禁止从 OAuth 应用页面撤销应用

自动修正:可以创建一个策略,用于 自动撤销应用或从应用撤销特定用户。

后续步骤

如果你遇到任何问题,我们随时为你提供帮助。 若要获取有关产品问题的帮助或支持,请 开具支持票证。