应用于:

方案要求和设置

- Windows 客户端设备必须运行Windows 11、Windows 10版本 1709 内部版本 16273 或更高版本、Windows 8.1或 Windows 7 SP1。

- Windows 服务器设备必须运行 Windows Server 2025、Windows Server 2022、Windows Server 2019、Windows Server 2016、Windows Server 2012 R2 或 Windows Server 2008 R2 SP1。

- Linux 服务器必须运行受支持的版本 (请参阅 Linux 上Microsoft Defender for Endpoint的先决条件)

- 设备必须载入到 Defender for Endpoint

终结点的终结点检测和响应提供近乎实时且可作的高级攻击检测。 安全分析员可以有效地确定警报的优先级,了解整个泄露范围,并采取响应措施来修正威胁。 可以运行 EDR 检测测试来验证设备是否已正确载入并向服务报告。 本文介绍如何在新加入的设备上运行 EDR 检测测试。

Windows

打开命令提示符窗口。

在提示符下,复制并运行以下命令。 “命令提示符”窗口会自动关闭。

powershell.exe -NoExit -ExecutionPolicy Bypass -WindowStyle Hidden $ErrorActionPreference= 'silentlycontinue';(New-Object System.Net.WebClient).DownloadFile('http://127.0.0.1/1.exe', 'C:\\test-WDATP-test\\invoice.exe');Start-Process 'C:\\test-WDATP-test\\invoice.exe'如果成功,检测测试将标记为已完成,并在几分钟内显示新警报。

Linux

将 脚本文件 下载到载入的 Linux 服务器。

curl -o ~/Downloads/MDE-Linux-EDR-DIY.zip -L https://aka.ms/MDE-Linux-EDR-DIY提取压缩的文件夹。

unzip ~/Downloads/MDE-Linux-EDR-DIY.zip运行以下命令,为脚本授予可执行权限:

chmod +x ./mde_linux_edr_diy.sh运行以下命令以执行脚本:

./mde_linux_edr_diy.sh几分钟后,应在Microsoft Defender门户中引发检测。 查看警报详细信息、计算机时间线,并执行典型的调查步骤。

macOS

在浏览器中,Microsoft Edge for Mac 或 Safari 中,从https://aka.ms/mdatpmacosdiy下载 MDATP MacOS DIY.zip 并提取压缩的文件夹。

将显示以下提示:

是否允许在“mdatpclientanalyzer.blob.core.windows.net”上进行下载?

可以在“ 网站首选项”中更改哪些网站可以下载文件。单击“ 允许”。

打开“下载”。

必须能够看到 MDATP MacOS DIY。

提示

如果双击“ MDATP MacOS DIY”,将收到以下消息:

无法打开“MDATP MacOS DIY”,因为无法验证开发人员。

macOS 无法验证此应用是否没有恶意软件。

[移动到回收站][完成]单击“完成”。

右键单击“ MDATP MacOS DIY”,然后单击“ 打开”。

系统显示以下消息:

macOS 无法验证 MDATP MacOS DIY 的开发人员。 是否确定要打开它?

通过打开此应用,你将替代系统安全性,这可能会将你的计算机和个人信息公开给可能损害 Mac 或侵犯你的隐私的恶意软件。单击“打开”。

系统将显示以下消息:

Microsoft Defender for Endpoint - macOS EDR DIY 测试文件

MDATP 门户中将提供相应的警报。单击“打开”。

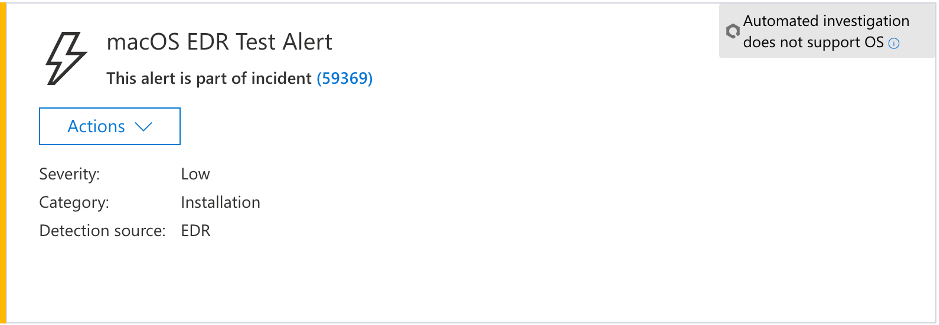

几分钟后,将引发 警报 macOS EDR 测试警报 。

转到Microsoft Defender门户 (https://security.microsoft.com/) 。

转到 警报 队列。

macOS EDR 测试警报显示严重性、类别、检测源和折叠的作菜单。 查看警报详细信息和设备时间线,并执行常规调查步骤。

后续步骤

如果遇到应用程序兼容性或性能问题,可以考虑添加排除项。 有关详细信息,请参阅以下文章: