使用敏感度标签帮助你控制对 Office 365 应用程序和容器(例如 Microsoft Teams、Microsoft 365 组和 SharePoint 站点)中的内容的访问。 它们能保护内容,且不会妨碍用户协作。 使用敏感度标签在组织范围内跨设备、应用和服务发送内容,同时保护数据。 敏感度标签可帮助组织满足合规性和安全策略。

请参阅了解敏感度标签

准备阶段

本文是 10 篇系列文章中的第 8 篇。 建议按顺序查看文章。 转到后续步骤部分可查看整个系列。

分配分类并强制实施保护设置

可以对内容进行分类,且无需添加任何保护设置。 使用和共享内容时,内容分类分配始终与内容保持一致。 分类生成包含敏感内容活动数据的使用情况报告。

强制执行保护设置,例如加密、水印和访问限制。 例如,用户将机密标签应用于文档或电子邮件。 标签可以加密内容并添加机密水印。 此外,你还可以将敏感度标签应用于容器(例如 SharePoint 站点),并帮助管理外部用户访问。

了解详细信息:

容器上的敏感度标签可以限制对容器的访问,但容器中的内容不会继承标签。 例如,用户从受保护的站点获取内容,下载该内容,然后不受限制地将其共享,除非该内容带有敏感度标签。

注意

若要应用敏感度标签,用户要登录到其 Microsoft 工作或学校帐户。

创建和管理敏感度级别所需的权限

要创建敏感度标签,团队成员需要以下权限:

- Microsoft 365 Defender 门户、

- Microsoft Purview 合规中心或

- Microsoft Purview 合规性门户

默认情况下,全局管理员有权访问管理中心,并且可以提供访问权限,而无需授予租户管理员权限。 对于此委派的受限管理员访问权限,请将用户添加到以下角色组:

- 合规性数据管理员、

- 合规性管理员或

- 安全管理员

敏感度标签策略

在规划对内容的外部访问的治理时,请考虑内容、容器、电子邮件等方面。

高、中或低业务影响性

若要为数据、网站和组定义高业务影响 (HBI)、中业务影响 (MBI) 或低业务影响 (LBI),请考虑共享错误的内容类型对组织的影响。

- 信用卡、护照、国家/地区身份证号

- 公司管理人员创建的内容:合规性内容、财务内容、执行内容等。

- 库或站点中的战略或财务数据。

请考虑外部用户无法访问的内容类别,例如容器和加密内容。 可以使用敏感度标签、强制加密或使用容器访问限制。

电子邮件和内容

敏感度标签可以自动或手动应用于内容。

电子邮件和内容上的敏感度标签

文档或电子邮件中的敏感度标签是可自定义的明文,并且是持久存在的。

- 可自定义 - 为组织创建标签并确定所产生的操作

- 明文 - 包含在元数据中,可由应用程序和服务读取

- 持久性 - 确保标签以及相关的保护设置始终伴随内容存在,并帮助强制实施策略

注意

每个内容项可以应用一个敏感度标签。

容器

在 Microsoft 365 组、Teams 或 SharePoint 网站受敏感度标签限制的情况下确定访问条件。 可以在容器中标记内容,或者对 SharePoint、OneDrive 等服务中的文件使用自动标记。

了解详细信息:敏感度标签入门指南

容器上的敏感度标签

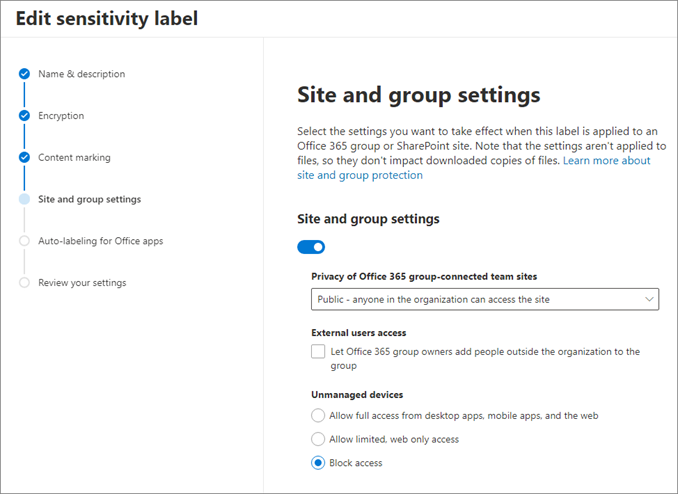

可以对容器(例如 Microsoft 365 组、Microsoft Teams 和 SharePoint 站点)应用敏感度标签。 支持的容器上的敏感度标签会将分类和保护设置应用于连接的站点或组。 这些容器上的敏感度标签可以控制:

隐私 - 选择可以查看站点的用户

外部用户访问 - 确定组所有者是否可以将来宾添加到组

通过非管理的设备进行访问 - 决定非管理的设备是否访问内容以及如何访问内容

应用于容器(如 SharePoint 网站)的敏感度标签不会应用于容器中的内容;它们控制对容器中内容的访问。 标签可以自动应用于容器中的内容。 若希望用户手动将标签应用于内容,请确保为 SharePoint 和 OneDrive 中为 Office 文件启用敏感度标签。

了解详细信息:

- 在 SharePoint 和 OneDrive 中为 Office 文件启用敏感度标签。

- 使用敏感度标签保护 Microsoft Teams、Microsoft 365 组和 SharePoint 网站中的内容

- 将敏感度标签分配到 Microsoft Entra ID 中的 Microsoft 365 组

实现敏感度标签

确定使用敏感度标签后,请参阅以下有关实现的文档。

后续步骤

请参阅以下系列文章,了解如何保护对资源的外部访问。 建议遵循列出的顺序。