教程:将 Okta 登录策略迁移到 Microsoft Entra 条件访问

本教程介绍如何在 Microsoft Entra ID 中的 Okta 条件访问中将组织从全局或应用程序级登录策略迁移。 条件访问策略在 Microsoft Entra ID 和连接的应用程序中保护用户访问。

详细了解:什么是条件访问?

本教程假设你拥有:

- Office 365 租户与 Okta 联合以用于登录和多重身份验证

- Microsoft Entra Connect 服务器(或 Microsoft Entra Connect 云配置代理),配置用于到 Microsoft Entra ID 的用户预配

先决条件

有关许可和凭据先决条件,请参阅以下两个部分。

授权

如果从 Okta 登录切换到条件访问,则存在许可方面的要求。 此过程需要 Microsoft Entra ID P1 许可证才能为 Microsoft Entra 多重身份验证启用注册。

详细了解:在 Microsoft Entra 管理中心内分配或移除许可证

企业管理员凭据

若要配置服务连接点 (SCP) 记录,请确保在本地林中具有企业管理员凭据。

评估 Okta 登录策略以用于转换

找到并评估 Okta 登录策略,以确定将转换到 Microsoft Entra 的内容。

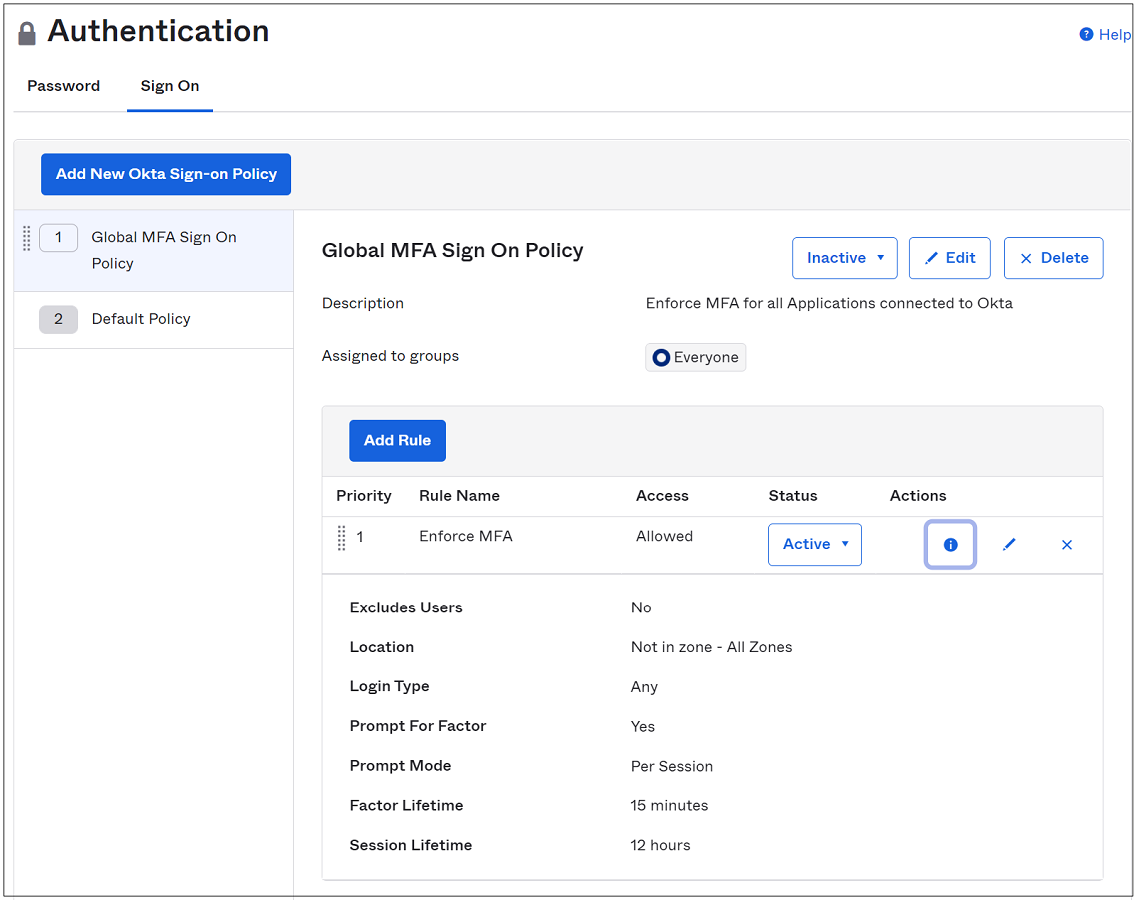

在 Okta 中,转到“安全>身份验证>登录”。

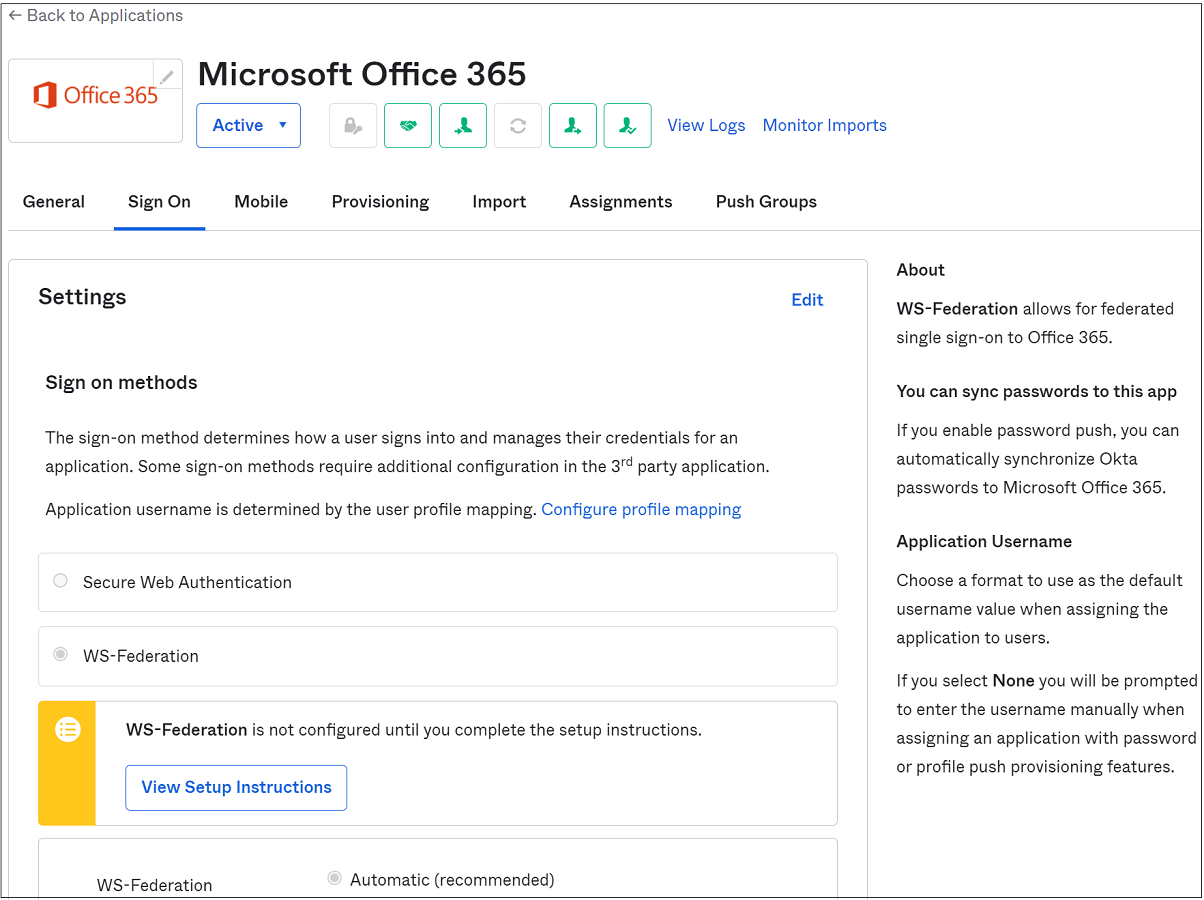

转到“应用程序”。

从子菜单中选择“应用程序”

从“活动应用”列表中,选择 Microsoft Office 365连接的实例。

选择“登录”。

滚动到页面底部。

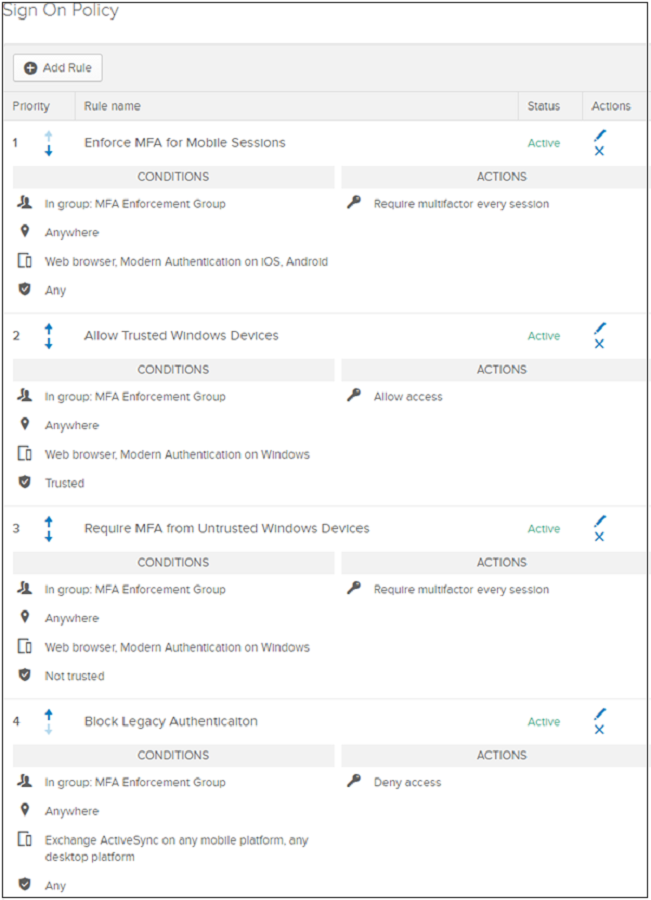

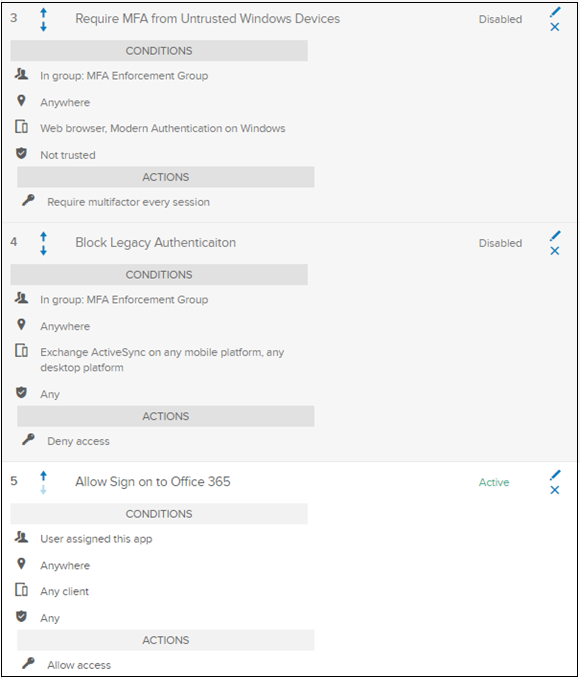

Microsoft Office 365 应用程序登录策略有四个规则:

- 对移动会话强制执行 MFA:要求 iOS 或 Android 上的每个新式身份验证会话或浏览器会话执行 MFA

- 允许受信任的 Windows 设备 - 防止对受信任的 Okta 设备进行不必要的验证或因素提示

- 要求不受信任的 Windows 设备执行 MFA:要求不受信任的 Windows 设备上的每个新式身份验证会话或浏览器会话执行 MFA

- 阻止旧式身份验证:阻止任何旧式身份验证客户端连接到服务

以下屏幕截图是“登录策略”屏幕上四个规则的条件和操作。

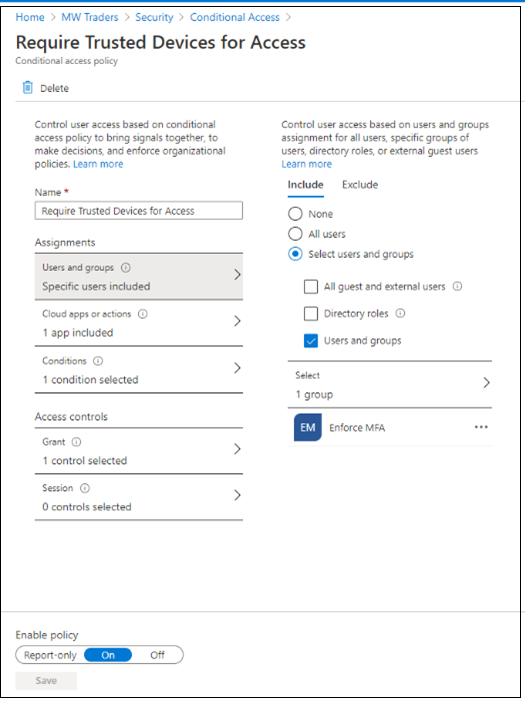

配置条件访问策略

配置条件访问策略以匹配 Okta 条件。 但是,在某些情况下,可能需要进行更多设置:

- Microsoft Entra ID 中 Okta 网络位置到命名位置

- Okta 设备信任到基于设备的条件访问 (两个选项来评估用户设备):

- 请参阅以下部分Microsoft Entra 混合联接配置,将 Windows 设备(如 Windows 10、Windows Server 2016 和 2019)同步到 Azure AD

- 请参阅以下部分,配置设备符合性

- 请参阅使用 Microsoft Entra 混合联接,这是 Microsoft Entra Connect 服务器中的一项功能,可将 Windows 设备(如 Windows 10、Windows Server 2016 和 Windows Server 2019)同步到 Microsoft Entra ID

- 参阅在 Microsoft Intune 中注册设备,并分配合规性策略

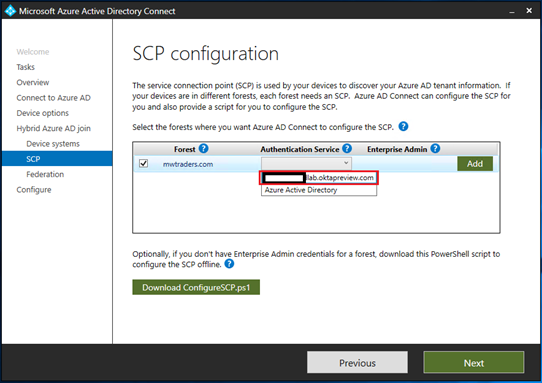

Microsoft Entra 混合联接配置

若要在 Microsoft Entra Connect 服务器上启用 Microsoft Entra 混合联接,请运行配置向导。 配置后,注册设备。

注意

Microsoft Entra Connect 云预配代理不支持 Microsoft Entra 混合联接。

在“SCP 配置”页上,选择“身份验证服务”下拉菜单 。

选择 Okta 联合身份验证提供程序 URL。

选择 添加 。

输入你的本地企业管理员凭据,然后选择“下一步”

选择“下一页”。

提示

如果在全局或应用级登录策略中阻止了 Windows 客户端的旧式身份验证,请制定一个规则以确保完成 Microsoft Entra 混合联接过程。 允许 Windows 客户端旧式身份验证堆栈。

若要在应用策略上启用自定义客户端字符串,请联系 Okta 帮助中心。

配置设备合规性

Microsoft Entra 混合联接是 Windows 上的 Okta 设备信任的替代服务。 条件访问策略可识别在 Microsoft Intune 中注册的设备符合性。

设备符合性策略

Windows 10/11、iOS、iPadOS 和 Android 注册

如果已部署Microsoft Entra 混合联接,可以部署另一个组策略来完成将这些设备自动注册到 Intune 的过程。

配置 Microsoft Entra 多重身份验证租户设置

提示

本文中的步骤可能因开始使用的门户而略有不同。

在转换到条件访问之前,请确认组织的基本多重身份验证租户设置。

以混合标识管理员身份登录到 Microsoft Entra 管理中心。

浏览到“标识”>“用户”>“所有用户”。

在“用户”窗格的顶部菜单中选择“每用户 MFA”。

此时会显示旧版 Microsoft Entra 多重身份验证门户。 或者选择 Microsoft Entra 多重身份验证门户。

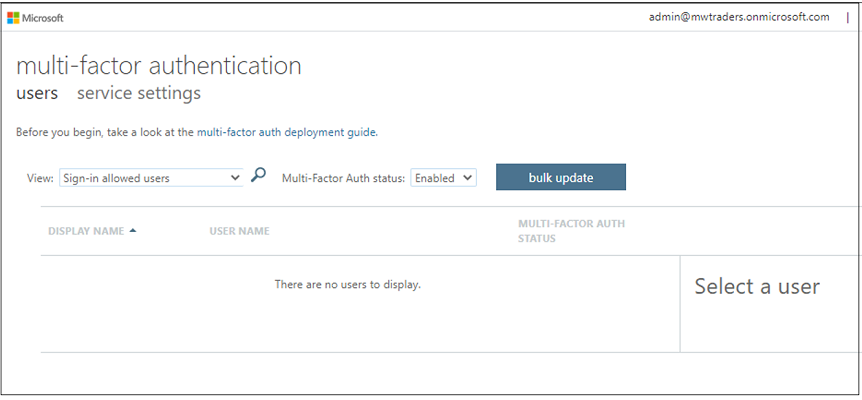

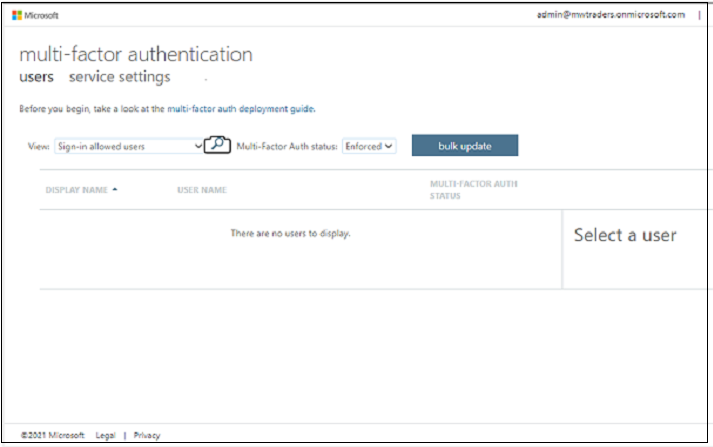

确认没有为旧版 MFA 启用用户:在“多重身份验证”菜单的“多重身份验证状态”中选择“已启用”和“已强制执行”。 如果租户在下面的视图中具有用户,请在旧式菜单中禁用这些用户。

确保“已强制执行”字段为空。

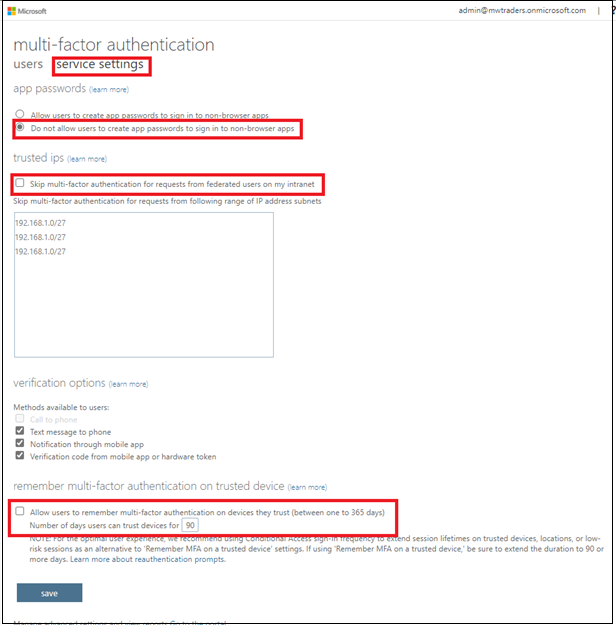

选择“服务设置”选项。

将“应用密码”选项更改为“不允许用户创建应用密码登录非浏览器的应用” 。

清除“对来自我的 Intranet 上的联合用户的请求跳过多重身份验证”和“允许用户在其信任的设备上记住多重身份验证(1 到 365 天)”复选框。

选择“保存”。

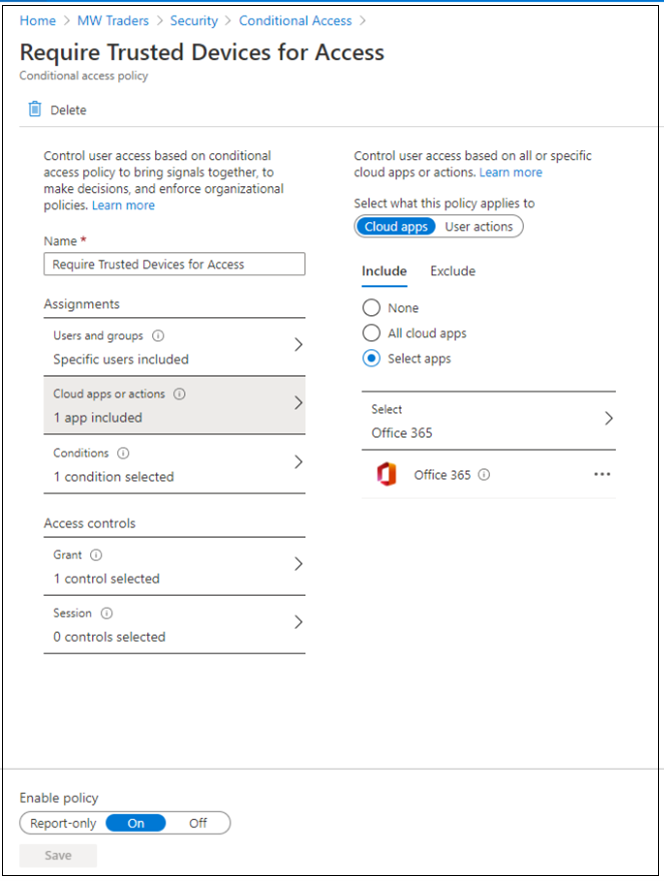

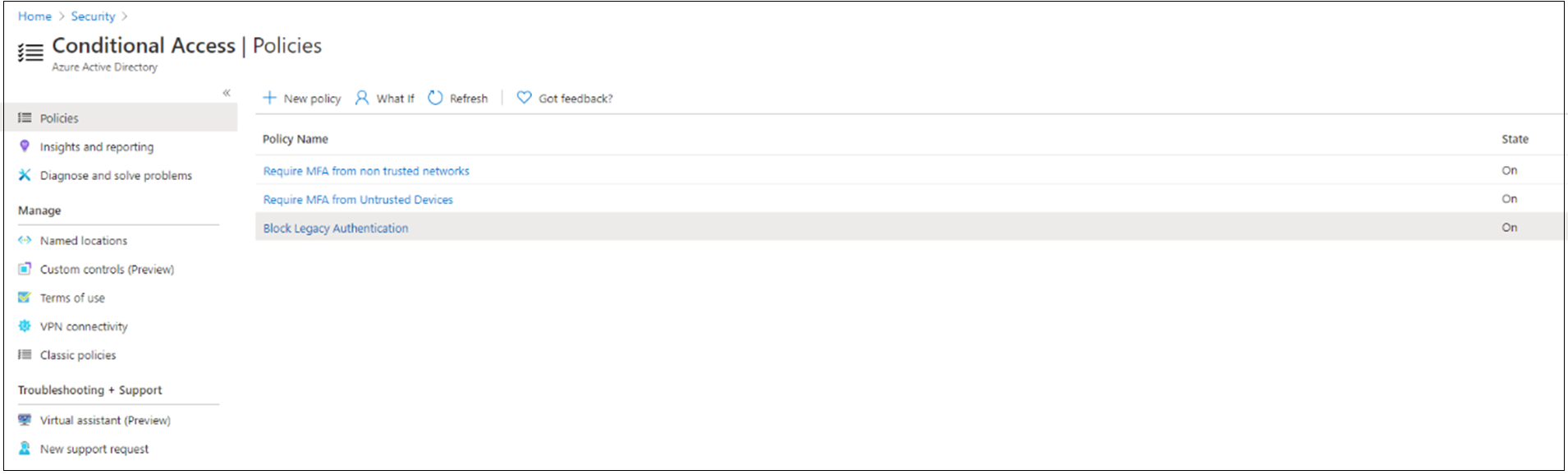

使用条件访问策略

遵循有关部署和设计条件访问的最佳做法配置条件访问策略。

配置先决条件并建立基本设置后,可以生成条件访问策略。 策略的目标对象可以是应用和/或用户测试组。

准备工作:

浏览到“标识”。

了解如何在 Microsoft Entra ID 中创建策略。 请参阅通用条件访问策略:要求对所有用户执行 MFA。

创建基于设备信任的条件访问规则。

配置基于位置的策略和设备信任策略后,使用条件访问阻止 Microsoft Entra 的旧身份验证。

通过这三个条件访问策略,原始的 Okta 登录策略体验已复制到 Microsoft Entra ID 中。

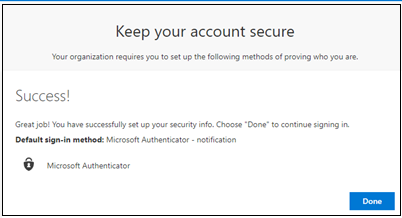

在 MFA 中注册试点成员

用户注册 MFA 方法。

对于个人注册,用户请转到 Microsoft 登录窗格。

要管理注册,用户请转到 Microsoft 我的登录 |安全信息。

了解详情:在 Microsoft Entra ID 中启用合并安全信息注册。

注意

如果用户已注册,则会在满足 MFA 要求后重定向到“我的安全”页面。

启用条件访问策略

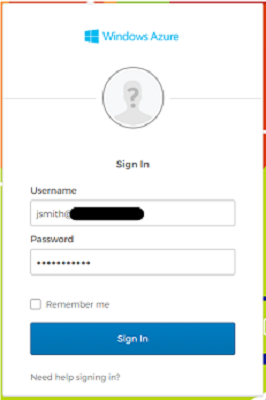

要进行测试,请将已创建的策略更改为已启用测试用户登录。

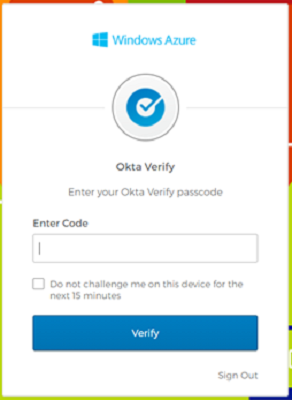

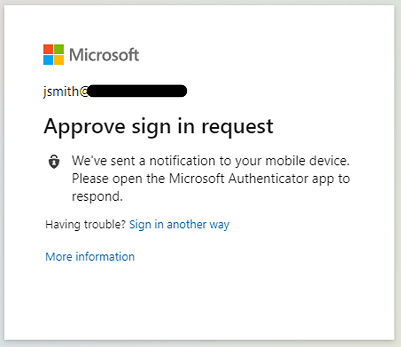

在显示的 Office 365“登录”窗格中,系统会提示测试用户 John Smith 使用 Okta MFA 和 Microsoft Entra 多重身份验证登录。

通过 Okta 完成 MFA 验证。

系统会提示用户进行条件访问。

确保策略配置为可触发 MFA。

将组织成员添加到条件访问策略

对试点成员进行测试后,在注册后将其余组织成员添加到条件访问策略。

为了避免在 Microsoft Entra 多重身份验证与 Okta MFA 之间切换时反复出现提示,请选择退出 Okta MFA:修改登录策略。

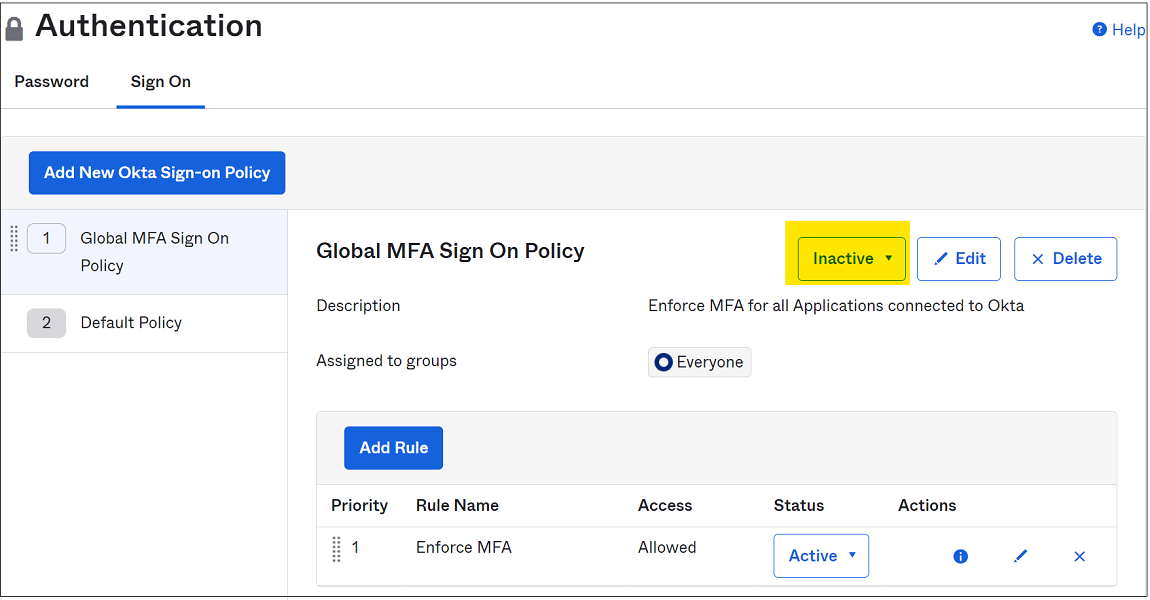

转到 Okta 管理控制台

选择“安全>身份验证”

转到“登录策略”。

注意

仅当 Okta 的所有应用都受其自己的应用登录策略保护时,才将全局策略设置为“非活动”。

将“强制执行 MFA”策略设置为“非活动” 。 还可以将策略分配到不包括 Microsoft Entra 用户的新组。

在应用级别的登录策略窗格上,选择停用规则选项。

选择“非活动”。 还可以将策略分配到不包括 Microsoft Entra 用户的新组。

确保至少为应用启用了一个允许在不执行 MFA 的情况下进行访问的应用级登录策略。

用户下次登录时,系统会提示用户进行条件访问。

后续步骤

反馈

即将发布:在整个 2024 年,我们将逐步淘汰作为内容反馈机制的“GitHub 问题”,并将其取代为新的反馈系统。 有关详细信息,请参阅:https://aka.ms/ContentUserFeedback。

提交和查看相关反馈