如“ 什么是条件访问”一文中所述,条件访问策略是 分配 和 访问控制的 if-then 语句。 条件访问策略结合了信号来做出决策并强制实施组织策略。

组织如何创建这些策略? 需要什么? 它们是如何应用的?

多个条件访问策略可以随时应用于单个用户。 在这种情况下,必须满足所有适用的策略。 例如,如果一个策略需要多重身份验证,另一个策略需要合规的设备,则必须完成 MFA,并使用合规的设备。 所有分配都使用 AND 以逻辑方式组合。 如果配置了多个分配,则必须满足所有分配才能触发策略。

如果选择了具有“需要其中一个控件”的策略,则会按定义的顺序显示提示。 满足策略要求后,将授予访问权限。

所有策略在两个阶段中强制实施:

-

阶段 1:收集会话详细信息

- 收集会话详细信息,例如策略评估所需的网络位置和设备标识。

- 策略评估的第 1 阶段针对启用的策略和仅报告模式的策略进行。

- 阶段 2:强制实施

任务

分配部分定义条件访问策略的人员、内容和位置。

用户和群组

用户和组指定策略应用时包括或排除的对象。 此分配可以包括所有用户、特定用户组、目录角色或外部来宾用户。 具有Microsoft Entra 工作负荷 ID 许可证的组织也可能面向 工作负荷标识 。

仅当颁发令牌时,才会评估面向角色或组的策略。 这意味着:

- 新添加到角色或组的用户在获取新令牌之前不受策略约束。

- 如果用户在添加到角色或组之前已有有效的令牌,则策略不会追溯应用。

最佳做法是使用 Microsoft Entra Privileged Identity Management 在角色激活或组成员身份激活期间触发条件访问评估。

目标资源

目标资源 可以包括或排除受策略约束的云应用程序、用户作或身份验证上下文。

网络

网络 包含 IP 地址、地理位置和 全局安全访问符合 条件访问策略决策的网络。 管理员可以定义位置并将某些位置标记为受信任的位置,例如其组织的主要网络位置。

条件

策略可以包含多个 条件。

登录风险

对于 具有 Microsoft Entra ID 保护的组织,生成的风险检测可能会影响条件访问策略。

设备平台

具有多个设备作系统平台的组织可能会在不同的平台上强制实施特定策略。

用于确定设备平台的信息来自未经验证的源,例如可以更改的用户代理字符串。

客户端应用

用户用来访问云应用的软件。 例如,“Browser”和“移动应用和桌面客户端”。 默认情况下,所有新建的条件访问策略都适用于所有客户端应用类型,即使未配置客户端应用条件。

设备筛选器

此控件允许根据策略中的属性定位特定设备。

访问控制

条件访问策略的访问控制部分控制策略的强制实施方式。

授权

授权 为管理员提供一种用于实施策略的手段,使他们能够阻止或授予访问权限。

阻止访问

阻止访问阻止在指定的分配下进行访问。 此控件非常强大,需要适当的知识才能有效使用。

授予访问权限

授权控件触发一个或多个控件的强制实施。

- 需要多重身份验证

- 要求身份验证具有一定强度

- 要求将设备标记为合规(Intune)

- 需要建立 Microsoft Entra 混合联接的设备

- 需要已批准的客户端应用

- 需要应用保护策略

- 要求更改密码

- 需要使用条款

管理员选择使用以下选项要求上述控件之一或所有选定控件。 默认情况下,多个控件都需要全部。

- 需要所有选定的控件(包括不同类型的控件)

- 需要选定的控件之一(控制或其他控件)

会话

会话控件 可以限制用户的体验。

- 使用应用强制实施的限制:

- 仅适用于 Exchange Online 和 SharePoint Online。

- 传递设备信息来控制体验,授予完全或有限的访问权限。

- 使用条件访问应用控制:

- 使用来自 Microsoft Defender for Cloud Apps 的信号执行后续操作,例如:

- 阻止下载、剪切、复制和打印敏感文档。

- 监控风险会话行为。

- 需要标记敏感文件。

- 使用来自 Microsoft Defender for Cloud Apps 的信号执行后续操作,例如:

- 登录频率:

- 能够更改新式身份验证的默认登录频率。

- 持久浏览器会话:

- 允许用户在关闭并重新打开浏览器窗口后保持登录状态。

- 自定义连续访问评估。

- 禁用复原默认值。

简单策略

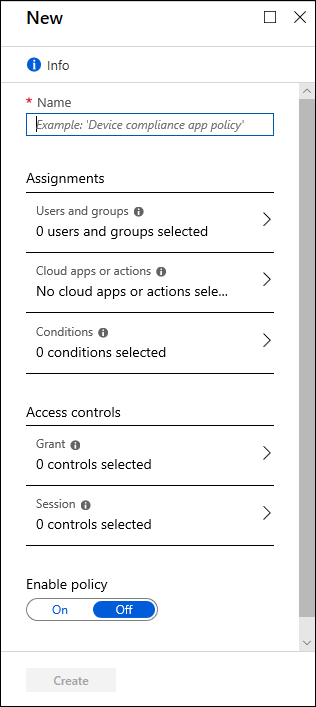

条件访问策略必须至少包括要强制执行的以下内容:

- 策略的名称

-

作业

- 要向其应用策略的用户和/或组

- 将策略应用到的目标资源

- 访问控制

- 授予 或 阻止 权限

常见条件访问策略文章包括可能对大多数组织有用的策略。