试点和部署 Microsoft Defender XDR

适用于:

- Microsoft Defender XDR

本系列文章指导你完成在生产租户中试点 Microsoft Defender XDR 组件的整个过程,以便评估其特性和功能,然后完成整个组织的部署。

xDR) 解决方案 (eXtended 检测和响应是网络安全的一个进步,因为它从曾经隔离并统一的系统获取威胁数据,以便你可以更快地查看模式并应对可疑的网络攻击。

Microsoft Defender XDR:

是一种 XDR 解决方案,它将标识、终结点、电子邮件和云应用的网络攻击信息合并到一个位置。 它利用人工智能 (AI) 和自动化来自动阻止某些类型的攻击,并将受影响的资产修正为安全状态。

是基于云的统一攻击前和违规后企业防御套件。 它跨标识、终结点、电子邮件、云应用及其数据协调预防、检测、调查和响应。

通过提供威胁防护和检测,为强大的零信任体系结构做出贡献。 它有助于防止或减少违规造成的业务损失。 有关详细信息,请参阅Microsoft零信任采用框架中的 实现威胁防护和 XDR 业务方案。

Microsoft Defender XDR 组件和体系结构

下表列出了 Microsoft Defender XDR 的组件。

| 组件 | 说明 | 详细信息 |

|---|---|---|

| Microsoft Defender for Identity | 使用来自本地 Active Directory 域服务 (AD DS) 和 Active Directory 联合身份验证服务 (AD FS) 的信号来识别、检测和调查针对组织的高级威胁、泄露的标识和恶意内部操作。 | 什么是 Microsoft Defender for Identity? |

| Exchange Online Protection | 基于云的本机 SMTP 中继和筛选服务,可帮助保护组织免受垃圾邮件和恶意软件的侵害。 | Exchange Online Protection (EOP) 概述 - Office 365 |

| Microsoft Defender for Office 365 | 保护组织免受电子邮件、链接 (URL) 和协作工具构成的恶意威胁。 | Microsoft Defender for Office 365 - Office 365 |

| Microsoft Defender for Endpoint | 用于设备保护、违规后检测、自动调查和建议响应的统一平台。 | Microsoft Defender for Endpoint - Windows 安全性 |

| Microsoft Defender for Cloud Apps | 一个全面的跨 SaaS 解决方案,为云应用带来深入的可见性、强大的数据控制和增强的威胁防护。 | 什么是 Defender for Cloud Apps 许可? |

| Microsoft Entra ID 保护 | 评估数十亿次登录尝试的风险数据,并使用此数据评估每次登录到租户的风险。 Microsoft Entra ID 使用此数据来允许或阻止帐户访问,具体取决于条件访问策略的配置方式。 Microsoft Entra ID 保护独立于 Microsoft Defender XDR,并且包含在 Microsoft Entra ID P2 许可证中。 | 什么是标识保护? |

此图显示了 Microsoft Defender XDR 组件的体系结构和集成。

在此图中:

- Microsoft Defender XDR 合并来自所有 Defender 组件的信号,以跨域提供 XDR。 这包括统一的事件队列、用于停止攻击的自动响应、针对受入侵设备的自我修复 (、用户标识和邮箱) 、跨威胁搜寻和威胁分析。

- Microsoft Defender for Office 365 可保护你的组织免受电子邮件、链接 (URL) 和协作工具带来的恶意威胁。 它与 Microsoft Defender XDR 共享这些活动产生的信号。 Exchange Online Protection (EOP) 集成,可为传入电子邮件和附件提供端到端保护。

- Microsoft Defender for Identity 从 AD DS 域控制器和运行 AD FS 和 AD CS 的服务器收集信号。 它使用这些信号来保护混合标识环境,包括防止黑客使用受损帐户在本地环境中的工作站之间横向移动。

- Microsoft Defender for Endpoint 从组织管理的设备收集信号并对其进行保护。

- Microsoft Defender for Cloud Apps 收集组织使用云应用的信号,并保护在 IT 环境与这些应用(包括批准和未批准的云应用)之间流动的数据。

- Microsoft Entra ID Protection 评估来自数十亿次登录尝试的风险数据,并使用此数据评估每次登录到租户的风险。 此数据由 Microsoft Entra ID 用于根据 条件访问策略的条件和限制来允许或阻止帐户访问。 Microsoft Entra ID 保护独立于 Microsoft Defender XDR,并且包含在 Microsoft Entra ID P2 许可证中。

Microsoft Defender XDR 组件和 SIEM 集成

可以将 Microsoft Defender XDR 组件与 Microsoft Sentinel 或通用安全信息和事件管理 (SIEM) 服务集成,以集中监视来自连接的应用的警报和活动。

Microsoft Sentinel 是一种云原生解决方案,可提供 SIEM 和安全业务流程、自动化和响应 (SOAR) 功能。 Microsoft Sentinel 和 Microsoft Defender XDR 组件共同提供了一个全面的解决方案,可帮助组织抵御现代攻击。

Microsoft Sentinel 包括用于 Microsoft Defender 组件的连接器。 这样,你不仅可以了解云应用,还可以获得复杂的分析,以识别和打击网络威胁,并控制数据的传输方式。 有关详细信息,请参阅 Microsoft Defender XDR 概述和 Microsoft Sentinel 集成 和 Microsoft Sentinel 和 Microsoft Defender XDR 的集成步骤。

有关 Microsoft Sentinel (中的 SOAR 的详细信息,包括指向 Microsoft Sentinel GitHub 存储库) 中的 playbook 的链接,请参阅 使用 Microsoft Sentinel 中的 playbook 自动响应威胁。

有关与第三方 SIEM 系统集成的信息,请参阅 通用 SIEM 集成。

Microsoft Defender XDR 和示例网络安全攻击

此图显示了常见的网络攻击,以及可帮助检测和修正Microsoft Defender XDR 的组件。

网络攻击从一封钓鱼电子邮件开始,该电子邮件到达组织中某个员工的收件箱,该员工在不知不觉中打开了电子邮件附件。 此附件安装恶意软件,这可能会导致一系列攻击尝试,从而导致敏感数据被盗。

在此图中:

- Exchange Online Protection 是 Microsoft Defender for Office 365 的一部分,可以检测钓鱼电子邮件,并使用邮件流规则 (也称为传输规则) ,以确保它永远不会到达用户的收件箱。

- Defender for Office 365 使用安全附件来测试附件并确定它是否有害,因此用户无法操作到达的邮件,或者策略会阻止邮件到达。

- Defender for Endpoint 检测可能针对组织管理的设备利用的设备和网络漏洞。

- Defender for Identity 会记录本地用户帐户的突然更改,例如权限提升或高风险横向移动。 它还报告容易利用的标识问题,例如不受约束的 Kerberos 委派,以供安全团队更正。

- Microsoft Defender for Cloud Apps 检测到异常行为,例如不可能访问、凭据访问和异常下载、文件共享或邮件转发活动,并向安全团队报告这些行为。

Microsoft Defender XDR 的试点和部署过程

Microsoft建议按以下顺序启用 Microsoft 365 Defender 的组件。

| 阶段 | 链接 |

|---|---|

| A. 启动试点 | 启动试点 |

| B. 试点和部署 Microsoft Defender XDR 组件 | - 试点和部署 Defender for Identity - 试点和部署 Defender for Office 365 - 试点和部署 Defender for Endpoint - 试点和部署 Microsoft Defender for Cloud Apps |

| C. 调查并响应威胁 | 实践事件调查和响应 |

此订单旨在根据部署和配置功能通常需要多少工作量来快速利用功能的价值。 例如,配置 Defender for Office 365 所需的时间比在 Defender for Endpoint 中注册设备所需的时间要短。 确定组件优先级以满足业务需求。

启动试点

Microsoft建议在 Microsoft 365 的现有生产订阅中启动试点,以便立即获得实际见解,并且可以优化设置以应对 Microsoft 365 租户中的当前威胁。 获得经验并熟悉平台后,只需将每个组件的使用扩展为一次一个,以完全部署。

另一种方法是 设置 Microsoft Defender XDR 试用实验室环境。 但是,在试点期间,此环境不会显示任何真实的网络安全信息,例如对生产Microsoft 365 租户的威胁或攻击,并且无法将安全设置从此环境移动到生产租户。

使用 Microsoft 365 E5 试用版许可证

如果你没有 Microsoft 365 E5,并且想要为试点提供Microsoft 365 E5 试用版许可证:

登录到现有的 Microsoft 365 租户管理门户。

从导航菜单中选择“ 购买服务 ”。

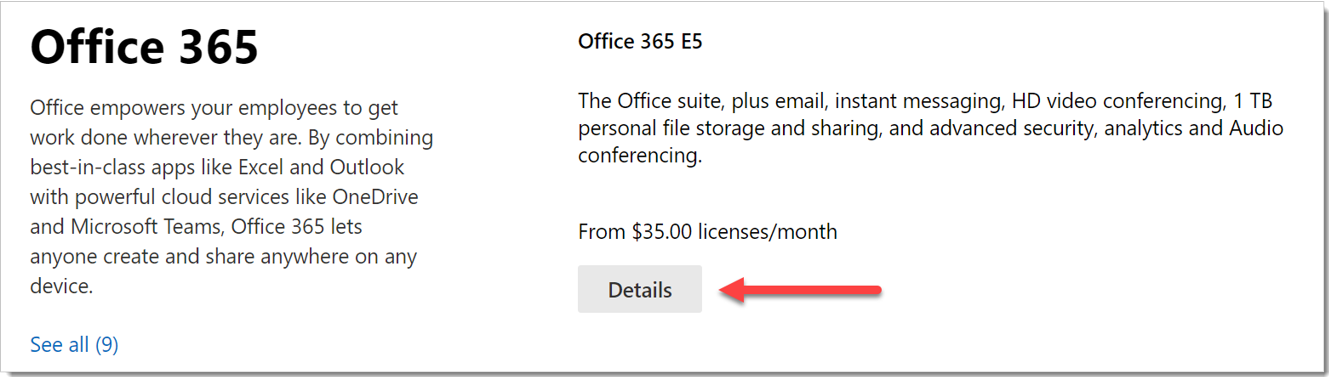

从“Office 365”部分选择“Office 365 E5 许可证”下的“ 详细信息 ”。

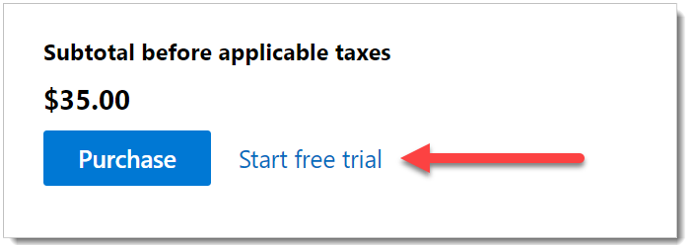

选择 “开始免费试用”。

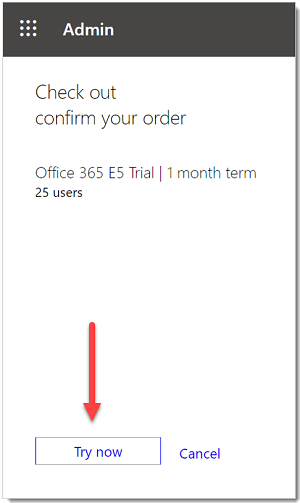

确认请求并选择“ 立即试用”。

在现有生产租户中使用 Microsoft 365 E5 试用许可证的试点将允许在试用期满并购买等效许可证时保留任何安全设置和方法。

后续步骤

请参阅 试点和部署 Microsoft Defender for Identity。

提示

想要了解更多信息? 在我们的技术社区:Microsoft Defender XDR 技术社区中与 Microsoft 安全社区互动。

反馈

即将发布:在整个 2024 年,我们将逐步淘汰作为内容反馈机制的“GitHub 问题”,并将其取代为新的反馈系统。 有关详细信息,请参阅:https://aka.ms/ContentUserFeedback。

提交和查看相关反馈