首席信息安全办公室(CISO)研讨会通过零信任原则构建的参考策略,帮助加快安全计划现代化。

研讨会涵盖全面安全计划的各个方面,包括战略举措、角色和责任、成功指标、成熟度模型等。 可在此处找到视频和 Visio 文件。

具有 Microsoft Unified 的客户可以联系其客户成功客户经理(CSAM),请求提供 CISO 研讨会(终端到端安全性设想会话)。

为什么要花时间观看这个研讨会?

你可以获得有关如何快速提高安全计划成熟度、安全状况以及快速响应攻击的能力的可作建议。 这些最佳做法、参考和其他指南基于客户和Microsoft内部安全团队中学到的实际经验。

谁应该观看这个研讨会?

研讨会适用于安全团队、IT 团队、业务主管和云团队,但主要侧重于:

- CISO + 安全总监 - 将安全策略和程序组件现代化,将安全性集成到更大的组织中。

- CIO + IT 主管 - 将安全性集成到技术计划、云和其他计划中。

- 企业 + 安全架构师 和其他具有广泛策略/技术职责的角色。

注释

CISO 研讨会视频是模块化的,因此你可以跳转到任何感兴趣的部分或从头开始,并一路观看。

研讨会中有哪些内容?

有关如何使安全性与不断变化的业务优先级、技术平台、威胁环境和安全工具保持一致的指导。 研讨会包括参考策略和计划、吸取的教训和基于现实世界项目的反模式/陷阱。

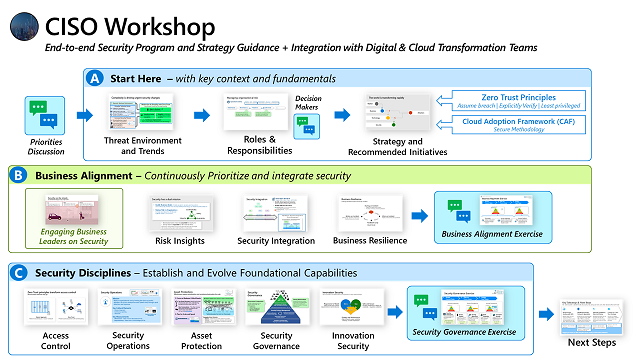

研讨会视频(约4小时)和幻灯片被组织到这些讨论中:

- CISO 研讨会简介和概述

-

第 A 部分 - 关键上下文和基础知识

- 影响威胁环境、技术和业务转换安全性的趋势

- 安全角色和职责的演变, 包括要监视的关键最佳做法和趋势

- 建议的策略 和战略举措,以改进计划:零信任在策略中的作用、攻击者购买工具和密码的成本(低)、获取可靠信息方面的学习,以及勒索软件攻击的业务分析。

-

B 部分 - 业务一致性

- 就安全问题吸引业务主管 – 指导以领导者语言进行对话,以解释安全性、衡量计划成功的关键指标以及如何获取对安全目标的支持。

- Risk Insights – 讨论安全性的双重任务,以减少组织的风险并实现业务目标,分享有关协调安全业务目标和业务风险的提示,并分享有关攻击者动机组织人脸类型的见解。

- 安全集成 - 有关成功将安全团队集成到 IT 和业务流程的指南。 包括关于如何构建姿态管理计划的深入讨论——一个专注于预防控制的运营团队(该团队补充了专注于检测、响应和恢复的安全运营(SecOps/SOC)团队)

- 业务复原能力——讨论如何将业务复原能力作为安全计划的核心指导原则,以跨越所有安全领域实现安全投资的平衡(在事件发生前、期间和之后)并建立强有力的反馈机制。 本部分还包括讨论不平衡策略的影响(这是一种常见的反模式)。

- 描述风险洞察、安全集成和业务弹性的实际旅程的成熟度模型 - 包括特定的具体行动,以帮助您提升到更高的水平

-

第 C 部分 - 安全规则

- 访问控制 - 讨论零信任方法如何变革访问控制,包括如何将身份和网络访问合并为单一的、一致的方法,以及已知-信任-允许模型的出现(这是对经典身份验证/授权方法的更新)。

- 安全运营 – 讨论安全运营功能的关键领导方面,通常称为 SecOps 或安全运营中心(SOC),包括关键成功指标、具有业务主管和职能的关键接触点以及最重要的文化元素。

- 资产保护 - 讨论管理和保护资产的团队的两个关键任务(通常是 DevOps 中的 IT 运营或工作负载操作)。 这些团队必须基于业务的重要性确定安全工作的优先级,并且必须努力在不断扩展和演变的大型技术环境中高效地扩展安全措施。

- 安全治理 – 讨论安全治理 作为业务目标和技术世界之间的桥梁,以及随着云、数字和零信任转换的出现,此角色是如何变化的。 本部分还介绍安全治理的关键组成部分,包括风险、合规性、安全体系结构、状况管理、(战略)威胁情报等。

- 创新安全性 - 讨论应用程序安全性如何演变为现代方法(包括 DevSecOps)和关键重点领域,以推动此功能的成功。

- 安全治理成熟度模型描述安全体系结构、安全态势管理和 IT 安全维护的真实世界旅程 - 包括特定具体行动,帮助您迈向更高水平

- 后续步骤/结束 - 总结研讨会的关键快速胜利和后续步骤

注释

视频中讨论的体系结构设计会话模块尚未发布

后续步骤

继续旅程作为 安全采用框架的一部分。