勒索软件是一种网络攻击类型,网络犯罪分子用来敲诈各种规模的组织。

了解如何防范勒索软件攻击和最小化损坏是保护公司的重要组成部分。 本文提供了有关如何快速配置勒索软件防护的实用指南。

指导组织成步骤,从最紧急的行动开始。

请将此页面添加书签,作为这些步骤的起点。

有关本文的重要信息

注意

这些步骤的顺序旨在确保尽可能快地降低风险 ,并基于替代正常安全和 IT 优先级的严重紧迫性假设,以避免或缓解毁灭性的攻击。

请务必注意,此勒索软件防护指南按步骤进行组织,你应该按照所示顺序执行这些步骤。 若要最好地根据你的情况调整本指南:

坚持建议的优先级

使用这些步骤作为先做、接着做和最后做的起始计划,以便优先获取最具影响力的元素。 这些建议的优先级是使用假设违规的零信任原则设置的。 这迫使你专注于通过假设攻击者可以通过一个或多个方法成功访问环境,从而最大程度地降低业务风险。

主动灵活(但 不跳过重要任务)

快速浏览这三个步骤所有部分的实现清单,看看是否有任何领域和任务可以快速提前完成。 换句话说,你可以更快地采取措施,因为你已经可以访问尚未使用但可以快速轻松配置的云服务。 查看整个计划时,要小心这些后期的领域和任务不会耽误你完成备份和特权访问等至关重要的领域!

并行执行某些项

尝试一次性完成所有任务可能会使人不堪重负,但有些任务可以自然地并行进行。 不同团队的员工可以同时处理任务(例如备份团队、终结点团队、标识团队),同时推动按优先顺序完成步骤。

实现清单中的项按建议的优先顺序排列,而不是技术依赖项顺序。

使用清单根据需要确认和修改现有配置,并确保其适合您的组织。 例如,在最重要的备份元素中,你备份某些系统,但它们可能不是脱机或不可变的,你可能没有测试完整的企业还原过程,或者你可能没有关键业务系统或关键 IT 系统的备份,如 Active Directory 域服务(AD DS)域控制器。

注意

有关此过程的其他摘要,请参阅 3 个步骤来防止和恢复勒索软件(2021 年 9 月) Microsoft安全博客文章。

立即设置系统以防止勒索软件

这些步骤包括:

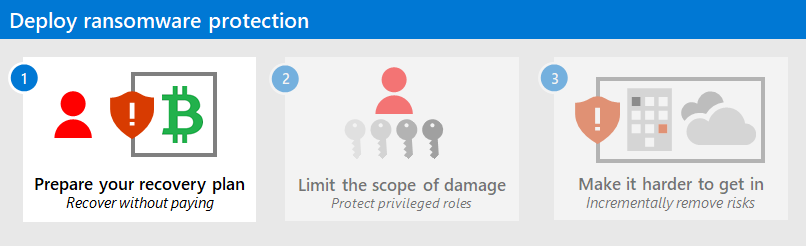

步骤 1. 准备勒索软件恢复计划

此步骤旨在通过以下操作使勒索软件攻击者的求财动机最小化:

- 访问和中断系统或加密或损坏密钥组织数据要困难得多。

- 组织无需支付赎金即可更轻松地从攻击中恢复。

注意

虽然还原许多或所有企业系统是一项艰巨的工作,但另一种选择是向攻击者支付他们可能无法兑现的恢复密钥,并使用攻击者编写的工具来尝试恢复系统和数据。

步骤 2. 限制勒索软件损坏的范围

使攻击者更加难以通过特权访问角色访问多个业务关键系统。 限制攻击者获得特权访问权限的能力使得从攻击组织中获利要困难得多,从而使他们更有可能放弃并去别处。

步骤 3. 让网络犯罪分子很难进入

最后一组任务对于加强力度阻止入侵十分重要,但其作为更加庞大的安全之旅的一部分,需要花费一些时间才能完成。 此步骤的目标是让攻击者更加难以在各种常见入口点试图获取对本地或云基础结构的访问权限。 有许多任务,因此请务必根据使用当前资源完成这些任务的速度确定工作优先级。

虽然其中很多任务很常见且能轻松快速实现,但步骤 3 的工作不得拖慢步骤 1 和步骤 2 的工作进度,这一点至关重要。

勒索软件防护一目了然

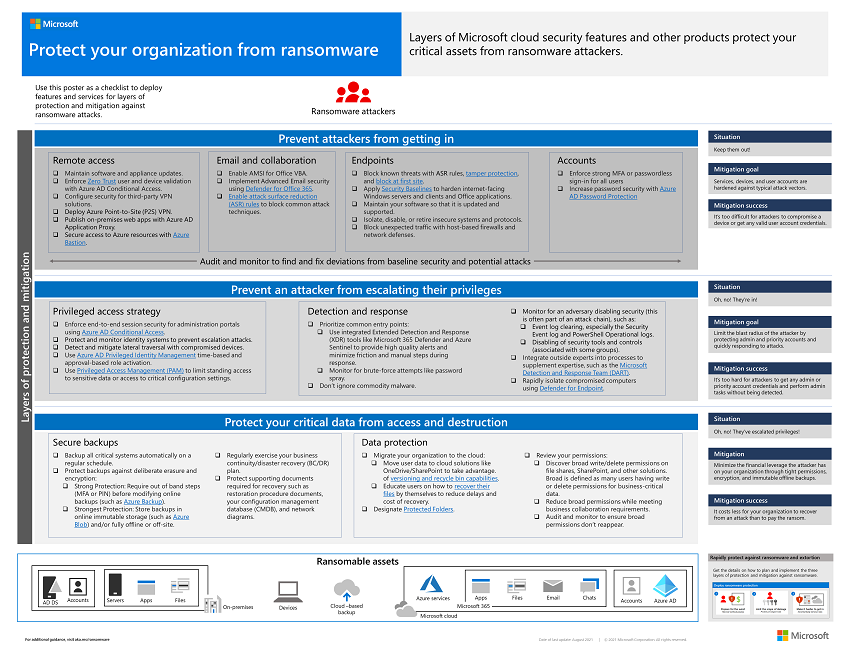

还可通过“保护组织免遭勒索软件威胁”海报概要了解用作勒索软件攻击者防范级别的各步骤及其实现清单。

在宏级别确定勒索软件缓解的优先级。 配置组织的环境以防止勒索软件。

下一步

首先 步骤 1 准备组织从攻击中恢复,而无需支付赎金。

其他勒索软件资源

来自Microsoft的关键信息:

- 日益严重的勒索软件威胁,Microsoft On the Issues 博客文章,2021 年 7 月 20 日

- 人工作的勒索软件

- 2021 Microsoft 数字防御报告 (请参阅第 10-19 页)

- 勒索软件:一种普遍且持续的威胁 在微软 Defender 门户中的威胁分析报告

- Microsoft 事件响应团队(前 DART/CRSP)勒索软件方法和案例研究

Microsoft 365:

- 为 Microsoft 365 租户部署勒索软件防护

- 使用 Azure 和 Microsoft 365 最大化勒索软件复原能力

- 从勒索软件攻击中恢复

- 恶意软件和勒索软件防护

- 保护 Windows 10 电脑免受勒索软件

- 在 SharePoint Online 中处理勒索软件

- Microsoft Defender 门户中的“勒索软件的威胁分析报告”

Microsoft Defender XDR:

- 内置勒索软件防护

- 使用高级搜寻 查找勒索软件

Microsoft Azure:

- Azure 针对勒索软件攻击的防御措施

- 使用 Azure 和 Microsoft 365 最大化勒索软件复原能力

- 备份和还原计划,以防止勒索软件

- 通过 Microsoft Azure 备份(26 分钟视频)帮助防范勒索软件

- 从系统标识泄露中恢复

- Microsoft Sentinel 中的高级多阶段攻击检测

- Microsoft Sentinel 中对勒索软件的融合检测

Microsoft Defender for Cloud Apps:

- 在 Defender for Cloud Apps 中创建异常情况检测策略

Microsoft安全团队博客文章:

打击人工作勒索软件的指南:第 1 部分(2021 年 9 月)

Microsoft 事件响应如何进行勒索软件事件调查的关键步骤。

打击人工作勒索软件的指南:第 2 部分(2021 年 9 月)

建议和最佳做法。

通过了解网络安全风险实现复原:第 4 部分 - 浏览当前威胁(2021 年 5 月)

请参阅 勒索软件 部分。

-

包括对实际攻击的攻击链分析。