由于组织可能已具备零信任保护的元素,因此本文档集提供了概念信息,可帮助你入门,并针对端到端遵守零信任原则提供部署计划和实施建议。 每篇文章都充当部署目标的清单,其中包含相关步骤和详细信息的链接。

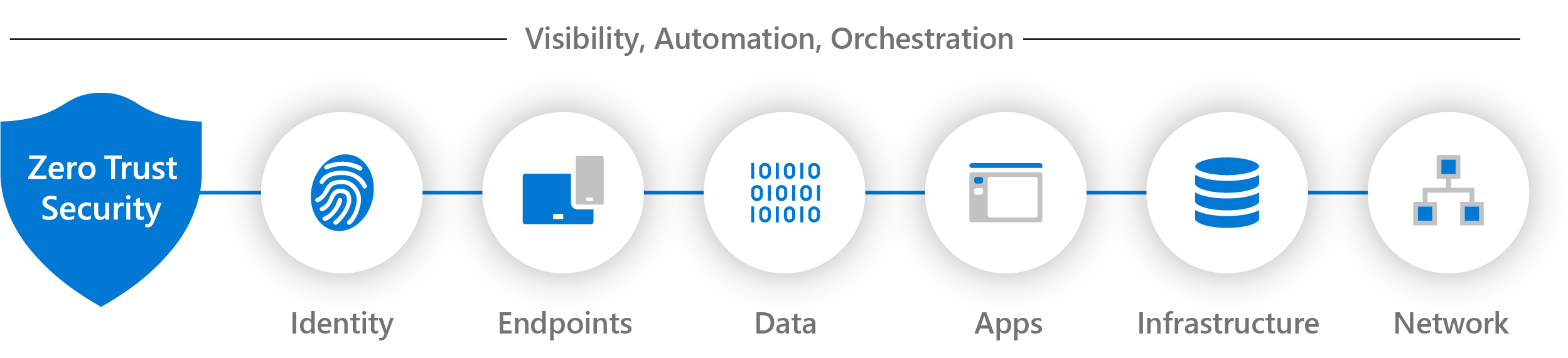

通过跨七个技术支柱实现零信任控制和技术,跨 IT 基础结构部署零信任原则。 其中六个支柱是信号源、一个用于执法的控制平面,以及要防御的关键资源。 第七大支柱是从前六大支柱中收集信号的支柱,为安全事件和自动化和业务流程提供可见性,以响应和缓解网络安全威胁。

以下文章提供了这七个技术支柱的概念信息和部署目标。 使用这些文章评估就绪情况并构建部署计划以应用 零信任原则。

| 技术支柱 | 说明 |

|---|---|

|

身份标识 |

标识(无论是代表人员、服务还是 IoT 设备)定义零信任控制平面。 当身份尝试访问资源时,请使用强身份验证来验证身份,并确保访问符合并适合该身份的访问模式。 遵循最低访问权限原则。 |

|

端点 |

向身份授予对资源的访问权限后,数据可以流向各种不同的终结点(设备),从 IoT 设备到智能手机,从自带设备到由合作伙伴管理的设备,从本地工作负载到云托管的服务器。 这种多样性造成了巨大的攻击面区域。 监视并强制实施设备运行状况和符合性,以确保安全访问。 |

|

数据 |

[最终,安全团队正在保护数据。 如果可能,即使数据离开组织控制的设备、应用、基础结构和网络,数据也应保持安全。 对数据进行分类、标记和加密,并根据这些属性限制访问。 |

|

应用 |

应用程序和 API 提供使用数据的接口。 它们可能是传统的本地工作负载,迁移到云平台的工作负载,或现代化的 SaaS 应用程序。 应用控件和技术来发现影子 IT,确保适当的应用内权限、基于实时分析的门访问、监视异常行为、控制用户操作以及验证安全配置选项。 |

|

基础结构 |

基础结构(无论是本地服务器、基于云的 VM、容器还是微服务)都表示关键的威胁途径。 评估版本、配置和 JIT 访问以强化防御。 使用遥测来检测攻击和异常,并自动阻止和标记风险行为并采取保护措施。 |

|

Network |

所有数据最终通过网络基础结构进行访问。 网络控制可以提供关键控制来增强可见性,并帮助防止攻击者横向跨网络移动。 对网络进行分段(并执行更细微的网络分段)以及部署实时威胁防护、端到端加密、监控和分析。 |

|

可见性、自动化和业务流程 |

在零信任指南中,我们定义了跨标识、终结点(设备)、数据、应用、基础结构和网络实现端到端零信任方法的方法。 这些活动可提高可见性,从而为你提供更好的数据来做出信任决策。 由于每个区域都生成了自己的相关警报,我们需要一种集成功能来管理生成的数据涌入,以更好地防范威胁并验证事务的信任。 |

文档集

请按照此表获取最适合你需求的零信任文档集。

| 文档集 | 帮助你... | 角色 |

|---|---|---|

| 采纳框架,为关键业务解决方案和成果提供阶段和步骤的指导 | 将零信任保护从高管层应用到 IT 实施。 | 安全架构师、IT 团队和项目经理 |

| 评估和进度跟踪资源 | 评估基础结构的就绪情况并跟踪进度。 | 安全架构师、IT 团队和项目经理 |

| 零信任合作伙伴工具包 | 联合品牌的跟踪资源、研讨会和架构图示 | 合作伙伴和安全架构师 |

| 针对概念信息和部署目标的技术支柱的部署 | 应用零信任保护,与典型的 IT 技术领域保持一致。 | IT 团队和安全人员 |

| 小型企业的零信任策略 | 将零信任原则应用于小型企业客户。 | 使用 Microsoft 365 商业版的客户和合作伙伴 |

| 针对 Microsoft Copilot 的零信任策略,提供分步和详细的设计与部署指导 | 将零信任保护应用于 Microsoft Copilots。 | IT 团队和安全人员 |

| 面向 Microsoft 365 的零信任部署计划,提供分步和详细的设计与部署指南 | 将零信任保护应用于 Microsoft 365 组织。 | IT 团队和安全人员 |

| 使用 XDR 和集成的 SIEM 进行事件响应 | 设置 XDR 工具并将其与 Microsoft Sentinel 集成 | IT 团队和安全人员 |

| 适用于 Azure 服务的零信任,用于提供分步详细设计和部署指导 | 将零信任保护应用于 Azure 工作负载和服务。 | IT 团队和安全人员 |

| 与零信任的合作伙伴集成,为技术领域和专业化方向提供设计指导 | 将零信任保护应用于合作伙伴 Microsoft 云解决方案。 | 合作伙伴开发人员、IT 团队和安全人员 |

| 使用零信任原则进行开发,用于提供应用程序开发设计指导和最佳做法 | 将零信任保护应用于应用程序。 | 应用程序开发人员 |

| 美国政府针对 CISA、DoD 和有关零信任架构的备忘录的指导方针 | 关于美国政府要求的指令性建议 | IT 架构师和 IT 团队 |

推荐的培训

| 训练 | 建立零信任的指导原则和核心组件 |

|---|---|

|

使用此学习路径了解将零信任原则应用于标识、终结点、应用程序访问、网络、基础结构和数据的关键技术支柱的基础知识。 |