不支持在原子命令内获取命令

不支持原子命令内的 Get 命令。

不会删除使用 WMI 类安装的应用

从设备中删除 MDM 帐户时,不会删除使用 WMI 类安装的应用程序。

在 SyncML 中传递 CDATA 不起作用

将 SyncML 中的数据中的 CDATA 传递到 ConfigManager 和 CSP 不起作用。

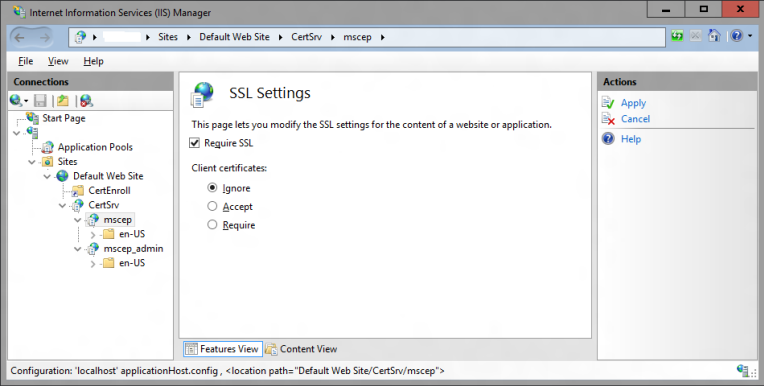

SCEP 的 IIS 服务器中的 SSL 设置必须设置为“忽略”

SCEP 的 IIS 服务器中的“SSL 设置”下的证书设置必须设置为“忽略”。

当流量通过代理时,WINDOWS 设备上的 MDM 注册失败

当 Windows 设备配置为使用需要身份验证的代理时,注册会失败。 若要解决此问题,用户可以使用不需要身份验证的代理,或者从连接的网络中删除代理设置。

服务器启动的取消注册失败

服务器为通过无提示添加工作帐户注册的设备发起的取消注册无法使 MDM 帐户保持活动状态。 MDM 策略和资源仍然存在,客户端可以继续与服务器同步。

对于通过Microsoft Entra联接注册的移动设备,将禁用远程服务器取消注册。 它会向服务器返回错误消息。 删除已加入Microsoft Entra移动设备的注册的唯一方法是远程擦除设备。

导致 Wi-Fi 和 VPN 问题的证书

使用 ClientCertificateInstall 将证书安装到设备存储和用户存储,并且这两个证书都发送到同一 MDM 有效负载中的设备时,用于设备存储的证书也会安装在用户存储中。 选择正确的证书建立连接时,此双重安装可能会导致 Wi-Fi 或 VPN 出现问题。 我们正在努力解决此问题。

Windows 11的版本信息

DevDetail/Ext/Microsoft/OSPlatform 中的软件版本信息与“系统/关于”下的“设置”中的版本不匹配。

多个证书可能会导致 Wi-Fi 连接不稳定

在部署中,如果在设备上预配了多个证书,并且预配的 Wi-Fi 配置文件没有严格的筛选条件,则连接到 Wi-Fi 时,可能会看到连接失败。 解决方案是确保预配的 Wi-Fi 配置文件具有严格的筛选条件,以便仅匹配一个证书。

为 VPN/Wi-Fi 部署基于证书的 EAP 身份验证的企业可能会遇到多个证书满足默认身份验证条件的情况。 这种情况可能会导致以下问题:

- 系统可能会提示用户选择证书。

- 错误的证书可能会被自动选择并导致身份验证失败。

生产就绪部署必须具有相应的证书详细信息,作为要部署的配置文件的一部分。 以下信息说明如何创建或更新 EAP 配置 XML,以便筛选掉无关的证书,并将相应的证书用于身份验证。

必须使用环境的相关信息更新 EAP XML。 可以通过编辑下面的 XML 示例或使用分步 UI 指南手动完成此任务。 更新 EAP XML 后,请参阅 MDM 中的说明部署更新的配置,如下所示:

- 对于 Wi-Fi,请查找 <当前 WLAN 配置文件 XML 的 EAPConfig> 部分 (此详细信息是你在 Wi-Fi CSP) 中为 WLanXml 节点指定的。 在这些标记中,可以找到完整的 EAP 配置。 将 EAPConfig> 下的 <节替换为更新的 XML,并更新 Wi-Fi 配置文件。 可能需要参阅 MDM 有关如何部署新 Wi-Fi 配置文件的指南。

- 对于 VPN,EAP 配置是 MDM 配置中的单独字段。 请与 MDM 提供程序协作,以识别和更新相应的字段。

有关 EAP 设置的信息,请参阅 用于网络访问的可扩展身份验证协议 (EAP) 。

有关生成 EAP XML 的信息,请参阅 EAP 配置。

有关扩展密钥用法的详细信息,请参阅 https://datatracker.ietf.org/doc/html/rfc5280#section-4.2.1.12。

有关将扩展密钥用法 (EKU) 添加到证书的信息,请参阅 https://technet.microsoft.com/library/cc731792.aspx。

以下列表介绍了用于 EAP 的证书的先决条件:

- 证书必须至少具有以下 EKU (扩展密钥用法) 属性之一:

- 客户端身份验证。

- 如 RFC 5280 所定义,此属性是一个定义完善的 OID,值为 1.3.6.1.5.5.7.3.2。

- 任何目的。

- 由 Microsoft 定义和发布的 EKU 是一个定义明确的 OID,值为 1.3.6.1.4.1.311.10.12.1。 包含此 OID 意味着证书可用于任何目的。 此 EKU 比 All Purpose EKU 的优势在于,仍可将其他非关键或自定义 EKU 添加到证书中,以便进行有效筛选。

- 所有目的。

- 如 RFC 5280 所定义,如果 CA 包含扩展密钥用法以满足某些应用程序需求,但不想限制密钥的使用,则 CA 可以添加扩展密钥用法值 0。 具有此类 EKU 的证书可用于所有目的。

- 客户端上的用户或计算机证书链接到受信任的根 CA。

- 用户或计算机证书不会使 CryptoAPI 证书存储区执行的任何检查失败,并且证书通过了远程访问策略中的要求。

- 用户或计算机证书不会使 Internet 身份验证服务 (IAS) /Radius Server 中指定的任何证书对象标识符检查失败。

- 证书中的 SubjectAltName) 扩展 (使用者可选名称包含用户 UPN () 的用户主体名称。

以下 XML 示例介绍了 EAP TLS XML 的属性,包括证书筛选。

注意

对于 PEAP 或 TTLS 配置文件,EAP TLS XML 嵌入到某些 PEAP 或 TTLS 特定元素中。

<EapHostConfig xmlns="http://www.microsoft.com/provisioning/EapHostConfig">

<EapMethod>

<Type xmlns="http://www.microsoft.com/provisioning/EapCommon">13</Type>

<!--The above property defines the Method type for EAP, 13 means EAP TLS -->

<VendorId xmlns="http://www.microsoft.com/provisioning/EapCommon">0</VendorId>

<VendorType xmlns="http://www.microsoft.com/provisioning/EapCommon">0</VendorType>

<AuthorId xmlns="http://www.microsoft.com/provisioning/EapCommon">0</AuthorId>

<!--The 3 properties above define the method publishers, this is seen primarily in 3rd party Vendor methods.-->

<!-- For Microsoft EAP TLS the value of the above fields will always be 0 -->

</EapMethod>

<!-- Now that the EAP Method is Defined we will go into the Configuration -->

<Config xmlns="http://www.microsoft.com/provisioning/EapHostConfig">

<Eap xmlns="http://www.microsoft.com/provisioning/BaseEapConnectionPropertiesV1">

<Type>13</Type>

<EapType xmlns="http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV1">

<CredentialsSource>

<!-- Credential Source can be either CertificateStore or SmartCard -->

<CertificateStore>

<SimpleCertSelection>true</SimpleCertSelection>

<!--SimpleCertSelection automatically selects a cert if there are mutiple identical (Same UPN, Issuer, etc.) certs.-->

<!--It uses a combination of rules to select the right cert-->

</CertificateStore>

</CredentialsSource>

<ServerValidation>

<!-- ServerValidation fields allow for checks on whether the server being connected to and the server cert being used are trusted -->

<DisableUserPromptForServerValidation>false</DisableUserPromptForServerValidation>

<ServerNames/>

</ServerValidation>

<DifferentUsername>false</DifferentUsername>

<PerformServerValidation xmlns="http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV2">false</PerformServerValidation>

<AcceptServerName xmlns="http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV2">false</AcceptServerName>

<TLSExtensions xmlns="http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV2">

<!-- For filtering the relevant information is below -->

<FilteringInfo xmlns="http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV3">

<CAHashList Enabled="true">

<!-- The above implies that you want to filter by Issuer Hash -->

<IssuerHash>ff ff ff ff ff ff ff ff ff ff ff ff ff ff ff ff ff ff ff ff

<!-- Issuing certs thumbprint goes here-->

</IssuerHash>

<!-- You can add multiple entries and it will find the list of certs that have at least one of these certs in its chain-->

</CAHashList>

<EKUMapping>

<!-- This section defines Custom EKUs that you may be adding-->

<!-- You do not need this section if you do not have custom EKUs -->

<!-- You can have multiple EKUs defined here and then referenced below as shown -->

<EKUMap>

<EKUName>

<!--Add a friendly Name for an EKU here for example -->ContostoITEKU</EKUName>

<EKUOID>

<!--Add the OID Value your CA adds to the certificate here, for example -->1.3.6.1.4.1.311.42.1.15</EKUOID>

</EKUMap>

<!-- All the EKU Names referenced in the example below must first be defined here

<EKUMap>

<EKUName>Example1</EKUName>

<EKUOID>2.23.133.8.3</EKUOID>

</EKUMap>

<EKUMap>

<EKUName>Example2</EKUName>

<EKUOID>1.3.6.1.4.1.311.20.2.1</EKUOID>

</EKUMap>

-->

</EKUMapping>

<ClientAuthEKUList Enabled="true">

<!-- The above implies that you want certs with Client Authentication EKU to be used for authentication -->

<EKUMapInList>

<!-- This section implies that the certificate should have the following custom EKUs in addition to the Client Authentication EKU -->

<EKUName>

<!--Use the name from the EKUMap Field above-->ContostoITEKU</EKUName>

</EKUMapInList>

<!-- You can have multiple Custom EKUs mapped here, Each additional EKU will be processed with an AND operand -->

<!-- For example, Client Auth EKU AND ContosoITEKU AND Example1 etc. -->

<EKUMapInList>

<EKUName>Example1</EKUName>

</EKUMapInList>

</ClientAuthEKUList>

<AllPurposeEnabled>true</AllPurposeEnabled>

<!-- Implies that a certificate with the EKU field = 0 will be selected -->

<AnyPurposeEKUList Enabled="true"/>

<!-- Implies that a certificate with the EKU oid Value of 1.3.6.1.4.1.311.10.12.1 will be selected -->

<!-- Like for Client Auth you can also add Custom EKU properties with AnyPurposeEKUList (but not with AllPurposeEnabled) -->

<!-- So here is what the above policy implies.

The certificate selected will have

Issuer Thumbprint = ff ff ff ff ff ff ff ff ff ff ff ff ff ff ff ff ff ff ff ff

AND

((Client Authentication EKU AND ContosoITEKU) OR (AnyPurposeEKU) OR AllPurpose Certificate)

Any certificate(s) that match these criteria will be utilised for authentication

-->

</FilteringInfo>

</TLSExtensions>

</EapType>

</Eap>

</Config>

</EapHostConfig>

注意

EAP TLS XSD 位于 %systemdrive%\Windows\schemas\EAPMethods\eaptlsconnectionpropertiesv3.xsd

或者,可以使用以下过程创建 EAP 配置 XML。

按照 EAP 配置中的步骤 1 到 7 进行作。

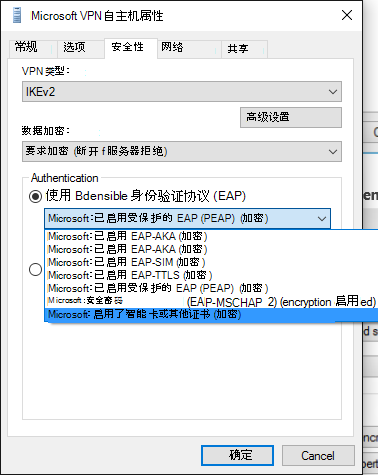

在“Microsoft VPN 自承载属性”对话框中,从下拉菜单中选择“ Microsoft:智能卡或其他证书” , (此下拉菜单选择 EAP TLS.) 。

注意

对于 PEAP 或 TTLS,请选择适当的方法并继续执行此过程。

选择下拉菜单下的 “属性” 按钮。

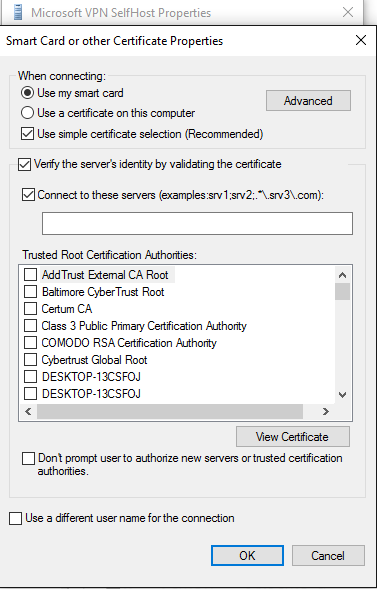

在 “智能卡”或其他“证书属性” 菜单中,选择“ 高级 ”按钮。

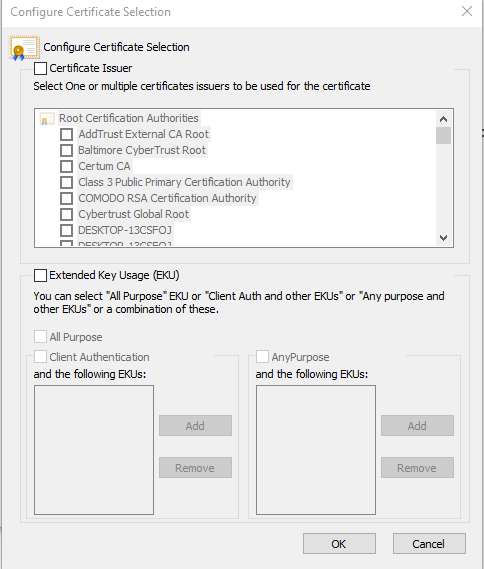

在 “配置证书选择 ”菜单中,根据需要调整筛选器。

选择“ 确定” 关闭窗口以返回到主

rasphone.exe对话框。关闭 rasphone 对话框。

继续按照步骤 9 中的 EAP 配置 中的过程获取具有适当筛选的 EAP TLS 配置文件。

注意

还可以通过此 UI 设置所有其他适用的 EAP 属性。 有关这些属性含义的指南,请参阅 用于网络访问的可扩展身份验证协议 (EAP) 。

客户端续订 WNS 通道 URI 后,MDM 客户端将立即检查 MDM 服务器

MDM 客户端自动续订 WNS 通道 URI 后,MDM 客户端将立即检查 MDM 服务器。 此后,对于每个检查的 MDM 客户端,MDM 服务器应发送“ProviderID/Push/ChannelURI”的 GET 请求,以检索最新的通道 URI 并将其与现有通道 URI 进行比较;然后根据需要更新通道 URI。

已加入Microsoft Entra设备中的用户预配失败

对于已加入Microsoft Entra的设备,当用户未以Microsoft Entra用户身份登录时,预配.\User资源会失败。 如果尝试从“设置系统>关于”>用户界面加入Microsoft Entra ID,请确保使用Microsoft Entra凭据注销并登录,以便从 MDM 服务器获取组织配置。 此行为是设计使然。

对于也用于 Kerberos 身份验证的 VPN 证书,需要注意的要求

如果需要使用 NTLM 或 Kerberos) 访问本地资源的本地资源时,还想要将用于 VPN 身份验证的证书用于 Kerberos 身份验证 (,则用户的证书必须满足智能卡证书的要求,则“使用者”字段应包含 DN 中的 DNS 域名,或者 SAN 应包含完全限定的 UPN,以便可以从 DNS 注册中找到 DC。 如果将不符合这些要求的证书用于 VPN,则用户可能无法访问需要 Kerberos 身份验证的资源。

用于一键重置的设备管理代理不起作用

用于 一键重置的 DM 代理会保留 OMA DM 会话的注册表设置,但会删除任务计划。 客户端注册会保留,但它永远不会与 MDM 服务同步。