概觀:為員工與外部來賓進行 B2B 共同作業

適用於: 員工租用戶

員工租用戶  外部租用戶 (深入了解)

外部租用戶 (深入了解)

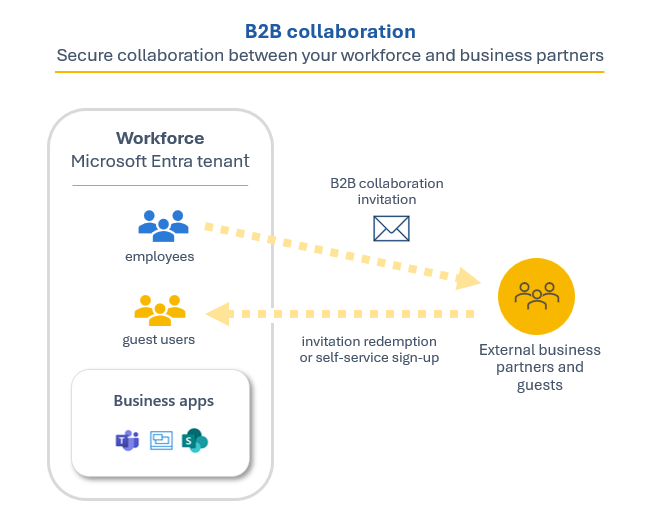

Microsoft Entra External ID 包含共同作業功能,可讓您的員工與商務夥伴和來賓安全地合作。 在員工租用戶中,您可使用 B2B 共同作業來與來賓安全地共用公司的應用程式與服務,同時持續控制您公司的資料。 即使外部合作夥伴沒有 Microsoft Entra ID 或 IT 部門,仍可安全地與外部合作夥伴合作。

簡單的邀請和兌換流程,讓合作夥伴使用自己的認證存取您公司的資源。 您也可以啟用自助式註冊使用者流程,讓來賓能自行註冊應用程式或資源。 一旦來賓兌換其邀請或完成註冊,他們就會在您的目錄中以使用者物件表示。 這些 B2B 共同作業使用者的使用者類型通常會設定為「來賓」,而且其使用者主體名稱會包含 #EXT# 識別碼。

開發人員可使用 Microsoft Entra 企業對企業 API,以自訂邀請流程,或寫入如自助式註冊入口網站的應用程式。 如需與來賓使用者相關的授權和定價資訊,請參閱 Microsoft Entra 外部 ID 帳單模型。

重要

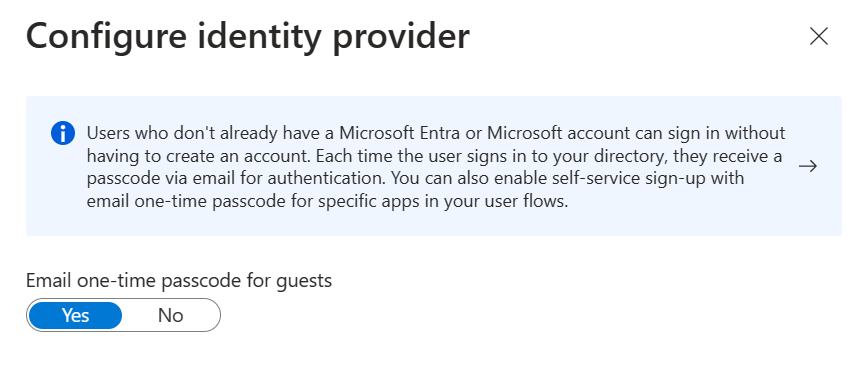

針對所有新租用戶,以及您尚未明確關閉的任何現有租用戶,現在預設會開啟電子郵件一次性密碼功能。 關閉此功能時,後援驗證方法是提示受邀者建立 Microsoft 帳戶。

使用他們的身分識別與任何夥伴共同作業

合作夥伴可透過 Microsoft Entra B2B 使用自己的身分識別管理解決方案,因此不會對組織產生外部的系統管理負荷。 來賓使用者可使用自己的公司、學校或社交身分識別來登入您的應用程式與服務。

- 合作夥伴則使用自己的身分識別和認證,無論其是否有 Microsoft Entra 帳戶都是如此。

- 您不需要管理外部帳戶或密碼。

- 您不需要同步處理帳戶或管理帳戶的生命週期。

管理與其他組織的 B2B 共同作業

預設會啟用 B2B 共同作業,但完整的系統管理設定可讓您控制與外部夥伴與組織的輸入和輸出 B2B 共同作業。

跨租用戶存取設定。 對於與其他 Microsoft Entra 組織的 B2B 共同作業,請使用跨租用戶存取設定來控制哪些使用者可以向哪些資源進行驗證。 管理輸入和輸出 B2B 共同作業,並限制存取權只能授與給特定使用者、群組和應用程式。 設定要套用至所有外部組織的預設組態,然後視需要建立個別的組織特定設定。 跨租用戶存取設定也可以讓您信任來自其他 Microsoft Entra 組織的多重要素驗證 (MFA) 和裝置宣告 (符合規範的宣告及 Microsoft Entra 混合式聯結宣告)。

外部共同作業設定。 使用 外部共同作業設定 來定義誰可以將外部使用者邀請到您的組織做為來賓。 根據預設,組織中的所有使用者 (包括 B2B 共同作業來賓使用者) 都可以邀請外部使用者進行 B2B 共同作業。 如果您想要限制傳送邀請的能力,則可以開啟或關閉每個人的邀請,或限制只有特定角色能發出邀請。 您也可允許或封鎖 B2B 特定網域,並設定來賓使用者存取目錄的限制。

這些設定用於管理 B2B 共同作業的兩個不同層面。 跨租用戶存取設定可控制使用者是否可以向外部 Microsoft Entra 租用戶進行驗證。 這些設定同時適用於輸入和輸出 B2B 共同作業。 相反地,外部共同作業設定會控制貴組織中哪些使用者可將 B2B 共同作業邀請傳送給任一組織的來賓。

跨租用戶存取和外部共同作業設定一起運作的方式

當您考慮與特定外部 Microsoft Entra 組織進行 B2B 共同作業時,請判斷您的跨租用戶存取設定是否允許與該組織進行 B2B 共同作業。 也請考慮您的外部共同作業設定是否允許使用者將邀請傳送至該組織的網域。 以下列出一些範例:

範例 1:您先前已將

adatum.com(Microsoft Entra 組織) 新增至外部共同作業設定中的封鎖網域清單,但跨租用戶存取設定為所有 Microsoft Entra 組織啟用 B2B 共同作業。 在此情況下,系統會套用最嚴格的設定。 您的外部共同作業設定會防止使用者傳送邀請給adatum.com的使用者。範例 2:您在跨租用戶存取設定中允許與 Fabrikam 進行 B2B 共同作業,但您接著在外部共同作業設定中將

fabrikam.com新增至封鎖網域。 您的使用者無法邀請新的 Fabrikam 商務來賓,但現有的 Fabrikam 來賓可以繼續使用 B2B 共同作業。

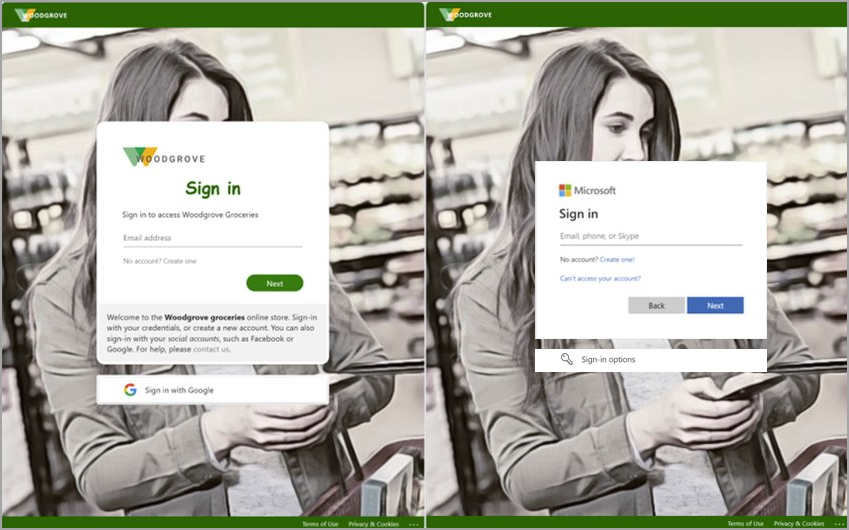

對於執行跨租用戶登入的 B2B 共同作業終端使用者,即使未指定自訂商標,系統也會顯示其主租用戶商標。 在下列範例中,Woodgrove Groceries 的公司商標會出現在左側。 右側的範例會顯示使用者主租用戶的預設商標。

管理與其他 Microsoft 雲端的 B2B 共同作業

Microsoft Azure 雲端服務可在不同的國家雲端中取得,這些雲端是實體隔離的 Azure 執行個體。 組織發覺,其越來越需要跨越全球雲端與國家雲端的界限,與各地的組織和使用者共同作業。 透過 Microsoft 雲端設定,您可以在下列 Microsoft Azure 雲端之間建立相互的 B2B 共同作業:

- Microsoft Azure 全球雲端和 Microsoft Azure Government

- Microsoft Azure 全球雲端和由世紀互聯提供的 Microsoft Azure

若要在不同雲端的租用戶之間設定 B2B 共同作業,這兩個租用戶都會設定其 Microsoft 雲端設定,才能與其他雲端共同作業。 然後,每個租用戶都會設定與其他雲端中租用戶的輸入和輸出租用戶存取。 如需詳細資訊,請參閱 Microsoft 雲端設定。

從 Microsoft Entra 系統管理中心輕鬆邀請來賓使用者

系統管理員可以在系統管理中心中輕鬆地將來賓使用者新增到您的組織。

- 在 Microsoft Entra ID 中建立新的來賓使用者,方法與新增使用者類似。

- 將來賓使用者指派給應用程式或群組。

- 傳送包含兌換連結的邀請電子郵件,或者傳送要共用之應用程式的直接連結。

- 來賓使用者遵循幾個簡單的兌換步驟即可登入。

![顯示 [檢閱權限] 頁面的螢幕擷取畫面。](media/what-is-b2b/consent-screen.png)

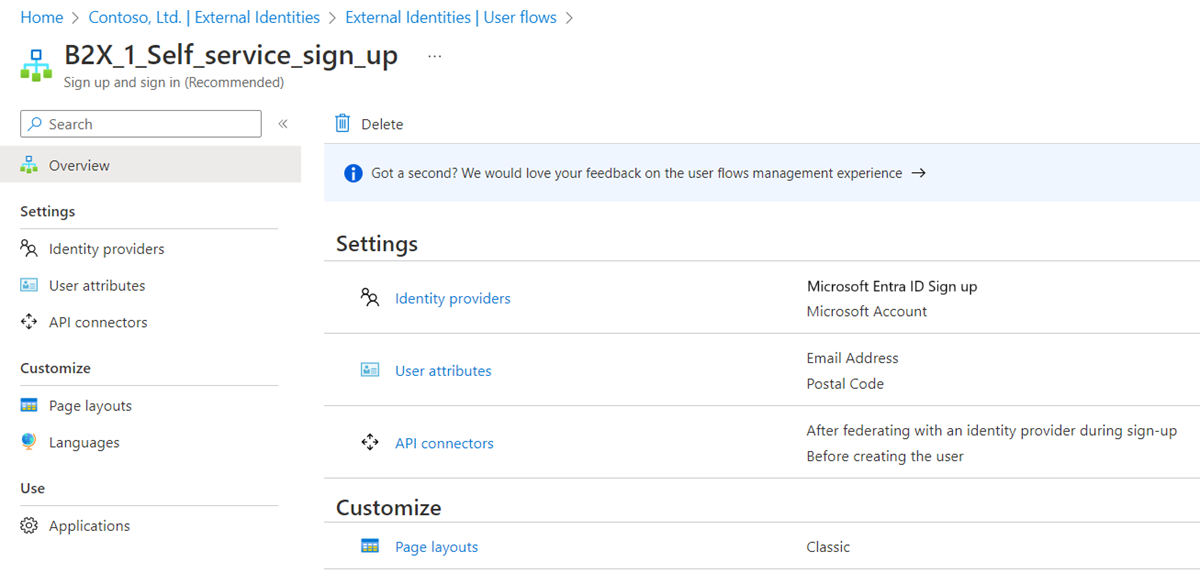

允許自助式註冊

透過自助式註冊使用者流程,您可以為想要存取您應用程式的來賓建立註冊體驗。 在註冊流程中,您可以為不同的社交或企業識別提供者提供選項,並收集使用者的相關資訊。 了解自助式註冊以及如何設定。

您也可以使用 API 連接器來整合自助式註冊使用者流程與外部雲端系統。 您可以使用自訂核准工作流程進行連線、執行身分識別驗證、驗證使用者提供的資訊等等。

使用原則來安全地共用應用程式與服務

您可以使用驗證和授權原則來保護公司的內容。 您可以在下列範圍強制執行條件式存取原則 (例如多重要素驗證):

- 在租用戶層級

- 在應用程式層級

- 針對特定來賓使用者來保護公司應用程式與資料

![顯示 [條件式存取] 選項的螢幕擷取畫面。](media/what-is-b2b/tutorial-mfa-policy-2.png)

讓應用程式和群組擁有者管理自己的來賓使用者

您可以將來賓使用者管理委派給應用程式擁有者。 這可讓他們將來賓使用者直接新增至任何想要共用的應用程式,無論是Microsoft應用程式。

- 系統管理員可設定自助式的應用程式和群組管理。

- 非系統管理員可使用其存取面板,將來賓使用者新增至應用程式或群組。

自訂 B2B 來賓使用者的上線體驗

以符合組織需求的自訂方式讓外部合作夥伴上線。

- 使用 Microsoft Entra 權利管理來設定用於管理外部使用者存取權的原則。

- 使用 B2B 共同作業邀請 API 來自訂上線體驗。

與識別提供者整合

Microsoft Entra 外部 ID 支援 Facebook、Microsoft 帳戶、Google 或企業識別提供者之類的外部識別提供者。 您可以設定要與識別提供者同盟。 如此來賓可使用其現有社交或企業帳戶進行登入,而不需為應用程式建立新的帳戶。 深入了解外部 ID 的識別提供者。

![顯示 [識別提供者] 頁面的螢幕擷取畫面。](media/what-is-b2b/identity-providers.png)

與 SharePoint 和 OneDrive 整合

您可以 啟用與 SharePoint 和 OneDrive 的整合,以與組織外部人員共用檔案、資料夾、清單專案、文檔庫和網站,同時使用 Microsoft Entra B2B 進行驗證和管理。 您要與其共用資源的目標使用者通常是目錄中的來賓使用者,而權限和群組對這些來賓的作用與對內部使用者的作用相同。 在啟用與 SharePoint 和 OneDrive 的整合時,您也可以在 Microsoft Entra B2B 中啟用電子郵件一次性密碼功能,以作為後援驗證方法。

![顯示 [邀請新來賓使用者] 邀請輸入頁面的螢幕擷取畫面。](media/what-is-b2b/add-a-b2b-user.png)