此頁面提供功能、修正和淘汰功能的相關信息,這些功能、修正和取代時間超過六個月。 欲獲得最新更新,請閱讀 適用於雲端的 Defender 有什麼新消息?。

2025 年 6 月

| Date | Category | Update |

|---|---|---|

| 6 月 30 日 | Preview | |

| 6月25日 | Preview | 儲存惡意程式碼掃描結果的選擇性索引標籤 (預覽) |

| 6月25日 | Preview | 函數應用程式和邏輯應用程式中託管的 API 的 API 探索和安全性態勢 (預覽) |

| 6月25日 | Preview | 無代理程式檔案完整性監視 (預覽) |

| 6月18日 | Preview | 無代理程式碼掃描——GitHub支援與可自訂覆蓋現已開放(預覽) |

基於 Helm 的容器 DNS 偵測 Defender(預覽版)

包含項目:

基於 Helm 的部署支援

關於設定說明及更多細節,請參見使用 Helm 安裝容器感測器的 Defender

安裝容器感測器。 DNS 威脅偵測

提高記憶體效率並降低大型叢集部署的 CPU 使用量。

欲了解更多資訊,請參閱:Sensor for Defender for Containers Changelog。

儲存惡意程式碼掃描結果的選擇性索引標籤 (預覽)

2025年6月25日

Defender for Storage 惡意軟體掃描引入了可選的索引標籤,適用於上傳與按需掃描。 有了這項新功能,用戶可以選擇在掃描 Blob 時,是否要將結果發佈至 Blob 的索引標籤(預設值)或不使用索引卷標。 索引標籤可透過訂閱與儲存帳號層級,透過 Azure 入口網站或 API 啟用或停用。

函數應用程式與 Logic Apps 中託管之 API 的探索及安全配置(預覽)

2025年6月25日

適用於雲端的 Defender 現在擴展了其 API 發現與安全態勢,涵蓋託管於 Azure Function Apps 和 Logic Apps 中的 API,除了對 Azure API 管理 年發佈的 API 既有支援之外。

這項增強功能可讓安全性小組全面且持續更新其組織的 API 攻擊面檢視。 主要功能包括:

- 集中式 API Inventory:自動發現並編目支援Azure服務間的 API。

- 安全性風險評估:識別並排定風險的優先順序,包括識別可能需要移除的休眠 API,以及可能公開敏感數據的未加密 API。

這些功能對所有啟用

推出時程表:這些更新的推出將於 2025 年 6 月 25 日開始,預計將在一周內到達所有 支持的區域 。

無代理程式檔案完整性監視 (預覽)

2025年6月25日

無代理程式檔案完整性監視 (FIM) 現已提供預覽版。 此功能補充了基於 適用於端點的 Microsoft Defender 代理程式的普遍可用(GA)FIM 解決方案,並引入了自訂檔案與登錄檔監控的支援。

無代理程式 FIM 可讓組織監視其環境中的檔案和登錄變更,而不需要部署其他代理程式。 它提供輕量且可調整的替代方案,同時維持與現有代理程式型解決方案的相容性。

主要功能包括:

- 自定義監視:藉由定義及監視自定義檔案路徑和登錄機碼,以符合特定的合規性和安全性需求。

- 整合體驗:無代理程式和 MDE 型 FIM 的事件會儲存在相同的工作區數據表中,並具有清楚的來源指標。

無代理程式碼掃描——GitHub 支援及可自訂覆蓋現已開放(預覽版)

2025年6月18日

我們已更新無代理程式代碼掃描功能,以包含擴充涵蓋範圍和控制的重要功能。 這些更新包括:

- 支援 GitHub 倉庫,以及 Azure DevOps

- 可自訂的掃描器選取 – 選取要執行的工具(例如 Bandit、Checkov、ESLint)

- 細微範圍設定 – 包含或排除特定組織、專案或存放庫

無代理程式代碼掃描可為程式代碼和基礎結構即程序代碼 (IaC) 提供可調整的安全性掃描,而不需要變更 CI/CD 管線。 它可協助安全性小組偵測弱點和設定錯誤,而不會中斷開發人員工作流程。

了解更多關於配置無代理碼掃描的資訊,Azure DevOps或GitHub。

2025年5月

| Date | Category | Update |

|---|---|---|

| 5 月 28 日 | GA | 可自訂上傳時惡意軟體掃描過濾器的普遍可用性Defender 用於儲存 |

| 5 月 5 日 | Preview | 活躍使用者 (公開預覽) |

| 5 月 1 日 | GA | |

| 5 月 1 日 | GA | |

| 5 月 1 日 | GA | 一般可用性數據和 AI 安全儀錶板 |

| 5 月 1 日 | 即將發生的變更 | Defender CSPM 開始為彈性伺服器適用於 MySQL 的 Azure 資料庫及適用於 PostgreSQL 的 Azure 資料庫彈性伺服器資源計費 |

Defender 儲存時可自訂的上傳時惡意軟體掃描過濾器的正式可用性

2025年5月28日

上傳惡意代碼掃描現在支援可自定義的篩選。 用戶可以根據 Blob 路徑前置詞、後綴和 Blob 大小來設定上傳惡意代碼掃描的排除規則。 藉由排除特定的 Blob 路徑和類型,例如記錄檔或暫存盤,您可以避免不必要的掃描並降低成本。

瞭解如何 設定可自定義上傳惡意代碼掃描篩選器。

作用中使用者 (公開預覽)

活躍用戶功能可協助安全性系統管理員根據最近的控制平面活動,快速識別並指派建議給最相關的使用者。 針對每項建議,在資源、資源群組或訂閱層級,最多會推薦三個潛在的活躍使用者。 系統管理員可以從清單中選取使用者、指派建議,以及設定到期日,以觸發通知給指派的使用者。 這樣可簡化補救工作流程、減少調查時間,並強化整體安全性狀態。

適用於 AI 服務的 Defender 正式上市

2025年5月1日

適用於雲端的 Defender 現在支援 Azure AI 服務(過去稱為 AI 工作負載的威脅防護)的執行時保護。

Azure AI 服務 的防護涵蓋針對 AI 服務與應用的特定威脅,如越獄、錢包濫用、資料外洩、可疑存取模式等。 這些偵測利用 Microsoft 威脅情報與 Azure AI 提示盾的訊號,並運用機器學習與 AI 來保護您的 AI 服務。

了解更多關於適用於 AI 服務的 Defender。

Microsoft Security Copilot 現已正式在 適用於雲端的 Defender 中推出

2025年5月1日

Microsoft Security Copilot 現已正式在 適用於雲端的 Defender 中推出。

Security Copilot 加速安全團隊的風險修復,讓管理員能更快更輕鬆地處理雲端風險。 它提供 AI 產生的摘要、補救動作和委派電子郵件,引導使用者完成風險降低程式的每個步驟。

安全性管理員可以快速摘要建議、產生補救腳本,以及透過電子郵件將工作委派給資源擁有者。 這些功能可減少調查時間、協助安全性小組瞭解內容中的風險,以及識別資源以進行快速補救。

在適用於雲端的 Defender中了解更多關於

正式發行資料和 AI 安全性儀錶板

2025年5月1日

適用於雲端的 Defender 正在透過 GA 新增的資料與 AI 安全儀表板,將資料安全儀表板納入 AI 安全。 儀錶板提供集中式平臺來監視及管理數據和 AI 資源,以及其相關聯的風險和保護狀態。

主要的數據與 AI 安全儀表板優勢包括:

- 統一檢視:取得所有組織數據和 AI 資源的完整檢視。

- 數據深入解析:了解數據的儲存位置,以及保存數據的資源類型。

- 保護涵蓋範圍:評估數據與 AI 資源的保護涵蓋範圍。

- 重大問題:根據高嚴重性建議、警示和攻擊路徑,醒目提示需要立即注意的資源。

- 敏感數據探索:找出並摘要雲端和 AI 資產中的敏感數據資源。

- AI 工作負載:探索 AI 應用程式使用量,包括服務、容器、數據集和模型。

深入了解資料和 AI 安全性儀表板。

Defender CSPM 開始為 適用於 MySQL 的 Azure 資料庫 Flexible Server 及 適用於 PostgreSQL 的 Azure 資料庫 Flexible Server resources 計費

2025年5月1日

變更的估計日期: 2025年6月

自 2025 年 6 月 1 日起,Microsoft Defender CSPM 將開始為您的訂閱中的 適用於 MySQL 的 Azure 資料庫 Flexible Server 及 適用於 PostgreSQL 的 Azure 資料庫 Flexible Server 資源計費,適用於您的訂閱中Defender CSPM 已啟用。 這些資源已由 Defender CSPM 保護,且無需使用者操作。 計費開始之後,您的帳單可能會增加。

如需詳細資訊,請參閱 CSPM 方案定價

2025年4月

| Date | Category | Update |

|---|---|---|

| 4 月 29 日 | Preview | GCP Vertex AI 中的 AI 態勢管理 (預覽) |

| 4 月 29 日 | Preview | |

| 4 月 29 日 | Change | 已更新GitHub應用程式權限 |

| 4 月 28 日 | Change | 更新至Defender for SQL server on Machines plan |

| 4 月 27 日 | GA | |

| 4月24日 | GA | |

| 4 月 7 日 | 即將進行的變更 | 適用於 App Service 的 Defender 警示增強功能 |

GCP Vertex AI 中的 AI 態勢管理(預覽)

2025年4月29日

適用於雲端的 Defender 的 AI 安全態勢管理功能現已支援 Google Cloud Platform (GCP) Vertex AI(預覽版)中的 AI 工作負載。

此版本的主要功能包括:

- 現代 AI 應用程式探索:自動探索和編錄部署在 GCP Vertex AI 中的 AI 應用程式元件、數據和 AI 產出。

- 安全性狀態加強:偵測設定錯誤,並接收內建的建議和補救動作,以增強 AI 應用程式的安全性狀態。

- 攻擊路徑分析:使用進階攻擊路徑分析來識別和補救風險,以保護 AI 工作負載免於潛在威脅。

這些功能的設計目的是為 AI 資源提供完整的可見度、設定錯誤檢測和加固措施,以確保在 GCP Vertex AI 平台上開發的 AI 工作負載風險降低。

深入了解 AI 安全性態勢管理。

適用於雲端的 Defender 與 Mend.io 的整合(預覽)

2025年4月29日

適用於雲端的 Defender 現在已經與 Mend.io 預覽版整合。 這項整合可藉由識別及減輕合作夥伴相依性中的弱點,來增強軟體應用程式安全性。 這項整合可簡化探索和補救程式,以改善整體安全性。

深入瞭解 Mend.io 整合。

GitHub 應用程式權限更新

2025年4月29日

適用於雲端的 Defender 中的GitHub連接器將更新,包含管理員權限[自訂屬性]。 此許可權可用來提供新的內容化功能,並限定為管理自定義屬性架構的範圍。 可以透過兩種不同的方式授與權限:

在你的GitHub組織中,進入Settings > GitHub Apps 中的Microsoft 安全性 DevOps 應用程式,並接受權限請求。

在GitHub支援的自動電子郵件中,選擇Review 權限請求以接受或拒絕此變更。

注意:如果未採取上述動作,現有的連接器會繼續在沒有新功能的情況下運作。

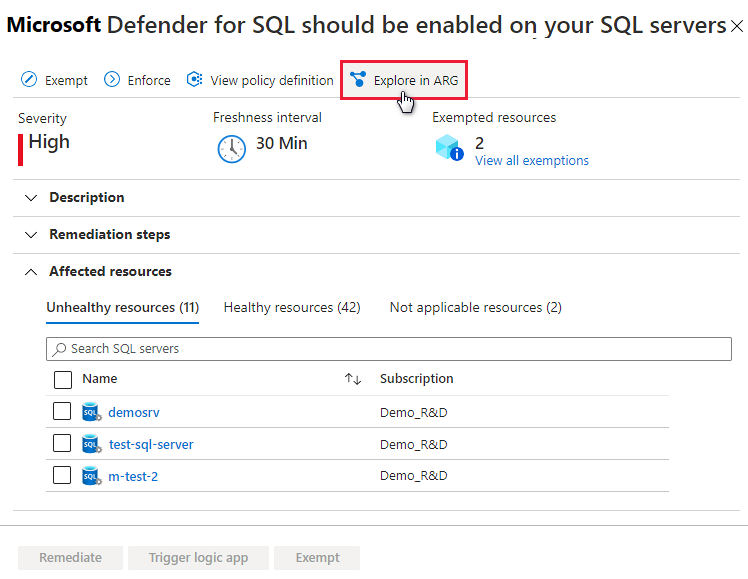

更新到 Defender for Machines server on Machines 方案

2025 年 4 月 28 日

適用於雲端的 Microsoft Defender 中的 Defender for SQL Server on machines 計畫保護託管於 Azure、AWS、GCP 及本地機上的 SQL Server 實例。

從今天開始,我們將逐步推出計劃的增強版代理解決方案。 基於代理的解決方案免除了部署 Azure 監視器 Agent(AMA)的需求,改用現有的 SQL 基礎架構。 此解決方案的設計目的是讓上線程式更容易並改善保護涵蓋範圍。

必要的客戶動作:

機器上 SQL 伺服器方案設定 更新Defender:先前啟用機器上SQL Server Defender的客戶,必須依照以下指示更新其配置,並依據增強代理版本發布。

Verify SQL Server instances protection狀態:預計於 2025 年 5 月開始,客戶必須在其環境中驗證其 SQL Server instances 的保護狀態。 學習如何troubleshooting任何部署問題,Defender 在機器上使用 SQL,configuration。

Note

代理程式升級完成後,若您啟用的 Defender for SQL Server on Machines 方案保護額外的 SQL Server 實例,帳單可能會增加。 有關帳單資訊,請參閱適用於雲端的 Defender價格頁面。

Microsoft Defender 儲存裝置中上傳時惡意軟體掃描的新預設上限

2025年4月27日

上傳惡意代碼掃描的預設上限值已從 5,000 GB 更新為 10,000 GB。 這個新的上限適用於下列案例:

新訂閱: 首次啟用儲存Defender的訂閱。

重新啟用訂閱: 先前關閉儲存Defender但現在重新啟用的訂閱。

當這些訂閱啟用 Defender for Storage 惡意軟體掃描後,上傳時惡意軟體掃描的預設上限將設為 10,000GB。 此上限可調整以符合您的特定需求。

如需詳細資訊,請參閱惡意代碼掃描 - 每 GB 計費、每月上限和設定一節

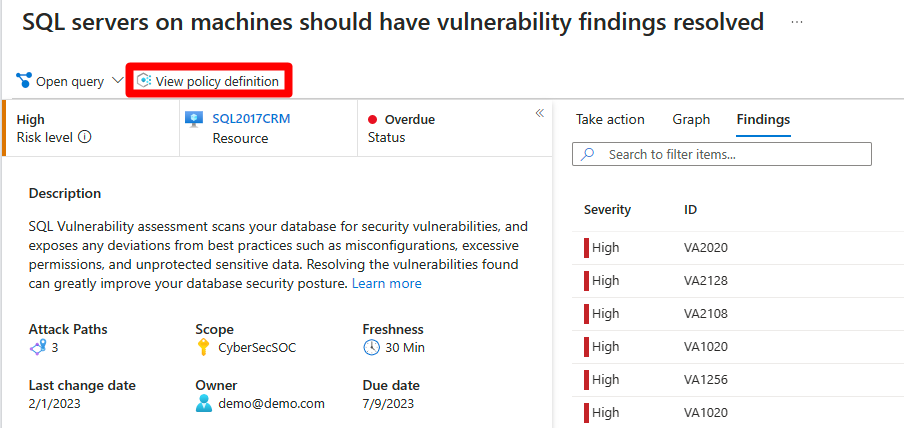

Defender CSPM 計畫中 API 安全態勢管理原生整合的普遍可用性

2025年4月24日

API 安全態勢管理現已作為 Defender CSPM 計畫的一部分普遍提供。 此版本引入了統一的 API 清單及態勢洞察,幫助您更有效地從 Defender CSPM 計畫中識別並優先排序 API 風險。 您可以開啟 API 安全性狀態擴充功能,透過 [環境設定] 頁面啟用此功能。

透過此更新,已新增新的風險因素,包括未經驗證 API 的風險因素(AllowsAnonymousAccess)以及未經加密的 API 的風險因素(UnencryptedAccess)。 此外,透過 Azure API 管理 發布的 API 現在允許映射回任何連接的 Kubernetes 入口與虛擬機,提供端對端的 API 暴露可視性,並透過攻擊路徑分析支援風險修復。

Defender 應用程式服務警示的增強

2025 年 4 月 7 日

2025 年 4 月 30 日,Defender for App Service 的警示功能將獲得強化。 我們將新增對可疑程式碼執行和存取內部或遠端端點的警示。 此外,我們藉由擴充邏輯並移除造成不必要雜訊的警示,以改善相關警示的涵蓋範圍並降低來自相關警示的雜訊。 在此程式中,將會淘汰「偵測到可疑的 WordPress 主題調用」警示。

2025年3月

| Date | Category | Update |

|---|---|---|

| 3 月 30 日 | GA | 使用 AKS 節點的弱點評估和惡意程式碼偵測增強的容器保護現已正式發行 |

| 3 月 27 日 | Preview | Kubernetes 階段性部署(預覽版) |

| 3 月 27 日 | Preview | 可在Defender中自訂上傳時掃描惡意軟體過濾器,用於儲存(預覽) |

| 3 月 26 日 | GA | |

| 3 月 11 日 | 即將進行的變更 | 即將變更建議嚴重性層級 |

| 3 月 3 日 | GA |

強化的容器保護,透過對 AKS 節點進行弱點評估和惡意程式碼檢測,現已正式推出。

2025 年 3 月 30 日

適用於雲端的 Defender 現在以 GA 形式提供 Azure Kubernetes Service (AKS) 節點的漏洞評估與惡意軟體偵測。 為這些 Kubernetes 節點提供安全性保護,可讓客戶維護受控 Kubernetes 服務的安全性與合規性,並瞭解其在與受控雲端提供者共同安全性責任中的部分。 要獲得新功能,您必須在您的訂閱 P2 方案中啟用無代理掃描機器」,作為 Defender CSPM、容器Defender或伺服器 Defender」的一部分。

弱點評量

Azure入口網站現已提供一項新建議:AKS 節點應已解決漏洞發現。 利用此建議,您現在可以檢視並修復Azure Kubernetes Service (AKS)節點上的漏洞與 CVE。

惡意程式碼偵測

當無代理程式惡意代碼偵測功能偵測 AKS 節點中的惡意代碼時,就會觸發新的安全性警示。 無代理惡意軟體偵測使用 Microsoft Defender 防毒軟體引擎來掃描並偵測惡意檔案。 當偵測到威脅時,安全警示會直接傳送至 適用於雲端的 Defender 和 Defender 全面偵測回應,以便調查與修復。

註: AKS 節點的惡意軟體偵測僅適用於容器Defender或伺服器 P2 環境的 Defender。

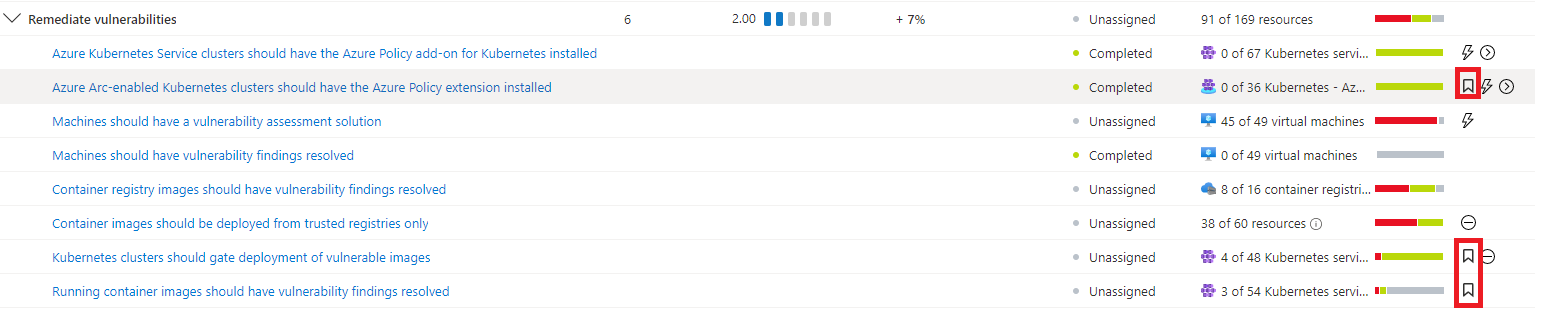

Kubernetes 閘道部署 (預覽)

2025年3月27日

我們正在為 Defender for Containers 計畫引入 Kubernetes 的門控部署(預覽)功能。 Kubernetes 閘道部署是一種機制,可藉由控制違反組織安全策略的容器映像部署,來增強 Kubernetes 安全性。

這項功能是以兩項新功能為基礎:

- 弱點結果成品:針對掃描弱點評估的每個容器映像產生結果。

- 安全性規則:新增安全性規則來警示或防止將易受攻擊的容器映射部署至 Kubernetes 叢集。

自定義的安全性規則:客戶可以針對各種環境、針對其組織內的 Kubernetes 叢集或命名空間自定義安全性規則,以啟用針對特定需求和合規性需求量身打造的安全性控制。

安全性規則的可設定動作:

稽核:嘗試部署易受攻擊的容器映像會觸發「稽核」動作,產生關於容器映像違規細節的建議。

拒絕:嘗試部署易受攻擊的容器映射會觸發「拒絕」動作,以防止部署容器映像,確保只會部署安全且相容的映像。

端對端安全性:將易受攻擊容器映射部署的保護定義為第一個安全性規則,我們會引進端對端 Kubernetes 安全管制機制,確保易受攻擊的容器不會進入客戶的 Kubernetes 環境。

如需此功能的詳細資訊,請參閱 閘道部署解決方案概觀。

Defender 儲存時可自訂的上傳時惡意軟體掃描過濾器(預覽)

2025年3月27日

上傳惡意代碼掃描現在支援可自定義的篩選。 用戶可以根據 Blob 路徑前置詞、後綴和 Blob 大小來設定上傳惡意代碼掃描的排除規則。 藉由排除特定的 Blob 路徑和類型,例如記錄檔或暫存盤,您可以避免不必要的掃描並降低成本。

瞭解如何 設定可自定義上傳惡意代碼掃描篩選器。

Azure 中 CMK 無代理 VM 掃描支援的一般可用性

2025年3月26日

Azure VM 搭配 CMK 加密磁碟的無代理掃描現已普遍提供。 Defender CSPM 方案與 Defender for Servers P2 皆支援虛擬機無代理掃描,現已支援所有雲端的 CMK

了解如何為使用 CMK 加密磁碟的Azure虛擬機啟用啟用無代理掃描。

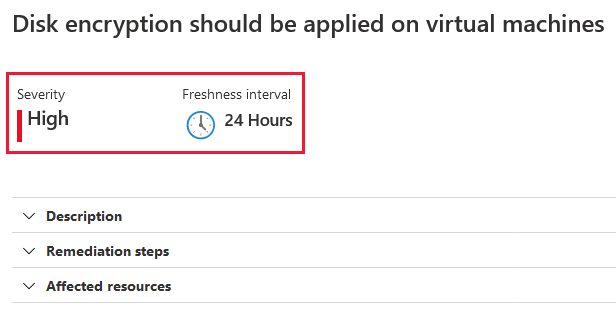

即將變更建議嚴重性層級

2025 年 3 月 11 日

我們正在增強建議的嚴重性層級,以改善風險評估和優先順序。 在此更新中,我們重新評估所有嚴重性分類,並引進了新的層級 — 重大。 先前,建議分為三個層級:低、中和高。 透過此更新,現在有四個不同的層級:低、中、高和關鍵,提供更細微的風險評估,協助客戶專注於最緊迫的安全性問題。

因此,客戶可能會注意到現有建議嚴重性變更。 此外,僅對 Defender CSPM 客戶開放的風險等級評估也可能受到影響,因為建議的嚴重程度與資產背景同時被考量。 這些調整可能會影響整體風險層級。

預計的變更將於 2025 年 3 月 25 日進行。

基於適用於端點的 Microsoft Defender in Azure Government的File Integrity Monitoring (FIM) General Availability of File Integrity Monitoring (FIM)

2025 年 3 月 3 日

基於 適用於端點的 Microsoft Defender 的檔案完整性監控現已在 Azure Government(GCCH)中正式啟用,作為 Defender for Servers Plan 2 的一部分。

- 即時監視重要檔案和登錄並稽核變更,以符合合規性需求。

- 偵測可疑的檔案內容變更,找出潛在的安全性問題。

此改良的 FIM 體驗取代了原本預計淘汰的 Log Analytics Agent(MMA)退休功能。 FIM體驗將持續支援MMAAzure Government至2023年3月底。

這次釋出將釋出產品內體驗,讓你能將 FIM 配置 over MMA 遷移到新的 FIM over Defender for Endpoint 版本。

關於如何在 Endpoint 上啟用 FIM over Defender,請參見使用 適用於端點的 Microsoft DefenderFile Integrity Monitoring 。 如需如何停用舊版和使用移轉工具的資訊,請參閱 從舊版移轉檔案完整性監視。

Important

目前不計畫支援 21Vianet 在 Azure 及 GCCM 雲端中的檔案完整性監控。

2025年2月

| Date | Category | Update |

|---|---|---|

| 2月27日 | Change | 改善的 AWS EC2 資源名稱顯示 |

| 2月27日 | GA | 按需惡意軟體掃描Microsoft Defender用於儲存 |

| 2月27日 | GA | |

| 2 月 23 日 | Preview | 適用於 AKS 執行階段容器的無容器登錄限制的代理程式弱點評估 (預覽) |

| 2 月 23 日 | Preview | 資料與人工智慧 (AI) 安全性儀表板(預覽) |

| 2 月 19 日 | Preview | MDC 成本計算機 (預覽) |

| 2 月 19 日 | Preview | 31 個新的和增強的多重雲端法規標準涵蓋範圍 |

改善的 AWS EC2 資源名稱顯示

2025年2月27日

變更的估計日期: 2025年3月

我們正在增強平臺中 AWS EC2 實例的資源名稱顯示方式。 如果 EC2 執行個體定義了「名稱」標籤,則 資源名稱 欄位現在將顯示該標籤的值。 如果沒有「名稱」標籤,則 「資源名稱」 欄位將繼續顯示 執行個體ID ,如同以前一樣。 資源 ID 仍會位於 資源 ID 欄位中以供參考。

使用 EC2 “name” 標籤可讓您輕鬆地使用自定義且有意義的名稱來識別資源,而不是識別碼。 這可讓您更快速地尋找及管理特定實例,減少搜尋或交叉參考實例詳細數據所花費的時間和精力。

Microsoft Defender 中的隨選惡意軟體掃描用於儲存

2025年2月27日

Microsoft Defender for Storage(現已支援通用版)中的隨需惡意軟體掃描,能在需要時掃描 Azure 儲存體 帳戶中現有的 blob。 掃描可從 Azure 入口網站介面發起,或透過 REST API 啟動,並支援透過 Logic Apps、Automation Playbook 及 PowerShell 腳本進行自動化。 此功能使用 Microsoft Defender 防毒軟體,並針對每次掃描提供最新的惡意軟體定義,並在掃描前於 Azure 入口網站提供前期成本估算。

應用案例:

- 事件回應:在偵測到可疑活動之後掃描特定儲存體帳戶。

- Security baseline:在首次啟用儲存Defender時掃描所有儲存的資料。

- 合規性:設定自動化以安排有助於滿足法規和資料保護標準的掃描。

如需詳細資訊,請參閱 隨選惡意代碼掃描。

Defender for Storage 惡意軟體掃描最高 50 GB 的 blob

2025年2月27日

Defender for Storage 惡意軟體掃描現在支援最大 50GB 的 blob(先前限制為 2GB)。

請注意,對於上傳大型 Blob 的記憶體帳戶,增加的 Blob 大小限制會導致每月費用較高。

若要避免非預期的高費用,您可以針對每月掃描的總 GB 設定適當的上限。 如需詳細資訊,請參閱 上傳惡意代碼掃描的成本控制。

適用於 AKS 執行階段容器的無容器登錄限制的代理程式弱點評估 (預覽)

2025年2月23日

Defender for Containers 與 適用於雲端的 Defender 安全態勢管理(CSPM)計畫,現已包含容器登錄檔無關的無代理漏洞評估,適用於 AKS 執行時容器。 除了掃描 AKS 叢集中執行的 Kubernetes 附加元件和第三方工具之外,這項增強功能可擴充弱點評估涵蓋範圍,以包含使用來自任何登錄中映像的執行容器 (不限於支援的登錄)。 要啟用此功能,請確保在適用於雲端的 Defender環境設定中啟用無代理機器掃描。

數據與 AI 安全儀表板 (預覽)

2025年2月23日

適用於雲端的 Defender 正在強化資料安全儀表板,加入 AI 安全,新增 Preview 中的 Data 與 AI 安全儀表板。 儀錶板提供集中式平臺來監視及管理數據和 AI 資源,以及其相關聯的風險和保護狀態。

資料和 AI 安全性儀表板的主要優點包括:

- 統一檢視:取得所有組織數據和 AI 資源的完整檢視。

- 數據深入解析:了解數據的儲存位置,以及保存數據的資源類型。

- 保護涵蓋範圍:評估數據與 AI 資源的保護涵蓋範圍。

- 重大問題:根據高嚴重性建議、警示和攻擊路徑,醒目提示需要立即注意的資源。

- 敏感數據探索:找出並摘要雲端和 AI 資產中的敏感數據資源。

- AI 工作負載:探索 AI 應用程式使用量,包括服務、容器、數據集和模型。

深入了解資料和 AI 安全性儀表板。

MDC 成本計算機 (預覽)

2025年2月19日

我們很高興引進新的 MDC 成本計算機 ,以協助您輕鬆預估與保護雲端環境相關的成本。 此工具是量身打造的,可讓您清楚且準確地了解費用,以確保您可以有效地規劃和預算。

為什麼要使用成本計算機?

我們的成本計算機可讓您定義保護需求的範圍,藉此簡化預估成本的程式。 您選擇想要啟用的環境和方案後,計算器會自動填入每個方案的可計費資源,包括任何適用的折扣。 您獲得了一個全面的潛在成本概覽,不會有任何意外。

主要功能:

範圍定義: 選取您感興趣的計劃和環境。 計算機會執行探索程序,以針對每個環境的每個方案自動填入計費單位數目。

自動和手動調整: 此工具允許自動收集數據和手動調整。 您可以修改單位數量和折扣層級,以查看變更如何影響整體成本。

綜合成本估計: 計算器會為每個方案提供估計值,並生成總成本報告。 系統會提供詳細的成本明細,讓您更輕鬆地瞭解和管理費用。

多雲支持: 我們的解決方案適用於所有支援的雲端,確保您無論使用何種雲端供應商都能獲得準確的成本估算。

匯出和共用: 當您有了成本估算後,您可以輕鬆地匯出並共用,用於預算規劃和批准。

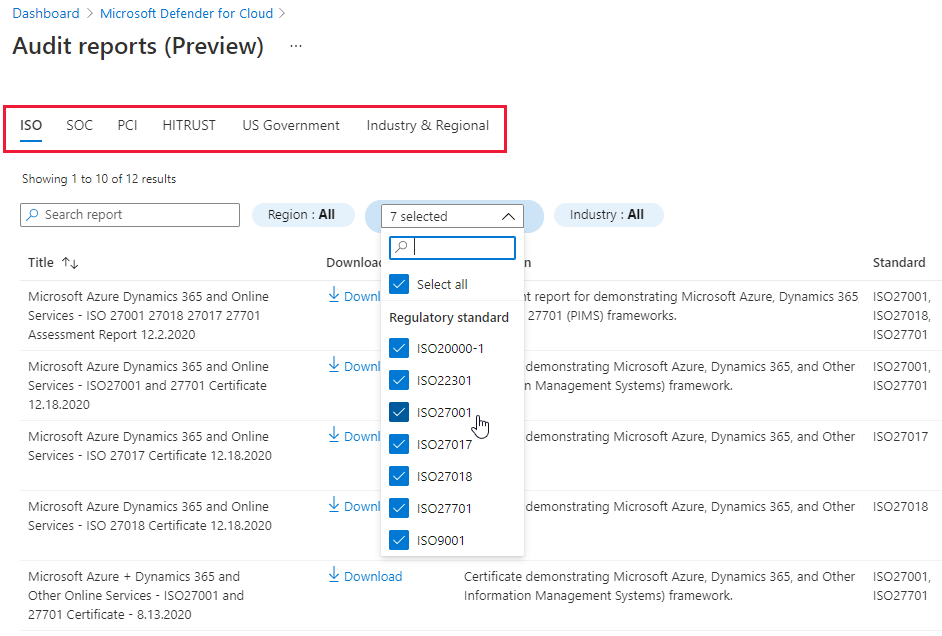

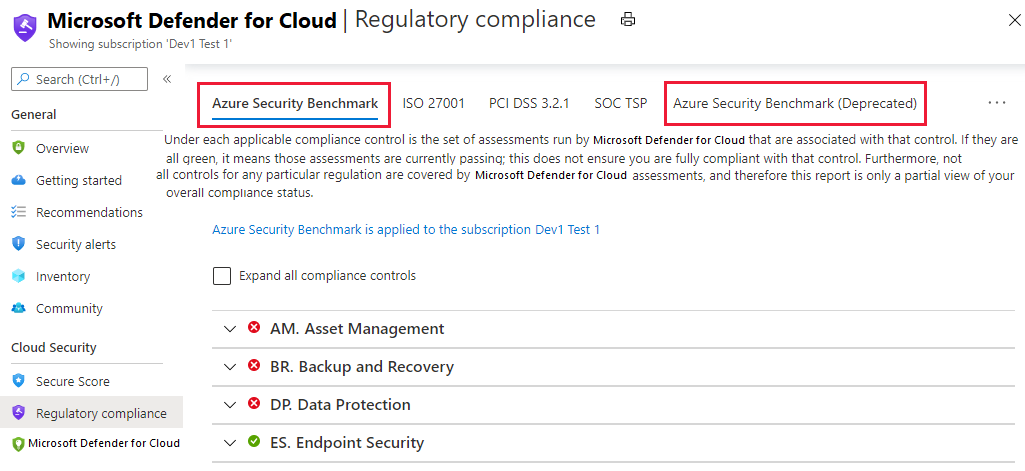

31 個新的和增強的多重雲端法規標準涵蓋範圍

2025年2月19日

我們很高興宣布,適用於雲端的 Defender 在 Azure、AWS 及GCP。 這項增強功能可簡化達成和維護合規性的路徑、降低數據外泄的風險,並協助避免罰款和信譽損害。

新的與增強的架構如下:

| Standards | Clouds |

|---|---|

| 歐盟 2022 2555 (NIS2) 2022 | Azure, AWS, GCP |

| 歐盟一般數據保護規定 (GDPR) 2016 679 | Azure, AWS, GCP |

| NIST CSF v2.0 | Azure, AWS, GCP |

| NIST 800 171 修訂版 3 | Azure, AWS, GCP |

| NIST SP 800 53 R5.1.1 | Azure, AWS, GCP |

| PCI DSS v4.0.1 版本 | Azure, AWS, GCP |

| CIS AWS 基礎 v3.0.0 | AWS |

| CIS Azure Foundations v2.1.0 | Azure |

| CIS 控制項 v8.1 | Azure, AWS, GCP |

| CIS GCP 基礎 v3.0 | GCP |

| HITRUST CSF v11.3.0 | Azure, AWS, GCP |

| SOC 2023 | Azure, AWS, GCP |

| SWIFT 客戶安全性控制架構 2024 | Azure, AWS, GCP |

| ISO IEC 27001:2022 | Azure, AWS, GCP |

| ISO IEC 27002:2022 | Azure, AWS, GCP |

| ISO IEC 27017:2015 | Azure, AWS, GCP |

| 網路安全性成熟度模型認證 (CMMC) 層級 2 v2.0 | Azure, AWS, GCP |

| AWS 良好架構框架 2024 | AWS |

| 加拿大聯邦 PBMM 3.2020 | Azure, AWS, GCP |

| APRA CPS 234 2019 年 | Azure, AWS |

| CSA 雲端控件矩陣 v4.0.12 | Azure, AWS, GCP |

| 網路必備版 v3.1 | Azure, AWS, GCP |

| 刑事司法資訊服務安全策略 v5.9.5 | Azure, AWS, GCP |

| FFIEC CAT 2017 | Azure, AWS, GCP |

| 巴西一般數據保護法 (LGPD) 2018 | Azure |

| NZISM v3.7 | Azure, AWS, GCP |

| 薩班斯奧克斯利法案(SOX)2022 | Azure, AWS |

| NCSC 網路保證架構 (CAF) v3.2 | Azure, AWS, GCP |

這與幾個月前推出的 CIS Azure Kubernetes Service (AKS) v1.5、CIS Google Kubernetes Engine (GKE) v1.6 以及 CIS Amazon Elastic Kubernetes Service(EKS)v.15 的釋出並列。

欲了解更多適用於雲端的 Defender法規遵循服務,請了解更多>

2025年1月

| Date | Category | Update |

|---|---|---|

| 1 月 30 日 | GA | 更新以掃描容器登錄的準則 |

| 1 月 29 日 | Change | 由 MDVM 驅動的容器弱點評估掃描功能增強 |

| 1 月 27 日 | GA | 許可權已添加至 GCP 連接器,以支援 AI 平台 |

| 1月20日 | Change | 由 GC 提供之 Linux 基準線建議的強化 |

更新以掃描容器登錄的準則

2025年1月30日

我們正在更新預覽建議中註冊表映像的掃描標準之一,適用於所有雲端及外部登錄檔(

正在變更什麼?

目前,我們會在映像推送至登錄之後重新掃描 90 天。 現在,這會變更為掃描 30 天。

Note

登錄映像上容器弱點評估 (VA) 的相關 GA 建議沒有變更。

MDVM 所提供容器弱點評估掃描的增強功能

2025年1月29日

我們很高興透過下列更新宣佈容器弱點評估掃描覆蓋範圍的改進:

其他程式設計語言:現在支援 PHP、Ruby 和 Rust。

擴展Java語言支援:包含掃描爆炸的JARs。

改善記憶體使用量:讀取大型容器映像檔時的優化效能。

新增至 GCP 連接器以支援 AI 平台的權限

2025 年 1 月 27 日

GCP 連接器現在有額外的權限以支援 GCP AI 平台(Vertex AI)

- aiplatform.batchPredictionJobs.list

- aiplatform.customJobs.list

- aiplatform.datasets.list

- aiplatform.datasets.get

- aiplatform.endpoints.getIamPolicy

- aiplatform.endpoints.list

- aiplatform.indexEndpoints.list

- aiplatform.indexes.list

- aiplatform.models.list

- aiplatform.models.get

- aiplatform.pipelineJobs.list

- aiplatform.schedules.list

- aiplatform.tuningJobs.list

- discoveryengine.dataStores.list

- discoveryengine.documents.list

- discoveryengine.engines.list

- notebooks.instances.list

由 GC 所提供 Linux 基準建議的增強功能

2025年1月20日

我們正在增強由 GC 支援的基準線 Linux 功能,以提升其精確度和涵蓋範圍。 在 2 月期間,您可能會注意到變更,例如更新的規則名稱和其他規則。 這些改進功能的設計目的是讓基準評量更準確且最新。 有關更改的更多信息,請參閱相關 博客

部分變更可能包含其他「公開預覽」變更。 此更新對您有幫助,我們想要讓您隨時掌握資訊。 如果您想要的話,您可以在您的資源中排除此次建議,或移除 GC 擴充功能以退出此建議。

2024年12月

| Date | Category | Update |

|---|---|---|

| 12 月 31 日 | GA | 現有雲端連接器掃描間隔的變更 |

| 12月22日 | GA | |

| 12 月 17 日 | Preview | 將 CLI 與流行的 CI/CD 工具整合適用於雲端的 Defender |

| 12 月 10 日 | GA | 適用於雲端的 Defender 設定體驗 |

| 12 月 10 日 | GA | 修訂版雲端環境掃描間隔選項適用於雲端的 Defender |

| 12 月 17 日 | GA | 敏感度掃描功能現在包含Azure檔案分享 |

現有雲端連接器掃描間隔的變更

2024 年 12 月 31 日

本月初,發布了一份 更新,內容涉及掃描雲端環境的修訂後適用於雲端的 Defender間隔選項。 掃描間隔設定決定 適用於雲端的 Defender 的發現服務掃描你的雲端資源的頻率。 這項變更可確保更平衡的掃描程式、優化效能,以及將達到API限制的風險降到最低。

現有 AWS 與 GCP 雲端連接器的掃描間隔設定將更新,以確保 適用於雲端的 Defender 能掃描您的雲端環境。

將會進行下列調整:

- 目前設定介於 1 到 3 小時的間隔將會更新為 4 小時。

- 設定為 5 小時的間隔將會更新為 6 小時。

- 設定在 7-11 小時之間的間隔將會更新為 12 小時。

- 13 小時或以上的間隔將會更新為 24 小時。

如果您偏好不同的掃描間隔,您可以使用 [環境設定] 頁面來調整雲端連接器。 這些變更將在 2025 年 2 月初自動套用至所有客戶,而且不需要採取進一步的動作。

敏感度掃描功能現在包含 Azure 檔案共享

2024 年 12 月 17 日

適用於雲端的 Defender 的安全態勢管理(CSPM)敏感度掃描功能現在除了 blob 容器外,還包含 Azure 檔案共享(GA)。

在這次更新之前,啟用訂閱的 Defender CSPM 方案會自動掃描儲存帳號內的 blob 容器以尋找敏感資料。 隨著這次更新,Defender for CSPM 的敏感度掃描功能現在包含了這些儲存帳戶中的檔案共享。 這項增強功能可改善敏感性記憶體帳戶的風險評估和保護,以提供對潛在風險的更全面分析。

深入瞭解 靈敏度掃描。

將 適用於雲端的 Defender CLI 與熱門的 CI/CD 工具整合

適用於雲端的 Defender 與 適用於雲端的 Microsoft Defender 中流行 CI/CD 工具的 CLI 掃描整合現已公開預覽。 CLI 現在可以併入 CI/CD 管線,以掃描和識別容器化原始碼中的安全性弱點。 此功能可協助開發小組在管線執行期間偵測和解決程式代碼弱點。 這需要對 適用於雲端的 Microsoft Defender 進行認證,並修改管線腳本。 掃描結果將上傳至 適用於雲端的 Microsoft Defender,讓資安團隊能檢視並與容器登錄檔中的容器進行關聯。 此解決方案提供持續且自動化的深入解析,以加速風險偵測和響應,確保安全性,而不會中斷工作流程。

應用案例:

- CI/CD 工具內的管線掃描:安全地監視叫用 CLI 的所有管線。

- 早期漏洞偵測:結果會在流程中公布並傳送至 適用於雲端的 Microsoft Defender。

- 持續的安全性深入解析:在開發週期內保持可見度並快速回應,而不會妨礙生產力。

欲了解更多資訊,請參閱 Integration 適用於雲端的 Defender CLI with Popular CI/CD Tools。

適用於雲端的 Defender 設定體驗

2024 年 12 月 10 日

設定體驗讓您能透過連接雲端環境(如雲端基礎設施、程式碼庫及外部容器登錄)開始使用 適用於雲端的 Microsoft Defender 的初步步驟。

您會引導您設定雲端環境,使用進階安全性計劃保護您的資產,並毫不費力地執行快速動作,以大規模增加安全性涵蓋範圍、注意連線問題,並收到新的安全性功能通知。 你可以從適用於雲端的 Defender選單選擇Setup進入新體驗。

適用於雲端的 Defender 掃描雲端環境的修訂間隔選項

2024 年 12 月 10 日

已修訂與 AWS、GCP、Jfrog 和 DockerHub 相關聯的雲端連接器掃描間隔選項。 掃描間隔功能讓你能控制 適用於雲端的 Defender 啟動雲端環境掃描的頻率。 您可以在新增或編輯雲端連接器時,將掃描間隔設定為 4、6、12 或 24 小時。 新連接器的預設掃描間隔會持續 12 小時。

適用於端點的 Microsoft Defender 用戶端版本更新是取得檔案完整性監控(FIM)體驗的必要條件

2025 年 6 月

自 2025 年 6 月起,檔案完整性監控(FIM)要求最低 Defender for Endpoint(MDE)客戶端版本。 請確保您至少安裝以下客戶端版本,才能繼續享受 適用於雲端的 Microsoft Defender 的 FIM 體驗:Windows 版 10.8760,Linux 版 30.124082。 瞭解更多資訊

2024年11月

| Date | Category | Update |

|---|---|---|

| 11 月 28 日 | Preview | Sensitivity 掃描功能現在包含Azure檔案分享(預覽) |

| 11 月 26 日 | Change | 敏感度標籤同意變更 |

| 11 月 26 日 | Change | 敏感度標籤變更 |

| 11月25日 | Preview | |

| 11 月 19 日 | Preview | 已更新的適用於托管 Kubernetes 環境的 CIS 標準版本和新建議 |

| 11 月 19 日 | Preview | 進階搜捕中 Kubernetes 雲端處理事件的公開預覽 |

| 11 月 19 日 | Deprecation | 在弱點管理中停用自備授權(BYOL)功能 |

| 11 月 19 日 | Preview | |

| 11 月 19 日 | Preview | 隨需惡意軟體掃描於Microsoft Defender中儲存空間(預覽) |

| 11 月 18 日 | Preview | JFrog Artifactory 容器登錄檔支援 Defender for Containers |

| 11 月 18 日 | GA | AI 安全性狀態管理現已正式推出(GA) |

| 11 月 18 日 | GA | 關鍵資產保護在適用於雲端的 Microsoft Defender |

| 11 月 18 日 | GA | 增強容器的關鍵資產保護 |

| 11 月 18 日 | GA | 偵測和回應容器威脅的增強功能 |

| 11月15日 | Preview | API 安全態勢管理原生整合,現已公開預覽Defender CSPM |

| 11 月 13 日 | Preview | 透過弱點評估和惡意程式偵測,強化 AKS 節點的容器保護 |

| 11月7日 | GA | 增強的 Kubernetes (K8s) 警示文件及模擬工具 |

| 11月6日 | GA | 增強對 API 敏感數據分類的支援 |

| 11月6日 | 公開預覽 | 新增支援將 API 端點映射到 Azure API 管理 後端運算 |

| 11月6日 | GA | 加強多區域Azure API 管理部署及管理 API 修訂的 API 安全性支援 |

敏感度掃描功能現已包含 Azure 檔案分享(預覽版)

2024年11月28日

適用於雲端的 Defender 的安全態勢管理(CSPM)敏感度掃描功能現在除了 blob 容器外,還包含 Azure 檔案分享(預覽階段)。

在這次更新之前,啟用訂閱的 Defender CSPM 方案會自動掃描儲存帳號內的 blob 容器以尋找敏感資料。 隨著這次更新,Defender for CSPM 的敏感度掃描功能現在包含了這些儲存帳戶中的檔案共享。 這項增強功能可改善敏感性記憶體帳戶的風險評估和保護,以提供對潛在風險的更全面分析。

深入瞭解 靈敏度掃描。

敏感度標籤同意變更

2024 年 11 月 26 日

您不再需要在「標籤」頁面的「資訊保護」區塊下選擇專用同意按鈕,即可使用在 Microsoft 365 Defender 入口網站或 Microsoft Purview 入口網站 中設定的自訂資訊類型與敏感性標籤。

此變更後,所有自訂資訊類型與敏感度標籤會自動匯入 適用於雲端的 Microsoft Defender 入口網站。

深入了解 數據敏感度設定。

敏感度標籤變更

2024 年 11 月 26 日

直到最近,適用於雲端的 Defender 匯入了所有符合以下兩個條件的敏感標籤,這些標籤來自 Microsoft 365 Defender 入口網站:

- 敏感度標籤的範圍設定為「項目 -> 檔案」或「項目 -> 電子郵件」,皆可選於資訊保護區的「定義標籤範圍」區塊。

- 敏感度標籤已設定自動標籤規則。

截至 2024 年 11 月 26 日,使用者介面(UI)中敏感度標籤範圍的名稱已在 Microsoft 365 Defender 入口網站與 Microsoft Purview 入口網站 中更新。 適用於雲端的 Defender 現在只會匯入帶有「檔案及其他資料資產」範圍的敏感性標籤。 適用於雲端的 Defender 不再匯入帶有「電子郵件」範圍的標籤。

Note

在此變更發生前,配置為「項目 -> 檔案」的標籤會自動移轉至新的「檔案和其他資料資產」範疇。

深入瞭解 如何設定敏感度標籤。

Defender for Storage 惡意軟體掃描 50 GB 以下的 blobs(預覽)

2024 年 11 月 25 日

預估變更日期: 2024年12月1日

自 2024 年 12 月 1 日起,Defender for Storage 惡意軟體掃描將支援最高 50GB 大小的 blobs(先前限制為 2GB)。

請注意,對於上傳大型 Blob 的記憶體帳戶,增加的 Blob 大小限制會導致每月費用較高。

若要避免非預期的高費用,您可以針對每月掃描的總 GB 設定適當的上限。 如需詳細資訊,請參閱 上傳惡意代碼掃描的成本控制。

經更新的適用於受控 Kubernetes 環境的 CIS 標準版本及新建議

2024 年 11 月 19 日

適用於雲端的 Defender 的法規合規儀表板現已提供更新版的網際網路安全中心(CIS)標準,用於評估受管 Kubernetes 環境的安全態勢。

您可以從儀錶板將下列標準指派給 AWS/EKS/GKE Kubernetes 資源:

- CIS Azure Kubernetes Service (AKS) v1.5.0

- CIS Google Kubernetes Engine (GKE) v1.6.0

- CIS Amazon Elastic Kubernetes Service (EKS) v1.5.0

為了確保這些標準涵蓋範圍的最佳深度,我們也發佈了 79 項以 Kubernetes 為中心的新建議,來擴充我們的涵蓋範圍。

若要使用這些新建議,請指派上述標準或建立自定義標準,並在其中包含一或多個新的評量。

進階搜捕中 Kubernetes 雲端處理事件的公開預覽

我們會在進階搜捕中宣佈 Kubernetes 雲端處理事件的預覽版本。 這項功能強大的整合提供 Kubernetes 進程事件在多雲端環境中發生的詳細資訊。 您可以使用它來發現可透過程序詳細資訊觀察到的威脅,例如在您雲端基礎設施中被啟動的惡意程序。 如需詳細資訊,請參閱 CloudProcessEvents。

淘汰在弱點管理中自備授權 (BYOL) 功能

2024 年 11 月 19 日

變更的估計日期:

2025年2月3日:此功能將不再可供上線新機器和訂用帳戶。

2025 年 5 月 1 日:此功能將完全過時,不再提供此功能。

作為提升 適用於雲端的 Defender 安全體驗的努力之一,我們正在簡化漏洞評估解決方案。 我們正在移除 適用於雲端的 Defender 中的「自帶授權」功能。 你現在將使用 Microsoft 安全性 Exposure Management 連接器,打造更無縫、整合且完整的解決方案。

我們建議您轉換至 Microsoft 安全性 Exposure Management 中的新連接器解決方案。 我們的小組在這裡支援您完成此轉換。

欲了解更多連接器的使用資訊,請參閱Microsoft 安全性暴露管理中的連結資料來源概覽Microsoft 安全性暴露管理。

適用於雲端的 Microsoft Defender 中的無代理碼掃描(預覽版)

2024 年 11 月 19 日

適用於雲端的 Microsoft Defender 的無代理程式碼掃描現已開放公開預覽。 它透過一個連接器,為 Azure DevOps 組織中的所有儲存庫提供快速且可擴展的安全性。 此解決方案協助資安團隊在 Azure DevOps 環境中發現並修正程式碼與基礎設施即代碼(IaC)配置中的漏洞。 它不需要代理程式、管線變更,或開發人員工作流程中斷,讓設定和維護變得簡單。 它與持續整合與持續部署 (CI/CD) 管線獨立運作。 此解決方案提供持續且自動化的深入解析,以加速風險偵測和響應,確保安全性,而不會中斷工作流程。

應用案例:

- 組織範圍掃描: 你可以用一個連接器安全地監控Azure DevOps組織中的所有儲存庫。

- 早期弱點偵測: 快速尋找主動式風險管理的程序代碼和 IaC 風險。

- 持續安全性深入解析: 在開發周期之間保持可見度並快速回應,而不會影響生產力。

欲了解更多資訊,請參閱適用於雲端的 Microsoft Defender中的

Microsoft Defender 中的隨需惡意軟體掃描儲存(預覽版)

2024 年 11 月 19 日

Microsoft Defender for Storage 中的隨需惡意軟體掃描功能,現已進入公開預覽階段,能在需要時掃描 Azure 儲存體 帳戶中現有的 blobs。 掃描可從 Azure 入口網站介面發起,或透過 REST API 啟動,並支援透過 Logic Apps、Automation Playbook 及 PowerShell 腳本進行自動化。 此功能使用 Microsoft Defender 防毒軟體,並針對每次掃描提供最新的惡意軟體定義,並在掃描前於 Azure 入口網站提供前期成本估算。

應用案例:

- 事件回應:在偵測到可疑活動之後掃描特定儲存體帳戶。

- Security baseline:在首次啟用儲存Defender時掃描所有儲存的資料。

- 合規性:設定自動化以安排有助於滿足法規和資料保護標準的掃描。

如需詳細資訊,請參閱 隨選惡意代碼掃描。

Defender for Containers 對 JFrog Artifactory 容器登錄檔的支援(預覽版)

2024 年 11 月 18 日

此功能將 Microsoft Defender for Containers 對外部登錄檔的覆蓋範圍擴展至 JFrog Artifactory。 您的 JFrog Artifactory 容器映像會使用 Microsoft Defender 弱點管理 掃描,以識別安全威脅並降低潛在安全風險。

AI 安全性態勢管理現已正式發行 (GA)

2024 年 11 月 18 日

適用於雲端的 Defender 的 AI 安全態勢管理功能現已正式開放(GA)。

適用於雲端的 Defender 透過以下方式降低跨雲端 AI 工作負載的風險:

探索生成式 AI 用料表 (AI BOM),其中包含從程式碼到雲端的應用程式元件、資料和 AI 成品。

採用內建建議,並探索並補救安全性風險,藉此加強生成式 AI 應用程式安全性態勢。

使用攻擊路徑分析來識別和補救風險。

深入了解 AI 安全性態勢管理。

適用於雲端的 Microsoft Defender 中的關鍵資產保護

2024 年 11 月 18 日

今天,我們很高興宣布 適用於雲端的 Microsoft Defender 中關鍵資產保護功能正式正式上市。 此功能使安全管理員能標註對組織最關鍵的「皇冠明珠」資源,使 適用於雲端的 Defender 能提供最高層級的保護,並將這些資產的安全問題置於優先事項之上。 深入瞭解重要資產保護。

除了正式釋出的同時,我們也擴大了對 Kubernetes 標籤及非人類身份資源的支援。

增強容器的關鍵資產保護

2024 年 11 月 18 日

重要資產保護 已擴充,以支援容器的其他使用案例。

用戶現在可以建立自定義規則,根據 Kubernetes 命名空間和/或資產 Kubernetes 標籤,將 Kubernetes 管理的資產(工作負載、容器等)標示為重要。

與其他關鍵資產保護案例一樣,適用於雲端的 Defender 會考慮資產關鍵性以進行風險優先排序、攻擊路徑分析及安全探索器。

偵測和回應容器威脅的增強功能

2024 年 11 月 18 日

適用於雲端的 Defender 提供一系列新功能,使 SOC 團隊能在雲端原生環境中以更高的速度與精確度

介紹 Kubernetes Pod 的雲端原生回應動作 (預覽)

適用於雲端的 Defender 現提供多雲回應動作,專為 Kubernetes Pods 提供,僅能從 Defender 全面偵測回應 入口網站存取。 這些功能可增強 AKS、EKS 和 GKE 叢集的事件回應。

以下是新的回應動作:

網路隔離 - 立即阻止 Pod 的所有流量,防止橫向移動和資料外洩。 需要在您的 Kubernetes 叢集上配置網路政策。

Pod 終止 - 快速終止可疑 Pod,阻止惡意活動,而不會中斷更廣泛的應用程式。

這些動作可讓 SOC 小組有效地跨雲端環境包含威脅。

容器的威脅分析報告

我們引進了專用的威脅分析報告,其設計目的是提供針對容器化環境之威脅的完整可見度。 此報告為SOC小組提供深入解析,以偵測及回應 AKS、EKS 和 GKE 叢集的最新攻擊模式。

主要亮點:

- 詳細分析 Kubernetes 環境中的主要威脅和相關聯的攻擊技術。

- 加強雲端原生安全性狀態並降低新興風險的可採取動作建議。

GoHunt 的 Kubernetes Pod 與Azure resources

GoHunt 現在擴展了搜尋功能,包含 Kubernetes Pods 和 Azure 資源,這些都包含在 Defender 全面偵測回應 入口網站中。 這項功能可增強主動式威脅搜捕,讓SOC分析師跨雲端原生工作負載進行深入調查。

主要特徵:

- 進階查詢功能可偵測 Kubernetes Pod 與 Azure 資源中的異常,為威脅分析提供更豐富的上下文。

- 與 Kubernetes 實體緊密整合,以有效率地搜捕和調查威脅。

Security Copilot 針對 Kubernetes Pods 的引導式回應

介紹由 Security Copilot 驅動的 Kubernetes Pods 導向回應功能。 這項新功能提供即時的逐步指引,協助SOC小組快速且有效地回應容器威脅。

主要優點:

- 針對常見 Kubernetes 攻擊案例量身打造的情境回應劇本。

- Security Copilot 提供專業且即時的支援,彌合知識鴻溝,加速解決方案。

API 安全態勢管理 Defender CSPM 計畫內原生整合現已公開預覽

2024 年 11 月 15 日

API 安全態勢管理(預覽版)功能現已包含在 Defender CSPM 計畫中,並可透過計畫內的環境設定頁面擴充功能啟用。 如需詳細資訊,請參閱改善 API 安全性狀態(預覽版)。

使用 AKS 節點弱點評估和惡意程式碼偵測的增強容器保護 (預覽)

2024 年 11 月 13 日

適用於雲端的 Defender 現在提供 Azure Kubernetes Service (AKS) 中節點的漏洞評估與惡意軟體偵測,並為客戶在與受管雲端供應商共同承擔的安全責任時提供明確說明。

為這些 Kubernetes 節點提供安全性保護,可讓客戶跨受控 Kubernetes 服務維護安全性與合規性。

要獲得新功能,您必須在Defender CSPM中啟用無代理掃描機器選項,Defender容器,或Defender伺服器 P2 方案。

弱點評量

Azure平台現已提供新推薦:AKS nodes should have vulnerability findings resolved。 透過此建議,您現在可以檢視並修復 Azure Kubernetes Service (AKS) 節點上的漏洞與 CVE。

惡意程式碼偵測

當無代理程式惡意代碼偵測功能偵測 AKS 節點中的惡意代碼時,就會觸發新的安全性警示。

無代理惡意軟體偵測使用 Microsoft Defender 防毒軟體引擎來掃描並偵測惡意檔案。 當偵測到威脅時,安全警示會直接傳送至 適用於雲端的 Defender 和 Defender 全面偵測回應,以便調查與修復。

Important

AKS 節點的惡意軟體偵測僅適用於支援 P2 的 Defender for Containers 或 Defender for Servers P2 環境。

增強的 Kubernetes (K8s) 警示文件和模擬工具

2024 年 11 月 7 日

主要功能

- 情境式警報文件:K8s 警報現在已根據真實世界情境進行記錄,提供更清楚的潛在威脅和建議行動指引。

- 適用於端點的 Microsoft Defender(MDE)整合:警示內容會加入來自 MDE 的額外情境與威脅情報,提升你有效回應的能力。

- 新的模擬工具:強大的模擬工具可藉由模擬各種攻擊案例併產生對應的警示,來測試您的安全性狀態。

Benefits

- 改善警示瞭解:以案例為基礎的檔可讓您更直覺地瞭解 K8s 警示。

- 增強式威脅回應:警示會被加上寶貴背景資訊,以更快速且精確地回應。

- 主動式安全性測試:新的模擬工具可讓您測試安全性防禦,並在惡意探索前識別潛在的弱點。

增強對 API 敏感數據分類的支援

2024 年 11 月 6 日

適用於雲端的 Microsoft Defender 將 API 安全性敏感資料分類功能擴展至 API URL 路徑與查詢參數,以及 API 請求與回應,包括 API 屬性中敏感資訊的來源。 當選取具有敏感性資料的 API 管理 作業時,這項資訊將在攻擊路徑分析體驗、雲端安全性總管的 [ 其他詳細資料 ] 頁面中提供,以及 [API 安全性儀表板] 底下的 [API 集合詳細資料] 頁面內的工作負載保護,以及新的側邊操作功能表,可提供找到的敏感性資料的詳細深入解析, 使安全團隊能夠有效地定位和減輕資料暴露風險。

Note

此變更將包含一次性推出給現有 Defender for API 及 Defender CSPM 客戶。

將 Azure API 管理 API 端點對應至後端計算的新支援

2024 年 11 月 6 日

適用於雲端的 Defender 的 API 安全態勢現支援將透過 Azure API 管理 Gateway 發布的 API 端點映射到後端運算資源,如虛擬機,Defender Cloud Security Posture Management (Defender CSPM) Cloud Security Explorer。 此可見度可協助識別 API 流量路由至後端雲端計算目的地,讓您偵測並解決與 API 端點及其已連線後端資源相關聯的風險。

加強多區域 Azure API 管理 部署與 API 版本管理的 API 安全性支援

2024 年 11 月 6 日

適用於雲端的 Defender 內的 API 安全覆蓋將全面支援 Azure API 管理 多區域部署,包括對主要及次要區域的完整安全態勢與威脅偵測支援

Defender for API 的導入與離職將由 Azure API 管理 API 層級管理。 所有相關的 Azure API 管理 版本 都會自動納入流程,免除每個 API 版本個別管理入職與離職的需求。

此變更包含一次性推送至現有 Defender for API 客戶。

推出詳情:

- 現有 Defender for API 客戶將於 11 月 6 日當週推出。

- 如果 Azure API 管理 API 的「目前」版本已經被 Defender for API 導入,該 API 的所有相關版本也會自動被 Defender for API 導入。

- 如果 Azure API 管理 API 的「目前」版本沒有被 Defender for APIs 導入,那麼所有已導入 Defender for APIs 的相關 API 版本都會被外接。

2024年10月

| Date | Category | Update |

|---|---|---|

| 10 月 31 日 | 即將發生的變更 | 加強多區域Azure API 管理部署及管理 API 修訂的 API 安全性支援 |

| 10 月 28 日 | GA | MMA 移轉體驗現已推出 |

| 10 月 21 日 | GA | Security 對於未啟用 Advanced Security 的 GitHub 倉庫GitHub 現在已升級為 GA |

| 10 月 14 日 | 即將發生的變更 | 淘汰三個合規性標準 |

| 10 月 14 日 | 即將發生的變更 | 棄用三個適用於雲端的 Defender標準 |

| 10 月 9 日 | GA | 發行為 GA 的二進位漂移偵測 |

| 10 月 6 日 | Preview | 已更新容器運行時間建議 |

| 10 月 6 日 | Preview | 安全性圖表中的 Kubernetes 身分識別和存取資訊 |

| 10 月 6 日 | Preview | Kubernetes 身分識別和存取以資訊為基礎的攻擊路徑 |

| 10 月 6 日 | GA | 改善容器的攻擊路徑分析 |

| 10 月 6 日 | GA | 在受支持的註冊表中完整發現容器鏡像 |

| 10 月 6 日 | GA | 使用 Cloud Security Explorer 的容器軟體清查 |

MMA 移轉體驗現已推出

2024 年 10 月 28 日

您現在可以確保所有環境都已充分準備,迎接預計於 2024 年 11 月底 Log Analytics 代理(MMA)淘汰後的階段。

適用於雲端的 Defender 新增了一項新體驗,讓你能對所有受影響的環境進行大規模行動:

- 這還缺少獲得 Defender for Servers Plan 2 完整安全保障所需的前提條件。

- 這是用舊有的 Workspace 方式,

連接到 Servers Plan 2 的 Log Analytics Defender。 - 該版本使用舊版檔案完整性監控(FIM)及Log Analytics代理(MMA)需遷移至新的、改良版 FIM 並Defender端點(MDE)。

瞭解如何 使用新的 MMA 移轉體驗。

沒有 GitHub Advanced Security 的 GitHub 倉庫的安全發現現已開放

2024 年 10 月 21 日

現在已普遍提供針對基礎設施即程式碼(IaC)錯誤設定、容器漏洞及程式碼弱點的安全性發現,適用於沒有 GitHub Advanced Security 的 GitHub 倉庫。

請注意,秘密掃描、使用 GitHub CodeQL 的程式碼掃描,以及依賴性掃描仍需GitHub進階掃描。

若要深入瞭解必要的授權,請參閱 DevOps支援頁面。 要了解如何將GitHub環境導入適用於雲端的 Defender,請遵循GitHub入職指南。 想了解如何配置 Microsoft 安全性 DevOps GitHub Action,請參閱我們的 GitHub Action 文件。

淘汰三個合規性標準

2024 年 10 月 14 日

預估變更日期: 2024年11月17日

已從產品中移除三個合規性標準:

- SWIFT CSP-CSCF v2020(用於 Azure) - 此版本已被 v2022 版本取代

- CIS Microsoft Azure Foundations Benchmark v1.1.0 以及 v1.3.0 - 我們有兩個較新版本(v1.4.0 和 v2.0.0)

想了解更多適用於雲端的 Defender可用的合規標準,請參閱可用合規標準。

三個 適用於雲端的 Defender 標準的廢止

2024 年 10 月 8 日

預估變更日期: 2024年11月17日

為了簡化 適用於雲端的 Defender 與 AWS 帳號及 GCP 專案的管理,我們將移除以下三項 適用於雲端的 Defender 標準:

- 適用於 AWS - AWS CSPM

- 對於GCP — GCP、CSPM 和 GCP預設值

預設標準Microsoft Cloud安全基準(MCSB),現在包含了這些標準獨有的所有評估。

發行為 GA 的二進位漂移偵測

2024 年 10 月 9 日

二元漂移偵測現已在 Defender for Container 計畫中以 GA 形式釋出。 請注意,二進位漂移偵測現在適用於所有AKS版本。

已更新容器執行時間建議 (預覽)

2024 年 10 月 6 日

預覽版中「在 AWS/Azure/GCP 執行的容器應已解決漏洞發現」的建議已更新,將所有屬於同一工作負載的容器歸為單一建議,減少重複並避免因新容器與終止容器而產生的波動。

自 2024 年 10 月 6 日起,下列評量識別碼會取代為這些建議:

| Recommendation | 先前的評量識別碼 | 新的評量標識碼 |

|---|---|---|

| -- | -- | -- |

| 在 Azure 中運行的容器應該已經解決了漏洞發現 | e9acaf48-d2cf-45a3-a6e7-3caa2ef769e0 | c5045ea3-afc6-4006-ab8f-86c8574dbf3d |

| 在 AWS 上執行的容器應當加以解決已發現的弱點。 | d5d1e526-363a-4223-b860-f4b6e710859f | 8749bb43-cd24-4cf9-848c-2a50f632043c |

| 在 GCP 中執行的容器映像應該已解決發現的弱點 | c7c1d31d-a604-4b86-96df-63448618e165 | 1b3abfa4-9e53-46f1-9627-51f2957f8bba |

如果您目前透過 API 從這些建議擷取弱點報告,請確定您使用新的評估標識碼更新 API 呼叫。

安全性圖表中的 Kubernetes 身分識別和存取資訊 (預覽)

2024 年 10 月 6 日

Kubernetes 身份與存取資訊會被加入安全圖譜,包括代表所有 Kubernetes 基於角色的 存取控制(RBAC)相關實體(服務帳號、角色、角色綁定等)的節點,以及代表 Kubernetes 物件間權限的邊。 客戶現在可以查詢其 Kubernetes RBAC 的安全性圖表,以及 Kubernetes 實體之間的相關關聯性 (可以驗證身分、可模擬身分、授與角色、定義存取權、授與存取權、具有權限等)

Kubernetes 身分識別和存取資訊型攻擊路徑 (預覽)

2024 年 10 月 6 日

利用安全圖中的 Kubernetes RBAC 資料,適用於雲端的 Defender 現在能偵測 Kubernetes、Kubernetes 到雲端以及內部 Kubernetes 的橫向移動,並報告其他攻擊路徑,讓攻擊者濫用 Kubernetes 與雲端授權,橫向移動至 Kubernetes 叢集、從 Kubernetes 叢集內部移動。

改善容器的攻擊路徑分析

2024 年 10 月 6 日

去年11月發行的新攻擊路徑分析引擎 現在也支援容器使用案例,並根據新增至圖表的數據,動態偵測雲端環境中的新攻擊路徑類型。 我們現在可以找到更多容器的攻擊路徑,並偵測攻擊者用來滲透雲端和 Kubernetes 環境的更複雜的攻擊模式。

在支援的登錄中完整探索容器映像

2024 年 10 月 6 日

適用於雲端的 Defender 現在會收集所有支援登錄庫容器映像檔的庫存資料,讓你在安全圖中完整看到雲端環境中的所有影像,包括目前沒有任何態勢建議的影像。

透過 Cloud Security Explorer 查詢功能已改善,讓用戶現在可以根據其元數據搜尋容器映像(摘要、存放庫、OS、標記等)。

使用 Cloud Security Explorer 的容器軟體清查

2024 年 10 月 6 日

客戶現在可以 透過 Cloud Security Explorer 取得其容器和容器映像中安裝的軟體清單。 此清單也可以用來快速取得客戶環境的其他見解,如尋找所有受到零日漏洞影響的容器和容器映像檔的軟體,甚至在 CVE 發佈之前。

2024 年 9 月

| Date | Category | Update |

|---|---|---|

| 9 月 22 日 | 即將發生的變更 | 雲端安全性探索體驗改善 |

| 9 月 18 日 | GA | |

| 9 月 18 日 | GA | |

| 9 月 18 日 | Deprecation | 淘汰 MMA 自動配置功能 |

| 9月15日 | GA | |

| 9 月 11 日 | 即將發生的變更 | 更新 CSPM 多重雲端網路需求 |

| 9 月 9 日 | Deprecation | Defender 伺服器功能棄用 |

| 9 月 9 日 | GA | |

| 9 月 8 日 | GA | 補救機器上的系統更新和修補程式建議 |

| 9 月 4 日 | GA | ServiceNow 的整合現在包含設定合規性模組 |

| 9 月 4 日 | 即將發生的變更 | Defender用於儲存(經典)每筆交易的儲存保護計畫,新訂閱者無法使用 |

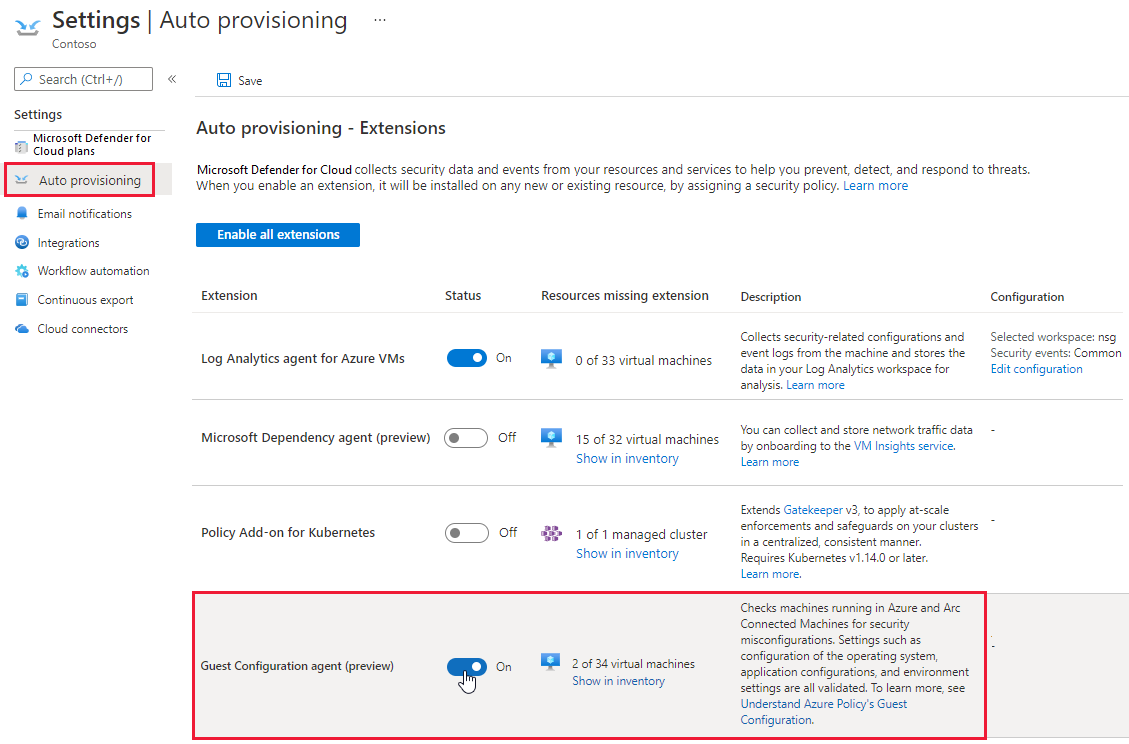

| 9月1日 | GA | Azure 原則訪客配置現已普遍提供(GA) |

| 9月1日 | Preview |

雲端安全性總管體驗改善

2024 年 9 月 22 日

預估的變更日期:2024 年 10 月

Cloud Security Explorer 設定為改善效能和方格功能、在每個雲端資產上提供更多數據擴充、改善搜尋類別,以及使用更多有關導出雲端資產的深入解析來改善 CSV 導出報告。

基於 適用於端點的 Microsoft Defender 的檔案完整性監控功能正式推出

2024 年 9 月 18 日

基於 適用於端點的 Microsoft Defender 的新版本檔案完整性監控現已正式上線,作為 Defender for Servers Plan 2 的一部分。 FIM 可以讓您:

- 即時監視重要檔案和登錄並稽核變更,以符合合規性需求。

- 偵測可疑的檔案內容變更,找出潛在的安全性問題。

此改良的 FIM 體驗取代了原本預計淘汰的 Log Analytics Agent(MMA)退休功能。 我們將持續支援基於 MMA 的 FIM 體驗到 2024 年 11 月底。

此版本釋出產品內體驗,讓你能將 FIM 配置 over MMA 遷移至新的 FIM over Defender for Endpoint 版本。

關於如何在 Endpoint 上啟用 FIM over Defender,請參見使用 適用於端點的 Microsoft DefenderFile Integrity Monitoring 。 如需關於如何停用舊版的資訊,請參閱從舊版移轉檔案完整性監視。

FIM 遷移體驗可在 適用於雲端的 Defender 中取得

2024 年 9 月 18 日

產品內建體驗讓你能將 FIM 配置 over MMA 遷移到新的 FIM over Defender for Endpoint 版本。 在這個體驗中,您可以:

- 使用啟用 MMA 且需要移轉的先前 FIM 版本檢閱受影響的環境。

- 從 MMA 型體驗並在工作區匯出您目前的 FIM 規則

- 透過 MDE 移轉至具有新 FIM 的 P2 啟用訂用帳戶。

若要使用移轉體驗,請流覽至 [環境設定] 窗格,然後選取上列的 [MMA 移轉 ] 按鈕。

淘汰 MMA 自動佈建功能

2024 年 9 月 18 日,作為 MMA 代理程式淘汰計畫的一部分,提供 MDC 客戶代理程式安裝和設定的自動布建功能也將分兩個階段逐步淘汰:

到 2024 年 9 月底,MMA 的自動布建將會針對不再使用此功能的客戶,以及新建立的訂用帳戶停用。 在 9 月底之後,這些功能將無法再在這些訂用帳戶上重新啟用。

2024 年 11 月底, MMA 的自動布建將會在尚未關閉的訂用帳戶上停用。 之後,便無法再在現有的訂用帳戶上啟用此功能。

與 Power BI 的整合

2024 年 9 月 15 日

適用於雲端的 Defender 現在可以與 Power BI 整合。 此整合讓您能利用 適用於雲端的 Defender 的資料建立自訂報告與儀表板。 你可以使用 Power BI 來視覺化並分析你的安全態勢、合規性及安全建議。

了解更多關於與 Power BI 的新

更新至 CSPM 多雲端網路需求

2024 年 9 月 11 日

預估的變更日期:2024 年 10 月

從 2024 年 10 月開始,我們會在多重雲端探索服務中新增更多 IP 位址,以因應改善,並確保所有使用者都能更有效率的體驗。

為確保我們的服務不間斷地存取,您應該使用 此處提供的新範圍更新您的 IP 允許清單。 您應該在防火牆設定、安全組或任何其他可能適用於您環境的組態中進行必要的調整。 該清單足以滿足 CSPM 基礎 (免費) 產品的全部功能。

Defender for Servers 功能棄用

2024 年 9 月 9 日

自適性應用程式控制和自適性網路強化現在都已淘汰。

西班牙國家安全框架(Esquema Nacional de Seguridad (ENS))已新增至 Azure 的監管合規儀表板

2024 年 9 月 9 日

想要檢查其 Azure 環境是否符合 ENS 標準的組織,現在可以使用 適用於雲端的 Defender 進行。

ENS 標準適用於西班牙整個公共部門,以及與政府合作的供應商。 它制定了保護電子處理資訊和服務的基本原則、要求和安全措施。 目標是確保存取、機密性、完整性、可追溯性、真實性、可用性和資料保存。

查看支援的合規性標準完整清單。

補救機器上的系統更新和修補程式建議

2024 年 9 月 8 日

你現在可以在啟用 Azure Arc 的機器和 Azure VM 上進行系統更新和修補建議。 系統更新和修補程式對於保持電腦的安全性和健康狀態至關重要。 更新通常包含針對弱點的安全性修補程式,如果未修正,攻擊者會利用這些弱點。

關於缺少機器更新的資訊現在會透過 Azure 更新管理員 收集。

為了維護電腦在系統更新和修補程式方面的安全性,您必須在電腦上啟用定期評估更新設定。

了解如何在您的設備上處理系統更新和修補程式建議。

ServiceNow 的整合現在包含設定合規性模組

2024 年 9 月 4 日

適用於雲端的 Defender 的 CSPM 方案與 ServiceNow 整合,現在包含 ServiceNow 的配置合規模組。 這項功能可讓您識別、排定優先順序及補救雲端資產中的設定問題,同時降低安全性風險,並透過自動化工作流程和即時深入解析改善整體合規性態勢。

了解更多關於 ServiceNow 與 適用於雲端的 Defender 的整合。

Defender for Storage(經典版)每筆交易儲存保護計畫不適用於新訂閱

2024 年 9 月 4 日

預計變更日期:2025 年 2 月 5 日

2025 年 2 月 5 日之後,除非訂閱中已啟用舊版 Defender for Storage(經典版)的每次交易儲存保護方案,否則將無法啟用。 欲了解更多資訊,請參閱 移至新Defender的儲存計畫。

Azure 原則 guest configuration 現已正式公開(GA)

2024 年 9 月 1 日

Defender for Server 的 Azure 原則 訪客配置現已正式開放(GA),適用於所有多雲 Defender for Servers Plan 2 客戶。 來賓設定提供統一的體驗,讓您管理整個環境的安全性基準。 它讓您能評估並執行伺服器的安全設定,包括 Windows 和 Linux 機器、Azure 虛擬機、AWS EC2 以及 GCP 實例。

學習如何在你的環境<<>c0>啟用Azure 原則機器設定。

Defender for Containers 支援 Docker Hub 容器登錄預覽

2024 年 9 月 1 日

我們正在推出 Microsoft Defender for Containers 擴充覆蓋的公開預覽版,將包含外部登錄檔,從 Docker Hub 容器登錄檔開始。 作為貴組織 Microsoft Cloud 安全態勢管理的一部分,將覆蓋範圍擴展至 Docker Hub 容器登錄檔,提供使用 Docker Hub 容器映像掃描的好處Microsoft Defender 弱點管理 用以識別安全威脅並降低潛在安全風險。

欲了解更多此功能資訊,請參閱 Docker Hub 脆弱性評估>

2024 年 8 月

| Date | Category | Update |

|---|---|---|

| 8月28日 | Preview | |

| 8月22日 | 即將進行的淘汰 | |

| 8 月 1 日 | GA | 在大規模機器上啟用 SQL 伺服器Microsoft Defender |

基於 適用於端點的 Microsoft Defender 的新版本檔案完整性監控

2024 年 8 月 28 日

基於 適用於端點的 Microsoft Defender 的新版本檔案完整性監控現已進入公開預覽階段。 它是 Defender for Servers Plan 2 的一部分。 這可讓您:

- 即時監視重要檔案和登錄並稽核變更,以符合合規性需求。

- 偵測可疑的檔案內容變更,找出潛在的安全性問題。

作為本次版本的一部分,AMA 上的 FIM 體驗將不再提供在 適用於雲端的 Defender 入口網站中。 我們將持續支援基於 MMA 的 FIM 體驗到 2024 年 11 月底。 九月初將釋出產品內體驗,讓你能將 FIM 配置 over MMA 遷移到新的 FIM over Defender for Endpoint 版本。

關於如何在 Endpoint 上啟用 FIM over Defender,請參見使用 適用於端點的 Microsoft DefenderFile Integrity Monitoring 。 如需瞭解如何從舊版移轉,請參閱從舊版移轉檔案完整性監視。

Retirement of 適用於雲端的 Defender alert integration with Azure WAF alerts

2024 年 8 月 22 日

預計變更日期:2024 年 9 月 25 日

適用於雲端的 Defender警示

在大規模機器上啟用 Microsoft Defender for SQL 伺服器

2024 年 8 月 1 日

你現在可以在政府雲端的機器上大規模啟用 Microsoft Defender for SQL 伺服器。 此功能允許您同時在多台伺服器啟用 Microsoft Defender for SQL,節省時間與精力。

學習如何在大規模機器上啟用 SQL 伺服器的 Microsoft Defender。

2024年7月

| Date | Category | Update |

|---|---|---|

| 7 月 31 日 | GA | 正式發行端點保護的增強型探索和設定建議 |

| 7 月 31 日 | 即將進行的更新 | 自適性網路強化淘汰 |

| 7 月 22 日 | Preview | 安全評估GitHub不再需要額外的授權 |

| 7 月 18 日 | 即將進行的更新 | |

| 7 月 18 日 | 即將進行的更新 | 在代理程式淘汰過程中淘汰 MMA 相關功能 |

| 7月15日 | Preview | Binary Drift 公開預覽於 Defender for Containers |

| 7 月 14 日 | GA | AWS 和 GCP 的自動化補救指令碼現在是 GA |

| 7 月 11 日 | 即將進行的更新 | GitHub application permissions update |

| 7 月 10 日 | GA | 合規性標準現在是 GA |

| 7 月 9 日 | 即將進行的更新 | 詳細目錄體驗改進 |

| 7 月 8 日 | 即將進行的更新 |

正式發行端點保護的增強型探索和設定建議

2024 年 7 月 31 日

已改善端點保護解決方案的探索功能,增強型識別設定問題功能現在已正式發行,可在多雲端伺服器中使用。 這些更新包含在 Defender for Servers Plan 2 及 Defender 雲端安全態勢管理(CSPM)中。

增強型建議功能使用無代理程式機器掃描,進而可完整探索和評估支援端點偵測和回應解決方案的設定。 識別設定問題時,系統將提供補救步驟。

在此正式發行版本中, 支援的解決方案 清單已擴充,以包含另外兩個端點偵測和回應工具:

- Singularity Platform (由 SentinelOne 開發)

- 皮質 XDR

自適性網路強化淘汰

2024 年 7 月 31 日

變更的預估日期:2024 年 8 月 31 日

Defender for Server 的自適應網路強化功能正在被棄用。

淘汰的功能包含下列體驗:

- 建議: 應在網際網路對向虛擬機器上套用調適性網路強化建議 [評定索引鍵:f9f0eed0-f143-47bf-b856-671ea2eeed62]

- 警示:偵測 到來自建議封鎖的 IP 位址的流量

預覽:GitHub 的安全評估不再需要額外授權

2024年7月22日

GitHub 用戶在 適用於雲端的 Defender 中不再需要 GitHub 進階安全授權即可查看安全發現。 這適用於對程式碼弱點、基礎結構即程式碼 (IaC) 錯誤設定以及在組建階段偵測到的容器映像中的弱點進行安全性評量。

使用 GitHub Advanced Security 的客戶將持續在 適用於雲端的 Defender 中獲得額外的安全評估,涵蓋外洩憑證、開放原始碼 相依漏洞及 CodeQL 發現。

想了解更多關於適用於雲端的 Defender DevOps 安全,請參閱 DevOps 安全概述。 要了解如何將GitHub環境導入適用於雲端的 Defender,請遵循GitHub入職指南。 想了解如何配置 Microsoft 安全性 DevOps GitHub Action,請參閱我們的 GitHub Action 文件。

Defender for Servers Plan 2 中 MMA 淘汰的最新時間表

2024年7月18日

變更的預估日期:2024 年 8 月

隨著

以下功能已更新時程與計畫,因此 適用於雲端的 Defender 客戶對 MMA 的支援將延長至 2024 年 11 月底:

檔案完整性監視 (FIM):計劃於 2024 年 8 月在 MDE 發佈 FIM 新版本的公開預覽版。 由 Log Analytics 代理驅動的 GA 版本 FIM 將持續支援現有客戶至 November 2024 結束。

Security Baseline:作為基於 MMA 版本的替代方案,目前基於訪客配置的預覽版本將於 2024 年 9 月正式發布。由 Log Analytics 代理驅動的作業系統安全基線將持續支援現有客戶至 2024 年 11 月底。

欲了解更多資訊,請參閱準備退休Log Analytics代理人。

在代理程式淘汰過程中淘汰 MMA 相關功能

2024年7月18日

變更的預估日期:2024 年 8 月

作為棄用Microsoft監控代理(MMA)及更新Defender版伺服器部署策略的一部分,所有伺服器Defender的安全功能將透過單一代理(端點Defender)或無代理掃描功能提供。 這不需要依賴 MMA 或 Azure 監控代理程式(AMA)。

隨著該代理人於 2024 年 8 月退休,以下與 MMA 相關的功能將從 適用於雲端的 Defender 入口網站中移除:

- 顯示 Inventory 及 資源健康狀態 刀片上的 MMA 安裝狀態。

- 將

Inventory 及 Getting Started 刀片移除將移除將Log Analytics工作區Defender新非Azure伺服器的能力。

Note

我們建議現有客戶,若已使用 legacy 方法 進行本地伺服器接手,現在應該透過支援 Azure Arc 的伺服器連接這些機器。 我們也建議在這些伺服器所連接的 Azure 訂閱上啟用 Defender for Servers Plan 2。

如果你透過舊有方式在特定 Azure 虛擬機上選擇性啟用 Defender for Servers Plan 2,請在這些機器的 Azure 訂閱上啟用 Defender for Servers Plan 2。 使用伺服器覆蓋Defender

這些措施將確保 Log Analytics 代理退休後不會失去安全覆蓋。

為維持安全連續性,我們建議擁有伺服器方案2 Defender的客戶,在其訂閱中啟用無代理機器掃描及整合於適用於端點的 Microsoft Defender。

您可以使用

欲了解更多資訊,請參閱準備退休Log Analytics代理人。

《二元漂移》公開預覽版現已於 Defender for Containers 上架

我們正在為 Defender for Containers 推出 Binary Drift 的公開預覽版。 這項功能有助於識別並降低與容器中未經授權二進位檔案相關聯的潛在安全性風險。 二進位漂移會自動識別並傳送容器內潛在有害二進位流程的警示。 此外,它允許實作新的二進位漂移原則來控制警示喜好設定,讓您能夠針對特定的安全性需求量身打造通知。 如需這項功能的詳細資訊,請參閱 二進位漂移偵測

AWS 和 GCP 的自動化補救指令碼現在是 GA

2024 年 7 月 14 日

在 3 月,我們發行了 AWS 和 GCP 的自動化補救指令碼至公開預覽版,可讓您以程式設計的方式補救 AWS 和 GCP 的建議。

今天,我們將此功能發佈至正式推出(GA)。 瞭解如何使用自動化補救腳本。

GitHub 應用程式權限更新

2024 年 7 月 11 日

變更的預估日期:2024 年 7 月 18 日

適用於雲端的 Defender 的 DevOps 安全系統不斷更新,要求擁有 適用於雲端的 Defender GitHub 連接器的客戶必須更新 GitHub 中Microsoft 安全性 DevOps 應用程式的權限。

作為本次更新的一部分,GitHub 應用程式將需要 GitHub Copilot Business 的讀取權限。 此權限將用於協助客戶更好地保護其 GitHub Copilot 部署的安全。 建議您儘快更新應用程式。

可以透過兩種不同的方式授與權限:

在你的GitHub組織中,進入Settings > GitHub Apps 的 Microsoft 安全性 DevOps 應用程式,並接受權限請求。

在GitHub支援的自動電子郵件中,選擇Review 權限請求以接受或拒絕此變更。

合規性標準現在是 GA

2024 年 7 月 10 日

在 3 月,我們新增了許多新合規性標準的預覽版本,讓客戶驗證其 AWS 和 GCP 資源。

這些標準包括 CIS Google Kubernetes Engine (GKE) 基準、ISO/IEC 27001 和 ISO/IEC 27002、CRI 設定檔、CSA 雲端控制矩陣 (CCM)、巴西一般個人資料保護法 (LGPD)、加州消費者隱私法 (CCPA) 等。

這些預覽標準現已正式推出(GA)。

查看支援的合規性標準完整清單。

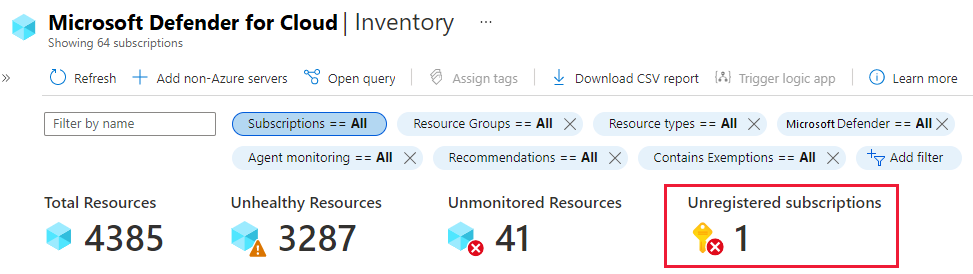

詳細目錄體驗改進

2024 年 7 月 9 日

變更的預估日期:2024 年 7 月 11 日

庫存體驗將持續更新以提升效能,包括改善 Azure Resource Graph 中窗格的「Open query」查詢邏輯。 更新 Azure 資源計算邏輯可能會導致其他資源被計算並呈現。

容器映射工具,預設可在 GitHub 執行

2024 年 7 月 8 日

預估變更日期:2024 年 8 月 12 日

透過 Microsoft Defender 雲端安全性態勢管理(CSPM)中的 DevOps 安全功能,您可以將雲端原生應用程式從程式碼映射到雲端,輕鬆啟動開發者修復工作流程,並縮短容器映像中漏洞修復的時間。 目前,您必須手動設定容器映像映射工具,才能在 GitHub 的 Microsoft 安全性 DevOps 動作中執行。 隨著此變更,容器映射將預設作為 Microsoft 安全性 DevOps 行動的一部分執行。 了解更多關於Microsoft 安全性 DevOps 行動。

2024年6月

| Date | Category | Update |

|---|---|---|

| 6 月 27 日 | GA | Checkov IaC 掃描適用於雲端的 Defender。 |

| 6 月 24日 | Update | |

| 6月20日 | 即將進行的淘汰 |

Microsoft 監控代理(MMA)棄用 的自適應性建議退役提醒。 預計淘汰:2024 年 8 月。 |

| 6 月 10 日 | Preview | Copilot 適用於雲端的 Defender |

| 6 月 10 日 | 即將進行的更新 |

在未設定的伺服器上使用快速設定自動啟用 SQL 弱點評定。 預計更新:2024 年 7 月 10 日。 |

| 6 月 3 日 | 即將進行的更新 |

身分識別建議行為的變更 預計更新:2024 年 7 月 10 日。 |

GA:在 適用於雲端的 Defender 中檢查 IaC 掃描

2024年6月27日

我們宣布 Checkov 整合,可用於 Microsoft 安全性 DevOps 掃描基礎設施即程式碼(IaC)(

Checkov 的安全發現作為對 Azure DevOps 與 GitHub 資料庫的建議,分別在評估Azure DevOps資料庫應具備基礎設施,程式碼發現已解決GitHub資料庫應具備基礎設施,程式碼發現已解決。

想了解更多關於適用於雲端的 Defender DevOps 安全,請參閱 DevOps 安全概述。 欲了解如何設定 MSDO CLI,請參閱 Azure DevOps 或 GitHub 文件。

更新:多雲中 Defender 容器價格變動

2024 年 6 月 24 日

由於 Defender for Containers 在多雲中已經普遍可用,它不再是免費的。 更多資訊請參閱適用於雲端的 Microsoft Defender價格。

淘汰:調整建議的淘汰提醒事項

2024年6月20日

變更的預估日期:2024 年 8 月

作為

將停用調適型安全性建議 (稱為自適性應用程式控制和自適性網路強化)。 以 MMA 為基礎的目前 GA 版本和以 AMA 為基礎的預覽版本都將於 2024 年 8 月淘汰。

預覽:適用於雲端的 Defender 中的 Copilot

2024年6月10日

我們宣布將 Microsoft Security Copilot 整合進 適用於雲端的 Defender 的公開預覽版。 Copilot 在 適用於雲端的 Defender 中的內嵌體驗,讓使用者能用自然語言提問並獲得答案。 Copilot 能協助你理解建議的背景、實施建議的影響、實施建議所需的步驟、協助建議委派,以及協助修正程式碼中錯誤設定。

在適用於雲端的 Defender中了解更多關於

更新:SQL 弱點評定自動啟用

2024年6月10日

預估變更日期:2024 年 7 月 10 日

最初,只有在 2022 年 12 月 Express Configuration 推出後啟用 Microsoft Defender for SQL 的伺服器上,才會自動啟用 SQL 漏洞評估(VA)。

我們將更新所有在 2022 年 12 月前啟用 Microsoft Defender for SQL 且沒有現有 SQL VA 政策的 Azure SQL 伺服器,並自動啟用 SQL 漏洞評估(SQL VA),並搭配 Express Configuration。

- 這項變更的實作會逐漸進行,跨越數周,且不需要使用者的任何動作。

- 此變更適用於 Azure SQL 伺服器,該伺服器在 Azure 訂閱層級啟用了 Microsoft Defender for SQL。

- 具有現有傳統組態的伺服器(無論有效還是無效),都不會受到這項變更的影響。

- 啟用時,「SQL 資料庫應已解決弱點結果」的建議可能會出現,而且可能會影響您的安全分數。

更新:身分識別建議行為的變更

2024 年 6 月 3 日

預估變更日期:2024 年 7 月

這些變更:

- 評定的資源將成為身分識別,而不是訂用帳戶

- 建議不再有「子命令」

- API 中 'assessmentKey' 欄位的值將會針對這些建議變更

將會套用至下列建議:

- 在 Azure 資源上擁有擁有權的帳號應該啟用多重驗證(MFA)

- 在 Azure 資源上有寫入權限的帳號應該啟用多重身份驗證(MFA)

- 對 Azure 資源有讀取權限的帳號應該啟用多重認證(MFA)

- 擁有 Azure 資源擁有擁有權的訪客帳號應該被移除

- 對 Azure 資源有寫入權限的訪客帳號應該被移除

- 在 Azure 資源上擁有讀取權限的訪客帳號應該被移除

- 在 Azure 資源上擁有擁有權的被封鎖帳號應該被移除

- 在 Azure 資源上擁有讀寫權限的被封鎖帳號應該被移除

- 您的訂用帳戶最多應指定三個擁有者

- 應將一個以上的擁有者指派給您的訂用帳戶

2024 年 5 月

| Date | Category | Update |

|---|---|---|

| 5 月 30 日 | GA | |

| 5 月 22 日 | Update | 設定攻擊路徑的電子郵件通知 |

| 5 月 21 日 | Update | 高級狩獵Microsoft Defender 全面偵測回應包含適用於雲端的 Defender警報與事件 |

| 5 月 9 日 | Preview | |

| 5 月 7 日 | GA | |

| 5 月 6 日 | Preview | AI 多雲安全態勢管理支援 Azure 與 AWS。 |

| 5 月 6 日 | 限定預覽 | Azure 中 AI 工作負載的威脅防護。 |

| 5 月 2 日 | Update | 安全性原則管理。 |

| 5 月 1 日 | Preview | Defender 開源資料庫現已在 AWS 上提供,適用於 Amazon 實例。 |

| 5 月 1 日 | 即將進行的淘汰 |

移除 FIM 在 AMA 上,並在 Defender 上發布新版本,適用於 Endpoint。 預計淘汰:2024 年 8 月。 |

GA:Defender for Servers Plan 2 中的無代理惡意軟體偵測

2024 年 5 月 30 日

適用於雲端的 Defender 針對 Azure 虛擬機、AWS EC2 實例及 GCP 虛擬機實例的無代理惡意軟體偵測功能,現已在 Defender 中作為新功能,適用於伺服器 Plan 2。

無代理惡意軟體偵測使用

更新:設定攻擊路徑的電子郵件通知

2024年5月22日

您現在可以設定在偵測到具有指定風險等級或更高層級的攻擊路徑時傳送電子郵件通知。 了解如何設定電子郵件通知。

更新:Microsoft Defender 全面偵測回應 的進階搜尋功能包含 適用於雲端的 Defender 的警示與事件

2024年5月21日

適用於雲端的 Defender 的警示與事件現已整合至 Microsoft Defender 全面偵測回應,並可透過 Microsoft Defender 入口網站存取。 此整合可跨雲端資源、裝置和身分識別提供更豐富的調查內容。 深入了解 XDR 整合的進階搜捕 (部分機器翻譯)。

預覽:Checkov 整合 IaC 掃描於 適用於雲端的 Defender 中

2024年5月9日

適用於雲端的 Defender 中 DevOps 安全的 Checkov 整合現已進入預覽階段。 此整合可改善掃描 IaC 範本時,MSDO CLI 所執行基礎結構即程式碼檢查的質量和總數。

在預覽期間,必須透過 MSDO CLI 的 'tools' 輸入參數明確叫用 Checkov。

了解更多關於 適用於雲端的 Defender

GA:適用於雲端的 Defender 中的權限管理

2024年5月7日

Permissions management 現已在 適用於雲端的 Defender 上普遍提供。

預覽:AI 多雲端安全性態勢管理

2024 年 5 月 6 日

AI 安全態勢管理已在 適用於雲端的 Defender 預覽版中提供。 它為 Azure 和 AWS 提供 AI 安全態勢管理功能,以提升您的 AI 管線與服務的安全性。

深入了解 AI 安全性態勢管理。

有限預覽:Azure 中 AI 工作負載的威脅防護

2024 年 5 月 6 日

適用於雲端的 Defender 中針對 AI 工作負載的威脅防護功能目前僅有有限預覽版本。 此計畫幫助您在執行時監控 Azure OpenAI 驅動的應用程式是否有惡意活動,識別並修復安全風險。 它提供關於 AI 工作負載威脅防護的情境洞見,並整合

深入了解 AI 工作負載威脅防護。

正式發行:安全性原則管理

2024年5月2日

跨雲端(Azure、AWS、GCP)的安全政策管理現已普遍提供。 這可讓安全性小組以一致的方式以及新功能來管理其安全策略

了解更多關於 適用於雲端的 Microsoft Defender 中的

預覽:Defender 用於 AWS 提供的開源資料庫

2024 年 5 月 1 日

Defender for Open-Source databases 在 AWS 上現已提供預覽版。 其中新增對各種類型的 Amazon 關聯式資料庫服務 (RDS) 執行個體類型的支援。

了解更多關於開源資料庫<

淘汰:移除 FIM (透過 AMA)

2024 年 5 月 1 日

變更的預估日期:2024 年 8 月

作為 MMA 棄用及伺服器Defender更新部署策略的一部分,所有伺服器安全功能Defender將透過單一代理(MDE)或無代理掃描功能提供,且不依賴 MMA 或 AMA。

新版本的檔案完整性監控(FIM)取代 適用於端點的 Microsoft Defender(MDE),讓您能即時監控關鍵檔案與登錄檔、稽核變更及偵測可疑檔案內容變更,以符合合規要求。

作為本次發布的一部分,自 2024 年 8 月起,透過 適用於雲端的 Defender 入口網站將不再提供 FIM 體驗。 如需詳細資訊,請參閱檔案完整性監視體驗 - 變更和移轉指引。

關於新 API 版本的詳細資訊,請參見 適用於雲端的 Microsoft Defender REST APIs。

2024 年 4 月

| Date | Category | Update |

|---|---|---|

| 4 月 16 日 | 即將進行的更新 |

CIEM 評定識別碼中的變更。 預計更新:2024 年 5 月。 |

| 4 月 15 日 | GA | Defender for Containers 現已支援 AWS 和 GCP。 |

| 4 月 3 日 | Update | |

| 4 月 3 日 | Update | Defender用於開源關聯式資料庫更新。 |

更新:CIEM 評定識別碼中的變更

2024 年 4 月 16 日

變更的預估日期:2024 年 5 月

下列建議已排程重新建置,這會導致其評定識別碼變更:

Azure overprovisioned identities should have only the necessary permissionsAWS Overprovisioned identities should have only the necessary permissionsGCP overprovisioned identities should have only the necessary permissionsSuper identities in your Azure environment should be removedUnused identities in your Azure environment should be removed

GA:AWS 和 GCP 的 Defender 容器

2024 年 4 月 15 日

AWS 與 GCP 在 Defender for Containers 中的執行時威脅偵測與無代理發現功能現已普遍提供。 此外,AWS 中有一個新的驗證功能,可簡化佈建。

了解更多關於 適用於雲端的 Defender 中的

更新:風險優先順序

2024 年 4 月 3 日

風險優先排序現在已成為 適用於雲端的 Defender 的預設體驗。 這項功能可協助您根據每個資源的風險因素,將建議優先順序放在環境中最重要的安全性問題。 風險因素包括安全性問題遭到入侵的潛在影響、風險類別,以及安全性問題所屬的攻擊路徑。 深入了解 風險優先順序。

更新:Open-Source 關聯式資料庫的Defender

2024 年 4 月 3 日

- Defender 適用於 GA 更新後的 PostgreSQL 彈性伺服器 - 此更新讓客戶能在訂閱層級強制保護現有的 PostgreSQL 彈性伺服器,允許完全彈性地以資源為單位保護,或自動保護訂閱層級的所有資源。

- Defender 用於 MySQL Flexible Servers Availability 及 GA - 適用於雲端的 Defender 透過整合 MySQL 靈活伺服器,擴展對Azure開源關聯式資料庫的支援。

此版本包括:

- 與現有 Defender for MySQL 單一伺服器的警報相容性。

- 啟用個別資源。

- 已在訂用帳戶層級啟用。

- 適用於 MySQL 的 Azure 資料庫 靈活伺服器的更新將在接下來幾週陸續推出。 如果你看到錯誤

The server <servername> is not compatible with 進階威脅防護,你可以選擇等待更新,或是開支援單,讓伺服器更早更新到支援版本。

如果你已經用 Defender 保護你的開源關聯式資料庫訂閱,你的彈性伺服器資源會自動啟用、保護並計費。 特定帳單通知已透過電子郵件傳送給受影響的訂用帳戶。

了解更多關於開源關聯式資料庫的 Microsoft Defender。

2024 年 3 月

| Date | Category | Update |

|---|---|---|

| 3 月 31 日 | GA | Windows容器影像掃描中 |

| 3 月 25 日 | Update | 連續匯出現在包含攻擊路徑資料 |

| 3月21日 | Preview | |

| 3 月 17 日 | Preview | 基於 KQL 對 Azure 的自訂建議。 |

| 3 月 13 日 | Update | DevOps 建議納入Microsoft雲端安全基準 |

| 3 月 13 日 | GA | ServiceNow 整合。 |

| 3 月 13 日 | Preview | 關鍵資產保護,適用於雲端的 Microsoft Defender。 |

| 3 月 12 日 | Update | 使用自動化補救指令碼增強的 AWS 和 GCP 建議 |

| 3 月 6 日 | Preview | 合規性標準已新增至合規性儀表板 |

| 3 月 6 日 | 即將進行的更新 |

Defender用於開源關聯式資料庫更新 預計日期:2024 年 4 月 |

| 3 月 3 日 | 即將進行的更新 |

變更您存取合規服務與Microsoft行動 預計日期:2025 年 9 月 |

| 3 月 3 日 | Deprecation | |

| 3 月 3 日 | 即將進行的更新 |

變更您存取合規服務與Microsoft行動。 預計淘汰:2025 年 9 月 30 日。 |

GA:掃描 Windows 容器映像

2024 年 3 月 31 日

我們宣布 Windows 容器映像支援的 Defender for Containers 掃描功能正式開放(GA)。

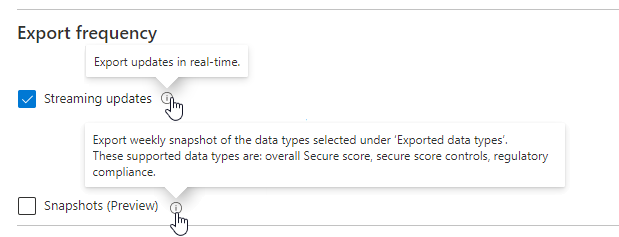

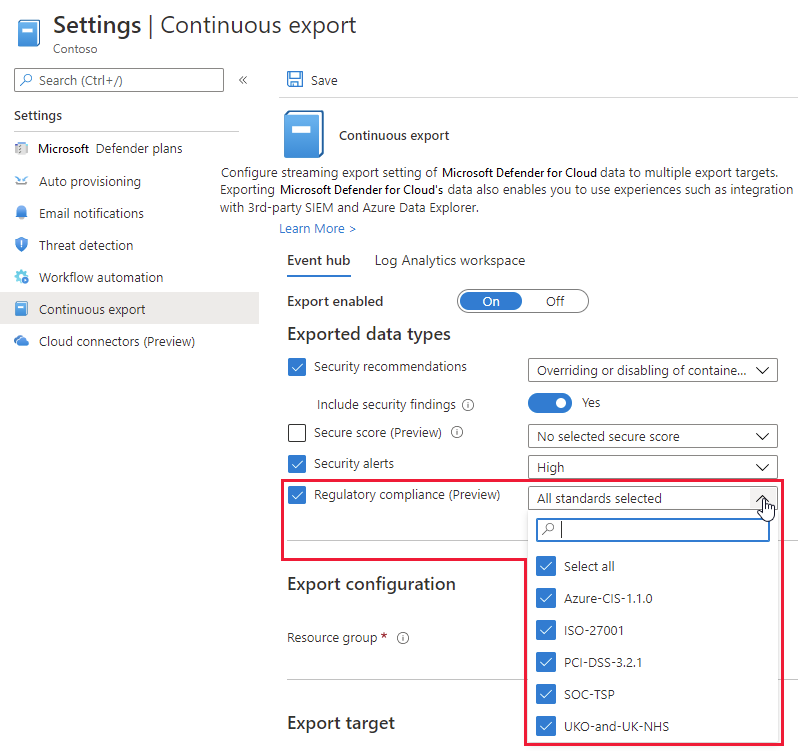

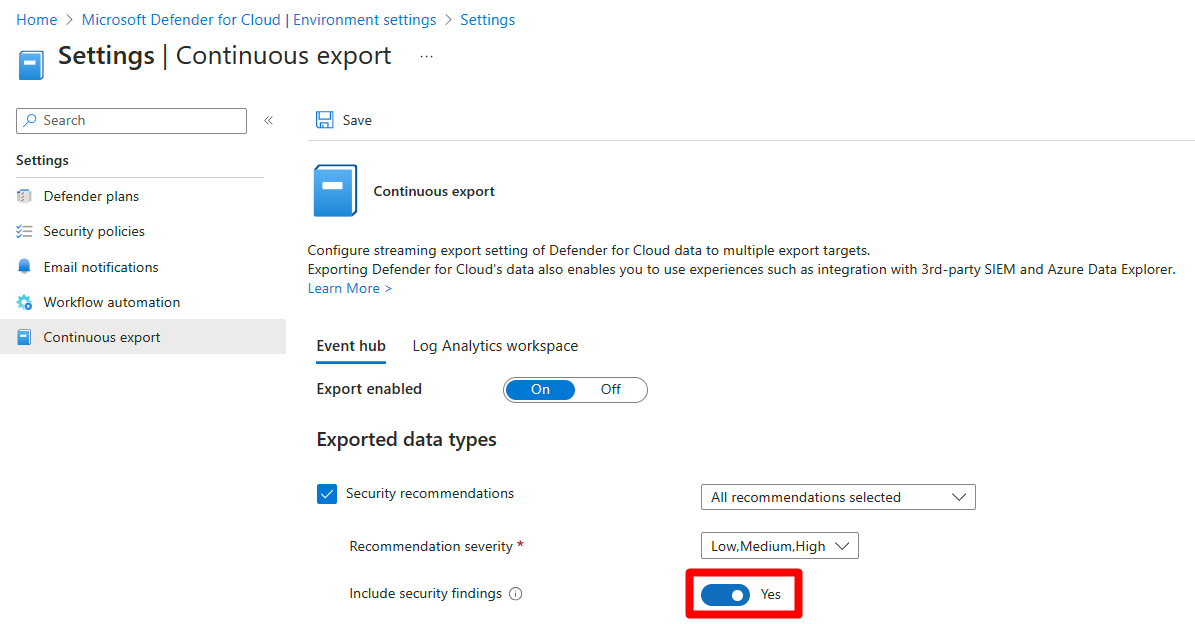

更新:連續匯出現在包含攻擊路徑資料

2024 年 3 月 25 日

我們宣佈持續導出現在包含攻擊路徑資料。 此功能允許您將安全資料串流至 Azure Monitor 中的 Azure 監視器中的記錄分析、Azure 事件中樞,或其他安全資訊與事件管理(SIEM)、安全協調自動回應(SOAR)或 IT 經典部署模型解決方案。

深入瞭解 連續匯出。

預覽:無代理掃描支援 Azure 中的 CMK 加密虛擬機

2024 年 3 月 21 日

到目前為止,無代理程式掃描涵蓋 AWS 和 GCP 中的 CMK 加密 VM。 這次版本也完成了對 Azure 的支援。 此功能採用 Azure 中 CMK 獨特的掃描方法:

- 適用於雲端的 Defender 不處理金鑰或解密的過程。 金鑰與解密由 Azure Compute 無縫處理,對 適用於雲端的 Defender 的無代理掃描服務而言是透明的。

- 未加密的 VM 磁碟資料永遠不會以另一個金鑰複製或重新加密。

- 原始金鑰不會在程序期間複寫。 清除它會清除你生產虛擬機和 適用於雲端的 Defender 臨時快照中的資料。

在公開預覽期間,此功能不會自動啟用。 如果你使用 Defender 伺服器 P2 或 Defender CSPM,且你的環境有 CMK 加密磁碟的虛擬機,現在你可以依照這些 啟用步驟 掃描它們是否有漏洞、秘密或惡意軟體。

Preview: Custom recommendations based of the KQL for Azure

2024 年 3 月 17 日

基於 Azure KQL 的自訂推薦現已進入公開預覽版,並支援所有雲端平台。 如需更多資訊,請參閱建立自訂安全性標準和建議。

更新:將 DevOps 建議納入 Microsoft 雲端安全基準測試

2024 年 3 月 13 日

今天,我們宣布除了 Azure、AWS 和 GCP,您還可以在 Microsoft 雲端安全基準(MCSB)中監控您的 DevOps 安全與合規態勢。 DevOps 評量是 MCSB 中 DevOps 安全性控件的一部分。

MCSB 是一種架構,可根據常見的業界標準和合規性架構來定義基本雲端安全性準則。 MCSB 提供如何實作其無從驗證安全性建議的規範詳細資料。

了解更多將包含的DevOps 建議以及 Microsoft雲端安全基準測試。

正式發行:ServiceNow 整合已正式發行

2024 年 3 月 12 日

我們宣布 ServiceNow 整合正式推出 (GA)。

預覽:適用於雲端的 Microsoft Defender 中的關鍵資產保護

2024 年 3 月 12 日

適用於雲端的 Defender 現在包含一項業務關鍵性功能,利用 Microsoft 安全性 Exposure Management 的關鍵資產引擎,透過風險優先排序、攻擊路徑分析及雲端安全探索器來識別並保護重要資產。 欲了解更多資訊,請參閱適用於雲端的 Microsoft Defender(預覽)

更新:使用自動化補救指令碼增強的 AWS 和 GCP 建議

2024 年 3 月 12 日

我們會使用自動化補救指令碼來增強 AWS 和 GCP 建議,讓您以程式設計方式和大規模地進行補救。 深入了解自動化補救指令碼。

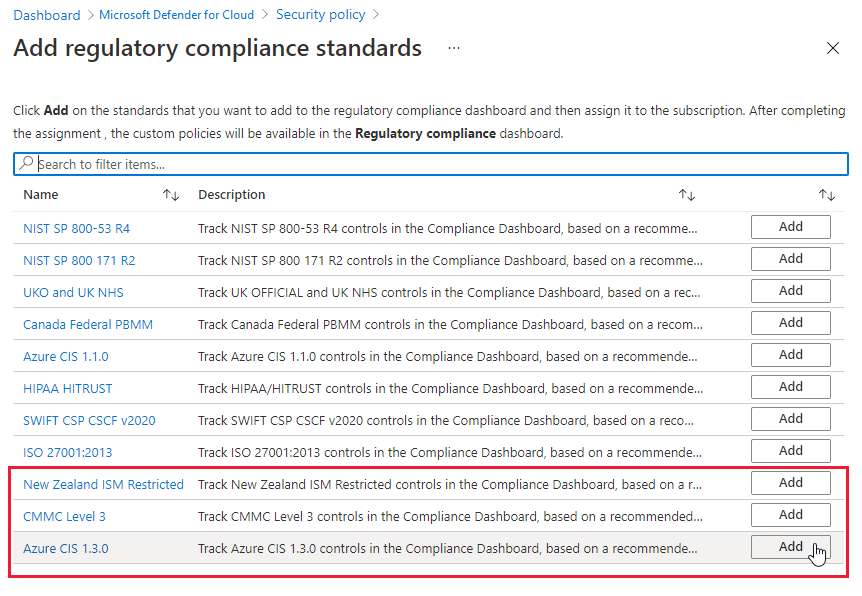

預覽:合規性標準已新增至合規性儀表板

2024 年 3 月 6 日

根據客戶回饋,我們已在預覽版中新增了 適用於雲端的 Defender 的合規標準。

查看支援的合規性標準完整清單

我們持續致力於新增與更新 Azure、AWS 及 GCP 環境的新標準。

了解如何指派安全性標準。

更新:Defender 開源關聯式資料庫更新

2024 年 3 月 6 日**

變更的預估日期:2024 年 4 月

Defender 適用於 GA 更新後的 PostgreSQL 彈性伺服器 - 此更新讓客戶能在訂閱層級強制保護現有的 PostgreSQL 彈性伺服器,允許完全彈性地以資源為單位保護,或自動保護訂閱層級的所有資源。

Defender 用於 MySQL 彈性伺服器可用性與 GA - 適用於雲端的 Defender 將透過整合 MySQL 靈活伺服器來擴展對Azure開源關聯式資料庫的支援。 此版本將包含:

- 與現有 Defender for MySQL 單一伺服器的警報相容性。

- 啟用個別資源。

- 已在訂用帳戶層級啟用。

如果你已經用 Defender 保護你的開源關聯式資料庫訂閱,你的彈性伺服器資源會自動啟用、保護並計費。 特定帳單通知已透過電子郵件傳送給受影響的訂用帳戶。

了解更多關於開源關聯式資料庫的 Microsoft Defender。

更新:合規服務與 Microsoft 行動設定的變更

2024 年 3 月 3 日

預估變更日期:2025 年 9 月 30 日

2025 年 9 月 30 日起,您可存取兩項預覽功能——合規服務(Compliance Offering)與 Microsoft Actions 的地點將有所變動。

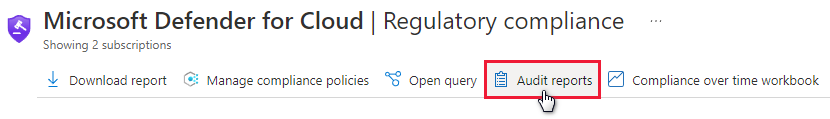

列出 Microsoft 產品合規狀態的表格(可從Defender法規合規儀表板工具列中的 Compliance Offerings 按鈕存取)。 此按鈕從適用於雲端的 Defender移除後,您仍可透過Service Trust Portal存取此資訊。

對於部分控制項,Microsoft 動作可從控制細節欄的 Microsoft 動作(預覽)按鈕進入。 移除此按鈕後,您可以造訪Microsoft的

更新:關於您存取合規服務與 Microsoft Actions 的管道變更

2024 年 3 月 3 日**

變更的預估日期:2025 年 9 月

2025 年 9 月 30 日起,您可存取兩項預覽功能——合規服務(Compliance Offering)與 Microsoft Actions 的地點將有所變動。

列出 Microsoft 產品合規狀態的表格(可從Defender法規合規儀表板工具列中的 Compliance Offerings 按鈕存取)。 此按鈕從適用於雲端的 Defender移除後,您仍可透過Service Trust Portal存取此資訊。

對於部分控制項,Microsoft 動作可從控制細節欄的 Microsoft 動作(預覽)按鈕進入。 移除此按鈕後,您可以造訪Microsoft的

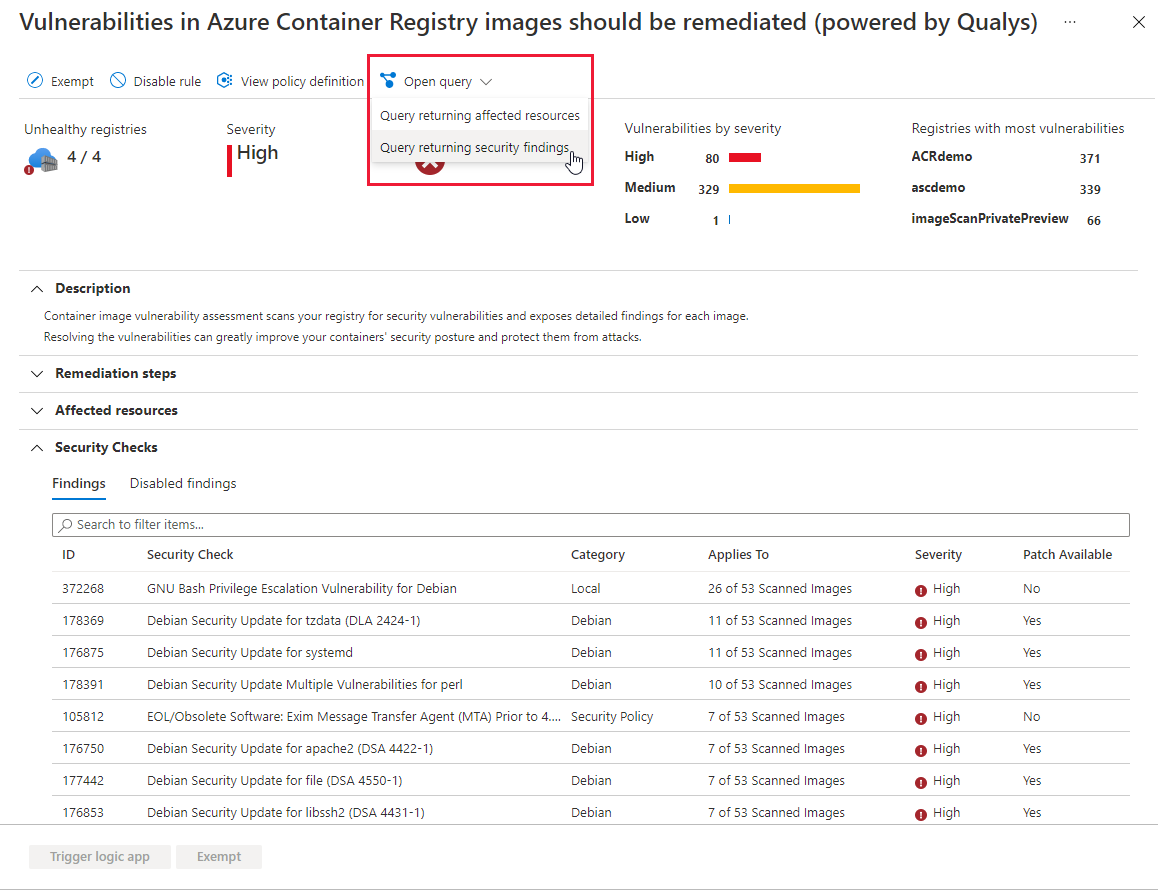

棄用:由 Qualys 退休提供支援的 適用於雲端的 Defender 容器漏洞評估

2024 年 3 月 3 日

由 Qualys 提供支援的 適用於雲端的 Defender 容器漏洞評估即將退役。 淘汰作業將於 3 月 6 日完成,直到該時間部分結果可能仍會出現在 Qualys 建議中,而 Qualys 結果則會在安全性圖表中。 先前使用此評估的客戶應升級為漏洞評估,適用於Microsoft Defender 弱點管理Azure。 關於轉用由 Microsoft Defender 弱點管理 驅動的容器脆弱性評估服務的資訊,請參見 從 Qualys 過渡到 Microsoft Defender 弱點管理。

2024年2月

| Date | Category | Update |

|---|---|---|

| 2 月 28 日 | Deprecation | Microsoft 安全性 Code Analysis(MSCA)已停止運作。 |

| 2 月 28 日 | Update | 更新的安全策略管理可擴充 AWS 和 GCP 的支援。 |

| 2 月 26 日 | Update | |

| 2月20日 | Update | |

| 2月18日 | Update | Open Container Initiative (OCI) 映像格式規格支援 |

| 2 月 13 日 | Deprecation | Trivy 所提供的 AWS 容器弱點評量已淘汰。 |

| 2 月 5 日 | 即將進行的更新 |

Microsoft除役。SecurityDevOps 資源提供者 預計日期:2024 年 3 月 6 日 |

退役情況:Microsoft 安全性 Code Analysis(MSCA)已停止運作

2024 年 2 月 28 日

2021 年 2 月,MSCA 任務的棄用已傳達給所有客戶,並且自 2022 年 3 月以來已過生命週期終止支援。 自 2024 年 2 月 26 日起,MSCA 正式停止運作。

客戶可從 適用於雲端的 Defender 到

更新:安全策略管理可擴充 AWS 和 GCP 的支援

2024 年 2 月 28 日

最初於 Azure 預覽版釋出的安全政策管理更新體驗,現正擴展支援至跨雲(AWS 與 GCP)環境。 此預覽版本包括:

- 管理跨Azure、AWS及GCP環境下的適用於雲端的 Defender法規合規標準。

- 建立和管理 Microsoft Cloud 安全基準(MCSB)自訂建議 的跨雲端介面體驗相同。

- 更新的體驗會套用至 AWS 和 GCP,以使用 KQL 查詢建立自定義建議。

更新:Defender for Containers 的雲端支援

2024 年 2 月 26 日

Defender for Containers 中的 Azure Kubernetes Service (AKS) 威脅偵測功能現已在商業、Azure Government 及 Azure China 21Vianet 雲端全面支援。 檢閱 支援的功能。

更新:Defender for Containers 的新版 Defender 感測器

2024 年 2 月 20 日

更新:Open Container Initiative (OCI) 映像格式規格支援

2024 年 2 月 18 日

淘汰:Trivy 所提供的 AWS 容器弱點評量已淘汰

2024 年 2 月 13 日

針對 Trivy 所提供的容器弱點評量已淘汰。 先前使用此評估的客戶應升級至由 Microsoft Defender 弱點管理 驅動的新

更新:Microsoft 退役。SecurityDevOps 資源提供者

2024 年 2 月 5 日

變更的預估日期:2024 年 3 月 6 日

適用於雲端的 Microsoft Defender 正在停用在 DevOps 安全性公開預覽期間使用的資源提供者 Microsoft.SecurityDevOps,並已遷移到現有的 Microsoft.Security 供應商。 此變更的原因是為了減少與 DevOps 連接器相關聯的資源提供者數目來改善客戶體驗。

仍在使用 API 版本 2022-09-01-previewMicrosoft.SecurityDevOps 來查詢 適用於雲端的 Defender DevOps 安全資料的客戶將受到影響。 為避免服務中斷,客戶需更新至提供者下的新 API 版本 Microsoft.Security。

目前使用 Azure 入口網站的 適用於雲端的 Defender DevOps 安全保障的客戶不會受到影響。

2024 年 1 月

| Date | Category | Update |

|---|---|---|

| 1 月 31 日 | Update | 雲端安全性總管中作用中存放庫新的深入解析 |

| 1 月 30 日 | 即將進行的更新 |

多重雲端容器威脅偵測的價格變更 預計日期:2024 年 4 月 |

| 1 月 29 日 | 即將進行的更新 |

為高級 DevOps 安全能力執行Defender CSPM。 預計日期:2024 年 3 月 |

| 1 月 24 日 | Preview | 容器Defender中容器與Defender CSPM的無代理容器態態。 |

| 1月16日 | Preview | 伺服器的無代理程式惡意程式碼掃描。 |

| 1月15日 | GA | 適用於雲端的 Defender 與 Microsoft Defender 全面偵測回應 的整合。 |

| 1 月 14 日 | Update |

更新至無代理虛擬機掃描內建Azure角色 預計日期:2024 年 3 月 |

| 1 月 12 日 | Update | DevOps 安全拉取請求註解現在預設啟用於 Azure DevOps 連接器。 |

| 1 月 9 日 | Deprecation |

Defender 用於伺服器內建漏洞評估(Qualys)的退休路徑。 預計日期:2024 年 5 月 |

| 1 月 3 日 | 即將進行的更新 |

即將變更的適用於雲端的 Defender多雲網路需求。 預計日期:2024 年 5 月。 |

更新:雲端安全性總管中作用中存放庫新的深入解析

2024 年 1 月 31 日

Azure DevOps 倉庫的新洞見已新增至 Cloud Security Explorer,用以顯示倉庫是否活躍。 此深入解析指出程式代碼存放庫未封存或停用,這表示使用者仍可使用對程式代碼、組建和提取要求的寫入存取權。 封存和停用的存放庫可能會被視為優先順序較低,因為程式碼通常不會用於作用中的部署。

若要透過雲端安全性總管測試查詢,請使用此查詢連結。

更新:多重雲端容器威脅偵測的價格變更

2024 年 1 月 30 日**

變更的預估日期:2024 年 4 月

當多重雲端容器威脅偵測 (部分機器翻譯) 移至 GA 時,其將不再免費提供。 更多資訊請參閱適用於雲端的 Microsoft Defender價格。

更新:強制使用 Defender CSPM 以提升高級 DevOps 安全價值

2024 年 1 月 29 日**

變更的預估日期:2024 年 3 月 7 日

適用於雲端的 Defender 將於

欲了解基礎CSPM與Defender CSPM計畫中可用的DevOps安全功能,請參閱我們的功能可用性文件。

欲了解更多關於 適用於雲端的 Defender DevOps 安全性的資訊,請參閱 overview 文件。

欲了解更多關於Defender CSPM雲端安全程式碼的資訊,請參閱如何用 Defender CSPM保護你的資源。

預覽:Defender for Containers 與 Defender CSPM 中 GCP 的無代理容器態勢

2024 年 1 月 24 日

GCP 已提供新的無代理容器態勢(預覽版)功能,包括針對 GCP Microsoft Defender 弱點管理 的

您也可以在此部落格文章中閱讀 Multicloud 的無代理程式容器態勢管理。

預覽:伺服器的無代理程式惡意程式碼掃描

2024 年 1 月 16 日

我們宣布 適用於雲端的 Defender 的無代理惡意軟體偵測功能,適用於Azure虛擬機(VM)、AWS EC2 實例及 GCP 虛擬機實例,作為 Defender for Servers Plan 2 的新功能。

VM 的無代理程式惡意程式碼偵測現在已包含在無代理程式掃描平台中。 無代理惡意軟體掃描利用

深入了解伺服器的無代理程式惡意程式碼掃描,以及 VM 的無代理程式掃描。

適用於雲端的 Defender 與 Microsoft Defender 全面偵測回應 整合的正式可用性

2024 年 1 月 15 日

我們宣布 適用於雲端的 Defender 與 Microsoft Defender 全面偵測回應(前稱 Office 365 Defender)整合系統的全面可用性(GA)。

整合會將具競爭力的雲端保護功能導入日常安全性作業中心 (SOC)。 透過 適用於雲端的 Microsoft Defender 與 Defender 全面偵測回應 整合,SOC 團隊能發現結合多個支柱偵測的攻擊,包括雲端、端點、身份、Microsoft 365 等。

了解更多關於警報與事件的資訊,請參閱Microsoft Defender 全面偵測回應。

更新:內建 Azure 角色的無代理虛擬機掃描

2024 年 1 月 14 日**

變更的預估日期:2024 年 2 月

在Azure中,虛擬機的無代理掃描使用內建角色(稱為 VM 掃描操作員),具備掃描與評估虛擬機安全問題所需的最低權限。 為了針對具有加密磁碟區的 VM 持續提供相關掃描健康情況和設定建議,我們已規劃對此角色的權限進行更新。 這次更新新增了 Microsoft.Compute/DiskEncryptionSets/read 權限。 此權限僅能改善對 VM 中加密磁碟使用方式的識別。 它不提供適用於雲端的 Defender任何解密或存取這些加密卷內容的能力,除了此變更前的加密方法已支援。 此變更預計在 2024 年 2 月進行,且不需要您採取任何動作。

更新:Azure DevOps 連接器預設啟用了 DevOps 安全拉取請求註解

2024 年 1 月 12 日

DevOps 安全性會將安全性結果公開為提取要求 (PR) 中的註釋,以協助開發人員在進入生產環境之前,防止並修正潛在的安全性弱點和設定錯誤。 自 2024 年 1 月 12 日起,所有新舊 Azure DevOps 倉庫(連接至 適用於雲端的 Defender)預設啟用 PR 註解。

根據預設,PR 註釋只會針對高嚴重性基礎結構即程式碼 (IaC) 結果啟用。 客戶仍需設定 Microsoft 安全性 for DevOps (MSDO) 以執行於 PR 建置,並在 Azure DevOps 儲存庫設定中啟用 CI 建置的建置驗證政策。 客戶可以從 DevOps 安全性窗格存放庫組態選項中停用特定存放庫的 PR 批註功能。

了解更多關於 enabling Pull Request 註解的 Azure DevOps 的資訊。

棄用:Defender for Servers 內建漏洞評估(Qualys)退役路徑

2024 年 1 月 9 日**

變更的預估日期:2024 年 5 月

由 Qualys 驅動的內建漏洞評估解決方案 Defender for Servers 已進入退役階段,預計將於 2024 年 < c>0 月 1 日

欲了解更多關於我們將脆弱性評估服務與 Microsoft Defender 弱點管理 統一的決定,請閱讀 此部落格文章。

你也可以參考常見問題,關於過渡到Microsoft Defender 弱點管理解。

更新:適用於雲端的 Defender 的多雲網路需求

2024 年 1 月 3 日**

變更的預估日期:2024 年 5 月

從 2024 年 5 月開始,我們將淘汰與我們的多重雲端探索服務相關聯的舊 IP 位址,以因應改善並確保所有使用者都能獲得更安全且更有效率的體驗。

為了確保對我們服務的存取不會中斷,您應該將 IP 允許清單更新為下列小節中所提供的新範圍。 您應該在防火牆設定、安全組或任何其他可能適用於您環境的組態中進行必要的調整。

此清單適用於所有方案,且足以對應 CSPM 基礎 (免費) 供應項目的完整功能。

即將淘汰的 IP 位址:

- 探索 GCP:104.208.29.200、52.232.56.127

- 探索 AWS:52.165.47.219、20.107.8.204

- 上線:13.67.139.3

即將新增的新區域特定 IP 範圍:

- 西歐:52.178.17.48/28

- 北歐:13.69.233.80/28

- 美國中部:20.44.10.240/28

- 美國東部 2:20.44.19.128/28

2023 年 12 月

| Date | Update |

|---|---|

| 12月30日 | 適用於雲端的 Defender服務等級名稱整合 |

| 12 月 24 日 | Defender用於資源層級的伺服器,提供 GA |

| 12 月 21 日 | 淘汰適用於多重雲端的傳統連接器 |

| 12 月 21 日 | 涵蓋範圍活頁簿的版本 |

| 12 月 14 日 | |

| 12 月 14 日 | |

| 12 月 13 日 | 淘汰針對 Trivy 所提供的 AWS 容器弱點評量 |

| 12 月 13 日 | Agentless container posure for AWS in Defender for Containers and Defender CSPM (Preview) |

| 12 月 13 日 | |

| 12 月 12 日 | Container 漏洞評估由 Microsoft Defender 弱點管理 提供支援,現已支援 Google Distroless |

適用於雲端的 Defender 服務等級 2 名稱的整合

2023 年 12 月 30 日

我們正在將所有適用於雲端的 Defender計畫的舊有服務等級2名稱合併成一個新的服務等級2名稱,適用於雲端的 Microsoft Defender。

目前,服務等級二有四個名稱:Azure Defender、進階威脅防護、先進資料安全與安全中心。 適用於雲端的 Microsoft Defender 的各種電表會分散在這些獨立的服務等級 2 名稱中,使用成本管理 + 計費、發票及其他 Azure 計費相關工具時會造成複雜性。

此變更簡化了審查 適用於雲端的 Defender 費用的流程,並提升成本分析的清晰度。

為了確保能夠順利轉換,我們已採取措施以維護產品/服務名稱、SKU 及計量識別碼的一致性。 受影響的客戶將收到一份資訊性 Azure 服務通知,以通知變更。

透過呼叫我們的 API 來擷取成本資料的組織,必須更新其呼叫中的值來因應此變更。 例如,在此篩選函式中,其中的值將不會傳回任何資訊:

"filter": {

"dimensions": {

"name": "MeterCategory",

"operator": "In",

"values": [

"Advanced Threat Protection",

"Advanced Data Security",

"Azure Defender",

"Security Center"

]

}

}

| 舊服務等級 2 名稱 | 新服務等級 2 名稱 | 服務層級 - 服務等級 4 (無變更) |

|---|---|---|

| 進階資料安全性 | 適用於雲端的 Microsoft Defender | 適用於 SQL 的 Defender |

| 進階威脅防護 | 適用於雲端的 Microsoft Defender | Defender for Container Registry |

| 進階威脅防護 | 適用於雲端的 Microsoft Defender | DNS 防護者 |

| 進階威脅防護 | 適用於雲端的 Microsoft Defender | 金鑰保存庫防護程式 |

| 進階威脅防護 | 適用於雲端的 Microsoft Defender | Defender for Kubernetes(Kubernetes 防護者) |

| 進階威脅防護 | 適用於雲端的 Microsoft Defender | MySQL 防護程式 |

| 進階威脅防護 | 適用於雲端的 Microsoft Defender | PostgreSQL 專用防護者 |

| 進階威脅防護 | 適用於雲端的 Microsoft Defender | 資源管理器防護程式 |

| 進階威脅防護 | 適用於雲端的 Microsoft Defender | 儲存空間防護 |

| Azure Defender | 適用於雲端的 Microsoft Defender | Defender for External Attack Surface Management |

| Azure Defender | 適用於雲端的 Microsoft Defender | 適用於 Azure Cosmos DB 的 Defender |

| Azure Defender | 適用於雲端的 Microsoft Defender | 適用於容器的 Defender |

| Azure Defender | 適用於雲端的 Microsoft Defender | MariaDB 的 Defender |

| 資訊安全中心 | 適用於雲端的 Microsoft Defender | 適用於 App Service 的 Defender |

| 資訊安全中心 | 適用於雲端的 Microsoft Defender | 適用於伺服器的 Defender |

| 資訊安全中心 | 適用於雲端的 Microsoft Defender | Defender CSPM |

Defender for Server 在資源層級作為通用存取權(GA)可用

2023 年 12 月 24 日

現在你可以在訂閱內的特定資源管理 Defender for Servers,讓你完全掌控自己的防護策略。 您可以透過這項功能,使用與訂用帳戶層級所設定不同的設定自訂設定來設定特定資源。

了解更多關於資源層級伺服器啟用Defender。

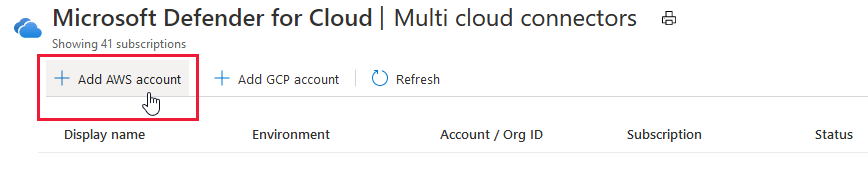

淘汰適用於多重雲端的傳統連接器

2023 年 12 月 21 日

傳統多重雲端連接器體驗已淘汰,且資料不再串流至透過該機制建立的連接器。 這些經典連接器用於將 AWS Security Hub 與 GCP Security Command Center 的建議連接到 適用於雲端的 Defender,並將 AWS EC2 內建至 Defender for Servers。

這些連接器的完整價值已取代為原生多重雲端安全性連接器體驗,自 2022 年 3 月起,AWS 和 GCP 已正式推出,無需額外費用。

這些新的原生連接器已包含在您的方案中,並提供自動化的入職體驗,支援單一帳號、多個帳號(使用 Terraform)及組織自動配置,支援以下 Defender 方案:免費基礎 CSPM 功能、Defender Cloud Security Posture Management(CSPM)、Defender for Servers,SQL 用 Defender,容器用 Defender。

涵蓋範圍活頁簿的版本

2023 年 12 月 21 日

覆蓋範圍工作簿讓你能追蹤哪些 適用於雲端的 Defender 方案在你環境的哪些區域處於活躍狀態。 此活頁簿可協助您確保環境和訂用帳戶受到完整保護。 透過存取詳細的涵蓋範圍資訊,您也可以識別任何可能需要其他保護的區域,並對這些區域採取行動。

深入瞭解 [涵蓋範圍] 活頁簿。

由Microsoft Defender 弱點管理驅動的容器脆弱性評估於Azure Government及由21Vianet運營的Azure,全面可用性

2023 年 12 月 14 日

針對 Azure 容器登錄檔中 Linux 容器映像的脆弱性評估(VA),由 Microsoft Defender 弱點管理 提供支援,已於 Azure Government 及 21Vianet 運營的 Azure 全面可用性(GA)中發布。 此新版本可依 Defender for Containers 及 Defender for Container Registry 計畫取得。

- 在這項變更中,GA 已發行新的建議,並包含在安全分數計算中。 檢閱新的和更新的安全性建議

- 由 Microsoft Defender 弱點管理 驅動的容器影像掃描現在也會依照 plan 價格產生費用。 由我們的容器 VA(由 Qualys 支援)和由 Microsoft Defender 弱點管理 支援的容器 VA 服務掃描的影像,只會收費一次。

Qualys 對容器脆弱性評估的建議已更名,並持續提供給在此版本前啟用任何訂閱服務的 Defender for Containers 用戶。 新客戶在此版本後導入 Defender for Containers,將僅能看到由 Microsoft Defender 弱點管理 提供的新容器漏洞評估建議。

Windows 對容器脆弱性評估的公開預覽版,由 Microsoft Defender 弱點管理 提供支援

2023 年 12 月 14 日

Windows 映像的支援作為 Microsoft Defender 弱點管理 為 Azure 容器登錄檔及 Azure Kubernetes Services 提供支援的漏洞評估(VA)的一部分,已在公開預覽中釋出。

淘汰針對 Trivy 所提供的 AWS 容器弱點評量

2023 年 12 月 13 日

Trivy 所提供的容器弱點評量現在已走上淘汰路徑,將於 2 月 13 日完成。 現在已淘汰這項功能,且使用此功能的現有客戶將可繼續使用到 2 月 13 日為止。 我們鼓勵使用此功能的客戶於 2 月 13 日前升級至 Microsoft Defender 弱點管理 驅動的新

Defender for Containers 和 Defender CSPM (Preview) 中的 AWS 無代理容器態勢

2023 年 12 月 13 日

AWS 可以使用新的無代理程式容器態勢 (預覽) 功能。 欲了解更多資訊,請參閱 Defender CSPM 中的

Defender 中 PostgreSQL 彈性伺服器的一般可用性支援,支援開源關聯式資料庫計畫

2023 年 12 月 13 日

我們宣布 PostgreSQL 彈性伺服器支援的 Microsoft Defender 開放原始碼關聯式資料庫 計畫正式發布。 Microsoft Defender 對於開源關聯式資料庫,透過偵測異常活動並產生 安全警示,為 PostgreSQL 彈性伺服器提供進階威脅防護。

了解如何啟用Microsoft Defender以支援開源關聯式資料庫。

由 Microsoft Defender 弱點管理 提供支援的容器漏洞評估現已支援 Google Distroless

2023 年 12 月 12 日

由 Microsoft Defender 弱點管理 驅動的容器漏洞評估已擴展,涵蓋更多 Linux 作業系統套件,現已支援 Google Distroless。

欲查詢所有支援作業系統的清單,請參見

2023 年 11 月

| Date | Update |

|---|---|

| 11 月 30 日 | 已淘汰四個警示 |

| 11 月 27 日 | |

| 11 月 22 日 | 啟用權限管理,使用 適用於雲端的 Defender (Preview) |

| 11 月 22 日 | |

| 11 月 20 日 | 機器上 SQL Server 的自動布建程式正式運作 |

| 11月15日 | API Defender 的普遍可用性 |

| 11月15日 | 適用於雲端的 Defender 現在已整合至 Microsoft 365 Defender(預覽) |

| 11月15日 | 由Microsoft Defender 弱點管理驅動的容器脆弱性評估(MDVM)於Defender年提供,容器註冊處則Defender |

| 11月15日 | 容器弱點評量建議名稱變更 |

| 11月15日 | 風險優先順序現在可供建議使用 |

| 11月15日 | 攻擊路徑分析新的引擎和廣泛的增強功能 |

| 11月15日 | Attack Path Azure Resource Graph表方案的變更 |

| 11月15日 | |

| 11月15日 | 資料安全性儀表板的正式發行版本 |

| 11月15日 | 資料庫的敏感資料探索正式發行版本 |

| 11月6日 | 尋找遺漏系統更新的新版本建議現已正式發行 |

已淘汰四個警示

2023 年 11 月 30 日

在品質改進程序中,已淘汰下列安全性警示:

Possible data exfiltration detected (K8S.NODE_DataEgressArtifacts)Executable found running from a suspicious location (K8S.NODE_SuspectExecutablePath)Suspicious process termination burst (VM_TaskkillBurst)PsExec execution detected (VM_RunByPsExec)

Defender 伺服器與 Defender CSPM 中無代理秘密掃描的普遍可用性

2023 年 11 月 27 日

無代理秘密掃描透過識別虛擬機磁碟上的明文字密,強化雲端虛擬機器(虛擬機器, VM)的安全防護。 無代理程式秘密掃描提供完整的資訊,可協助排定所偵測到結果的優先順序,並在橫向移動風險發生前就降低風險。 此主動式方法可防止未經授權的存取,確保您的雲端環境保持安全。

我們宣布無代理秘密掃描的正式可用性(GA),這功能包含在 P2 伺服器的

無代理程式秘密掃描會利用雲端 API 來擷取磁碟的快照集,並進行頻外分析,以確保 VM 的效能不會有任何影響。 無代理秘密掃描擴大了 適用於雲端的 Defender 在 Azure、AWS 及 GCP 環境中雲端資產的覆蓋範圍,提升您的雲端安全。

隨著這次版本,適用於雲端的 Defender 的偵測功能現在支援其他資料庫類型、資料儲存、簽名網址、存取權杖等功能。

了解如何使用無代理程式祕密掃描來管理祕密。

啟用 適用於雲端的 Defender (預覽版) 的權限管理

2023 年 11 月 22 日

Microsoft 現提供 Cloud-Native 應用保護平台(CNAPP)及雲端基礎設施權利管理(CIEM)解決方案,包括 適用於雲端的 Microsoft Defender(CNAPP) 及 Microsoft Entra權限管理(CIEM)。

安全管理員可以在 適用於雲端的 Defender 中集中檢視其未使用或過多的存取權限。

安全團隊可推動雲端資源的最低權限存取控制,並在Defender雲端安全態勢管理(CSPM)中獲得可行建議,解決Azure、AWS及GCP雲端環境的權限風險,且無需額外授權要求。

學習如何在適用於雲端的 Microsoft Defender(預覽版)<>啟用權限管理

適用於雲端的 Defender 與 ServiceNow 的整合

2023 年 11 月 22 日

ServiceNow 現已整合至 適用於雲端的 Microsoft Defender,讓客戶能將 ServiceNow 連接到其 適用於雲端的 Defender 環境,優先處理影響您業務的建議。 適用於雲端的 Microsoft Defender 與 ITSM 模組(事件管理)整合。 作為此連結的一部分,客戶可以從 適用於雲端的 Microsoft Defender 建立/查看 ServiceNow 工單(連結至推薦)。

你可以了解更多關於 適用於雲端的 Defender 與 ServiceNow 的整合。

機器方案上 SQL Server 自動佈建程序正式發行

2023 年 11 月 20 日

為準備 2024 年 8 月的 Microsoft 監控代理(MMA)退役,適用於雲端的 Defender 發布了針對 SQL Server 的 Azure 監控代理程式(AMA)自動配置流程。 新流程會自動啟用並設定給所有新客戶,並且也支援 Azure SQL VM 及 ArcGIS 啟用的 SQL Server 的資源層級啟用。

使用 MMA 自動配置流程的客戶被要求遷移至新的 Azure Monitoring Agent for SQL Server on machines。 移轉流程不會產生中斷,可為所有機器提供持續保護。

Defender API 的普遍可用性

2023 年 11 月 15 日

我們宣布 Microsoft Defender API 正式正式推出(GA)。 Defender for APIs 旨在保護組織免受 API 安全威脅。

Defender for APIs 讓組織能保護其 API 與資料免受惡意行為者的侵害。 組織可以調查並改善其 API 安全性態勢、排定弱點修正的優先順序,以及快速偵測並回應作用中的即時威脅。 組織也可以直接將安全警示整合到其安全事件與事件管理(SIEM)平台,例如 Microsoft Sentinel,以調查並分流問題。

你可以學習如何用 Defender for API

您也可以閱讀 此部落格 ,以深入瞭解 GA 公告。

適用於雲端的 Defender 現已整合至 Microsoft 365 Defender(預覽版)

2023 年 11 月 15 日

企業可以透過 適用於雲端的 Microsoft Defender 與 Microsoft Defender 全面偵測回應 之間的新整合來保護其雲端資源與裝置。 此整合會連接雲端資源、裝置和身分識別之間的點,這些點先前需要多個體驗。

整合也會將具競爭力的雲端保護功能導入日常安全性作業中心 (SOC)。 透過 Microsoft Defender 全面偵測回應,SOC 團隊能輕鬆發現結合多個支柱偵測的攻擊,包括雲端、端點、身份、Microsoft 365 等。

一些主要優點包括:

SOC 團隊 的簡易介面:隨著 適用於雲端的 Defender 的警示與雲端關聯整合於 M365D,SOC 團隊現在能從單一介面存取所有安全資訊,顯著提升營運效率。

一個攻擊案例:客戶能夠使用結合多個來源安全性警示的預先建置相互關聯,了解完整的攻擊案例,包括其雲端環境。

Microsoft Defender 全面偵測回應 中的新雲端實體:Microsoft Defender 全面偵測回應 現在支援 適用於雲端的 Microsoft Defender 獨有的新雲端實體,例如雲端資源。 客戶可以比對虛擬機器 (VM) 實體與裝置實體,提供機器相關資訊的統一檢視,包括機器上觸發的警示和事件。

Microsoft 安全性 產品的統一 API:客戶現在可以透過單一 API 將安全警示資料匯出至所選系統,因為適用於雲端的 Microsoft Defender警示與事件現已成為 Microsoft Defender 全面偵測回應 公開 API 的一部分。

適用於雲端的 Defender 與 Microsoft Defender 全面偵測回應 之間的整合,對所有新舊 適用於雲端的 Defender 客戶皆可使用。

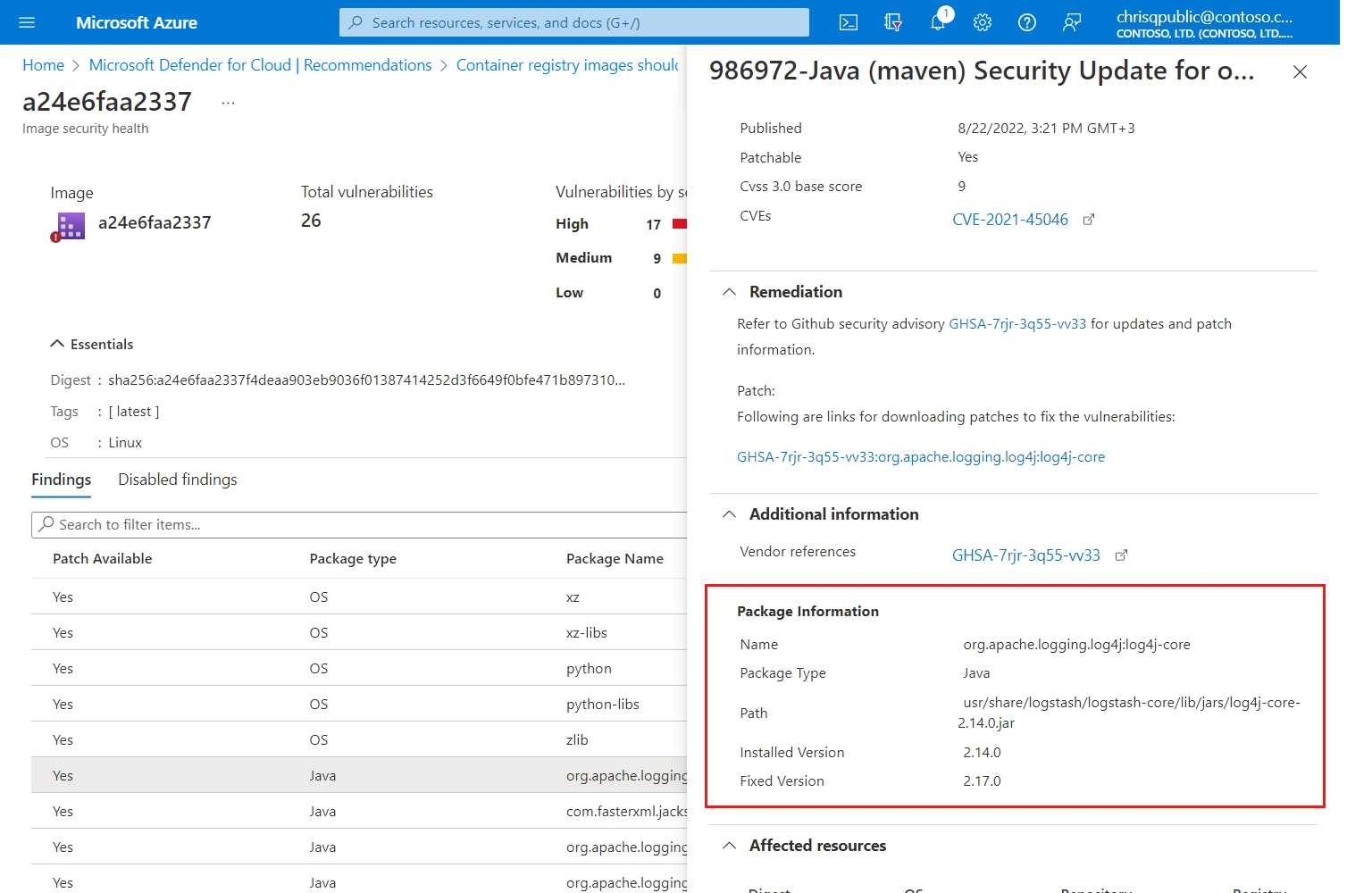

由 Microsoft Defender 弱點管理(MDVM)驅動的容器漏洞評估,已於 Defender for Containers 及 Defender for Container Registry 中全面提供

2023 年 11 月 15 日

Azure 容器登錄檔中針對 Linux 容器映像的脆弱性評估(VA),由 Microsoft Defender 弱點管理(MDVM)驅動,已於 Defender for Containers 及 Defender for Container 登錄庫中正式發布,提供一般可用性(GA)。

在這項變更中,下列建議會針對 GA 發行並重新命名,且現在會包含在安全分數計算中:

| 目前的建議名稱 | 新的建議名稱 | Description | 評量金鑰 |

|---|---|---|---|

| 容器登錄映像應該已經解決了漏洞發現(由 Microsoft Defender 弱點管理 提供支援) | Azure 登錄容器映像應該已解決漏洞(由 Microsoft Defender 弱點管理 提供支援) | 容器映像弱點評量會掃描登錄中的常見已知弱點 (CVE),並提供每個映像的詳細弱點報告。 解決弱點可大幅改善您的安全性態勢,並在部署前確保映像可安全使用。 | c0b7cfc6-3172-465a-b378-53c7ff2cc0d5 |

| 執行容器映像時,漏洞發現應該已經解決(由 Microsoft Defender 弱點管理 提供支援) | Azure 運行容器映像時應該已經解決漏洞(由 Microsoft Defender 弱點管理 提供支援 | 容器映像弱點評量會掃描登錄中的常見已知弱點 (CVE),並提供每個映像的詳細弱點報告。 此建議可讓您看見目前在 Kubernetes 叢集中執行的易受攻擊映像。 補救目前正在執行的容器映像中的弱點是改善安全性態勢的關鍵,可大幅降低容器化工作負載的受攻擊面。 | c609cf0f-71ab-41e9-a3c6-9a1f7fe1b8d5 |

由 MDVM 提供支援的容器映像掃描現在也會根據 計劃定價產生費用。

Note

由 Qualys 提供的容器 VA 供應項目和由 MDVM 所提供的容器 VA 供應項目所掃描的映像,只會計費一次。

以下 Qualys 關於容器脆弱性評估的建議已更名,並將繼續提供給在 11 月 15 日前任何訂閱上啟用 Defender for Containers 的客戶。 11 月 15 日後新加入 Defender for Containers 的新客戶,將只能看到由 Microsoft Defender 弱點管理 提供的新容器漏洞評估建議。

| 目前的建議名稱 | 新的建議名稱 | Description | 評量金鑰 |

|---|---|---|---|

| 容器登錄映像應該解決發現的弱點 (由 Qualys 提供) | Azure 登錄容器映像應該已解決漏洞(由 Qualys 提供技術) | 容器映像弱點評定會掃描您的登錄,以判斷是否有安全性弱點,並公開每個映像的詳細結果。 解決這些弱點可以大幅改善容器的安全性狀態,並保護容器免於遭受攻擊。 | dbd0cb49-b563-45e7-9724-889e799fa648 |

| 執行容器映像應該解決發現的弱點 (由 Qualys 提供) | Azure 運行容器映像檔時,漏洞應該已經解決 - (由 Qualys 提供技術) | 容器映像弱點評定會掃描 Kubernetes 叢集上執行的容器映像,了解是否有任何安全性弱點,並公開每個映像的詳細發現。 解決這些弱點可以大幅改善容器的安全性狀態,並保護容器免於遭受攻擊。 | 41503391-efa5-47ee-9282-4eff6131462c |

容器弱點評量建議名稱變更

已重新命名下列容器弱點評量建議:

| 目前的建議名稱 | 新的建議名稱 | Description | 評量金鑰 |

|---|---|---|---|

| 容器登錄映像應該解決發現的弱點 (由 Qualys 提供) | Azure 登錄容器映像應該已解決漏洞(由 Qualys 提供技術) | 容器映像弱點評定會掃描您的登錄,以判斷是否有安全性弱點,並公開每個映像的詳細結果。 解決這些弱點可以大幅改善容器的安全性狀態,並保護容器免於遭受攻擊。 | dbd0cb49-b563-45e7-9724-889e799fa648 |

| 執行容器映像應該解決發現的弱點 (由 Qualys 提供) | Azure 運行容器映像檔時,漏洞應該已經解決 - (由 Qualys 提供技術) | 容器映像弱點評定會掃描 Kubernetes 叢集上執行的容器映像,了解是否有任何安全性弱點,並公開每個映像的詳細發現。 解決這些弱點可以大幅改善容器的安全性狀態,並保護容器免於遭受攻擊。 | 41503391-efa5-47ee-9282-4eff6131462c |

| 彈性容器登錄映像應已解決發現的弱點 | AWS 登錄容器映像應已解決弱點 (由 Trivy 提供) | 容器映像弱點評定會掃描您的登錄,以判斷是否有安全性弱點,並公開每個映像的詳細結果。 解決這些弱點可以大幅改善容器的安全性狀態,並保護容器免於遭受攻擊。 | 03587042-5d4b-44ff-af42-ae99e3c71c87 |

風險優先順序現在可供建議使用

2023 年 11 月 15 日

您現在可以根據建議所構成的風險層級來排定安全性建議的優先順序,同時考量每個基礎安全性問題的惡意探索性和潛在商業效果。

若您根據建議的風險層級 (重大、高、中、低) 來組織您的建議,就能夠解決環境中最重大的風險,並根據網際網路暴露、資料敏感度、橫向移動可能性,以及可透過解決建議來緩和的潛在攻擊路徑,有效率地排定安全性問題的補救優先順序。

深入了解 風險優先順序。

攻擊路徑分析新的引擎和廣泛的增強功能

2023 年 11 月 15 日

我們正在釋出 適用於雲端的 Defender 攻擊路徑分析功能的增強功能。

新引擎 - 攻擊路徑分析有一個新引擎,它使用路徑查找算法來檢測雲環境中存在的每個可能的攻擊路徑(根據我們在圖表中的數據)。 我們可以在您的環境中找到更多攻擊路徑,並偵測攻擊者可用來入侵貴組織更複雜且更精密的攻擊模式。

改進 - 已發布以下改進:

- 風險優先順序 - 根據風險 (可利用性和業務影響) 的攻擊路徑優先順序清單。

- 增強的補救 - 找出應解決的具體建議,以實際中斷鏈結。

- 跨雲端攻擊路徑 – 偵測跨雲端的攻擊路徑 (從一個雲端開始並結束於另一個雲端的路徑)。

- MITRE — 將所有攻擊路徑對應至 MITRE 架構。

- 重新整理的使用者體驗 – 重新整理過而具有更強大功能的體驗:進階篩選、搜尋和群組攻擊路徑,以方便分級。

了解如何識別及補救攻擊路徑。

Attack Path Azure Resource Graph 表格方案的變更

2023 年 11 月 15 日

攻擊路徑的 Azure Resource Graph 表格方案已更新。 已移除 attackPathType 屬性,並新增其他屬性。

Defender CSPM 中 GCP 支援的正式釋出

2023 年 11 月 15 日

我們宣布 Defender CSPM 情境式雲端安全圖譜與攻擊路徑分析的 GA(全面可用性)版本,並支援 GCP 資源。 你可以運用 Defender CSPM 的力量,實現 GCP 資源中的全面可視化與智慧雲安全。

GCP 支援的主要功能包括:

- 攻擊路徑分析 - 了解攻擊者可能採取的潛在路由。

- 雲端安全性總管 - 透過在安全性圖表上執行圖表式查詢,主動識別安全性風險。

- 無代理程式掃描 - 掃描伺服器並識別秘密和漏洞,而無需安裝代理程式。

- 資料感知安全性態勢 - 探索並補救 Google Cloud Storage 貯體中敏感資料的風險。

了解更多關於Defender CSPM計畫選項。

Note

Defender CSPM 中 GCP 支援的 GA 發布帳單將於 2024 年 2 月 1 日開始。

資料安全性儀表板的正式發行版本

2023 年 11 月 15 日

資料安全儀表板現已作為 Defender CSPM 計畫的一部分,正式開放(GA)狀態。

資料安全性儀表板可讓您檢視貴組織的資料資產、敏感資料的風險,以及資料資源的深入解析。

深入了解資料安全性儀表板。

資料庫的敏感資料探索正式發行版本

2023 年 11 月 15 日

敏感資料發現功能現已普遍提供,涵蓋管理型資料庫,包括 Azure SQL 資料庫及 AWS RDS 實例(所有關聯式資料庫管理系統),並允許自動發現包含敏感資料的關鍵資料庫。

要在你環境中所有支援的資料儲存庫啟用此功能,你需要在Defender CSPM啟用 Sensitive data discovery。 學習如何在Defender CSPM啟用敏感資料發現。

您也可以了解敏感資料探索在資料感知安全性態勢中的使用方式。

公開預覽公告:適用於雲端的 Microsoft Defender 新增多雲資料安全可視度。

尋找遺漏系統更新的新版本建議現已正式發行

2023 年 11 月 6 日

在您的 Azure VM 和 Azure Arc 機器上,不再需要額外的代理程式來確保這些機器擁有所有最新的安全或關鍵系統更新。

新的系統更新建議,System updates should be installed on your machines (powered by Azure 更新管理員)控制中的Apply system updates,基於Update Manager,現已完全開放。 該建議依賴於嵌入每台 Azure VM 與 Azure Arc 機器中的原生代理程式,而非安裝代理程式。 新建議中的快速修正會將您導覽至 [更新管理員] 入口網站中的一次性安裝遺失更新。

在 2024 年 8 月 (也就是舊版淘汰的時間) 之前,尋找遺漏系統更新的舊版本和新版本建議都可供使用。 這兩種建議:System updates should be installed on your machines (powered by Azure 更新管理員) 和 System updates should be installed on your machines 在相同的對照條件下都有:Apply system updates,結果相同。 因此,安全分數的影響並不會重複。

我們建議遷移到新建議,並移除舊的,方法是從 適用於雲端的 Defender 內建的 Azure 政策計畫中停用它。

建議 [Machines should be configured to periodically check for missing system updates](https://ms.portal.azure.com/#view/Microsoft_Azure_Security/GenericRecommendationDetailsBlade/assessmentKey/90386950-71ca-4357-a12e-486d1679427c) 也已正式發行,且為必要條件,這會對您的安全分數產生負面影響。 您可以使用可用的修正來補救負面影響。

若要套用新的建議,您需要:

- 把你的非 Azure 機器連接到 Arc。

- 開啟定期評量屬性。 您可以在新的建議 (

[Machines should be configured to periodically check for missing system updates](https://ms.portal.azure.com/#view/Microsoft_Azure_Security/GenericRecommendationDetailsBlade/assessmentKey/90386950-71ca-4357-a12e-486d1679427c)) 中使用 [快速修正],以修正建議。

Note

啟用 Arc 啟用的機器,若其相關訂閱或連接器未啟用 Servers Plan 2 Defender,則需依 Azure 更新管理員 價格 規範。 啟用 Arc 的機器若在其相關訂閱或連接器或任何Azure虛擬機上啟用 Defender 的伺服器方案 2,皆可享有此功能且無需額外費用。

2023 年 10 月

| Date | Update |

|---|---|

| 10 月 30 日 | 變更自適性應用程控的安全性警示嚴重性 |

| 10 月 25 日 | 離線Azure API 管理版本已從Defender移除,適用於 API |

| 10 月 19 日 | 公開預覽版中提供的 DevOps 安全性態勢管理建議 |

| 10月18日 | 於法規遵循儀表板中發布 CIS Azure Foundations Benchmark v2.0.0 |

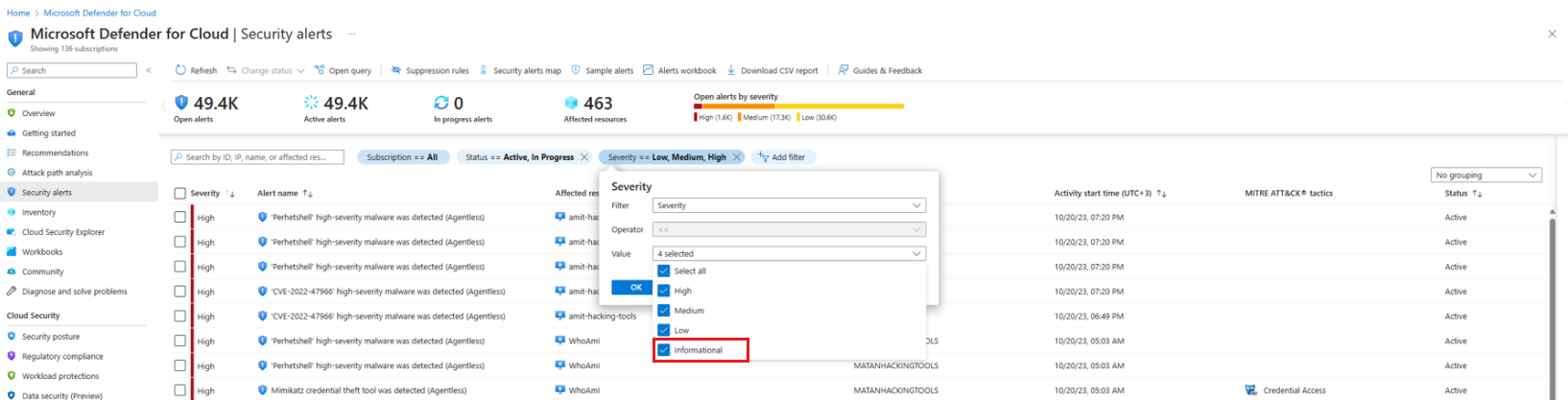

變更自適性應用程式控制項安全性警示的嚴重性

公告日期:2023 年 10 月 30 日

作為伺服器安全警示品質改進流程Defender的一部分,以及adaptive application Controls功能的一部分,以下安全警示的嚴重程度將改為「資訊性」:

| 警示 [警示類型] | 警示說明 |

|---|---|

| 已稽核自適性應用程式控制原則違規。[VM_AdaptiveApplicationControlWindowsViolationAudited, VM_AdaptiveApplicationControlWindowsViolationAudited] | 下列使用者在此機器上執行了違反貴組織應用程式控制原則的應用程式。 其可能會向惡意程式碼或應用程式弱點公開機器。 |

若要在適用於雲端的 Microsoft Defender入口網站的「安全警示」頁面持續查看此警示,請將預設檢視篩選器

Offline Azure API 管理 revisions 已從 Defender for APIs 移除

2023 年 10 月 25 日

Defender for APIs 更新了對 Azure API 管理 API 版本的支援。 離線版本不再出現在已上線的 Defender for API 庫存中,也不再顯示被導入 Defender for API。 離線修訂不允許對其傳送任何流量,且從安全性觀點來看,並不會造成任何風險。

公開預覽版中提供的 DevOps 安全性態勢管理建議

2023 年 10 月 19 日

新的 DevOps 態勢管理建議現已公開預覽,適用於所有使用 Azure DevOps 或 GitHub 連接器的客戶。 DevOps 態勢管理會找出安全性設定和存取控制的弱點,藉此協助減少 DevOps 環境的受攻擊面。 深入了解 DevOps 態勢管理。

在法規合規儀表板中發佈 CIS Azure Foundations Benchmark v2.0.0

2023 年 10 月 18 日

適用於雲端的 Microsoft Defender 現支援最新的

2023 年 9 月

| Date | Update |

|---|---|

| 9 月 30 日 | 改為Log Analytics每日上限 |

| 9 月 27 日 | 公開預覽中可用的資料安全性儀表板 |

| 9 月 21 日 | |

| 9 月 20 日 | |

| 9 月 11 日 | Exempt 功能現已提供給Defender API 推薦 |

| 9 月 11 日 | 為 API 偵測建立範例警示Defender |

| 9月6日 | 預覽版:由 Microsoft Defender 弱點管理 驅動的容器漏洞評估現支援拉取掃描 |

| 9月6日 | 更新了法規合規性中 Center for Internet Security (CIS) 標準的命名格式 |

| 9 月 5 日 | PaaS 資料庫的敏感資料探索 (預覽) |

| 9月1日 | 一般可用性(GA):Defender 中惡意軟體掃描以取得儲存空間 |

更改 Log Analytics 每日上限

Azure監控器提供

Log Analytics Daily Cap 不再排除以下資料類型:

- WindowsEvent

- SecurityAlert

- SecurityBaseline

- SecurityBaselineSummary

- SecurityDetection

- SecurityEvent

- WindowsFirewall

- MaliciousIPCommunication

- LinuxAuditLog

- SysmonEvent

- ProtectionStatus

- Update

- UpdateSummary

- CommonSecurityLog

- Syslog

如果符合每日上限,所有可計費數據類型都會被限制。 此變更能改善您控制高於預期的資料擷取所帶來之成本的能力。

了解更多關於 workspaces 的 適用於雲端的 Microsoft Defender。

公開預覽中可用的資料安全性儀表板

2023 年 9 月 27 日

資料安全儀表板現已作為 Defender CSPM 計畫的一部分,公開預覽版中可用。 資料安全性儀表板是互動式並且以資料為中心的儀表板,可說明敏感資料的重大風險,並針對混合式雲端工作負載之間的資料排定警示的優先順序和潛在攻擊路徑。 深入了解資料安全性儀表板。

預覽版:機器計畫上的 SQL Server 新自動配置流程

2023 年 9 月 21 日

Microsoft 監控代理程式(MMA)將於 2024 年 8 月被淘汰。 適用於雲端的 Defender 更新策略,以釋出針對SQL Server的Azure監控代理自動配置流程取代 MMA。

在預覽期間,使用Azure 監視器代理(預覽)選項的 MMA 自動配置流程的客戶,需遷移至新的 Azure 監視器ing Agent for SQL Server on machines(預覽)自動配置程序。 移轉流程不會產生中斷,可為所有機器提供持續保護。

更多資訊請參見 遷移至 SQL 伺服器目標Azure監控代理自動配置流程。

GitHub Advanced Security for Azure DevOps alerts in 適用於雲端的 Defender

2023 年 9 月 20 日

您現在可以查看 GitHub Advanced Security for Azure DevOps(GHAzDO)關於 適用於雲端的 Defender 中 CodeQL、secrets 及依賴性的警示。 結果會顯示在 DevOps 頁面和建議中。 要查看這些結果,請將啟用 GHAzDO 的資料庫導入 適用於雲端的 Defender。

了解更多關於GitHub Azure DevOps 進階安全資訊。

Defender API 推薦功能現已提供豁免功能

2023 年 9 月 11 日

您現在可以豁免以下 Defender for API 的安全建議。

| Recommendation | 描述與相關原則 | Severity |

|---|---|---|

| (預告)未使用的 API 端點應該被停用並從 Azure API 管理 服務中移除 | 作為安全最佳實務,30 天內未收到流量的 API 端點被視為未使用,應從 Azure API 管理 服務中移除。 保留未使用的 API 端點可能會造成安全性風險。 這些可能是本應從 Azure API 管理 服務中棄用,但卻意外被保留為啟用狀態的 API。 這類 API 通常不會收到最新的安全性涵蓋範圍。 | Low |

| (預告)Azure API 管理 中的 API 端點應該被認證 | 在 Azure API 管理 中發布的 API 端點應強制認證,以降低安全風險。 驗證機制的實作有時會不正確或遺失。 這會讓攻擊者能夠利用實作缺陷以及存取資料。 對於在 Azure API 管理 中發布的 API,本建議評估透過 Azure API 管理 中設定的訂閱金鑰、JWT 及用戶端憑證來執行認證。 如果在 API 呼叫期間未執行這些驗證機制,則 API 將會收到此建議。 | High |

了解更多關於適用於雲端的 Defender中

為 Defender API 偵測建立範例警示

2023 年 9 月 11 日

你現在可以為 Defender for API 公開預覽版中發布的安全偵測產生範例警示。 了解更多關於生成樣本警示的資訊,請參考適用於雲端的 Defender。

預覽版:由 Microsoft Defender 弱點管理 提供支援的容器漏洞評估現已支援拉取掃描

2023 年 9 月 6 日

由 Microsoft Defender 弱點管理 提供支援的容器漏洞評估,現在支援額外觸發器,用於掃描從 ACR 拉取的影像。 這個新增的觸發程序除了現有觸發程序會掃描過去 90 天內推送至 ACR 的映像,以及目前在 AKS 中執行的映像之外,還提供作用中映像的額外涵蓋範圍。

新的觸發程序將於今天開始推出,並且預計將於 9 月底提供給所有客戶使用。

深入瞭解。

更新了法規合規性中 Center for Internet Security (CIS) 標準的命名格式

2023 年 9 月 6 日

合規性儀表板中 CIS (Center for Internet Security) Foundations 基準的命名格式會從 [Cloud] CIS [version number] 變更為 CIS [Cloud] Foundations v[version number]。 如需詳細資訊,請參閱下表:

| 目前名稱 | 新名稱 |

|---|---|

| Azure CIS 1.1.0 | CIS Azure Foundations v1.1.0 |

| Azure CIS 1.3.0 | CIS Azure Foundations v1.3.0 |

| Azure CIS 1.4.0 | CIS Azure Foundations v1.4.0 |

| AWS CIS 1.2.0 | CIS AWS 基礎 v1.2.0 |

| AWS CIS 1.5.0 | CIS AWS 基礎 v1.5.0 |

| GCP CIS 1.1.0 | CIS GCP 基礎 v1.1.0 |

| GCP CIS 1.2.0 | CIS GCP 基礎 v1.2.0 |

了解如何改善您的法規合規性。

PaaS 資料庫的敏感資料探索 (預覽)

2023 年 9 月 5 日

針對 PaaS 資料庫(Azure SQL 資料庫及任何類型的 Amazon RDS 實例)進行無摩擦敏感資料發現的資料感知安全態勢,現已進入公開預覽階段。 此公開預覽讓您不論重要資料的位置都能建立資料地圖,以及這些資料庫中找到的資料類型。

Azure 與 AWS 資料庫的敏感資料發現,為共享的分類法與設定增添內容,這些分類法與設定已公開用於雲端物件儲存資源(Azure Blob 儲存體、AWS S3 buckets 及 GCP 儲存桶),並提供單一的設定與啟用體驗。

資料庫每週會掃描一次。 如果您啟用 sensitive data discovery,則探索會在 24 小時內執行。 您可以在雲端安全性總管中檢視結果,或檢閱具有敏感資料的受控資料庫新攻擊路徑。

資料庫的資料感知安全態勢可透過 Defender CSPM 計畫提供,且在啟用 sensitive data discovery 選項的訂閱中自動啟用。

您可以在下列文章中深入了解資料感知安全性態勢:

一般可用性(GA):在 Defender 中進行惡意軟體掃描以進行儲存

2023 年 9 月 1 日

惡意軟體掃描現已普遍提供(GA),作為 Defender for Storage 的附加元件。 Defender for Storage 中的惡意軟體掃描,透過 Microsoft Defender 防毒功能,幾乎即時對上傳內容進行完整惡意掃描,幫助保護您的儲存帳號免受惡意內容侵害。 其設計目的是為了協助滿足處理不受信任內容的安全性與合規性需求。 惡意程式碼掃描功能是無代理程式 SaaS 解決方案,可大規模進行設定,並支援大規模自動回應。

了解更多關於 malware 掃描的資訊,請參考 Defender Storage。

惡意程式碼掃描會根據您的資料使用量和預算來定價。 帳單從 2023 年 9 月 3 日開始。 請造訪 定價頁面 以取得更多資訊。

如果您使用上一個方案,您必須主動 移轉至新方案 ,才能啟用惡意代碼掃描。

請閱讀適用於雲端的 Microsoft Defender公告文章。

2023 年 8 月

8 月的更新包括:

| Date | Update |

|---|---|

| 8月30日 | Defender 容器:Kubernetes 的無代理發現 |

| 8月22日 | 建議發布:應啟用儲存Microsoft Defender,並具備惡意軟體掃描及敏感資料威脅偵測 |

| 8 月 17 日 | 適用於雲端的 Defender安全警示中的擴展屬性會被活動日誌遮蔽 |

| 8月15日 | GCP 支援預覽版Defender CSPM |

| 8 月 7 日 | 伺服器計畫2 Defender新增安全警示:偵測濫用Azure虛擬機器擴充的潛在攻擊 |

| 8 月 1 日 | 適用於雲端的 Defender方案的商業模式與價格更新 |

Defender For Containers:Kubernetes 的無代理發現

2023 年 8 月 30 日