適用於: ✔️ Linux 虛擬機 ✔️ Windows 虛擬機 ✔️ 彈性擴展集 ✔️ 統一擴展集

Azure 提供 Trusted Launch,作為提升 第二代虛擬機(VM)安全性的無縫方式。 可信啟動防止進階和持續性攻擊技術侵擾。 可信啟動是由數種可獨立啟用的協調基礎結構技術組成。 每個技術都會針對複雜的威脅提供另一層防禦。

Trusted Launch 支援 x64 與 Arm64 架構。

重要事項

- 可信啟動是新建立的 Azure Gen2 虛擬機和擴展套件的預設狀態。 如果您的新 VM 需要的功能在受信任的啟動中不受支援,請參閱受信任啟動的常見問題。

- 你可以將現有的 Azure Gen1 虛擬機器升級至 Gen2-Trusted 樣式,以啟用安全開機和 vTPM。 請參閱 將現有的 Gen1 虛擬機器升級為 Gen2-Trusted 啟動。

- 現有虛擬機在建立後可以啟用可信啟動。 欲了解更多資訊,請參閱 「在現有的第二代虛擬機上啟用可信啟動」。

- 現有虛擬機器縮放集在建立後可以啟用可信啟動。 如需詳細資訊,請參閱在現有擴展集上啟用可信啟動。

優點

- 使用已驗證的開機載入器、作業系統 (OS) 核心和驅動程式,安全部署 VM。

- 安全保護 VM 中的金鑰、憑證和密碼。

- 取得整個開機鏈完整性的見解和信賴度。

- 確定工作負載可信和可驗證。

虛擬機器大小

| 類型 | 支援的大小系列 | 目前不支援大小系列 | 不支援的大小系列 |

|---|---|---|---|

| 一般用途 | B系列、D系列、Dpsv6系列1、Dplsv6系列1 | Dpsv5 系列、 Dpdsv5 系列、 Dplsv5 系列、 Dpldsv5 系列 | A 系列、 Dv2 系列、 Dv3 系列、 DC-機密系列 |

| 計算優化 | F 系列、 Fx 系列 | 支援所有大小。 | |

| 記憶體優化 | E家族、Eb家族、Epsv6系列1 | M 系列 | EC-Confidential-family |

| 記憶體優化 | L 系列 | 支援所有大小。 | |

| GPU | NC 系列、 ND 系列、 NV 系列 | NDasrA100_v4系列、 NDm_A100_v4系列 | NC 系列、 NV 系列、 NP 系列 |

| 高效能計算 | HBv2系列2、 HBv3系列、 HBv4系列、 HBv5系列、 HC系列3、 HX系列 | 支援所有大小。 |

1 支援受信任啟動的 Arm64 Cobalt 100 系列大小。

2HBv2系列目前支援可信發射,但預計於2027年5月31日正式退役。 對於新的 HPC Trusted Launch 部署,建議使用 HBv5 系列、HX 系列、HBv4 系列或 HBv3 系列大小。

3HC系列尺寸(Standard_HC44rs、Standard_HC44-16r、Standard_HC44-32rs)預計於2027年5月31日退役。 在此日期之後,剩餘的 HC 系列虛擬機將被重新配置並停止收費,HC 系列將不再享有 SLA 或支援。 1年和3年期預留實例的銷售將於2026年4月2日結束。 對於新的 HPC Trusted Launch 部署,可以考慮 HBv5 系列 以獲得更高效能與更佳的價格效能,或 HX 系列 用於高記憶體的 HPC 工作負載。 建議在退役日期前提早從HC系列過渡,以避免中斷。

附註

- 安裝CUDA與啟用 Secure Boot 的 Windows 虛擬機 上的 GRID 驅動程式不需要額外步驟。

- 在 已啟用安全開機的Ubuntu VM上安裝 CUDA 驅動程式 需要額外的步驟。 如需詳細資訊,請參閱 在執行Linux的N系列VM上安裝NVIDIA GPU 驅動程式。 應該停用安全開機,以便在其他 Linux VM 上安裝 CUDA 驅動程式。

- 安裝 GRID 驅動程式 需要停用 Linux 虛擬機的安全開機。

- 不支援的大小系列不支援第 2 代 VM。 將 VM 大小變更為等效的支援大小系列,以啟用可信啟動。

支援的作業系統

| 作業系統 | 版本 |

|---|---|

| 阿爾瑪Linux | 8.7,8.8,9.0 |

| Azure Linux | 1.0,2.0 |

| Debian | 11,12 |

| Oracle Linux | 8.3,8.4,8.5,8.6,8.7,8.8 LVM,9.0,9.1 LVM |

| Red Hat Enterprise Linux | 8.6, 8.8, 8.10, 9.4, 9.5, 9.6 |

| CIQ 提供的 Rocky Linux | 8.6, 8.10, 9.2, 9.4, 9.6 |

| SUSE 企業版 Linux | 15SP3,15SP4,15SP5 |

| Ubuntu 服務器 | 18.04 LTS,20.04 LTS,22.04 LTS,23.04, 23.10 |

| Windows 10 | 專業版、企業版、企業版多重工作階段 * |

| Windows 11 | 專業版、企業版、企業版多重工作階段 * |

| Windows Server | 2016, 2019, 2022, 2022-Azure-Edition, 2025, 2025-Azure-Edition * |

* 支援此 OS 的變化。

附註

在使用適用於支援發佈項目與版本的 Arm64 Marketplace 映像時,Arm64 上支援受信任啟動。 對於Cobalt 100大小,請使用Azure Marketplace提供的Arm64映像檔部署Trusted Launch。

詳細資訊

區域:

- 所有公用區域

- 所有 Azure 政府區域

- 所有 Azure 中國區域

定價:受信任的啟動不會增加現有的 VM 定價成本。

不支援的功能

目前,可信啟動不支援下列 VM 功能:

安全開機

在可信啟動的根目錄是 VM 的安全開機。 在平台韌體中實作的安全開機會防止惡意程式碼型的 Rootkit 和開機套件的安裝。 安全開機的運作方式是確保只有已簽署的作業系統和驅動程式可以開機。 安全開機會在 VM 上建立軟體堆疊的「信任根目錄」。

啟用安全開機後,所有 OS 開機元件 (開機載入器、核心、核心驅動程式) 都必須由信任的發行者簽署。 Windows 及部分 Linux 發行版皆支援安全開機。 如果安全開機無法向受信任的發行者驗證映像是否已簽署,VM 將無法開機。 如需詳細資訊,請參閱 安全開機。

vTPM

Trusted Launch 也引入了針對 Azure 虛擬機的虛擬可信平台模組(vTPM)。 此虛擬化版本的硬體 信任平台模組 符合 TPM2.0 規格。其可作為金鑰和度量的專用安全保存庫。

可信啟動提供 VM 專用的 TPM 執行個體,在任何 VM 外部的安全環境中執行。 vTPM 透過測量 VM 的整個開機鏈(包括 UEFI、操作系統、系統組件和驅動程式),來實現 驗證。

可信啟動會使用 vTPM,透過雲端執行遠端證明。 證明可啟用平台健康情況檢查,並用於做出以信任為基礎的決策。 進行健康情況檢查時,可信啟動可藉密碼編譯方式認證您的 VM 已正確開機。

如果程序失敗,可能是因為你的虛擬機執行了未經授權的元件,適用於雲端的 Microsoft Defender 會發出完整性警示。 警示包含無法通過完整性檢查之元件的詳細資料。

虛擬化型安全性

虛擬化型安全性 (VBS) 會使用 Hypervisor 來建立安全且隔離的記憶體區域。 Windows 利用這些區域來執行各種安全解決方案,並加強對漏洞與惡意攻擊的防護。 Trusted Launch 讓你啟用虛擬機監控程式完整性(HVCI)和 Windows Defender 身份驗證防護。

HVCI 是一種強大的系統緩解措施,保護 Windows 核心模式程序免受惡意或未經驗證程式碼的注入與執行。 執行程式碼前,HVCI 會檢查核心模式驅動程式和二進位檔案,防止未簽署的檔案載入記憶體。 檢查可確保 HVCI 允許載入可執行程式碼之後,無法對其進行修改。 如需 VBS 和 HVCI 的詳細資訊,請參閱 虛擬化型安全性和 Hypervisor 強制執行的程式碼完整性。

使用 Trusted Launch 和 VBS,你可以啟用 Windows Defender 憑證守護。 Credential Guard 會隔離並保護密碼,這樣只有特殊權限的系統軟體可以存取密碼。 這有助防止未經授權存取密碼和認證竊取攻擊,例如雜湊傳遞攻擊。 如需詳細資訊,請參閱 Credential Guard。

適用於雲端的 Microsoft Defender 整合功能

Trusted Launch 與 適用於雲端的 Defender 整合,確保您的虛擬機被正確配置。 適用於雲端的 Defender 持續評估相容的虛擬機並發布相關建議:

啟用安全開機的建議:安全開機建議僅適用於支援受信任啟動的 VM。 適用於雲端的 Defender 會識別那些關閉了安全開機的虛擬機。 然後發出低嚴重性建議,來啟用安全開機。

建議啟用 vTPM:若虛擬機啟用 vTPM,適用於雲端的 Defender 可用來執行訪客證明並識別進階威脅模式。 如果 適用於雲端的 Defender 識別出支援 Trusted Launch 的虛擬機器但 vTPM 已關閉,則會提出低嚴重性建議,建議啟用 vTPM。

建議安裝訪客認證擴充功能:如果你的虛擬機啟用了安全開機和 vTPM,但尚未安裝訪客認證擴充功能,適用於雲端的 Defender會發出低嚴重度的建議,建議安裝訪客認證擴充功能。 此擴充功能讓 適用於雲端的 Defender 能主動驗證並監控虛擬機的開機完整性。 透過遠端證明,證明開機完整性。

Attestation 健康評估或開機完整性監控:如果您的虛擬機啟用了安全開機和 vTPM,且安裝了 Attestation 擴充功能,適用於雲端的 Defender 可以遠端驗證虛擬機是否健康開機。 此做法稱為開機完整性監視。 適用於雲端的 Defender 會發布一份評估,顯示遠端認證的狀態。

如果你的虛擬機已正確設定 Trusted Launch,適用於雲端的 Defender 就能偵測並提醒你虛擬機健康問題。

Alert for VM attestation failure:適用於雲端的 Defender 會定期對你的虛擬機器進行驗證。 也會在 VM 開機後進行證明。 如果證明失敗,則會觸發中嚴重性警示。

附註

適用於雲端的 Microsoft Defender 中顯示的虛擬機用戶端啟動證明警示僅供參考,目前並未在 Defender 入口網站中呈現。

VM 證明可能因為下列原因失敗:

證明的資訊 (包含開機記錄) 背離可信基準。 任何偏差都可能表示載入不受信任的模組,而且OS可能會遭到入侵。

無法驗證證明引用源自證明 VM 的 vTPM。 未經驗證的來源可能表示惡意程式碼存在,而且可能會攔截 vTPM 的流量。

附註

已啟用 vTPM 並安裝證明延伸模組的 VM 可使用此警示。 您必須啟用安全開機才能通過證明。 如果停用安全開機,證明會失敗。 如果您必須停用安全開機,請隱藏此警示避免誤判。

未受信任的 Linux 核心模組警示:針對已啟用安全開機的受信任啟動,即使核心驅動程式驗證失敗且禁止載入,VM 還是有可能開機。 如果核心驅動程式驗證失敗,適用於雲端的 Defender 會發出低嚴重度的警示。 雖然沒有立即的威脅,因為未受信任的驅動程式未載入,因此應該調查這些事件。 自問:

- 哪一個核心驅動程式失敗? 我是否熟悉失敗的核心驅動程式,並預期它載入嗎?

- 驅動程式的確切版本是否與預期相同? 驅動程式二進位檔案是否保持不變? 如果失敗的驅動程式是合作夥伴驅動程式,合作夥伴是否已通過OS合規性測試以取得簽署?

(預覽) 可信啟動為預設值

重要事項

信任啟動預設功能目前處於預覽狀態。 此預覽僅供測試、評估和意見反應之用。 不建議使用生產工作負載。 註冊預覽版時,您同意 補充使用規定。 此功能的某些層面可能會隨著正式發行 (GA) 而變更。

「可信啟動為預設值」(TLaD) 現已推出預覽版,適用於新的 Gen2 虛擬機器 (VM) 和虛擬機器擴展集 (擴展集)。

TLaD 是一種快速且零觸控的方式,能改善基於第二世代的 Azure VM 與 虛擬機器擴展集 部署的安全態勢。 預設為可信啟動時,任何透過用戶端工具(如 ARM 模板、Bicep)建立的新第二代虛擬機或擴展集,都會預設為啟用安全開機和 vTPM 的可信啟動虛擬機。

公開預覽版允許你在各自環境中驗證這些變更,適用於所有新的 Azure Gen2 虛擬機、擴展套件,並為即將到來的變更做準備。

附註

所有新的 Gen2 虛擬機、擴展集,使用任何客戶端工具(ARM 模板、Bicep、Terraform 等)進行部署時,在上線後預設為可信啟動以進入預覽階段。 此變更不會覆寫作為部署程式碼一部分提供的輸入。

啟用 TLaD 預覽

在虛擬機訂閱的 TrustedLaunchByDefaultPreview 命名空間下註冊預覽功能 Microsoft.Compute。 更多資訊,請參閱 在 Azure 訂閱中設定預覽功能。

要建立新的 Gen2 虛擬機或規模集,並使用可信啟動作為預設,請依照現有的部署腳本執行,使用 Azure SDK、Terraform 或其他非「Azure Portal」、CLI 或 PowerShell 的方法。 在註冊的訂用帳戶中建立的新 VM 或擴展集會產生可信啟動 VM 或虛擬機器擴展集。

使用 TLaD 預覽版進行 VM 和擴展集部署

現有的行為

若要建立「可信啟動」VM 和擴展集,您需要在部署中新增以下 securityProfile 元素:

"securityProfile": {

"securityType": "TrustedLaunch",

"uefiSettings": {

"secureBootEnabled": true,

"vTpmEnabled": true,

}

}

如果部署程式碼中缺少 securityProfile 元素,則會部署未啟用「可信啟動」的 VM 和擴展集。

範例

- vm-windows-admincenter – Azure Resource Manager(ARM)範本部署第二代虛擬機時,未啟用可信啟動。

-

vm-simple-windows – ARM 範本部署受信任的啟動虛擬機器(非預設,因為

securityProfile已明確加入 ARM 範本中)

新行為

透過使用 API 版本 2021-11-01 或更高版本並上線到預覽版後,如果符合以下條件,則部署中缺少 securityProfile 元素時預設將對新部署的 VM 和擴展集啟用「可信啟動」:

- 來源市集 OS 映像支援可信啟動。

- 來源 ACG OS 映像支援「可信啟動」並已通過「可信啟動」的驗證。

- 來源磁碟支援可信啟動。

- VM 大小支援「可信啟動」。

如果未符合一或多個列出的條件,且順利完成建立新的 Gen2 VM 和擴展集 (無「可信啟動」),則部署將不會預設為「可信啟動」。

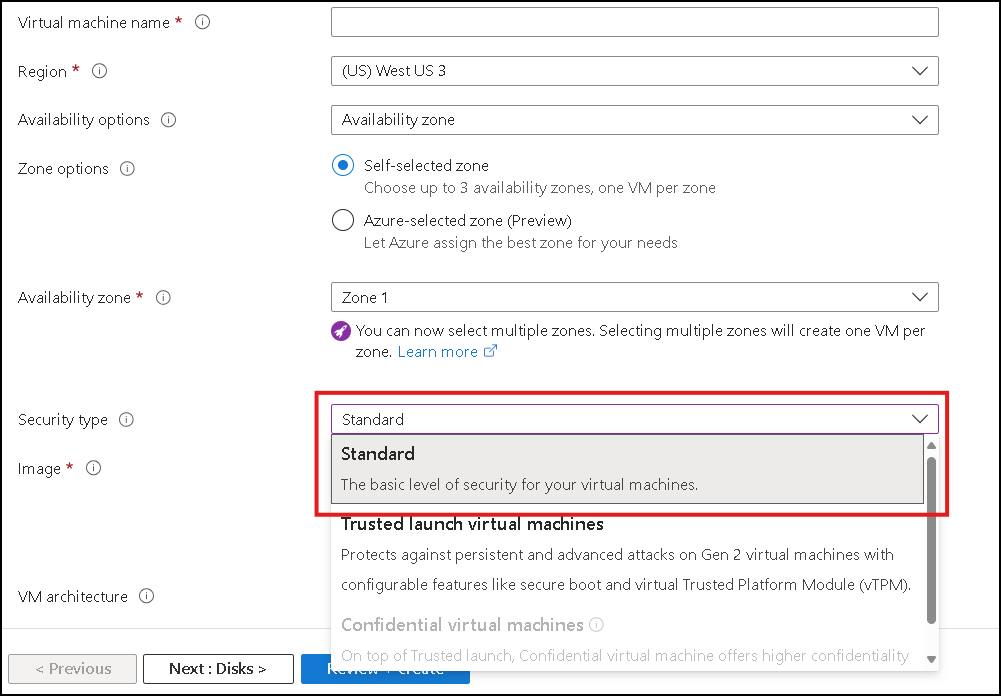

您可以選擇將參數 Standard 的值設定為 securityType,以明確略過 VM 和擴展集部署的預設設定。 如需詳細資訊,請參閱 是否可以停用新 VM 部署的信任啟動。

已知的限制

註冊到預覽版後,無法繞過受信任啟動的預設,並使用 Azure 入口網站來建立第二代(非受信任啟動)虛擬機

註冊預覽訂閱後,在入口網站中將安全類型設為 Standard,Azure 就會部署虛擬機或擴展套件 Trusted launch。 此限制將會在「Trusted launch」預設版本正式推出前解決。

為了減輕此限制,你可以透過移除該訂閱中命名空間中的功能旗標TrustedLaunchByDefaultPreview,Microsoft.Compute。

預設為「可信啟動」後,無法將 VM 或 VMSS 的大小重新調整為不支援的「可信啟動」VM 大小系列 (例如 M 系列)。

將「可信啟動」VM 的大小重新調整為不支援使用「可信啟動」的 VM 大小系列將不受支援。

作為緩解措施,請在Microsoft.Compute命名空間下註冊功能旗標 UseStandardSecurityType,並使用可用的客戶端工具(不包括 Azure 入口網站)將虛擬機從受信任啟動回滾至僅限 Gen2 (非受信任啟動)設定 securityType = Standard。

TLaD 預覽意見反應

請在 信任啟動預設預覽意見調查中,向我們提供任何有關這項即將變更之意見反饋、詢問或疑慮。

停用 TLaD 預覽

要停用 TLaD 預覽,請在虛擬機訂閱的 TrustedLaunchByDefaultPreview 命名空間下取消註冊預覽功能 Microsoft.Compute。 如需詳細資訊,請參閱 取消註冊預覽功能

相關內容

- 部署可信啟動 VM。