本文將教你如何用 Azure Virtual Desktop 設定 Private Link,私密連接遠端資源。 欲了解更多關於在 Azure Virtual Desktop 中使用 Private Link 及其限制,請參見 Azure Private Link with Azure Virtual Desktop。

必要條件

要在 Azure Virtual Desktop 使用 Private Link,你需要以下條件:

在訂閱中啟用 Private Link with Azure Virtual Desktop

要在 Azure Virtual Desktop 使用 Private Link,你需要在每個想使用 Private Link 搭配 Azure Virtual Desktop 的訂閱時重新註冊 Microsoft.DesktopVirtualization 資源提供者。

選擇你情境相關的分頁。

Re-register the Azure Virtual Desktop resource provider

在你能使用 Private Link 搭配 Azure Virtual Desktop 之前,你需要重新註冊 Microsoft.DesktopVirtualization 資源提供者。 你要針對每個想用 Azure Virtual Desktop 的 Private Link 訂閱都做這個操作:

登入 Azure 入口網站。

在搜尋欄輸入 「訂閱」 並選擇匹配的服務項目。

選擇你的訂閱名稱,然後在 設定區塊中選擇 資源提供者。

搜尋並選擇 Microsoft.DesktopVirtualization,然後選擇 重新註冊。

請確認 Microsoft.DesktopVirtualization 的狀態是否已 註冊。

註冊Private Link Azure美國政府虛擬桌面 (Azure,僅由21Vianet營運Azure)

對於 Azure for US Government 及 21Vianet 運營的 Azure,首先你需要註冊你的 Azure 訂閱,使用 Azure 虛擬桌面的 Private Link:

登入 Azure 入口網站。

在搜尋欄輸入 「訂閱」 並選擇匹配的服務項目。

選擇你的訂閱名稱,然後在 設定 區塊選擇 預覽功能。

選擇篩選器 類型 下的拉選單,並設定為 Microsoft.DesktopVirtualization。

選擇 Azure 虛擬桌面 Private Link,然後選擇註冊。

Re-register the Azure Virtual Desktop resource provider

註冊訂閱後,您需要重新註冊 Microsoft.DesktopVirtualization 資源提供者。 你要針對每個想用 Azure Virtual Desktop 的 Private Link 訂閱都做這個操作:

登入 Azure 入口網站。

在搜尋欄輸入 「訂閱」 並選擇匹配的服務項目。

選擇你的訂閱名稱,然後在 設定區塊中選擇 資源提供者。

搜尋並選擇 Microsoft.DesktopVirtualization,然後選擇 重新註冊。

請確認 Microsoft.DesktopVirtualization 的狀態是否已 註冊。

建立私有端點

在設定過程中,根據你的情境,你需要建立私有端點來管理以下資源。

連線的所有部分——初始訊號發現、資料下載,以及用戶端與會話主機的遠端連線——都使用私有路由。 你需要以下私有端點:

| 用途 |

資源類型 |

目標子資源 |

終點數量 |

| 與主機池的連結 |

Microsoft.DesktopVirtualization/hostpools |

連接 |

每個主機池有一個 |

| 訂閱下載 |

Microsoft.DesktopVirtualization/workspaces |

餵食 |

每個工作區一個 |

| 初步飼料發現 |

Microsoft.DesktopVirtualization/workspaces |

全球 |

只有一個能用於所有 Azure 虛擬桌面部署 |

用戶端與會話主機的訂閱下載與遠端連線使用私有路由,但初始訂閱源發現則使用公共路由。 你需要以下私有端點。 初始訂閱源發現的端點並非必要。

| 用途 |

資源類型 |

目標子資源 |

終點數量 |

| 與主機池的連結 |

Microsoft.DesktopVirtualization/hostpools |

連接 |

每個主機池有一個 |

| 訂閱下載 |

Microsoft.DesktopVirtualization/workspaces |

餵食 |

每個工作區一個 |

只有用戶端與會話主機的遠端連線使用私有路由,但初始資料源發現與下載資料使用公有路由。 你需要以下私有端點 () 。 工作區的端點並非必需。

| 用途 |

資源類型 |

目標子資源 |

終點數量 |

| 與主機池的連結 |

Microsoft.DesktopVirtualization/hostpools |

連接 |

每個主機池有一個 |

用戶端與會話主機虛擬機皆使用公用路由。 這種情況下不會使用 Private Link。

重要事項

如果你建立一個私有端點用於初始訂閱源發現,全球子資源所用的工作區會管理共享的完全限定網域名稱 (FQDN) ,促進所有工作空間中初步發現訂閱源。 你應該建立一個專門用於此目的且沒有任何應用程式群組的獨立工作區。 刪除這個工作區會導致所有動態發現流程停止運作。

你無法控制用於初始動態發現 (全域子資源) 工作區的存取權限。 如果你設定這個工作區只允許私人存取,該設定會被忽略。 這個工作區始終可從公共路線進入。

隨著 IP 位址需求增加,IP 位址分配可能會有所變動。 在容量擴充期間,私有端點需要額外位址。 你必須考慮潛在的地址空間耗盡,並確保有足夠的空間供成長。 欲了解更多關於在樞紐或輻射拓撲下判斷私有端點適當網路配置的資訊,請參閱 Private Link 部署決策樹。

與主機池的連結

要為連接子資源建立私有端點,用於連接主機池,請選擇你情境相關的分頁並依照步驟操作。

以下是如何為連接子資源建立一個私有端點,用於使用 Azure 入口網站連接到主機池。

登入 Azure 入口網站。

在搜尋欄輸入 Azure 虛擬桌面,選擇匹配的服務條目,前往 Azure 虛擬桌面總覽。

選擇主機池,然後選擇你想建立連線子資源的主機池名稱。

從主機池概覽中,選擇 網路,然後選擇 私人端點連線,最後選 新私有端點。

在 基礎 標籤中,請填寫以下資訊:

| 參數 |

價值/描述 |

| 訂閱 |

從下拉選單選擇你想建立私有端點的訂閱。 |

| 資源群組 |

這會自動預設為與私人端點工作區相同的資源群組,但你也可以從下拉選單中選擇現有的替代資源群組,或建立新的。 |

| 名稱 |

輸入新的私有端點名稱。 |

| 網路介面名稱 |

網路介面名稱會根據你給私有端點的名稱自動填補,但你也可以指定不同的名稱。 |

| 區域 |

這會自動預設到與工作區相同的 Azure 區域,並且私有端點就部署在那裡。 這必須和你的虛擬網路和會話主機所在的區域相同。 |

完成此分頁後,選擇 「下一頁:資源」。

在 資源 標籤中,驗證 訂閱、 資源類型和 資源的值,然後在 目標子資源中選擇 連接。 完成此分頁後,選擇「下一頁:虛擬網路」。

在虛擬網路標籤中,請填寫以下資訊:

| 參數 |

價值/描述 |

| 虛擬網路 |

從下拉選單選擇你想建立私有端點的虛擬網路。 |

| 子網路 |

從下拉選單中選擇你想建立私有端點的虛擬網路子網路。 |

| 私有端點的網路政策 |

如果你想選擇子網路政策,請選擇 編輯 。 欲了解更多資訊,請參閱 「管理私有端點的網路政策」。 |

| 私有 IP 配置 |

選擇 動態分配 IP 位址 或 靜態分配 IP 位址。 位址空間來自你選擇的子網路。

如果你選擇靜態分配 IP 位址,你需要為每個列出的成員填寫 姓名 和 私密 IP 。 |

| 應用程式安全群組 |

可選:從下拉選單中選擇現有的應用程式安全群組作為私有端點,或建立一個新的。 你也可以之後再加一個。 |

完成此分頁後,選擇 「Next: DNS」。

在 DNS 標籤中,選擇是否使用 Azure 私用 DNS 區域,選擇「整合於私有 DNS 區域」的「是」或「否」。 如果你選擇 「是」,請選擇要建立私有 DNS 區域 privatelink.wvd.microsoft.com的訂閱和資源群組。 欲了解更多資訊,請參閱 Azure 私有端點 DNS 設定。

完成此分頁後,選擇 「下一頁:標籤」。

可選:在 標籤 標籤頁,你可以輸入任何需要 的名稱/值組合 ,然後選擇 「下一頁:評論+建立」。

在 「檢視 + 建立 」標籤中,確保驗證通過並檢視部署期間使用的資訊。

選擇 建立 以建立連線子資源的私有端點。

以下是如何使用 Az.Network 和 Az.DesktopVirtualization PowerShell 模組,為用於連接主機池的連線子資源建立私有端點。 記得更改 <placeholder> 你自己的數值。

在 PowerShell 終端機類型Azure 入口網站開啟 Azure Cloud Shell,或在本地裝置上執行 PowerShell。

請取得你想用於私有端點的虛擬網路和子網路的詳細資訊,並透過執行以下指令將它們存入變數中:

# Get the subnet details for the virtual network

$subnet = (Get-AzVirtualNetwork -Name <VNetName> -ResourceGroupName <ResourceGroupName>).Subnets | ? Name -eq <SubnetName>

透過執行以下指令,為帶有連接子資源的主機池建立 Private Link 服務連線。

# Get the resource ID of the host pool

$hostPoolId = (Get-AzWvdHostPool -Name <HostPoolName> -ResourceGroupName <ResourceGroupName>).Id

# Create the service connection

$parameters = @{

Name = '<ServiceConnectionName>'

PrivateLinkServiceId = $hostPoolId

GroupId = 'connection'

}

$serviceConnection = New-AzPrivateLinkServiceConnection @parameters

最後,透過執行以下範例中的指令來建立私有端點。

要建立一個動態分配 IP 位址的私有端點:

# Specify the Azure region. This must be the same region as your virtual network and session hosts.

$location = '<Location>'

# Create the private endpoint

$parameters = @{

Name = '<PrivateEndpointName>'

ResourceGroupName = '<ResourceGroupName>'

Location = $location

Subnet = $subnet

PrivateLinkServiceConnection = $serviceConnection

}

New-AzPrivateEndpoint @parameters

要建立一個靜態分配 IP 位址的私有端點:

# Specify the Azure region. This must be the same region as your virtual network and session hosts.

$location = '<Location>'

# Create a hash table for each private endpoint IP configuration

$ip1 = @{

Name = 'ipconfig1'

GroupId = 'connection'

MemberName = 'broker'

PrivateIPAddress = '<IPAddress>'

}

$ip2 = @{

Name = 'ipconfig2'

GroupId = 'connection'

MemberName = 'diagnostics'

PrivateIPAddress = '<IPAddress>'

}

$ip3 = @{

Name = 'ipconfig3'

GroupId = 'connection'

MemberName = 'gateway-ring-map'

PrivateIPAddress = '<IPAddress>'

}

$ip4 = @{

Name = 'ipconfig4'

GroupId = 'connection'

MemberName = 'web'

PrivateIPAddress = '<IPAddress>'

}

# Create the private endpoint IP configurations

$ipConfig1 = New-AzPrivateEndpointIpConfiguration @ip1

$ipConfig2 = New-AzPrivateEndpointIpConfiguration @ip2

$ipConfig3 = New-AzPrivateEndpointIpConfiguration @ip3

$ipConfig4 = New-AzPrivateEndpointIpConfiguration @ip4

# Create the private endpoint

$parameters = @{

Name = '<PrivateEndpointName>'

ResourceGroupName = '<ResourceGroupName>'

Location = $location

Subnet = $subnet

PrivateLinkServiceConnection = $serviceConnection

IpConfiguration = $ipConfig1, $ipConfig2, $ipConfig3, $ipConfig4

}

New-AzPrivateEndpoint @parameters

你的輸出應該和以下輸出差不多。 檢查 ProvisioningState 的值是否為 成功。

ResourceGroupName Name Location ProvisioningState Subnet

----------------- ---- -------- ----------------- ------

privatelink endpoint-hp01 uksouth Succeeded

你需要 為你的私人端點設定 DNS ,才能解析虛擬網路中私有端點的 DNS 名稱。 私有 DNS 區域名稱為 privatelink.wvd.microsoft.com。 關於使用 Azure PowerShell 建立與設定私有 DNS 區域的步驟,請參見「配置私人 DNS 區域」。

以下是如何利用 Azure CLI 的網路與桌面虛擬化擴充功能,為用於連接主機池的連線子資源建立私有端點。

重要事項

在以下範例中,你需要更改 <placeholder> 自己的數值。

用 Bash 終端機類型在Azure 入口網站中開啟Azure Cloud Shell,或在本地裝置上執行 Azure CLI。

透過執行以下範例中的指令,建立一個 Private Link 服務連線及主機池的私有端點,並使用連接子資源。

要建立一個動態分配 IP 位址的私有端點:

# Specify the Azure region. This must be the same region as your virtual network and session hosts.

location=<Location>

# Get the resource ID of the host pool

hostPoolId=$(az desktopvirtualization hostpool show \

--name <HostPoolName> \

--resource-group <ResourceGroupName> \

--query [id] \

--output tsv)

# Create a service connection and the private endpoint

az network private-endpoint create \

--name <PrivateEndpointName> \

--resource-group <ResourceGroupName> \

--location $location \

--vnet-name <VNetName> \

--subnet <SubnetName> \

--connection-name <ConnectionName> \

--private-connection-resource-id $hostPoolId \

--group-id connection \

--output table

要建立一個靜態分配 IP 位址的私有端點:

# Specify the Azure region. This must be the same region as your virtual network and session hosts.

location=<Location>

# Get the resource ID of the host pool

hostPoolId=$(az desktopvirtualization hostpool show \

--name <HostPoolName> \

--resource-group <ResourceGroupName> \

--query [id] \

--output tsv)

# Store each private endpoint IP configuration in a variable

ip1={name:ipconfig1,group-id:connection,member-name:broker,private-ip-address:<IPAddress>}

ip2={name:ipconfig2,group-id:connection,member-name:diagnostics,private-ip-address:<IPAddress>}

ip3={name:ipconfig3,group-id:connection,member-name:gateway-ring-map,private-ip-address:<IPAddress>}

ip4={name:ipconfig4,group-id:connection,member-name:web,private-ip-address:<IPAddress>}

# Create a service connection and the private endpoint

az network private-endpoint create \

--name <PrivateEndpointName> \

--resource-group <ResourceGroupName> \

--location $location \

--vnet-name <VNetName> \

--subnet <SubnetName> \

--connection-name <ConnectionName> \

--private-connection-resource-id $hostPoolId \

--group-id connection \

--ip-configs [$ip1,$ip2,$ip3,$ip4] \

--output table

你的輸出應該和以下輸出差不多。 檢查 ProvisioningState 的值是否為 成功。

CustomNetworkInterfaceName Location Name ProvisioningState ResourceGroup

---------------------------- ---------- -------------------- ------------------- ---------------

uksouth endpoint-hp01 Succeeded privatelink

你需要 為你的私人端點設定 DNS ,才能解析虛擬網路中私有端點的 DNS 名稱。 私有 DNS 區域名稱為 privatelink.wvd.microsoft.com。 關於使用 Azure CLI 建立與設定私有 DNS 區域的步驟,請參見「設定私人 DNS 區域」。

重要事項

你需要為每個你想用 Private Link 使用的主機池建立一個私有端點,針對該連線子資源。

訂閱下載

要為工作空間 的訂閱子 資源建立私有端點,請選擇你情境相關的分頁並依照步驟操作。

在 Azure 虛擬桌面總覽中,選擇「工作區」,然後選擇你想建立訂閱子資源的工作區名稱。

從工作區總覽中,選擇 網路,然後 選擇私人端點連線,最後選 新私有端點。

在 基礎 標籤中,請填寫以下資訊:

| 參數 |

價值/描述 |

| 訂閱 |

從下拉選單選擇你想建立私有端點的訂閱。 |

| 資源群組 |

這會自動預設為與私人端點工作區相同的資源群組,但你也可以從下拉選單中選擇現有的替代資源群組,或建立新的。 |

| 名稱 |

輸入新的私有端點名稱。 |

| 網路介面名稱 |

網路介面名稱會根據你給私有端點的名稱自動填補,但你也可以指定不同的名稱。 |

| 區域 |

這會自動預設到與工作區相同的 Azure 區域,並且私有端點就部署在那裡。 這必須是你的虛擬網路所在的區域。 |

完成此分頁後,選擇 「下一頁:資源」。

在 資源 標籤中,驗證 訂閱、 資源類型和 資源的數值,然後在 目標子資源中選擇 「feed」。 完成此分頁後,選擇「下一頁:虛擬網路」。

在虛擬網路標籤中,請填寫以下資訊:

| 參數 |

價值/描述 |

| 虛擬網路 |

從下拉選單選擇你想建立私有端點的虛擬網路。 |

| 子網路 |

從下拉選單中選擇你想建立私有端點的虛擬網路子網路。 |

| 私有端點的網路政策 |

如果你想選擇子網路政策,請選擇 編輯 。 欲了解更多資訊,請參閱 「管理私有端點的網路政策」。 |

| 私有 IP 配置 |

選擇 動態分配 IP 位址 或 靜態分配 IP 位址。 位址空間來自你選擇的子網路。

如果你選擇靜態分配 IP 位址,你需要為每個列出的成員填寫 姓名 和 私密 IP 。 |

| 應用程式安全群組 |

可選:從下拉選單中選擇現有的應用程式安全群組作為私有端點,或建立一個新的。 你也可以之後再加一個。 |

完成此分頁後,選擇 「Next: DNS」。

在 DNS 標籤中,選擇是否使用 Azure 私用 DNS 區域,選擇「整合於私有 DNS 區域」的「是」或「否」。 如果你選擇 「是」,請選擇要建立私有 DNS 區域 privatelink.wvd.microsoft.com的訂閱和資源群組。 欲了解更多資訊,請參閱 Azure 私有端點 DNS 設定。

完成此分頁後,選擇 「下一頁:標籤」。

可選:在 標籤 標籤頁,你可以輸入任何需要 的名稱/值組合 ,然後選擇 「下一頁:評論+建立」。

在 「檢視 + 建立 」標籤中,確保驗證通過並檢視部署期間使用的資訊。

選擇 「建立 」以建立該訂閱子資源的私有端點。

在同一個 PowerShell 會話中,執行以下指令,為與 feed 子資源工作區建立 Private Link 服務連線。 在這些例子中,使用的是相同的虛擬網路和子網。

# Get the resource ID of the workspace

$workspaceId = (Get-AzWvdWorkspace -Name <WorkspaceName> -ResourceGroupName <ResourceGroupName>).Id

# Create the service connection

$parameters = @{

Name = '<ServiceConnectionName>'

PrivateLinkServiceId = $workspaceId

GroupId = 'feed'

}

$serviceConnection = New-AzPrivateLinkServiceConnection @parameters

最後,透過執行以下範例中的指令來建立私有端點。

要建立一個動態分配 IP 位址的私有端點:

# Specify the Azure region. This must be the same region as your virtual network.

$location = '<Location>'

# Create the private endpoint

$parameters = @{

Name = '<PrivateEndpointName>'

ResourceGroupName = '<ResourceGroupName>'

Location = $location

Subnet = $subnet

PrivateLinkServiceConnection = $serviceConnection

}

New-AzPrivateEndpoint @parameters

要建立一個靜態分配 IP 位址的私有端點:

# Specify the Azure region. This must be the same region as your virtual network.

$location = '<Location>'

# Create a hash table for each private endpoint IP configuration

$ip1 = @{

Name = 'ipconfig1'

GroupId = 'feed'

MemberName = 'web-r1'

PrivateIPAddress = '<IPAddress>'

}

$ip2 = @{

Name = 'ipconfig2'

GroupId = 'feed'

MemberName = 'web-r0'

PrivateIPAddress = '<IPAddress>'

}

# Create the private endpoint IP configurations

$ipConfig1 = New-AzPrivateEndpointIpConfiguration @ip1

$ipConfig2 = New-AzPrivateEndpointIpConfiguration @ip2

# Create the private endpoint

$parameters = @{

Name = '<PrivateEndpointName>'

ResourceGroupName = '<ResourceGroupName>'

Location = $location

Subnet = $subnet

PrivateLinkServiceConnection = $serviceConnection

IpConfiguration = $ipConfig1, $ipConfig2

}

New-AzPrivateEndpoint @parameters

你的輸出應該會像以下一樣。 檢查 ProvisioningState 的值是否為 成功。

ResourceGroupName Name Location ProvisioningState Subnet

----------------- ---- -------- ----------------- ------

privatelink endpoint-ws01 uksouth Succeeded

你需要 為你的私人端點設定 DNS ,才能解析虛擬網路中私有端點的 DNS 名稱。 私有 DNS 區域名稱為 privatelink.wvd.microsoft.com。 關於使用 Azure PowerShell 建立與設定私有 DNS 區域的步驟,請參見「配置私人 DNS 區域」。

在同一 CLI 會話中,執行以下指令,建立一個 Private Link 服務連線及一個工作空間的私有端點,並包含 feed 子資源。

要建立一個動態分配 IP 位址的私有端點:

# Specify the Azure region. This must be the same region as your virtual network.

location=<Location>

# Get the resource ID of the workspace

workspaceId=$(az desktopvirtualization workspace show \

--name <WorkspaceName> \

--resource-group <ResourceGroupName> \

--query [id] \

--output tsv)

# Create a service connection and the private endpoint

az network private-endpoint create \

--name <PrivateEndpointName> \

--resource-group <ResourceGroupName> \

--location $location \

--vnet-name <VNetName> \

--subnet <SubnetName> \

--connection-name <ConnectionName> \

--private-connection-resource-id $workspaceId \

--group-id feed \

--output table

要建立一個靜態分配 IP 位址的私有端點:

# Specify the Azure region. This must be the same region as your virtual network.

location=<Location>

# Get the resource ID of the workspace

workspaceId=$(az desktopvirtualization workspace show \

--name <WorkspaceName> \

--resource-group <ResourceGroupName> \

--query [id] \

--output tsv)

# Store each private endpoint IP configuration in a variable

ip1={name:ipconfig1,group-id:feed,member-name:web-r1,private-ip-address:<IPAddress>}

ip2={name:ipconfig2,group-id:feed,member-name:web-r0,private-ip-address:<IPAddress>}

# Create a service connection and the private endpoint

az network private-endpoint create \

--name <PrivateEndpointName> \

--resource-group <ResourceGroupName> \

--location $location \

--vnet-name <VNetName> \

--subnet <SubnetName> \

--connection-name <ConnectionName> \

--private-connection-resource-id $workspaceId \

--group-id feed \

--ip-configs [$ip1,$ip2] \

--output table

你的輸出應該會像以下一樣。 檢查 ProvisioningState 的值是否為 成功。

CustomNetworkInterfaceName Location Name ProvisioningState ResourceGroup

---------------------------- ---------- -------------------- ------------------- ---------------

uksouth endpoint-ws01 Succeeded privatelink

你需要 為你的私人端點設定 DNS ,才能解析虛擬網路中私有端點的 DNS 名稱。 私有 DNS 區域名稱為 privatelink.wvd.microsoft.com。 關於使用 Azure CLI 建立與設定私有 DNS 區域的步驟,請參見「設定私人 DNS 區域」。

重要事項

你需要為每個想用 Private Link 工作區用的 feed 子資源建立一個私有端點。

初步飼料發現

要為用於初始訂閱源發現的 全域 子資源建立私有端點,請選擇你情境相關的分頁並依照步驟操作。

在 Azure 虛擬桌面總覽中,選擇工作區,然後選擇你想用作全域子資源的工作區名稱。

-

可選:改為依照「 建立工作區」的指示建立佔位式工作區來終止全域端點。

從工作區總覽中,選擇 網路,然後 選擇私人端點連線,最後選 新私有端點。

在 基礎 標籤中,請填寫以下資訊:

| 參數 |

價值/描述 |

| 訂閱 |

從下拉選單選擇你想建立私有端點的訂閱。 |

| 資源群組 |

這會自動預設為與私人端點工作區相同的資源群組,但你也可以從下拉選單中選擇現有的替代資源群組,或建立新的。 |

| 名稱 |

輸入新的私有端點名稱。 |

| 網路介面名稱 |

網路介面名稱會根據你給私有端點的名稱自動填補,但你也可以指定不同的名稱。 |

| 區域 |

這會自動預設為與工作空間相同的 Azure 區域,並且私有端點將部署於此。 這必須是你的虛擬網路所在的區域。 |

完成此分頁後,選擇 「下一頁:資源」。

在 資源 標籤中,驗證 訂閱、 資源類型和 資源的值,然後在 目標子資源中選擇 全域。 完成此分頁後,選擇「下一頁:虛擬網路」。

在虛擬網路標籤中,請填寫以下資訊:

| 參數 |

價值/描述 |

| 虛擬網路 |

從下拉選單選擇你想建立私有端點的虛擬網路。 |

| 子網路 |

從下拉選單中選擇你想建立私有端點的虛擬網路子網路。 |

| 私有端點的網路政策 |

如果你想選擇子網路政策,請選擇 編輯 。 欲了解更多資訊,請參閱 「管理私有端點的網路政策」。 |

| 私有 IP 配置 |

選擇 動態分配 IP 位址 或 靜態分配 IP 位址。 位址空間來自你選擇的子網路。

如果你選擇靜態分配 IP 位址,你需要為每個列出的成員填寫 姓名 和 私密 IP 。 |

| 應用程式安全群組 |

可選:從下拉選單中選擇現有的應用程式安全群組作為私有端點,或建立一個新的。 你也可以之後再加一個。 |

完成此分頁後,選擇 「Next: DNS」。

在 DNS 標籤中,選擇是否使用 Azure 私用 DNS 區域,選擇「整合於私有 DNS 區域」的「是」或「否」。 如果你選擇 「是」,請選擇要建立私有 DNS 區域 privatelink-global.wvd.microsoft.com的訂閱和資源群組。 欲了解更多資訊,請參閱 Azure 私有端點 DNS 設定。

完成此分頁後,選擇 「下一頁:標籤」。

可選:在 標籤 標籤頁,你可以輸入任何需要 的名稱/值組合 ,然後選擇 「下一頁:評論+建立」。

在 「檢視 + 建立 」標籤中,確保驗證通過並檢視部署期間使用的資訊。

選擇 「建立 」以建立全域子資源的私有端點。

可選:依照建立 工作區的指示建立佔位符以終止全域端點。

在同一個 PowerShell 會話中,執行以下指令,為與全域子資源的工作空間建立 Private Link 服務連線。 在這些例子中,使用的是相同的虛擬網路和子網。

# Get the resource ID of the workspace

$workspaceId = (Get-AzWvdWorkspace -Name <WorkspaceName> -ResourceGroupName <ResourceGroupName>).Id

# Create the service connection

$parameters = @{

Name = '<ServiceConnectionName>'

PrivateLinkServiceId = $workspaceId

GroupId = 'global'

}

$serviceConnection = New-AzPrivateLinkServiceConnection @parameters

最後,透過執行以下範例中的指令來建立私有端點。

要建立一個動態分配 IP 位址的私有端點:

# Specify the Azure region. This must be the same region as your virtual network.

$location = '<Location>'

# Create the private endpoint

$parameters = @{

Name = '<PrivateEndpointName>'

ResourceGroupName = '<ResourceGroupName>'

Location = $location

Subnet = $subnet

PrivateLinkServiceConnection = $serviceConnection

}

New-AzPrivateEndpoint @parameters

要建立一個靜態分配 IP 位址的私有端點:

# Specify the Azure region. This must be the same region as your virtual network.

$location = '<Location>'

$ip = @{

Name = '<IPConfigName>'

GroupId = 'global'

MemberName = 'web'

PrivateIPAddress = '<IPAddress>'

}

$ipConfig = New-AzPrivateEndpointIpConfiguration @ip

# Create the private endpoint

$parameters = @{

Name = '<PrivateEndpointName>'

ResourceGroupName = '<ResourceGroupName>'

Location = $location

Subnet = $subnet

PrivateLinkServiceConnection = $serviceConnection

IpConfiguration = $ipconfig

}

New-AzPrivateEndpoint @parameters

你的輸出應該會像以下一樣。 檢查 ProvisioningState 的值是否為 成功。

ResourceGroupName Name Location ProvisioningState Subnet

----------------- ---- -------- ----------------- ------

privatelink endpoint-global uksouth Succeeded

你需要 為你的私人端點設定 DNS ,才能解析虛擬網路中私有端點的 DNS 名稱。 私有 DNS 區域名稱為 privatelink-global.wvd.microsoft.com。 關於使用 Azure PowerShell 建立與設定私有 DNS 區域的步驟,請參見「配置私人 DNS 區域」。

可選:依照建立 工作區的指示建立佔位符以終止全域端點。

在同一 CLI 會話中,執行以下指令,建立一個 Private Link 服務連線及工作空間的私有端點,並使用全域子資源:

要建立一個動態分配 IP 位址的私有端點:

# Specify the Azure region. This must be the same region as your virtual network.

location=<Location>

# Get the resource ID of the workspace

workspaceId=$(az desktopvirtualization workspace show \

--name <WorkspaceName> \

--resource-group <ResourceGroupName> \

--query [id] \

--output tsv)

# Create a service connection and the private endpoint

az network private-endpoint create \

--name <PrivateEndpointName> \

--resource-group <ResourceGroupName> \

--location $location \

--vnet-name <VNetName> \

--subnet <SubnetName> \

--connection-name <ConnectionName> \

--private-connection-resource-id $workspaceId \

--group-id global \

--output table

要建立一個靜態分配 IP 位址的私有端點:

# Specify the Azure region. This must be the same region as your virtual network.

location=<Location>

# Get the resource ID of the workspace

workspaceId=$(az desktopvirtualization workspace show \

--name <WorkspaceName> \

--resource-group <ResourceGroupName> \

--query [id] \

--output tsv)

# Store each private endpoint IP configuration in a variable

ip={name:ipconfig,group-id:global,member-name:web,private-ip-address:<IPAddress>}

# Create a service connection and the private endpoint

az network private-endpoint create \

--name <PrivateEndpointName> \

--resource-group <ResourceGroupName> \

--location $location \

--vnet-name <VNetName> \

--subnet <SubnetName> \

--connection-name <ConnectionName> \

--private-connection-resource-id $workspaceId \

--group-id global \

--ip-config $ip \

--output table

你的輸出應該會像以下一樣。 檢查 ProvisioningState 的值是否為 成功。

CustomNetworkInterfaceName Location Name ProvisioningState ResourceGroup

---------------------------- ---------- -------------------- ------------------- ---------------

uksouth endpoint-global Succeeded privatelink

你需要 為你的私人端點設定 DNS ,才能解析虛擬網路中私有端點的 DNS 名稱。 私有 DNS 區域名稱為 privatelink-global.wvd.microsoft.com。 關於使用 Azure CLI 建立與設定私有 DNS 區域的步驟,請參見「設定私人 DNS 區域」。

關閉公共路線

建立私有端點後,你也能控制流量是否允許來自公共路由。 你可以透過虛擬桌面Azure細緻地控制這些,或更廣泛的網路安全群組 (NSG) 或Azure 防火牆。

Control routes with Azure Virtual Desktop

使用 Azure 虛擬桌面,你可以獨立控制工作空間和主機池的公共流量。 選擇你情境相關的分頁,並依照步驟操作。 你無法在 Azure CLI 中設定這個。 你需要對每個工作區和主機池重複這些步驟,配合 Private Link。

工作區

從 Azure 虛擬桌面總覽中,選擇工作區,然後選擇工作區名稱以控制公開流量。

從主機池總覽中,選擇 網路,然後選擇 公共存取 標籤。

選取下列其中一個選項:

| 設定 |

描述 |

|

啟用所有網路的公開存取權限 |

終端使用者可以透過公共網際網路或私人端點存取訊號。 |

|

關閉公共存取並使用私人存取 |

最終使用者只能透過私有端點存取串流。 |

選取 [儲存]。

主機集區

在 Azure 虛擬桌面總覽中,選擇主機池,然後選擇主機池名稱以控制公開流量。

從主機池總覽中,選擇 網路,然後選擇 公共存取 標籤。

選取下列其中一個選項:

| 設定 |

描述 |

|

啟用所有網路的公開存取權限 |

終端使用者可以透過公共網際網路或私人端點安全地存取串流與會話主機。 |

|

啟用公開存取給終端使用者,使用私人存取給會話主機 |

終端使用者可以透過公共網網安全存取串流,但必須使用私人端點才能存取會話主機。 |

|

關閉公共存取並使用私人存取 |

終端使用者只能透過私有端點存取串流與會話主機。 |

選取 [儲存]。

重要事項

Azure PowerShell cmdlets for Azure Virtual Desktop for Private Link 嘅 support is in preview. 你需要下載並安裝 Az.DesktopVirtualization 模組的預覽版 ,才能使用這些 cmdlet,這些指令集已在 5.0.0 版本中加入。

工作區

在同一個 PowerShell 會話中,你可以透過執行以下指令停用公開存取並使用私人存取:

$parameters = @{

Name = '<WorkspaceName>'

ResourceGroupName = '<ResourceGroupName>'

PublicNetworkAccess = 'Disabled'

}

Update-AzWvdWorkspace @parameters

要啟用所有網路的公開存取,請執行以下指令:

$parameters = @{

Name = '<WorkspaceName>'

ResourceGroupName = '<ResourceGroupName>'

PublicNetworkAccess = 'Enabled'

}

Update-AzWvdWorkspace @parameters

主機集區

在同一個 PowerShell 會話中,你可以透過執行以下指令停用公開存取並使用私人存取:

$parameters = @{

Name = '<HostPoolName>'

ResourceGroupName = '<ResourceGroupName>'

PublicNetworkAccess = 'Disabled'

}

Update-AzWvdHostPool @parameters

要啟用所有網路的公開存取,請執行以下指令:

$parameters = @{

Name = '<HostPoolName>'

ResourceGroupName = '<ResourceGroupName>'

PublicNetworkAccess = 'Enabled'

}

Update-AzWvdHostPool @parameters

若要使用公開存取給終端使用者,但使用私人存取給會話主機,請執行以下指令:

$parameters = @{

Name = '<HostPoolName>'

ResourceGroupName = '<ResourceGroupName>'

PublicNetworkAccess = 'EnabledForSessionHostsOnly'

}

Update-AzWvdHostPool @parameters

若要使用終端使用者的私人存取,但對會話主機使用公開存取,請執行以下指令:

$parameters = @{

Name = '<HostPoolName>'

ResourceGroupName = '<ResourceGroupName>'

PublicNetworkAccess = 'EnabledForClientsOnly'

}

Update-AzWvdHostPool @parameters

重要事項

更改會話主機的存取權限不會影響現有會話。 在將私人端點改為主機池後,必須在每個主機池的會話主機上重新啟動 遠端桌面代理載入器 (RDAgentBootLoader) 服務。 每當你更改主機池的網路設定時,也需要重新啟動這項服務。 你可以不重啟服務,而是重新啟動每個會話主機。

用網路安全群組或 Azure 防火牆封鎖公有路由

如果你使用網路安全群組或 Azure 防火牆來控制使用者客戶端裝置或會話主機與私人端點的連線,可以使用 WindowsVirtualDesktop 服務標籤來阻擋來自公共網際網路的流量。 如果你用這個服務標籤封鎖公共網路流量,所有服務流量都會只使用私有路由。

用 Azure Virtual Desktop 驗證 Private Link

關閉公開路由後,應該確認 Private Link 與 Azure Virtual Desktop 是否正常運作。 你可以透過檢查每個私有端點的連線狀態、會話主機的狀態,並測試使用者是否能重新整理並連接遠端資源來達成。

檢查每個私有端點的連線狀態

要檢查每個私有端點的連線狀態,請選擇你情境相關的分頁並依照步驟操作。 你應該對每個工作區和主機池重複這些步驟,配合 Private Link。

工作區

在 Azure 虛擬桌面總覽中,選擇工作區,然後選擇你想檢查連線狀態的工作區名稱。

從工作區總覽中,選擇 網路,然後選擇 私人端點連線。

對於列出的私有端點,請檢查連線 狀態 已 核准。

主機集區

在 Azure 虛擬桌面總覽中,選擇主機池,然後選擇你想檢查連線狀態的主機池名稱。

從主機池概覽中,選擇 網路,然後 選擇私人端點連線。

對於列出的私有端點,請檢查連線 狀態 已 核准。

重要事項

你需要使用 Az.DesktopVirtualization 模組的預覽版來執行以下指令。 欲了解更多資訊及下載與安裝預覽模組,請參閱 PowerShell 資源庫。

工作區

在同一 PowerShell 工作階段中,執行以下指令檢查工作區的連線狀態:

(Get-AzWvdWorkspace -Name <WorkspaceName> -ResourceGroupName <ResourceGroupName).PrivateEndpointConnection | FL Name, PrivateLinkServiceConnectionStateStatus, PrivateLinkServiceConnectionStateDescription, PrivateLinkServiceConnectionStateActionsRequired

你的輸出應該會像以下一樣。 請確認 PrivateLinkServiceConnectionStateStatus 的值已 核准。

Name : endpoint-ws01

PrivateLinkServiceConnectionStateStatus : Approved

PrivateLinkServiceConnectionStateDescription : Auto-approved

PrivateLinkServiceConnectionStateActionsRequired : None

主機集區

在同一 PowerShell 會話中,執行以下指令檢查主機池的連線狀態:

(Get-AzWvdHostPool -Name <HostPoolName> -ResourceGroupName <ResourceGroupName).PrivateEndpointConnection | FL Name, PrivateLinkServiceConnectionStateStatus, PrivateLinkServiceConnectionStateDescription, PrivateLinkServiceConnectionStateActionsRequired

你的輸出應該會像以下一樣。 請確認 PrivateLinkServiceConnectionStateStatus 的值已 核准。

Name : endpoint-hp01

PrivateLinkServiceConnectionStateStatus : Approved

PrivateLinkServiceConnectionStateDescription : Auto-approved

PrivateLinkServiceConnectionStateActionsRequired : None

在同一 CLI 會話中,執行以下指令檢查工作區或主機池的連線狀態:

az network private-endpoint show \

--name <PrivateEndpointName> \

--resource-group <ResourceGroupName> \

--query "{name:name, privateLinkServiceConnectionStates:privateLinkServiceConnections[].privateLinkServiceConnectionState}"

你的輸出應該會像以下一樣。 檢查 狀態 值是否為 核准。

{

"name": "endpoint-ws01",

"privateLinkServiceConnectionStates": [

{

"actionsRequired": "None",

"description": "Auto-approved",

"status": "Approved"

}

]

}

檢查你的會話主持人狀態

在 Azure 虛擬桌面中檢查你的會話主機狀態。

在 Azure 虛擬桌面總覽中,選擇主機池,然後選擇主機池的名稱。

在 管理 區塊中,選擇 會話主機。

請檢視會議主持人名單,確認他們的 狀態是否可用。

檢查你的使用者是否能連線

為了測試使用者是否能連接遠端資源:

使用遠端桌面客戶端,並確保你能 訂閱並重新整理工作區。

最後,確保你的使用者能連接遠端工作階段。

啟用 UDP Private Link (選擇加入)

若要在 Azure Virtual Desktop Private Link 上使用基於 UDP 的傳輸,如 RDP Shortpath 來管理管理網路,必須在工作區或主機池中明確啟用 UDP,並確保關閉公開的 Shortpath 選項

在 Azure 入口網站中,開啟你的 Azure 虛擬桌面主機池或Workspaces 資源。

請前往 Networking → Public access。

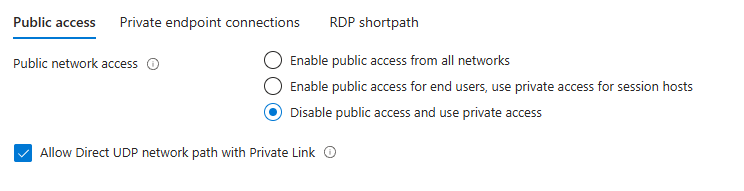

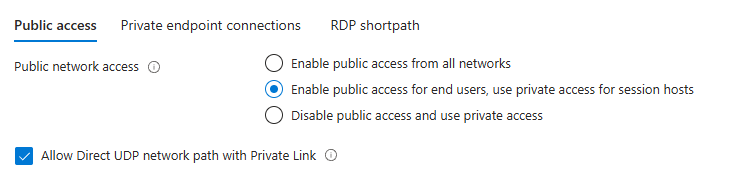

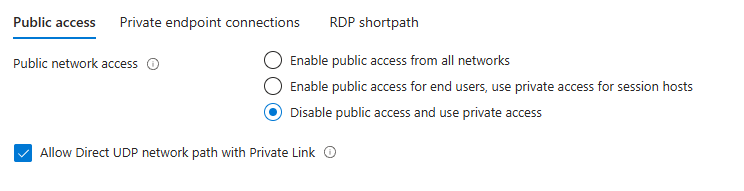

在 公共存取模式中,請選擇以下之一:

啟用終端使用者的公開存取,為會話主機使用私人存取,或

關閉公共存取並使用私人存取

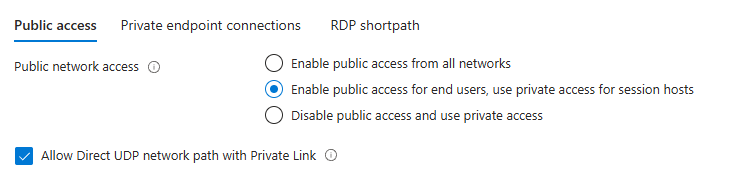

When either of these options is selected, the portal displays an additional opt‑in checkbox:

截

開啟允許直接 UDP 網路路徑Private Link,允許基於 UDP 的傳輸 (例如,管理網路) 的 RDP Shortpath。

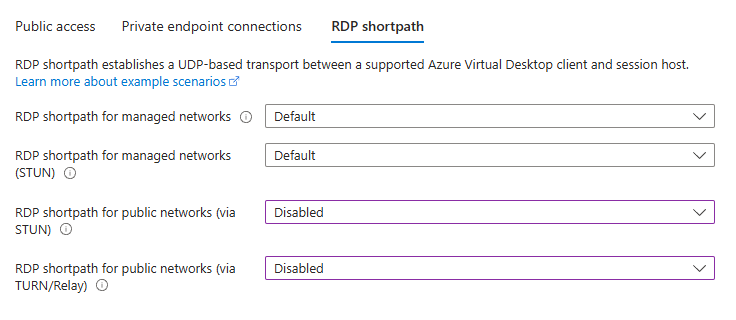

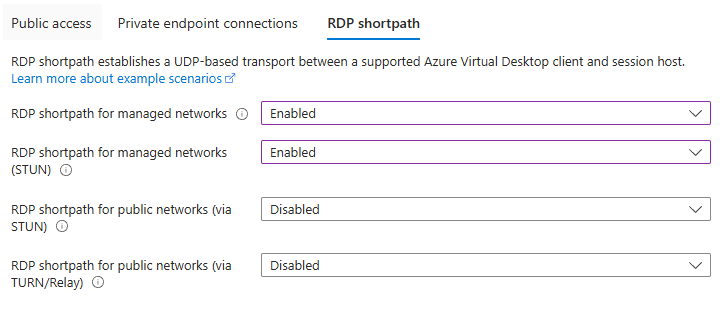

請前往 RDP Shortpath 標籤,並關閉公開的 Shortpath 選項:

選取 [儲存]。

RDP Shortpath 用於託管網路 – 配置驗證

前提與限制

重要事項

啟用帶有私有連結的 RDP 短路徑時,UDP 選擇加入的勾選框將成為 強制 性。 若未勾選此方框,RDP Shortpath 將被封鎖用於 Private Link 連線。

後續步驟