本文列出您可能遇到的常見點對站連線問題。 文中也會探討這些問題的可能原因和解決方案。

VPN 用戶端錯誤:找不到憑證

徵兆

當您嘗試使用 VPN 用戶端來連線到 Azure 虛擬網路時,會收到下列錯誤訊息:

找不到可以搭配這個可延伸的驗證通訊協定使用的憑證。 (錯誤 798)

原因

如果 [憑證 - 目前的使用者\個人\憑證] 中遺失了用戶端憑證,就會發生此問題。

解決方案

若要解決此問題,請遵循下列步驟:

開啟 [憑證管理員]:按一下 [啟動],輸入管理電腦憑證,然後按一下搜尋結果中的管理電腦憑證。

請確定下列憑證位於正確的位置:

憑證 位置 AzureClient.pfx 目前的使用者\個人\憑證 AzureRoot.cer 本機電腦\受信任的根憑證授權單位 移至 C:\Users<使用者名稱>\AppData\Roaming\Microsoft\Network\Connections\Cm<GUID>,在使用者和電腦的存放區中手動安裝憑證 (*.cer 檔案)。

如需如何安裝用戶端憑證的詳細資訊,請參閱產生並匯出點對站連線的憑證。

注意

匯入用戶端憑證時,請勿選取 [啟用加強私密金鑰保護] 選項。

遠端伺服器沒有回應,因此無法建立您的電腦與 VPN 伺服器之間的網路連線

徵兆

當您嘗試使用 Windows 上的 IKEv2 來連線至 Azure 虛擬網路閘道時,您會收到下列錯誤訊息:

遠端伺服器沒有回應,因此無法建立您的電腦與 VPN 伺服器之間的網路連線

原因

如果 Windows 版本不支援 IKE 片段,就會發生此問題。

解決方案

Windows 10 和 Server 2016 都支援 IKEv2。 不過,若要使用 IKEv2,您必須在本機安裝更新並設定登錄機碼值。 Windows 10 之前的作業系統版本不受支援,且只能使用 SSTP。

若要針對 IKEv2 準備 Windows 10 或 Server 2016:

安裝更新。

作業系統版本 Date 號碼/連結 Windows Server 2016

Windows 10 版本 16072018 年 1 月 17 日 KB4057142 Windows 10 版本 1703 2018 年 1 月 17 日 KB4057144 Windows 10 版本 1709 2018 年 3 月 22 日 KB4089848 設定登錄機碼值。 在登錄中建立

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RasMan\ IKEv2\DisableCertReqPayloadREG_DWORD 機碼,或將它設定為 1。

VPN 用戶端錯誤:接收到的訊息超出預期或格式不正確

徵兆

當您嘗試使用 VPN 用戶端來連線到 Azure 虛擬網路時,會收到下列錯誤訊息:

接收到的訊息超出預期或格式不正確。 (錯誤 0x80090326)

原因

如果發生下列其中一個情況,就會產生此問題:

- 將使用者定義路由 (UDR) 與閘道子網路上的預設路由搭配使用的設定不正確。

- 根憑證公開金鑰未上傳到 Azure VPN 閘道中。

- 金鑰已經損毀或過期。

解決方案

若要解決此問題,請遵循下列步驟:

- 移除閘道子網路上的 UDR。 確定 UDR 會適當地轉送所有流量。

- 在 Azure 入口網站中檢查根憑證的狀態,以查看它是否已被撤銷。 如果它未遭撤銷,請嘗試將根憑證刪除,然後重新上傳。 如需詳細資訊,請參閱 建立憑證。

VPN 用戶端錯誤:憑證鏈結已處理但被終止

徵兆

當您嘗試使用 VPN 用戶端來連線到 Azure 虛擬網路時,會收到下列錯誤訊息:

憑證鏈結已處理,但它終止於信任提供者所未信任的根憑證。

解決方案

請確定下列憑證位於正確的位置:

憑證 位置 AzureClient.pfx 目前的使用者\個人\憑證 Azuregateway-GUID.cloudapp.net 目前的使用者\受信任的根憑證授權單位 AzureGateway-GUID.cloudapp.net、AzureRoot.cer 本機電腦\受信任的根憑證授權單位 如果憑證已經在該位置中,請嘗試將憑證刪除,然後重新安裝。 azuregateway-GUID.cloudapp.net 憑證位於您從 Azure 入口網站下載的 VPN 用戶端設定套件中。 您可以使用檔案封存工具從套件擷取檔案。

檔案下載錯誤。未指定目標 URI

徵兆

您收到下列錯誤訊息:

檔案下載錯誤。 未指定目標 URI。

原因

此問題的發生原因是閘道類型不正確。

解決方案

VPN 閘道類型必須是 VPN,且 VPN 類型必須是 RouteBased。

VPN 用戶端錯誤:Azure VPN 自訂指令碼失敗

徵兆

當您嘗試使用 VPN 用戶端來連線到 Azure 虛擬網路時,會收到下列錯誤訊息:

自訂指令碼 (用於更新路由表) 失敗。 (錯誤 8007026f)

原因

如果您嘗試使用捷徑來開啟站對點 VPN 連線,就可能發生此問題。

解決方案

直接開啟 VPN 套件,而不要從捷徑開啟開啟它。

無法安裝 VPN 用戶端

原因

必須有額外的憑證,才能信任您虛擬網路的 VPN 閘道。 此憑證包含在從 Azure 入口網站產生的 VPN 用戶端組態套件中。

解決方案

擷取 VPN 用戶端組態套件,並尋找 .cer 檔案。 若要安裝憑證,請遵循下列步驟:

- 開啟 mmc.exe。

- 新增 [憑證] 嵌入式管理單元。

- 選取本機電腦的 [電腦] 帳戶。

- 以滑鼠右鍵按一下 [受信任的根憑證授權單位] 節點。 按一下 [所有工作]>[匯入],然後瀏覽至您從 VPN 用戶端組態套件擷取的 .cer 檔案。

- 重新啟動電腦。

- 嘗試安裝 VPN 用戶端。

Azure 入口網站錯誤:無法儲存 VPN 閘道且資料無效

徵兆

當您嘗試在 Azure 入口網站中儲存 VPN 閘道變更時,收到下列錯誤訊息:

無法儲存虛擬網路閘道<閘道名稱>。 憑證<憑證識別碼>的資料無效。

原因

如果您上傳的根憑證公開金鑰包含無效的字元 (例如空格),就可能發生此問題。

解決方案

請確定憑證中的資料不包含分行符號 (歸位字元) 之類的無效字元。 整個值應該是一個長行。 下列範例顯示憑證內要複製的區域:

Azure 入口網站錯誤:無法儲存 VPN 閘道且資源名稱無效

徵兆

當您嘗試在 Azure 入口網站中儲存 VPN 閘道變更時,收到下列錯誤訊息:

無法儲存虛擬網路閘道<閘道名稱>。 資源名稱 <您嘗試上傳的憑證名稱> 無效。

原因

此問題的發生原因是憑證的名稱包含無效的字元 (例如空格)。

Azure 入口網站錯誤:VPN 套件檔案下載錯誤 503

徵兆

當您嘗試下載 VPN 用戶端組態套件時,收到下列錯誤訊息:

無法下載檔案。 錯誤詳細資料:錯誤 503。 伺服器忙碌中。

解決方案

此錯誤可能是由暫時性的網路問題所造成。 請在幾分鐘後再重新嘗試下載 VPN 套件。

Azure VPN 閘道升級:所有點對站用戶端都無法連線

原因

如果憑證的存留期已過了 50%,就會變換該憑證。

解決方案

若要解決此問題,請在所有用戶端上重新下載並重新部署點對站套件。

一次有太多 VPN 用戶端連線

已達允許的連線數目上限。 您可以在 Azure 入口網站中查看已連線的用戶端總數。

VPN 用戶端無法存取網路檔案共用

徵兆

VPN 用戶端已連線到 Azure 虛擬網路。 不過,用戶端無法存取網路共用。

原因

使用 SMB 通訊協定來進行檔案共用存取。 在起始連線時,VPN 用戶端會新增工作階段認證,然後就發生此失敗。 建立連線之後,用戶端被迫使用快取認證來進行 Kerberos 驗證。 此程序會對金鑰發佈中心 (網域控制站) 起始查詢,以取得權杖。 因為用戶端會從網際網路連線,所以它可能無法連線到網域控制站。 因此,用戶端無法從 Kerberos 容錯移轉至 NTLM。

系統只有在用戶端具有由其所加入之網域核發的有效憑證 (使用 SAN=UPN) 時,才會提示用戶端提供認證。 用戶端也必須實際連線到網域網路。 在此情況下,用戶端會嘗試使用該憑證並向外連線到網域控制站。 金鑰發佈中心接著會傳回 "KDC_ERR_C_PRINCIPAL_UNKNOWN" 錯誤。 系統會強制用戶端容錯移轉至 NTLM。

解決方案

若要解決此問題,請從下列登錄子機碼停用網域認證快取功能:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\DisableDomainCreds - Set the value to 1

重新安裝 VPN 用戶端之後,在 Windows 中找不到點對站 VPN 連線

徵兆

您移除點對站 VPN 連線,然後重新安裝 VPN 用戶端。 在此情況下,並未成功設定 VPN 連線。 您在 Windows 的 [網路連線] 設定中看不到 VPN 連線。

解決方案

若要解決此問題,請從 C:\Users\UserName\AppData\Roaming\Microsoft\Network\Connections<VirtualNetworkId> 中刪除舊的 VPN 用戶端設定檔,然後重新執行 VPN 用戶端安裝程式。

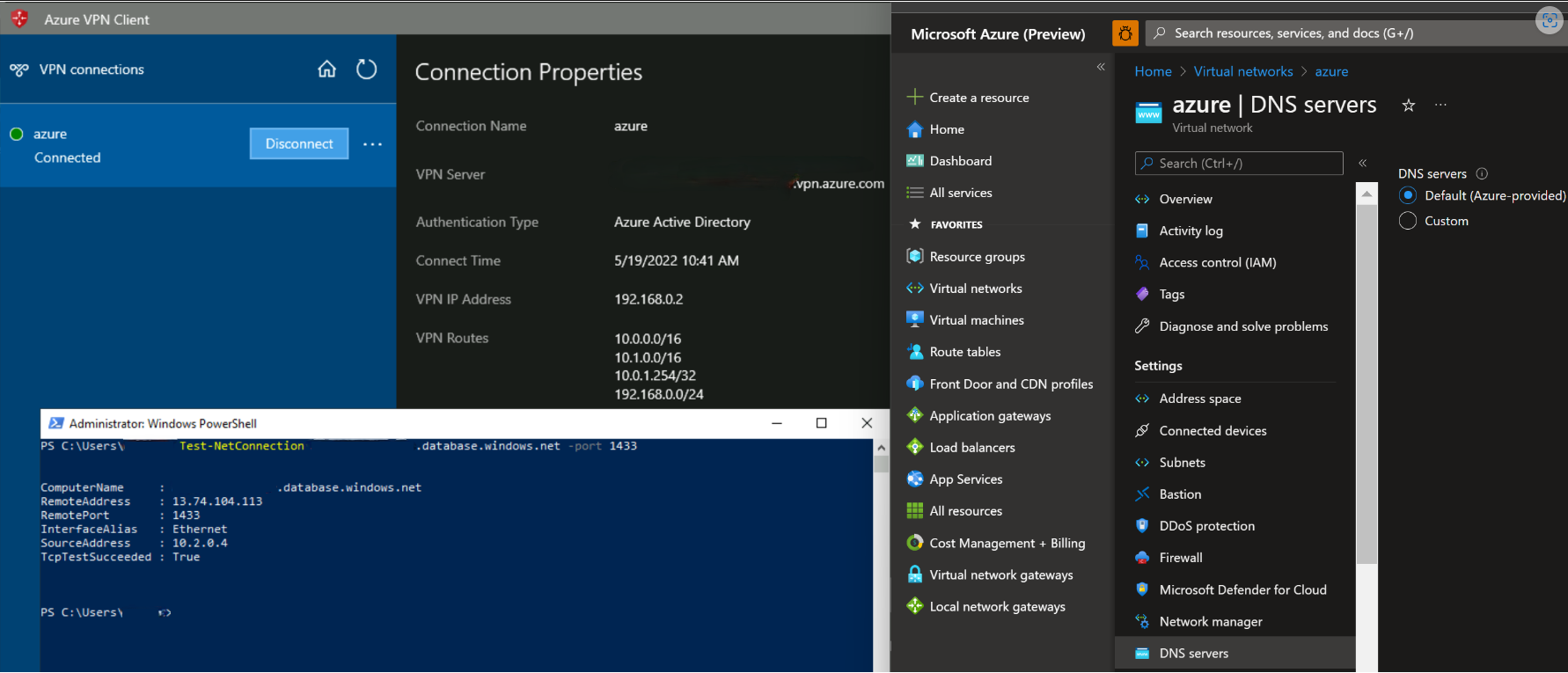

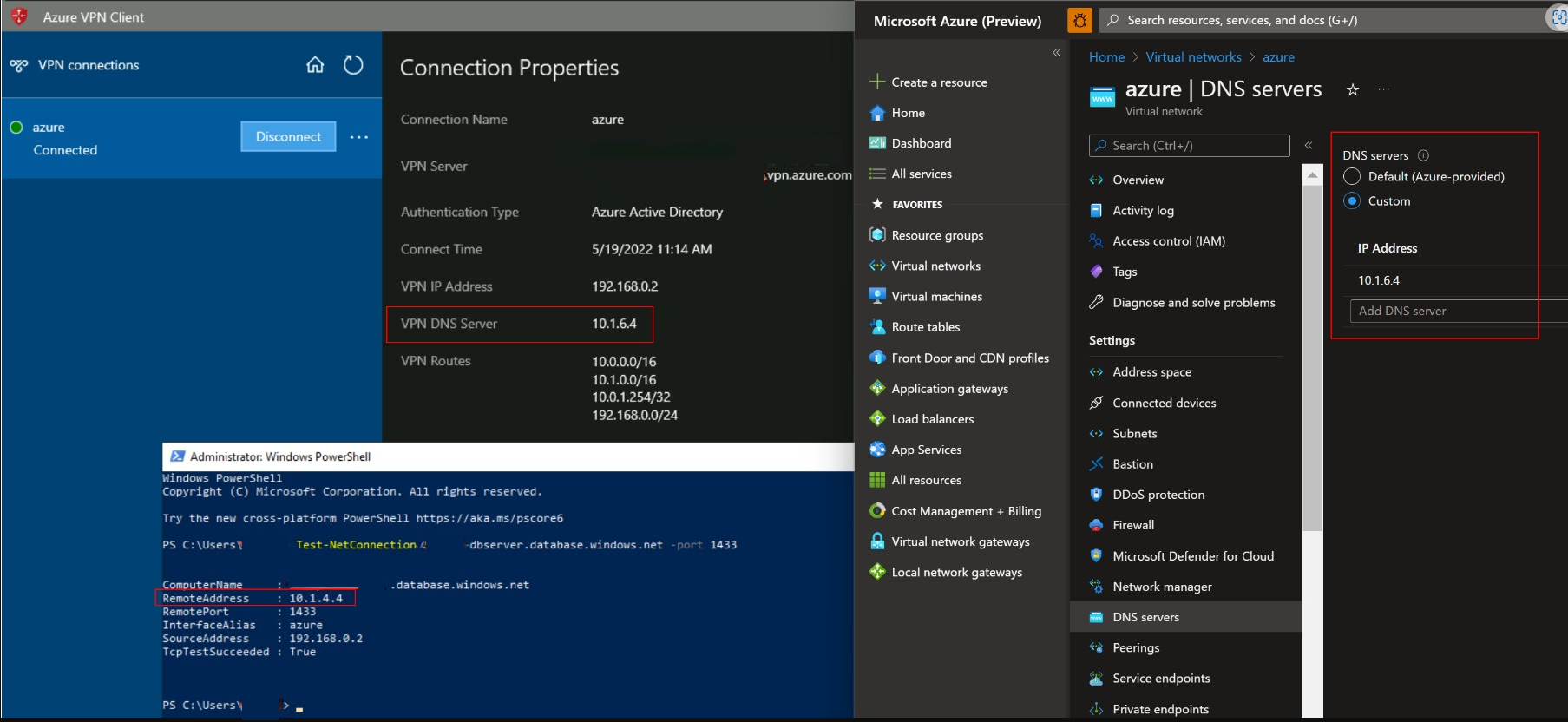

點對站 VPN 用戶端無法解析本機網域中資源的 FQDN

徵兆

當用戶端使用點對站 VPN 連線來連線到 Azure 時,無法解析您本機網域中資源的 FQDN。

原因

點對站 VPN 用戶端通常會使用 Azure 虛擬網路中設定的 Azure DNS 伺服器。 Azure DNS 伺服器的優先順序高於用戶端中設定的本機 DNS 伺服器 (除非乙太網路介面的計量較低),因此所有 DNS 查詢都會傳送至 Azure DNS 伺服器。 如果 Azure DNS 伺服器沒有本機資源的記錄,查詢就會失敗。

解決方案

若要解決此問題,請確定 Azure 虛擬網路中使用的 Azure DNS 伺服器可以解析本機資源的 DNS 記錄。 若要這樣做,您可以使用 DNS 轉寄站或條件式轉寄站。 如需詳細資訊,請參閱使用您自己的 DNS 伺服器進行名稱解析。

已建立點對站 VPN 連線,但您仍然無法連線到 Azure 資源

原因

如果 VPN 用戶端沒有從 Azure VPN 閘道取得路由,則可能會發生此問題。

解決方案

若要解決此問題,請重設 Azure VPN 閘道。 若要確保會使用新的路由,成功設定虛擬網路對等互連之後,必須再次下載「點對站」VPN 用戶端。

錯誤:「因為撤銷伺服器已離線,所以撤銷功能無法檢查撤銷狀況。 (錯誤 0x80092013)」

原因

如果用戶端無法存取 http://crl3.digicert.com/ssca-sha2-g1.crl 和 http://crl4.digicert.com/ssca-sha2-g1.crl,就會出現這個錯誤訊息。 撤銷檢查需要存取這兩個網站。 此問題通常是在已設定 Proxy 伺服器的用戶端上發生。 在某些環境中,如果要求沒有通過 Proxy 伺服器,則其將在邊緣防火牆處被拒絕。

解決方案

請檢查 Proxy 伺服器設定,並確定用戶端能夠存取 http://crl3.digicert.com/ssca-sha2-g1.crl 和 http://crl4.digicert.com/ssca-sha2-g1.crl。

VPN 用戶端錯誤:因為您 RAS/VPN 伺服器設定的原則,連線被禁止。 (錯誤 812)

原因

如果您用來驗證 VPN 用戶端的 RADIUS 伺服器設定不正確,或 Azure 閘道無法連線到 Radius 伺服器,就會發生這個錯誤。

解決方案

請確定已正確設定 RADIUS 伺服器。 如需詳細資訊,請參閱將 RADIUS 驗證與 Azure Multi-Factor Authentication Server 整合。

從 VPN 閘道下載根憑證時發生「錯誤 405」

原因

尚未安裝根憑證。 根憑證已安裝在用戶端的信任的憑證存放區中。

VPN 用戶端錯誤:因為嘗試的 VPN 通道失敗,未建立遠端連線。 (錯誤 800)

原因

NIC 驅動程式已過時。

解決方案

更新 NIC 驅動程式:

- 按一下 [開始],輸入裝置管理員,然後從結果清單中選取它。 如果系統提示您輸入系統管理員密碼或確認,請輸入密碼或提供確認。

- 在 [網路介面卡] 類別中,尋找您想要更新的 NIC。

- 按兩下裝置名稱,選取 [更新驅動程式],選取 [自動搜尋更新的驅動程式軟體]。

- 如果 Windows 找不到新的驅動程式,您可以嘗試前往裝置製造商的網站尋找,並遵循他們的指示更新驅動程式。

- 重新啟動電腦,然後嘗試重新連線。

VPN 用戶端錯誤:您透過 Microsoft Entra 進行驗證的時效已過期

如果您使用 Microsoft Entra ID 驗證,可能會遇到下列其中一個錯誤:

使用 Microsoft Entra 的驗證已過期。 您必須在 Entra 中重新驗證,才能取得新的權杖。 系統管理員可以調整驗證逾時。

或

您透過 Microsoft Entra 進行驗證的時效已過期,因此您必須重新驗證以取得新的權杖。 請嘗試再次連線。 驗證原則和逾時是由您的系統管理員在 Entra 租用戶中設定的。

原因

點對站連線已中斷連線,因為目前的重新整理權杖已過期或變成無效。 無法擷取新的存取權杖來驗證使用者。

當 Azure VPN 用戶端嘗試使用 Microsoft Entra ID 驗證來建立與 Azure VPN 閘道的連線時,需要存取權杖來驗證使用者。 此權杖大約每小時會更新一次。 只有在使用者具有有效的重新整理權杖時,才能發出有效的存取權杖。 如果使用者沒有有效的重新整理權杖,連線就會中斷。

重新整理權杖可能會因數個原因而顯示為過期/無效。 您可以檢查使用者的 Entra 登入記錄來進行偵錯。 請參閱 Microsoft Entra 登入記錄。

重新整理權杖已過期

- 重新整理權杖的預設存留期為 90 天。 90 天後,使用者必須重新連線以取得新的重新整理權杖。

- Entra 租用戶系統管理員可以針對每 'X' 小時觸發定期重新驗證的登入頻率,新增條件式存取原則。 (重新整理權杖將在 'X' 小時內到期)。 透過使用自訂條件式存取原則,會強制使用者每 'X' 小時使用一次互動式登入。 如需詳細資訊,請參閱重新整理 Microsoft 身分識別平台中的權杖和設定自適性工作階段存留期原則。

重新整理權杖無效

- 該使用者已從租用戶中移除。

- 該使用者的登入資訊已變更。

- Entra 租用戶系統管理員已撤銷工作階段。

- 該裝置已變成不符合規範 (如果它是受控裝置)。

- Entra 系統管理員所設定的其他 Entra 原則,要求使用者定期使用互動式登入。

解決方案

在這些案例中,使用者必須重新連線。 這會觸發 Microsoft Entra 中的互動式登入流程,以發出新的重新整理權杖和存取權杖。

VPN 用戶端錯誤:撥號 VPN 連線 <VPN 連線名稱>,狀態 = VPN 平台未觸發連線

您也可能會在來自 RasClient 的事件檢視器中看到下列錯誤:「使用者 <使用者> 撥號連線 <VPN 連線名稱> 失敗。 失敗時傳回的錯誤碼為 1460。」

原因

Azure VPN Client 在 Windows 的應用程式設定中未啟用「背景應用程式」應用程式權限。

解決方案

- 在 Windows 中,移至 [設定] -> [隱私權] -> [背景應用程式]

- 將 [讓應用程式在背景執行] 切換至開啟

錯誤:「檔案下載錯誤。未指定目標 URI」

原因

這是因為設定的閘道類型不正確。

解決方案

Azure VPN 閘道類型必須是 VPN,且 VPN 類型必須是 RouteBased。

VPN 套件安裝程式未完成

原因

這可能是因為先前的 VPN 用戶端安裝所產生的問題。

解決方案

從 C:\Users\UserName\AppData\Roaming\Microsoft\Network\Connections<VirtualNetworkId> 刪除舊的 VPN 用戶端設定檔,然後重新執行 VPN 用戶端安裝程式。

VPN 用戶端休眠或睡眠

解決方案

檢查 VPN 用戶端執行所在電腦上的睡眠與休眠設定。

我無法從點對站用戶端使用私人解析器解析私人 DNS 區域中的記錄。

徵兆

當您在虛擬網路上使用 Azure 提供的 (168.63.129.16) DNS 伺服器時,點對站用戶端將無法解析私人 DNS 區域中存在的記錄 (包括私人端點)。

原因

Azure DNS 伺服器 IP 位址 (168.63.129.16) 只能從 Azure 平台解析。

解決方案

下列步驟可協助您從私人 DNS 區域解析記錄:

將私人解析器的輸入 IP 位址設定為虛擬網路上的自訂 DNS 伺服器,可協助您解析私人 DNS 區域中的記錄 (包括從私人端點建立的記錄)。 請注意,私人 DNS 區域必須與具有私人解析器的虛擬網路相關聯。

根據預設,在虛擬網路上設定的 DNS 伺服器將被推送到透過 VPN 閘道連線的點對站用戶端。 因此,將私人解析器輸入 IP 位址設定為虛擬網路上的自訂 DNS 伺服器,會自動將這些 IP 位址推送至用戶端作為 VPN DNS 伺服器,而且您可以無縫地解析私人 DNS 區域的記錄 (包括私人端點)。