注意事項

欲獲得完整的數據串流體驗,請造訪Stream Microsoft Defender 全面偵測回應活動 |Microsoft Learn。

開始之前

重要事項

Microsoft 建議您使用權限最少的角色。 這有助於改善貴組織的安全性。 全域系統管理員是高度特殊權限角色,應僅在無法使用現有角色的緊急案例下使用。

啟用原始資料串流

到Microsoft Defender 全面偵測回應的資料匯出設定頁面。

選擇 新增資料匯出設定。

為你的新設定選擇一個名稱。

選擇將事件轉發到 Azure 儲存。

輸入你的儲存帳號資源 ID。 要取得你的儲存帳號資源 ID,請到 Azure 入口網站>屬性分頁>的儲存帳號頁面,複製儲存帳號資源 ID 下的文字:

選擇你想直播的活動,然後選擇 儲存。

儲存帳號中事件的結構

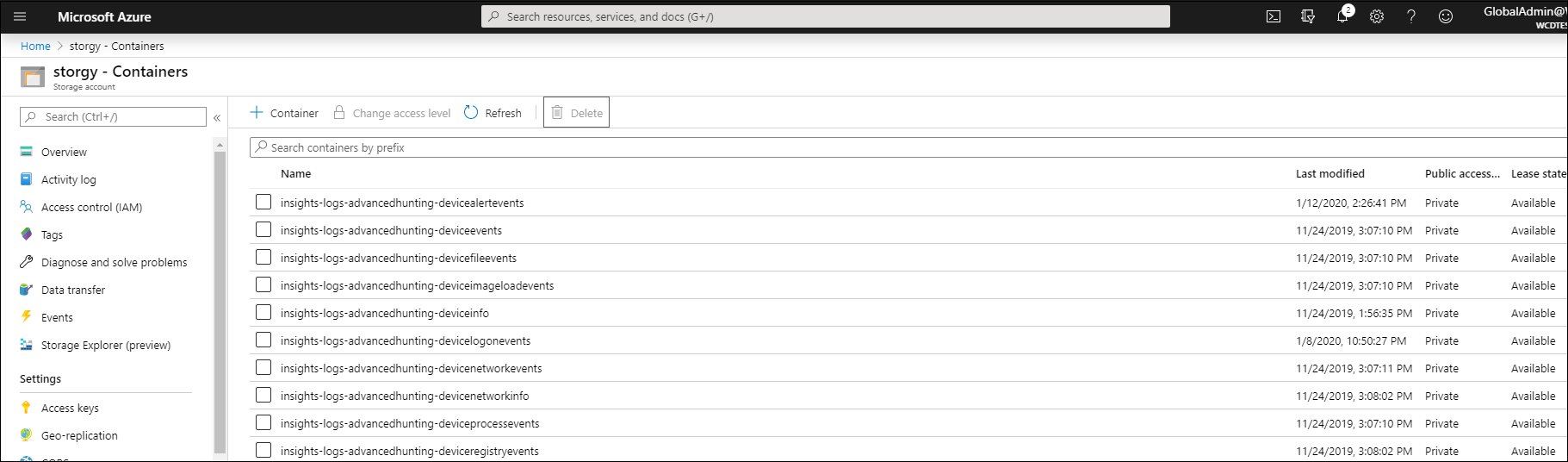

每個事件類型都會建立一個 blob 容器:

blob 中每一列的結構架構如下:

{ "time": "<The time WDATP received the event>" "tenantId": "<Your tenant ID>" "category": "<The Advanced Hunting table name with 'AdvancedHunting-' prefix>" "properties": { <WDATP Advanced Hunting event as Json> } }每個 blob 包含多列。

每一列包含事件名稱、Defender for Endpoint 接收事件的時間、它所屬的租戶 (你只從租戶) 獲得事件,以及以 JSON 格式呈現的事件,並以一個名為

properties.欲了解更多關於 適用於端點的 Microsoft Defender 事件結構的資訊,請參閱進階狩獵概覽。

在進階狩獵中, DeviceInfo 表格有一欄名為 MachineGroup ,包含裝置的群組。 這裡的每個活動都會用這根柱子裝飾。 更多資訊請參閱 裝置群組。

注意事項

裝置群組建立在 Defender for Endpoint Plan 1 和 Plan 2 中也支援。

資料型態映射

為了取得我們事件屬性的資料型態,請採取以下步驟:

登入 Microsoft Defender 入口網站,並前往進階狩獵頁面。

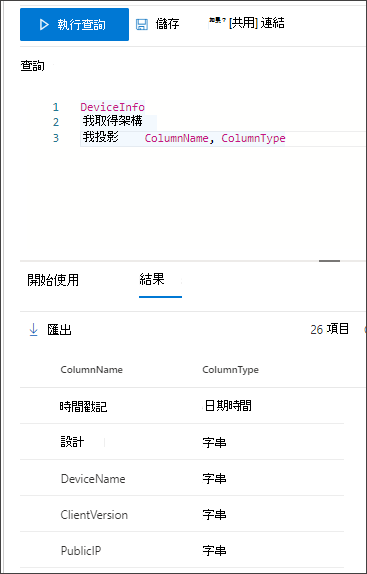

執行以下查詢以取得每個事件的資料型態映射:

{EventType} | getschema | project ColumnName, ColumnType這裡有一個裝置資訊事件的範例:

相關文章

- Stream Microsoft Defender 全面偵測回應活動 |Microsoft Learn

- 高級狩獵概述

- 適用於端點的 Microsoft Defender Streaming API

- Stream 適用於端點的 Microsoft Defender事件到你的Azure儲存帳戶

- Azure Storage Account documentation

提示

想要深入了解? Engage 與 Microsoft Security 社群互動,加入我們的技術社群:適用於端點的 Microsoft Defender Defender 技術社群。