EOP 中的詐騙情報深入解析

提示

您知道您可以免費試用 Microsoft Defender XDR for Office 365 方案 2 中的功能嗎? 在 Microsoft Defender 入口網站試用中樞使用適用於 Office 365 的 90 天 Defender 試用版。 在這裡瞭解誰可以註冊和 試用條款。

在Microsoft 365 個在 Exchange Online 或獨立 Exchange Online Protection 中具有信箱的組織 (EOP) 沒有 Exchange Online 信箱的組織,輸入電子郵件會自動受到保護,免於詐騙。 EOP 會使用 詐騙情報 作為組織防網路釣魚整體防禦的一部分。 如需詳細資訊,請參閱 EOP 中的反詐騙保護。

當寄件者偽造電子郵件地址時,他們看起來會像是您其中一個組織網域的使用者,或是將電子郵件傳送至貴組織的外部網域使用者。 必須封鎖詐騙寄件者以傳送垃圾郵件或網路釣魚電子郵件的攻擊者。 但在某些情況下,合法寄件者會詐騙。 例如:

詐騙內部網域的合法案例:

- 第三方寄件者使用您的網域,將大量郵件傳送給您自己的員工進行公司民調。

- 一家外部公司代表您產生並送出廣告或產品更新。

- 經常需要傳送電子郵件給貴組織內另一個人的助理。

- 內部應用程式傳送電子郵件通知。

詐騙外部網域的合法案例:

- 寄件者在郵寄清單中 (也稱為討論清單),而郵寄清單將來自原始寄件者的電子郵件轉送給郵寄清單上的所有參與者。

- 外部公司代表另一家公司傳送電子郵件 (例如自動報告,或軟體即服務公司)。

您可以在 Microsoft Defender 入口網站中使用 詐騙情報深入解 析,快速識別合法傳送未經驗證電子郵件的詐騙發件者, (來自未通過 SPF、DKIM 或 DMARC 檢查) 網域的郵件,並手動允許這些寄件者。

藉由允許已知寄件者從已知位置傳送詐騙郵件,您可以減少誤判 (良好的電子郵件標示為不良) 。 藉由監視允許的詐騙發件者,您可以提供額外的安全性層級,以防止不安全的訊息抵達您的組織。

同樣地,您可以使用詐騙情報深入解析來檢閱詐騙情報所允許的詐騙發件者,並手動封鎖這些寄件者。

本文其餘部分說明如何在 Microsoft Defender 入口網站和 PowerShell (Exchange Online PowerShell 中使用詐騙情報深入解析,Microsoft 365 組織在 Exchange Online 中使用信箱;獨立 EOP PowerShell 適用於沒有 Exchange Online 信箱) 的組織。

注意事項

只有透過詐騙情報偵測到的偽裝寄件者才會出現在詐騙情報深入解析中。 當您在深入解析中覆寫允許或封鎖決策時,詐騙發件者會變成手動允許或封鎖專案,只出現在 位於 的 [租使用者允許/封鎖清單] 頁面https://security.microsoft.com/tenantAllowBlockList?viewid=SpoofItem上的 [詐騙發件者] 索引卷標上。 您也可以在詐騙情報偵測到詐騙寄件者之前,爲其手動建立允許或封鎖項目。 如需詳細資訊,請 參閱租用戶允許/封鎖清單中的詐騙寄件者。

詐騙情報深入解析中的 [允許] 或 [封鎖] 值會參考詐騙偵測 (Microsoft 365 是否將訊息識別為詐騙) 。 Action 值不一定會影響訊息的整體篩選。 例如,若要避免誤判,如果我們發現郵件沒有惡意意圖,可能會傳遞詐騙訊息。

[租使用者允許/封鎖] 清單中的詐騙情報深入解析和詐騙 發件者 索引標籤,會取代安全性 & 合規性中心內反垃圾郵件原則頁面上可用的詐騙情報原則功能。

詐騙情報深入解析會顯示7天的數據。 Get-SpoofIntelligenceInsight Cmdlet 會顯示 30 天的數據。

開始之前有哪些須知?

您會在 開啟 Microsoft Defender 入口網站。https://security.microsoft.com 若要直接移至 [租使用者允許/封鎖清單] 頁面上的 [詐騙發件者] 索引卷標,請使用 https://security.microsoft.com/tenantAllowBlockList?viewid=SpoofItem。 若要直接移至 詐騙情報深入解析 頁面,請使用 https://security.microsoft.com/spoofintelligence。

若要連線至 Exchange Online PowerShell,請參閱連線至 Exchange Online PowerShell。 若要連接至獨立版 EOP PowerShell,請參閱連線到 Exchange Online Protection PowerShell。

您必須獲得指派許可權,才能執行本文中的程式。 您有下列選項:

Microsoft Defender XDR 整合角色型訪問控制 (RBAC) ( 如果適用於Office 365

的 Defender 許可權為作用中的電子郵件 & 共同作業>。只會影響 Defender 入口網站,而不會影響 PowerShell) : (管理) 的授權和設定/安全性設定/核心安全性設定或 (讀取) 的授權和設定/安全性設定/核心安全性設定。

的 Defender 許可權為作用中的電子郵件 & 共同作業>。只會影響 Defender 入口網站,而不會影響 PowerShell) : (管理) 的授權和設定/安全性設定/核心安全性設定或 (讀取) 的授權和設定/安全性設定/核心安全性設定。-

-

允許或封鎖詐騙發件者,或開啟或關閉詐騙情報:下列其中一個角色群組的成員資格:

- 組織管理

- 安全性系統管理員和僅限檢視組態 或 僅限檢視組織管理。

- 詐騙情報深入解析的唯讀存取權: 全域讀者、安全性 讀取者或 僅限檢視組織管理 角色群組中的成員資格。

-

允許或封鎖詐騙發件者,或開啟或關閉詐騙情報:下列其中一個角色群組的成員資格:

Microsoft權限:全域管理員、安全性系統管理員*、全域讀取者或安全性讀取者角色的成員資格,可為使用者提供Microsoft 365 中其他功能的必要許可權和許可權。

重要事項

* Microsoft建議您使用許可權最少的角色。 使用較低許可權的帳戶有助於改善組織的安全性。 全域管理員是高度特殊許可權的角色,當您無法使用現有角色時,應該僅限於緊急案例。

如需反網路釣魚原則的建議設定,請參閱 EOP 防網路釣魚原則設定。

您可以在 EOP 和 Microsoft Defender for Office 365 中啟用和停用反網路釣魚原則中的詐騙情報。 根據預設,啟用詐騙情報。 如需詳細資訊, 請參閱在 EOP 中設定防網路釣魚原則 或 在適用於 Office 365 的 Microsoft Defender 中設定反網路釣魚原則。

如需詐騙情報的建議設定,請參閱 EOP 防網路釣魚原則設定。

在 Microsoft Defender 入口網站中尋找詐騙情報深入解析

在 Microsoft Defender 入口網站https://security.microsoft.com的 中,移至 [規則]> 區段中的 [& 規則>威脅原則>租使用者允許/封鎖清單] & [共同作業原則]。 或者,若要直接移至 [ 租用戶允許/封鎖清單 ] 頁面,請使用 https://security.microsoft.com/tenantAllowBlockList。

選取 [ 詐騙發件者] 索引標籤 。

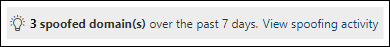

在 [ 詐騙發件者 ] 索引卷標上,詐騙情報深入解析看起來像這樣:

深入解析有兩種模式:

- 深入解析模式:如果啟用詐騙情報,深入解析會顯示過去七天內詐騙情報偵測到多少訊息。

- 假設模式:如果停用詐騙情報,則深入解析會顯示過去七天內詐騙情報 偵 測到多少訊息。

若要檢視詐騙情報偵測的相關信息,請選取 [詐騙情報深入解析] 中的 [ 檢視詐騙活動 ] 以移至詐騙 情報深入解析 頁面。

檢視詐騙偵測的相關信息

注意事項

請記住,只有詐騙情報偵測到的詐騙寄件人才會出現在此頁面上。

當您在 [租使用者允許/封鎖清單] 頁面的 [詐騙發件者] 索引卷標上,從詐騙情報深入解析中選取 [檢視詐騙活動] 時,可以使用 中的詐騙情報深入解析頁面。https://security.microsoft.com/spoofintelligence

在 [ 詐騙情報深入解析 ] 頁面上,您可以按兩下可用的數據行標頭來排序專案。 下列資料列可供使用:

-

詐騙使用者:電子郵件用戶端中 [寄件者] 方塊中顯示之詐騙使用者的網域。 From 位址也稱為

5322.From位址。 -

傳送基礎結構:也稱為 基礎結構。 傳送基礎結構是下列其中一個值:

- 在來源郵件伺服器 IP 位址的反向 DNS 查閱 (PTR 記錄) 中找到的網域。

- 如果來源 IP 位址沒有 PTR 記錄,則傳送基礎結構被識別為<來源 IP>/24 (例如,192.168.100.100/24)。

- 已驗證的 DKIM 網域。

- 訊息計數:過去七天內來自詐騙網域 和 傳送基礎結構傳送至貴組織的訊息數目。

- 上次看到日期:從包含詐騙網域的傳送基礎結構收到訊息的最後一個日期。

-

詐騙類型:下列其中一個值:

- 內部:詐騙寄件者位於屬於貴組織的網域中, (接受的網域) 。

- 外部:詐騙寄件者位於外部網域中。

- 動作:此值為 [允許 ] 或 [ 已封鎖]:

若要將詐騙發件人的清單從一般變更為精簡間距,請選![]() 取 [將清單間距變更為精簡或正常],然後選

取 [將清單間距變更為精簡或正常],然後選![]() 取 [壓縮清單]。

取 [壓縮清單]。

若要篩選專案,請選取 [ ![]() 篩選]。 下列篩選條件可在開啟的 [ 篩選 ] 飛出視窗中使用:

篩選]。 下列篩選條件可在開啟的 [ 篩選 ] 飛出視窗中使用:

- 詐騙類型:可用的值為 Internal 和 External。

- 動作:可用的值為 Allow 和 Block

當您在 [ 篩選 ] 飛出視窗中完成時,請選取 [ 套用]。 若要清除篩選,請選![]() 取 [清除篩選]。

取 [清除篩選]。

使用 [ ![]() 搜尋] 方塊和對應的值來尋找特定專案。

搜尋] 方塊和對應的值來尋找特定專案。

使用 ![]() Export 將詐騙偵測清單導出至 CSV 檔案。

Export 將詐騙偵測清單導出至 CSV 檔案。

檢視詐騙偵測的詳細數據

當您按下第一個數據行旁邊複選框以外的數據列中的任何位置,從清單中選取詐騙偵測時,會開啟包含下列資訊的詳細數據飛出視窗:

為什麼我們攔截到這個? 區段:為什麼我們偵測到此寄件者為詐騙,以及您可以執行哪些動作以取得進一步資訊。

網域摘要 區段:包含來自主要 詐騙情報深入解析 頁面的相同資訊。

WhoIs 數據 區段:發件者網域的技術資訊。

Explorer 調查 區段:在適用於 Office 365 的 Defender 組織中,本節包含連結,可開啟 [威脅 總管],以在 [ 網络 釣魚] 索引卷標上查看發件者的其他詳細數據。

類似的電子郵件 區段:包含下列有關詐騙偵測的資訊:

- Date

- 主旨

- 收件者

- Sender

- 寄件者 IP

選 取 [自定義資料行] 以移除顯示的數據行。 當您完成時,請選取 [ 套用]。

提示

若要查看其他項目的詳細數據而不離開詳細數據飛出視窗,請使用 飛出視窗頂端的 [上一個專案] 和 [下一個專案]。

飛出視窗頂端的 [上一個專案] 和 [下一個專案]。

若要將詐騙偵測從 [允許 ] 變更為 [封鎖 ],反之亦然,請參閱下一節。

覆寫詐騙情報決策

在 的 [ 詐騙情報深入解析 ] 頁面上 https://security.microsoft.com/spoofintelligence,使用下列其中一種方法來覆寫詐騙情報決策:

選取第一個數據行旁邊的複選框,從清單中選取一或多個專案。

- 選取出現的

[大量動作 ] 動作。

[大量動作 ] 動作。 - 在開啟的 [大量動作 ] 飛出視窗中,選取 [ 允許詐騙 ] 或 [ 封鎖詐騙],然後選取 [ 套用]。

- 選取出現的

按兩下複選框以外的數據列中的任何位置,從清單中選取專案。

在開啟的詳細數據飛出視窗中,選取飛出視窗頂端 的 [允許詐騙 ] 或 [ 封鎖 詐騙],然後選取 [ 套用]。

回到 [詐騙情報深入解析] 頁面,專案會從清單中移除,並新增至 位於 的 [租使用者允許/封鎖清單] 頁面上的 [詐騙發件者] 索引卷標。https://security.microsoft.com/tenantAllowBlockList?viewid=SpoofItem

關於允許的僞裝寄件者

來自允許詐騙寄件者 (自動偵測或手動設定) 的訊息,只能使用詐騙網域 和 傳送基礎結構的組合。 例如,允許以下僞裝的寄件者進行詐騙:

- 網域:gmail.com

- 基礎結構:tms.mx.com

只允許來自該網域/傳送基礎結構組的電子郵件進行詐騙。 不會自動允許其他嘗試詐騙 gmail.com 的寄件者。 來自源自 tms.mx.com 的其他網域中寄件者的郵件仍由詐騙情報進行檢查,可能會被封鎖。

在 Exchange Online PowerShell 或獨立 EOP PowerShell 中使用詐騙情報深入解析

在 PowerShell 中,您可以使用 Get-SpoofIntelligenceInsight Cmdlet 來 檢視 詐騙情報偵測到的允許和封鎖詐騙發件者。 若要手動允許或封鎖詐騙的寄件者,您必須使用 New-TenantAllowBlockListSpoofItems Cmdlet。 如需詳細資訊,請 參閱租使用者允許/封鎖清單中的使用PowerShell建立詐騙寄件人的允許專案 和 使用PowerShell在租用戶允許/封鎖清單中建立詐騙寄件者的封鎖專案。

若要在詐騙情報深入解析中檢視資訊,請執行下列命令:

Get-SpoofIntelligenceInsight

如需詳細的語法和參數資訊,請參閱 Get-SpoofIntelligenceInsight。

管理詐騙和網路釣魚的其他方式

勤於進行詐騙和網路釣魚防護。 以下相關方式可檢查詐騙您網域的寄件者,並協助防止他們損害您的組織:

檢查 詐騙郵件報告。 經常使用此報告來檢視及協助管理詐騙寄件者。 如需詳細資訊,請 參閱詐騙偵測報告。

檢閱您的SPF、DKIM和 DMARC 設定。 如需詳細資訊,請參閱下列文章:

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應