إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

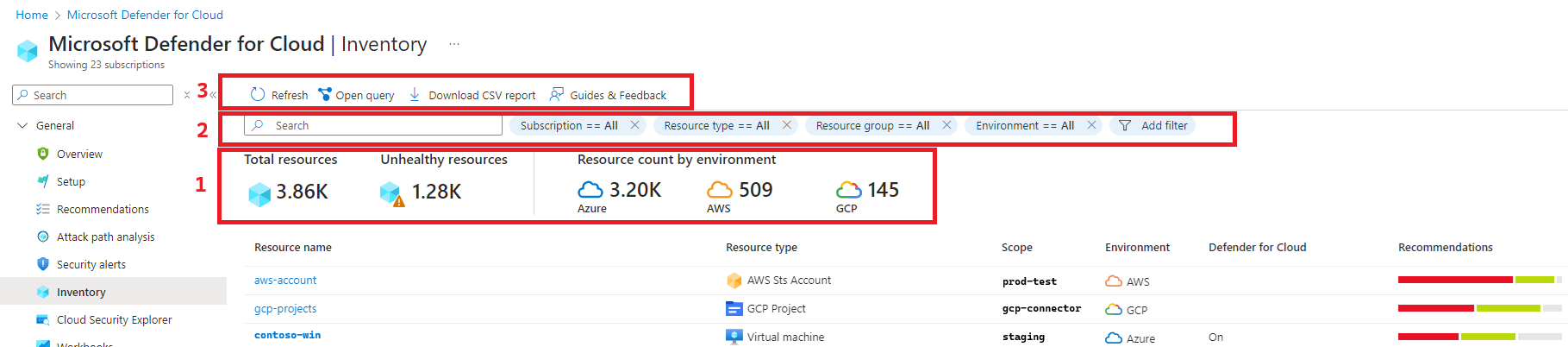

صفحة مخزون الأصول في Microsoft Defender for Cloud تظهر ><وضع الأمان للموارد التي ربطتها ب Defender for Cloud. يقدم رؤية موحدة وسياقية للبنية التحتية السحابية عبر Azure وAWS وGCP. يصنف الأصول حسب عبء العمل، والحرجية، وحالة التغطية، مع دمج بيانات الصحة، وإجراءات الأجهزة، وإشارات المخاطر في واجهة واحدة. يقوم Defender for Cloud بتحليل حالة الأمان للموارد المرتبطة باشتراكاتك بشكل دوري لتحديد المشكلات الأمنية المحتملة ويقدم لك توصيات نشطة. التوصيات النشطة هي توصيات يمكن حلها لتحسين وضع الأمان الخاص بك.

يقوم Defender for Cloud بتحليل حالة الأمان للموارد المتصلة به بشكل دوري. عندما يكون للموارد توصيات أمان نشطةأو تنبيهات أمان مقترنة بها، فإنها تظهر في المخزون.

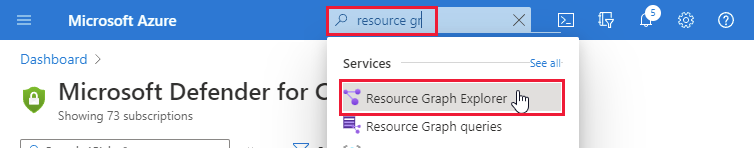

الوصول إلى مخزون الأصول في بوابة Azure

في بوابة Azure، انتقل إلى Microsoft Defender for Cloud>Inventory.

توفر صفحة المخزون معلومات حول:

- الموارد المتصلة. اكتشف بسرعة الموارد المرتبطة ب Defender for Cloud.

- الحالة الأمنية العامة: احصل على ملخص واضح حول حالة الأمان لموارد Azure المتصلة، AWS، وGCP، بما في ذلك إجمالي الموارد المتصلة ب Defender for Cloud، والموارد حسب البيئة، وعدد الموارد غير الصحية.

- التوصيات والتنبيهات: انتقل لأسفل إلى حالة موارد محددة لمشاهدة توصيات الأمان النشطة وتنبيهات الأمان لمورد.

- ترتيب أولويات المخاطر: تعين التوصيات المستندة إلى المخاطر مستويات المخاطر للتوصيات، استنادا إلى عوامل مثل حساسية البيانات، والتعرض للإنترنت، وإمكانات الحركة الجانبية، ومسارات الهجوم المحتملة.

- يتوفر تحديد أولويات المخاطر عندما يتم تفعيل خطة إدارة وضع الأمان السحابي في Defender.

- البرنامج. يمكنك مراجعة الموارد بواسطة التطبيقات المثبتة. للاستفادة من مخزون البرمجيات، يجب تفعيل خطة Defender Cloud Security Posture Management (CSPM)، أو خطة Defender for Servers.

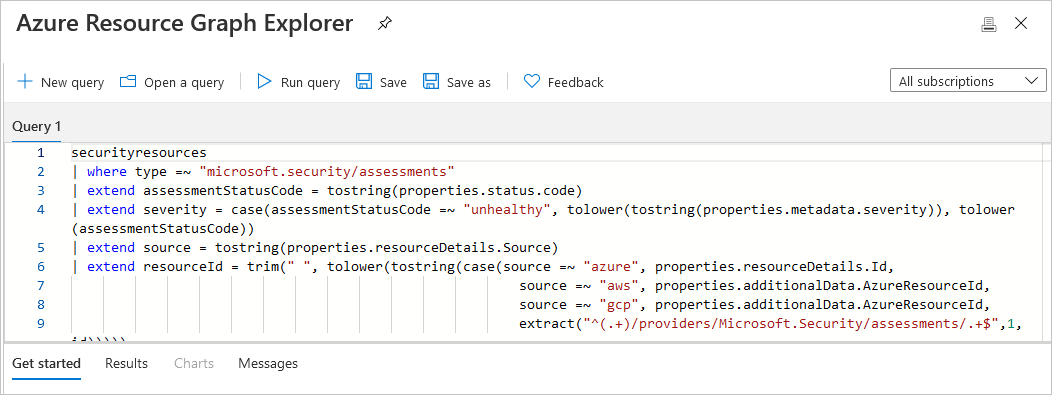

يستخدم المخزون Azure Resource Graph (ARG) للاستعلام واسترجاع البيانات على نطاق واسع. للحصول على رؤى مخصصة عميقة، يمكنك استخدام KQL للاستعلام عن المخزون.

مراجعة المخزون

- في Defender for Cloud في بوابة Azure، اختر Inventory. بشكل افتراضي، يتم فرز الموارد حسب عدد توصيات الأمان النشطة.

- راجع الإعدادات المتوفرة:

- في البحث، يمكنك استخدام بحث نصي مجاني للعثور على الموارد.

- إجمالي الموارد يعرض عدد الموارد المتصلة ب Defender for Cloud.

- تعرض الموارد غير السليمة عدد الموارد التي تتضمن توصيات وتنبيهات أمان نشطة.

- عدد الموارد حسب البيئة: إجمالي موارد Azure وAWS وGCP.

- حدد موردا للتنقل لأسفل للحصول على التفاصيل.

- في صفحة Resource Health الخاصة بالمورد، راجع المعلومات المتعلقة بالمورد.

- تعرض علامة التبويب Recommendations أي توصيات أمان نشطة، حسب ترتيب المخاطر. يمكنك التنقل لأسفل في كل توصية لمزيد من التفاصيل وخيارات المعالجة.

- تعرض علامة التبويب Alerts أي تنبيهات أمان ذات صلة.

مراجعة مخزون البرامج

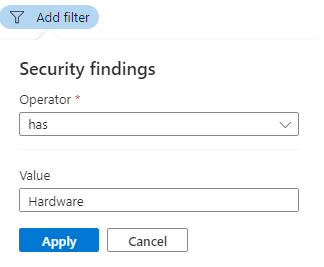

- تحديد التطبيق المثبت

- في القيمة، حدد التطبيقات التي تريد التصفية عليها.

- إجمالي الموارد: إجمالي عدد الموارد المرتبطة ب Defender for Cloud.

- الموارد غير السليمة: الموارد ذات توصيات الأمان النشطة التي يمكنك تنفيذها. تعرف على المزيد حول تنفيذ توصيات الأمان.

- عدد الموارد حسب البيئة: عدد الموارد في كل بيئة.

- اشتراكات غير مسجلة: أي اشتراك ضمن النطاق المحدد لم يتم ربطه بعد ب Microsoft Defender for Cloud.

- يتم عرض الموارد المتصلة ب Defender for Cloud وتشغيل تلك التطبيقات. تظهر الخيارات الفارغة أجهزة لا تتوفر فيها Defender for Servers/Defender for Endpoint.

تصفية المخزون

بمجرد تطبيق عوامل التصفية، يتم تحديث قيم الملخص لربطها بنتائج الاستعلام.

أدوات التصدير

تنزيل تقرير CSV - تصدير نتائج خيارات التصفية المحددة إلى ملف CSV.

Open querry - تصدير الاستعلام نفسه إلى Azure Resource Graph (ARG) لتحسين أو حفظ أو تعديل استعلام لغة Kusto (KQL).

كيف يعمل مخزون الأصول؟

بالإضافة إلى عوامل التصفية المعرفة مسبقا، يمكنك استكشاف بيانات مخزون البرامج من Resource Graph Explorer.

تم تصميم ARG لتوفير استكشاف الموارد بكفاءة مع القدرة على الاستعلام على نطاق واسع.

يمكنك استخدام Kusto Query Language (KQL) في مخزون الأصول لإنتاج رؤى عميقة بسرعة من خلال مقارنة بيانات Defender for Cloud مع خصائص الموارد الأخرى.

كيفية استخدام مخزون الأصول

من الشريط الجانبي ل Defender for Cloud، اختر Inventory.

استخدم المربع تصفية حسب الاسم لعرض مورد معين، أو استخدم عوامل التصفية للتركيز على موارد معينة.

بشكل افتراضي، يتم فرز الموارد حسب عدد توصيات الأمان النشطة.

هام

الخيارات الموجودة في كل عامل تصفية خاصة بالموارد الموجودة في الاشتراكات المحددة حاليًا وتحديداتك في عوامل التصفية الأخرى.

على سبيل المثال، إذا حددت اشتراكًا واحدًا فقط، ولم يكن لدى الاشتراك موارد مع توصيات أمان معلقة لمعالجة (0 موارد غير صحية)، فلن يكون لعامل تصفية التوصيات أي خيارات.

لاستخدام عامل تصفية نتائج الأمان، أدخل نصا مجانيا من المعرف أو التحقق من الأمان أو اسم CVE للعثور على ثغرة أمنية للتصفية إلى الموارد المتأثرة:

تلميح

تقبل نتائج الأمان وعوامل تصفية العلامات قيمة واحدة فقط. للتصفية حسب أكثر من عامل تصفية، استخدم إضافة عوامل تصفية.

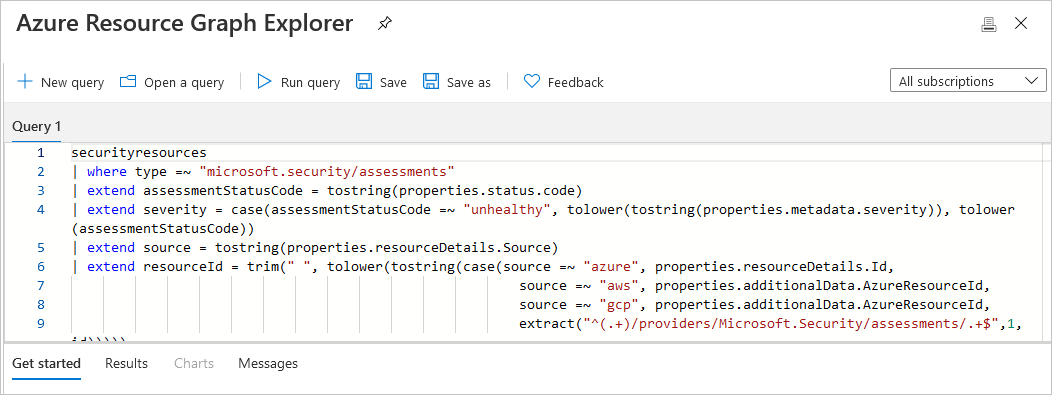

لعرض خيارات التصفية المحددة الحالية كاستعلام في Resource Graph Explorer، حدد Open query.

إذا قمت بتعريف بعض الفلاتر وتركت الصفحة مفتوحة، فإن Defender for Cloud لا يقوم بتحديث النتائج تلقائيا. لن تؤثر أي تغييرات على الموارد على النتائج المعروضة إلا إذا قمت بإعادة تحميل الصفحة يدويا أو تحديد تحديث.

تصدير المخزون

لحفظ المخزون الذي تمت تصفيته في نموذج CSV، حدد تنزيل تقرير CSV.

لحفظ استعلام في Resource Graph Explorer، حدد Open a query. عندما تكون جاهزا لحفظ استعلام، حدد حفظ باسم وفي حفظ الاستعلام، حدد اسم الاستعلام ووصفه، وما إذا كان الاستعلام خاصا أو مشتركا.

لن تؤثر التغييرات التي تم إجراؤها على الموارد على النتائج المعروضة إلا إذا قمت بإعادة تحميل الصفحة يدويا أو تحديد تحديث.

الوصول إلى مخزون البرامج

للوصول إلى مخزون البرامج، تحتاج إلى إحدى الخطط التالية:

- مسح الآلات بدون وكلاء من Defender إدارة وضعية أمان السحابة (CSPM).

- مسح الآلات بدون وكلاء من Defender للخوادم P2.

- Microsoft Defender لنقطة النهاية التكامل من Defender للخوادم.

أمثلة باستخدام Azure Resource Graph Explorer للوصول إلى بيانات مخزون البرمجيات واستكشاف

افتح Azure Resource Graph Explorer.

حدد نطاق الاشتراك التالي: securityresources/softwareinventories

أدخل أيًا من الاستعلامات التالية (أو قم بتخصيصها أو اكتب الاستعلام الخاص بك!) وحدد تشغيل الاستعلام.

أمثلة الاستعلام

لإنشاء قائمة أساسية بالبرامج المثبتة:

securityresources

| where type == "microsoft.security/softwareinventories"

| project id, Vendor=properties.vendor, Software=properties.softwareName, Version=properties.version

للتصفية حسب أرقام الإصدارات:

securityresources

| where type == "microsoft.security/softwareinventories"

| project id, Vendor=properties.vendor, Software=properties.softwareName, Version=tostring(properties. version)

| where Software=="windows_server_2019" and parse_version(Version)<=parse_version("10.0.17763.1999")

للعثور على الأجهزة التي بها مجموعة من منتجات البرامج:

securityresources

| where type == "microsoft.security/softwareinventories"

| extend vmId = properties.azureVmId

| where properties.softwareName == "apache_http_server" or properties.softwareName == "mysql"

| summarize count() by tostring(vmId)

| where count_ > 1

لدمج منتج برنامج مع توصية أمان أخرى:

(في هذا المثال - الأجهزة التي تحتوي على منافذ إدارة MySQL مثبتة ومكشوفة)

securityresources

| where type == "microsoft.security/softwareinventories"

| extend vmId = tolower(properties.azureVmId)

| where properties.softwareName == "mysql"

| join (

securityresources

| where type == "microsoft.security/assessments"

| where properties.displayName == "Management ports should be closed on your virtual machines" and properties.status.code == "Unhealthy"

| extend vmId = tolower(properties.resourceDetails.Id)

) on vmId

الخطوات التالية

- مراجعة توصيات الأمان

- إدارة التنبيهات الأمنية والاستجابة إليها

- التصدير المستمر - تصدير بيانات الأمان إلى SIEM أو SOAR أو أدوات أخرى

- إنشاء لوحات تحكم أمنية مخصصة باستخدام دفاتر العمل Azure

- تمكين خطط Defender for Cloud

- Connect حسابات AWS

- مشاريع ربط GCP

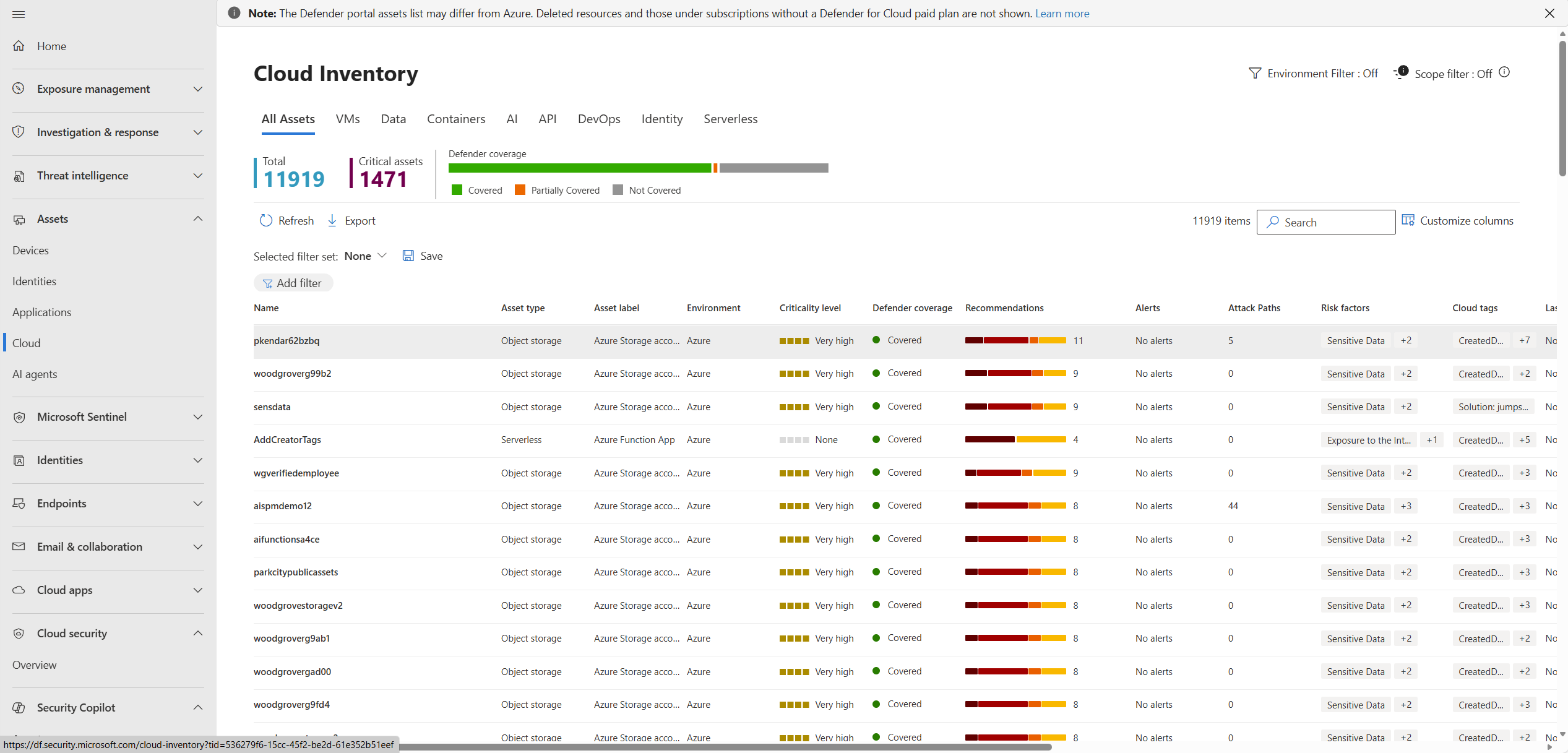

تصف هذه المقالة كيفية استخدام مخزون الأصول السحابية الموحد في Microsoft Defender for Cloud ضمن بوابة Microsoft Defender XDR لإدارة ومراقبة البنية التحتية السحابية المتعددة الخاصة بك.

Note

هذه القدرة حاليا قيد المعاينة. للمزيد من التفاصيل حول الفجوات والقيود الحالية، راجع القيود المعروفة.

Overview

يوفر مخزون الأصول السحابية رؤية موحدة وسياقية للبنية التحتية السحابية عبر بيئات Azure وAWS وGCP. يصنف الأصول حسب عبء العمل، والحرجية، وحالة التغطية مع دمج بيانات الصحة، وإجراءات الأجهزة، وإشارات المخاطر في واجهة واحدة.

الإمكانات الأساسية

رؤية السحب المتعددة الموحدة

- تغطية شاملة: عرض جميع الأصول السحابية عبر Azure وAWS وGCP وغيرها من المنصات المدعومة

- واجهة متسقة: لوح زجاجي واحد لإدارة الأصول متعددة السحابات

- المزامنة في الوقت الحقيقي: معلومات الأصول المحدثة عبر جميع بيئات السحابة المتصلة

- العلاقات عبر المنصات: فهم التبعيات والروابط بين الأصول عبر مزودي السحابة المختلفين

رؤى خاصة بعبء العمل

يتم تنظيم المخزون حسب أنواع عبء العمل، حيث يوفر كل منها رؤية وبيانات مخصصة:

- Virtual Machines: حساب الحالات عبر مزودي السحابة باستخدام بيانات وضع الأمان والثغرات

- موارد البيانات: قواعد البيانات، حسابات التخزين، وخدمات البيانات مع رؤى الامتثال والتعرض

- الحاويات: مجموعات Kubernetes، مثيلات الحاويات، وسجلات الحاويات مع نتائج مسح أمني

- خدمات الذكاء الاصطناعي/تعلم الآلة: الذكاء الاصطناعي وموارد التعلم الآلي مع سياق الحوكمة والأمن

- واجهات برمجة التطبيقات (APIs): واجهات برمجة تطبيقات REST، وظائف بدون خادم، وخدمات تكامل مع تحليل التعريض

- موارد DevOps: خطوط أنابيب CI/CD، مستودعات، وأدوات تطوير مع رؤى أمنية

- موارد الهوية: حسابات الخدمة، الهويات المدارة، ومكونات التحكم في الوصول

- بدون خادم: الدوال، تطبيقات المنطق، وموارد الحوسبة المدفوعة بالأحداث

الترشيح والتحديد المتقدم

- تحديد النطاق المستمر: استفيد من ناظرات السحابة لتصفية متسقة عبر التجارب

- التصفية متعددة الأبعاد: تصفية حسب البيئة، عبء العمل، مستوى المخاطر، حالة الامتثال، والمزيد

- قدرات البحث: اكتشاف سريع للأصول من خلال وظيفة بحث شاملة

- العروض المحفوظة: إنشاء وصيانة عروض مفلترة مخصصة لاحتياجات تشغيلية مختلفة

تصنيف الأصول والبيانات الوصفية

تصنيف الأهمية الحرجة للأصول

يتم تصنيف الأصول تلقائيا بناء على:

- تأثير الأعمال: يتحدد بناء على نوع الأصل، والتبعيات، والأهمية التنظيمية

- وضع الأمان: يعتمد على التكوين، الثغرات، وحالة الامتثال

- عوامل الخطر: بما في ذلك التعرض للالإنترنت، حساسية البيانات، وأنماط الوصول

- التصنيفات المخصصة: قواعد الحرج المعرفة من قبل المستخدم والتجاوزات:

مؤشرات حالة التغطية

يعرض كل أصل معلومات التغطية:

- Protected: تفعيل الحماية الكاملة Defender for Cloud

- جزئي: بعض ميزات الأمان مفعلة، وأخرى متاحة للترقية

- Unprotected: لا يوجد حماية Defender for Cloud، يتطلب الانضمام

- مستبعد: مستبعد صراحة من المراقبة أو الحماية

إشارات الصحة والمخاطر

توفر مؤشرات المخاطر المتكاملة سياقا شاملا للأصول:

- تنبيهات الأمان: الحوادث الأمنية النشطة واكتشافات التهديدات

- الثغرات: نقاط ضعف أمنية معروفة وتحديثات مطلوبة

- حالة الامتثال: تقييم الامتثال التنظيمي والسياسات

- مقاييس التعرض: إمكانية الوصول إلى الإنترنت، الوصول المميز، وبيانات سطح الهجوم

التنقل والتصفية

الوصول إلى مخزون السحابة

- انتقل إلى بوابة Microsoft Defender

- اختر سحابة الأصول> من الملاحة الرئيسية

- استخدم علامات تبويب خاصة بعبء العمل للعروض المركزة:

- جميع الأصول: عرض شامل عبر جميع أنواع عبء العمل

- الآلات الافتراضية: جرد ورؤى خاصة بالآلة الافتراضية

- البيانات: موارد البيانات بما في ذلك قواعد البيانات والتخزين

- الحاويات: موارد الحاويات وKubernetes

- الذكاء الاصطناعي: الذكاء الاصطناعي وخدمات التعلم الآلي

- واجهة برمجة التطبيقات (API): واجهات برمجة التطبيقات وخدمات التكامل

- DevOps: موارد خط أنابيب التطوير والنشر

- الهوية: مكونات إدارة الهوية والوصول

- بدون خادم: موارد حسابية مدفوعة بالوظيفة والأحداث

استخدام المرشحات بشكل فعال

- تصفية البيئة: اختر مزودي السحابة المحدد (Azure، AWS، GCP) أو عرض جميع البيئات

- تصفية النطاق: تطبيق نطاقات السحابة لإدارة حدود المنظمة

- التصفية القائمة على المخاطر: ركز على الأصول عالية المخاطر أو المعرضة التي تتطلب اهتماما فوريا

- تصفية عبء العمل: تضييق النتائج لأنواع محددة من موارد السحابة

- تصفية الحالة: تصفية حسب حالة الحماية، حالة الامتثال، أو مؤشرات الصحة

البحث والاكتشاف

- البحث النصي: ابحث عن الأصول بالاسم، أو معرف المصدر، أو سمات البيانات الوصفية

- البحث القائم على العلامات: تحديد موقع الأصول باستخدام علامات وتسميات مزودي السحابة

- الاستعلامات المتقدمة: استخدم تركيبات مرشحات معقدة لاكتشاف الأصول بدقة

- قدرات التصدير: تصدير النتائج المفلترة للتقارير والتحليل

تفاصيل الأصول ورؤى

معلومات شاملة عن الأصول

كل أصل يوفر معلومات مفصلة تشمل:

- البيانات الوصفية الأساسية: أسماء الموارد، المعرفات، المواقع، والختام الزمنية للإنشاء

- تفاصيل التكوين: الإعدادات الحالية، السياسات، والتكوينات المطبقة

- وضع الأمان: حالة الامتثال، تقييمات الثغرات، وتوصيات الأمان

- تقييم المخاطر: تحليل التعرض، استخبارات التهديدات، وتقييم المخاطر

- العلاقات: التبعيات، الروابط، والموارد ذات الصلة عبر البيئة

تكامل توصيات الأمان

الأصول ترتبط مباشرة بتوصيات الأمن ذات الصلة:

- تحسينات التكوين: سوء التكوين وفرص التقوية

- معالجة الثغرات: إدارة التحديثات وتحديثات الأمان

- التحكم في الوصول: تحسين الهوية والأذونات

- أمن الشبكة: قواعد الجدار الناري، تقسيم الشبكة، وتقليل التعرض

سير عمل الاستجابة للحوادث

يدعم المخزون عمليات الأمن من خلال:

- ارتباط التنبيهات: ربط تنبيهات الأمان بأصول محددة لتسريع التحقيق

- إجراءات الاستجابة: الوصول المباشر إلى سير عمل المعالجة وقدرات الاستجابة

- الدعم الجنائي: سياق مفصل للأصول للتحقيق وتحليل الحوادث

- تكامل الأتمتة: الوصول إلى واجهة برمجة التطبيقات لتنسيق الأمان والاستجابة التلقائية

التكامل مع إدارة التعرض

تصور مسار الهجوم

تتكامل الأصول في المخزون مع تحليل مسار الهجوم:

- المشاركة في المسار: اطلع على مسارات الهجوم التي تتضمن أصولا محددة

- تحديد نقاط الاختناق: أبرز الأصول التي تعتبر نقاط تقارب حرجة

- تصنيف الأهداف: تحديد الأصول التي تعتبر أهدافا هجومية شائعة

- تحليل نقطة الدخول: فهم أي الأصول توفر فرص وصول أولية

إدارة الأصول الهامة

يدعم المخزون سير عمل الأصول الحيوية:

- التصنيف التلقائي: يمكن تصنيف الأصول تلقائيا على أنها حرجة بناء على قواعد محددة مسبقا

- التعيين اليدوي: يمكن لفرق الأمن تصنيف الأصول كأصول حرجة يدويا

- وراثة الحرجية: يمكن أن تؤثر علاقات الأصول على تصنيفات الحرجة

- أولوية الحماية: تحظى الأصول الحيوية بمراقبة وحماية محسنة

تكامل إدارة الثغرات

تتصل الأصول السحابية بسلاسة مع إدارة الثغرات:

- عرض الثغرات الموحد: شاهد ثغرات السحابة ونقاط النهاية في لوحات المعلومات الموحدة

- تحديد الأولويات بناء على المخاطر: يتم إعطاء الأولوية للنقاط الضعيفة بناء على سياق الأصول وتأثير الأعمال

- تتبع المعالجة: مراقبة تقدم معالجة الثغرات عبر البيئات السحابية

- تقارير الامتثال: إنشاء تقارير ثغرات تتضمن بيانات السحابة ونقاط النهاية

إعداد التقارير والتحليلات

التقارير المدمجة

- تقارير التغطية: قيم Defender for Cloud النشر عبر محفظتك السحابية

- تقييمات المخاطر: تحليل شامل للمخاطر عبر بيئات السحب المتعددة

- لوحات تحكم الامتثال: تتبع حالة الامتثال التنظيمي عبر جميع أصول السحابة

- تحليل الاتجاهات: مراقبة التغيرات في وضع الأمان مع مرور الوقت

تحليلات مخصصة

- البحث المتقدم: استعلام بيانات الأصول السحابية باستخدام KQL للتحليل المخصص

- الوصول إلى واجهة برمجة التطبيقات: الوصول البرمجي إلى بيانات المخزون للتقارير والتكامل المخصص

- قدرات التصدير: تصدير بيانات الأصول بصيغ مختلفة للتحليل الخارجي

- تكامل لوحة التحكم: أنشئ لوحات تحكم مخصصة باستخدام بيانات مخزون الأصول السحابية

تحديد الخدمة واعتباراتها

القيود الحالية

- تحديثات فورية: قد تكون بعض تغييرات الأصول تتأخر قليلا قبل ظهورها في المخزون

- البيانات التاريخية: معلومات محدودة عن الأصول التاريخية خلال فترة النشر الأولية

الاعتبارات الخاصة بالأداء

- البيئات الكبيرة: يساعد التصفية وتحديد النطاق في إدارة الأداء في بيئات تحتوي على آلاف الأصول

- معدلات التحديث: يتم تحديث بيانات الأصول بشكل دوري؛ قد تتطلب البيانات الفورية وصولا مباشرا لوحدة تحكم مزود السحابة

- تبعيات الشبكة: تتطلب وظيفة الجرد اتصالا موثوقا بواجهات برمجة التطبيقات المتوفرة لمزودي السحابة

حدود النطاق

قد تظهر بعض الأصول خارج نطاق السحابة المحددة:

- التبعيات متعددة النطاقات: أصول ذات علاقات تمتد عبر نطاقات متعددة

- الأصول العائمة: أنواع معينة من الأصول التي لا تدعم التحديد الدقيق

- الأذونات الموروثة: الأصول التي ترث الأذونات من الموارد الأصلية خارج النطاق

أفضل الممارسات

إدارة المخزون

- مراجعات دورية: مراجعة مخزون الأصول بشكل دوري للتحقق من الدقة والكمال

- استراتيجية الوسم: تنفيذ وسم متسق عبر بيئات السحابة لتحسين التنظيم

- تكوين النطاق: قم بإعداد نطاقات سحابية مناسبة لتتناسب مع الهيكل التنظيمي

- تحسين المرشحة: إنشاء وحفظ تركيبات مرشح مفيدة لعمليات يومية فعالة

عمليات الأمان

- التركيز على الأصول الحيوية: إعطاء الأولوية لمراقبة وحماية الأصول الحيوية للأعمال

- النهج القائم على المخاطر: استخدم مؤشرات المخاطر لتوجيه الانتباه الأمني وتخصيص الموارد

- سير عمل التكامل: استفيد من بيانات المخزون في عمليات الاستجابة للحوادث وإدارة الثغرات

- فرص الأتمتة: حدد المهام المتكررة التي يمكن أتمتتها باستخدام واجهات برمجة التطبيقات الخاصة بالمخزون

مراجعة المخزون

في بوابة Microsoft Defender، انتقل إلى Assets>Cloud.

راجع نظرة عامة على الأصول السحابية الموحدة:

- إجمالي الموارد عبر جميع البيئات السحابية المتصلة

- ملخص وضعية الأمن يوضح الموارد الصحية مقابل غير الصحية

- <مقاييس التغطية> التي تشير إلى حالة الحماية Defender for Cloud

- توزيع المخاطر الذي يظهر الأصول حسب مستوى المخاطر

استخدم علامات تبويب خاصة بعبء العمل للتركيز على أنواع الأصول المحددة:

- اختر الأجهزة الافتراضية للآلات الافتراضية ونسخ العينات

- اختر البيانات لقواعد البيانات وموارد التخزين

- اختر الحاويات ل Kubernetes والأصول المتعلقة بالحاويات

- اختر الذكاء الاصطناعي لأعباء عمل الذكاء الاصطناعي وتعلم الآلة

- اختر API لإدارة الواجهة ونقاط النهاية

- اختر DevOps لموارد خط أنابيب التطوير

- اختر الهوية لأصول إدارة الهوية والوصول

- اختر Serverless للدوال والحوسبة بدون خادم

تطبيق مرشح النطاق العالمي للتركيز على نطاقات سحابية محددة أو حدود تنظيمية محددة

اختر موردا لعرض المعلومات التفصيلية:

- توصيات الأمان المرتبة حسب مستوى المخاطر

- تنبيهات أمنية مع رؤى لاكتشاف التهديدات

- مشاركة مسار الهجوم تظهر المشاركة في سيناريوهات الهجوم المحتملة

- حالة الامتثال لمعايير الأمان

- عوامل الخطر بما في ذلك التعرض للإنترنت وإمكانية الحركة الجانبية