إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

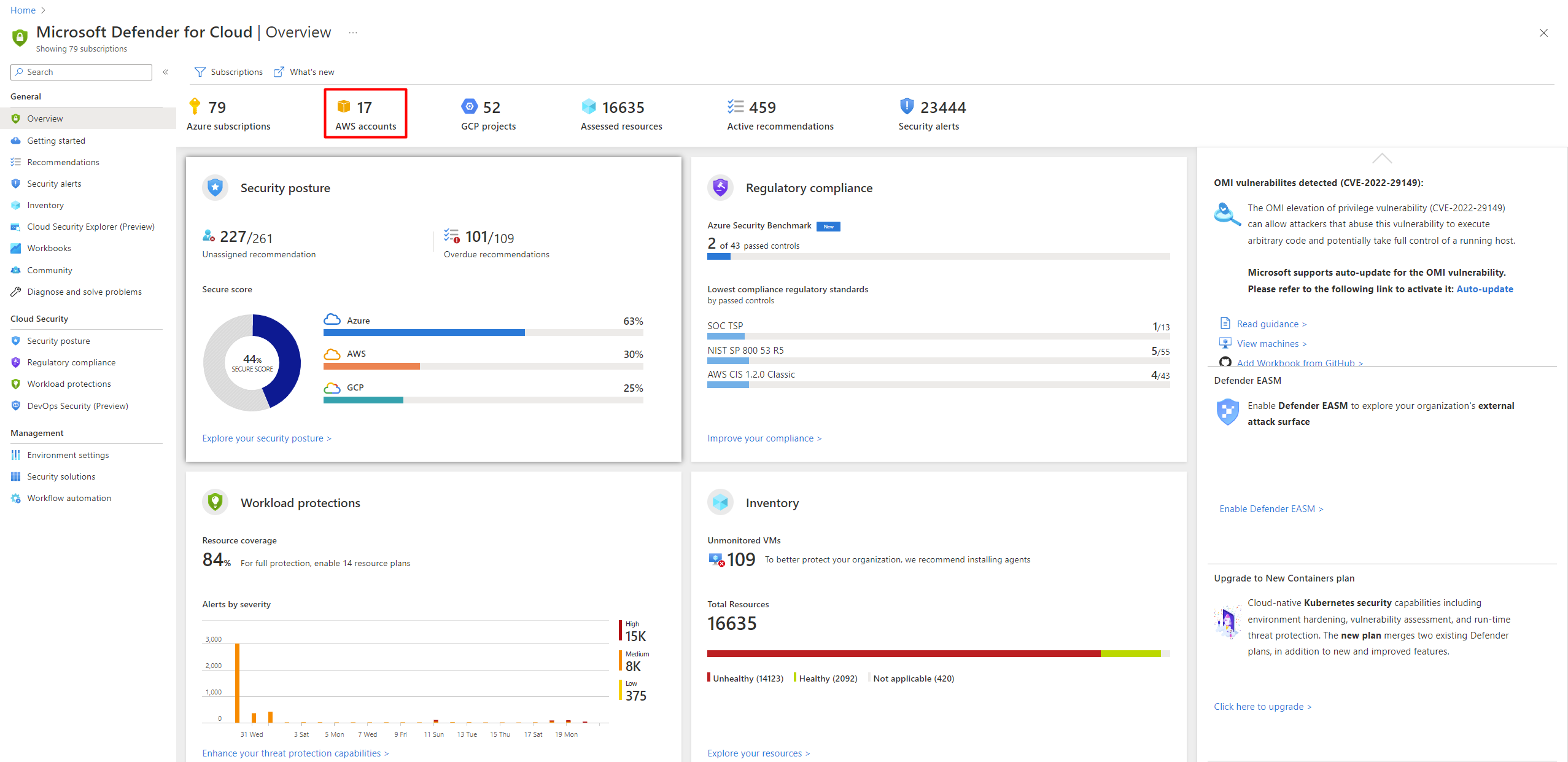

يساعد Microsoft Defender for Cloud في حماية أعباء العمل التي تعمل في Amazon Web Services (AWS). لتقييم موارد AWS الخاصة بك والحصول على توصيات أمنية، تحتاج إلى ربط حسابك على AWS ب Defender for Cloud. يجمع الموصل إشارات التكوين والأمان من خدمات AWS. باستخدام هذه المعلومات، يمكن ل Defender for Cloud تحليل وضعية الوضعية، وتوليد التوصيات، وتقديم تنبيهات سطحية.

لمزيد من المعلومات، شاهد فيديو موصل New AWS بتقنية Defender for Cloud من سلسلة فيديو Defender for Cloud في سلسلة فيديوهات Field.

هام

إذا كنت قد ربطت حساب AWS الخاص بك بالفعل ب Microsoft Sentinel، فقد تحتاج إلى إعداد إضافي عند توصيله ب Defender for Cloud. هذا التكوين الإضافي يمنع مشاكل النشر أو الابتلاع. لمزيد من المعلومات، راجع ربط حساب AWS متصل ب Sentinel إلى Defender for Cloud.

هندسة المصادقة

عند توصيل حساب AWS، يقوم Microsoft Defender for Cloud بالتحقق من الهوية إلى AWS باستخدام الثقة الموحدة وبيانات الاعتماد قصيرة الأمد، دون تخزين الأسرار طويلة الأمد.

تعرف أكثر على كيف يتم إنشاء المصادقة بين Microsoft Entra ID وAWS، بما في ذلك أدوار IAM وعلاقات الثقة التي تنشأ أثناء التوظيف.

المتطلبات الأساسية

قبل أن تربط حساب AWS الخاص بك، تأكد من أنك تملك:

اشتراك في Microsoft Azure. إذا لم يكن لديك واحد، اشترك في اشتراك مجاني.

Microsoft Defender for Cloud مفعل على ذلك الاشتراك.

الوصول إلى حساب AWS.

إذن لإنشاء الموارد في Azure (مساهم أو أعلى).

تنطبق متطلبات إضافية عند تفعيل خطط Defender المحددة. راجع متطلبات خطة الموصل الأصلية.

إشعار

موصل AWS غير متوفر على السحب الحكومية الوطنية (Azure Government، Microsoft Azure التي تديرها 21Vianet).

متطلبات خطة الموصل الأصلي

كل خطة Defender لها متطلبات إعداد محددة.

- Defender للحاويات

- Defender ل SQL

- Defender لقواعد البيانات مفتوحة المصدر (المعاينة)

- Defender للخوادم

- إدارة وضع الأمان السحابي في Defender

- على الأقل هناك عنقود واحد من Amazon EKS مع إمكانية الوصول إلى خادم Kubernetes API الخاص ب Kubernetes. إذا لم يكن لديك واحد، أنشئ عنقود EKS جديد.

- القدرة على إنشاء قائمة انتظار Amazon SQS، وتدفق توصيل Kinesis Data Firehose، ودلو Amazon S3 في نفس المنطقة التي يوجد بها العنقود.

توصيل حساب AWS الخاص بك

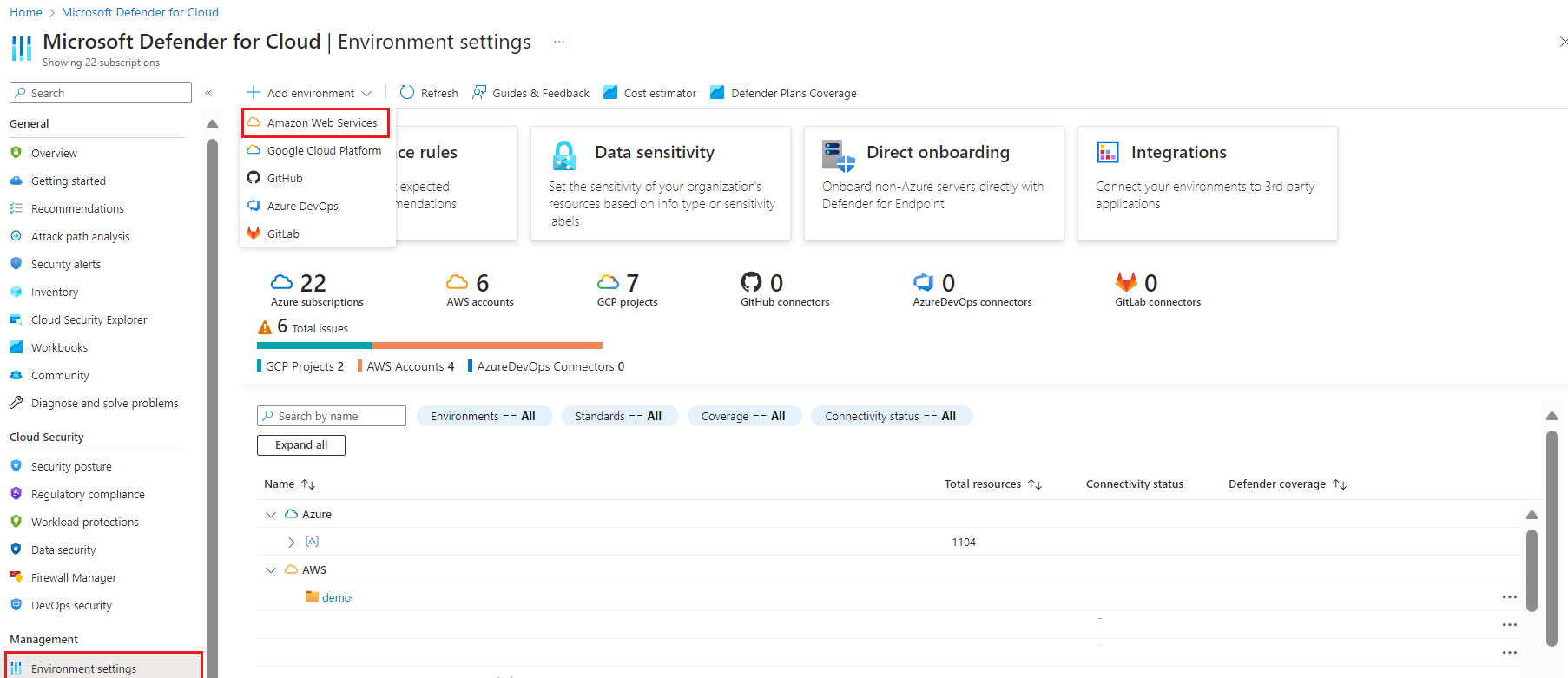

سجل الدخول إلى بوابة Azure.

اذهب إلى Defender for Cloud>إعدادات البيئة.

حدد إضافة بيئة>الأمازون خدماتAmazon للتصفح.

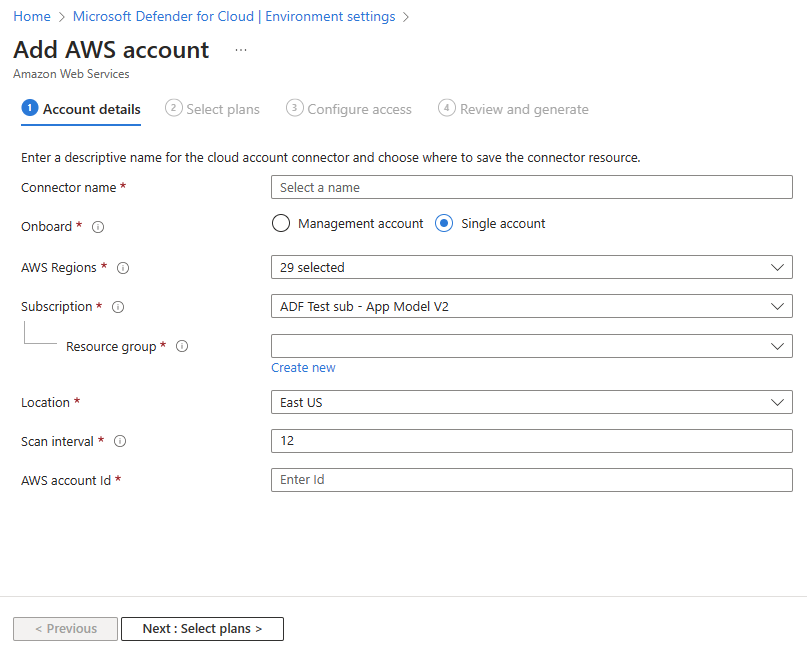

أدخل تفاصيل حساب AWS، بما في ذلك منطقة Azure حيث سيتم إنشاء مورد الموصل.

استخدم القائمة المنسدلة AWS regions لتحديد المناطق Defender for Cloud الشاشات. المناطق التي تلغي تحديدها لا تتلقى استدعاءات API من Defender for Cloud.

اختر فترة مسح (4، 6، 12، أو 24 ساعة).

هذا الاختيار يحدد الفترة القياسية لمعظم فحوصات الوضعية. بعض جامعي البيانات الذين لديهم فترات زمنية ثابتة يعملون بشكل أكثر تكرارا، بغض النظر عن هذا الإعداد:

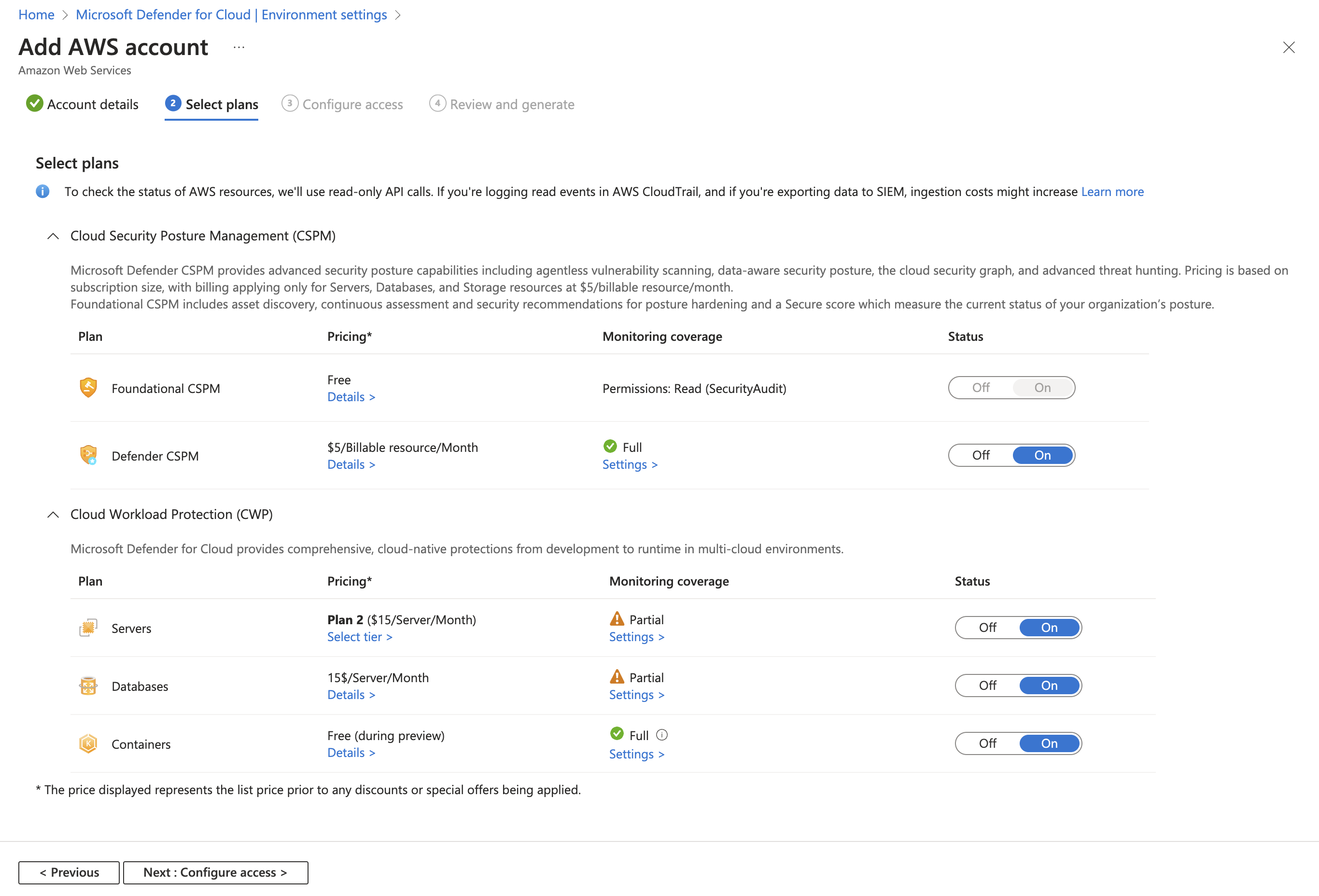

الفاصل الزمني للمسح الضوئي جامعو البيانات ساعة EC2Instance، ECRImage، ECRRepository، RDSDBInstance، S3Bucket، S3BucketTags، S3Region، EKSCluster، EKSClusterName، EKSNodegroup، EKSNodegroupName، AutoScalingAutoScalingGroup 12 ساعة EcsClusterArn، EcsService، EcsServiceArn، EcsTaskDefinition، EcsTaskDefinitionArn، EcsTaskDefinitionTags، AwsPolicyVersion، LocalPolicyVersion، AwsEntitiesForPolicy، localEntitiesForPolicy، BucketEncryption، BucketPolicy، S3PublicAccessBlockConfiguration، BucketVersioning، S3LifeCycleConfiguration، BucketPolicyStatus، S3ReplicationConfiguration، S3AccessControlList، S3BucketLoggingConfig، PublicAccessBlockConfiguration اختر Next: اختر الخطط، واختر Defender الخطط التي تريد تفعيلها.

راجع اختيارات الخطط الافتراضية، حيث قد يتم تفعيل بعض الخطط تلقائيا حسب إعدادك. على سبيل المثال، توسع خطة قواعد البيانات تغطية Defender for SQL لتشمل AWS EC2، وRDS Custom for SQL Server، وقواعد البيانات العلائقية مفتوحة المصدر على RDS.

قد تتحمل كل خطة رسوما. تعرف أكثر على Defender for Cloud preciing.

هام

لتقديم توصيات up-toبتاريخ محدد، إدارة وضع الأمان السحابي في Defender يستقص واجهات برمجة تطبيقات موارد AWS عدة مرات في اليوم. هذه المكالمات للقراءة فقط لا تتحمل أي رسوم AWS. ومع ذلك، إذا فعلت تسجيل أحداث القراءة، قد يقوم CloudTrail بتسجيلها. تصدير هذه البيانات إلى أنظمة SIEM الخارجية قد يزيد من تكاليف الاستيعاب. إذا لزم الأمر، قم بتصفية المكالمات للقراءة فقط من:

arn:aws:iam::<accountId>:role/CspmMonitorAwsاختر تكوين الوصول، واختار:

- الوصول الافتراضي: يمنح الأذونات المطلوبة للقدرات الحالية والمستقبلية.

- أقل امتياز: يمنح فقط الأصوات المطلوبة اليوم. قد تتلقى إشعارات إذا احتجت إلى وصول إضافي لاحقا.

اختر طريقة نشر:

- تشكيل سحاب AWS

- تيرافورم.

إشعار

عند دمج حساب management، يستخدم Defender for Cloud مجموعات AWS StackSets وينشئ موصلات للحسابات الفرعية تلقائيا. يتم تفعيل التوفير التلقائي للحسابات المكتشفة حديثا.

إشعار

إذا اخترت حساب الإدارة لإنشاء موصل إلى حساب إدارة، فإن تبويب الانضمام باستخدام Terraform غير مرئي في واجهة المستخدم. لا يزال الانضمام إلى Terraform مدعوما. للحصول على إرشاد، راجع دمج بيئة AWS/GCP الخاصة بك Microsoft Defender for Cloud مع Terraform.

اتبع التعليمات على الشاشة لنشر قالب CloudFormation. إذا اخترت Terraform، اتبع تعليمات النشر المكافئة المقدمة في البوابة.

حدد التالي:مراجعة وإنشاء.

حدد إنشاء.

يبدأ Defender for Cloud بمسح موارد AWS الخاصة بك. تظهر توصيات الأمان في غضون ساعات قليلة. بعد الانضمام إلى AWS، يمكنك مراقبة وضعية AWS، والتنبيهات، ومخزون الموارد في Defender for Cloud.

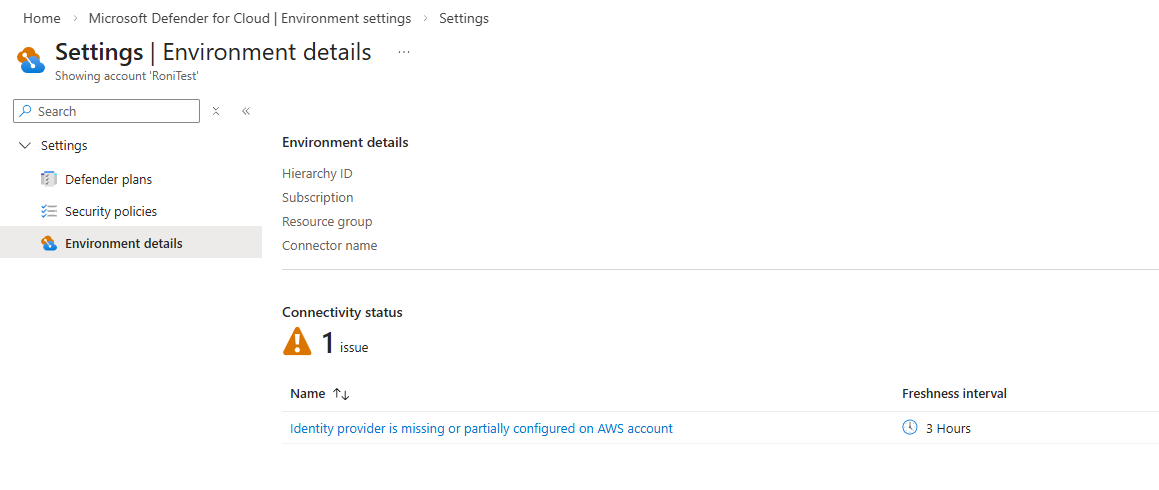

التحقق من صحة الموصل

للتأكد من أن موصل AWS يعمل بشكل صحيح:

سجل الدخول إلى بوابة Azure.

اذهب إلى Defender for Cloud>إعدادات البيئة.

حدد موقع حساب AWS وراجع عمود حالة الاتصال لمعرفة ما إذا كان الاتصال سليما أو يعاني من مشاكل.

اختر القيمة المعروضة في عمود حالة الاتصال لعرض المزيد من التفاصيل.

صفحة تفاصيل البيئة تسرد أي مشاكل تم اكتشافها في الإعدادات أو الأذونات تؤثر على الاتصال بحساب AWS.

إذا كانت هناك مشكلة، يمكنك اختيارها لعرض وصف المشكلة وخطوات المعالجة الموصى بها. في بعض الحالات، يتم توفير نص للمعالجة للمساعدة في حل المشكلة.

تعرف أكثر على استكشاف أخطاء موصلات السحابة المتعددة.

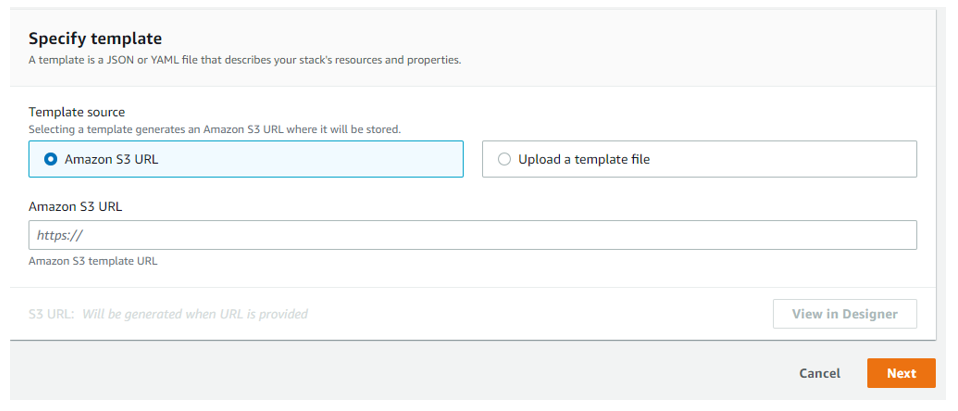

نشر قالب CloudFormation إلى حساب AWS الخاص بك

كجزء من عملية الانضمام، قم بنشر قالب CloudFormation الذي تم إنشاؤه:

- كستاك (حساب واحد)

- كحساب إدارة (StackSet )

خيارات نشر القوالب

Amazon S3 URL: قم بتحميل قالب CloudFormation الذي تم تنزيله إلى مستودع S3 الخاص بك باستخدام تكوينات الأمان الخاصة بك. قدم رابط S3 في معالج نشر AWS.

رفع ملف قالب: تقوم AWS تلقائيا بإنشاء دلو S3 لتخزين القالب. قد يؤدي هذا التكوين إلى تحفيز التوصية

S3 buckets should require requests to use Secure Socket Layer. يمكنك إصلاحه بتطبيق سياسة الدلو التالية:

{

"Id": "ExamplePolicy",

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AllowSSLRequestsOnly",

"Action": "s3:*",

"Effect": "Deny",

"Resource": [

"<S3_Bucket_ARN>",

"<S3_Bucket_ARN>/*"

],

"Condition": {

"Bool": {

"aws:SecureTransport": "false"

}

},

"Principal": "*"

}

]

}

إشعار

عند تشغيل CloudFormation StackSets عند إعداد حساب إدارة AWS، قد تواجه رسالة الخطأ التالية: You must enable organizations access to operate a service managed stack set

تشير رسالة الخطأ هذه إلى أنك لم تقم بتمكين الوصول الموثوق لمنظمات AWS.

لإصلاح هذا الخطأ، تحتوي صفحة CloudFormation StackSets على تنبيه مع زر يمكنك اختياره لتمكين الوصول الموثوق. بعد تفعيل الوصول الموثوق، شغل مكدس CloudFormation مرة أخرى.

هل تحتاج إلى تحديث قالب CloudFormation؟

يساعدك هذا الجدول في تحديد ما إذا كنت بحاجة إلى تحديث قالب CloudFormation المنشور في حسابك على AWS.

| خطوه | السؤال | إذا كان نعم | إذا لم يكن كذلك |

|---|---|---|---|

| 1 | هل قمت بتمكين خطة Defender جديدة (مثل CSPM، Databases، Defender for Containers)؟ | قم بتحديث حزمة CloudFormation بأحدث قالب. | اذهب إلى الخطوة 2. |

| 2 | هل تقوم بتعديل إعدادات الخطة (مثلا، تفعيل التوفير التلقائي أو تغيير المنطقة)؟ | قم بتحديث حزمة CloudFormation بأحدث قالب. | انتقل إلى الخطوة 3. |

| 3 | هل أصدرت Microsoft نسخة جديدة من القالب؟ (على سبيل المثال، دعم ميزات جديدة، إصلاح الأخطاء، أو تحديث وقت التشغيل) | قم بتحديث حزمة CloudFormation بأحدث قالب. | اذهب إلى الخطوة 4. |

| 4 | هل تواجه أخطاء نشر1 (على سبيل المثال، خطأ رفض الوصول، وجود كيان بالفعل، وقت تشغيل لامبدا)؟ | قم بتحديث حزمة CloudFormation بأحدث قالب. | لا حاجة لتحديث قالب CloudFormation. |

1 إذا كنت تتلقى أخطاء محددة، أو أخطاء في نشر قالب CloudFormation، راجع جدول حل الأخطاء في CloudFormation.

عرض تغطيتك الحالية

يوفر Defender for Cloud الوصول إلى workbooks عبر Azure workbooks. المصنفات هي تقارير قابلة للتخصيص توفر رؤى حول وضع الأمان الخاص بك.

يساعدك مصنف التغطية على فهم تغطيتك الحالية من خلال إظهار الخطط التي تم تمكينها على اشتراكاتك ومواردك.

تفعيل إدخال سجل AWS CloudTrail (معاينة)

يمكن لإدخال أحداث إدارة AWS CloudTrail تعزيز رؤى الهوية والتكوين من خلال إضافة سياق لتقييمات CIEM، ومؤشرات المخاطر القائمة على النشاط، واكتشاف تغير التكوين.

تعرف أكثر على دمج سجلات AWS CloudTrail مع Microsoft Defender for Cloud (Preview).

معرفة المزيد

اطلع على المدونات التالية:

الخطوات التالية

- تعيين الوصول إلى مالكي حمل العمل.

- احم جميع مواردك باستخدام Defender for Cloud.

- إعداد الأجهزة المحلية ومشاريع GCP.

- احصل على إجابات للأسئلة الشائعة حول إلحاق حساب AWS الخاص بك.

- استكشاف أخطاء الموصلات متعددة السحابات وإصلاحها.