صفحات الكيان في Microsoft Sentinel

عندما تصادف حساب مستخدم أو اسم مضيف أو عنوان IP أو مورد Azure في التحقيق في الحادث، قد تقرر أنك تريد معرفة المزيد عنه. على سبيل المثال، قد ترغب في معرفة سجل نشاطه، وما إذا كان قد ظهر في تنبيهات أو حوادث أخرى، وما إذا كان قد قام بأي شيء غير متوقع أو خارج عن الطابع، وما إلى ذلك. باختصار، تريد معلومات يمكن أن تساعدك في تحديد نوع التهديد الذي تمثله هذه الكيانات وتوجيه تحقيقك وفقا لذلك.

هام

يتوفر Microsoft Sentinel كجزء من النظام الأساسي لعمليات الأمان الموحدة في مدخل Microsoft Defender. يتم الآن دعم Microsoft Sentinel في مدخل Defender لاستخدام الإنتاج. لمزيد من المعلومات، راجع Microsoft Sentinel في مدخل Microsoft Defender.

صفحات الكيان

في هذه الحالات، يمكنك تحديد الكيان (سيظهر كارتباط قابل للنقر) ونقله إلى صفحة كيان، ورقة بيانات مليئة بالمعلومات المفيدة حول هذا الكيان. يمكنك أيضًا الوصول إلى صفحة كيان عن طريق البحث مباشرة عن الكيانات في صفحة سلوك كيان Microsoft Sentinel. تتضمن أنواع المعلومات التي ستجدها في صفحات الكيانات حقائق أساسية عن الكيان، وجدولاً زمنيًا للأحداث البارزة المتعلقة بهذا الكيان، ونتيجة معرفية حول سلوك الكيان.

وبشكل أكثر تحديدًا، تتكون صفحات الكيان من ثلاثة أجزاء:

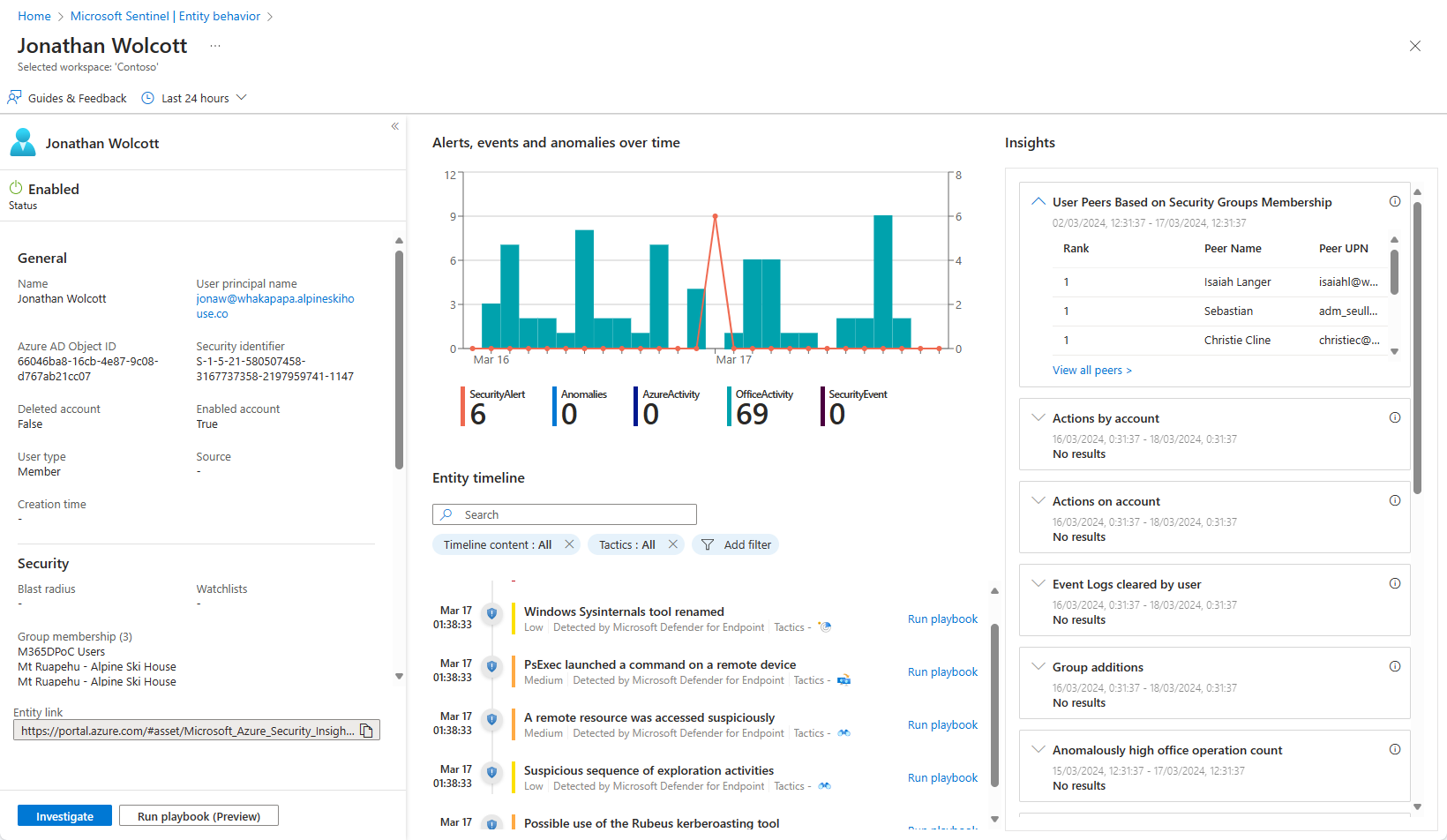

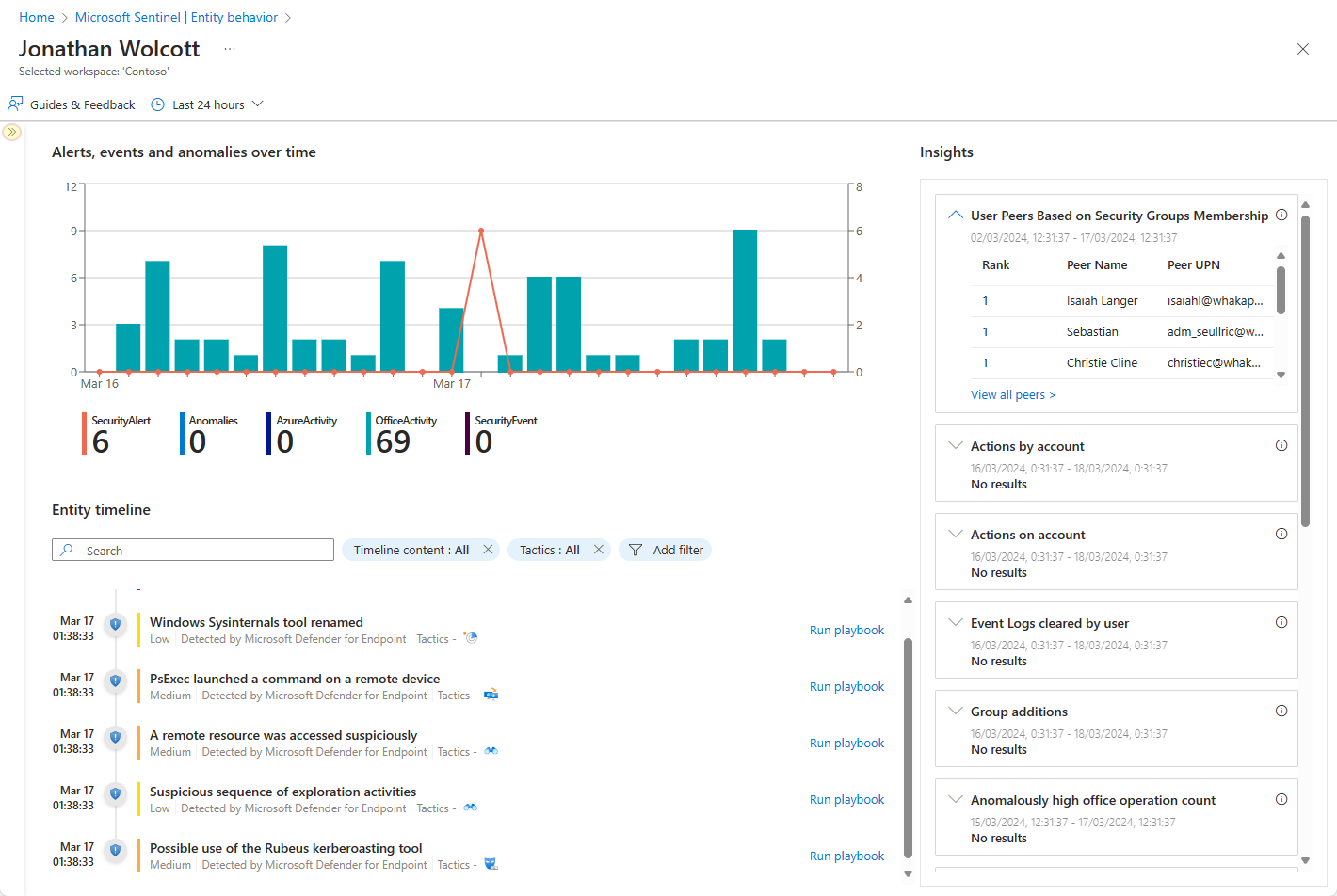

تحتوي اللوحة اليمنى على معلومات تعريف الكيان، التي تم جمعها من مصادر البيانات مثل معرف Microsoft Entra، وAzure Monitor، ونشاط Azure، وAzure Resource Manager، وMicrosoft Defender for Cloud، وCEF/Syslog، وMicrosoft Defender XDR (مع جميع مكوناته).

تعرض لوحة المركز جدولاً زمنيًا بيانيًا ونصيًا للأحداث الملحوظة المتعلقة بالكيان؛ مثل: التنبيهات والإشارات المرجعية والأنشطة. الأنشطة هي تجميعات من الأحداث البارزة من Log Analytics. يتم تطوير الاستعلامات التي تكشف عن هذه الأنشطة من جانب فرق أبحاث الأمان من Microsoft، وبإمكانك الآن إضافة استعلاماتك المخصصة للكشف عن الأنشطة التي تختارها.

تقدم لوحة الجانب الأيمن نتيجة معرفية سلوكية حول الكيان. يتم تطوير هذه الرؤى باستمرار من قبل فرق أبحاث الأمان من Microsoft. وهي تستند إلى مصادر بيانات مختلفة وتوفر سياقا للكيان وأنشطته التي تمت ملاحظتها، مما يساعدك على تحديد السلوك الشاذ والتهديدات الأمنية بسرعة.

اعتبارا من نوفمبر 2023، بدأ الجيل التالي من الرؤى متاحا في PREVIEW، في شكل عناصر واجهة مستخدم للإثراء. يمكن لهذه الرؤى الجديدة دمج البيانات من المصادر الخارجية والحصول على التحديثات في الوقت الفعلي، ويمكن رؤيتها جنبا إلى جنب مع الرؤى الحالية. للاستفادة من عناصر واجهة المستخدم الجديدة هذه، يجب تمكين تجربة عنصر واجهة المستخدم.

إذا كنت تحقق في حادث باستخدام تجربة التحقيق الجديدة، فستتمكن من رؤية نسخة ملوحة من صفحة الكيان مباشرة داخل صفحة تفاصيل الحادث. لديك قائمة بجميع الكيانات في حادث معين، ويفتح تحديد كيان لوحة جانبية بثلاث "بطاقات" - معلومات وجدول زمني ونتائج تحليلات - تعرض جميع المعلومات نفسها الموضحة أعلاه، ضمن الإطار الزمني المحدد المقابل لتلك الخاصة بالتنبيهات في الحدث.

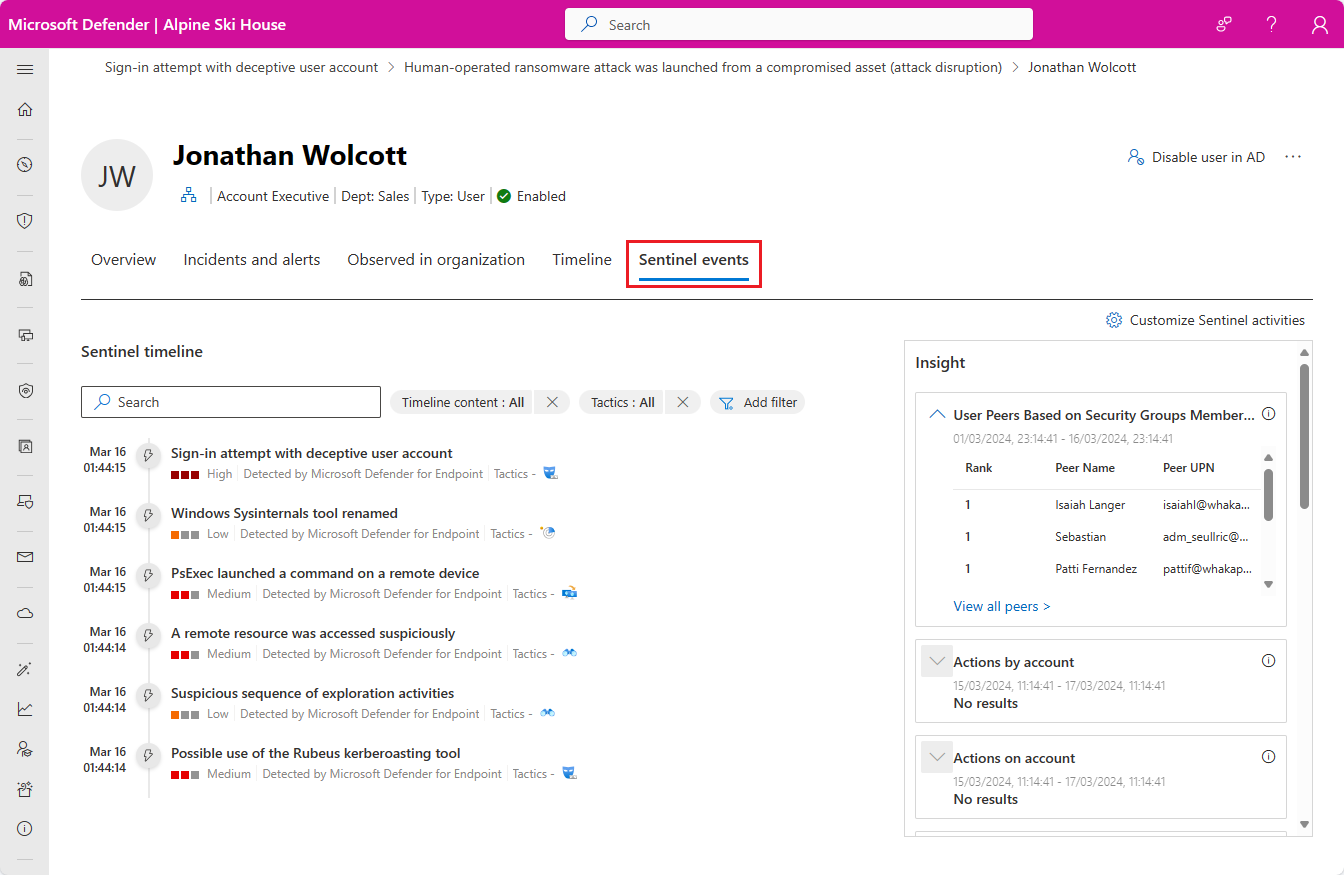

إذا كنت تستخدم النظام الأساسي لعمليات الأمان الموحدة في مدخل Microsoft Defender، فستظهر لوحات المخطط الزمني ونتائج التحليلات في علامة التبويب أحداث Sentinel في صفحة كيان Defender.

الجدول الزمني

يمثل الجدول الزمني جزءًا كبيرًا من مساهمة صفحة الكيان في تحليلات السلوك في Microsoft Sentinel. وهو يقدم قصة عن الأحداث المتعلقة بالكيان، مما يساعدك على فهم نشاط الكيان ضمن إطار زمني محدد.

يمكنك اختيار النطاق الزمني من بين عدة خيارات محددة مسبقا (مثل آخر 24 ساعة)، أو تعيينه إلى أي إطار زمني محدد خصيصا. بالإضافة إلى ذلك، يمكنك تعيين عوامل التصفية التي تحدد المعلومات في المخطط الزمني على أنواع معينة من الأحداث أو التنبيهات.

يتم تضمين الأنواع التالية من العناصر في المخطط الزمني.

التنبيهات: أي تنبيهات يتم فيها تعريف الكيان ككيان معين. لاحظ أنه إذا أنشأت مؤسستك تنبيهات مخصصة باستخدام قواعد التحليلات، فيجب عليك التأكد من أن تعيين كيان القواعد يتم بشكل صحيح.

الإشارات المرجعية: أي إشارات مرجعية تتضمن الكيان المحدد المعروض على الصفحة.

الحالات الشاذة: عمليات اكتشاف UEBA استنادا إلى خطوط الأساس الديناميكية التي تم إنشاؤها لكل كيان عبر مدخلات البيانات المختلفة مقابل أنشطتها التاريخية الخاصة، وأنشطة نظرائها، وأنشطة المؤسسة ككل.

الأنشطة: تجميع الأحداث البارزة المتعلقة بالوحدة. يتم جمع مجموعة واسعة من الأنشطة بشكل تلقائي ويمكنك الآن تخصيص هذا القسم عن طريق إضافة أنشطة من اختيارك.

تحليلات الكيان

تعتبر النتائج المعرفية للكيان استعلامات تم تعريفها بواسطة باحثي أمان Microsoft لمساعدة المحللين في البحث بشكل أكثر كفاءة وفعالية. يتم عرض النتائج المعرفية كجزء من صفحة الكيان، وتوفر معلومات أمان قيمة على المضيفين والمستخدمين، في شكل بيانات وجداول. وجود المعلومات هنا يعني أنك لا تحتاج إلى التحويل إلى Log Analytics. تشمل النتائج المعرفية بيانات تتعلق بعمليات تسجيل الدخول وإضافات المجموعة والأحداث غير الطبيعية وأكثر من ذلك وتشمل خوارزميات التعلم الآلي المتقدمة للكشف عن السلوك غير الطبيعي.

تستند النتائج المعرفية إلى مصادر البيانات التالية:

- Syslog (Linux)

- SecurityEvent (Windows)

- AuditLogs (معرف Microsoft Entra)

- SigninLogs (معرف Microsoft Entra)

- OfficeActivity (Office 365)

- BehaviorAnalytics (Microsoft Sentinel UEBA)

- Heartbeat (Azure Monitor Agent)

- CommonSecurityLog (Microsoft Sentinel)

بشكل عام، كل رؤية كيان معروضة على صفحة الكيان مصحوبة بارتباط ينقلك إلى صفحة حيث يتم عرض الاستعلام الأساسي للرؤية، جنبا إلى جنب مع النتائج، حتى تتمكن من فحص النتائج بمزيد من التعمق.

- في Microsoft Sentinel في مدخل Microsoft Azure، ينقلك الارتباط إلى صفحة السجلات .

- في النظام الأساسي لعمليات الأمان الموحدة في مدخل Microsoft Defender، ينقلك الارتباط إلى صفحة التتبع المتقدم.

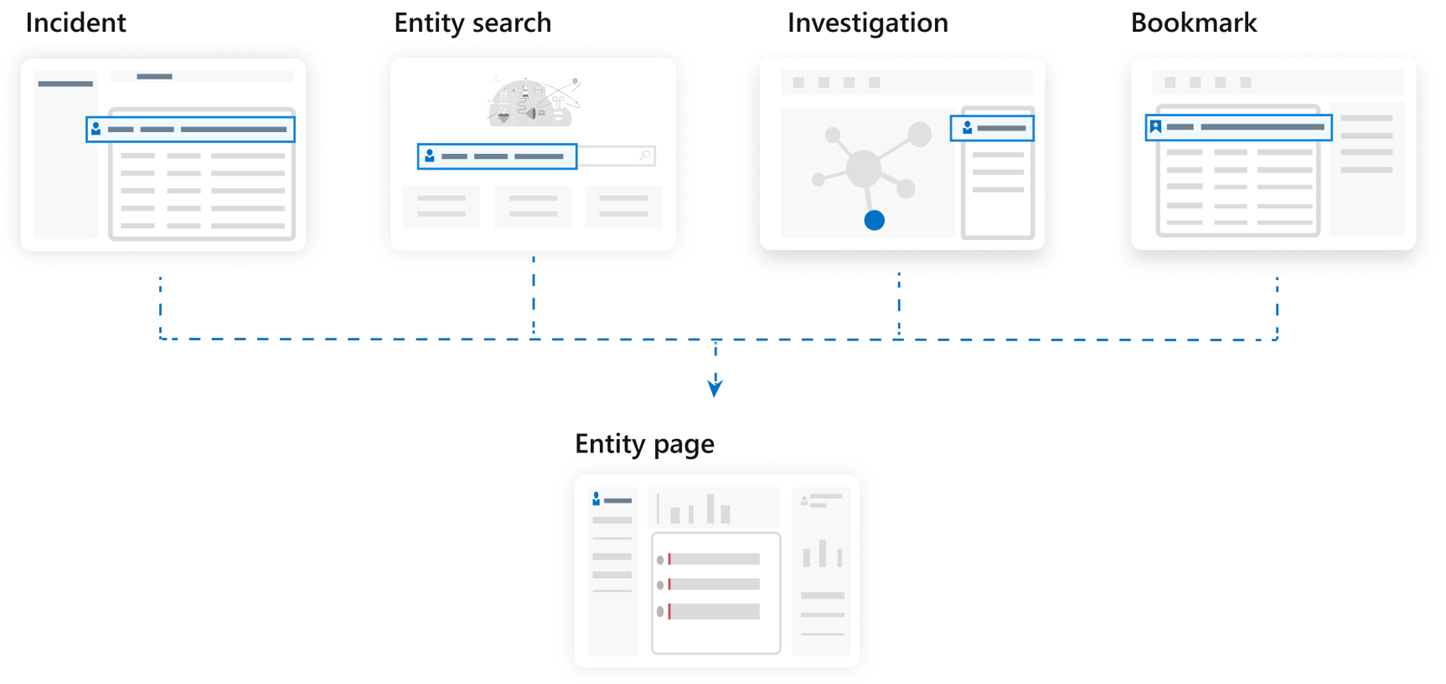

كيفية استخدام صفحات الكيان

تم تصميم صفحات الكيان لتكون جزءًا من سيناريوهات الاستخدام المتعددة، ويمكن الوصول إليها من إدارة الحوادث أو الرسم البياني للتحقيق أو الإشارات المرجعية أو مباشرة من صفحة بحث الكيان ضمن سلوك الكيان في القائمة الرئيسية لـ Microsoft Sentinel.

يتم تخزين معلومات صفحة الكيان في جدول BehaviorAnalytics، الموضح بالتفصيل في مرجع Microsoft Sentinel UEBA.

صفحات الكيان المدعومة

يقدم Microsoft Sentinel حاليا صفحات الكيان التالية:

حساب المستخدم

المضيف

عنوان IP (معاينة)

إشعار

تحتوي صفحة كيان عنوان IP (في الإصدار الأولي الآن) على بيانات تحديد الموقع الجغرافي التي توفرها خدمة Microsoft Threat Intelligence. تمزج هذه الخدمة بين بيانات الموقع الجغرافي من حلول Microsoft وموردي الجهات الخارجية والشركاء. ثم تتوفر البيانات للتحليل والتحقيق في السياق لحادث أمني. للمزيد من المعلومات راجع أيضا إثراء الكيانات في Microsoft Azure Sentinel باستخدام بيانات الموقع الجغرافي عبر REST API (إصدار أولي عام).

مورد Azure (معاينة)

جهاز IoT (معاينة)— فقط في Microsoft Sentinel في مدخل Microsoft Azure في الوقت الحالي.

الخطوات التالية

في هذا المستند، تعرفت على كيفية الحصول على معلومات حول الكيانات في Microsoft Sentinel باستخدام صفحات الكيان. لمزيد من المعلومات حول الكيانات وكيفية استخدامها، راجع المقالات التالية:

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ