إنشاء قواعد الكشف المخصصة وإدارتها

ينطبق على:

- Microsoft Defender XDR

قواعد الكشف المخصصة هي القواعد التي يمكنك تصميمها وتعديلها باستخدام استعلامات التتبع المتقدمة . تتيح لك هذه القواعد مراقبة الأحداث المختلفة وحالات النظام بشكل استباقي، بما في ذلك نشاط الخرق المشتبه به ونقاط النهاية التي تم تكوينها بشكل خاطئ. يمكنك تعيينها للتشغيل على فترات منتظمة، وإنشاء التنبيهات واتخاذ إجراءات الاستجابة كلما كانت هناك تطابقات.

الأذونات المطلوبة لإدارة عمليات الكشف المخصصة

هام

توصي Microsoft باستخدام الأدوار ذات الأذونات القليلة. يساعد ذلك في تحسين الأمان لمؤسستك. يعتبر المسؤول العام دورا متميزا للغاية يجب أن يقتصر على سيناريوهات الطوارئ عندما لا يمكنك استخدام دور موجود.

لإدارة عمليات الكشف المخصصة، يجب تعيين أحد هذه الأدوار:

إعدادات الأمان (إدارة) — يمكن للمستخدمين الذين لديهم إذن Microsoft Defender XDR هذا إدارة إعدادات الأمان في مدخل Microsoft Defender.

مسؤول الأمان - يمكن للمستخدمين الذين لديهم دور Microsoft Entra هذا إدارة إعدادات الأمان في مدخل Microsoft Defender والمداخل والخدمات الأخرى.

عامل تشغيل الأمان - يمكن للمستخدمين الذين لديهم دور Microsoft Entra هذا إدارة التنبيهات والوصول العام للقراءة فقط إلى الميزات المتعلقة بالأمان، بما في ذلك جميع المعلومات في مدخل Microsoft Defender. هذا الدور كاف لإدارة عمليات الكشف المخصصة فقط إذا تم إيقاف تشغيل التحكم في الوصول المستند إلى الدور (RBAC) في Microsoft Defender لنقطة النهاية. إذا كان لديك RBAC تم تكوينه، فستحتاج أيضا إلى إذن *إدارة إعدادات الأمان ل Defender لنقطة النهاية.

يمكنك إدارة عمليات الكشف المخصصة التي تنطبق على البيانات من حلول Microsoft Defender XDR معينة إذا كانت لديك الأذونات المناسبة لها. على سبيل المثال، إذا كان لديك أذونات إدارة Microsoft Defender لـ Office 365 فقط، يمكنك إنشاء اكتشافات مخصصة باستخدام Email* الجداول ولكن ليس Identity* الجداول.

وبالمثل، نظرا لأن IdentityLogonEvents الجدول يحتوي على معلومات نشاط المصادقة من كل من Microsoft Defender for Cloud Apps وDefender for Identity، فأنت بحاجة إلى إدارة أذونات لكلتا الخدمتين لإدارة الاكتشافات المخصصة للاستعلام عن الجدول المذكور.

ملاحظة

لإدارة عمليات الكشف المخصصة، يجب أن يكون لدى مشغلي الأمان إذن إدارة إعدادات الأمان في Microsoft Defender لنقطة النهاية إذا كان التحكم في الوصول استنادا إلى الدور قيد التشغيل.

لإدارة الأذونات المطلوبة، يمكن للمسؤول العام:

تعيين دور مسؤول الأمان أو عامل تشغيل الأمان في مركز مسؤولي Microsoft 365 ضمن Roles>Security Administrator.

تحقق من إعدادات RBAC Microsoft Defender لنقطة النهاية في Microsoft Defender XDR ضمن Settings>Permissions>Roles. حدد الدور المقابل لتعيين إذن إدارة إعدادات الأمان .

ملاحظة

يحتاج المستخدم أيضا إلى الحصول على الأذونات المناسبة للأجهزة في نطاق الجهاز لقاعدة الكشف المخصصة التي يقومون بإنشاءها أو تحريرها قبل أن يتمكنوا من المتابعة. لا يمكن للمستخدم تحرير قاعدة الكشف المخصصة التي تم تحديد نطاقها للتشغيل على جميع الأجهزة، إذا لم يكن المستخدم نفسه لديه أذونات لجميع الأجهزة.

إنشاء قاعدة اكتشاف مخصصة

1. إعداد الاستعلام

في مدخل Microsoft Defender، انتقل إلى التتبع المتقدم وحدد استعلاما موجودا أو أنشئ استعلاما جديدا. عند استخدام استعلام جديد، قم بتشغيل الاستعلام لتحديد الأخطاء وفهم النتائج المحتملة.

هام

لمنع الخدمة من إرجاع عدد كبير جدا من التنبيهات، تقتصر كل قاعدة على إنشاء 100 تنبيه فقط كلما تم تشغيلها. قبل إنشاء قاعدة، قم بتعديل الاستعلام لتجنب التنبيه للنشاط العادي اليومي.

الأعمدة المطلوبة في نتائج الاستعلام

لإنشاء قاعدة اكتشاف مخصصة، يجب أن يرجع الاستعلام الأعمدة التالية:

-

Timestamp—يستخدم لتعيين الطابع الزمني للتنبيهات التي تم إنشاؤها -

ReportId—تمكين عمليات البحث عن السجلات الأصلية - أحد الأعمدة التالية التي تحدد أجهزة أو مستخدمين أو علب بريد معينة:

DeviceIdDeviceNameRemoteDeviceNameRecipientEmailAddress-

SenderFromAddress(مرسل مغلف أو عنوان Return-Path) -

SenderMailFromAddress(عنوان المرسل المعروض بواسطة عميل البريد الإلكتروني) RecipientObjectIdAccountObjectIdAccountSidAccountUpnInitiatingProcessAccountSidInitiatingProcessAccountUpnInitiatingProcessAccountObjectId

ملاحظة

ستتم إضافة دعم الكيانات الإضافية مع إضافة جداول جديدة إلى مخطط التتبع المتقدم.

عادة ما ترجع الاستعلامات البسيطة، مثل تلك التي لا تستخدم project عامل التشغيل أو summarize لتخصيص النتائج أو تجميعها، هذه الأعمدة الشائعة.

هناك طرق مختلفة لضمان إرجاع الاستعلامات الأكثر تعقيدا لهذه الأعمدة. على سبيل المثال، إذا كنت تفضل التجميع والعد حسب الكيان ضمن عمود مثل DeviceId، فلا يزال بإمكانك العودة Timestamp و ReportId عن طريق الحصول عليه من أحدث حدث يتضمن كل فريد DeviceId.

هام

تجنب تصفية عمليات الكشف المخصصة باستخدام Timestamp العمود. تتم تصفية البيانات المستخدمة للكشف المخصص مسبقا استنادا إلى تكرار الكشف.

يحسب نموذج الاستعلام أدناه عدد الأجهزة الفريدة (DeviceId) مع اكتشافات مكافحة الفيروسات ويستخدم هذا العدد للعثور فقط على الأجهزة التي بها أكثر من خمسة اكتشافات. لإرجاع الأحدث Timestamp والمطابق ReportId، فإنه يستخدم summarize عامل التشغيل مع الدالة arg_max .

DeviceEvents

| where ingestion_time() > ago(1d)

| where ActionType == "AntivirusDetection"

| summarize (Timestamp, ReportId)=arg_max(Timestamp, ReportId), count() by DeviceId

| where count_ > 5

تلميح

للحصول على أداء استعلام أفضل، قم بتعيين عامل تصفية وقت يطابق تكرار التشغيل المقصود للقاعدة. نظرا لأن التشغيل الأقل تكرارا هو كل 24 ساعة، فإن التصفية لليوم الماضي ستغطي جميع البيانات الجديدة.

2. إنشاء قاعدة جديدة وتوفير تفاصيل التنبيه

باستخدام الاستعلام في محرر الاستعلام، حدد Create detection rule وحدد تفاصيل التنبيه التالية:

- اسم الكشف — اسم قاعدة الكشف؛ يجب أن يكون فريدا

- Frequency — الفاصل الزمني لتشغيل الاستعلام واتخاذ الإجراء. راجع المزيد من الإرشادات في قسم تكرار القاعدة

- عنوان التنبيه — العنوان المعروض مع التنبيهات التي تم تشغيلها بواسطة القاعدة؛ يجب أن يكون فريدا

- الخطورة — المخاطر المحتملة للمكون أو النشاط المحدد بواسطة القاعدة

- الفئة — مكون التهديد أو النشاط المحدد بواسطة القاعدة

- MITRE ATT&تقنيات CK — واحدة أو أكثر من تقنيات الهجوم التي حددتها القاعدة كما هو موثق في إطار عمل MITRE ATT&CK. هذا القسم مخفي لفئات تنبيه معينة، بما في ذلك البرامج الضارة وبرامج الفدية الضارة والنشاط المشبوه والبرامج غير المرغوب فيها

- الوصف — مزيد من المعلومات حول المكون أو النشاط المحدد بواسطة القاعدة

- الإجراءات الموصى بها — الإجراءات الإضافية التي قد يتخذها المستجيبون استجابة لتنبيه

تكرار القاعدة

عند حفظ قاعدة جديدة، يتم تشغيلها والتحقق من وجود تطابقات من آخر 30 يوما من البيانات. ثم يتم تشغيل القاعدة مرة أخرى على فواصل زمنية ثابتة، مع تطبيق مدة البحث استنادا إلى التردد الذي تختاره:

- كل 24 ساعة — يتم تشغيله كل 24 ساعة، ويتحقق من البيانات من آخر 30 يوما

- كل 12 ساعة — يتم تشغيله كل 12 ساعة، ويتحقق من البيانات من ال 48 ساعة الماضية

- كل 3 ساعات — يتم تشغيله كل 3 ساعات، ويتحقق من البيانات من ال 12 ساعة الماضية

- كل ساعة — يتم تشغيلها كل ساعة، مع التحقق من البيانات من الساعات الأربع الماضية

- مستمر (NRT) - يعمل باستمرار، ويتحقق من البيانات من الأحداث أثناء تجميعها ومعالجتها في الوقت الفعلي تقريبا (NRT)، راجع التردد المستمر (NRT)

تلميح

مطابقة عوامل تصفية الوقت في الاستعلام مع مدة البحث. يتم تجاهل النتائج خارج مدة البحث.

عند تحرير قاعدة، سيتم تشغيلها مع التغييرات المطبقة في وقت التشغيل التالي المجدول وفقا للتردد الذي قمت بتعيينه. يعتمد تكرار القاعدة على الطابع الزمني للحدث وليس وقت الاستيعاب.

التردد المستمر (NRT)

يسمح لك تعيين الكشف المخصص للتشغيل بتردد مستمر (NRT) بزيادة قدرة مؤسستك على تحديد التهديدات بشكل أسرع.

ملاحظة

استخدام التردد المستمر (NRT) له تأثير ضئيل أو لا يؤثر على استخدام الموارد الخاصة بك وبالتالي يجب مراعاته لأي قاعدة اكتشاف مخصصة مؤهلة في مؤسستك.

الاستعلامات التي يمكنك تشغيلها باستمرار

يمكنك تشغيل استعلام بشكل مستمر طالما:

- يشير الاستعلام إلى جدول واحد فقط.

- يستخدم الاستعلام عامل تشغيل من قائمة عوامل تشغيل KQL المدعومة. ميزات KQL المدعومة

- لا يستخدم الاستعلام الصلات أو الاتحادات أو

externaldataعامل التشغيل. - لا يتضمن الاستعلام أي سطر/معلومات تعليقات.

الجداول التي تدعم التردد المستمر (NRT)

يتم دعم عمليات الكشف القريبة من الوقت الحقيقي للجداول التالية:

AlertEvidenceCloudAppEventsDeviceEventsDeviceFileCertificateInfoDeviceFileEventsDeviceImageLoadEventsDeviceLogonEventsDeviceNetworkEventsDeviceNetworkInfoDeviceInfoDeviceProcessEventsDeviceRegistryEventsEmailAttachmentInfo-

EmailEvents(باستثناءLatestDeliveryLocationالأعمدة وLatestDeliveryAction) EmailPostDeliveryEventsEmailUrlInfoIdentityDirectoryEventsIdentityLogonEventsIdentityQueryEventsUrlClickEvents

ملاحظة

يمكن فقط للأعمدة المتوفرة بشكل عام دعم التردد المستمر (NRT ).

3. اختر الكيانات المتأثرة

حدد الأعمدة في نتائج الاستعلام حيث تتوقع العثور على الكيان الرئيسي المتأثر أو المتأثر. على سبيل المثال، قد يرجع الاستعلام عناوين المرسل (SenderFromAddress أو SenderMailFromAddress) والمستلم (RecipientEmailAddress). يساعد تحديد أي من هذه الأعمدة يمثل الكيان المتأثر الرئيسي الخدمة على تجميع التنبيهات ذات الصلة وربط الحوادث وإجراءات الاستجابة المستهدفة.

يمكنك تحديد عمود واحد فقط لكل نوع كيان (علبة بريد أو مستخدم أو جهاز). لا يمكن تحديد الأعمدة التي لم يتم إرجاعها بواسطة الاستعلام.

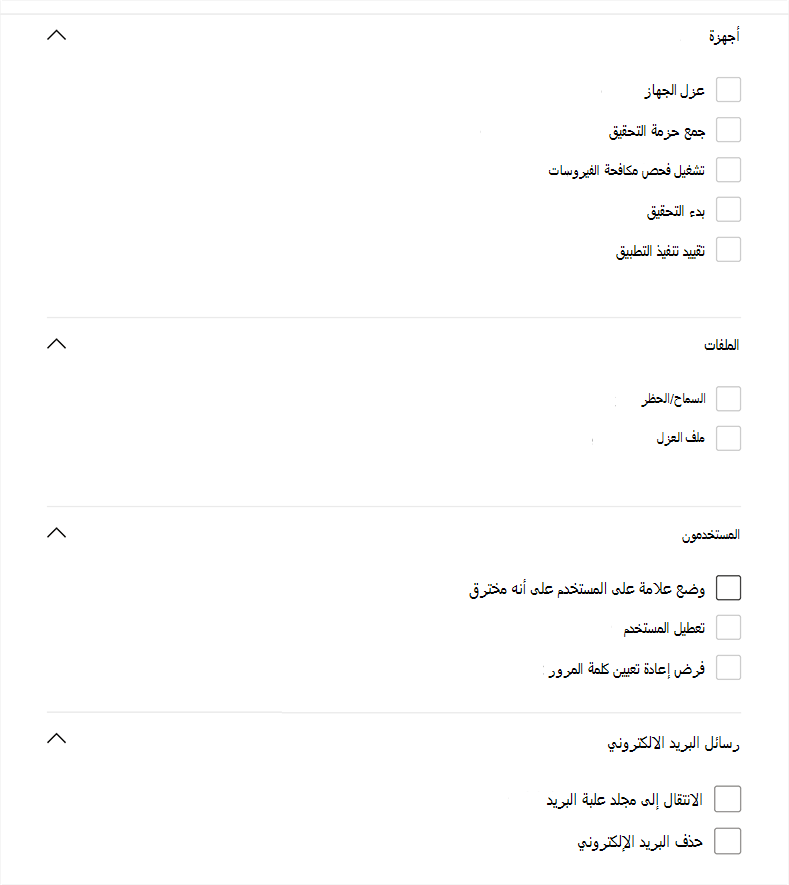

4. تحديد الإجراءات

يمكن لقاعدة الكشف المخصصة اتخاذ إجراءات تلقائيا على الأجهزة أو الملفات أو المستخدمين أو رسائل البريد الإلكتروني التي يتم إرجاعها بواسطة الاستعلام.

الإجراءات على الأجهزة

يتم تطبيق هذه الإجراءات على الأجهزة في DeviceId عمود نتائج الاستعلام:

- عزل الجهاز — يستخدم Microsoft Defender لنقطة النهاية لتطبيق عزل كامل للشبكة، مما يمنع الجهاز من الاتصال بأي تطبيق أو خدمة. تعرف على المزيد حول عزل الجهاز Microsoft Defender لنقطة النهاية

- اجمع حزمة التحقيق — تجمع معلومات الجهاز في ملف ZIP. تعرف على المزيد حول حزمة التحقيق Microsoft Defender لنقطة النهاية

- تشغيل فحص مكافحة الفيروسات — يقوم بإجراء فحص كامل Microsoft Defender مكافحة الفيروسات على الجهاز

- بدء التحقيق — بدء تحقيق تلقائي على الجهاز

- تقييد تنفيذ التطبيق - يعين القيود على الجهاز للسماح بتشغيل الملفات التي تم توقيعها باستخدام شهادة صادرة من Microsoft فقط. تعرف على المزيد حول قيود التطبيق باستخدام Microsoft Defender لنقطة النهاية

الإجراءات على الملفات

عند تحديده، يمكن تطبيق الإجراء Allow/Block على الملف. يسمح بحظر الملفات فقط إذا كان لديك أذونات معالجة للملفات وإذا حددت نتائج الاستعلام معرف ملف، مثل SHA1. بمجرد حظر ملف، يتم أيضا حظر مثيلات أخرى من نفس الملف في جميع الأجهزة. يمكنك التحكم في مجموعة الأجهزة التي يتم تطبيق الحظر عليها، ولكن ليس أجهزة محددة.

عند تحديده، يمكن تطبيق إجراء ملف العزل على الملفات الموجودة في

SHA1العمود أوInitiatingProcessSHA1SHA256أو أوInitiatingProcessSHA256لنتائج الاستعلام. يحذف هذا الإجراء الملف من موقعه الحالي ويضع نسخة في العزل.

الإجراءات على المستخدمين

عند تحديده، يتم اتخاذ إجراء وضع علامة للمستخدم كمخترق على المستخدمين في

AccountObjectIdالعمود أوInitiatingProcessAccountObjectIdأوRecipientObjectIdلنتائج الاستعلام. يعين هذا الإجراء مستوى مخاطر المستخدمين إلى "مرتفع" في Microsoft Entra ID، ما يؤدي إلى نهج حماية الهوية المقابلة.حدد تعطيل المستخدم لمنع المستخدم من تسجيل الدخول مؤقتا.

حدد فرض إعادة تعيين كلمة المرور لمطالبة المستخدم بتغيير كلمة المرور الخاصة به في جلسة تسجيل الدخول التالية.

Disable user يتطلب كلا الخيارين و Force password reset معرف الأمان للمستخدم، الموجود في الأعمدة AccountSidو InitiatingProcessAccountSidRequestAccountSidو وOnPremSid.

لمزيد من التفاصيل حول إجراءات المستخدم، اقرأ إجراءات المعالجة في Microsoft Defender for Identity.

الإجراءات على رسائل البريد الإلكتروني

إذا كان الكشف المخصص ينتج عنه رسائل بريد إلكتروني، يمكنك تحديد نقل إلى مجلد علبة البريد لنقل البريد الإلكتروني إلى مجلد محدد (أي من مجلدات العناصر غير الهامة أو علبة الوارد أو العناصر المحذوفة ). على وجه التحديد، يمكنك نقل نتائج البريد الإلكتروني من العناصر المعزولة (على سبيل المثال، في حالة الإيجابيات الخاطئة) عن طريق تحديد خيار علبة الوارد .

بدلا من ذلك، يمكنك تحديد حذف البريد الإلكتروني ثم اختيار نقل رسائل البريد الإلكتروني إلى العناصر المحذوفة (حذف مبدئي) أو حذف رسائل البريد الإلكتروني المحددة بشكل دائم (حذف ثابت).

يجب أن تكون الأعمدة NetworkMessageId و RecipientEmailAddress موجودة في نتائج إخراج الاستعلام لتطبيق الإجراءات على رسائل البريد الإلكتروني.

5. تعيين نطاق القاعدة

قم بتعيين النطاق لتحديد الأجهزة التي تغطيها القاعدة. يؤثر النطاق على القواعد التي تتحقق من الأجهزة ولا يؤثر على القواعد التي تتحقق فقط من علب البريد وحسابات المستخدمين أو الهويات.

عند تعيين النطاق، يمكنك تحديد:

- جميع الأجهزة

- مجموعات أجهزة محددة

سيتم الاستعلام عن البيانات من الأجهزة الموجودة في النطاق فقط. أيضا، يتم اتخاذ الإجراءات فقط على تلك الأجهزة.

ملاحظة

يمكن للمستخدمين إنشاء قاعدة اكتشاف مخصصة أو تحريرها فقط إذا كان لديهم الأذونات المقابلة للأجهزة المضمنة في نطاق القاعدة. على سبيل المثال، يمكن للمسؤولين فقط إنشاء القواعد التي تم تحديد نطاقها لجميع مجموعات الأجهزة أو تحريرها إذا كانت لديهم أذونات لجميع مجموعات الأجهزة.

6. مراجعة القاعدة وتشغيلها

بعد مراجعة القاعدة، حدد Create لحفظها. يتم تشغيل قاعدة الكشف المخصصة على الفور. يتم تشغيله مرة أخرى استنادا إلى التردد المكون للتحقق من وجود تطابقات وإنشاء تنبيهات واتخاذ إجراءات الاستجابة.

هام

يجب مراجعة عمليات الكشف المخصصة بانتظام من أجل الكفاءة والفعالية. للتأكد من إنشاء عمليات الكشف التي تؤدي إلى تنبيهات حقيقية، خذ وقتا لمراجعة عمليات الكشف المخصصة الحالية باتباع الخطوات الواردة في إدارة قواعد أيون الكشف المخصصة الموجودة.

يمكنك الحفاظ على التحكم في اتساع أو خصوصية عمليات الكشف المخصصة الخاصة بك بحيث قد تشير أي تنبيهات خاطئة تم إنشاؤها بواسطة عمليات الكشف المخصصة إلى الحاجة إلى تعديل معلمات معينة للقواعد.

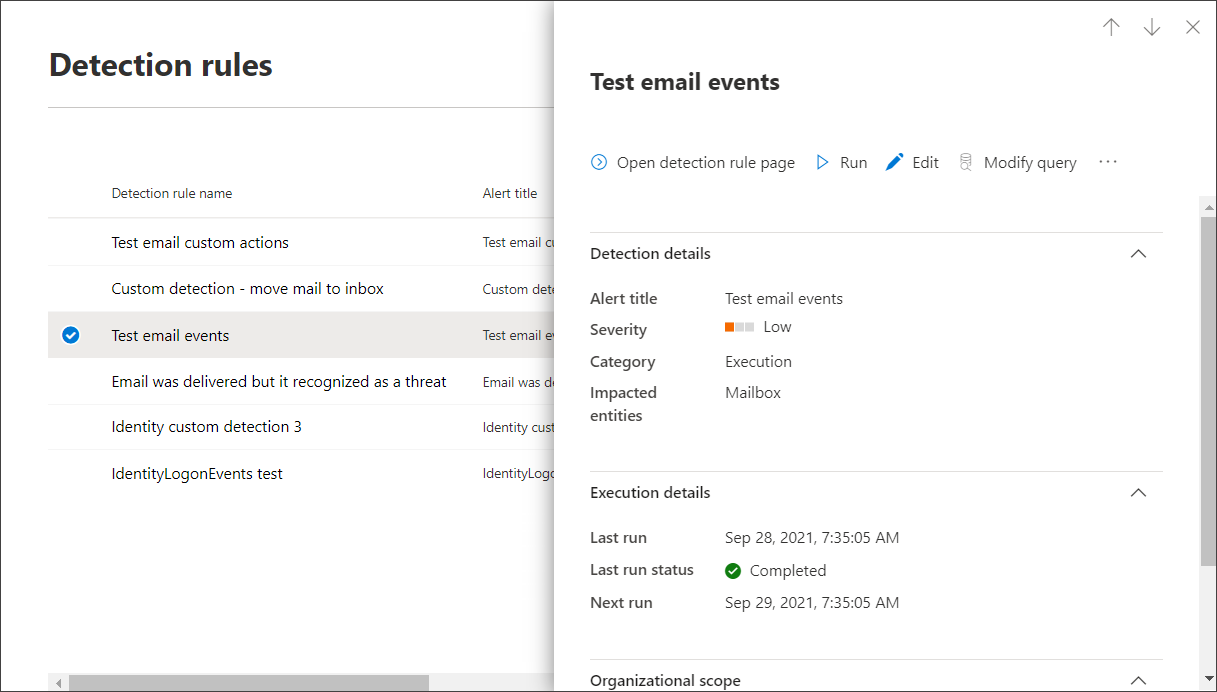

إدارة قواعد الكشف المخصصة الموجودة

يمكنك عرض قائمة قواعد الكشف المخصصة الموجودة، والتحقق من عمليات التشغيل السابقة، ومراجعة التنبيهات التي تم تشغيلها. يمكنك أيضا تشغيل قاعدة عند الطلب وتعديلها.

تلميح

تتوفر التنبيهات التي يتم رفعها بواسطة عمليات الكشف المخصصة عبر التنبيهات وواجهات برمجة التطبيقات للحوادث. لمزيد من المعلومات، راجع واجهات برمجة تطبيقات Microsoft Defender XDR المدعومة.

عرض القواعد الموجودة

لعرض جميع قواعد الكشف المخصصة الموجودة، انتقل إلىقواعد الكشف المخصصةللتتبع>. تسرد الصفحة جميع القواعد بمعلومات التشغيل التالية:

- آخر تشغيل - عندما تم تشغيل قاعدة آخر مرة للتحقق من وجود تطابقات في الاستعلام وإنشاء تنبيهات

- حالة التشغيل الأخير - ما إذا كانت القاعدة قد تم تشغيلها بنجاح

- التشغيل التالي - التشغيل المجدول التالي

- الحالة — سواء تم تشغيل قاعدة أو إيقاف تشغيلها

عرض تفاصيل القاعدة وتعديل القاعدة وتشغيل القاعدة

لعرض معلومات شاملة حول قاعدة الكشف المخصصة، انتقل إلىقواعد الكشف المخصصةللتتبع> ثم حدد اسم القاعدة. يمكنك بعد ذلك عرض معلومات عامة حول القاعدة، بما في ذلك المعلومات وحالة التشغيل الخاصة بها والنطاق. توفر الصفحة أيضا قائمة بالتنبيهات والإجراءات التي تم تشغيلها.

يمكنك أيضا اتخاذ الإجراءات التالية على القاعدة من هذه الصفحة:

- تشغيل — قم بتشغيل القاعدة على الفور. يؤدي هذا أيضا إلى إعادة تعيين الفاصل الزمني للتشغيل التالي.

- تحرير — تعديل القاعدة دون تغيير الاستعلام

- تعديل الاستعلام — تحرير الاستعلام في التتبع المتقدم

- / تشغيلإيقاف التشغيل — تمكين القاعدة أو إيقاف تشغيلها

- حذف — قم بإيقاف تشغيل القاعدة وإزالتها

عرض التنبيهات المشغلة وإدارتها

في شاشة تفاصيل القاعدة (عمليات الكشف المخصصة عن التتبع>>[اسم القاعدة])، انتقل إلى التنبيهات التي تم تشغيلها، والتي تسرد التنبيهات التي تم إنشاؤها بواسطة التطابقات مع القاعدة. حدد تنبيها لعرض معلومات مفصلة عنه واتخاذ الإجراءات التالية:

- إدارة التنبيه عن طريق تعيين حالته وتصنيفه (تنبيه صحيح أو خاطئ)

- ربط التنبيه بحادث

- تشغيل الاستعلام الذي قام بتشغيل التنبيه على التتبع المتقدم

مراجعة الإجراءات

في شاشة تفاصيل القاعدة (عمليات الكشف> المخصصة للتتبع>[اسم القاعدة])، انتقل إلى الإجراءات التي تم تشغيلها، والتي تسرد الإجراءات التي تم اتخاذها استنادا إلى التطابقات مع القاعدة.

تلميح

لعرض المعلومات بسرعة واتخاذ إجراء بشأن عنصر في جدول، استخدم عمود التحديد [✓] الموجود على يسار الجدول.

ملاحظة

قد لا تتوفر بعض الأعمدة في هذه المقالة في Microsoft Defender لنقطة النهاية. قم بتشغيل Microsoft Defender XDR للبحث عن التهديدات باستخدام المزيد من مصادر البيانات. يمكنك نقل مهام سير عمل التتبع المتقدمة من Microsoft Defender لنقطة النهاية إلى Microsoft Defender XDR باتباع الخطوات الواردة في ترحيل استعلامات التتبع المتقدمة من Microsoft Defender لنقطة النهاية.

راجع أيضًا

- نظرة عامة على الكشف المخصص

- نظرة عامة متقدمة حول الصيد

- تعرف على لغة استعلام التتبع المتقدمة

- ترحيل استعلامات التتبع المتقدمة من Microsoft Defender لنقطة النهاية

- واجهة برمجة تطبيقات أمان Microsoft Graph للكشف المخصص

تلميح

هل تريد معرفة المزيد؟ تفاعل مع مجتمع أمان Microsoft في مجتمعنا التقني: Microsoft Defender XDR Tech Community.