Nota

L'accés a aquesta pàgina requereix autorització. Podeu provar d'iniciar la sessió o de canviar els directoris.

L'accés a aquesta pàgina requereix autorització. Podeu provar de canviar els directoris.

La vostra organització pot utilitzar Azure Virtual Network per assegurar que els seus serveis Power Platform operin en un entorn de xarxa segur i controlat, reduint el risc de filtracions de dades i accessos no autoritzats. Aquest document tècnic ofereix una anàlisi en profunditat del suport d'Azure Virtual Network a Power Platform. Destaca els beneficis clau, descriu el procés d'implementació i l'arquitectura tècnica, discuteix casos d'ús reals i ofereix perspectives pràctiques a partir d'un estudi de cas reeixit. És un recurs valuós per a professionals de TI i responsables de la presa de decisions que volen millorar la seguretat de la seva xarxa i l'eficiència operativa.

Beneficis clau

Seguretat millorada: allotja Power Platform serveis en una xarxa segura, protegint les dades sensibles d'accessos no autoritzats i possibles infraccions.

Connectivitat millorada: Establir connexions segures i fiables entre els serveis Power Platform i altres recursos Azure, millorant la connectivitat global.

Gestió de xarxa simplificada: simplifiqueu la gestió de la xarxa amb un enfocament centralitzat i coherent per configurar i gestionar la configuració de la xarxa per als Power Platform serveis.

Escalabilitat: escalar Power Platform els serveis de manera eficient, assegurant que els recursos de xarxa puguin créixer d'acord amb les necessitats empresarials.

Compliment: compleix els requisits normatius i de compliment per a la seguretat de la xarxa i la protecció de dades.

Fons

Microsoft Power Platform és una plataforma líder de low-code/no-code que permet a les persones crear aplicacions, automatitzar fluxos de treball i analitzar dades —fins i tot si no són desenvolupadors professionals— per crear solucions personalitzades adaptades a necessitats específiques del negoci, fomentant la innovació i augmentant la productivitat. Power Platform inclou els serveis de Microsoft següents:

- Dataverse serveix com a plataforma de dades subjacent, proporcionant un entorn segur i escalable per emmagatzemar i gestionar dades.

- Power Apps ofereix una interfície fàcil d'utilitzar per construir aplicacions personalitzades.

- Power Automate ofereix una interfície d'arrossegar i deixar anar per automatitzar tasques i fluxos de treball repetitius.

- Power BI ofereix capacitats robustes de visualització i anàlisi de dades.

- Power Pages ofereix una interfície fàcil d'utilitzar per crear llocs web de nivell professional.

- Copilot Studio facilita la creació de bots i agents intel·ligents sense un coneixement profund de l'enginyeria d'IA.

La integració d'aquests components amb recursos d'Azure mitjançant xarxes virtuals millora la funcionalitat i la seguretat global de Power Platform. Les xarxes virtuals proporcionen un entorn de xarxa segur i aïllat en el qual Power Platform els serveis poden operar, permetent a la vostra organització controlar i gestionar el trànsit de xarxa alhora que garanteix que les dades estiguin protegides de conformitat amb els requisits normatius.

Seguretat de xarxa i integració amb Virtual Network

La seguretat de la xarxa és un aspecte crític de qualsevol infraestructura digital. Protegir el trànsit de sortida dels serveis és essencial per evitar l'accés no autoritzat, les violacions de Power Platform dades i altres amenaces de seguretat. La integració amb Virtual Network juga un paper vital. En proporcionar una via segura per a la transmissió de dades i assegurar que tot el trànsit de Power Platform serveixi a través d'un entorn de xarxa controlat i monitoritzat, es redueix el risc d'exposició a possibles amenaces.

Implementant suport per a Virtual Network, la vostra organització pot aplicar polítiques de seguretat estrictes, monitoritzar el trànsit de xarxa i detectar qualsevol anomalia en temps real. Aquest nivell de control és crucial per mantenir la integritat i la confidencialitat de les dades sensibles. Al mateix temps, la integració de Virtual Network simplifica l'arquitectura de xarxa global i millora la fiabilitat permetent que els serveis de Power Platform es connectin sense problemes amb altres recursos d'Azure.

Visió general del suport de Virtual Network a Power Platform

El suport a Virtual Network és una millora significativa que aporta una seguretat robusta i una connectivitat millorada a Power Platform. Les xarxes virtuals són un component fonamental de les capacitats de xarxa d'Azure, permetent a la vostra organització connectar els serveis Power Platform als recursos de les seves xarxes privades empresarials. Estableixen una comunicació segura entre els serveis de Power Platform, altres recursos d'Azure i xarxes, com ara serveis locals, bases de dades, comptes d'emmagatzematge i una caixa forta de claus.

En encaminar tot el trànsit de sortida dels serveis a través d'una Power Platform xarxa virtual, la vostra organització pot garantir que les dades es transmetin de manera segura i estiguin protegides de l'accés no autoritzat. Una xarxa virtual també millora la connectivitat proporcionant un entorn de xarxa fiable i coherent. Establir connexions segures entre els serveis de Power Platform i altres recursos d'Azure assegura un flux de dades fluid i un ús més eficient dels recursos de xarxa.

Darrere de les escenes

La infraestructura de Power Platform consisteix en una capa d'orquestració de contenidors sense servidor que executa càrregues de treball amb un límit de seguretat estricte i garanteix la disponibilitat individual a nivell de càrrega de treball i l'escalabilitat. La capa d'orquestració de contenidors gestiona totes les càrregues de treball que necessiten aïllament, incloent-hi càrregues internes de Microsoft com connectors i càrregues de client com plug-ins.

La càrrega de treball contenidoritzada permet a Power Platform suportar l'aïllament a nivell de xarxa utilitzant una combinació de delegació de subxarxes d'Azure i funcions d'injecció de Virtual Network. Amb la injecció de Virtual Network, es pot injectar un contenidor en una virtual network adjuntant una targeta d'interfície de xarxa. Qualsevol càrrega de treball que s'executa en aquest contenidor s'executa a la xarxa del client i pot utilitzar adreces IP privades dins de la xarxa. Les càrregues de treball plug-in poden accedir a serveis d'usuari, recursos o recursos d'Azure amb un enllaç privat exposat a la mateixa xarxa virtual. De la mateixa manera, una càrrega de treball del connector pot accedir al recurs o punt final de destinació dins de la mateixa xarxa virtual.

Azure subnet delegation

Virtual Network suport per a Power Platform es basa en la delegació de subxarxes

Com que el contenidor funciona dins dels límits de la subxarxa delegada i utilitza la seva adreça IP, qualsevol trucada sortint, des del contenidor roman dins dels límits de la xarxa de l'empresa, és a dir, la trucada es manté a la xarxa virtual que forma part d'aquesta subxarxa. Aquesta configuració permet a la vostra organització tenir un control total sobre les polítiques, les regles i els paquets de xarxa dels contenidors. Podeu aplicar els mateixos controls a la subxarxa delegada que apliqueu a la vostra pròpia xarxa.

Power Platform no administra la configuració de la subxarxa delegada. L'únic requisit és que la subxarxa delegada no es pugui utilitzar per a cap altre recurs ni delegar-la a altres serveis. Després de delegar una subxarxa, es reserven les adreces IP d'aquesta Power Platform subxarxa.

L'accés a Internet des dels contenidors no està restringit per defecte. És possible limitar o controlar la sortida del trànsit de xarxa mitjançant la configuració aplicada a la xarxa virtual. Per a informació sobre com restringir l'accés a internet, vegeu Millors pràctiques per assegurar connexions sortints.

A la taula següent es resumeix la propietat de la subxarxa delegada i els controls disponibles per als clients i Microsoft.

| Controls | Descripció | Propietat |

|---|---|---|

| NAT Porta | Adjuntar una passarel·la NAT a la subxarxa delegada per restringir i controlar el trànsit d'internet sortint dels contenidors de Power Platform. | Client |

| Grups de seguretat de xarxa (NSG) | Els clients poden associar NSG amb la subxarxa delegada. Definiu i apliqueu regles de seguretat per controlar el trànsit entrant i sortint cap a i des de la subxarxa. | Client |

| Taules d'encaminament | Els clients poden associar taules d'encaminament amb la subxarxa delegada. Definiu polítiques d'encaminament personalitzades per controlar el flux de trànsit dins de la xarxa virtual i a xarxes externes. | Client |

| Monitorització de la xarxa | La supervisió de la xarxa ajuda a mantenir el compliment de les polítiques de seguretat forçant el trànsit a viatjar a través de la xarxa privada virtual de l'empresa. | Client |

| Gestió d'adreces IP | Els clients poden dictar l'espai d'adreces IP per a la subxarxa delegada, assegurant-se que utilitza intervals d'adreces IP privades, com ara 10.0.0.0/8, 192.168.0.0/16 o 172.16.0.0/12. | Client |

| Configuració del DNS | Els clients poden configurar configuracions DNS personalitzades per a la subxarxa delegada, incloent-hi les entrades d'Azure DNS. | Client |

| Contenidor | Els contenidors executen sol·licituds des de serveis compatibles amb Virtual Network i adquireixen adreces IP de la subxarxa delegada. | Microsoft |

Arquitectura tècnica

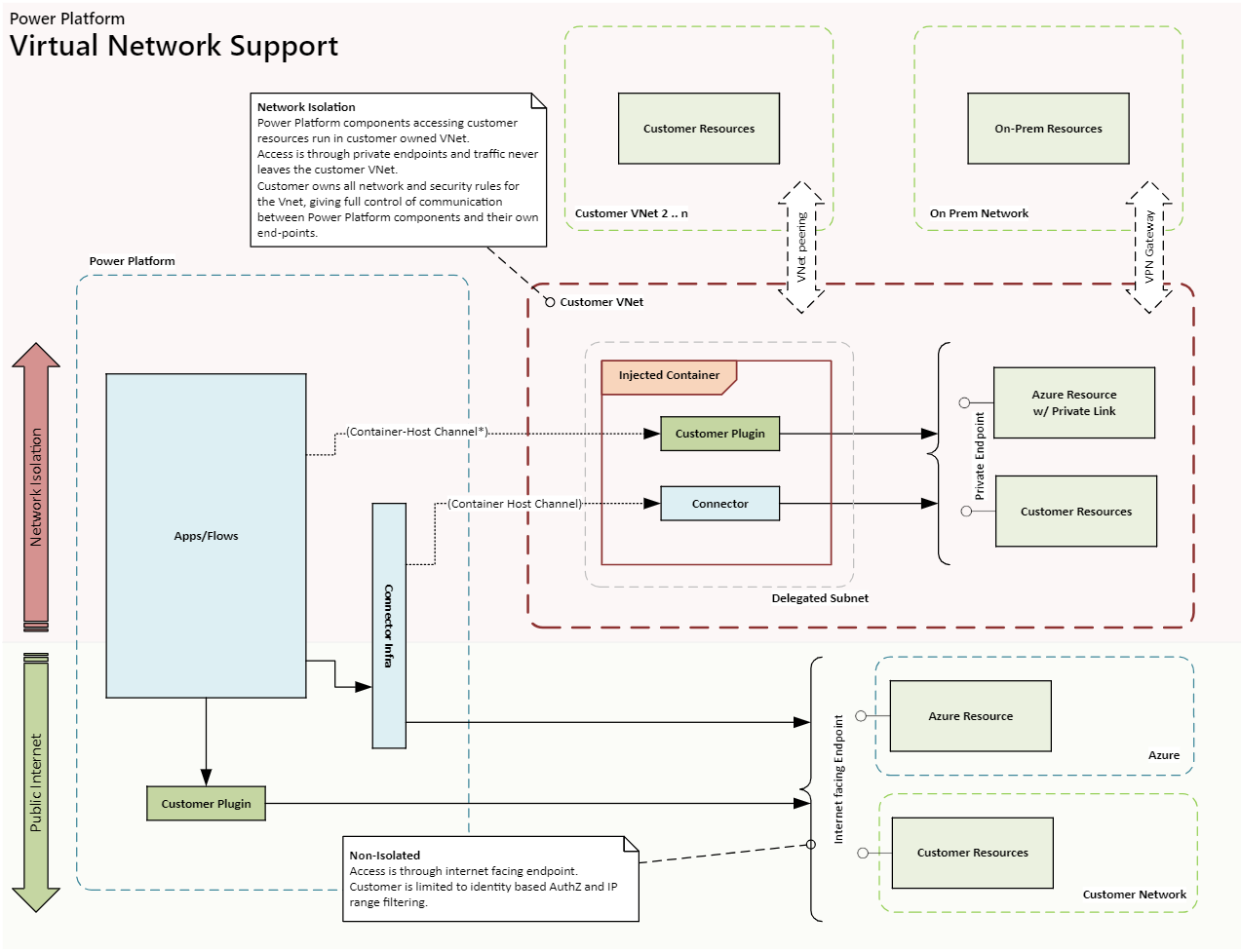

El diagrama següent de l'arquitectura tècnica d'una Power Platform solució mostra com els components com les fonts de dades, els connectors, els serveis i les aplicacions interactuen i s'integren dins de la solució. El diagrama destaca l'ús de xarxes virtuals per millorar la seguretat i la connectivitat permetent que Power Platform els serveis es connectin a recursos privats i protegits sense exposar-los a Internet. L'arquitectura demostra com s'encaminen les sol·licituds d'execució als contenidors de la xarxa virtual mantenint els límits d'aïllament de contenidors.

En una configuració de Virtual Network, el contenidor que executa el connector o connector forma part de la virtual network de l'organització. La comunicació amb els punts finals de la xarxa virtual es manté dins del límit de la xarxa virtual. Pots estendre la frontera a altres xarxes virtuals o locals utilitzant Virtual Network peering i ExpressRoute o VPN Gateway.

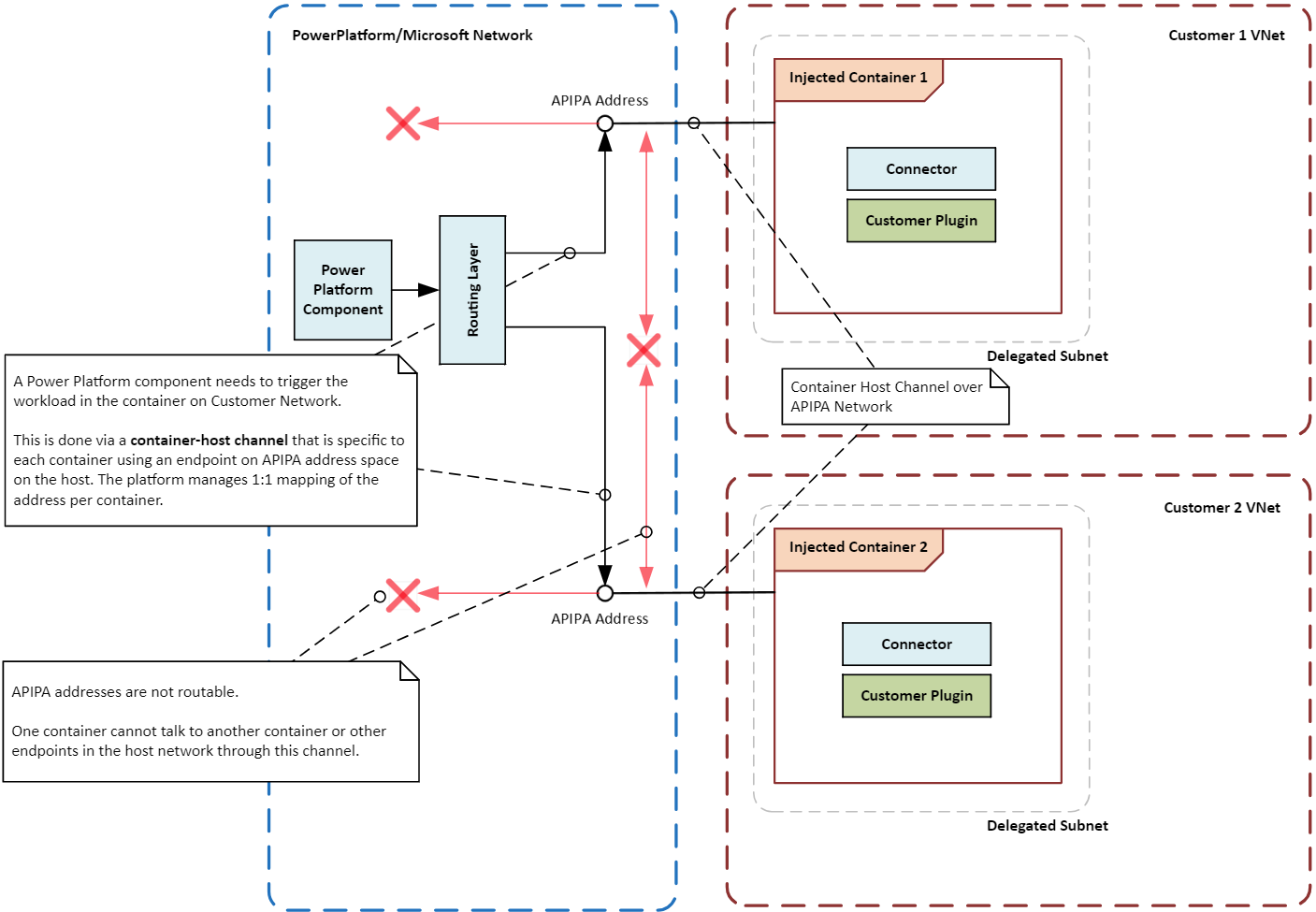

Power Platform Els components d'una càrrega de treball en contenidors d'una xarxa virtual han de poder comunicar-se amb altres components de la càrrega de treball. Per exemple, Power Platform pot ser necessari activar un connector o trucar a un connector de la càrrega de treball.

Com que el contenidor no està connectat directament a la infraestructura de xarxa principal, s'estableix un camí de comunicació especial, o canal, entre el contenidor i la capa d'orquestració. El canal utilitza una adreça IP local especial, anomenada adreça APIPA, per enviar instruccions o senyals específics a la càrrega de treball que s'executa dins del contenidor. Només es permet que certs tipus de missatges arribin a la càrrega de treball, assegurant que el contenidor i la seva càrrega de treball romanguin segurs i aïllats.

El diagrama següent il·lustra com els contenidors s'aïllen els uns dels altres i del sistema amfitrió mitjançant xarxes virtuals que encaminen les sol·licituds d'execució als contenidors mantenint els límits d'aïllament.

Activa el suport de Virtual Network per a Power Platform

Segueix les instruccions de Configurar Virtual Network suport per a Power Platform.

Casos d'ús habituals i exemples del món real

En aquesta secció, aprendràs sobre els casos d'ús habituals de les xarxes virtuals amb Power Platform solucions. També exploreu exemples del món real de com diverses indústries s'han beneficiat d'utilitzar-los.

Casos d'ús

Integració segura de dades: La vostra organització pot utilitzar suport Virtual Network per connectar de manera segura els serveis Power Platform a les seves fonts privades de dades, com ara Azure SQL Database, Azure Storage i recursos locals. Una xarxa virtual garanteix que les dades romanguin dins dels límits de la xarxa de l'organització i no estiguin exposades a la Internet pública.

Punts finals privats per a connectors: Els connectors Power Platform poden utilitzar suport Virtual Network per establir punts finals privats per a comunicacions segures. La xarxa privada elimina la necessitat d'adreces IP públiques i redueix el risc de violacions de dades.

Integracions Secure Copilot Studio: Pots utilitzar suport Virtual Network amb connectors Power Platform a Copilot Studio per establir connectivitat segura amb fonts de dades. La xarxa privada elimina els riscos associats a l'exposició de les fonts de dades a la Internet pública i mitiga els riscos d'exfiltració de dades.

Exemples del món real

Les organitzacions de diferents sectors poden beneficiar-se del suport de Virtual Network per a Power Platform. En connectar Power Platform de manera segura els serveis a fonts de dades privades, les organitzacions poden millorar la seva postura de seguretat, millorar la connectivitat i garantir el compliment dels requisits normatius.

Institucions financeres: Un gran banc pot utilitzar una xarxa virtual per connectar de manera segura les solucions i aplicacions de Dynamics 365 Power Platform a les seves bases de dades i serveis protegits. Aquesta configuració permet al banc crear fluxos de treball segurs i automatitzar processos sense exposar informació sensible a la Internet pública, assegurant que les dades dels clients estiguin protegides i compleixin els requisits normatius.

Professionals sanitaris: Una organització sanitària pot utilitzar una xarxa virtual per connectar solucions Power Platform i aplicacions de Dynamics 365 als seus sistemes electrònics d'historial mèdic. La xarxa privada es pot utilitzar per a un accés segur a les dades dels pacients i per crear canals de comunicació segurs entre els departaments i entre el proveïdor i els socis externs.

Empreses de venda al detall: Una empresa minorista pot utilitzar una xarxa virtual per connectar de manera segura les solucions de Power Platform i les aplicacions de Dynamics 365 als seus sistemes de gestió d'inventari i bases de dades de clients. Les connexions privades permeten a l'empresa racionalitzar les operacions, millorar el seguiment de l'inventari i millorar el servei al client alhora que garanteix que les dades sensibles estiguin protegides.

agències governamentals: Les agències governamentals poden utilitzar una xarxa virtual per connectar de manera segura les solucions de Power Platform i les aplicacions de Dynamics 365 amb els seus sistemes i bases de dades internes. Les connexions privades permeten a les agències automatitzar processos, millorar l'intercanvi de dades i millorar la col·laboració mantenint estrictes estàndards de seguretat i compliment.

Patrons d'integració

Els tipus de càrregues de treball que voleu executar en un entorn determinen el patró Power Platform d'integració. Pots utilitzar el suport de Virtual Network per a Power Platform com a patró d'integració en el teu entorn, amb algunes excepcions.

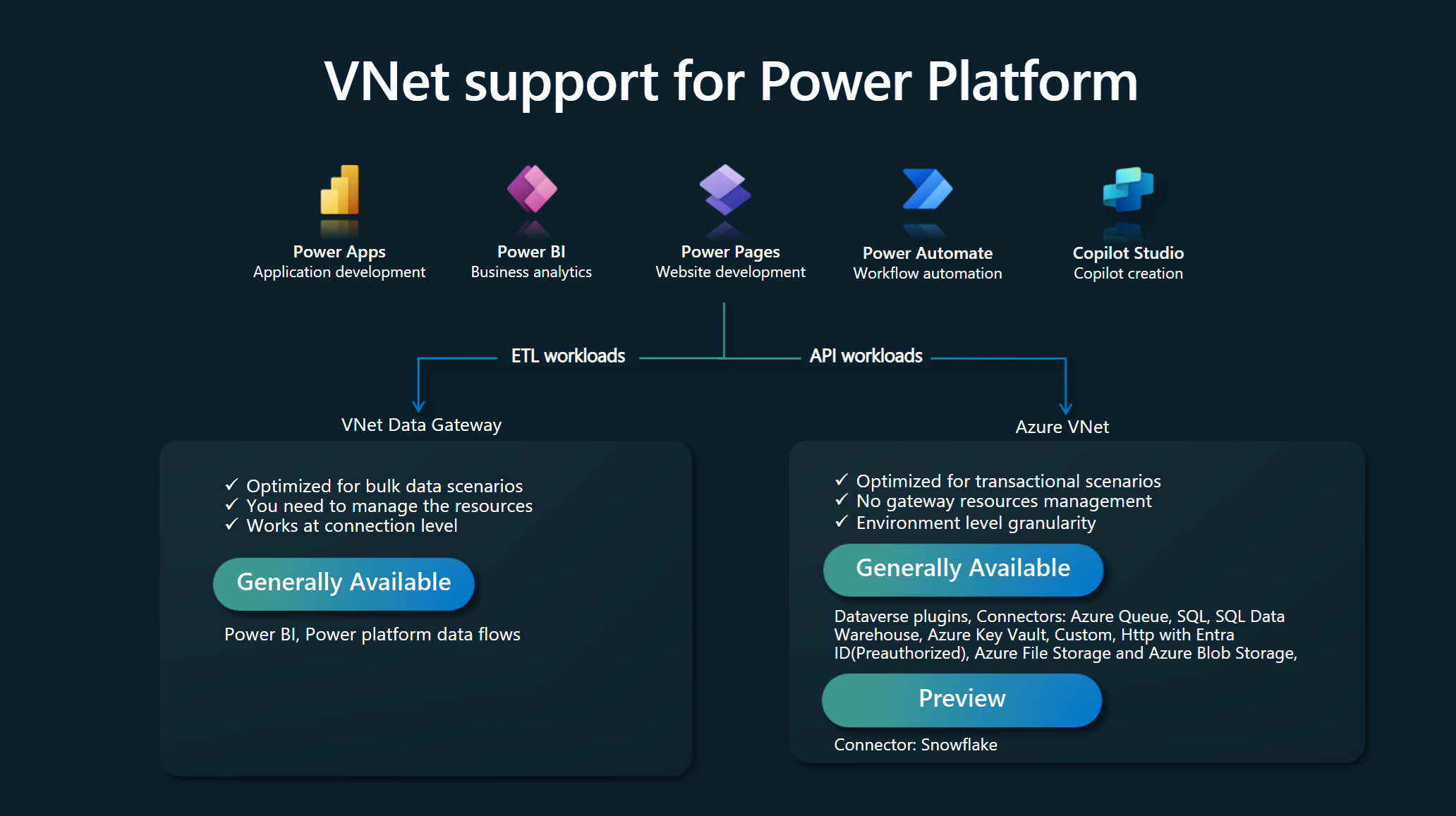

Càrregues de treball de l'API: si teniu previst executar càrregues de treball de l'API com ara complements, connectors o punts finals de servei, una xarxa virtual és l'única manera admesa d'integrar-les de manera segura amb fonts de dades dins de la vostra xarxa. Les xarxes virtuals no admeten un subconjunt de connectors que tinguin requisits de controladors que no siguin de Microsoft ni utilitzen Windows authentication. Aquests connectors no s'utilitzen àmpliament i han d'utilitzar una passarel·la de dades local en lloc d'una xarxa virtual. Els connectors i connectors següents estan disponibles generalment per utilitzar-los en una xarxa virtual:

- Complements del Dataverse

- Connectors personalitzats

- Azure Blob Storage

- Azure File Storage

- Azure Key Vault

- Azure Queues

- Azure SQL Data Warehouse

- HTTP amb Microsoft Entra ID (preautoritzat)

- SQL Server

El diagrama següent il·lustra els patrons d'integració per a càrregues de treball API i ETL.

Consideracions sobre la configuració

Tingues en compte les següents consideracions quan configuris suport per a Virtual Network per a Power Platform.

Regions i ubicacions

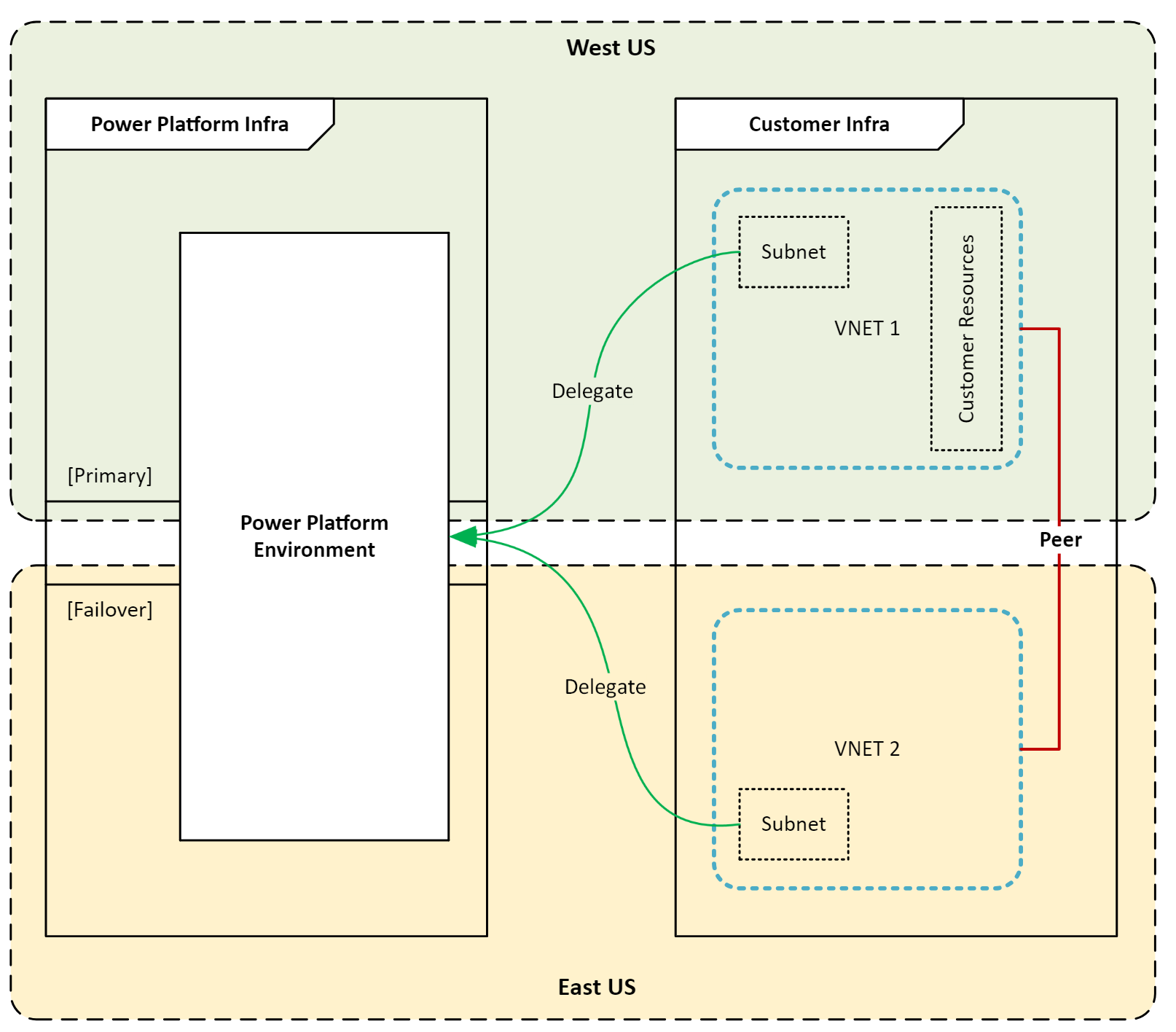

Les subxarxes delegades a les regions d'Azure han de coincidir amb la ubicació de l'entorn Power Platform. Per exemple, si el teu entorn Power Platform està a la United States, cadascuna de les dues xarxes virtuals i subxarxes ha d'estar a les regions eastus i westus Azure. Consulteu la llista llista de regions suportades i mapes de localització per obtenir la informació més recent sobre Azure regions i ubicacions.

Si els teus recursos d'Azure estan en diferents regions d'Azure, igualment has de desplegar les teves xarxes virtuals per als entorns Power Platform a la ubicació d'Azure adequada per a cada entorn. Utilitza el peering de Virtual Network o una opció de connectivitat similar amb alta velocitat i baixa latència per connectar els recursos amb les teves xarxes virtuals. La xarxa global de Microsoft ofereix diverses opcions per establir connectivitat entre la xarxa virtual i la Power Platform xarxa virtual de l'empresa.

Mida de la subxarxa

La mida de la subxarxa delegada en una xarxa virtual hauria d'adaptar-se al creixement futur de l'ús i a l'addició de nous serveis. La mida adequada de la subxarxa garanteix que les sol·licituds no es limitin. Per obtenir més informació sobre la mida de la subxarxa, aneu a Estimació de la mida de la subxarxa per als Power Platform entorns.

Azure NAT Gateway

Azure NAT Gateway proporciona connectivitat sortint segura i escalable per a contenidors en una subxarxa delegada. Quan està connectat a una subxarxa, la passarel·la NAT esdevé el següent salt per a tot el trànsit destinat a internet, traduint adreces IP privades a una adreça IP pública estàtica. Això dóna a la vostra organització un punt centralitzat de control per gestionar l'accés sortint a internet.

Monitorització de la xarxa

La supervisió de la xarxa fa un seguiment i analitza el flux de trànsit a la subxarxa delegada, que és essencial per identificar i resoldre possibles problemes. En proporcionar informació sobre el rendiment i la salut dels components de la xarxa, la supervisió ajuda a assegurar-se que la xarxa funciona de manera eficient i segura. Les eines de monitorització poden detectar anomalies com patrons de trànsit inusuals o intents d'accés no autoritzats, permetent una intervenció i mitigació oportunes.

Grups de seguretat de xarxa

Els grups de seguretat de xarxa (NSGs) et permeten definir regles de seguretat que controlen el trànsit cap a i des dels teus recursos d'Azure. Quan delegueu una subxarxa, podeu configurar els NSG per assegurar-vos que només es permet el trànsit autoritzat, cosa que us ajudarà a mantenir la seguretat i la integritat de la vostra xarxa. Els NSG es poden aplicar tant a subxarxes com a interfícies de xarxa individuals, proporcionant flexibilitat en la gestió del trànsit a diferents nivells.

Pràctiques recomanades per protegir les connexions sortints dels Power Platform serveis

Les següents bones pràctiques t'ajuden a protegir les connexions sortints dels serveis Power Platform, que són crucials per mitigar els riscos d'exfiltració de dades i garantir el compliment de les polítiques de seguretat.

- Restringir l'accés a internet: Per defecte, els contenidors tenen accés a internet sortint sense restriccions. Connecta una passarel·la NAT a la subxarxa delegada per forçar tot el trànsit connectat a internet a través d'un camí controlat, assegurant que totes les connexions passin per la teva xarxa privada.

Nota

Si no es pot desplegar una passarel·la NAT, encara és possible restringir l'accés a internet forçant completament tot el trànsit a passar per la teva xarxa configurant un següent salt dins la xarxa virtual afegint una taula d'encaminament personalitzada, per exemple. Per a més informació, vegeu Azure encaminament virtual del trànsit de xarxa.

- Restringeix el trànsit sortint: Un cop desplegat el teu NAT Gateway, limita el trànsit sortint dels recursos de Power Platform a punts finals específics. Utilitza grups de seguretat de xarxa i Azure Firewall per fer complir les regles de trànsit i controlar l'accés.

Nota

Si només es configuren grups de seguretat de xarxa, sense configurar el següent salt (és a dir, connectar un NAT Gateway o afegir una taula d'encaminament personalitzada), el trànsit es restringeix segons les regles especificades. Tanmateix, el trànsit que arriba a internet continuarà sortint de les adreces IP propietat de Power Platform.

Utilitza punts finals privats: Utilitza punts finals privats per a una comunicació segura entre els serveis de Power Platform i els recursos Azure. Els punts finals privats asseguren que el trànsit es mantingui dins la xarxa d'Azure i no travessi la xarxa pública.

Monitoritza i audita el trànsit: Utilitza Azure Network Watcher i Microsoft Sentinel per monitoritzar i auditar el trànsit sortint dels serveis de Power Platform per ajudar-te a identificar i respondre a possibles amenaces de seguretat en temps real.

Aplica polítiques de seguretat: Aplica les polítiques de seguretat utilitzant Azure Policy i Azure Firewall per assegurar que totes les connexions sortints compleixin amb els requisits de seguretat de la teva organització. Per controlar el flux de dades, apliqueu polítiques de prevenció de pèrdua de dades i filtratge de punts finals als connectors.

Exemples de configuracions de Virtual Network

En aquesta secció, proporcionem configuracions d'exemple per al suport de Virtual Network a Power Platform. Aquestes configuracions il·lustren com configurar xarxes virtuals i subxarxes per a diferents escenaris, assegurant una connectivitat segura entre els serveis de Power Platform i els recursos d'Azure.

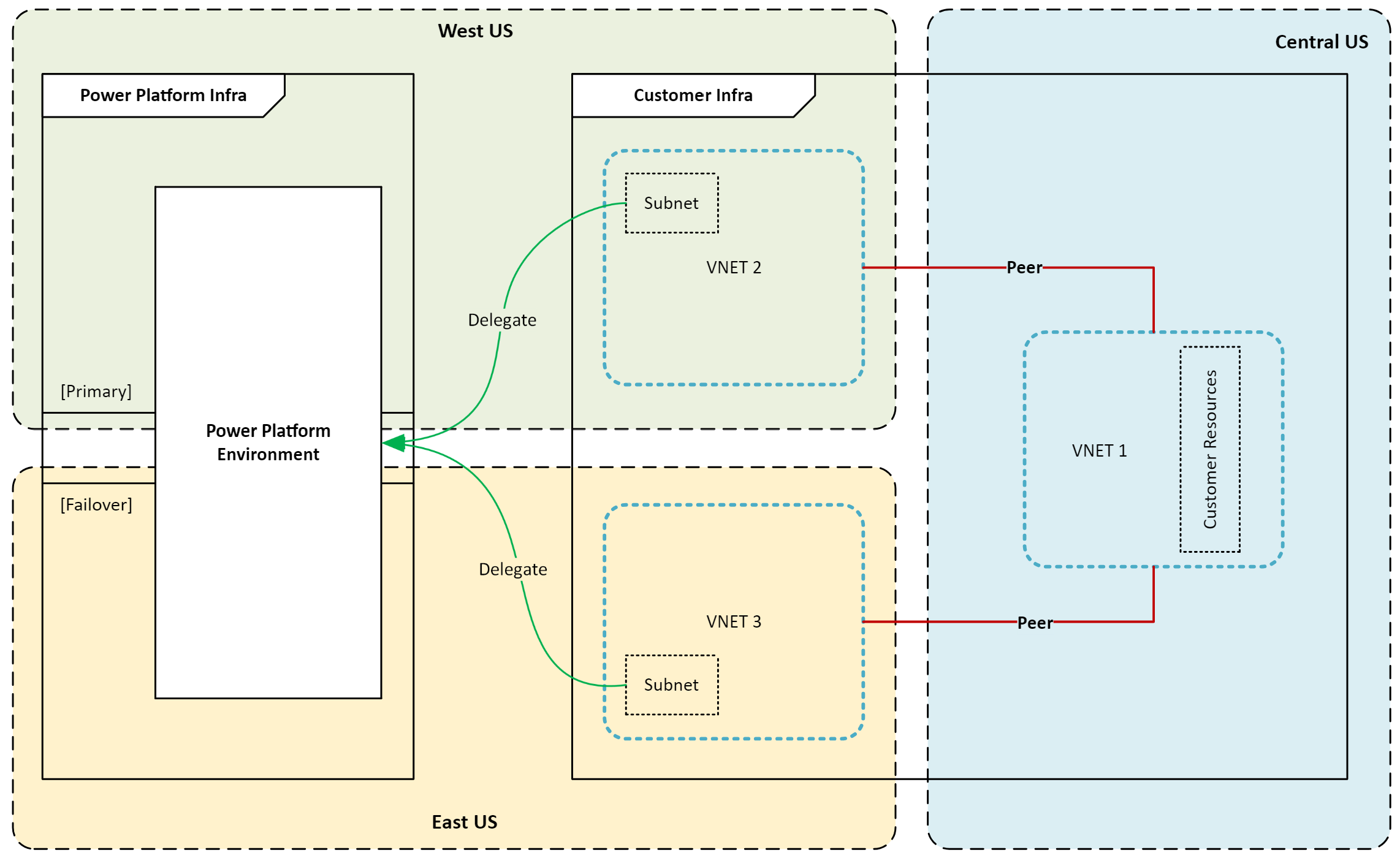

Quan els teus recursos d'Azure estan en una regió Azure emparellada i l'entorn Power Platform és als Estats Units

En aquest escenari, fem els supòsits següents:

- El teu entorn Power Platform es troba als Estats Units.

- La regió d'Azure per a la xarxa virtual està configurada com a Oest dels EUA i Est dels EUA.

- Els recursos empresarials es troben en una xarxa virtual, VNET1, a la regió Oest dels EUA.

La següent configuració mínima és necessària per establir el suport de Virtual Network en aquest escenari:

- Creeu una xarxa virtual, VNet1, a l'oest dels EUA i configureu subxarxes per a la delegació.

- Creeu una segona xarxa virtual, VNet2, a l'est dels EUA i configureu subxarxes per a la delegació.

- Establiu una connexió d'aparellament entre VNet1 i VNet2.

- Configura la integració de Power Platform Virtual Network per als entorns desitjats utilitzant les subxarxes que has creat als passos 1 i 2.

Quan els teus recursos d'Azure són a la regió Central d'Azure dels EUA i l'entorn de Power Platform és als Estats Units

En aquest escenari, fem els supòsits següents:

- El teu entorn Power Platform es troba als Estats Units.

- Les regions Azure per a les xarxes virtuals estan configurades com a Oest dels EUA i Est dels EUA.

- Els recursos empresarials es troben en una xarxa virtual, VNet1, a la regió central dels EUA.

La següent configuració mínima és necessària per establir el suport de Virtual Network en aquest escenari:

- Creeu una xarxa virtual, VNet2, a l'oest dels EUA i configureu subxarxes per a la delegació.

- Creeu una altra xarxa virtual, VNet3, a l'est dels EUA i configureu subxarxes per a la delegació.

- Establiu una connexió d'aparellament entre VNet1 i VNet2.

- Establiu una connexió d'aparellament entre VNet1 i VNet3.

- Configura la integració de Power Platform Virtual Network per als entorns desitjats utilitzant les subxarxes que has creat als passos 1 i 2.

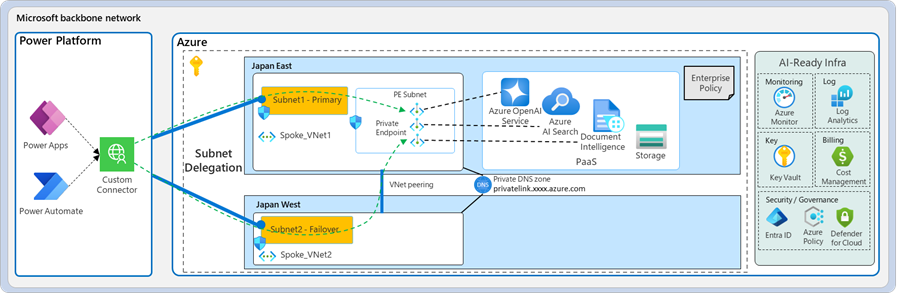

Cas pràctic

L'estudi de cas següent il·lustra com un client de Microsoft va implementar amb èxit el suport de Virtual Network per a Power Platform per millorar la seguretat i la connectivitat assegurant el compliment dels requisits normatius.

Una empresa millora l'agilitat del seu negoci amb IA generativa i integració segura mitjançant Azure Virtual Network

Per explorar casos d'ús empresarials pràctics per a la IA generativa, el nostre client va dur a terme un hackathon. L'esdeveniment va reunir diversos desenvolupadors ciutadans, que van construir un prototip reeixit en només un mes utilitzant Power Platform i Azure AI Services. El hackathon no només va mostrar el potencial de la IA generativa, sinó que també va proporcionar una valuosa experiència pràctica als participants, fomentant la innovació i la col·laboració dins de l'organització.

Reptes del client: la transició del prototip a la producció va plantejar reptes importants. L'obstacle principal era establir una arquitectura segura de xarxa privada a Power Platform i Azure que complís amb les estrictes polítiques internes de seguretat de l'empresa. Garantir la privadesa i la seguretat de les dades mantenint l'agilitat i l'escalabilitat era crucial per al client.

Solució: El client utilitzava Azure delegació de subxarxa—és a dir, una xarxa virtual—amb un entorn gestionat per establir una arquitectura de xarxa privada entre Power Platform i recursos privats de Azure. Amb aquesta arquitectura, el client connectava de manera segura les seves aplicacions Power Platform als serveis d'Azure sense exposar dades sensibles a internet públic.

Avantatges: La implementació d'aquesta solució va produir diversos beneficis clau.

El client va construir una base d'integració segura i àgil entre Power Platform i Azure, accelerant la realització del valor empresarial. La integració va permetre un flux de dades perfecte i una col·laboració millorada entre departaments.

La nova arquitectura va eliminar els costos i les limitacions associades a les passarel·les de dades locals. En evitar la necessitat d'infraestructura local, el client podria reduir les despeses operatives i simplificar el manteniment.

El client ara està preparat per integrar altres fonts de dades internes, com ara Amazon Web Services privats i APIs locals, a través d'aquesta plataforma amb Azure ExpressRoute. L'expansió permet al client utilitzar una gamma més àmplia de dades i serveis, impulsant més innovació i eficiència.

Conclusió

En aquest document tècnic, vam explorar diversos aspectes de la integració del suport de Virtual Network amb Power Platform. Vam parlar dels avantatges de seguretat de l'ús d'una xarxa virtual, com ara protegir les dades sensibles de l'accés no autoritzat i garantir una comunicació segura entre Power Platform serveis i recursos privats. Vam debatre casos d'ús comuns i exemples reals, vam proporcionar patrons d'integració per a diferents escenaris i vam oferir consideracions per configurar el suport de Virtual Network. Hem compartit pràctiques recomanades per protegir les connexions sortints dels Power Platform serveis, com ara:

- Restringir el trànsit de sortida

- Ús de punts finals privats i delegació de subxarxa

- Monitorització i auditoria del trànsit

- Aplicació de polítiques de seguretat

Finalment, vam examinar un cas d'estudi d'un client de Microsoft que va implementar amb èxit el suport de Virtual Network per a Power Platform per millorar la seguretat i la connectivitat assegurant el compliment dels requisits normatius.

El suport de Virtual Network per a Power Platform és una característica clau que permet a les organitzacions millorar la seguretat de la seva xarxa, optimitzar la connectivitat i garantir el compliment dels requisits normatius. Les organitzacions que utilitzen el suport de Virtual Network poden connectar de manera segura els serveis de Power Platform a les seves fonts de dades privades, eliminant els riscos associats a exposar aquestes fonts a internet públic.