Nota

L'accés a aquesta pàgina requereix autorització. Podeu provar d'iniciar la sessió o de canviar els directoris.

L'accés a aquesta pàgina requereix autorització. Podeu provar de canviar els directoris.

Nota

La comunitat Power Platform Virtual Network a Microsoft Viva Engage està disponible. Pots publicar qualsevol pregunta o comentari que tinguis sobre aquesta funcionalitat. Pots unir-te omplint una sol·licitud a través del següent formulari: Sol·licita accés a Finances i Operacions Viva Engage Comunitat.

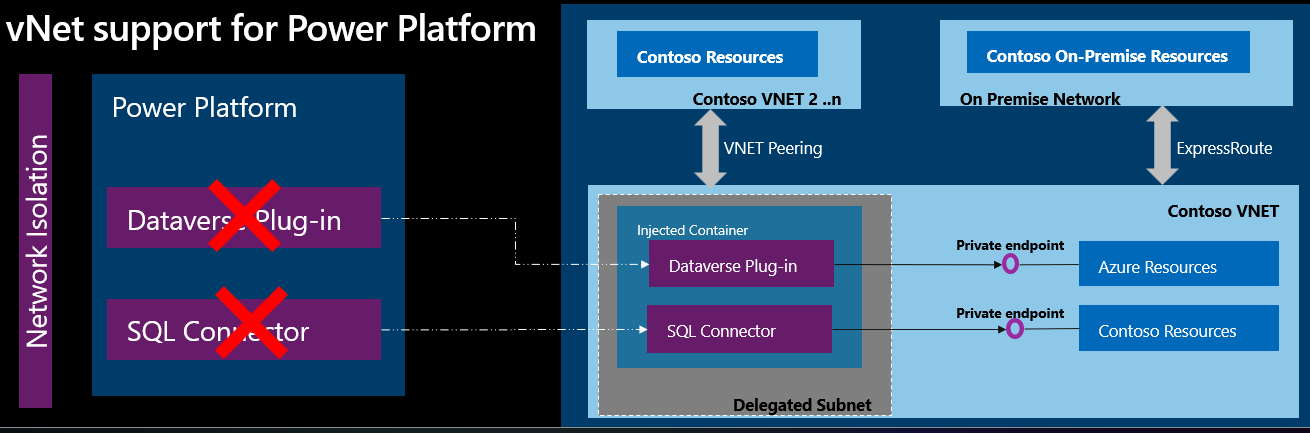

Utilitzant suport Azure Virtual Network per a Power Platform, pots integrar Power Platform amb recursos dins de la teva xarxa virtual sense exposar-los a través d'internet públic. Virtual Network suport utilitza Azure delegació de subxarxes per gestionar el trànsit sortint de Power Platform en temps d'execució. Mitjançant la delegació d'Azure Subnet, no cal que els recursos protegits estiguin disponibles a través d'internet per integrar-se amb Power Platform. Mitjançant el suport de xarxa virtual, els components de Power Platform poden trucar als recursos propietat de la teva empresa dins la xarxa, ja sigui allotjat a Azure o localment, i utilitzar connectors i connectors per fer trucades sortints.

Power Platform normalment s'integra amb els recursos de l'empresa a través de xarxes públiques. Amb xarxes públiques, els recursos empresarials han de ser accessibles des d'una llista de rangs IP o etiquetes de servei d'Azure, que descriuen adreces IP públiques. Tanmateix, Azure Virtual Network suport per a Power Platform et permet utilitzar una xarxa privada i encara integrar-te amb serveis al núvol o serveis allotjats dins de la teva xarxa empresarial.

Azure serveis estan protegits dins d'un Virtual Network per endpoints privats. Pots utilitzar Express Route per portar els teus recursos locals dins del Virtual Network.

Power Platform utilitza la Virtual Network i subxarxes que deleges per fer trucades sortints a recursos empresarials a través de la xarxa privada empresarial. Utilitzant una xarxa privada, no cal que el trànsit sigui redirigit per internet públic, cosa que podria exposar recursos empresarials.

En una Virtual Network, tens control total sobre el trànsit sortint des de Power Platform. El trànsit està subjecte a les polítiques de xarxa aplicades per l'administrador de la xarxa. El diagrama següent mostra com els recursos dins de la teva xarxa interactuen amb una Virtual Network.

Avantatges del suport a Virtual Network

Utilitzant el suport de Virtual Network, els teus components de Power Platform i Dataverse obtenen tots els

Protecció de dades: Virtual Network permet als serveis de Power Platform connectar-se als teus recursos privats i protegits sense exposar-los a internet.

Sense accés autoritzat: Virtual Network es connecta amb els teus recursos sense necessitat de rangs IP de Power Platform ni etiquetes de servei a la connexió.

Estimació de la mida de la subxarxa per als Power Platform entorns

Les dades de telemetria i les observacions de l'últim any indiquen que els entorns de producció normalment requereixen entre 25 i 30 adreces IP, amb la majoria de casos d'ús dins d'aquest rang. Basat en aquesta informació, assigna entre 25 i 30 IPs per a entorns de producció i de 6 a 10 IPs per a entorns no de producció, com ara entorns de sandbox o de desenvolupadors. Els contenidors connectats a la Virtual Network utilitzen principalment adreces IP dins de la subxarxa. Quan l'entorn comença a utilitzar-se, crea un mínim de quatre contenidors, que escalen dinàmicament segons el volum de trucades, tot i que normalment es mantenen dins del rang de 10 a 30 contenidors. Aquests contenidors executen totes les peticions per als seus respectius entorns i gestionen de manera eficient les sol·licituds de connexió paral·.

Planificació per a múltiples entorns

Si utilitzes la mateixa subxarxa delegada per a múltiples entorns de Power Platform, potser necessitaràs un bloc més gran d'adreces IP d'encaminament interdomini sense classes (CIDR). Considera el nombre recomanat d'adreces IP per a entorns de producció i no producció quan vincules entorns a una sola política. Cada subxarxa reserva cinc adreces IP, així que inclou aquestes adreces reservades en la teva estimació.

Nota

Per millorar la visibilitat de l'ús dels recursos, l'equip de producte treballa per exposar el consum delegat d'IP de subxarxes per a polítiques i subxarxes empresarials.

Exemple d'assignació d'IP

Penseu en un inquilí amb dues polítiques d'empresa. La primera política és per a entorns de producció, i la segona política és per a entorns no de producció.

Política d'empresa de producció

Si tens quatre entorns de producció associats a la teva política empresarial, i cada entorn requereix 30 adreces IP, l'assignació total d'IP és:

(Quatre entorns x 30 IP) + 5 IP reservades = 125 IP

Aquest escenari requereix un bloc CIDR de /25, que té capacitat per a 128 IP.

Política d'empresa no productiva

Per a una política empresarial no de producció amb 20 entorns de desenvolupador i sandbox, i cada entorn requereix 10 adreces IP, l'assignació total d'IP és:

(Vint entorns x 10 IP) + 5 IP reservades = 205 IP

Aquest escenari requereix un bloc CIDR de /24, que té capacitat per a 256 IPs i prou espai per afegir més entorns a la política empresarial.

Escenaris admesos

Power Platform admet Virtual Network tant per a connectors Dataverse com per a connectors . Utilitzant aquest suport, pots crear connectivitat privada i sortint segura des de Power Platform fins als recursos dins de la teva Virtual Network. Els connectors i connectors de Dataverse milloren la seguretat de la integració de dades connectant-se a fonts externes de dades de Power Apps, Power Automate i Dynamics 365. Per exemple, podeu:

- Utilitza connectors Dataverse per connectar-te a les teves fonts de dades al núvol, com ara Azure SQL, Azure Storage, emmagatzematge blob o Azure Key Vault. Podeu protegir les vostres dades de l'exfiltració de dades i altres incidents.

- Utilitza connectors Dataverse per connectar-te de manera segura a recursos privats protegits per punts finals en Azure, com ara Web API, o qualsevol recurs dins de la teva xarxa privada, com SQL i Web API. Podeu protegir les vostres dades de violacions de dades i altres amenaces externes.

- Utilitza connectors compatibles amb Virtual Network com SQL Server per connectar-te de manera segura a les teves fonts de dades allotjades al núvol, com Azure SQL o SQL Server, sense exposar-les a internet. De manera similar, pots utilitzar el connector Azure Queue per establir connexions segures a cues de Azure privades habilitades per a endpoints.

- Utilitza el connector Azure Key Vault per connectar-te de manera segura a Azure Key Vault privats i protegits per endpoints.

- Utilitza connectors personalitzats per connectar-te de manera segura als teus serveis protegits per punts finals privats en Azure o serveis allotjats dins la teva xarxa privada.

- Utilitza Azure File Storage per connectar-te de manera segura a l'emmagatzematge privat de fitxers Azure habilitat per a endpoints.

- Utilitza HTTP amb Microsoft Entra ID (preautoritzat) per obtenir recursos de manera segura a través de xarxes virtuals de diversos serveis web, autenticats per Microsoft Entra ID o des d'un servei web local.

Limitacions

- Dataverse Els connectors de codi baix que utilitzen connectors no s'admeten fins que aquests tipus de connectors s'actualitzen per utilitzar la delegació de subxarxa.

- Utilitzeu operacions de cicle de vida de l'entorn de còpia, còpia de seguretat i restauració en entorns compatibles Power Platform amb xarxes virtuals. Pots fer l'operació de restauració dins de la mateixa xarxa virtual i en diferents entorns, sempre que estiguin connectats a la mateixa xarxa virtual. A més, l'operació de restauració és permesa des d'entorns que no admeten xarxes virtuals fins als que sí que ho fan.

Regions admeses

Abans de crear la teva Virtual Network i la política empresarial, valida la regió del teu entorn Power Platform per assegurar-te que està en una regió suportada. Pots utilitzar el Get-EnvironmentRegion cmdlet del mòdul PowerShell de diagnòstic de subxarxa per recuperar la informació de la regió del teu entorn.

Després de confirmar la regió del teu entorn, assegura't que la política empresarial i els recursos d'Azure estiguin configurats a les regions d'Azure compatibles corresponents. Per exemple, si el teu entorn Power Platform és al Regne Unit, les teves Virtual Network i subxarxes han d'estar a les regions uksouth i ukwest Azure. En cas que una regió de Power Platform tingui més de dos parells de regions disponibles, has d'utilitzar el parell específic que coincideixi amb la regió del teu entorn. Per exemple, si Get-EnvironmentRegion retorna westus per al teu entorn, llavors la teva Virtual Network i subxarxes han d'estar a eastus i westus.

| Power Platform regió | Azure region |

|---|---|

| Estats Units | Eastus, Westus |

| República de Sud-àfrica | Sud-àfricaNord, Sud-àfricaOest |

| Regne Unit | Regne UnitSud, Oest del Regne Unit |

| Japó | JapanEast, Japanwest |

| Índia | Centralíndia, Índia del Sud |

| França | Francecentral, França del Sud |

| Europa | europa occidental, europa del nord |

| Alemanya | AlemanyaNord, AlemanyaWestCentral |

| Suïssa | SuïssaNord, SuïssaOest |

| Canadà | CanadaCentral, CanadàEst |

| Brasil | BrasilSudSud |

| Austràlia | AustràliaSud-Est, AustràliaEst |

| Àsia | Àsia oriental, sud-est asiàtica |

| UAE | Emirats Àrabs UnitsNord |

| Corea del Sud | CoreaSouth, CoreaCentral |

| Noruega | NorwayWest, NorwayEast |

| Singapur | Sud-est asiàtic |

| Suècia | SuèciaCentral |

| Itàlia | ItàliaNord |

| Govern dels Estats Units | USGOVTEXAS, USGOVVIRGÍNIA |

Nota

El suport al núvol comunitari del govern dels EUA (GCC) actualment només està disponible per a entorns desplegats a GCC High. No hi ha suport disponible per als entorns del Departament de Defensa (DoD) i del CCG.

Serveis compatibles

La taula següent enumera els serveis que admeten la delegació de subxarxes d'Azure per al suport de Virtual Network per a Power Platform.

| Àrees | Power Platform Serveis | Disponibilitat de suport de Virtual Network |

|---|---|---|

| Dataverse | Dataverse Connectors | Disponible de manera general |

| Connectors | Disponible de manera general | |

| Connectors | Disponible de manera general |

Entorns compatibles

Virtual Network suport per a Power Platform no està disponible per a tots els entorns Power Platform. La taula següent llista quins tipus d'entorn admeten Virtual Network.

| Tipus d’entorn | Admès |

|---|---|

| Producció | Sí |

| Valor per defecte | Sí |

| Espai aïllat | Sí |

| Desenvolupador | Sí |

| Versió de prova | No |

| Microsoft Dataverse per a Teams | No |

Consideracions per permetre el suport de Virtual Network per a l'entorn Power Platform

Quan utilitzes suport per a Virtual Network en un entorn Power Platform, tots els serveis suportats, com plug-ins i connectors de Dataverse, executen les peticions en temps d'execució a la subxarxa delegada i estan subjectes a les polítiques de la teva xarxa. Les crides als recursos públics comencen a trencar-se.

Important

Abans d'habilitar el suport de l'entorn virtual per a Power Platform l'entorn, assegureu-vos de comprovar el codi dels connectors i dels connectors. Has d'actualitzar les URL i les connexions per poder funcionar amb la connectivitat privada.

Per exemple, un complement podria intentar connectar-se a un servei públic, però la teva política de xarxa no permet l'accés públic a internet dins de la teva Virtual Network. La política de xarxa bloqueja la trucada des del connector. Per evitar la trucada bloquejada, pots allotjar el servei públic disponible a la teva Virtual Network. Alternativament, si el teu servei està allotjat a Azure, pots utilitzar un punt final privat al servei abans d'activar el suport de Virtual Network a l'entorn Power Platform.

Preguntes freqüents

Quina diferència hi ha entre una passarel·la de dades de Virtual Network i el suport d'Azure Virtual Network per a Power Platform?

Una passarel·la de dades Virtual Network és una passarel·la gestionada que utilitzes per accedir als serveis de Azure i Power Platform des de la teva Virtual Network sense haver de configurar una passarel·la de dades local. Per exemple, la passarel·la està optimitzada per a càrregues de treball ETL (extracció, transformació, càrrega) en fluxos de dades de Power BI i Power Platform.

El suport d'Azure Virtual Network per a Power Platform utilitza una delegació de subxarxa d'Azure per al teu entorn Power Platform. Les subxarxes són utilitzades per les càrregues de treball de l'entorn Power Platform . Les càrregues de treball de Power Platform API utilitzen suport a Virtual Network perquè les peticions són de curta durada i optimitzades per a un gran nombre de sol·licituds.

Quins són els escenaris en què hauria d'utilitzar el suport de Virtual Network per a Power Platform i el virtual network data gateway?

Virtual Network suport per a Power Platform és l'única opció compatible per a tots els escenaris de connectivitat sortint des de Power Platform excepte Power BI i els fluxos de dades Power Platform.

Com us assegureu que una subxarxa de xarxa virtual o una passarel·la de dades d'un client no sigui utilitzada per un altre client Power Platform?

Virtual Network suport per a Power Platform utilitza Azure delegació de subxarxa.

Cada Power Platform entorn està enllaçat a una subxarxa de xarxa virtual. Només les trucades d'aquest entorn poden accedir a aquesta xarxa virtual.

La delegació et permet designar una subxarxa específica per a qualsevol plataforma d'Azure com a servei (PaaS) que cal injectar a la teva xarxa virtual.

Virtual Network suporta la failover de Power Platform?

Sí, has de delegar les Xarxes Virtuals per a les dues regions d'Azure associades a la teva regió de Power Platform. Per exemple, si el vostre Power Platform entorn és al Canadà, heu de crear, delegar i configurar xarxes virtuals a CanadaCentral i CanadaEast.

Com es pot connectar un Power Platform entorn d'una regió amb recursos allotjats en una altra regió?

Un Virtual Network vinculat a un entorn Power Platform ha de residir a la regió de l'entorn Power Platform. Si el Virtual Network està en una regió diferent, crea un Virtual Network a la regió de l'entorn Power Platform i utilitza Virtual Network peering a les xarxes virtuals delegades de Azure subxarxa per fer de pont amb el Virtual Network a la regió separada.

Puc supervisar el trànsit de sortida de les subxarxes delegades?

Sí. Podeu utilitzar el grup de seguretat de xarxa i els tallafocs per supervisar el trànsit de sortida de les subxarxes delegades. Per a més informació, vegeu Monitor Azure Virtual Network.

Puc fer trucades vinculades a Internet des de connectors o connectors després que el meu entorn estigui delegat per la subxarxa?

Sí. L'accés a Internet està disponible per defecte a través de connectors i connectors en un entorn delegat per subxarxa. Recomanem connectar una passarel·la Azure NAT a la subxarxa delegada perquè la vostra organització pugui controlar i assegurar l'accés sortint. Per a més informació, vegeu Millors pràctiques per assegurar connexions sortints dels serveis Power Platform.

Puc actualitzar l'interval d'adreces IP de la subxarxa després de delegar-lo a "Microsoft.PowerPlatform/enterprisePolicies"?

No, no mentre la característica s'utilitza al vostre entorn. No podeu canviar l'interval d'adreces IP de la subxarxa després de delegar-lo a "Microsoft.PowerPlatform/enterprisePolicies". Si feu això, la configuració de la delegació es trenca i l'entorn deixa de funcionar. Per canviar el rang d'adreces IP, elimina la funció de delegació del teu entorn, fes els canvis necessaris i després activa la funció per al teu entorn.

Puc actualitzar l'adreça DNS de la meva Virtual Network després que s'hagi delegat a "Microsoft.PowerPlatform/enterprisePolicies"?

No, no mentre la característica s'utilitza al vostre entorn. No pots canviar l'adreça DNS de la Virtual Network després que s'hagi delegat a "Microsoft.PowerPlatform/enterprisePolicies." Si fas això, el canvi no es detecta a la configuració i el teu entorn pot deixar de funcionar. Per canviar l'adreça DNS, elimina la funció de delegació del teu entorn, fes els canvis necessaris i després activa la funció per al teu entorn.

Puc utilitzar la mateixa política d'empresa per a diversos Power Platform entorns?

Sí. Podeu utilitzar la mateixa política d'empresa per a diversos Power Platform entorns. Tanmateix, hi ha una limitació que els entorns de cicle de llançament anticipat no es poden utilitzar amb la mateixa política empresarial que altres entorns.

La meva Virtual Network té un DNS personalitzat configurat. Utilitza Power Platform el meu DNS personalitzat?

Sí. Power Platform utilitza el DNS personalitzat configurat a la Virtual Network que conté la subxarxa delegada per resoldre tots els punts finals. Després de delegar l'entorn, pots actualitzar els complements perquè utilitzin l'endpoint correcte perquè el teu DNS personalitzat els pugui resoldre.

El meu entorn té connectors proporcionats per ISV. Aquests connectors s'executarien a la subxarxa delegada?

Sí. Tots els connectors per a clients i ISV poden funcionar utilitzant la teva subxarxa. Si els complements ISV tenen connectivitat de sortida, és possible que hagin d'aparèixer aquests URL al tallafoc.

Els meus certificats TLS de punt final local no estan signats per autoritats de certificació arrel conegudes. Admeteu certificats desconeguts?

No. Hem d'assegurar-nos que el punt final presenta un certificat TLS amb la cadena completa. No és possible afegir la vostra CA arrel personalitzada a la nostra llista de CA conegudes.

Quina és la configuració recomanada d'una Virtual Network dins d'un llogater client?

No recomanem cap topologia específica. Tanmateix, els nostres clients utilitzen àmpliament la topologia de xarxa Hub en Azure.

És necessari vincular una subscripció d'Azure al meu tenant de Power Platform per activar Virtual Network?

Sí, per permetre el suport de Virtual Network per a entorns Power Platform, és essencial tenir una subscripció d'Azure associada al llogater de Power Platform.

Com utilitza Power Platform la delegació de subxarxes d'Azure?

Quan un entorn Power Platform té assignada una subxarxa Azure delegada, utilitza la injecció d'Azure Virtual Network per injectar el contenidor en temps d'execució en una subxarxa delegada. Durant aquest procés, a una targeta d'interfície de xarxa (NIC) del contenidor se li assigna una adreça IP de la subxarxa delegada. La comunicació entre l'amfitrió (Power Platform) i el contenidor es produeix a través d'un port local del contenidor, i el trànsit flueix per Azure Fabric.

Puc utilitzar una Virtual Network existent per a Power Platform?

Sí, pots utilitzar una Virtual Network per a Power Platform existent, si una única subxarxa nova dins de la Virtual Network està delegada específicament a Power Platform. Has de dedicar la subxarxa delegada per a la delegació de la subxarxa i no la pots utilitzar per a altres finalitats.

Puc reutilitzar la mateixa subxarxa delegada en diverses normes d'empresa?

No. No pots reutilitzar la mateixa subxarxa en diverses polítiques empresarials. Cada Power Platform política d'empresa ha de tenir la seva pròpia subxarxa única per a la delegació.

Què és un Dataverse connector?

Un complement Dataverse és un tros de codi personalitzat que pots desplegar en un entorn Power Platform. Pots configurar aquest complement perquè s'executi durant esdeveniments (com un canvi de dades) o activar-lo com una API personalitzada. Per a més informació, vegeu els complements Dataverse.

Com funciona un Dataverse connector?

Un complement de Dataverse s'executa dins d'un contenidor. Quan assignes una subxarxa delegada a un entorn Power Platform, la targeta d'interfície de xarxa (NIC) del contenidor rep una adreça IP de l'espai d'adreces d'aquesta subxarxa. L'amfitrió (Power Platform) i el contenidor es comuniquen a través d'un port local al contenidor, i el trànsit flueix per Azure Fabric.

Es poden executar diversos connectors dins del mateix contenidor?

Sí. En un entorn determinat de Power Platform o Dataverse, diversos connectors poden funcionar dins del mateix contenidor. Cada contenidor utilitza una adreça IP de l'espai d'adreces de la subxarxa, i cada contenidor pot executar múltiples sol·licituds.

Com gestiona la infraestructura un augment de les execucions simultànies de connectors?

A mesura que augmenta el nombre d'execucions simultànies de connectors, la infraestructura s'escala automàticament per adaptar-se a la càrrega. La subxarxa delegada a un Power Platform entorn ha de tenir prou espais d'adreces per gestionar el volum màxim d'execucions per a les càrregues de treball en aquest Power Platform entorn.

Qui controla la Virtual Network i les polítiques de xarxa associades?

Tens la propietat i el control sobre la Virtual Network i les seves polítiques de xarxa associades. D'altra banda, Power Platform utilitza les adreces IP assignades de la subxarxa delegada dins d'aquesta Virtual Network.

Els connectors <>Azure conscients c0 admeten Virtual Network?

No, els connectors

Passos següents

Configura Virtual Network suport