Události Kubeaudit v pokročilém proaktivním vyhledávání

Události Kubernetes Kubeaudit (a audit cloudu Azure Resource Manageru) jsou k dispozici v rozšířeném vyhledávání na portálu Microsoft Defender.

Můžete určit prioritu a prozkoumat incidenty, ke kterým došlo na ploše útoku řídicí roviny Kubernetes a ve správě prostředků Azure. Můžete také proaktivně vyhledávat hrozby pomocí pokročilého proaktivního vyhledávání.

Kromě toho můžete vytvářet vlastní detekce pro podezřelé aktivity roviny řízení Resource Manageru a Kubernetes (KubeAudit).

Tato funkce se zabývá:

Události Kubernetes KubeAudit z Azure (Azure Kubernetes Service), Amazon Web Services (Amazon Elastic Kubernetes Service), Google Cloud Platform (Google Kubernetes Engine) a místního prostředí

Události řídicí roviny Resource Manageru

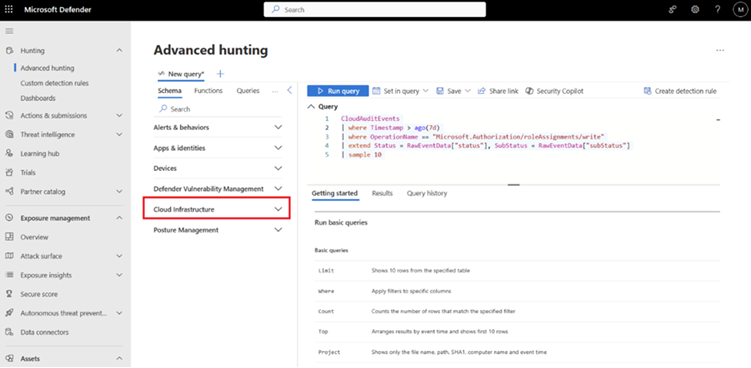

Pokud chcete začít, podívejte se na novou tabulku, která byla přidána na kartu Schéma v rozšířeném proaktivním vyhledávání s názvem CloudAuditEvents.

Běžné scénáře a případy použití

- Zkoumání podezřelých aktivit řídicí roviny Resource Manageru a Kubernetes (Kubeaudit) v rozšířeném proaktivním vyhledávání XDR

- Vytváření vlastních detekcí pro podezřelé aktivity roviny řízení Resource Manageru a Kubernetes (Kubeaudit)

Požadavky

- Pro události Kubernetes potřebujete alespoň jedno předplatné s povoleným plánem Defender for Containers.

- U událostí Azure Resource Manageru potřebujete alespoň jedno předplatné s povoleným plánem Defenderu pro Azure Resource Manager.

Vzorové dotazy

K nasazení privilegovaného podu použijte následující ukázkový dotaz:

CloudAuditEvents

| where Timestamp > ago(1d)

| where DataSource == "Azure Kubernetes Service"

| where OperationName == "create"

| where RawEventData.ObjectRef.resource == "pods" and isnull(RawEventData.ObjectRef.subresource)

| where RawEventData.ResponseStatus.code startswith "20"

| extend PodName = RawEventData.RequestObject.metadata.name

| extend PodNamespace = RawEventData.ObjectRef.namespace

| mv-expand Container = RawEventData.RequestObject.spec.containers

| extend ContainerName = Container.name

| where Container.securityContext.privileged == "true"

| extend Username = RawEventData.User.username

| project Timestamp, AzureResourceId , OperationName, IPAddress, UserAgent, PodName, PodNamespace, ContainerName, Username

K zobrazení příkazu exec v oboru názvů kube-system použijte následující ukázkový dotaz:

CloudAuditEvents

| where Timestamp > ago(1d)

| where DataSource == "Azure Kubernetes Service"

| where OperationName == "create"

| where RawEventData.ObjectRef.resource == "pods" and RawEventData.ResponseStatus.code == 101

| where RawEventData.ObjectRef.namespace == "kube-system"

| where RawEventData.ObjectRef.subresource == "exec"

| where RawEventData.ResponseStatus.code == 101

| extend RequestURI = tostring(RawEventData.RequestURI)

| extend PodName = tostring(RawEventData.ObjectRef.name)

| extend PodNamespace = tostring(RawEventData.ObjectRef.namespace)

| extend Username = tostring(RawEventData.User.username)

| where PodName !startswith "tunnelfront-" and PodName !startswith "konnectivity-" and PodName !startswith "aks-link"

| extend Commands = extract_all(@"command=([^\&]*)", RequestURI)

| extend ParsedCommand = url_decode(strcat_array(Commands, " "))

| project Timestamp, AzureResourceId , OperationName, IPAddress, UserAgent, PodName, PodNamespace, Username, ParsedCommand

K identifikaci vytvoření vazby role správce clusteru použijte následující ukázkový dotaz:

CloudAuditEvents

| where Timestamp > ago(1d)

| where OperationName == "create"

| where RawEventData.ObjectRef.resource == "clusterrolebindings"

| where RawEventData.ResponseStatus.code startswith "20"

| where RawEventData.RequestObject.roleRef.name == "cluster-admin"

| mv-expand Subject = RawEventData.RequestObject.subjects

| extend SubjectName = tostring(Subject.name)

| extend SubjectKind = tostring(Subject["kind"])

| extend BindingName = tostring(RawEventData.ObjectRef.name)

| extend ActionTakenBy = tostring(RawEventData.User.username)

| where ActionTakenBy != "acsService" //Remove FP

| project Timestamp, AzureResourceId , OperationName, ActionTakenBy, IPAddress, UserAgent, BindingName, SubjectName, SubjectKind

Související obsah

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro