Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Vlastní pravidla detekce jsou pravidla, která navrhujete a vylepšujete pomocí pokročilých dotazů proaktivního vyhledávání . Pomocí těchto pravidel můžete proaktivně monitorovat různé události a stavy systému, včetně podezřelých aktivit porušení zabezpečení a chybně nakonfigurovaných koncových bodů. Můžete je nastavit tak, aby se spouštěly v pravidelných intervalech a generovaly výstrahy a při každém shodách se chovaly akce odpovědi.

Požadovaná oprávnění pro správu vlastních detekcí

Ke správě vlastních detekcí potřebujete role, které vám umožní spravovat data, na která tato detekce cílí. Pokud například chcete spravovat vlastní detekce u více zdrojů dat (Microsoft Defender XDR a Microsoft Sentinel nebo více úloh Defenderu), potřebujete všechny příslušné role Defender XDR a Sentinel. Další informace najdete v následujících částech.

Microsoft Defender XDR

Pokud chcete spravovat vlastní detekce Microsoft Defender XDR dat, musíte mít přiřazenou jednu z těchto rolí:

Nastavení zabezpečení (správa) – Uživatelé s tímto oprávněním Microsoft Defender XDR můžou spravovat nastavení zabezpečení na portálu Microsoft Defender.

Správce zabezpečení – Uživatelé s touto rolí Microsoft Entra můžou spravovat nastavení zabezpečení na portálu Microsoft Defender a dalších portálech a službách.

Operátor zabezpečení – uživatelé s touto rolí Microsoft Entra můžou spravovat výstrahy a mít globální přístup jen pro čtení k funkcím souvisejícím se zabezpečením, včetně všech informací na portálu Microsoft Defender. Tato role je dostatečná pro správu vlastních detekcí pouze v případě, že je v Microsoft Defender for Endpoint vypnuté řízení přístupu na základě role (RBAC). Pokud máte nakonfigurovaný RBAC, potřebujete také oprávnění Spravovat nastavení zabezpečení pro Defender for Endpoint.

Pokud pro ně máte správná oprávnění, můžete spravovat vlastní zjišťování, která se vztahují na data z konkrétních Defender XDR řešení. Pokud máte například oprávnění ke správě jenom pro Microsoft Defender pro Office 365, můžete vytvářet vlastní detekce pomocí Email* tabulek, ale ne Identity* tabulek.

Stejně tak vzhledem k tomu, že IdentityLogonEvents tabulka obsahuje informace o aktivitě ověřování z Microsoft Defender for Cloud Apps i Defenderu for Identity, musíte mít oprávnění ke správě obou služeb, abyste mohli spravovat vlastní detekce dotazující se na tuto tabulku.

Poznámka

Pokud chcete spravovat vlastní detekce, musí mít operátoři zabezpečení oprávnění Spravovat nastavení zabezpečení v Microsoft Defender for Endpoint, pokud je zapnutý RBAC.

Microsoft Sentinel

Pokud chcete spravovat vlastní detekce Microsoft Sentinel dat, musíte mít přiřazenou roli přispěvatele Microsoft Sentinel nebo vyšší. Uživatelé s touto rolí Azure můžou spravovat data pracovního prostoru Microsoft Sentinel SIEM, včetně výstrah a detekcí. Tuto roli můžete přiřadit konkrétnímu primárnímu pracovnímu prostoru, Azure skupině prostředků nebo celému předplatnému.

Správa požadovaných oprávnění

Pokud chcete spravovat požadovaná oprávnění, může globální správce:

- V části Role>Správce zabezpečení přiřaďte roli Správce zabezpečení nebo Operátor zabezpečení v Centrum pro správu Microsoftu 365.

- Zkontrolujte nastavení RBAC pro Microsoft Defender for Endpoint v Microsoft Defender XDR v části Nastavení>Role oprávnění>. Vyberte odpovídající roli a přiřaďte oprávnění ke správě nastavení zabezpečení .

Důležité

Používejte role s nejmenším oprávněním, které vám pomůžou zlepšit zabezpečení vaší organizace. Globální správce je vysoce privilegovaná role. Omezte jeho použití na scénáře tísňového volání, když nemůžete použít existující roli.

Poznámka

Uživatel také potřebuje příslušná oprávnění pro zařízení v oboru zařízení vlastního pravidla detekce, které vytváří nebo upravuje. Pokud uživatel nemá oprávnění pro všechna zařízení, nemůže upravit vlastní pravidlo detekce, které má obor spouštění na všech zařízeních.

Vytvoření vlastního pravidla detekce

Pokud chcete vytvořit vlastní pravidlo detekce, postupujte takto:

- Příprava dotazu

- Vytvoření nového pravidla a zadání podrobností o upozornění

- Definování podrobností o rozšíření výstrah

- Určení akcí

- Nastavení oboru pravidla

- Kontrola a zapnutí pravidla

1. Příprava dotazu

Na portálu Microsoft Defender přejděte do části Rozšířené proaktivní vyhledávání a vyberte existující dotaz nebo vytvořte nový dotaz. Když použijete nový dotaz, spusťte ho, abyste identifikovali chyby a porozuměli možným výsledkům.

Důležité

Aby služba nevrácela příliš mnoho výstrah, může každé pravidlo při každém spuštění vygenerovat jenom 150 výstrah. Před vytvořením pravidla upravte dotaz, abyste se vyhnuli upozorňování na běžnou každodenní aktivitu.

Požadované sloupce ve výsledcích dotazu

Pokud chcete vytvořit vlastní pravidlo detekce pomocí Defender XDR dat, musí dotaz vrátit následující sloupce:

TimestampneboTimeGenerated– Tento sloupec nastaví časové razítko vygenerovaných výstrah. Dotaz by neměl manipulovat s tímto sloupcem a měl by ho vrátit přesně tak, jak se zobrazuje v nezpracované události.Pro detekce založené na tabulkách XDR sloupec nebo kombinace sloupců, které jedinečně identifikují událost v těchto tabulkách:

- U Microsoft Defender for Endpoint tabulek se

Timestampsloupce ,DeviceIdaReportIdmusí zobrazit ve stejné události. - V tabulkách

TimestampVýstraha* se musí zobrazit v události. - U tabulek

TimestampPozorování* seObservationIdmusí objevit ve stejné události. - Pro všechny ostatní

TimestampaReportIdmusí být zobrazeny ve stejné události

- U Microsoft Defender for Endpoint tabulek se

Sloupec, který obsahuje silný identifikátor ovlivněného prostředku. Pokud chcete v průvodci automaticky namapovat ovlivněný prostředek, promítejte jeden z následujících sloupců, které obsahují silný identifikátor ovlivněného prostředku:

DeviceIdDeviceNameRemoteDeviceNameRecipientEmailAddress-

SenderFromAddress(odesílatel obálky nebo Return-Path adresa) -

SenderMailFromAddress(adresa odesílatele zobrazená e-mailovým klientem) SenderObjectIdRecipientObjectIdAccountObjectIdAccountSidAccountUpnInitiatingProcessAccountSidInitiatingProcessAccountUpnInitiatingProcessAccountObjectId

Poznámka

Při přidávání nových tabulek do schématu rozšířeného proaktivního vyhledávání bude přidána podpora pro další entity.

Jednoduché dotazy, například ty, které nepoužívají project operátor nebo summarize k přizpůsobení nebo agregaci výsledků, obvykle vrátí tyto běžné sloupce.

Existují různé způsoby, jak zajistit, aby složitější dotazy vrátily tyto sloupce. Pokud například dáváte přednost agregaci a počítání podle entity ve sloupci, jako DeviceIdje , můžete se vrátit Timestamp a ReportId získat je z nejnovější události zahrnující každou jedinečnou DeviceId.

Důležité

Vyhněte se filtrování vlastních detekcí pomocí Timestamp sloupce. Služba předfiltruje data pro vlastní detekce na základě frekvence detekce.

Následující ukázkový dotaz spočítá počet jedinečných zařízení (DeviceId) s antivirovými detekcemi a použije ho k vyhledání pouze zařízení s více než pěti detekcemi. Pokud chcete vrátit nejnovější Timestamp a odpovídající ReportId, použije summarize operátor s arg_max funkcí .

DeviceEvents

| where ingestion_time() > ago(1d)

| where ActionType == "AntivirusDetection"

| summarize (Timestamp, ReportId)=arg_max(Timestamp, ReportId), count() by DeviceId

| where count_ > 5

Tip

Pro lepší výkon dotazů nastavte časový filtr, který odpovídá zamýšlené frekvenci spuštění pravidla. Vzhledem k tomu, že nejméně časté spouštění je každých 24 hodin, filtrování za poslední den pokrývá všechna nová data.

Vlastní sloupec pro Microsoft Sentinel rozsah

Pokud jste nakonfigurovali Microsoft Sentinel rozsahu, SentinelScope_CF je vlastní pole k dispozici pro použití v dotazech a pravidlech detekce, aby odkazovala na obor v analýzách.

Když vytváříte vlastní pravidla detekce a analýzy, musíte v dotazech promítnout SentinelScope_CF sloupec, aby aktivované výstrahy byly viditelné pro analytiky s vymezeným oborem. Pokud tento sloupec neprojekci neprojekci, nebudou upozornění rozsekaná a uživatelům s vymezeným oborem se skryjí.

2. Vytvořte nové pravidlo a uveďte podrobnosti o upozorněních.

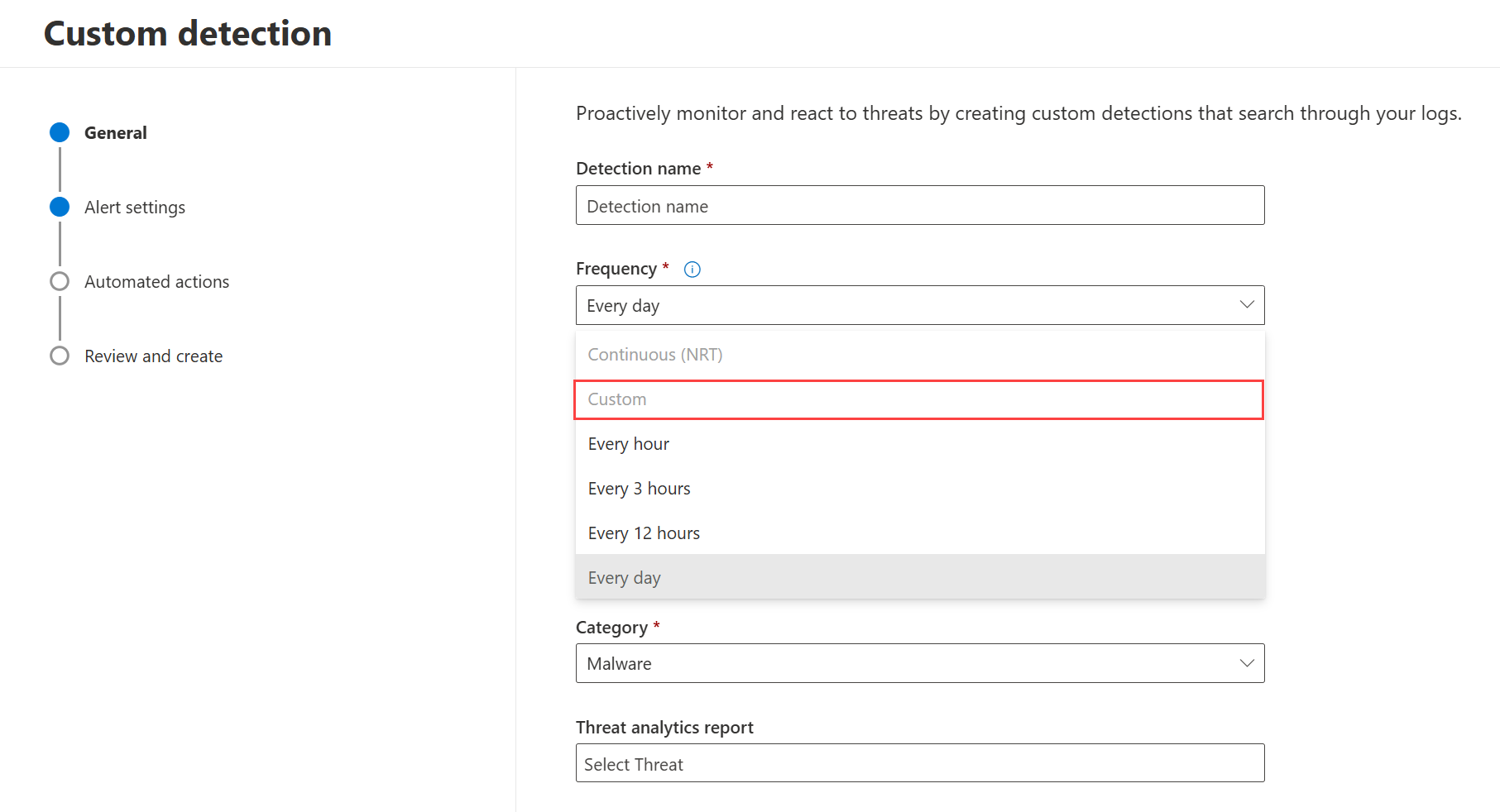

V editoru dotazů vyberte Vytvořit pravidlo detekce a zadejte následující podrobnosti upozornění:

- Název detekce – název pravidla detekce; aby byl jedinečný.

- Frekvence – interval pro spuštění dotazu a provedení akce. Další pokyny najdete v části Četnost pravidel.

- Lookback – časové období, které dotaz pokrývá, když vlastní detekce cílí jenom na data z Microsoft Sentinel. Další pokyny najdete v části zpětného vyhledávání.

- Název upozornění – název zobrazený s upozorněními aktivovanými pravidlem. nastavit ji jako jedinečnou a používat prostý text. Řetězce jsou z bezpečnostních důvodů sanitizované, takže kód HTML, Markdown a jiný kód nefungují. Všechny adresy URL zahrnuté v názvu by měly mít formát kódování procent , aby se správně zobrazily.

- Závažnost – potenciální riziko komponenty nebo aktivity identifikované pravidlem.

- Kategorie – součást hrozby nebo aktivita identifikovaná pravidlem.

- MITRE ATT&techniky CK – jedna nebo více technik útoku identifikovaných pravidlem, jak je popsáno v architektuře MITRE ATT&CK. Tato část je pro určité kategorie výstrah, včetně malwaru, ransomwaru, podezřelých aktivit a nežádoucího softwaru, skrytý.

- Sestava analýzy hrozeb – Propojte vygenerovanou výstrahu s existující sestavou analýzy hrozeb, aby se zobrazila na kartě Související incidenty v analýze hrozeb.

- Popis – další informace o komponentě nebo aktivitě identifikované pravidlem. Řetězce jsou z bezpečnostních důvodů sanitizované, takže kód HTML, Markdown a jiný kód nefungují. Všechny adresy URL zahrnuté v popisu by měly odpovídat formátu kódování procent, aby se správně zobrazily.

- Doporučené akce – další akce, které můžou respondující provést v reakci na výstrahu.

Frekvence pravidel

Když uložíte nové pravidlo, spustí se a zkontroluje shody dat za posledních 30 dnů. Pravidlo se pak spustí znovu v pevných intervalech a použije období zpětného vyhledávání na základě zvolené frekvence:

- Každých 24 hodin

- Každých 12 hodin

- Každé 3 hodiny

- Každou hodinu

- Průběžné (NRT) – běží nepřetržitě a kontroluje data z událostí, která se shromažďují a zpracovávají téměř v reálném čase (NRT). Další informace najdete v tématu Průběžná frekvence (NRT).

- Vlastní – spouští se podle vybrané frekvence. Tato možnost je dostupná, pokud je pravidlo založené pouze na datech, která jsou ingestovaná do Microsoft Sentinel. Další informace najdete v tématu Vlastní frekvence Microsoft Sentinel dat.

Tip

Porovná filtry času v dotazu s obdobím zpětného vyhledávání. Výsledky mimo období zpětného vyhledávání se ignorují.

Při úpravě pravidla se změny projeví při dalším spuštění naplánovaném podle nastavené frekvence. Frekvence pravidel je založená na časovém razítku události, nikoli na čase příjmu dat. U konkrétních spuštění může docházet k malým zpožděním, takže nakonfigurovaná frekvence není 100% přesná.

Průběžná frekvence (NRT)

Když nastavíte vlastní detekci tak, aby se spouštěla frekvence průběžného (NRT), zvýší se schopnost vaší organizace rychleji identifikovat hrozby. Použití frekvence průběžného (NRT) má minimální nebo žádný vliv na využití prostředků. Zvažte jeho použití pro jakékoli kvalifikované vlastní pravidlo detekce ve vaší organizaci.

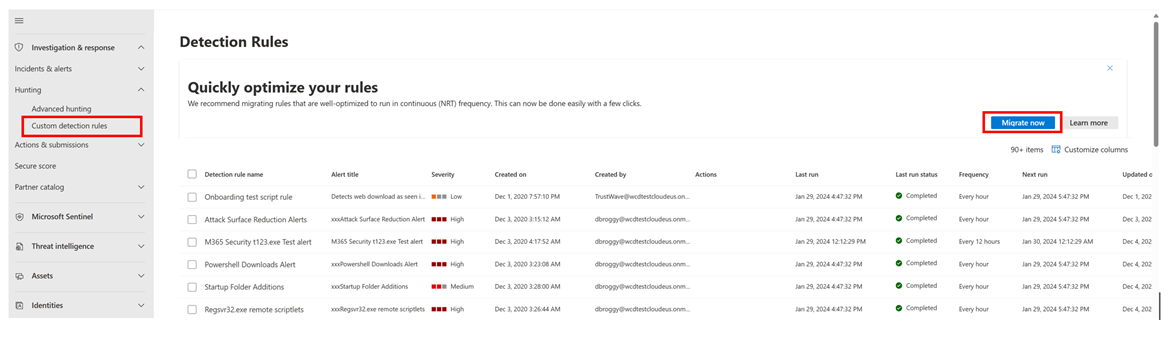

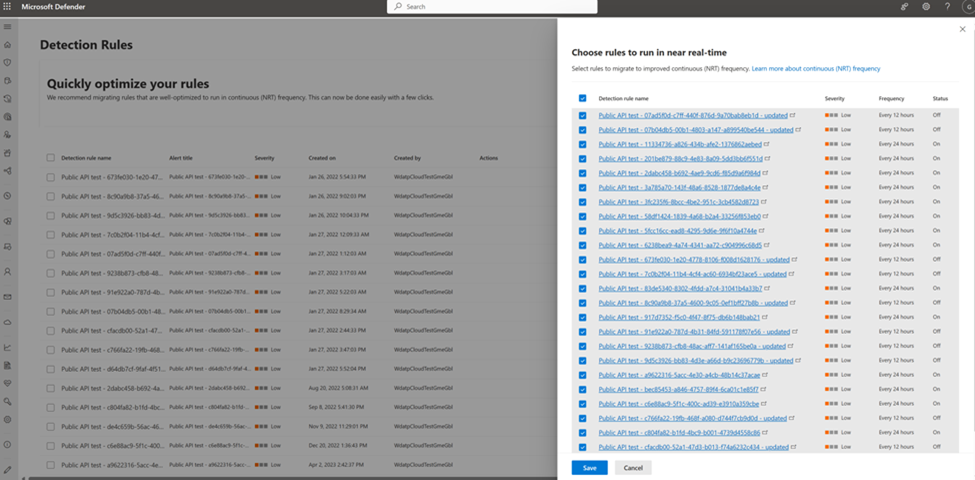

Na stránce vlastních pravidel detekce můžete migrovat vlastní pravidla detekce, která odpovídají frekvenci průběžného (NRT), a to výběrem možnosti Migrovat:

Když vyberete Možnost Migrovat, zobrazí se seznam všech kompatibilních pravidel podle jejich dotazu KQL. Můžete se rozhodnout migrovat jenom všechna nebo vybraná pravidla:

Když vyberete Uložit, frekvence vybraných pravidel se aktualizuje na četnost průběžného (NRT).

Dotazy, které můžete spouštět nepřetržitě

Dotaz můžete spouštět nepřetržitě za předpokladu, že:

- Dotaz odkazuje pouze na jednu tabulku.

- Dotaz používá operátor ze seznamu podporovaných funkcí KQL. U operátoru

matches regexmusí být regulární výrazy kódovány jako řetězcové literály a musí se řídit pravidly řetězcových uvozování. Regulární výraz\Aje například v KQL reprezentován jako"\\A". Zpětné lomítko navíc označuje, že druhé zpětné lomítko je součástí regulárního výrazu\A. - Dotaz nepoužívá spojení, sjednocení ani

externaldataoperátor. - Dotaz neobsahuje žádný řádek komentáře ani informace.

Tabulky, které podporují frekvenci průběžného (NRT)

Detekce téměř v reálném čase podporují následující tabulky:

| Microsoft Defender XDR | Microsoft Sentinel |

|---|---|

|

|

Poznámka

Frekvenci průběžného (NRT) podporují pouze obecně dostupné sloupce.

Vlastní frekvence Microsoft Sentinel dat

Microsoft Sentinel zákazníci, kteří se připojí k Microsoft Defender, můžou vybrat Vlastní četnost, pokud je pravidlo založené pouze na datech, která Microsoft Sentinel ingestují.

Když vyberete tuto možnost četnosti, zobrazí se dotaz Spustit každou vstupní komponentu. Zadejte požadovanou frekvenci pravidla a pomocí rozevíracího seznamu vyberte jednotky: minuty, hodiny nebo dny. Podporovaný rozsah je libovolná hodnota od 5 minut do 14 dnů.

Důležité

Když vyberete vlastní frekvenci, Defender načte data z Microsoft Sentinel. Tato podmínka znamená, že:

- V Microsoft Sentinel musíte mít k dispozici data.

- Defender XDR data nepodporují vymezení rozsahu, protože Microsoft Sentinel nepodporuje vymezení rozsahu.

Zpětné vyhledávání

Doba zpětného vyhledávání vašich vlastních detekcí může být v závislosti na cílových datech a frekvenci dotazu v rozsahu od pěti minut do 30 dnů.

Pokud vaše vlastní detekce zahrnují Defender XDR data, použije se pevná doba zpětného vyhledávání v závislosti na zvolené frekvenci pravidel:

- V případě detekce, které se mají spouštět každých 24 hodin, je doba zpětného vyhledávání 30 dnů.

- U detekcí, které se mají spouštět každých 12 hodin, je doba zpětného vyhledávání 48 hodin.

- U detekcí, které se mají spouštět každé tři hodiny, je doba zpětného vyhledávání 12 hodin.

- U detekcí nastavených na každou hodinu je doba zpětného vyhledávání čtyři hodiny.

Pokud cíl vlastního zjišťování Microsoft Sentinel jenom data, můžete období zpětného vyhledávání přizpůsobit v závislosti na frekvenci pravidel, kterou nastavíte:

- U detekcí nastavených na četnost vyšší (častější) než jednu hodinu je doba zpětného vyhledávání omezená na méně než 48 hodin.

- Pro detekci nastavené tak, aby se spouštěly ve frekvencích vyšších než jeden den, je možné nastavit zpětné vyhledávání až na 14 dnů.

- Pro detekci nastavenou tak, aby běžela s frekvencemi jednoho dne nebo méně, je možné nastavit zpětné vyhledávání až na 30 dnů.

Důležité

Vlastní detekce vyhodnocují ingestion_time() zpoždění příjmu dat. Kvůli této podmínce mohou být události s Timestamp hodnotami nebo TimeGenerated staršími než nakonfigurované období zpětného vyhledávání stále zahrnuty do vyhodnocení pravidel.

Pokud je doba zpětného vyhledávání delší než frekvence, může dojít k duplicitním událostem. Vlastní detekce je ale automaticky seskupují a deduplikují , aby se snížil šum a únava výstrah.

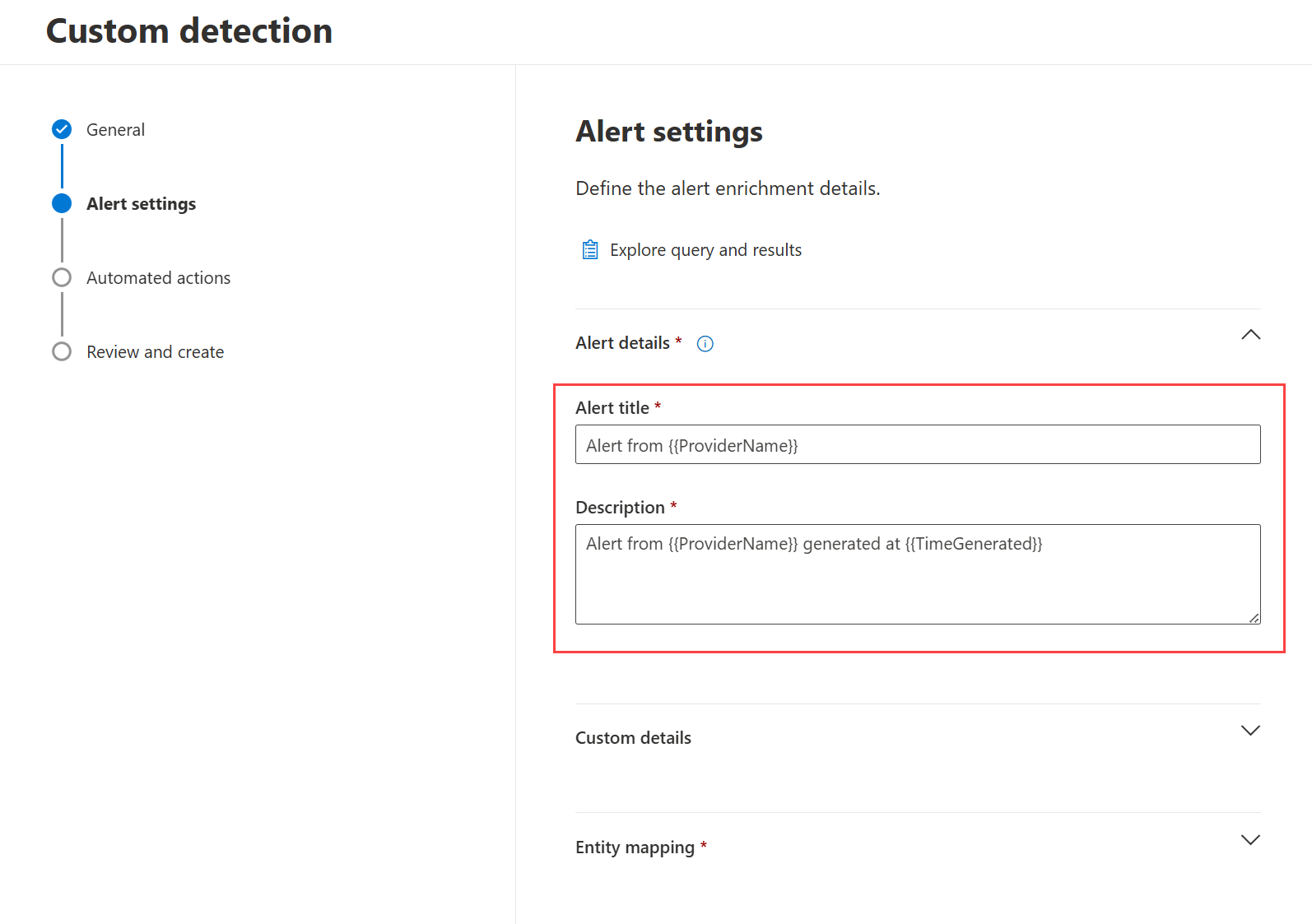

3. Definování podrobností o rozšíření výstrah

Výstrahy můžete rozšířit zadáním a definováním dalších podrobností. Při rozšiřování výstrah můžete:

- Vytvoření názvu a popisu dynamického upozornění

- Přidání vlastních podrobností , které se zobrazí na bočním panelu upozornění

- Propojení entit

Vytvoření názvu a popisu dynamického upozornění

Pomocí výsledků dotazu můžete dynamicky vytvořit název a popis upozornění, aby byly přesné a orientační. Tato funkce může zvýšit efektivitu analytiků SOC při třídění výstrah a incidentů a při pokusu o rychlé pochopení podstaty upozornění.

Pokud chcete dynamicky nakonfigurovat název nebo popis výstrahy, integrujte je do části Podrobnosti výstrahy pomocí volných textových názvů sloupců, které jsou k dispozici ve výsledcích dotazu, a obklopte je dvojitými složenými závorkami.

Například: User {{AccountName}} unexpectedly signed in from {{Location}}

Poznámka

V každém poli můžete odkazovat až na tři sloupce.

Pokud chcete zjistit přesné názvy sloupců, na které chcete odkazovat, vyberte Prozkoumat dotaz a výsledky. Tato volba otevře podokno rozšířeného proaktivního kontextu nad průvodce vytvořením pravidla, kde můžete prozkoumat logiku dotazu a její výsledky.

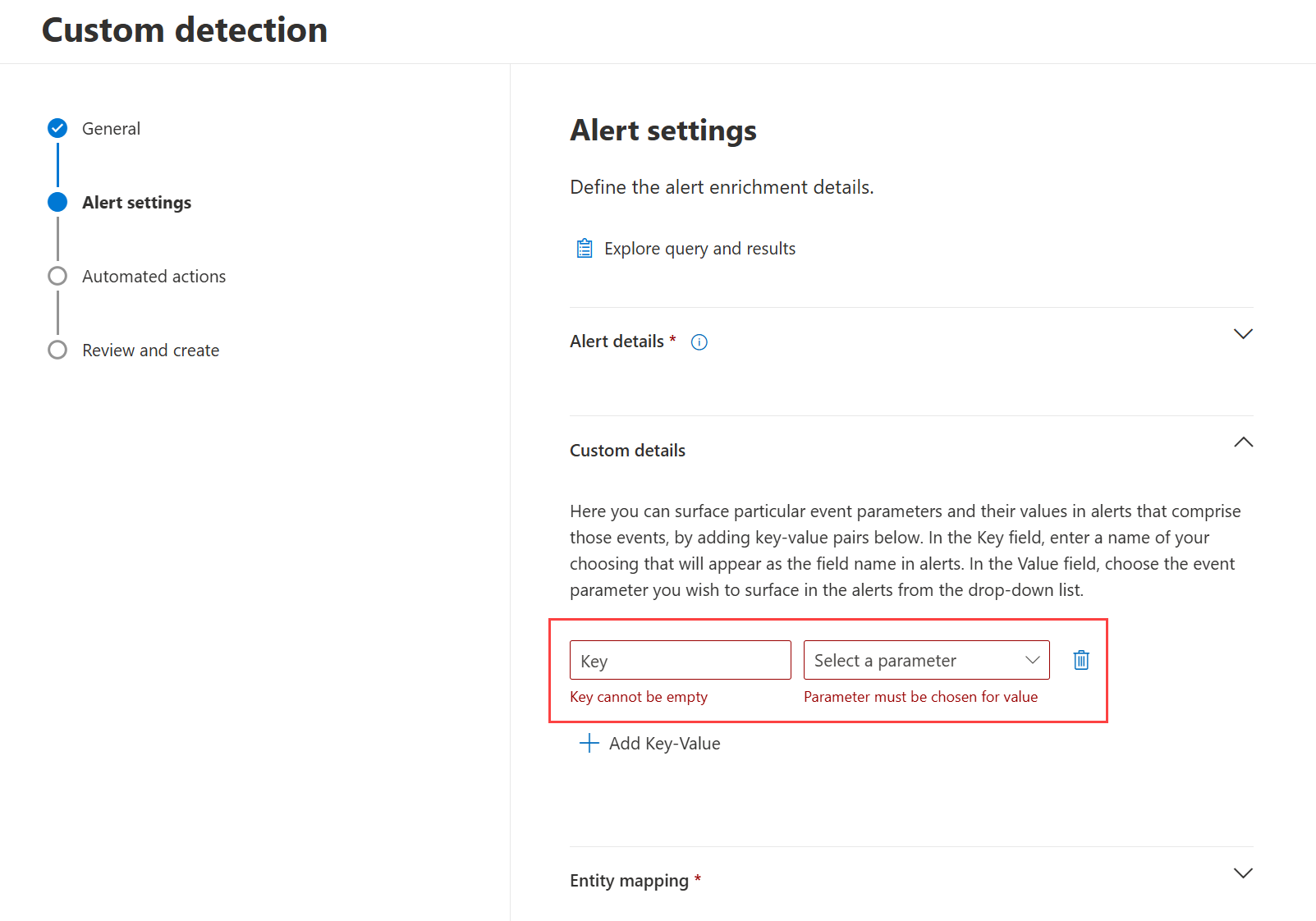

Přidání vlastních podrobností

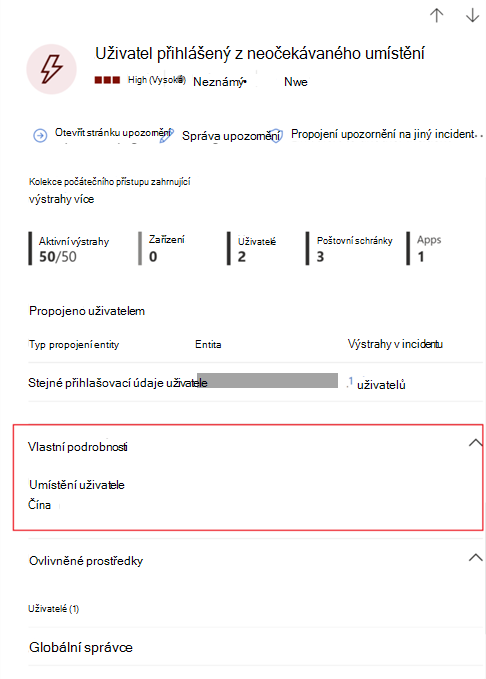

Produktivitu analytiků SOC můžete dále zvýšit zobrazením důležitých podrobností na bočním panelu upozornění. Data událostí můžete zobrazit ve výstrahách vytvořených z těchto událostí. Tato funkce poskytuje analytikům SOC okamžitý přehled o jejich incidentech a umožňuje jim rychleji analyzovat, zkoumat a vyvozovat závěry.

V části Vlastní podrobnosti přidejte páry klíč-hodnota odpovídající podrobnostem, které chcete zobrazit:

- Do pole Klíč zadejte název podle svého výběru, který se zobrazí jako název pole ve výstrahách.

- V poli Parametr zvolte v rozevíracím seznamu parametr události, který chcete zobrazit ve výstrahách. Tento seznam se naplní hodnotami odpovídajícími názvům sloupců, které jsou výstupem dotazu KQL.

Následující snímek obrazovky ukazuje, jak se na bočním panelu upozornění zobrazují vlastní podrobnosti:

Důležité

Vlastní podrobnosti mají následující omezení:

- Každé pravidlo je omezeno až na 20 párů klíč-hodnota s vlastními podrobnostmi.

- Kombinovaný limit velikosti všech vlastních podrobností a jejich hodnot v jedné výstraze je 4 kB. Pokud pole vlastních podrobností tento limit překročí, celé pole vlastních podrobností se z výstrahy vyřadí.

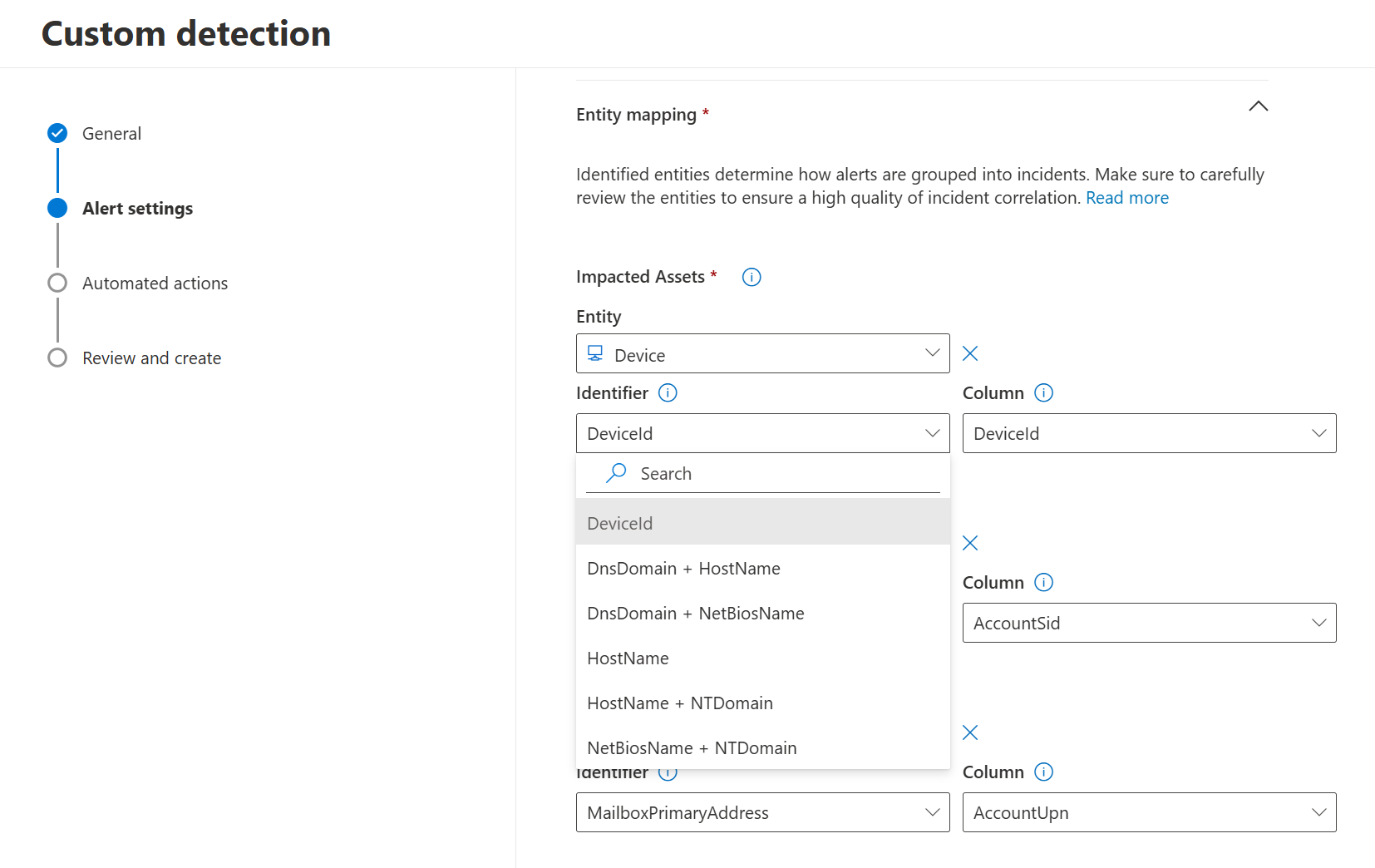

Propojení entit

Identifikujte sloupce ve výsledcích dotazu, u kterých očekáváte, že najdete hlavní ovlivněnou nebo ovlivněnou entitu. Dotaz může například vrátit adresy odesílatele (SenderFromAddress nebo SenderMailFromAddress) a příjemce (RecipientEmailAddress). Identifikace, které z těchto sloupců představují hlavní ovlivněnou entitu, pomáhá službě agregovat relevantní výstrahy, korelovat incidenty a cílové akce odpovědi.

Pro každý typ entity (poštovní schránka, uživatel nebo zařízení) můžete vybrat jenom jeden sloupec. Nemůžete vybrat sloupce, které dotaz nevrátí.

Rozšířené mapování entit

S upozorněními můžete propojit širokou škálu typů entit. Propojení dalších entit pomáhá modulu korelace seskupovat výstrahy na stejné incidenty a vzájemně korelovat incidenty. Pokud jste zákazníkem Microsoft Sentinel, znamená to také, že můžete namapovat libovolnou entitu ze zdrojů dat třetích stran, které jsou ingestované do Microsoft Sentinel.

U Microsoft Defender XDR dat se entity vyberou automaticky. Pokud data pocházejí z Microsoft Sentinel, musíte entity vybrat ručně.

Poznámka

Entity mají vliv na seskupené výstrahy do incidentů. Ujistěte se, že entity pečlivě zkontrolujete, abyste zajistili vysokou kvalitu incidentů. Další informace najdete v tématu Korelace výstrah a slučování incidentů na portálu Microsoft Defender.

Rozbalený oddíl mapování entit má dvě části, ve kterých můžete vybrat entity:

-

Ovlivněné prostředky – Přidejte ovlivněné prostředky, které se zobrazí ve vybraných událostech. Můžete přidat následující typy prostředků:

- Účet

- Device

- Poštovní schránky

- Cloudová aplikace

- Azure prostředek

- Prostředek Amazon Web Services

- Prostředek Google Cloud Platform

-

Související důkazy – Přidejte nesesestavy, které se objeví ve vybraných událostech. Podporované typy entit jsou:

- Proces

- Soubor

- Hodnota registru

- IP adresa

- Aplikace OAuth

- DNS

- Skupina zabezpečení

- URL

- Poštovní cluster

- Poštovní zpráva

Poznámka

V současné době můžete mapovat pouze prostředky jako ovlivněné entity.

Po výběru typu entity vyberte typ identifikátoru, který existuje ve vybraných výsledcích dotazu, abyste ho mohli použít k identifikaci této entity. Každý typ entity má seznam podporovaných identifikátorů, jak je znázorněno v příslušné rozevírací nabídce. Pokud chcete lépe porozumět jednotlivým identifikátorům, přečtěte si popis, který se zobrazí, když na něj najedete myší.

Po výběru identifikátoru vyberte sloupec z výsledků dotazu, který obsahuje vybraný identifikátor. Výběrem možnosti Prozkoumat dotaz a výsledky otevřete panel rozšířeného proaktivního kontextu. Tato možnost umožňuje prozkoumat dotaz a výsledky a ujistit se, že pro vybraný identifikátor zvolíte správný sloupec.

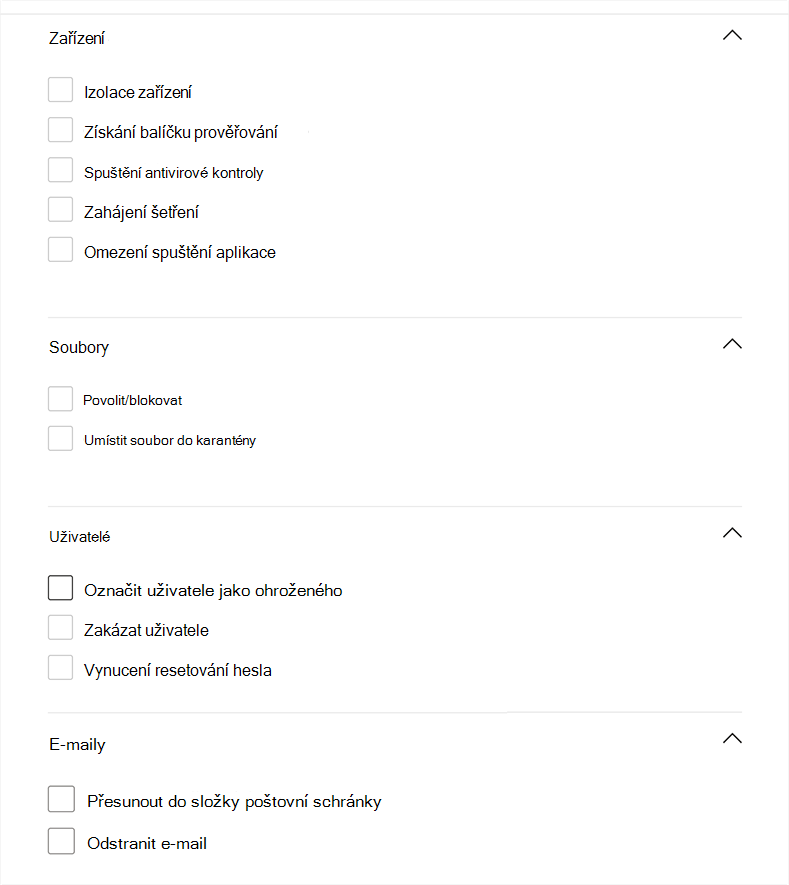

4. Určení akcí

Pokud vaše vlastní pravidlo zjišťování používá Defender XDR data, může automaticky provádět akce na zařízeních, souborech, uživatelích nebo e-mailech, které dotaz vrátí.

Akce na zařízeních

U zařízení ve sloupci DeviceId výsledků dotazu použijte tyto akce:

- Izolace zařízení – používá Microsoft Defender for Endpoint k použití úplné izolace sítě, která brání zařízení v připojení k jakékoli aplikaci nebo službě. Přečtěte si další informace o Microsoft Defender for Endpoint izolaci počítače.

- Shromáždit balíček pro šetření – shromažďuje informace o zařízení v souboru ZIP. Přečtěte si další informace o balíčku pro šetření Microsoft Defender for Endpoint.

- Spustit antivirovou kontrolu – Provede úplnou Microsoft Defender antivirovou kontrolu na zařízení.

- Zahájit šetření – Zahájí automatizované šetření na zařízení.

- Omezení spouštění aplikací – Nastaví omezení zařízení tak, aby se mohly spouštět jenom soubory podepsané certifikátem vydaným Microsoftem. Přečtěte si další informace o omezeních aplikací s Microsoft Defender for Endpoint.

Akce se soubory

Pokud je tato možnost vybrána, můžete u souboru použít akci Povolit/Blokovat . Blokování souborů je povoleno pouze v případě, že máte oprávnění k nápravě souborů a pokud výsledky dotazu identifikují ID souboru, například hodnotu hash SHA-1. Jakmile je soubor zablokovaný, zablokují se také další instance stejného souboru na všech zařízeních. Můžete určit, na kterou skupinu zařízení se blokování vztahuje, ale ne na konkrétní zařízení.

Pokud je tato možnost vybrána, můžete akci Umístit soubor do karantény použít u souborů ve

SHA1sloupci ,InitiatingProcessSHA1SHA256, neboInitiatingProcessSHA256ve výsledcích dotazu. Tato akce odstraní soubor z aktuálního umístění a umístí kopii do karantény.

Akce u uživatelů

Pokud je tato možnost vybrána, akce Označit uživatele jako ohroženého uživatele provede u uživatelů ve

AccountObjectIdsloupci ,InitiatingProcessAccountObjectIdneboRecipientObjectIdve výsledcích dotazu. Tato akce nastaví úroveň rizika uživatele v Microsoft Entra ID na "vysokou" a aktivuje odpovídající zásady ochrany identit.Výběrem možnosti Zakázat uživatele dočasně zabráníte uživateli v přihlášení.

Vyberte Resetovat ověřování uživatelů a vyzvete uživatele, aby si při další relaci přihlašování (pro místní identity) změnil heslo, nebo aby se znovu přihlásil (pro Microsoft Entra identity).

Možnosti Zakázat uživatele i Resetovat ověřování uživatelů vyžadují identifikátor zabezpečení uživatele (SID), který je ve sloupcích

AccountSid,InitiatingProcessAccountSid,RequestAccountSidaOnPremSid.U Microsoft Entra identit

AccountObjectIdje parametr potřebný pro všechny akce.

Další informace o akcích uživatelů najdete v tématech Akce nápravy v Microsoft Defender for Identity a Akce nápravy v Microsoft Defender for Cloud Apps.

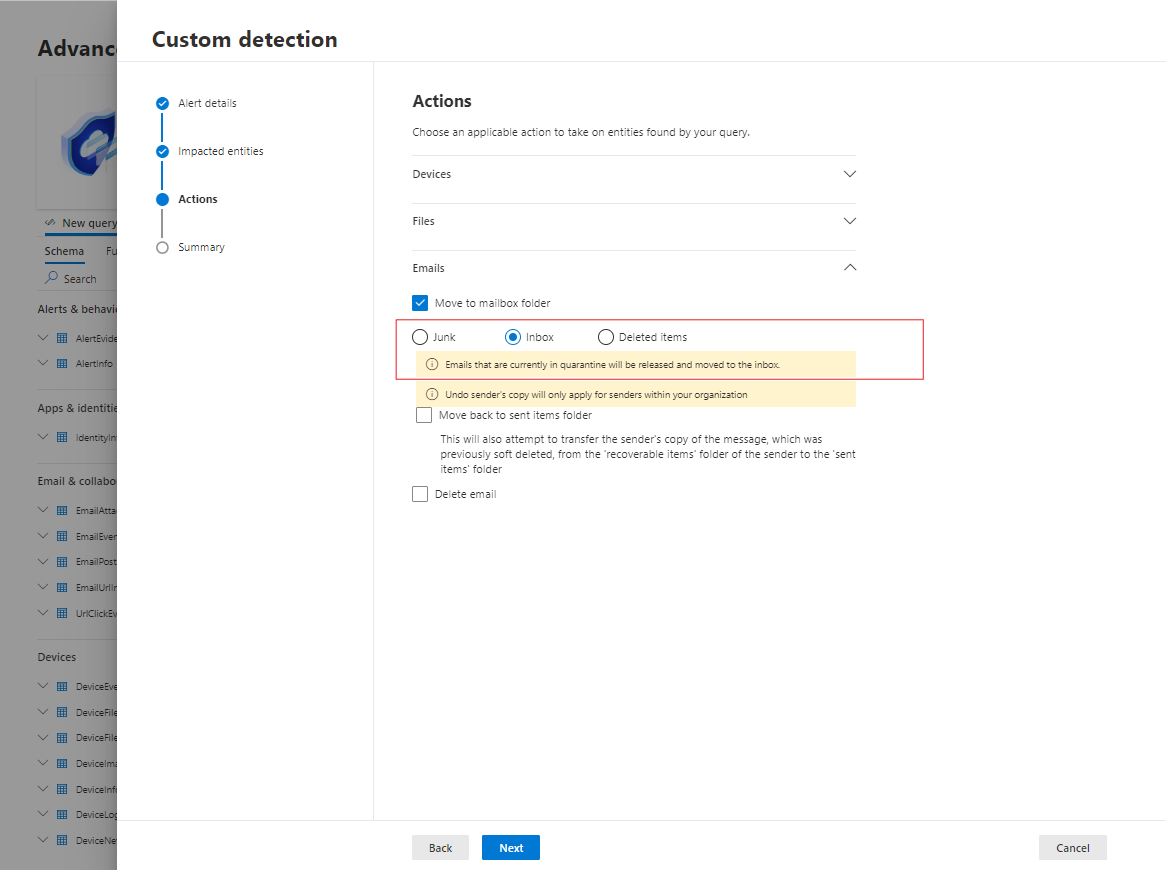

Akce u e-mailů

Pokud vlastní zjišťování obsahuje e-mailové zprávy, můžete vybrat Přesunout do složky poštovní schránky a přesunout e-mail do vybrané složky (do libovolné složky Nevyžádaná pošta, Doručená pošta nebo Odstraněná pošta ). Konkrétně můžete přesunout výsledky e-mailů z položek v karanténě (například v případě falešně pozitivních výsledků) výběrem možnosti Doručená pošta .

Případně můžete vybrat Odstranit e-maily a pak buď přesunout e-maily do složky Odstraněná pošta (obnovitelné odstranění), nebo vybrané e-maily trvale odstranit (pevné odstranění).

Sloupce NetworkMessageId a RecipientEmailAddress musí být ve výsledcích výstupu dotazu, aby bylo možné u e-mailových zpráv použít akce.

5. Nastavení oboru pravidla

Nastavte obor a určete, na která zařízení se pravidlo vztahuje. Obor ovlivňuje pravidla, která kontrolují zařízení, a neovlivňuje pravidla, která kontrolují jenom poštovní schránky a uživatelské účty nebo identity.

Při nastavování oboru vyberte:

- Všechna zařízení

- Konkrétní skupiny zařízení

Pravidlo dotazuje data jenom ze zařízení v oboru. Akce provádí pouze na těchto zařízeních.

Poznámka

Uživatelé můžou vytvořit nebo upravit vlastní pravidlo detekce jenom v případě, že mají odpovídající oprávnění pro zařízení zahrnutá v oboru pravidla. Například správci můžou vytvářet nebo upravovat pravidla, která jsou vymezena na všechny skupiny zařízení, jenom pokud mají oprávnění pro všechny skupiny zařízení.

6. Zkontrolujte a zapněte pravidlo.

Po kontrole pravidla vyberte Vytvořit a uložte ho. Vlastní pravidlo detekce se spustí okamžitě. Znovu se spustí na základě nakonfigurované frekvence a kontroluje shody, generuje výstrahy a provádí akce odpovědi.

Důležité

Pravidelně kontrolujte vlastní detekce z důvodu efektivity a efektivity. Pokyny k optimalizaci dotazů najdete v tématu Osvědčené postupy pro pokročilé proaktivní dotazy. Abyste měli jistotu, že vytváříte detekce, které aktivují pravdivá upozornění, udělejte si čas na kontrolu stávajících vlastních detekcí podle kroků v tématu Správa existujících vlastních pravidel zjišťování.

Máte kontrolu nad rozsahem nebo specifičností vlastních detekcí. Jakákoli falešná upozornění vygenerovaná vlastními detekcemi můžou znamenat, že je potřeba upravit určité parametry pravidel.

Jak vlastní detekce zpracovávají duplicitní upozornění

Důležitým aspektem při vytváření a kontrole vlastních pravidel detekce je šum upozornění a únava. Vlastní detekce seskupují a deduplikují události do jediné výstrahy. Pokud se vlastní pravidlo detekce spustí dvakrát u události, která obsahuje stejné entity, vlastní podrobnosti a dynamické podrobnosti, vytvoří jedno upozornění pro obě události. Pokud pravidlo detekce rozpozná, že události jsou identické, zaznamená do vytvořené výstrahy jednu z událostí a postará se o duplicity. K duplicitám může dojít, když je doba zpětného vyhledávání delší než frekvence. Pokud se události liší, vlastní detekce zaznamená do výstrahy obě události.

Viz také

- Přehled vlastních zjišťování

- Správa vlastních detekcí

- Přehled rozšířeného proaktivní vyhledávání

- Seznámení s pokročilým dotazovacím jazykem proaktivního vyhledávání

- Migrace pokročilých dotazů proaktivního vyhledávání z Microsoft Defender for Endpoint

- Rozhraní Microsoft Graph Security API pro vlastní detekce

Tip

Chcete se dozvědět více? Spojte se s komunitou zabezpečení společnosti Microsoft v naší technické komunitě: Technická komunita Microsoft Defender XDR.