Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Řízení odchozího síťového přístupu je důležitou součástí celkového plánu zabezpečení sítě. Můžete například chtít omezit přístup k webům. Nebo můžete chtít omezit odchozí IP adresy a porty, ke kterým je možné přistupovat.

Jedním ze způsobů, jak můžete řídit odchozí síťový přístup z podsítě Azure, je použít Azure Firewall. Azure Firewall umožňuje nakonfigurovat:

- Pravidla aplikace, která definují plně kvalifikované názvy domén, ke kterým je možné získat přístup z podsítě.

- Pravidla sítě, která definují zdrojovou adresu, protokol, cílový port a cílovou adresu.

Síťový provoz podléhá nakonfigurovaným pravidlům brány firewall, když ho směrujete na bránu firewall jako na výchozí bránu podsítě.

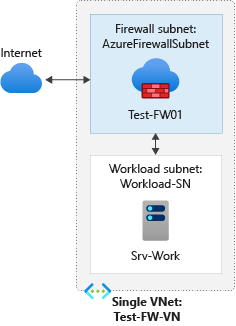

Pro účely tohoto článku vytvoříte zjednodušenou jednu virtuální síť se dvěma podsítěmi pro snadné nasazení.

Pro produkční nasazení se doporučuje model hub a spoke, ve kterém je brána firewall ve vlastní virtuální síti. Servery úloh jsou v partnerských virtuálních sítích v oblasti USA – západ s jednou nebo více podsítěmi.

- AzureFirewallSubnet – v této podsíti bude brána firewall.

- Workload-SN – v této podsíti bude server úloh. Provoz této podsítě bude procházet bránou firewall.

V tomto článku získáte informace o těchto tématech:

- Nastavit testovací síťové prostředí

- Nasadit bránu firewall

- Vytvořit výchozí trasu

- Konfigurace pravidla aplikace pro povolení přístupu k www.google.com

- Nakonfigurovat pravidlo sítě pro povolení přístupu k externím serverům DNS

- Nasazení služby Azure Bastion pro zabezpečený přístup k virtuálním počítačům

- Otestujte bránu firewall

Poznámka:

Tento článek používá klasická pravidla ke správě brány firewall. Upřednostňovanou metodou je použití zásad brány firewall. Pokud chcete tento postup provést pomocí zásad brány firewall, přečtěte si kurz : Nasazení a konfigurace služby Azure Firewall a zásad pomocí webu Azure Portal

Pokud chcete, můžete tento postup dokončit pomocí Azure PowerShellu.

Požadavky

Pokud ještě nemáte předplatné Azure, vytvořte si napřed bezplatný účet.

Nastavit síť

Nejprve vytvořte skupinu prostředků obsahující prostředky potřebné k nasazení brány firewall. Pak vytvořte virtuální síť, podsítě a testovací server.

Vytvoření skupiny zdrojů

Skupina prostředků obsahuje všechny prostředky použité v tomto postupu.

- Přihlaste se k portálu Azure.

- V nabídce webu Azure Portal vyberte Skupiny prostředků nebo vyhledejte a vyberte Skupiny prostředků z libovolné stránky. Pak vyberte Vytvořit.

- V části Předplatné vyberte své předplatné.

- Jako Název skupiny prostředků zadejte Test-FW-RG.

- Jako oblast vyberte USA – západ. Všechny ostatní prostředky, které vytvoříte, musí být v oblasti USA – západ.

- Vyberte Zkontrolovat a vytvořit.

- Vyberte Vytvořit.

Vytvoření virtuální sítě

Tato virtuální síť má dvě podsítě.

Poznámka:

Velikost podsítě AzureFirewallSubnet je /26. Další informace o velikosti podsítě najdete v nejčastějších dotazech ke službě Azure Firewall.

V nabídce webu Azure Portal nebo na domovské stránce vyhledejte a vyberte Virtuální sítě.

Vyberte Vytvořit.

Na kartě Základy nakonfigurujte následující nastavení:

Nastavení Hodnota Subscription Vyberte své předplatné. Skupina prostředků Test-FW-RG Název virtuální sítě Test-FW-VN Oblast USA – západ Vyberte Další.

Na kartě Zabezpečení nakonfigurujte následující nastavení:

Nastavení Hodnota Povolení služby Azure Firewall Vybráno Název služby Azure Firewall Test-FW01 Tier Standard Policy Žádné (použití klasických pravidel brány firewall) Veřejná IP adresa služby Azure Firewall Vyberte Vytvořit veřejnou IP adresu, jako název zadejte fw-pip a vyberte OK. Vyberte Další.

Na kartě IP adresy nakonfigurujte následující nastavení:

Nastavení Hodnota Adresní prostor Přijměte výchozí hodnotu 10.0.0.0/16. Podsítí Vyberte výchozí, změňte Name na Workload-SN a nastavte Počáteční adresu na 10.0.2.0/24. Zvolte Uložit. Vyberte Zkontrolovat a vytvořit.

Vyberte Vytvořit.

Poznámka:

Azure Firewall podle potřeby používá veřejné IP adresy na základě dostupných portů. Po náhodném výběru veřejné IP adresy, ze které se má připojit odchozí, bude používat pouze další dostupnou veřejnou IP adresu, jakmile nebude možné provést žádná další připojení z aktuální veřejné IP adresy. Ve scénářích s velkým objemem provozu a propustností se doporučuje použít službu NAT Gateway k zajištění odchozího připojení. Porty SNAT se dynamicky přidělují napříč všemi veřejnými IP adresami přidruženými ke službě NAT Gateway. Další informace najdete v tématu Škálování portů SNAT pomocí služby Azure NAT Gateway.

Vytvoření virtuálního počítače

Teď vytvořte virtuální počítač úlohy a umístěte ho do podsítě Workload-SN .

V nabídce webu Azure Portal nebo na domovské stránce vyberte Vytvořit prostředek.

Vyberte Ubuntu Server 22.04 LTS.

Zadejte pro virtuální počítač tyto hodnoty:

Nastavení Hodnota Skupina prostředků Test-FW-RG Název virtuálního stroje Srv-Work Oblast USA – západ Obrázek Ubuntu Server 22.04 LTS – x64 Gen2 Velikost Standard_B2s Typ autentizace Veřejný klíč SSH Uživatelské jméno azureuser Zdroj veřejného klíče SSH Vygenerujte nový pár klíčů. Název páru klíčů Srv-Work_key Na kartě Sítě nakonfigurujte následující nastavení:

Nastavení Hodnota Virtuální síť Test-FW-VN Podsíť Workload-SN Veřejná IP adresa Nic Přijměte ostatní výchozí hodnoty a vyberte Další: Správa.

Přijměte výchozí hodnoty a vyberte Další: Monitorování.

V případě diagnostiky spouštění vyberte Zakázat. Přijměte ostatní výchozí hodnoty a vyberte Zkontrolovat a vytvořit.

Zkontrolujte nastavení na stránce souhrnu a pak vyberte Vytvořit.

V dialogovém okně Vygenerovat nový pár klíčů vyberte Stáhnout privátní klíč a vytvořit prostředek. Uložte soubor klíče jako Srv-Work_key.pem.

Po dokončení nasazení vyberte Přejít k prostředku a poznamenejte si privátní IP adresu Srv-Work , kterou budete muset použít později.

Poznámka:

Azure poskytuje výchozí odchozí IP adresu pro virtuální počítače, které nemají přiřazenou veřejnou IP adresu nebo jsou v back-endovém fondu interního základního nástroje pro vyrovnávání zatížení Azure. Výchozí mechanismus odchozích IP adres poskytuje odchozí IP adresu, která není konfigurovatelná.

Výchozí ip adresa odchozího přístupu je zakázaná, když dojde k jedné z následujících událostí:

- Virtuálnímu počítači se přiřadí veřejná IP adresa.

- Virtuální počítač je umístěn do záložního fondu standardního vyrovnávače zatížení s odchozími pravidly nebo bez nich.

- Prostředek Azure NAT Gateway je přiřazen k podsíti virtuálního počítače.

Virtuální počítače, které vytvoříte pomocí škálovacích sad virtuálních počítačů v flexibilním režimu orchestrace, nemají výchozí odchozí přístup.

Další informace o odchozích připojeních v Azure najdete v tématu Výchozí odchozí přístup v Azure a použití překladu zdrojových síťových adres (SNAT) pro odchozí připojení.

Kontrola brány firewall

- Přejděte do skupiny prostředků a vyberte bránu firewall.

- Poznamenejte si privátní a veřejné IP adresy brány firewall. Tyto adresy použijete později.

Vytvořit výchozí trasu

Při vytváření trasy pro odchozí a příchozí připojení přes firewall je dostatečná výchozí trasa na adresu 0.0.0.0/0 s privátní IP adresou virtuálního zařízení jako dalšího přeskoku. Tím se přes bránu firewall přesměrují všechna odchozí a příchozí připojení. Například pokud brána firewall plní metodu TCP-handshake a reaguje na příchozí požadavek, pak se odpověď nasměruje na IP adresu, která provoz odeslala. Toto chování je úmyslné.

V důsledku toho není potřeba vytvořit další trasu definovanou uživatelem, která bude zahrnovat rozsah IP adres AzureFirewallSubnet. To může vést ke ztrátě spojení. Původní výchozí trasa je dostatečná.

U podsítě Workload-SN nakonfigurujte výchozí trasu v odchozím směru, která půjde přes bránu firewall.

Na webu Azure Portal vyhledejte a vyberte Směrovací tabulky.

Vyberte Vytvořit.

Na kartě Základy nakonfigurujte následující nastavení:

Nastavení Hodnota Subscription Vyberte své předplatné. Skupina prostředků Test-FW-RG Oblast USA – západ Název Směrování firewallu Propagovat trasy brány Vyberte svoji předvolbu. Vyberte Zkontrolovat a vytvořit.

Vyberte Vytvořit.

Po dokončení nasazení vyberte Přejít k prostředku.

Na stránce trasy brány firewall vyberte Nastavení>Podsítě a pak vyberte Přidružit.

Pro virtuální síť vyberte Test-FW-VN.

Jako podsíť vyberte Workload-SN. Ujistěte se, že pro tuto trasu vyberete jenom podsíť Workload-SN, jinak brána firewall nebude správně fungovat.

Vyberte OK.

Vyberte Trasy a pak vyberte Přidat.

Nakonfigurujte trasu s následujícím nastavením:

Nastavení Hodnota Název trasy fw-dg Typ cíle IP adresy Cílové IP adresy nebo rozsahy CIDR 0.0.0.0/0 Typ dalšího skoku Virtuální zařízení. Brána Azure Firewall je ve skutečnosti spravovaná služba, ale v tomto případě bude virtuální zařízení fungovat. Adresa dalšího bodu Privátní IP adresa brány firewall, kterou jste si poznamenali dříve Vyberte Přidat.

Konfigurace pravidla aplikace

Toto je pravidlo aplikace, které umožňuje odchozí přístup k www.google.com.

Otevřete skupinu prostředků Test-FW-RG a vyberte Test-FW01 firewall.

Na stránce Test-FW01 v části Nastavení vyberte Pravidla (classic).

Vyberte kartu Kolekce pravidel aplikace.

Vyberte Přidat kolekci pravidel aplikace.

Nakonfigurujte kolekci pravidel s následujícími nastaveními:

Nastavení Hodnota Název App-Coll01 Priority 200 Činnost Povolit V části PravidlaCílové FQDN nakonfigurujte následující nastavení:

Nastavení Hodnota Název Allow-Google Typ zdroje IP adresa Zdroj 10.0.2.0/24 Protokol:port http, https Cílové plně kvalifikované názvy domén www.google.comVyberte Přidat.

Brána Azure Firewall obsahuje vestavěnou kolekci pravidel pro plně kvalifikované názvy domén infrastruktury, které jsou ve výchozím nastavení povolené. Tyto plně kvalifikované názvy domén jsou specifické pro tuto platformu a pro jiné účely je nelze použít. Další informace najdete v tématu Plně kvalifikované názvy domén infrastruktury.

Konfigurace pravidla sítě

Toto pravidlo sítě povoluje odchozí přístup ke dvěma IP adresám na portu 53 (DNS).

Vyberte kartu kolekce pravidel sítě.

Vyberte Přidat kolekci pravidel sítě.

Nakonfigurujte kolekci pravidel s následujícími nastaveními:

Nastavení Hodnota Název Net-Coll01 Priority 200 Činnost Povolit V části Pravidlanakonfigurujte IP adresy následující nastavení:

Nastavení Hodnota Název Allow-DNS Protokol UDP Typ zdroje IP adresa Zdroj 10.0.2.0/24 Typ cíle IP adresa Cílová adresa 209.244.0.3 209.244.0.4 (veřejné servery DNS provozované úrovní3) Cílové porty 53 Vyberte Přidat.

Nasazení služby Azure Bastion

Teď nasaďte Azure Bastion, abyste zajistili zabezpečený přístup k virtuálnímu počítači.

V nabídce webu Azure Portal vyberte Vytvořit prostředek.

Do vyhledávacího pole zadejte Bastion a vyberte ho z výsledků.

Vyberte Vytvořit.

Na kartě Základy nakonfigurujte následující nastavení:

Nastavení Hodnota Subscription Vyberte své předplatné. Skupina prostředků Test-FW-RG Název Test-Bastion Oblast USA – západ Tier Vývojář Virtuální síť Test-FW-VN Podsíť Vyberte Upravit podsíť Na stránce Upravit podsíť nakonfigurujte následující nastavení:

Nastavení Hodnota Počáteční adresa 10.0.4.0/26 Velikost /26 Vyberte Uložit a zavřete stránku podsítí.

Vyberte Zkontrolovat a vytvořit.

Po ověření vyberte Vytvořit.

Poznámka:

Dokončení nasazení Bastionu trvá přibližně 10 minut. Úroveň Developer je určená pro účely testování a vyhodnocení. Pro produkční nasazení si projděte možnosti verze Azure Bastion ve srovnání SKU Porovnání SKU Azure Bastion.

Změna primární a sekundární adresy DNS u síťového rozhraní Srv-Work

Pro účely testování nakonfigurujte primární a sekundární adresy DNS serveru. Nejedná se o obecný požadavek služby Azure Firewall.

V nabídce webu Azure Portal vyberte Skupiny prostředků nebo vyhledejte a vyberte Skupiny prostředků z libovolné stránky. Vyberte skupinu prostředků Test-FW-RG.

Vyberte síťové rozhraní pro virtuální počítač Srv-Work .

V části Nastavení vyberte servery DNS.

V části Servery DNS vyberte Vlastní.

Nakonfigurujte následující servery DNS:

server DNS Hodnota Primary 209.244.0.3 Secondary 209.244.0.4 Zvolte Uložit.

Restartujte virtuální počítač Srv-Work.

Otestujte bránu firewall

Teď otestujte bránu firewall a ověřte, že funguje podle očekávání.

Na webu Azure Portal přejděte na virtuální počítač Srv-Work .

Vyberte Připojit a pak vyberte Připojit přes Bastion.

V místním souboru vyberte Použít privátní klíč SSH.

Jako uživatelské jméno zadejte azureuser.

Vyberte ikonu složky a přejděte do souboru Srv-Work_key.pem , který jste si stáhli dříve.

Vyberte Připojit.

Na příkazovém řádku bash spusťte následující příkazy pro otestování překladu DNS:

nslookup www.google.com nslookup www.microsoft.comOba příkazy by měly vrátit odpovědi, které ukazují, že vaše dotazy DNS procházejí bránou firewall.

Spuštěním následujících příkazů otestujte pravidlo aplikace:

curl https://www.google.com curl https://www.microsoft.comPožadavek

www.google.comby měl být úspěšný a měl by se zobrazit odpověď HTML.Požadavek

www.microsoft.comby měl selhat, což ukazuje, že brána firewall blokuje požadavek.

Teď jste ověřili, že pravidla brány firewall fungují:

- K virtuálnímu počítači se můžete připojit pomocí Bastionu a SSH.

- Můžete přejít na jediný povolený plně kvalifikovaný název domény, ale jinam už ne.

- Názvy DNS můžete řešit pomocí nakonfigurovaného externího serveru DNS.

Vyčištění prostředků

Prostředky brány firewall můžete ponechat, abyste mohli pokračovat v testování nebo pokud už je nepotřebujete, odstraňte skupinu prostředků Test-FW-RG a odstraňte všechny prostředky související s bránou firewall.