Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Tento článek vysvětluje, jak nakonfigurovat nastavení připojení ve službě Azure Synapse Analytics, včetně vyhrazených fondů SQL i bezserverových fondů SQL, pokud je to možné.

Pro připojovací řetězce k fondům Azure Synapse Analytics viz Připojení k Synapse SQL.

Nastavení připojení a prostředí webu Azure Portal pro vyhrazené fondy SQL se liší v závislosti na tom, jestli je fond nasazený v samostatných vyhrazených fondech SQL (dříve SQL DW) nebo v pracovním prostoru Azure Synapse Analytics. Naproti tomu bezserverové fondy SQL jsou k dispozici pouze v pracovních prostorech Synapse a dodržují stejná nastavení připojení jako vyhrazené fondy SQL vytvořené v pracovním prostoru.

- Vyhrazené a bezserverové fondy SQL v pracovním prostoru

- Samostatné vyhrazené fondy SQL (dříve SQL DW)

Přístup k veřejné síti

Poznámka:

Tato nastavení platí pro vyhrazené fondy SQL a bezserverové fondy SQL vytvořené v pracovním prostoru Azure Synapse. Tyto pokyny neplatí pro vyhrazené fondy SQL přidružené k samostatnému vyhrazenému fondu SQL (dříve SQL DW).

Pomocí funkce veřejného síťového přístupu můžete povolit příchozí připojení k pracovnímu prostoru Azure Synapse z veřejné sítě.

- Pokud je přístup z veřejné sítě zakázaný, můžete se k pracovnímu prostoru připojit jen pomocí privátních koncových bodů.

- Pokud je přístup z veřejné sítě povolený, můžete se k pracovnímu prostoru připojit i z veřejných sítí. Tuto funkci můžete nastavit při vytváření pracovního prostoru i po jeho vytvoření.

Důležité

Tato funkce je dostupná jen pro pracovní prostory Azure Synapse přidružené ke spravované virtuální síti Azure Synapse Analytics. Pracovní prostory Synapse je však možné otevřít pro veřejnou síť bez ohledu na jejich přidružení ke spravované virtuální síti.

Pokud je přístup k veřejné síti zakázaný, přístup k režimu GIT v Synapse Studiu a změny potvrzení se neblokují, pokud má uživatel dostatečná oprávnění pro přístup k integrovanému úložišti Git nebo příslušné větvi Gitu. Tlačítko publikovat ale nebude fungovat, protože nastavení brány firewall blokuje přístup k živému režimu. Pokud je přístup k veřejné síti zakázaný, místní prostředí Integration Runtime může stále komunikovat se službou Synapse. V současné době nepodporujeme vytvoření privátního propojení mezi místním prostředím Integration Runtime a řídicí rovinou Synapse.

Když vyberete možnost Zakázat, nebudou platit žádná pravidla brány firewall, která byste mohli nakonfigurovat. Pravidla brány firewall se navíc zobrazí šedě v nastavení sítě na portálu Synapse. Konfigurace brány firewall se znovu použijí, když znovu povolíte přístup k veřejné síti.

Návod

Když se vrátíte k nastavení Povolit, chvíli počkejte, než začnete pravidla firewallu upravovat.

Konfigurace veřejného síťového přístupu při vytváření pracovního prostoru

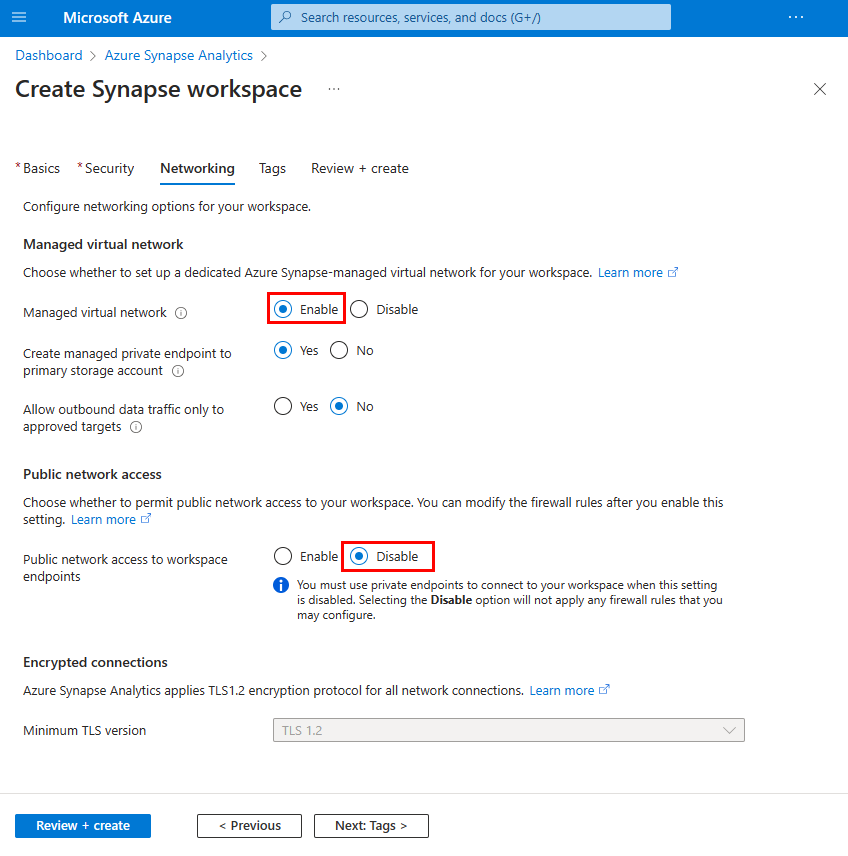

Při vytváření pracovního prostoru na webu Azure Portal vyberte kartu Sítě.

V části Spravovaná virtuální síť vyberte Povolit, přidružte svůj pracovní prostor ke spravované virtuální síti a povolte přístup z veřejné sítě.

V části Veřejný síťový přístup vyberte Zakázat, pokud chcete veřejný přístup k vašemu pracovnímu prostoru znemožnit. Pokud chcete veřejný přístup k danému pracovnímu prostoru povolit, vyberte Povolit.

Dokončete zbytek toku vytváření pracovního prostoru.

Konfigurace veřejného síťového přístupu po vytvoření pracovního prostoru

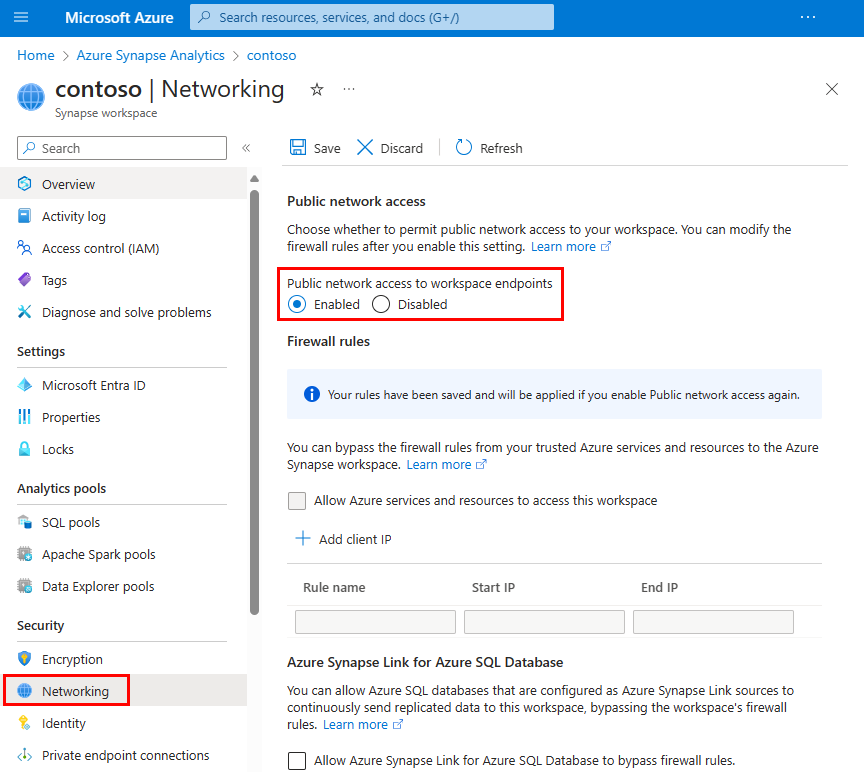

Vyberte svůj pracovní prostor Synapse na webu Azure Portal.

V levé navigační nabídce vyberte Sítě.

Výběrem možnosti Zakázáno odepřete veřejný přístup k danému pracovnímu prostoru. Pokud chcete veřejný přístup k danému pracovnímu prostoru povolit, vyberte Povoleno.

Když jsou zakázána, pravidla firewallu se zobrazí vyšedle, což značí, že pravidla firewallu nejsou aktivní. Konfigurace pravidel firewallu se zachová.

Kliknutím na Uložit uložte změny. Oznámení potvrdí, že se nastavení sítě úspěšně uložilo.

Minimální verze protokolu TLS

Koncový bod bezserverového SQL a koncový bod pro vývoj podporují pouze protokol TLS 1.2 nebo novější.

Od prosince 2021 se pro vyhrazené fondy SQL spravovanými pracovním prostorem v nových pracovních prostorech Synapse vyžaduje minimální úroveň protokolu TLS 1.2. Tento požadavek můžete zvýšit nebo snížit pomocí minimálního rozhraní REST API protokolu TLS pro nové pracovní prostory Synapse nebo stávajících pracovních prostorů, takže se uživatelé, kteří nemohou v pracovních prostorech používat vyšší verzi klienta TLS, se můžou připojit. Zákazníci můžou také zvýšit minimální verzi protokolu TLS za účelem splnění požadavků na zabezpečení.

Důležité

Od listopadu 2024 začne Azure vyřadit starší verze TLS (TLS 1.0 a 1.1). Použijte protokol TLS 1.2 nebo vyšší. Po 31. březnu 2025 už nebudete moct nastavit minimální verzi protokolu TLS pro připojení klientů Azure Synapse Analytics pod protokolem TLS 1.2. Po tomto datu se pokusy o přihlášení z připojení používajících verzi TLS nižší než 1.2 nezdaří. Další informace najdete v tématu Oznámení: podpora Azure pro protokol TLS 1.0 a TLS 1.1 skončí.

Azure Policy

Azure policy k zabránění úpravy nastavení sítě v pracovním prostoru Synapse není momentálně dostupná.

Zásady připojení

Zásady připojení pro Synapse SQL v Azure Synapse Analytics jsou nastavené na Výchozí. Ve službě Azure Synapse Analytics nemůžete změnit zásady připojení pro vyhrazené nebo bezserverové fondy SQL.

Přihlašování do fondů SQL ve službě Azure Synapse Analytics mohou být směrována na libovolnou z jednotlivých IP adres brány nebo na podsítě IP adres brány v oblasti. Kvůli konzistentnímu připojení povolte síťový provoz do a ze všech jednotlivých IP adres brány a podsítí IP adres brány v oblasti. Seznam POVOLENÝch IP adres vaší oblasti najdete v rozsahů IP adres Azure a značkách služeb – veřejný cloud.

-

Výchozí: Toto je zásada připojení platná pro všechny servery po vytvoření, pokud zásadu připojení výslovně nezměníte na

ProxyneboRedirect. Výchozí zásada je:-

Redirectpro všechna klientská připojení pocházející z Azure (například z virtuálního počítače Azure). -

Proxypro všechna klientská připojení pocházející mimo (například připojení z místní pracovní stanice).

-

-

Přesměrovat: Klienti vytvářejí připojení přímo k uzlu, který je hostitelem databáze, což vede ke snížení latence a vyšší propustnosti. Aby klienti mohli používat tento režim, musí:

- Povolte odchozí komunikaci z klienta na všechny IP adresy Azure SQL v oblasti na portech v rozsahu 11000 až 11999. K usnadnění správy použijte značky služeb pro SQL. Pokud používáte Private Link, viz Použití zásad přesměrování připojení s privátními koncovými body pro rozsahy portů, které je třeba povolit.

- Povolte odchozí komunikaci z klienta do IP adres brány služby Azure SQL Database na portu 1433.

- Pokud používáte zásadu přesměrování připojení, prostudujte si část Rozsahy IP adres Azure a značky služeb – veřejný cloud, kde najdete seznam IP adres vaší oblasti, které je třeba povolit.

-

Proxy: V tomto režimu jsou všechna připojení proxyována prostřednictvím bran služby Azure SQL Database, což vede ke zvýšení latence a snížení propustnosti. Aby klienti mohli používat tento režim, musí povolit odchozí komunikaci z klienta do IP adres brány služby Azure SQL Database na portu 1433.

- Při použití zásady připojení proxy povolte IP adresy vaší oblasti ze seznamu IP adres brány.