Zkoumání rizik pomocí služby Identity Protection v Azure AD B2C

Služba Identity Protection poskytuje průběžné zjišťování rizik pro vašeho tenanta Azure AD B2C. Umožňuje organizacím zjišťovat, zkoumat a opravovat rizika založená na identitách. Služba Identity Protection obsahuje sestavy rizik, které je možné použít ke zkoumání rizik identit v tenantech Azure AD B2C. V tomto článku se dozvíte, jak prozkoumat a zmírnit rizika.

Přehled

Azure AD B2C Identity Protection poskytuje dvě sestavy. Sestava Rizikových uživatelů je místo, kde můžou správci zjistit, kteří uživatelé jsou ohroženi, a podrobnosti o detekcích. Sestava detekce rizik poskytuje informace o každé detekci rizik, včetně typu, dalších rizik aktivovaných současně, umístění pokusu o přihlášení a další.

Každá sestava se spustí se seznamem všech detekcí pro období zobrazené v horní části sestavy. Sestavy je možné filtrovat pomocí filtrů v horní části sestavy. Správa istrátory se můžou rozhodnout stáhnout data nebo použít Rozhraní MS Graph API a sada Microsoft Graph PowerShell SDK pro průběžný export dat.

Omezení a důležité informace o službách

Při používání služby Identity Protection zvažte následující:

- Služba Identity Protection je ve výchozím nastavení zapnutá.

- Služba Identity Protection je dostupná pro místní i sociální identity, jako je Google nebo Facebook. U sociálních identit musí být podmíněný přístup aktivovaný. Detekce je omezená, protože přihlašovací údaje k účtu sociálních sítí spravuje externí zprostředkovatel identity.

- V tenantech Azure AD B2C je k dispozici pouze podmnožina detekce rizik Microsoft Entra ID Protection. Azure AD B2C podporuje následující detekce rizik:

| Typ detekce rizik | Popis |

|---|---|

| Neobvyklá cesta | Přihlášení z neobvyklého umístění na základě nedávných přihlášení uživatele. |

| Anonymní IP adresa | Přihlaste se z anonymní IP adresy (například prohlížeč Tor, anonymizer VPN). |

| IP adresa související s malwarem | Přihlaste se z propojené IP adresy malwaru. |

| Neznámé vlastnosti přihlášení | Přihlaste se pomocí vlastností, které jsme v poslední době pro daného uživatele neviděli. |

| Správa potvrdil ohrožení zabezpečení uživatele | Správce uvedl, že došlo k ohrožení zabezpečení uživatele. |

| Password Spray | Přihlaste se prostřednictvím útoku password spray. |

| Microsoft Entra Threat Intelligence | Interní a externí zdroje analýzy hrozeb Od Microsoftu identifikovaly známý vzor útoku. |

Cenová úroveň

Pro některé funkce Identity Protection se vyžaduje Azure AD B2C Premium P2. V případě potřeby změňte cenovou úroveň Azure AD B2C na Premium P2. Následující tabulka shrnuje funkce identity Protection a požadovanou cenovou úroveň.

| Funkce | O1 | P2 |

|---|---|---|

| Sestava rizikových uživatelů | ✓ | ✓ |

| Podrobnosti sestavy rizikových uživatelů | ✓ | |

| Náprava rizikových uživatelů | ✓ | ✓ |

| Sestava detekce rizik | ✓ | ✓ |

| Podrobnosti sestavy detekce rizik | ✓ | |

| Stažení sestavy | ✓ | ✓ |

| Přístup k rozhraní MS Graph API | ✓ | ✓ |

Předpoklady

- Vytvořte tok uživatele, aby se uživatelé mohli zaregistrovat a přihlásit k vaší aplikaci.

- Zaregistrujte webovou aplikaci.

Prověřování rizikových uživatelů

Díky informacím, které poskytuje sestava rizikových uživatelů, můžou správci najít:

- Stav Rizika, který ukazuje, kteří uživatelé jsou ohroženi, měli rizika Napravit nebo měli riziko Zamítnuto

- Podrobnosti o detekcích

- Historie všech rizikových přihlášení

- Historie rizik

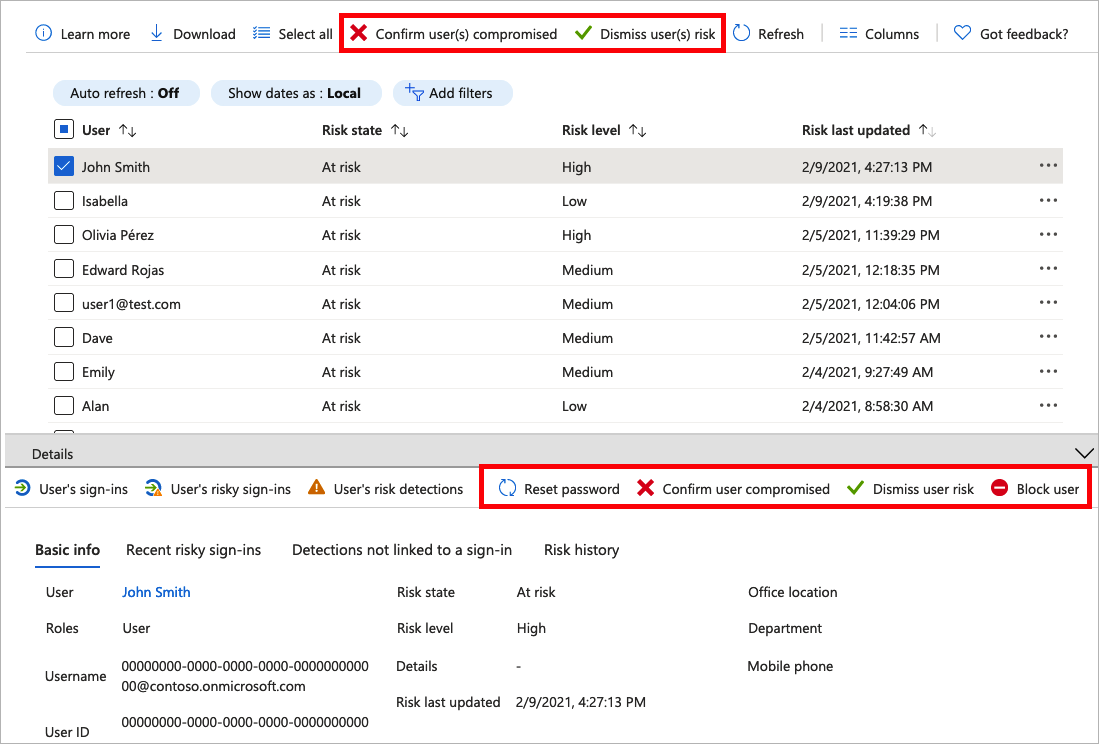

Správa istrátory se pak můžou rozhodnout provést akce s těmito událostmi. Správa istrátory mohou zvolit:

- Resetování uživatelského hesla

- Potvrzení ohrožení zabezpečení uživatele

- Skrytí rizika uživatele

- Blokování přihlášení uživatele

- Další zkoumání s využitím Azure ATP

Správce se může rozhodnout zavřít riziko uživatele na webu Azure Portal nebo programově prostřednictvím rozhraní Microsoft Graph API zavřít riziko uživatele. Správa istrator oprávnění jsou nutná k zavření rizika uživatele. Nápravu rizika může provést rizikový uživatel nebo správce jménem uživatele, například resetováním hesla.

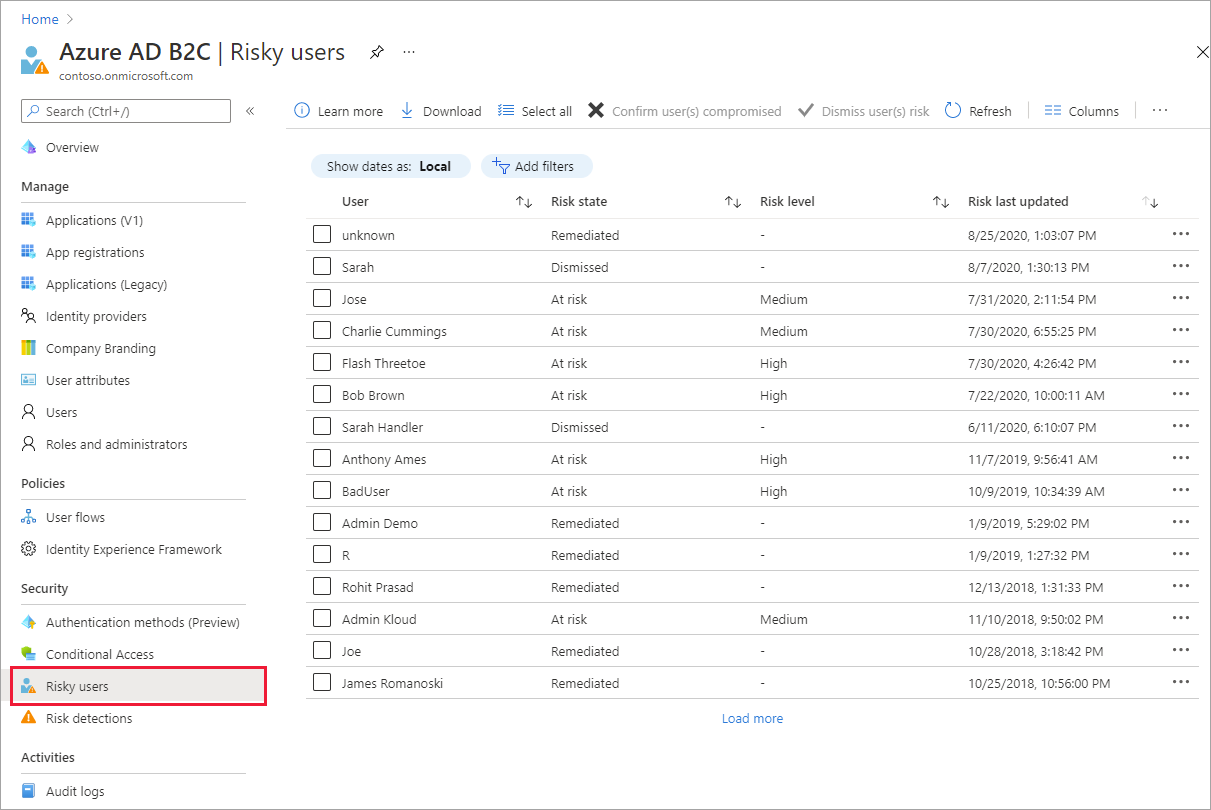

Navigace v sestavě rizikových uživatelů

Přihlaste se k portálu Azure.

Pokud máte přístup k více tenantům, v horní nabídce vyberte ikonu Nastavení a v nabídce Adresáře a předplatná přepněte do svého tenanta Azure AD B2C.

V části Služby Azure vyberte Azure AD B2C. Nebo pomocí vyhledávacího pole vyhledejte a vyberte Azure AD B2C.

V části Zabezpečení vyberte Rizikové uživatele.

Výběrem jednotlivých položek rozbalíte okno podrobností pod detekcemi. Zobrazení podrobností umožňuje správcům prošetřit a provádět akce s jednotlivými detekcemi.

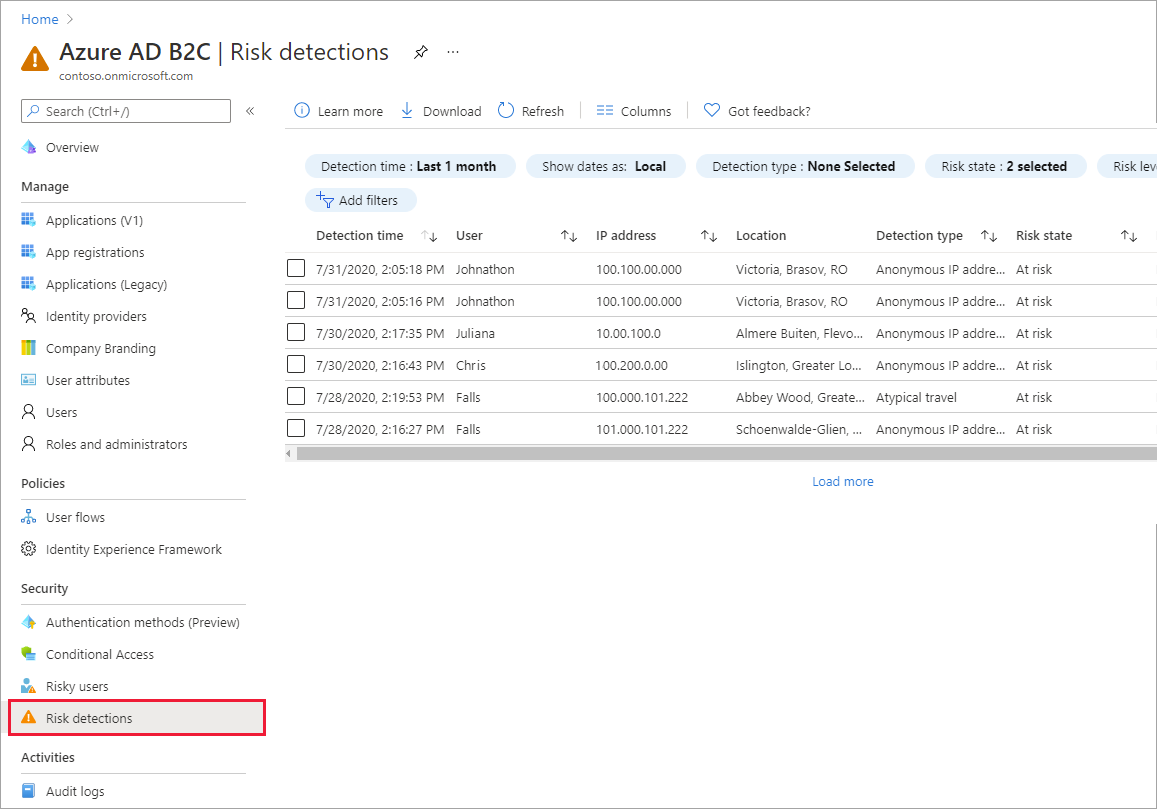

Sestava detekce rizik

Sestava detekce rizik obsahuje filtrovatelná data za posledních 90 dnů (tři měsíce).

Díky informacím, které poskytuje sestava detekce rizik, můžou správci najít:

- Informace o každé detekci rizik, včetně typu.

- Současně se aktivovala další rizika.

- Umístění pokusu o přihlášení

Správa istrátory se pak můžou rozhodnout, že se vrátíte k sestavě rizik uživatele nebo k přihlášení a provedete akce na základě shromážděných informací.

Navigace v sestavě detekce rizik

Na webu Azure Portal vyhledejte a vyberte Azure AD B2C.

V části Zabezpečení vyberte Detekce rizik.

Další kroky

- Přidání podmíněného přístupu do toku uživatele

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro