Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Přehled

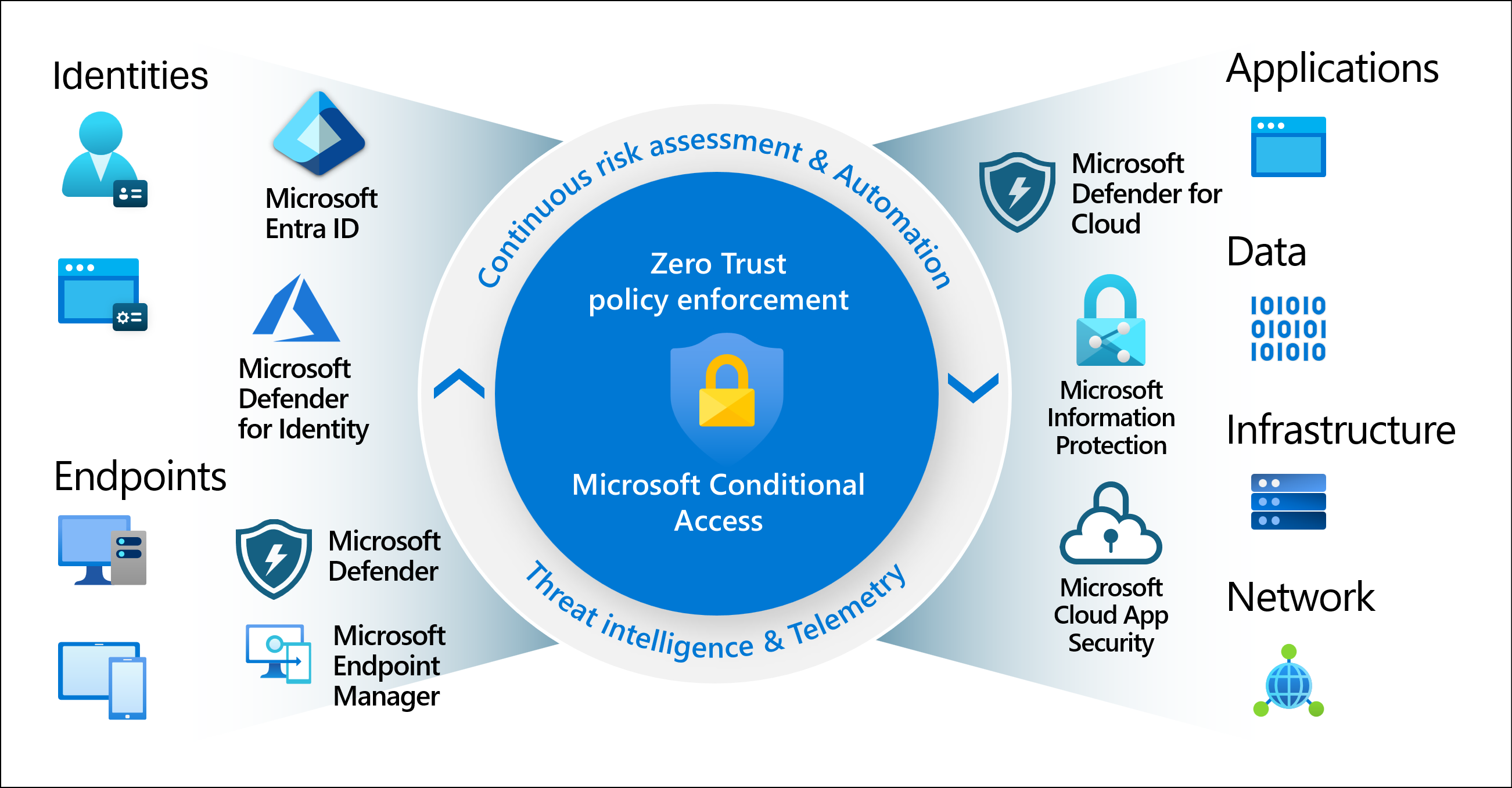

Moderní zabezpečení přesahuje hranice sítě organizace a zahrnuje identitu uživatele a zařízení. Organizace teď v rámci rozhodování o řízení přístupu používají signály řízené identitou. Microsoft Entra Podmíněný přístup spojuje signály pro rozhodování a vynucování zásad organizace. Podmíněný přístup je modul zásad společnosti Microsoft, který využívá filozofii nulová důvěra (Zero Trust) a bere v úvahu signály z různých zdrojů při vynucování rozhodnutí o zásadách.

Zásady podmíněného přístupu v nejjednodušších případech jsou příkazy if-then: pokud chce uživatel získat přístup k prostředku, musí dokončit akci. Například: Pokud chce uživatel získat přístup k aplikaci nebo službě, jako je Microsoft 365, musí pro získání přístupu provést vícefaktorové ověřování.

Správci čelí dvěma hlavním cílům:

- Umožnit uživatelům být produktivní kdykoli a kdekoli

- Ochrana prostředků organizace

Pomocí zásad podmíněného přístupu můžete použít správné řízení přístupu v případě potřeby, aby vaše organizace byla zabezpečená a nezasahovala do produktivity.

Důležité

Zásady podmíněného přístupu se vynucují po dokončení prvního ověření. Podmíněný přístup není určen jako první linie obrany organizace pro scénáře, jako jsou útoky DoS (denial-of-service), ale může využívat signály z těchto událostí k určení přístupu.

Běžné signály

Podmíněný přístup používá signály z různých zdrojů k rozhodování o přístupu.

Mezi tyto signály patří:

-

Uživatel, skupina nebo agent

- Zásady můžou být cílené na konkrétní uživatele, skupiny a agenty (Preview), které správcům umožňují jemně odstupňovanou kontrolu nad přístupem.

- Podpora identit agentů a uživatelů agentů rozšiřuje principy nulová důvěra (Zero Trust) na úlohy AI.

-

Informace o umístění IP adresy

- Organizace můžou vytvářet rozsahy IP adres, které se dají použít při rozhodování o zásadách.

- Správci mohou určit rozsahy IP adres celých zemí nebo oblastí, ze kterých má být provoz blokován nebo povolen.

-

Zařízení

- Uživatelé se zařízeními konkrétních platforem nebo označenými určitým stavem se dají použít při vynucování zásad podmíněného přístupu.

- Pomocí filtrů pro zařízení můžete cílit zásady na konkrétní zařízení, jako jsou pracovní stanice s privilegovaným přístupem.

-

Application

- Když se uživatelé pokusí o přístup ke konkrétním aplikacím, aktivují různé zásady podmíněného přístupu.

- Použijte zásady pro tradiční cloudové aplikace, místní aplikace a prostředky agenta.

-

Detekce rizik v reálném čase a počítaných rizik

- Integruje signály z Microsoft Entra ID Protection k identifikaci a nápravě rizikových uživatelů, chování přihlašování a aktivit agentů.

-

Microsoft Defender for Cloud Apps

- Monitoruje a řídí přístup k uživatelským aplikacím a relace v reálném čase. Tato integrace zlepšuje viditelnost a kontrolu nad přístupem a aktivitami ve vašem cloudovém prostředí.

Běžná rozhodnutí

- Blokování přístupu je nejvíce omezující rozhodnutí.

- Udělení přístupu

- Méně omezující rozhodnutí, které může vyžadovat jednu nebo více z následujících možností:

- Vyžadovat vícefaktorové ověřování

- Vyžadovat úroveň ověření

- Vyžadovat, aby zařízení bylo označené jako vyhovující

- Je vyžadováno zařízení Microsoft Entra s hybridním připojením

- Vyžadování schválené klientské aplikace

- Vyžadování zásad ochrany aplikací

- Vyžadovat změnu hesla

- Vyžadování podmínek použití

Běžně používané zásady

Řada organizací má běžné obavy o přístup, se kterými můžou pomoct zásady podmíněného přístupu, například:

- Vyžadování vícefaktorového ověřování pro uživatele s rolemi pro správu

- Vyžadování vícefaktorového ověřování pro úlohy správy Azure

- Blokování přihlašování pro uživatele, kteří se pokoušejí používat starší ověřovací protokoly

- Vyžadování důvěryhodných umístění pro registraci bezpečnostních informací

- Blokování nebo povolení přístupu z určitých umístění

- Blokování rizikového chování při přihlašování

- Vyžadování zařízení spravovaných organizací pro konkrétní aplikace

Správci můžou vytvářet úplně nové zásady nebo začínat zásadami šablon na portálu nebo pomocí microsoft Graph API.

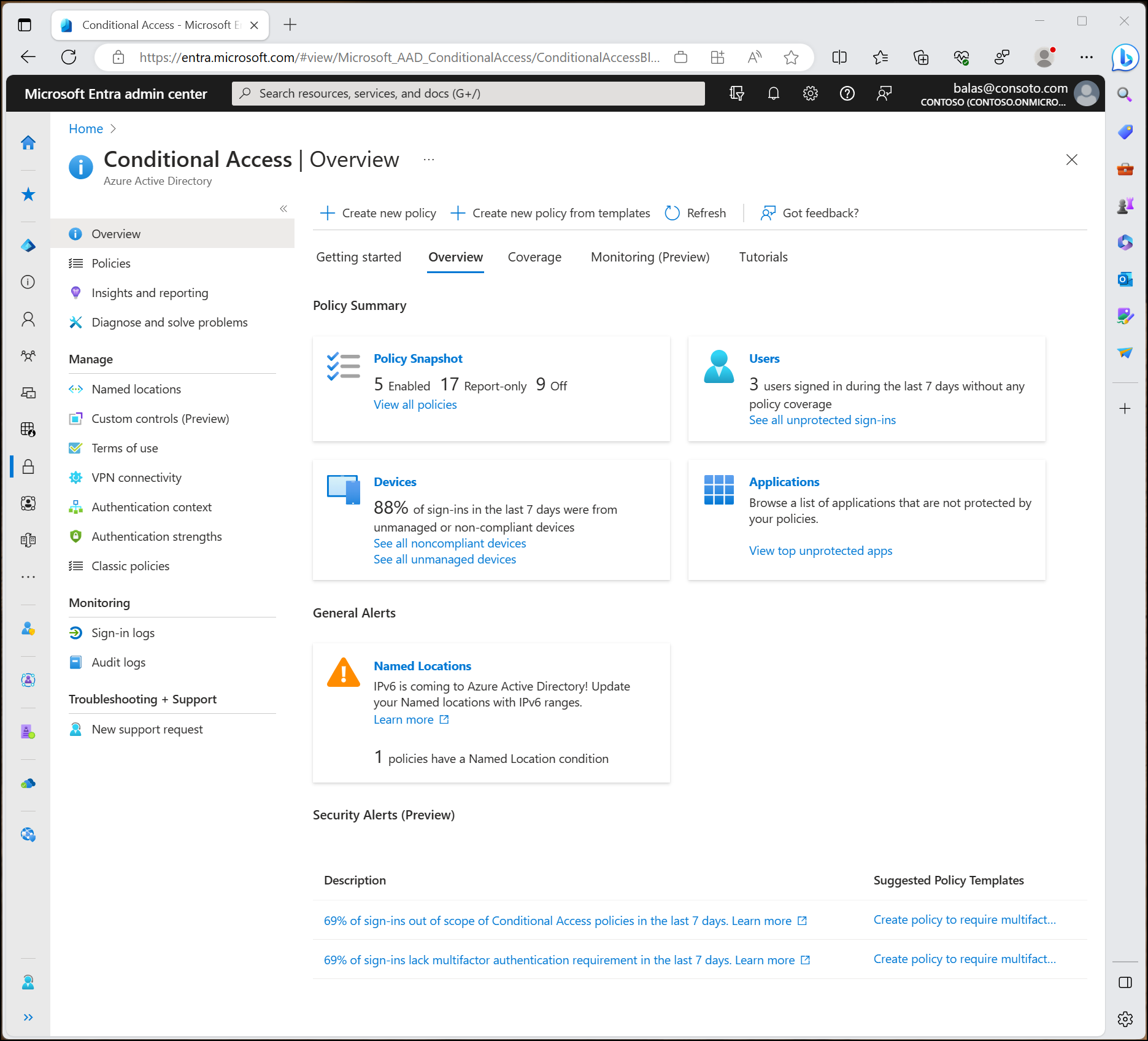

Uživatelská zkušenost administrátora

Správci s alespoň rolí Security Reader můžou najít podmíněný přístup v Centru pro správu Microsoft Entra v části Entra ID>Conditional Access.

Na stránce Přehled se zobrazuje souhrn nedávných aktivit, které souvisejí se zásadami podmíněného přístupu. Tady můžete vidět, kolik zásad je povoleno oproti zásadám určeným pouze k vytváření sestav, aktivitu agenta a uživatele, aplikace, zařízení a obecné výstrahy zabezpečení s návrhy.

Na kartě Pokrytí se zobrazuje souhrn aplikací s pokrytím zásad podmíněného přístupu za posledních 7 dnů a bez.

Na stránce Zásady jsou uvedeny všechny zásady ve vašem tenantovi, včetně zásad jen pro sestavy a zásad vytvořených agentem optimalizace podmíněného přístupu (pokud je to relevantní). Možnosti filtrování, zobrazení scénářů typu 'Co kdyby' a vytvoření nových zásad jsou k dispozici zde.

Agent optimalizace podmíněného přístupu

Conditional Access Optimization Agent s Microsoft Security Copilot navrhuje nové zásady a změny stávajících na základě principů nulová důvěra (Zero Trust) a osvědčených postupů Microsoftu. Jedním kliknutím pomocí návrhu automaticky aktualizujte nebo vytvořte zásady podmíněného přístupu. Agent potřebuje alespoň licenci Microsoft Entra ID P1 a bezpečnostních výpočetních jednotek (SCU).

Požadavky na licenci

Použití této funkce vyžaduje licence Microsoft Entra ID P1. Chcete-li najít správnou licenci pro vaše požadavky, podívejte se na Porovnání obecně dostupných funkcí Microsoft Entra ID.

Zákazníci s licencemi Microsoft 365 Business Premium můžou také používat funkce podmíněného přístupu.

Zásady podmíněného přístupu založené na rizicích (rizika přihlašování a rizika uživatelů) vyžadují Microsoft Entra ID Protection, což je funkce Microsoft Entra ID P2. Podrobnosti najdete v tématu Licencování Microsoft Entra.

Další produkty a funkce, které komunikují se zásadami podmíněného přístupu, vyžadují pro tyto produkty a funkce odpovídající licencování, včetně ID úloh Microsoft Entra, Microsoft Entra ID Protection, Microsoft Intune a Microsoft Purview.

Pokud vyprší platnost licencí požadovaných pro podmíněný přístup, zásady se automaticky nezablokují ani neodstraní. Tento elegantní stav umožňuje zákazníkům migrovat ze zásad podmíněného přístupu bez náhlé změny stavu zabezpečení. Zbývající zásady můžete zobrazit a odstranit, ale nemůžete je aktualizovat.

Výchozí nastavení zabezpečení pomáhá chránit před útoky souvisejícími s identitou a jsou k dispozici pro všechny zákazníky.

nulová důvěra (nulová důvěra (Zero Trust))

Tato funkce pomáhá organizacím sladit své identity se třemi hlavními principy architektury nulová důvěra (Zero Trust):

- Ověřte explicitně

- Použití nejnižších oprávnění

- Předpokládat porušení zabezpečení

Další informace o nulová důvěra (Zero Trust) a dalších způsobech sladění organizace s hlavními principy najdete v centru nulová důvěra (Zero Trust) Guidance Center.