Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

V tomto kurzu se dozvíte, jak nasadit aplikaci ASP.NET Core řízenou daty pro Azure App Service a připojit se k Azure SQL Database. Nasadíte také mezipaměť Redis, která povolí kód ukládání do mezipaměti ve vaší aplikaci. Azure App Service je služba, která je vysoce škálovatelná a automaticky opravuje chyby, a snadno nasazuje aplikace na Windows nebo Linuxu. I když tento kurz používá aplikaci ASP.NET Core 8.0, proces je stejný pro jiné verze ASP.NET Core.

Důležité

Služba Azure Cache for Redis oznámila časovou osu vyřazení všech skladových položek. Doporučujeme přesunout stávající instance Azure Cache for Redis do Azure Managed Redis, jakmile budete moct.

Pokyny k migraci:

- Přesuňte úrovně Basic, Standard a Premium do Azure Managed Redis

- Přesuňte úroveň Enterprise do Azure Managed Redis

Další podrobnosti o odchodu do důchodu:

V tomto kurzu se naučíte:

- Vytvořte ve výchozím nastavení zabezpečenou architekturu služby App Service, SQL Database a mezipaměti Redis.

- Zabezpečení tajemství připojení pomocí spravované identity a odkazů na Key Vault.

- Nasaďte ukázkovou aplikaci ASP.NET Core do služby App Service z úložiště GitHub.

- Získat přístup k připojovacím řetězcům služby App Service a nastavením aplikace v kódu aplikace.

- Proveďte aktualizace a znovu nasaďte kód aplikace.

- Vygenerujte schéma databáze tak, že nahrajete sadu migrací.

- Streamování diagnostických protokolů z Azure

- Spravujte aplikaci na portálu Azure.

- Pomocí rozhraní příkazového řádku pro vývojáře Azure zřiďte stejnou architekturu a nasaďte ji.

- Optimalizujte vývojový pracovní postup pomocí GitHub Codespaces a GitHub Copilot.

Požadavky

- Účet Azure s aktivním předplatným. Pokud účet Azure nemáte, můžete si ho zdarma vytvořit .

- Účet GitHub. Můžete si ho také zdarma získat.

- Znalost vývoje ASP.NET Core

- (volitelné) Pro vyzkoušení GitHub Copilot potřebujete účet GitHub Copilot. K dispozici je 30denní bezplatná zkušební verze.

- Účet Azure s aktivním předplatným. Pokud účet Azure nemáte, můžete si ho zdarma vytvořit .

- Azure Developer CLI nainstalováno. Postup můžete provést pomocí Azure Cloud Shell, protože už má nainstalované rozhraní příkazového řádku pro vývojáře Azure.

- Znalost vývoje ASP.NET Core

- (volitelné) Pro vyzkoušení GitHub Copilot potřebujete účet GitHub Copilot. K dispozici je 30denní bezplatná zkušební verze.

Přeskočit na konec

Pokud chcete jenom zobrazit ukázkovou aplikaci v tomto kurzu spuštěném v Azure, stačí spustit následující příkazy v Azure Cloud Shell a postupovat podle pokynů:

dotnet tool install --global dotnet-ef

mkdir msdocs-app-service-sqldb-dotnetcore

cd msdocs-app-service-sqldb-dotnetcore

azd init --template msdocs-app-service-sqldb-dotnetcore

azd up

Spusťte ukázku

Nejprve nastavíte ukázkovou aplikaci řízenou daty jako výchozí bod. Pro vaše pohodlí, ukázkové úložiště zahrnuje konfiguraci dev containeru. Vývojový kontejner má vše, co potřebujete k vývoji aplikace, včetně databáze, mezipaměti a všech proměnných prostředí potřebných ukázkovou aplikací. Vývojový kontejner může běžet v GitHub codespace, což znamená, že ukázku můžete spustit na libovolném počítači s webovým prohlížečem.

Krok 1: V novém okně prohlížeče:

- Přihlaste se ke svému účtu GitHub.

- Přejděte na https://github.com/Azure-Samples/msdocs-app-service-sqldb-dotnetcore/fork.

- Zrušte výběr Kopírovat pouze hlavní větev. Chcete všechny větve.

- Vyberte Vytvořit fork.

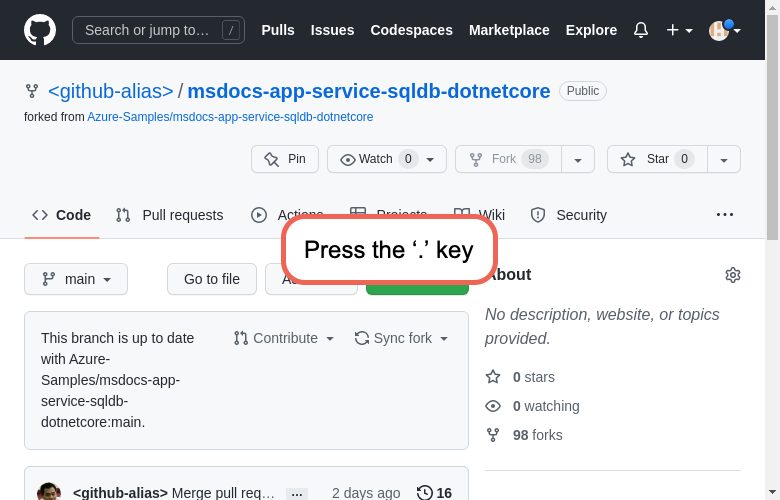

Krok 2: V klonu GitHub:

- Vyberte hlavní>starter-no-infra pro počáteční větev. Tato větev obsahuje pouze ukázkový projekt a žádné Azure související soubory ani konfiguraci.

- Vyberte Kód>Codespaces>Vytvořit codespace na starter-no-infra. Nastavení codespace trvá několik minut.

Krok 3: V terminálu codespace:

- Spusťte migrace databází pomocí

dotnet ef database updatepříkazu . - Spusťte aplikaci pomocí

dotnet runpříkazu . - Až se zobrazí oznámení

Your application running on port 5093 is available., vyberte Otevřít v prohlížeči. Ukázkovou aplikaci byste měli vidět na nové kartě prohlížeče. Chcete-li aplikaci zastavit, zadejteCtrl+C.

Návod

O tomto úložišti se můžete zeptat GitHub Copilot. Příklad:

- @workspace Co tento projekt dělá?

- @workspace Co dělá složka .devcontainer?

Máte problémy? Projděte si část Řešení potíží.

2. Vytvoření služby App Service, databáze a mezipaměti

V tomto kroku vytvoříte prostředky Azure. Kroky použité v tomto kurzu vytvoří sadu prostředků zabezpečení ve výchozím nastavení, které zahrnují App Service, Azure SQL Database a Azure Cache. Pro proces vytváření zadáte:

- Název webové aplikace. Používá se jako součást názvu DNS pro vaši aplikaci.

- Oblast, ve které se má aplikace spouštět ve fyzickém světě. Používá se také jako součást názvu DNS pro vaši aplikaci.

- Zásobník modulu runtime pro aplikaci. Tady vyberete verzi .NET, kterou chcete použít pro vaši aplikaci.

- Plán hostování aplikace. Je to cenová úroveň, která zahrnuje sadu funkcí a kapacitu škálování vaší aplikace.

- Skupina prostředků pro aplikaci. Skupina prostředků umožňuje seskupovat (v logickém kontejneru) všechny Azure prostředky potřebné pro aplikaci.

Přihlaste se k portálu Azure a podle těchto kroků vytvořte prostředky Azure App Service.

Step 1: Na portálu Azure:

- Na horním panelu hledání zadejte app service.

- Vyberte položku s popiskem App Service pod nadpisem Služby .

- Vyberte Vytvořit>webovou aplikaci. Můžete také přejít přímo do průvodce creation.

Krok 2: Na stránce Vytvořit webovou aplikaci vyplňte formulář následujícím způsobem.

- Název: msdocs-core-sql-XYZ. Pro vás se vygeneruje skupina prostředků s názvem msdocs-core-sql-XYZ_group .

- Spustitelný zásobník: .NET 8 (LTS).

- Operační systém: Linux.

- Oblast: upřednostňovaná oblast.

- Plán Pro Linux: Vytvořte nové a použijte název msdocs-core-sql-XYZ.

- Cenový plán: Basic B1. Až budete připraveni, můžete vertikálně navýšit kapacitu na jinou cenovou úroveň.

Krok 3:

- Vyberte kartu Databáze .

- Vyberte Vytvořit databázi.

- V engine vyberte SQLAzure.

- Vytvořte mezipaměť Redis.

- Do pole Název (v části Mezipaměť) zadejte název mezipaměti.

- V SKU vyberte Basic.

Krok 4:

- Vyberte kartu Nasazení .

- Povolte průběžné nasazování.

- V Organization vyberte svůj alias GitHub.

- V úložišti vyberte msdocs-app-service-sqldb-dotnetcore.

- Ve Branch vyberte starter-no-infra.

- Ujistěte se, že je zakázáno základní ověřování.

- Vyberte Přezkoumat a vytvořit.

- Po dokončení ověření vyberte Vytvořit.

Krok 5: Dokončení nasazení trvá několik minut. Jakmile je nasazení dokončeno, vyberte tlačítko Přejít k prostředku. Přejdete přímo do aplikace App Service, ale vytvoří se následující prostředky:

- Skupina prostředků: Kontejner pro všechny vytvořené prostředky.

- Plán služby App Service: Definuje výpočetní prostředky pro Službu App Service. Vytvoří se plán Linuxu na úrovni Basic .

- App Service: Představuje vaši aplikaci a spouští se v plánu služby App Service.

- Virtuální síť: Integrovaná s aplikací App Service a izoluje provoz back-endové sítě.

- Privátní koncové body: Přístupové koncové body pro trezor klíčů, databázový server a mezipaměť Redis ve virtuální síti.

- Síťová rozhraní: Představuje privátní IP adresy, jednu pro každý privátní koncový bod.

- Azure SQL Database server: Přístupné pouze ze svého privátního koncového bodu.

- Azure SQL Database: Na serveru se vytvoří databáze a uživatel.

- Redis: Přístupné pouze ze svého privátního koncového bodu.

- Trezor klíčů: Přístupný pouze ze svého privátního koncového bodu. Slouží ke správě tajných kódů pro aplikaci App Service.

- Soukromé DNS zóny: Povolte řešení DNS pro trezor klíčů, databázový server a mezipaměť Redis ve virtuální síti.

3. Zabezpečení tajných kódů připojení

Průvodce vytvořením pro vás již vygeneroval proměnnou konektivity jako .NET připojovací řetězce a nastavení aplikace. Osvědčeným postupem zabezpečení je ale úplné zachování tajných kódů mimo službu App Service. Přesunete tajemství do trezoru na klíče a změníte nastavení aplikace na odkazy na trezor na klíče pomocí konektorů služby.

Návod

Pokud chcete použít ověřování bez hesla, přečtěte si téma Jak změním připojení služby SQL Database tak, aby místo toho používala spravovanou identitu?

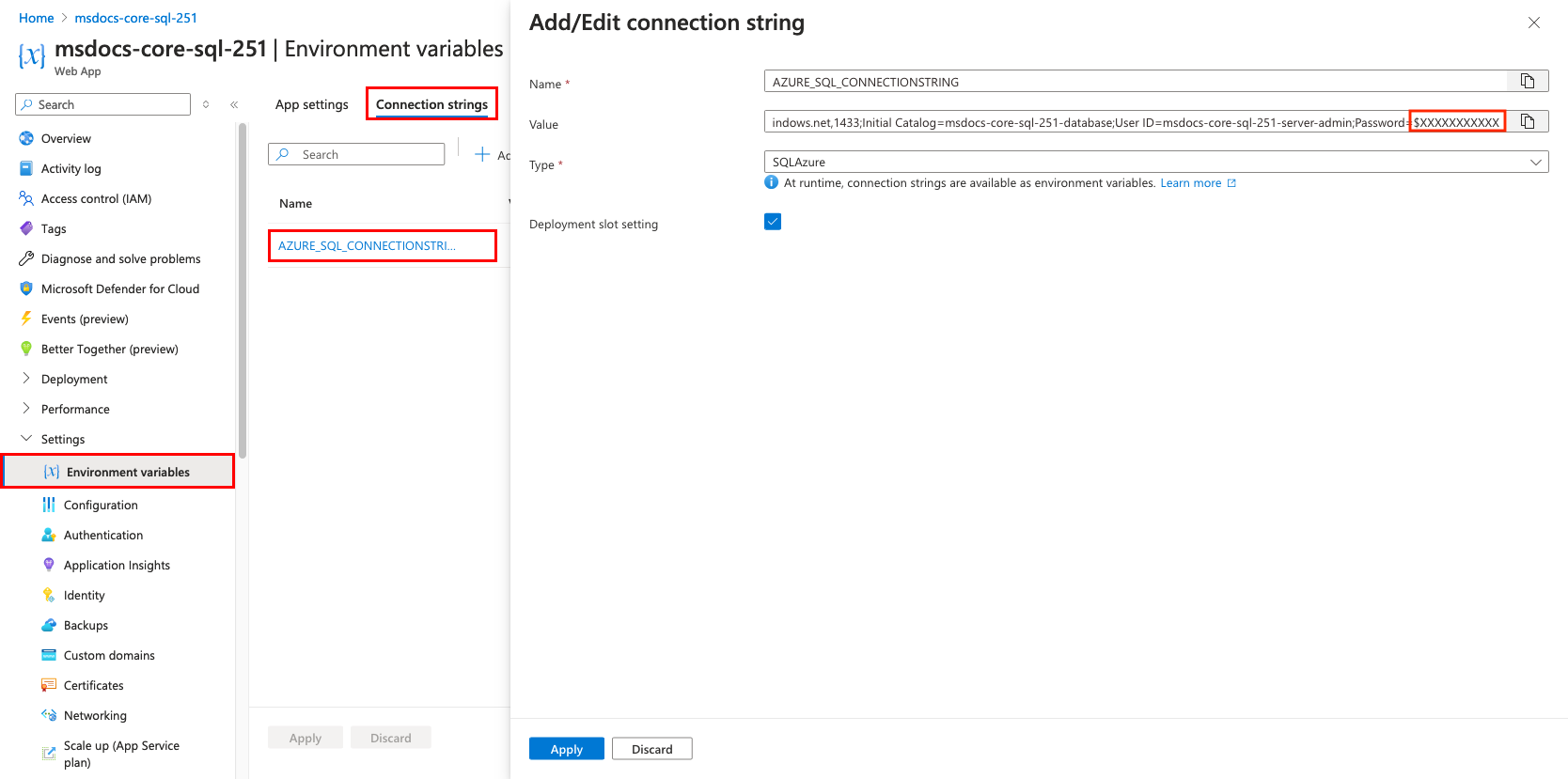

Step 1: Načtení existujícího connection string

- V nabídce vlevo na stránce služby App Service vyberte Nastavení > Proměnné prostředí > Připojovací řetězce.

- Vyberte AZURE_SQL_CONNECTIONSTRING.

- V Přidat/Upravit připojovací řetězec v poli Hodnota najděte část Password=.

- Zkopírujte řetězec hesla za heslem = pro pozdější použití. Tento connection string umožňuje připojit se k databázi SQL zabezpečené za privátním koncovým bodem. Tajné kódy se ale ukládají přímo v aplikaci App Service, což není nejlepší. Stejně tak řetězec připojení mezipaměti Redis v záložce App settings obsahuje tajemství. Změníte to.

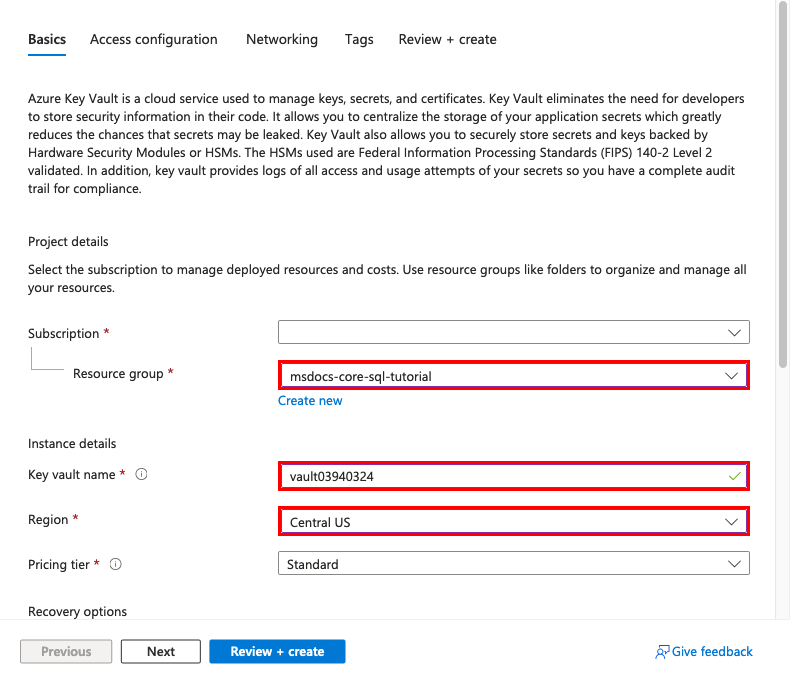

Krok 2: Vytvoření trezoru klíčů pro zabezpečenou správu tajných kódů

- Na horním panelu hledání zadejte "key vault" a pak vyberte Marketplace>Key Vault.

- Ve skupině prostředků vyberte msdocs-core-sql-XYZ_group.

- Do názvu trezoru klíčů zadejte název, který se skládá jenom z písmen a číslic.

- V oblasti ji nastavte na stejné umístění jako skupina prostředků.

Krok 3: Zabezpečení trezoru klíčů pomocí privátního koncového bodu

- Vyberte kartu Sítě .

- Zrušte výběr možnosti Povolit veřejný přístup.

- Vyberte Vytvořit privátní koncový bod.

- Ve skupině prostředků vyberte msdocs-core-sql-XYZ_group.

- V dialogovém okně v umístění vyberte stejné umístění jako vaše aplikace App Service.

- Do pole Název zadejte msdocs-core-sql-XYZVvaultEndpoint.

- Ve virtuální síti vyberte virtuální síť ve skupině msdocs-core-sql-XYZ_group .

- V podsíti vyberte dostupnou kompatibilní podsíť. Průvodce webovou aplikací ho vytvořil pro vaše pohodlí.

- Vyberte OK.

- Vyberte Zkontrolovat a vytvořit a pak vyberte Vytvořit. Počkejte na dokončení nasazení trezoru klíčů. Měla by se zobrazit informace o tom, že vaše nasazení je dokončené.

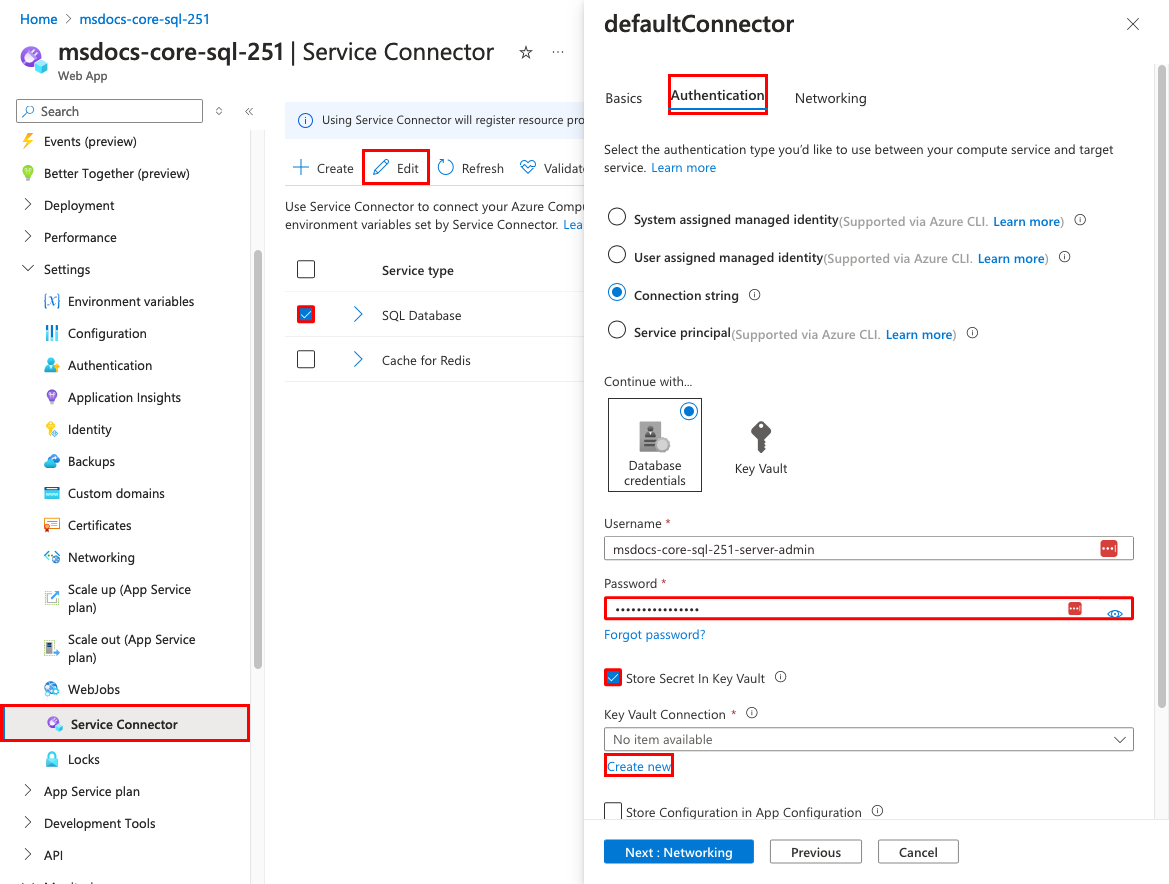

Krok 4:

- Na horním panelu hledání zadejte msdocs-core-sql a pak prostředek služby App Service s názvem msdocs-core-sql-XYZ.

- Na stránce služby App Service vyberte v nabídce vlevo Nastavení > Konektor služby. Už existují dva konektory, které pro vás průvodce vytvořením aplikace vytvořil.

- Zaškrtněte políčko vedle konektoru služby SQL Database a pak vyberte Upravit.

- Vyberte kartu Ověřování .

- Do pole Heslo vložte dříve zkopírované heslo.

- Vyberte Uložit tajemství v Key Vault.

- V části Key Vault Connection vyberte Create new. V horní části dialogového okna pro úpravy se otevře dialogové okno Vytvořit připojení .

Step 5: Navázání připojení Key Vault

- V dialogovém okně Vytvořit připojení pro připojení Key Vault vyberte v Key Vault ten klíčový trezor, který jste vytvořili dříve.

- Vyberte Zkontrolovat a vytvořit.

- Po dokončení ověření vyberte Vytvořit.

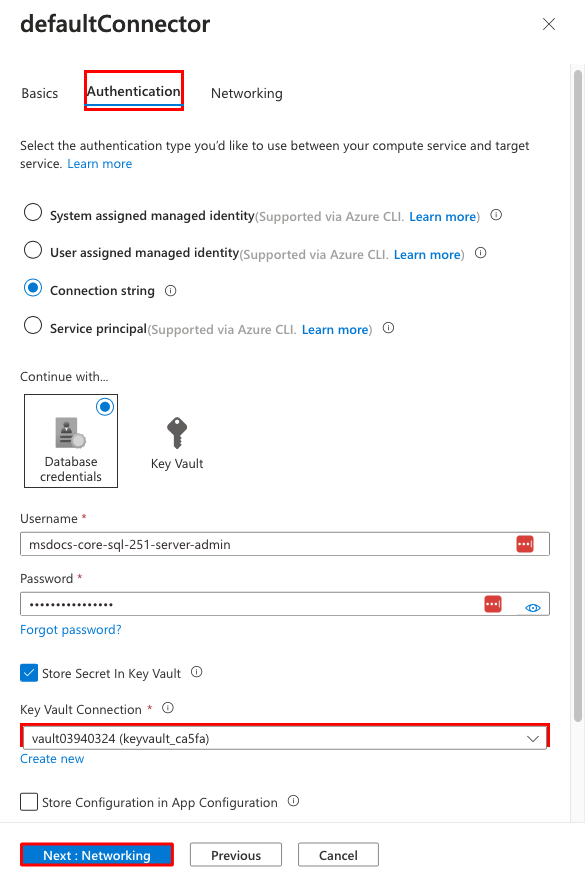

Krok 6: Dokončení nastavení konektoru služby SQL Database

- Jste zpátky v dialogovém okně pro úpravy pro defaultConnector. Na kartě Ověřování počkejte, až bude vytvořen konektor pro trezor klíčů. Po dokončení se rozevírací seznam Key Vault connection automaticky vybere.

- Vyberte Další: Sítě.

- Zvolte Konfigurovat pravidla brány firewall pro povolení přístupu k cílové službě. Průvodce vytvořením aplikace už databázi SQL zabezpečil privátním koncovým bodem.

- Vyberte Uložit. Počkejte, až se zobrazí oznámení o úspěšném dokončení aktualizace .

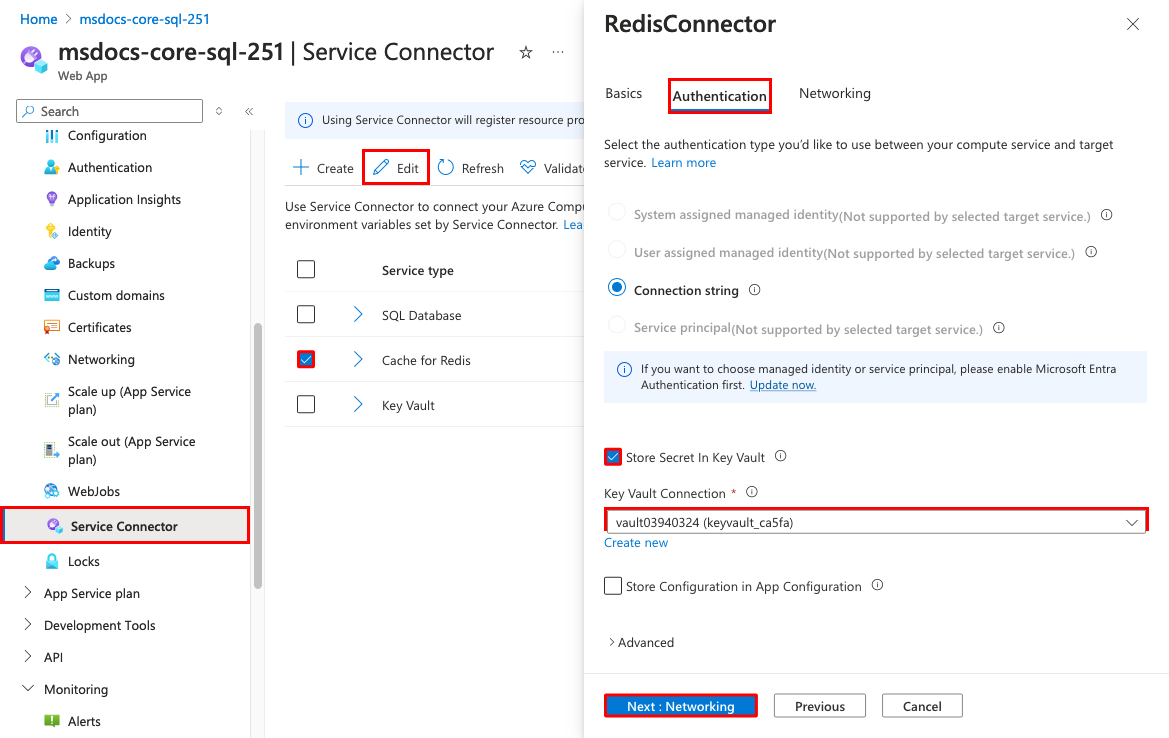

Step 7: Nakonfigurujte konektor Redis tak, aby používal tajné kódy Key Vault

- Na stránce Konektor služby zaškrtněte políčko vedle konektoru Cache for Redis a pak vyberte Upravit.

- Vyberte kartu Ověřování .

- Vyberte Uložit tajemství v Key Vault.

- V sekci Key Vault Connection vyberte trezor klíčů, který jste vytvořili.

- Vyberte Další: Sítě.

- Zvolte Konfigurovat pravidla brány firewall pro povolení přístupu k cílové službě.

- Vyberte Uložit. Počkejte, až se zobrazí oznámení o úspěšném dokončení aktualizace .

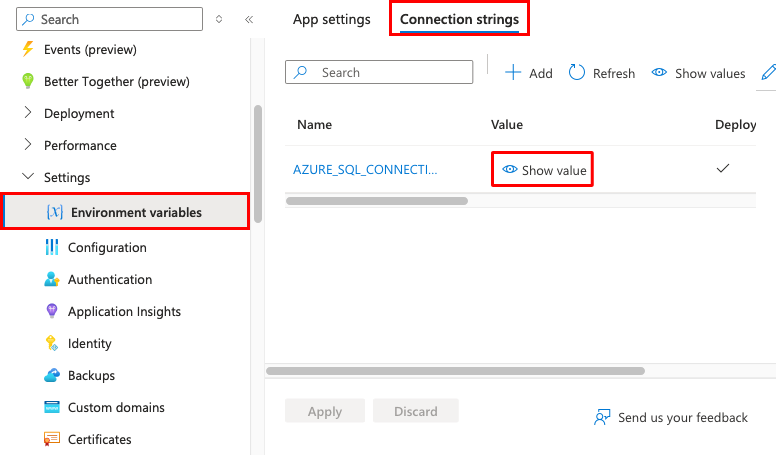

Step 8: Ověřte integraci Key Vault

- V nabídce vlevo vyberte znovu Nastavení > Proměnné prostředí > Připojovací řetězce.

- Vedle AZURE_SQL_CONNECTIONSTRING vyberte Zobrazit hodnotu. Hodnota by měla být

@Microsoft.KeyVault(...), což znamená, že se jedná o odkaz na klíčový trezor klíčový trezor, protože tajemství je nyní spravováno v klíčovém trezoru. - Pokud chcete ověřit řetězec připojení Redis, vyberte kartu Nastavení aplikace. Vedle AZURE_REDIS_CONNECTIONSTRING vyberte Zobrazit hodnotu. Hodnota by měla být také

@Microsoft.KeyVault(...).

Shrnutí: Proces zabezpečení tajných kódů připojení:

- Načítání tajných kódů připojení z proměnných prostředí aplikace App Service

- Vytvoření trezoru klíčů

- Vytvoření připojení ke Key Vault se spravovanou identitou přiřazené systémem

- Aktualizace konektorů služby tak, aby ukládaly tajné kódy do trezoru klíčů.

4. Nasazení ukázkového kódu

V tomto kroku nakonfigurujete nasazení GitHub pomocí GitHub Actions. Je to jen jeden z mnoha způsobů nasazení do služby App Service, ale také skvělý způsob, jak mít kontinuální integraci v procesu nasazení. Ve výchozím nastavení spustí každý git push do úložiště GitHub akci sestavení a nasazení.

Krok 1: Zpět v prostoru kódu GitHub ukázkového forku spusťte git pull origin starter-no-infra.

Tím se do vašeho prostoru kódu načte nově potvrzený soubor pracovního postupu.

Snímek obrazovky zobrazující git pull uvnitř GitHub codespace.

Krok 2 (možnost 1: s GitHub Copilot):

- Začněte novou chatovací relaci výběrem zobrazení chatu a pak vyberte +.

- Zeptejte se Copilot "@workspace Jak se aplikace připojuje k databázi a mezipaměti?" Copilot vám může poskytnout vysvětlení třídy

MyDatabaseContexta způsobu konfigurace v Program.cs. - Zeptejte se: "V produkčním režimu chci, aby aplikace používala řetězec připojení nazvaný AZURE_SQL_CONNECTIONSTRING pro databázi a nastavení aplikace nazvané AZURE_REDIS_CONNECTIONSTRING." Copilot vám může dát návrh kódu podobný tomu v krocích Option 2: bez GitHub Copilot, které následují, a dokonce vám může říct, že změna má být provedena v souboru Program.cs.

- Otevřete Program.cs v průzkumníku a přidejte návrh kódu. GitHub Copilot nedává pokaždé stejnou odpověď a není vždy správná. Možná budete muset položit další otázky, abyste vyladili jeho odpověď. Tipy najdete v tématu Co můžu dělat s GitHub Copilot v kódu?.

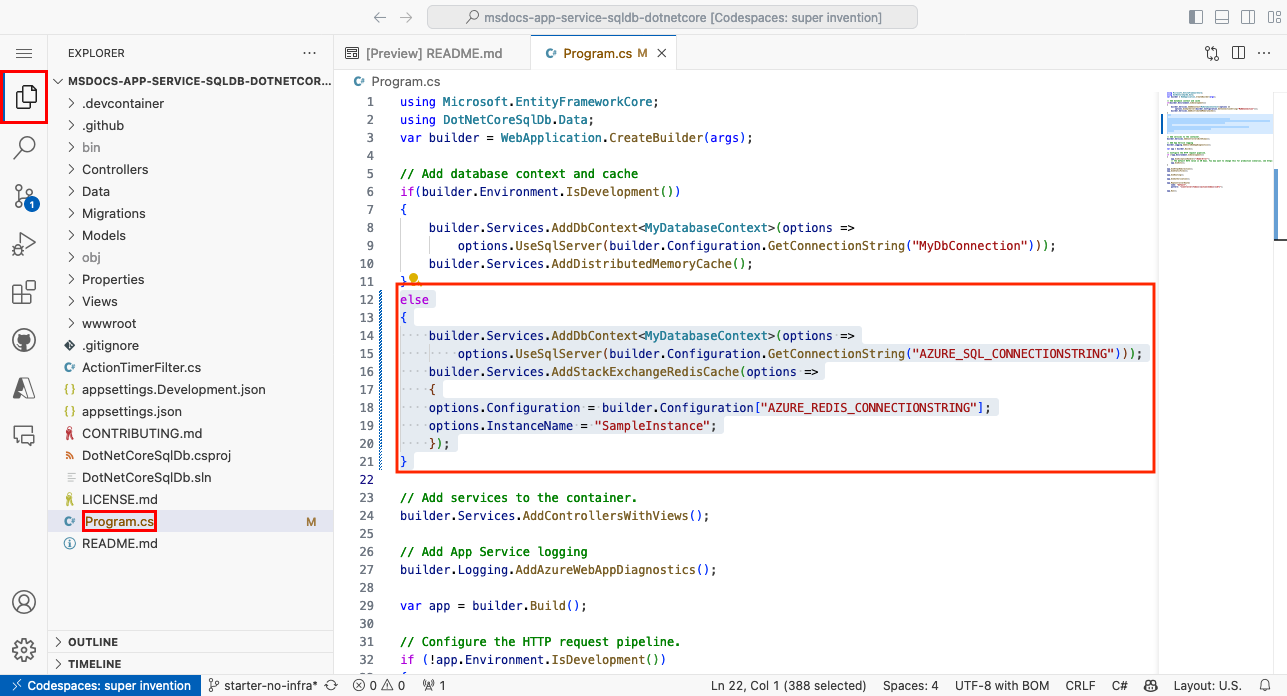

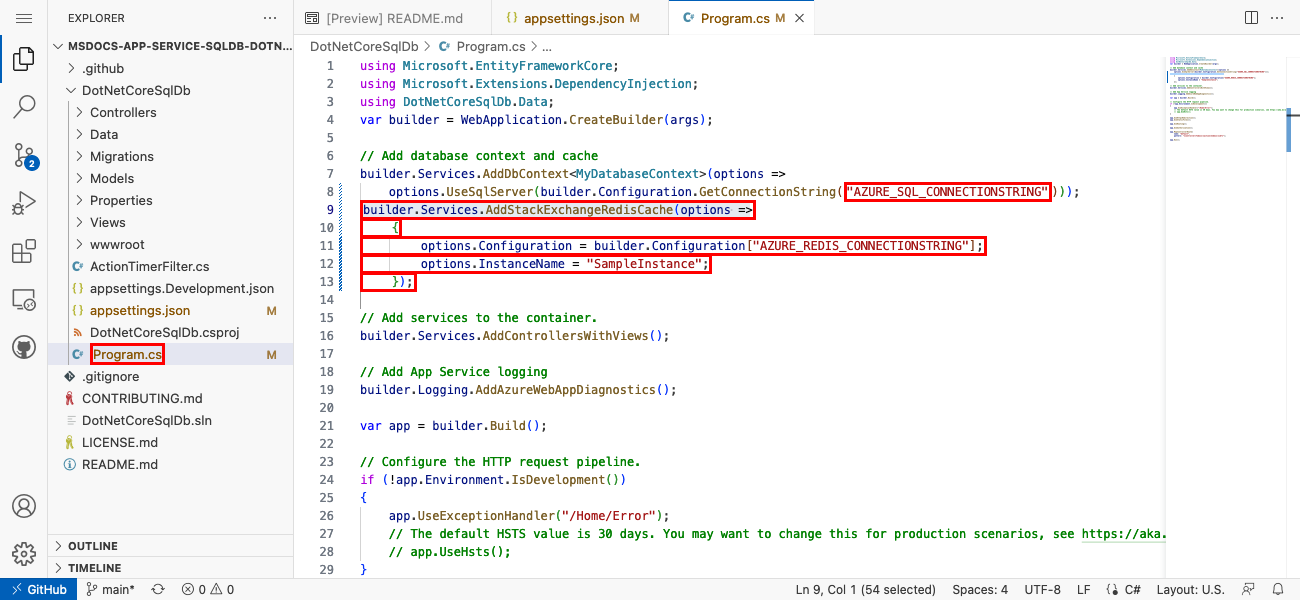

Krok 2 (možnost 2: bez GitHub Copilot):

- V průzkumníku otevřete Program.cs .

- Najděte okomentovaný kód (řádky 12–21) a odkomentujte ho.

Tento kód se připojí k databázi pomocí

AZURE_SQL_CONNECTIONSTRINGa připojí se k mezipaměti Redis pomocí nastavení aplikaceAZURE_REDIS_CONNECTIONSTRING.

Step 3 (možnost 1: s GitHub Copilot):

- Otevřete .github/workflows/starter-no-infra_msdocs-core-sql-XYZ v průzkumníku. Tento soubor vytvořil průvodce vytvořením služby App Service.

-

dotnet publishZvýrazněte krok a vyberte .

. - Ask Copilot, "Nainstalujte dotnet ef a pak vytvořte balíček migrací ve stejné výstupní složce."

- Pokud je návrh přijatelný, vyberte Přijmout. GitHub Copilot nedává pokaždé stejnou odpověď a není vždy správná. Možná budete muset položit další otázky, abyste vyladili jeho odpověď. Tipy najdete v tématu Co můžu dělat s GitHub Copilot v kódu?.

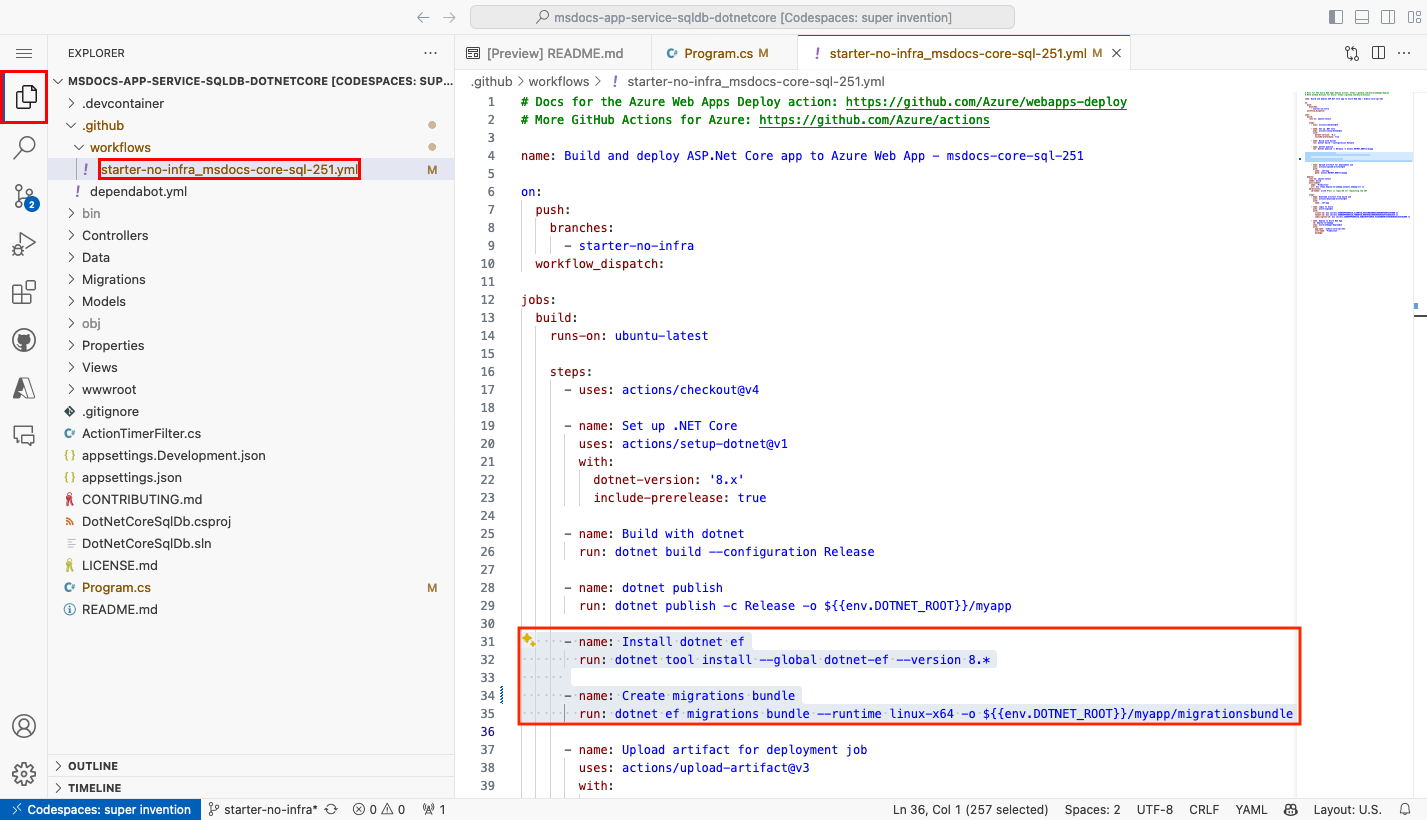

Krok 3 (možnost 2: bez GitHub Copilot):

- Otevřete .github/workflows/starter-no-infra_msdocs-core-sql-XYZ v průzkumníku. Průvodce služby App Service vytvořil tento soubor.

- V kroku

dotnet publishpřidejte krok pro instalaci nástroje Entity Framework Core pomocí příkazudotnet tool install -g dotnet-ef --version 8.*. - V novém kroku přidejte další krok pro vygenerování sady migrace databáze Sada migrace je samostatný spustitelný soubor, který můžete spustit v produkčním prostředí bez nutnosti .NET SDK. Kontejner Služby App Service pro Linux má pouze modul runtime .NET, nikoli .NET SDK.

Krok 4:

- Vyberte rozšíření Správa verzí.

- Do textového pole zadejte zprávu potvrzení, jako je

Configure Azure database and cache connections. Nebo vyberte a nechte GitHub Copilot vygenerovat zprávu potvrzení za vás.

a nechte GitHub Copilot vygenerovat zprávu potvrzení za vás. - Vyberte Potvrdit a potvrďte akci ano.

- Vyberte Synchronizovat změny 1 a potvrďte OK.

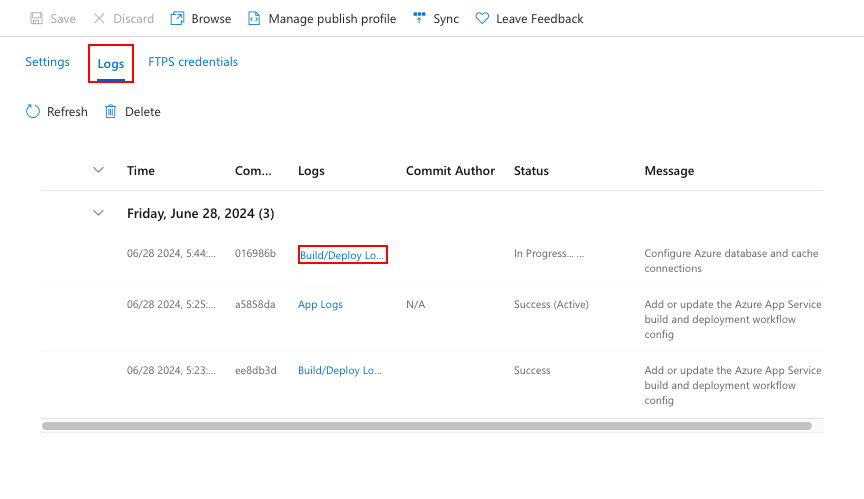

Krok 5: Zpět na stránce Deployment Center na portálu Azure:

- Vyberte kartu Protokoly a poté vyberte Aktualizovat, abyste viděli nový běh nasazení.

- V položce protokolu pro spuštění nasazení vyberte položku Sestavit/Nasadit protokoly s nejnovějším časovým razítkem.

Step 6: Jste přesměrováni do úložiště GitHub a uvidíte, že je spuštěná akce GitHub. Soubor pracovního postupu definuje dvě samostatné fáze, sestavení a nasazení. Počkejte, až se na GitHubu zobrazí stav Success. Trvá to asi 5 minut.

Máte problémy? Projděte si část Řešení potíží.

5. Generování schématu databáze

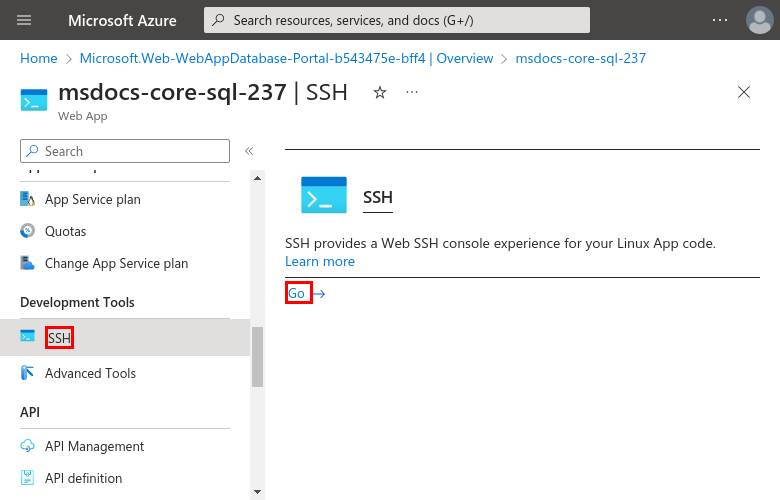

S databází SQL chráněnou virtuální sítí je nejjednodušší způsob, jak spouštět migrace databází dotnet, v relaci SSH v Linuxovém kontejneru v rámci služby App Service.

Krok 1: Zpět na stránce služby App Service v nabídce vlevo

- Vyberte Vývojové nástroje>SSH.

- Vyberte Přejít. (To spuštění trvá několik minut.)

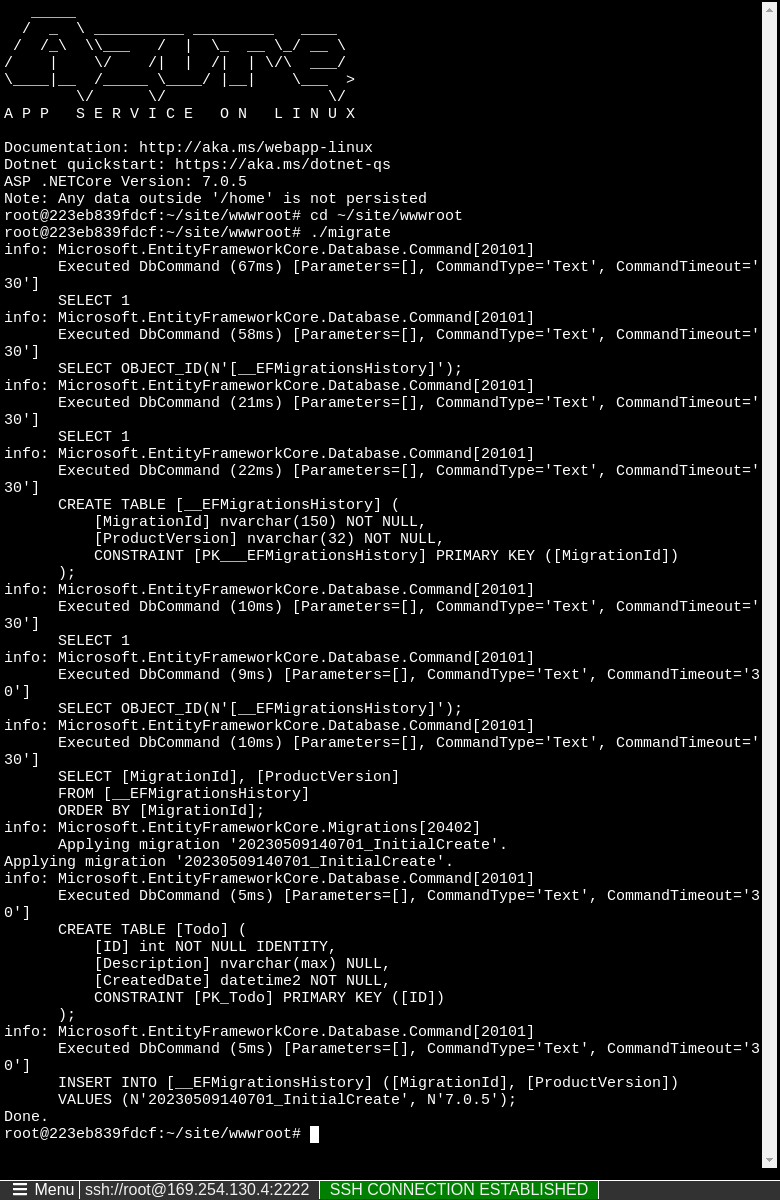

Krok 2: V relaci SSH:

- Spusťte

cd /home/site/wwwroot. Tady jsou všechny vaše nasazené soubory. - Spusťte sadu migrace, kterou vygeneroval pracovní postup GitHub, pomocí příkazu

./migrationsbundle -- --environment Production. Pokud proběhne úspěšně, služba App Service se úspěšně připojuje ke službě SQL Database. Nezapomeňte, že odpovídá změnám kódu, které--environment Productionjste provedli v Program.cs.

V relaci SSH se změny souborů v /home můžou zachovat i po restartování aplikace. Změny mimo /home se neuchovávají.

Máte problémy? Projděte si část Řešení potíží.

6. Přejděte do aplikace.

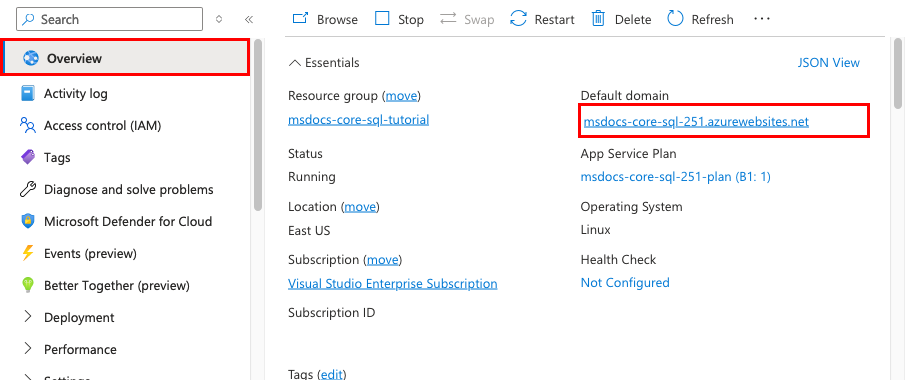

Krok 1: Na stránce služby App Service:

- V nabídce vlevo vyberte Přehled.

- Vyberte adresu URL aplikace.

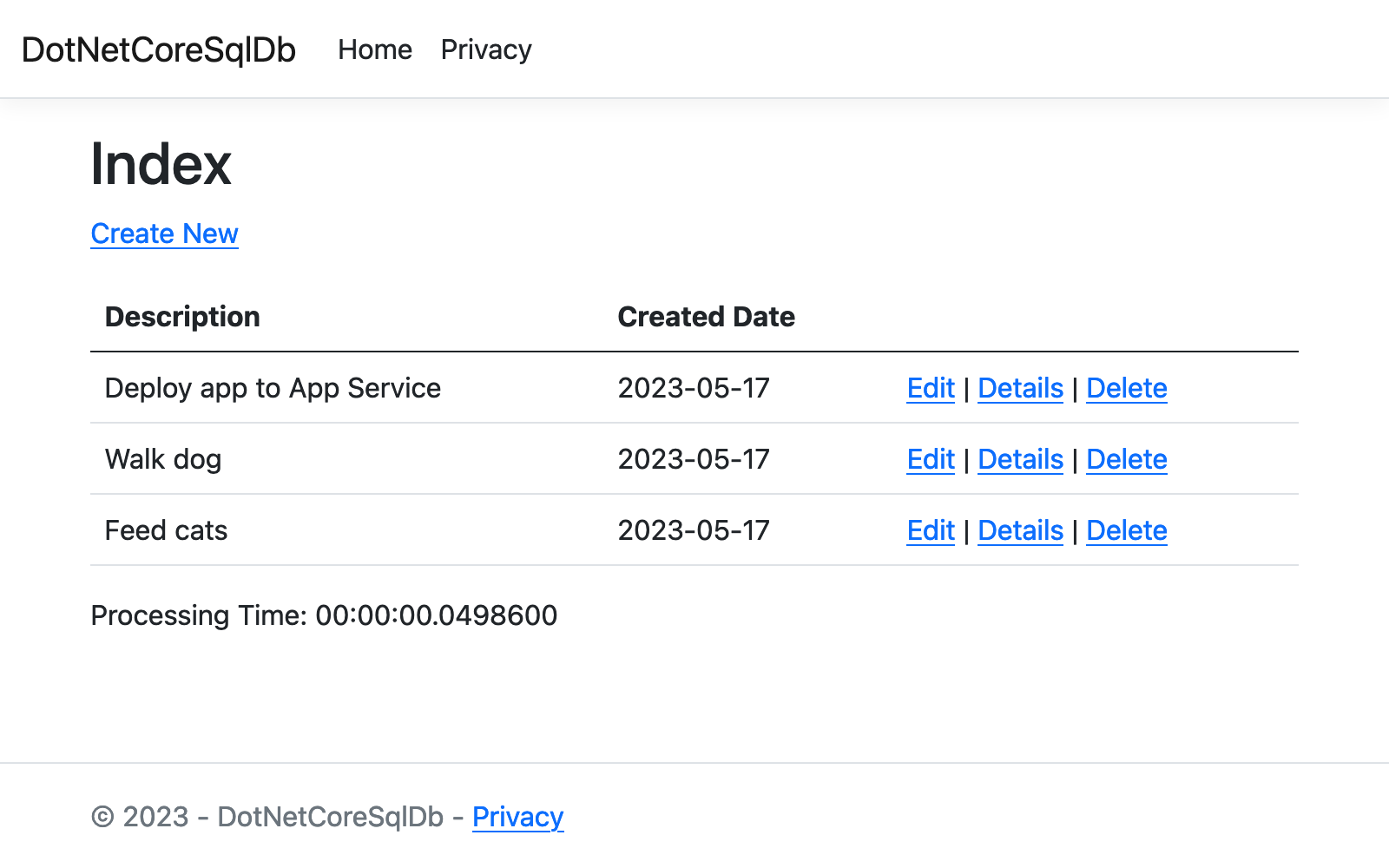

Krok 2: Přidejte do seznamu několik úkolů. Blahopřejeme, spouštíte webovou aplikaci v Azure App Service se zabezpečeným připojením k Azure SQL Database.

Návod

Ukázková aplikace implementuje vzorec vynášení do mezipaměti. Když navštívíte zobrazení dat podruhé nebo po provedení změn dat znovu načtete stejnou stránku, zobrazí se čas zpracování na webové stránce rychleji, protože načítá data z mezipaměti místo databáze.

7. Streamování diagnostických protokolů

Azure App Service zachytává všechny protokoly konzoly, které vám pomůžou s diagnostikou problémů s aplikací. Ukázková aplikace obsahuje kód protokolování v každém z jejích koncových bodů, který tuto funkci demonstruje.

Krok 1: Na stránce služby App Service:

- V nabídce vlevo vyberte Monitorování>protokolů služby App Service.

- V části Protokolování aplikace vyberte Systém souborů.

- V horní nabídce vyberte Uložit.

Krok 2: V nabídce vlevo vyberte Stream protokolu. Zobrazí se protokoly pro vaši aplikaci, včetně protokolů platformy a protokolů z kontejneru.

8. Vyčištění prostředků

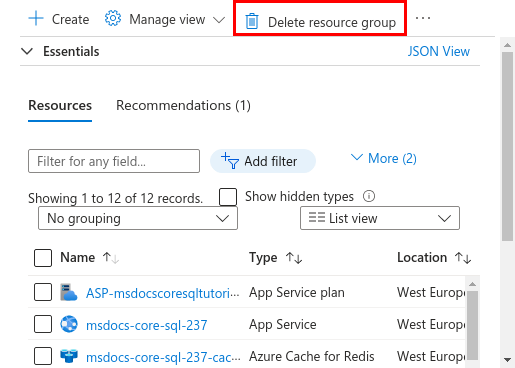

Až budete hotovi, můžete odstranit všechny prostředky ze svého Azure předplatného odstraněním skupiny prostředků.

Krok 1: Na panelu hledání v horní části portálu Azure:

- Zadejte název skupiny prostředků.

- Vyberte tuto skupinu prostředků.

Krok 2: Na stránce skupiny prostředků vyberte Odstranit skupinu prostředků.

Krok 3:

- Pro potvrzení odstranění zadejte název skupiny prostředků.

- Vyberte Odstranit.

2. Vytvoření Azure prostředků a nasazení ukázkové aplikace

V tomto kroku vytvoříte prostředky Azure a nasadíte ukázkovou aplikaci do App Service on Linux. Kroky použité v tomto kurzu vytvoří sadu prostředků zabezpečení ve výchozím nastavení, které zahrnují App Service, Azure SQL Database a Mezipaměť Redis.

Vývojový kontejner už má rozhraní příkazového řádku pro vývojáře Azure (AZD).

V kořenovém adresáři úložiště spusťte příkaz

azd init.azd init --template dotnet-app-service-sqldb-infraPo zobrazení výzvy zadejte následující odpovědi:

Otázka Odpověď Aktuální adresář není prázdný. Chcete zde inicializovat projekt v '<váš-adresář>'? Y Co chcete s těmito soubory dělat? Zachovat stávající soubory beze změny Zadejte nový název prostředí. Zadejte jedinečný název. Šablona AZD používá tento název jako součást názvu DNS vaší webové aplikace v Azure ( <app-name>-<hash>.azurewebsites.net). Jsou povoleny alfanumerické znaky a spojovníky.Přihlaste se k Azure spuštěním příkazu

azd auth logina následováním pokynů.azd auth loginVytvořte potřebné Azure prostředky a nasaďte kód aplikace pomocí příkazu

azd up. Podle pokynů průvodce vyberte požadované předplatné a umístění pro prostředky Azure.azd upDokončení

azd uppříkazu trvá přibližně 15 minut (mezipaměť Redis trvá nejvíce času). Kód aplikace se také zkompiluje a nasadí, ale později kód upravíte tak, aby fungoval se službou App Service. Když je spuštěný, příkaz poskytuje zprávy o procesu zřizování a nasazení, včetně odkazu na nasazení v Azure. Po dokončení zobrazí příkaz také odkaz na aplikaci pro nasazení.Tato šablona AZD obsahuje soubory (azure.yaml a adresář infra), které generují architekturu zabezpečení ve výchozím nastavení s následujícími Azure prostředky:

- Skupina prostředků: Kontejner pro všechny vytvořené prostředky.

- Plán služby App Service: Definuje výpočetní prostředky pro Službu App Service. Vytvoří se plán Linuxu na úrovni Basic .

- App Service: Představuje vaši aplikaci a spouští se v plánu služby App Service.

- Virtuální síť: Integrovaná s aplikací App Service a izoluje provoz back-endové sítě.

- Privátní koncové body: Přístupové koncové body pro trezor klíčů, databázový server a mezipaměť Redis ve virtuální síti.

- Síťová rozhraní: Představuje privátní IP adresy, jednu pro každý privátní koncový bod.

- Azure SQL Database server: Přístupné pouze ze svého privátního koncového bodu.

- Azure SQL Database: Na serveru se vytvoří databáze a uživatel.

- Redis: Přístupné pouze ze svého privátního koncového bodu.

- Trezor klíčů: Přístupný pouze ze svého privátního koncového bodu. Slouží ke správě tajných kódů pro aplikaci App Service.

- Soukromé DNS zóny: Povolte řešení DNS pro trezor klíčů, databázový server a mezipaměť Redis ve virtuální síti.

Jakmile příkaz dokončí vytváření prostředků a nasadí kód aplikace poprvé, nasazená ukázková aplikace ještě nefunguje, protože musíte provést malé změny, abyste se mohli připojit k databázi v Azure.

Máte problémy? Projděte si část Řešení potíží.

3. Ověřte připojovací řetězce

Návod

Výchozí připojovací řetězec SQL databáze používá ověřování SQL. Bezpečnější ověřování bez hesla najdete v tématu Jak místo toho změním připojení služby SQL Database tak, aby používalo spravovanou identitu?

Šablona AZD, kterou používáte, již vygenerovala proměnné připojení jako nastavení aplikace a tyto proměnné vypíše do terminálu pro vaše pohodlí. Nastavení aplikace je jedním ze způsobů, jak udržovat tajné kódy připojení mimo úložiště kódu.

Ve výstupu AZD vyhledejte nastavení

AZURE_SQL_CONNECTIONSTRINGaAZURE_REDIS_CONNECTIONSTRING. Zobrazí se jenom názvy nastavení. Ve výstupu AZD vypadají takto:App Service app has the following connection strings: - AZURE_SQL_CONNECTIONSTRING - AZURE_REDIS_CONNECTIONSTRING - AZURE_KEYVAULT_RESOURCEENDPOINT - AZURE_KEYVAULT_SCOPEAZURE_SQL_CONNECTIONSTRINGobsahuje connection string ke službě SQL Database v Azure aAZURE_REDIS_CONNECTIONSTRINGobsahuje connection string do mezipaměti Azure Redis. Později je budete muset použít ve svém kódu.Šablona AZD vám pro usnadnění práci ukáže přímý odkaz na stránku nastavení aplikace. Najděte odkaz a otevřete ho na nové kartě prohlížeče.

Máte problémy? Projděte si část Řešení potíží.

4. Úprava vzorového kódu a opětovné nasazení

V GitHub codespace spusťte novou relaci chatu tím, že zvolíte zobrazení Chat a následně vyberete +.

Zeptejte se Copilot "@workspace Jak se aplikace připojuje k databázi a mezipaměti?" Copilot vám může poskytnout vysvětlení třídy

MyDatabaseContexta způsobu konfigurace v Program.cs.Zeptejte se: "V produkčním režimu chci, aby aplikace používala connection string nazvaný AZURE_SQL_CONNECTIONSTRING pro databázi a nastavení aplikace nazvané AZURE_REDIS_CONNECTIONSTRING." Copilot vám může poskytnout návrh kódu podobný tomu v krocích Option 2: bez použití GitHub Copilot, které následují, a dokonce vám může říct, že máte provést změnu v souboru Program.cs.

Otevřete Program.cs v průzkumníku a přidejte návrh kódu.

GitHub Copilot nedává pokaždé stejnou odpověď a není vždy správná. Možná budete muset položit další otázky, abyste vyladili jeho odpověď. Tipy najdete v tématu Co můžu dělat s GitHub Copilot v kódu?.

Než tyto změny nasadíte, musíte ještě vygenerovat migrační balíček.

Máte problémy? Projděte si část Řešení potíží.

5. Generování schématu databáze

S databází SQL chráněnou virtuální sítí je nejjednodušší způsob, jak spouštět migrace databází, v relaci SSH s kontejnerem služby App Service. Kontejnery App Service Linux ale nemají sadu .NET SDK, takže nejjednodušší způsob, jak spouštět migrace databází, je nahrát samostatnou sadu migrací.

Pomocí následujícího příkazu vygenerujte sadu migrací pro váš projekt:

dotnet ef migrations bundle --runtime linux-x64 -o migrationsbundleNávod

Ukázková aplikace (viz DotNetCoreSqlDb.csproj) je nakonfigurovaná tak, aby zahrnovala tento soubor migrationsbundle. Během fáze

azd packagese do balíčku pro nasazení přidá migrationsbundle.Nasaďte všechny změny pomocí

azd up.azd upVe výstupu AZD vyhledejte adresu URL relace SSH a přejděte na ni v prohlížeči. Ve výstupu to vypadá takto:

Open SSH session to App Service container at: <URL>

V relaci SSH spusťte následující příkazy:

cd /home/site/wwwroot ./migrationsbundle -- --environment ProductionPokud proběhne úspěšně, služba App Service se úspěšně připojuje k databázi. Nezapomeňte, že odpovídá změnám kódu, které

--environment Productionjste provedli v Program.cs.Poznámka:

Kromě restartování aplikace se můžou zachovat jenom změny v

/homesouborech. Změny mimo/homese neuchovávají.

Máte problémy? Projděte si část Řešení potíží.

6. Přejděte do aplikace.

Ve výstupu AZD najděte adresu URL aplikace a přejděte na ni v prohlížeči. Adresa URL vypadá takto ve výstupu AZD:

Deploying services (azd deploy) (✓) Done: Deploying service web - Endpoint: <URL>

Přidejte do seznamu několik úkolů.

Blahopřejeme, spouštíte webovou aplikaci v Azure App Service se zabezpečeným připojením k Azure SQL Database.

Máte problémy? Projděte si část Řešení potíží.

7. Streamování diagnostických protokolů

Azure App Service může zaznamenávat protokoly konzoly, které vám pomůžou s diagnostikou problémů s aplikací. Pro usnadnění už šablona AZD umožňuje protokolování do lokálního souborového systému a odesílá protokoly do pracovního prostoru Log Analytics.

Ukázková aplikace obsahuje standardní příkazy protokolování, které předvádějí tuto funkci, jak je znázorněno v následujícím fragmentu kódu:

public async Task<IActionResult> Index()

{

var todoItems = await _cache.GetAsync(_TodoItemsCacheKey);

if (todoItems != null)

{

_logger.LogInformation("Data from cache.");

var todoList = JsonConvert.DeserializeObject<List<Todo>>(Encoding.UTF8.GetString(todoItems));

return View(todoList);

}

else

{

_logger.LogInformation("Data from database.");

var todoList = await _context.Todo.ToListAsync();

var serializedTodoList = JsonConvert.SerializeObject(todoList);

await _cache.SetAsync(_TodoItemsCacheKey, Encoding.UTF8.GetBytes(serializedTodoList));

return View(todoList);

}

}

Ve výstupu AZD vyhledejte odkaz na streamování protokolů služby App Service a přejděte na něj v prohlížeči. Odkaz vypadá takto ve výstupu AZD:

Stream App Service logs at: <URL>

Přečtěte si další informace o protokolování aplikací .NET v řadě Enable Azure Monitor OpenTelemetry pro .NET, Node.js, Python a Java aplikace.

Máte problémy? Projděte si část Řešení potíží.

8. Vyčištění prostředků

Pokud chcete odstranit všechny prostředky Azure v aktuálním prostředí nasazení, spusťte azd down a postupujte podle pokynů.

azd down

Řešení problému

- V náhledu nasazení portálu pro Azure SQL Database se zobrazuje stav konfliktu

- Na portálu Azure se v uživatelském rozhraní webové aplikace pro stream protokolů zobrazují chyby sítě

-

Zobrazí se relace SSH v prohlížeči.

SSH CONN CLOSED -

Stránka streamu protokolu portálu se zobrazuje

Connected!, ale žádné protokoly

Zobrazení nasazení portálu Azure SQL Database ukazuje stav konfliktu.

V závislosti na vybraném předplatném a oblasti se může zobrazit stav nasazení pro Azure SQL Database Conflict s následující zprávou v podrobnostech o operaci:

Location '<region>' is not accepting creation of new Windows Azure SQL Database servers at this time.

Tato chyba je pravděpodobně způsobena omezením předplatného pro oblast, kterou vyberete. Zkuste pro nasazení zvolit jinou oblast.

Na portálu Azure uživatelské rozhraní pro streamování protokolu pro webovou aplikaci ukazuje chyby sítě.

Může se zobrazit tato chyba:

Unable to open a connection to your app. This may be due to any network security groups or IP restriction rules that you have placed on your app. To use log streaming, please make sure you are able to access your app directly from your current network.

Obvykle se jedná o přechodnou chybu při prvním spuštění aplikace. Počkejte několik minut a zkontrolujte to znovu.

Zobrazí se relace SSH v prohlížeči. SSH CONN CLOSED

Spuštění kontejneru Linux trvá několik minut. Počkejte několik minut a zkontrolujte to znovu.

Stránka portálu pro streamování protokolů ukazuje Connected!, ale žádné protokoly se nezobrazují.

Po nakonfigurování diagnostických protokolů se aplikace restartuje. Možná budete muset aktualizovat stránku, aby se změny projevily v prohlížeči.

Nejčastější dotazy

- Kolik stojí toto nastavení?

- Jak se připojit k serveru Azure SQL Database, který je zabezpečený za virtuální sítí pomocí jiných nástrojů?

- Jak funguje místní vývoj aplikací s GitHub Actions?

- Jak mohu ladit chyby během nasazení GitHub Actions?

- Jak místo toho změním připojení ke službě SQL Database tak, aby používala spravovanou identitu?

- Nemám oprávnění k vytvoření identity přiřazené uživatelem

- Co mohu dělat s GitHub Copilot ve svém pracovním prostoru?

Kolik stojí toto nastavení?

Ceny vytvořených prostředků jsou následující:

- Plán služby App Service se vytvoří na úrovni Basic a dá se vertikálně navýšit nebo snížit. Podívejte se na ceny služby App Service.

- Azure SQL Database se vytváří v univerzální bezserverové vrstvě na hardwaru řady Standard s minimálními jádry. Existují malé náklady a je možné je distribuovat do jiných oblastí. Náklady můžete minimalizovat ještě více tím, že zmenšujete maximální velikost nebo ji můžete vertikálně navýšit úpravou úrovně obsluhy, výpočetní úrovně, konfigurace hardwaru, počtu jader, velikosti databáze a redundance zón. Viz ceny Azure SQL Database.

- Azure Cache for Redis se vytvoří ve vrstvě Basic s minimální velikostí mezipaměti. K této úrovni jsou spojené malé náklady. Kapacitu můžete vertikálně navýšit na vyšší úroveň výkonu pro vyšší dostupnost, clustering a další funkce. Viz ceny Azure Cache for Redis. Další informace najdete v tématu o cenách Azure Managed Redis.

- Pokud nenakonfigurujete další funkce, jako je propojování sítí, za virtuální síť se neplatí žádné poplatky. Viz ceny Azure Virtual Network.

- Za privátní zónu DNS se účtují malé poplatky. Viz ceny Azure DNS.

Jak se připojím k serveru Azure SQL Database, který je zabezpečený za virtuální sítí pomocí jiných nástrojů?

- Pro základní přístup z nástroje příkazového řádku můžete v terminálu SSH aplikace spustit

sqlcmd. Kontejner aplikace není součástísqlcmd, takže ho musíte nainstalovat ručně. Mějte na paměti, že nainstalovaný klient se neuloží při restartování aplikace. - Pokud se chcete připojit z klienta SQL Server Management Studio nebo z Visual Studio, musí být váš počítač ve virtuální síti. Může to být například virtuální počítač Azure, který je připojený k jedné z podsítí, nebo počítač v místní síti, který má připojení typu site-to-site VPN s virtuální sítí Azure.

Jak místní vývoj aplikací funguje s GitHub Actions?

Jako příklad vezměte automaticky vygenerovaný soubor pracovního postupu ze služby App Service a každý git push spustí nové sestavení a nasazení. Z místního klonu úložiště GitHub provedete požadované aktualizace a nasdílíte je na GitHub. Příklad:

git add .

git commit -m "<some-message>"

git push origin main

Jak můžu ladit chyby během nasazení GitHub Actions?

Pokud se v automaticky generovaném souboru pracovního postupu GitHub nezdaří nějaký krok, zkuste upravit příkaz, který selhal, aby vygeneroval více podrobného výstupu. Přidáním volby dotnet můžete například získat další výstup z libovolného -v příkazu. Potvrďte a nasdílejte změny, aby se aktivovalo další nasazení do služby App Service.

Nemám oprávnění k vytvoření uživatelem přiřazené identity

Podívejte se na nastavení nasazení GitHub Actions z Centra nasazení.

Jak mohu změnit připojení k databázi SQL, aby používala spravovanou identitu?

Service Connector spravuje výchozí connection string do databáze SQL s názvem defaultConnector a používá ověřování SQL. Pokud ho chcete nahradit připojením, které používá spravovanou identitu, spusťte následující příkazy v Cloud Shellu po nahrazení zástupných symbolů:

az extension add --name serviceconnector-passwordless --upgrade

az sql server update --enable-public-network true

az webapp connection delete sql --connection defaultConnector --resource-group <group-name> --name <app-name>

az webapp connection create sql --connection defaultConnector --resource-group <group-name> --name <app-name> --target-resource-group <group-name> --server <database-server-name> --database <database-name> --client-type dotnet --system-identity --config-connstr true

az sql server update --enable-public-network false

Ve výchozím nastavení příkaz az webapp connection create sql --client-type dotnet --system-identity --config-connstr provede následující:

- Nastaví vašeho uživatele jako správce Microsoft Entra ID na SQL databázovém serveru.

- Vytvořte spravovanou identitu přiřazenou systémem a udělíte jí přístup k databázi.

- Vygeneruje connection string bez hesla označovanou jako

AZURE_SQL_CONNECTIONGSTRING, kterou vaše aplikace už používá na konci kurzu.

Vaše aplikace by teď měla mít připojení k databázi SQL. Další informace najdete v tématu Tutorial: Připojení k Azure databázím ze služby App Service bez tajných kódů pomocí spravované identity.

Návod

Nechcete povolit připojení k veřejné síti? Příkazy můžete přeskočit az sql server update --enable-public-network true spuštěním příkazů z prostředí Azure Cloud Shell, který je integrovaný s vaší virtuální sítí, pokud máte v předplatném přiřazenou roli Owner.

Pokud chcete identitě udělit požadovaný přístup k databázi zabezpečené virtuální sítí, az webapp connection create sql potřebuje přímé připojení k databázovému serveru s ověřováním pomocí Entra ID. Ve výchozím nastavení Azure Cloud Shell nemá tento přístup k databázi zabezpečené sítí.

Co můžu dělat s GitHub Copilot v kódu?

Možná jste si všimli, že zobrazení chatu GitHub Copilot už bylo k dispozici, když jste vytvořili codespace. Pro usnadnění práce zahrneme rozšíření chatu GitHub Copilot do definice kontejneru (viz .devcontainer/devcontainer.json). Potřebujete ale účet GitHub Copilot (k dispozici je 30denní bezplatná zkušební verze).

Několik tipů pro vás při komunikaci s GitHub Copilot:

- V rámci jedné chatové relace na sebe otázky a odpovědi navazují a můžete upravit své otázky tak, aby zpřesnily odpověď, kterou získáte.

- Ve výchozím nastavení GitHub Copilot nemá přístup k žádnému souboru ve vašem úložišti. Pokud chcete položit otázky k souboru, otevřete ho nejprve v editoru.

- Pokud chcete, aby GitHub Copilot při přípravě odpovědí měli přístup ke všem souborům v úložišti, začněte svou otázku

@workspace. Další informace najdete na webu Use the @workspace agent. - V chatové relaci může GitHub Copilot navrhovat změny a (s

@workspace) i naznačit, kde se mají změny provádět, ale nemůže změny provést za vás. Je na vás přidat navrhované změny a otestovat je.

Tady je několik dalších věcí, které můžete říct k vyladění odpovědi, kterou získáte:

- Chci, aby tento kód běžel jenom v produkčním režimu.

- Chci, aby tento kód běžel jenom v Azure App Service a ne místně.

- Zdá se, že parametr --output-path není podporován.

Související obsah

V dalším kurzu se dozvíte, jak zabezpečit aplikaci pomocí vlastní domény a certifikátu.

Nebo se podívejte na další zdroje informací: