Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Vysoká dostupnost a odolnost proti chybám jsou klíčovými komponentami dobře navrženého řešení. Robustní konfigurace zahrnuje plán tísňového volání pro neočekávané chyby, který snižuje výpadky a udržuje systémy spuštěné automaticky.

Když nasadíte aplikaci do cloudu, zvolíte v tomto cloudu oblast pro základ infrastruktury aplikace. Pokud nasadíte aplikaci jenom do jedné oblasti a tato oblast přestane být dostupná, nebude aplikace dostupná. Nedostatek dostupnosti může být nepřijatelný podle podmínek smlouvy o úrovni služeb (SLA) aplikace. Pokud chcete zajistit dostupnost, nasaďte aplikaci a její služby napříč několika oblastmi v cloudu.

Tento kurz popisuje, jak nasadit vysoce dostupnou webovou aplikaci pro více oblastí. Tento postup implementuje jednoduchý scénář, který se skládá z webové aplikace a Azure Front Door. Koncepty můžete rozšířit tak, aby podporovaly další vzory infrastruktury. Pokud se například vaše aplikace připojuje k nabídce databáze Azure nebo účtu úložiště, přečtěte si téma Aktivní geografická replikace pro databáze SQL a Azure Storage redundance. Referenční architekturu pro podrobnější scénář najdete v modelu Polehlivé webové aplikace pro .NET.

V tomto kurzu se naučíte:

- Vytváření identických aplikací App Service v samostatných oblastech

- Vytvoření Azure Front Door s omezeními přístupu k blokování veřejného přístupu ke službě App Service

Požadavky

Pokud účet Azure nemáte, vytvořte si účet free než začnete.

Pro absolvování tohoto kurzu potřebujete:

Použijte prostředí Bash v Azure Cloud Shell. Další informace naleznete v tématu Začínáme s Azure Cloud Shell.

Pokud dáváte přednost místnímu spouštění referenčních příkazů rozhraní příkazového řádku, nainstalujte Azure CLI. Pokud používáte Windows nebo macOS, zvažte spuštění Azure CLI v kontejneru Dockeru. Další informace viz Jak spustit Azure CLI v kontejneru Docker.

Pokud používáte místní instalaci, přihlaste se k Azure CLI pomocí příkazu az login. Pokud chcete dokončit proces ověřování, postupujte podle kroků zobrazených na terminálu. Další možnosti přihlášení najdete v tématu Authenticate pro Azure pomocí Azure CLI.

Po zobrazení výzvy nainstalujte rozšíření Azure CLI při prvním použití. Další informace o rozšířeních najdete v tématu Použití a správa rozšíření pomocí Azure CLI.

Spuštěním příkazu az version zjistěte verzi a závislé knihovny, které jsou nainstalované. Pokud chcete upgradovat na nejnovější verzi, spusťte az upgrade.

Kontrola architektury scénáře

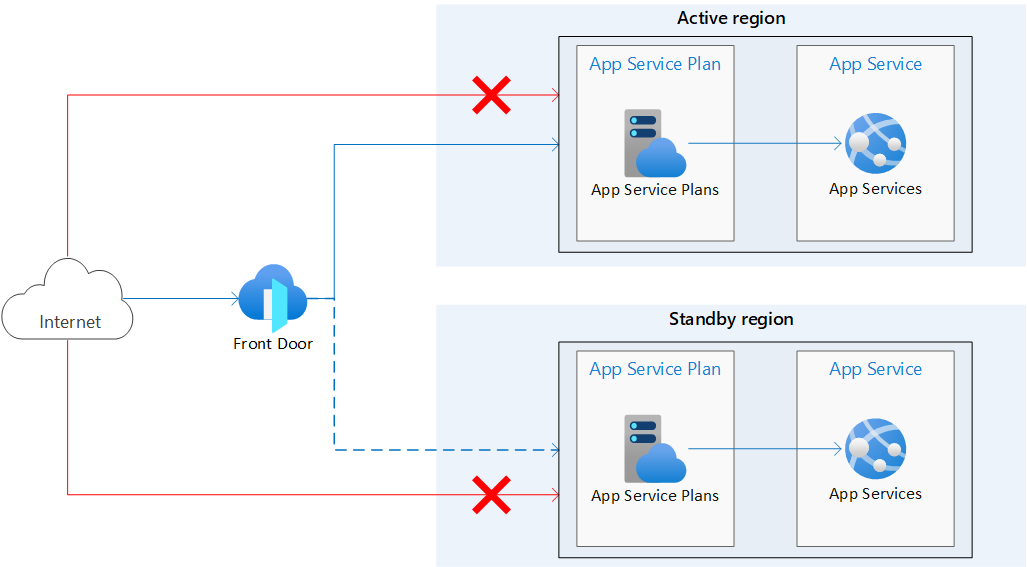

Následující diagram architektury znázorňuje infrastrukturu, kterou vytvoříte v tomto kurzu. Skládá se ze dvou identických aplikací App Service v samostatných oblastech. První webová aplikace je v aktivní zóně. Je to primární aplikace zodpovědná za zpracování příchozího provozu. Druhá aplikace je v pohotovostní oblasti a čeká na dostupnost primární aplikace. Azure Front Door se pokusí směrovat provoz do primární webové aplikace. Pokud primární oblast není dostupná, provoz směruje do pohotovostního webu. Tečkovaná čára v diagramu představuje směrování provozu na základě stavu oblasti. Omezení přístupu jsou nakonfigurovaná, takže zablokujte přímý přístup k aplikacím z internetu.

Azure poskytuje různé možnosti pro vyrovnávání zatížení a směrování provozu. Azure Front Door je vybraný pro tento kurz, protože zahrnuje internetové webové aplikace hostované na Azure App Service nasazené ve více oblastech. Pokud se konfigurace liší od příkladu v tomto kurzu, přečtěte si téma Volba řešení vyrovnávání zatížení pro váš scénář.

Scénář v tomto kurzu poskytuje následující chování:

- Identické aplikace App Service se nasazují ve dvou samostatných oblastech.

- Veřejný provoz odeslaný přímo do webových aplikací je zablokovaný.

- Azure Front Door směruje provoz do aktivní aplikace v primární oblasti.

- Pohotovostní aplikace v sekundární oblasti je dostupná pro obsluhu provozu podle potřeby.

Vytvoření skupiny zdrojů

Pro účely tohoto kurzu potřebujete dvě instance webové aplikace, které běží v různých Azure oblastech.

Zkontrolujte dostupné páry oblastí a vyberte dvě spárované oblasti pro vaše webové aplikace.

V tomto kurzu se tyto dvě oblasti označují jako

<primary-region>(eastus) a<standby-region>(westus).Vytvořte skupinu prostředků pro všechny prostředky, které nakonfigurujete v tomto kurzu. Tento tutoriál vytvoří skupinu prostředků v lokalitě

<primary-region>.az group create --name <resource-group> --location <primary-region>Nahraďte následující

<placeholder>hodnoty parametrů informacemi o vašich vlastních prostředcích:Parametr Hodnota Popis Příklad --name<resource-group>Skupina prostředků, která obsahuje prostředky vytvořené v tomto kurzu. zava-resource-group--location<primary-region>Umístění oblasti pro skupinu prostředků. Tento návod používá stejné regionální umístění pro skupinu prostředků a primární webovou aplikaci. eastusVe skutečné implementaci použijte pro každou oblast nebo prostředek samostatné skupiny prostředků. Oddělení umožňuje izolaci prostředků v situaci zotavení po havárii.

Další informace najdete v referenčních informacích k příkazu az group create .

Vytvořte dva plány služby App Service

Vytvořte dva plány služby App Service, jeden pro každou webovou aplikaci. Vytvořte každý plán v lokalitě oblasti, kde očekáváte vytvoření odpovídající aplikace.

Pro tento příkaz použijete dvojici oblastí , kterou jste vybrali dříve. Použijte aktivní oblast pro primární webovou aplikaci a pasivní oblast pro pohotovostní webovou aplikaci.

Spuštěním následujícího příkazu vytvořte plán služby App Service pro primární webovou aplikaci a spuštěním příkazu znovu vytvořte plán pro pohotovostní aplikaci.

az appservice plan create --name <app-service-plan> --resource-group <resource-group> --is-linux --location `<region>`

Nahraďte následující <placeholder> hodnoty parametrů informacemi o vašich vlastních prostředcích:

| Parametr | Hodnota | Popis | Příklad |

|---|---|---|---|

--name |

<app-service-plan> |

Název plánu služby App Service pro webovou aplikaci Každá instance plánu musí mít jedinečný název. | zava-primary-planzava-standby-plan |

--resource-group |

<resource-group> |

Skupina prostředků, která obsahuje prostředky vytvořené v tomto kurzu. | zava-resource-group |

--location |

<region> |

Umístění oblasti pro webovou aplikaci | – Primární webová aplikace, aktivní oblast eastus - Pohotovostní webová aplikace, pasivní oblast westus |

Další informace najdete v referenci k příkazu az appservice plan create.

Vytvoření dvou aplikací

Vytvořte dvě webové aplikace App Service. Umístěte každou aplikaci do odpovídajícího App Service plánu a do příslušné oblasti.

Identifikujte jazykovou

--runtimeverzi webových aplikací.Pro seznam dostupných runtime spusťte následující příkaz:

az webapp list-runtimesPokud plánujete používat ukázkovou Node.js aplikaci popsanou v tomto kurzu, nastavte

<language-version>hodnotu naNODE:24-lts.Vytvořte dvě webové aplikace. Spuštěním následujícího příkazu vytvořte primární webovou aplikaci a spuštěním příkazu znovu vytvořte pohotovostní aplikaci.

az webapp create --name <web-app-name> --resource-group <resource-group> --plan <app-service-plan> --runtime <language-version>Nahraďte následující

<placeholder>hodnoty parametrů informacemi o vašich vlastních prostředcích:Parametr Hodnota Popis Příklad --name<web-app-name>Název webové aplikace. Každá aplikace musí mít globálně jedinečný název. Platné znaky jsou a-z,0-9a-.zava-primary-appzava-standby-app--resource-group<resource-group>Skupina prostředků, která obsahuje prostředky vytvořené v tomto kurzu. zava-resource-group--name<app-service-plan>Název plánu služby App Service pro webovou aplikaci zava-primary-planzava-standby-plan--runtime<language-version>Verze jazyka runtime pro webovou aplikaci. NODE:24-ltsDalší informace najdete v referenčních informacích k příkazu az webapp create .

defaultHostNameUrčete hodnotu pro každou webovou aplikaci. Formát názvu hostitele je<web-app-name>.azurewebsites.net.Prohledejte výstup příkazu pro každou webovou aplikaci a vyhledejte hodnotu nebo spusťte následující příkaz pro každou webovou aplikaci:

az webapp show --name <web-app-name> --resource-group <resource-group> --query "hostNames"Nahraďte následující

<placeholder>hodnoty parametrů informacemi o vašich vlastních prostředcích:Parametr Hodnota Popis Příklad --name<web-app-name>Název webové aplikace. zava-primary-appzava-standby-app--resource-group<resource-group>Skupina prostředků, která obsahuje prostředky vytvořené v tomto kurzu. zava-resource-groupNa portálu Azure se název hostitele pro každou aplikaci zobrazí na stránce Přehled.

Poznamenejte si hodnoty názvu hostitele pro pozdější použití. Hostitelské názvy slouží k definování backendových adres pro nasazení Azure Front Door.

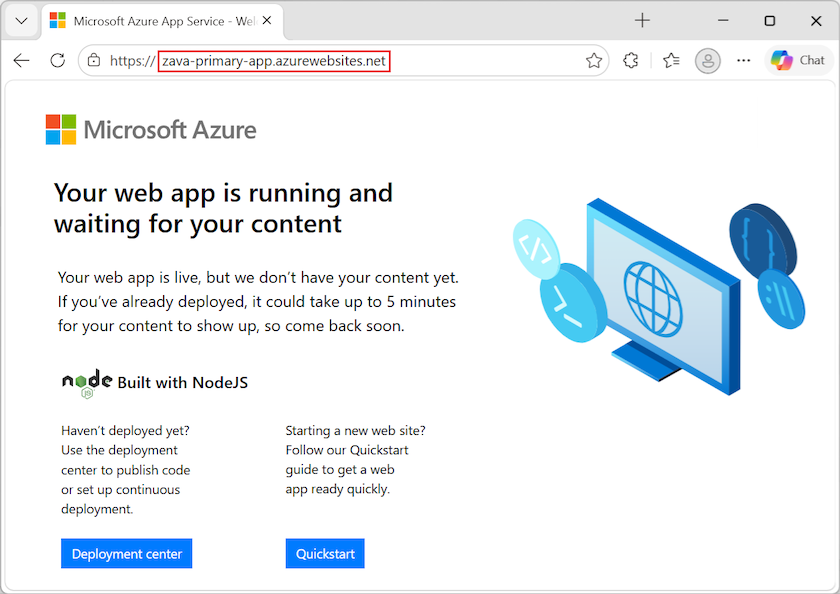

Ověřte, že máte přístup k novým webovým aplikacím.

V prohlížeči zadejte název hostitele primární webové aplikace, například

zava-primary-app.azurewebsites.net.Po úspěšném připojení se zobrazí následující zpráva:

Opakujte test s názvem hostitele pro záložní webovou aplikaci.

Konfigurace Azure Front Door

Nasazení ve více oblastech může používat konfiguraci aktivní-aktivní nebo aktivní-pasivní. Primární oblast je aktivní a pohotovostní oblast je pasivní.

- Konfigurace aktivní-aktivní distribuuje požadavky napříč několika aktivními oblastmi.

- Konfigurace aktivní-pasivní udržuje spuštěné instance v pohotovostní (pasivní) oblasti, ale neodesílá provoz tam, pokud primární (aktivní) oblast selže.

Azure Front Door umožňuje povolit obě konfigurace. Další informace o navrhování aplikací pro zajištění vysoké dostupnosti a odolnosti proti chybám najdete v kontrolním seznamu pro kontrolu návrhu pro spolehlivost.

Vytvoření profilu

Vytvořte instanci Azure Front Door Premium pro směrování provozu do webových aplikací.

Zkontrolujte porovnání vrstev Azure Front Door a vyberte úroveň pro vaše nasazení.

Tento kurz používá Azure Front Door Premium (

Premium_AzureFrontDoor).Pokud dáváte přednost nasazení Azure Front Door Standard, mějte na paměti, že úroveň Standard nepodporuje nasazení spravovaných pravidel pomocí zásad WAF.

Spuštěním následujícího příkazu vytvořte profil:

az afd profile create --profile-name <front-door-profile> --resource-group <resource-group> --sku <front-door-tier>Nahraďte následující

<placeholder>hodnoty parametrů informacemi o vašich vlastních prostředcích:Parametr Hodnota Popis Příklad --profile-name<front-door-profile>Název profilu Azure Front Door. Název musí být v rámci skupiny prostředků jedinečný. zava-profile--resource-group<resource-group>Skupina prostředků, která obsahuje prostředky vytvořené v tomto kurzu. zava-resource-group--sku<front-door-tier>Označení úrovně Azure Front Door pro nasazení. Premium_AzureFrontDoor(doporučeno)

Standard_AzureFrontDoorDalší informace najdete v referenčních informacích k příkazu az afd profile create .

Přidání koncového bodu

Vytvořte ve svém profilu koncový bod. Po vytvoření prvního koncového bodu můžete ve svém profilu vytvořit více koncových bodů.

az afd endpoint create --resource-group <resource-group> --endpoint-name <front-door-endpoint> --profile-name <front-door-profile> --enabled-state Enabled

Nahraďte následující <placeholder> hodnoty parametrů informacemi o vašich vlastních prostředcích:

| Parametr | Hodnota | Popis | Příklad |

|---|---|---|---|

--resource-group |

<resource-group> |

Skupina prostředků, která obsahuje prostředky vytvořené v tomto kurzu. | zava-resource-group |

--endpoint-name |

<front-door-endpoint> |

Název koncového bodu v profilu Azure Front Door. Název musí být globálně jedinečný. | zava-endpoint |

--profile-name |

<front-door-profile> |

Název vašeho profilu Azure Front Door. | zava-profile |

Další informace najdete v referenčních informacích k příkazu az afd endpoint create .

Vytvoření skupiny původu

Když nasadíte do Azure Front Door, potřebujete zdroj, který bude sloužit jako koncový bod back-endu webové aplikace. Další informace najdete v tématu Origins a skupiny původu v Azure Front Door. Původy jsou uloženy ve skupině původu.

Ve svém Azure Front Door profilu vytvořte skupinu původu, která bude obsahovat původy pro vaše dvě webové aplikace.

az afd origin-group create --resource-group <resource-group> --origin-group-name <front-door-origin-group> --profile-name <front-door-profile> \

--probe-request-type <probe-request> \

--probe-protocol <probe-protocol> \

--probe-interval-in-seconds <probe-interval> \

--probe-path <probe-path> \

--sample-size <sample-size> \

--successful-samples-required <required-samples> \

--additional-latency-in-milliseconds <extra-latency>

Nahraďte následující <placeholder> hodnoty parametrů informacemi o vašich vlastních prostředcích:

| Parametr | Hodnota | Popis | Příklad |

|---|---|---|---|

--resource-group |

<resource-group> |

Skupina prostředků, která obsahuje prostředky vytvořené v tomto kurzu. | zava-resource-group |

--origin-group-name |

<front-door-origin-group> |

Název skupiny původu Azure Front Door. Název musí být globálně jedinečný. | zava-origin-group |

--profile-name |

<front-door-profile> |

Název vašeho profilu Azure Front Door. | zava-profile |

--probe-request-type |

<probe-request> |

Typ požadavku sondy stavu. | GET |

--probe-protocol |

<probe-protocol> |

Protokol použitý pro zdravotní sondu. | Http |

--probe-interval-in-seconds |

<probe-interval> |

Počet sekund mezi sondami stavu. | 60 |

--probe-path |

<probe-path> |

Cesta vzhledem k původnímu zdroji, která se používá k určení stavu zdraví tohoto zdroje. |

/ (zpětné lomítko) |

--sample-size |

<sample-size> |

Počet vzorků, které je potřeba zvážit při rozhodování o vyrovnávání zatížení. | 4 |

--successful-samples-required |

<required-samples> |

Počet vzorků ve vzorovacím období, které musí být úspěšné. | 3 |

--additional-latency-in-milliseconds |

<extra-latency> |

Další latence v milisekundách pro sondy, které spadají do segmentu s nejnižší latencí. | 50 |

Pro více informací se podívejte na referenci příkazu az afd origin-group create.

Přidejte zdroje do skupiny zdrojů

Přidejte zdroj pro každou webovou aplikaci do skupiny původu Azure Front Door.

Přidejte zdroj pro primární webovou aplikaci. Nastavte parametr

--priorityna1, který informuje Azure Front Door, že tato aplikace je primárním příjemcem provozu.az afd origin create --resource-group <resource-group> --host-name <web-app-name>.azurewebsites.net --profile-name <front-door-profile> \ --origin-group-name <front-door-origin-group> \ --origin-name <web-app-origin-name> \ --origin-host-header <web-app-name>.azurewebsites.net \ --priority <origin-priority> --weight <origin-weight> --enabled-state <origin-state> \ --http-port <origin-port> --https-port <origin-secure-port>Nahraďte následující

<placeholder>hodnoty parametrů informacemi o vašich vlastních prostředcích:Parametr Hodnota Popis Příklad --resource-group<resource-group>Skupina prostředků, která obsahuje prostředky vytvořené v tomto kurzu. zava-resource-group--host-name<web-app-name>.azurewebsites.netNázev hostitele vaší primární webové aplikace. Název hostitele kombinuje název webové aplikace, například zava-primary-apps identifikátorem hostitele.azurewebsites.netzava-primary-app.azurewebsites.net--profile-name<front-door-profile>Název vašeho profilu Azure Front Door. zava-profile--origin-group-name<front-door-origin-group>Název skupiny původu Azure Front Door. zava-origin-group--origin-name<web-app-origin-name>Název původu primární webové aplikace. Název musí být jedinečný v rámci skupiny původu. primary-origin--origin-host-header<web-app-name>.azurewebsites.netHlavička hostitele, která se má odesílat žádostem na primární zdroj webové aplikace. Pokud nezadáte hodnotu, název hostitele požadavku určuje tuto hodnotu. Azure CDN zdroje, jako jsou Web Apps, Blob Storage a Cloud Services, vyžadují, aby tato hodnota hlavičky hostitele odpovídala názvu hostitele původu ve výchozím nastavení. zava-primary-app.azurewebsites.net--priority<origin-priority>Priorita pro tento původ v rámci skupiny původu. U primární webové aplikace nastavte prioritu na 1. Azure Front Door používá hodnoty priority pro vyrovnávání zatížení napříč zdroji a aktivními oblastmi. Hodnota musí být v rozmezí od 1 do 5. 1 --weight<origin-weight>Váha původu ve skupině původu pro vyrovnávání zátěže. Hodnota musí být v rozsahu 1 až 1000. 1 000 --enabled-state<origin-state>Určete, jestli chcete tomuto zdroji povolit příjem provozu. Enabled--http-port<origin-port>Port použitý pro požadavky HTTP na zdroj. 80 --https-port<origin-secure-port>Port používaný pro zabezpečené požadavky HTTPS na server původu. 443 Další informace najdete v referenčních informacích k příkazu az afd origin create .

Spusťte příkaz znovu a přidejte výchozí bod pro pohotovostní webovou aplikaci. Příkaz používá stejné parametry, ale s následujícími jedinečnými hodnotami parametrů:

Parametr Hodnota Popis Příklad --host-name<web-app-name>.azurewebsites.netNázev hostitele pro záložní webovou aplikaci. zava-standby-app.azurewebsites.net--origin-name<web-app-origin-name>Název původu pro záložní webovou aplikaci standby-origin--origin-host-header<web-app-name>.azurewebsites.netHlavička hostitele, která se má odesílat pro požadavky na záložní zdroj webové aplikace. zava-standby-app.azurewebsites.net--priority<origin-priority>Priorita pro tento původ v rámci skupiny původu. Pro pohotovostní webovou aplikaci nastavte prioritu na hodnotu 2. Azure Front Door se pokusí směrovat veškerý provoz do primárního zdroje. Pokud primární zdroj není k dispozici, provoz směruje do pohotovostního zdroje. 2

Přidání pravidla trasy

Přidejte pravidlo směrování pro mapování koncového bodu Azure Front Door na skupinu zdrojů. Trasa předává požadavky z koncového bodu do vaší původní skupiny.

Vytvořte pravidlo trasy pro přiřazení koncového bodu Azure Front Door k zdrojové skupině.

az afd route create --resource-group <resource-group> --profile-name <front-door-profile> --endpoint-name <front-door-endpoint> ` --forwarding-protocol <protocol-type> --route-name <route-rule-name> --https-redirect <secure-redirect> ` --origin-group <front-door-origin-group> --supported-protocols <protocol-list> --link-to-default-domain <domain-link>Nahraďte následující

<placeholder>hodnoty parametrů informacemi o vašich vlastních prostředcích:Parametr Hodnota Popis Příklad --resource-group<resource-group>Skupina prostředků, která obsahuje prostředky vytvořené v tomto kurzu. zava-resource-group--profile-name<front-door-profile>Název vašeho profilu Azure Front Door. zava-profile--endpoint-name<front-door-endpoint>Název koncového bodu ve vašem profilu Azure Front Door. zava-endpoint--forwarding-protocol<protocol-type>Protokol používaný tímto pravidlem směrování při předávání provozu do back-endových aplikací. MatchRequest--route-name<route-rule-name>Název pravidla trasy. Musí být jedinečný v rámci profilu Azure Front Door. zava-route-rule--https-redirect<secure-redirect>Určuje, jestli se má automaticky přesměrovat provoz HTTP na provoz HTTPS. Enabled--origin-group-name<front-door-origin-group>Název skupiny původu Azure Front Door. zava-origin-group--supported-protocols<protocol-list>Seznam podporovaných protokolů pro toto pravidlo trasy. K oddělení typů protokolů použijte mezeru. Http Https--link-to-default-domain<domain-link>Určuje, jestli je tato trasa propojená s výchozí doménou koncového bodu. EnabledDalší informace najdete v referenčních informacích k příkazu az afd route create .

Počkejte přibližně 15 minut, než se nasazení dokončí. Globální šíření změn může nějakou dobu trvat.

Omezit přístup pouze prostřednictvím Azure Front Door

K webovým aplikacím se momentálně můžete dostat přímo tak, že zadáte jejich názvy hostitelů v prohlížeči. Pokud u svých aplikací nastavíte omezení přístupu, můžete zajistit, aby provoz dosahuje vašich aplikací jenom prostřednictvím Azure Front Door.

Azure Front Door funkce fungují nejlépe, když provoz prochází jenom přes službu. Osvědčeným postupem je nakonfigurovat zřídla webových aplikací tak, aby blokovaly provoz, který se neodesílá prostřednictvím Azure Front Door. Jinak provoz může obejít Azure Front Door firewall webových aplikací, ochranu před útoky DDoS a další funkce zabezpečení.

Provoz z Azure Front Door do vašich aplikací pochází z dobře známé sady rozsahů IP adres definovaných ve značce služby AzureFrontDoor.Backend. Pomocí pravidla omezení značek služeb můžete omezit provoz tak, aby pocházel pouze z Azure Front Door.

Získejte identifikátor profilu Azure Front Door.

Potřebujete ID profilu, abyste zajistili, že provoz pochází jenom z konkrétní instance Azure Front Door. Omezení přístupu dále filtruje příchozí požadavky na základě jedinečné hlavičky HTTP odeslané z vašeho profilu Azure Front Door.

az afd profile show --resource-group <resource-group> --profile-name <front-door-profile> --query "frontDoorId"Nahraďte následující

<placeholder>hodnoty parametrů informacemi o vašich vlastních prostředcích:Parametr Hodnota Popis Příklad --resource-group<resource-group>Skupina prostředků, která obsahuje prostředky vytvořené v tomto kurzu. zava-resource-group--profile-name<front-door-profile>Název vašeho profilu Azure Front Door. zava-profileVýstup příkazu zobrazí ID profilu (32místná alfanumerická hodnota):

"0000aaaa-1b1b-2c2c-3d3d-444444eeeeee"V dalším kroku použijete ID profilu pro hodnotu

<profile-identifier>.Spuštěním následujícího příkazu nastavte omezení přístupu v primární webové aplikaci a spuštěním příkazu znovu nastavte omezení v pohotovostní aplikaci.

az webapp config access-restriction add --resource-group <resource-group> --name <web-app-name> ` --priority <access-priority> --service-tag <tag-name> --http-header x-azure-fdid=<front-door-id>Nahraďte následující

<placeholder>hodnoty parametrů informacemi o vašich vlastních prostředcích:Parametr Hodnota Popis Příklad --resource-group<resource-group>Skupina prostředků, která obsahuje prostředky vytvořené v tomto kurzu. zava-resource-group--name<web-app-name>Název webové aplikace, pro kterou nastavujete omezení přístupu. zava-primary-appzava-standby-app--priority<access-priority>Zadejte prioritu pravidla omezení přístupu pro všechna pravidla definovaná pro profil. Nižší hodnota odpovídá vyšší prioritě. 100 --service-tag<tag-name>Název identifikátoru služby rozpoznaný Azure Front Door. Omezení přístupu se vztahují na rozsah IP adres označený značkou služby. AzureFrontDoor.Backend--http-headerx-azure-fdid=<profile-identifier>Zadejte jedno nebo více jedinečných hlaviček HTTP pro dodatečné filtrování příchozího provozu. Omezení přístupu filtruje příchozí požadavky na základě jedinečné hlavičky HTTP odeslané z vašeho Azure Front Door profilu. Hlavička kombinuje předponu Azure Front Door a identifikátor profilu pro vaši instanci Azure Front Door. x-azure-fdid=0000aaaa-1b1b-2c2c-3d3d-444444eeeeeeDalší informace naleznete v referenční příručce k příkazu az webapp config access-restriction add.

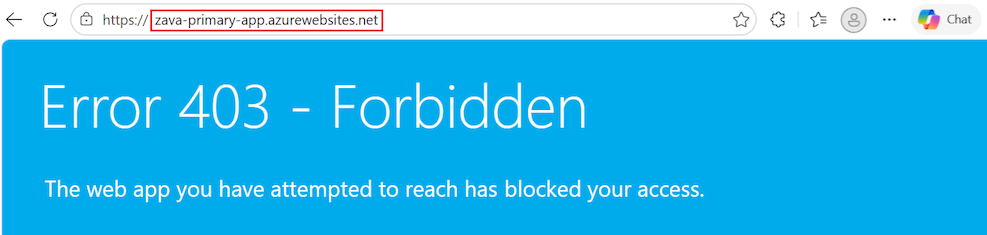

Testování omezení přístupu

Potvrďte, že vaše omezení přístupu brání přímému přístupu k vašim aplikacím.

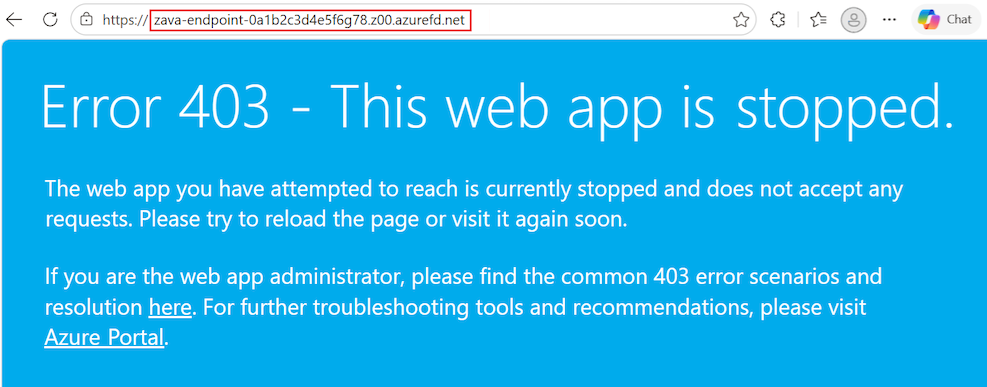

V prohlížeči zadejte název hostitele primární webové aplikace, například

zava-primary-app.azurewebsites.net.Připojení by mělo selhat s následující zprávou:

Opakujte test s názvem domény pro záložní webovou aplikaci, například

zava-standby-app.azurewebsites.net.

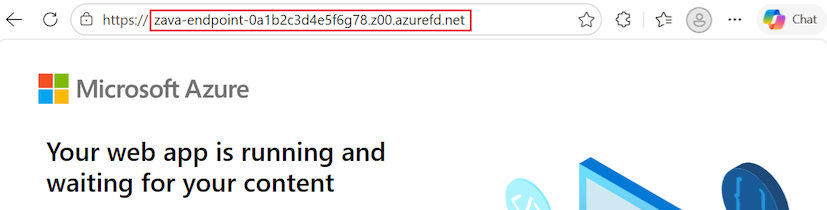

Testování nasazení Azure Front Door

Když vytvoříte profil Azure Front Door Standard nebo Premium, může trvat nějakou dobu, než se konfigurace nasadí globálně. Po dokončení nasazení můžete přistupovat k hostiteli front-endu.

Získejte název hostitele vašeho koncového bodu Azure Front Door:

az afd endpoint show --resource-group <resource-group> --profile-name <front-door-profile> --endpoint-name <front-door-endpoint> --query "hostName"Nahraďte následující

<placeholder>hodnoty parametrů informacemi o vašich vlastních prostředcích:Parametr Hodnota Popis Příklad --resource-group<resource-group>Skupina prostředků, která obsahuje prostředky vytvořené v tomto kurzu. zava-resource-group--profile-name<front-door-profile>Název vašeho profilu Azure Front Door. zava-profile--endpoint-name<front-door-endpoint>Název koncového bodu ve vašem profilu Azure Front Door. zava-endpointVýstup příkazu zobrazí název hostitele koncového bodu:

"zava-endpoint-0a1b2c3d4e5f6g78.z00.azurefd.net"Název hostitele se skládá z názvu koncového bodu, jedinečné alfanumerické hodnoty hash, identifikátoru a přípony Azure Front Door. V dalším kroku použijete název hostitele koncového bodu.

Další informace najdete v referenčních informacích k příkazu az afd endpoint show .

V prohlížeči zadejte název hostitele koncového bodu, například

zava-endpoint-0a1b2c3d4e5f6g78.z00.azurefd.net.Vaše žádost by měla automaticky směrovat do primární aplikace v aktivní oblasti.

Po úspěšném připojení se zobrazí následující zpráva:

Otestujte okamžitý globální failover mezi aplikacemi ve spárovaných regionech.

V prohlížeči zadejte název hostitele koncového bodu, například

zava-endpoint-0a1b2c3d4e5f6g78.z00.azurefd.net.Zastavte primární aplikaci spuštěním příkazu az webapp stop .

Nahraďte následující

<placeholder>hodnoty parametrů informacemi o vašich vlastních prostředcích:az webapp stop --name <primary-web-app> --resource-group <resource-group>Aktualizujte si stránku v prohlížeči.

Pokud se provoz správně přesměruje do pohotovostní aplikace v jiné oblasti, měla by se zobrazit stejná stránka a zpráva.

Návod

Možná budete muset stránku několikrát aktualizovat, aby bylo převzetí služeb při selhání dokončeno.

Můžete potvrdit, že Azure Front Door přesměrovává do pohotovostní aplikace, a to tak, že zkontrolujete stav webových aplikací na portálu Azure. Na stránce Přehled primární webové aplikace by měla být dostupná možnost Start (není šedá). Na stránce Přehled pro pohotovostní webovou aplikaci by neměla být dostupná možnost Start (šedě).

az webapp stopSpusťte příkaz znovu a zastavte pohotovostní aplikaci.Nahraďte následující

<placeholder>hodnoty parametrů informacemi o vašich vlastních prostředcích:az webapp stop --name <standby-web-app> --resource-group <resource-group>Aktualizujte prohlížeč znovu.

Pokud se také pohotovostní aplikace zastaví, mělo by se zastavit veškeré směrování provozu. Tentokrát by se měla zobrazit chybová zpráva:

az webapp startSpusťte příkaz a restartujte pohotovostní aplikaci.Nahraďte následující

<placeholder>hodnoty parametrů informacemi o vašich vlastních prostředcích:az webapp start --name <standby-web-app> --resource-group <resource-group>Aktualizujte prohlížeč a měli byste vidět úspěšné připojení aplikace.

Ověření potvrzuje, že teď máte přístup k aplikacím prostřednictvím Azure Front Door a funkce převzetí služeb při selhání fungují podle očekávání.

Pokud jste dokončili testování failoveru, restartujte primární aplikaci.

Uvolnit zdroje

V předchozích krocích jste vytvořili prostředky Azure ve skupině prostředků. Pokud v budoucnu tyto prostředky nepotřebujete, odstraňte skupinu prostředků spuštěním následujícího příkazu v Cloud Shell.

Nahraďte hodnotu parametru <placeholder> informacemi o vašem vlastním prostředku:

az group delete --name <resource-group>

Spuštění tohoto příkazu může trvat několik minut.

Nasazení z ARM nebo Bicep

Prostředky, které jste vytvořili v tomto kurzu, můžete nasadit pomocí šablony Azure Resource Manager (šablony ARM) nebo šablony Bicep. Můžete začít se souborem vysoce dostupné webové aplikace Bicep ve více regionech na GitHub. Tato šablona vám pomůže vytvořit zabezpečené, vysoce dostupné komplexní řešení s více oblastmi se dvěma webovými aplikacemi v různých oblastech za Azure Front Door.

Informace o nasazení šablon ARM a Bicep se dozvíte v Nasazení souborů Bicep pomocí Azure CLI.

Nejčastější dotazy

V tomto kurzu jste nasadili základní infrastrukturu pro povolení webové aplikace ve více oblastech. App Service poskytuje funkce, které vám pomůžou zajistit spouštění aplikací, které dodržují osvědčené postupy a doporučení zabezpečení.

Tato část obsahuje odpovědi na nejčastější dotazy, které vám můžou pomoct dále zabezpečit aplikace a nasazovat a spravovat prostředky podle osvědčených postupů.

Správa a nasazení infrastruktury a prostředků Azure

V tomto kurzu jste použili Azure CLI k nasazení prostředků infrastruktury. Zvažte konfiguraci mechanismu průběžného nasazování pro správu infrastruktury aplikací. Vzhledem k tomu, že nasazujete prostředky v různých oblastech, musíte tyto prostředky nezávisle spravovat napříč oblastmi. Aby se zajistilo, že jsou prostředky v každé oblasti identické, Infrastruktura jako kód (IaC), například šablona ARM nebo Terraform by se měla používat s kanály nasazení, jako jsou Azure Pipelines nebo GitHub Actions. Když tuto konfiguraci nastavíte odpovídajícím způsobem, všechny změny prostředků aktivují aktualizace napříč všemi oblastmi nasazení. Další informace najdete v tématu Konfigurování průběžného nasazování na Azure App Service.

Použití přípravných slotů pro bezpečné nasazení do produkčního prostředí

Nasazení kódu aplikace přímo do produkčních aplikací a slotů se nedoporučuje. Před nasdílením změn do produkčního prostředí je důležité mít bezpečné místo pro testování aplikací a ověření změn. Pomocí kombinace přípravných slotů a výměny slotů můžete přesunout kód z testovacího prostředí do produkčního prostředí.

V tomto kurzu jste vytvořili základní infrastrukturu, která podporuje použití staging slotů. Pro každou instanci webové aplikace můžete vytvořit sloty nasazení a nakonfigurovat průběžné nasazování do těchto přípravných slotů pomocí GitHub Actions. Stejně jako u správy infrastruktury se doporučuje nakonfigurovat průběžné nasazování zdrojového kódu aplikace, aby se zajistilo, že změny napříč oblastmi zůstanou synchronizované. Pokud průběžné nasazování nenakonfigurujete, musíte ručně aktualizovat každou aplikaci v každé oblasti pokaždé, když dojde ke změně kódu.

Pokud chcete použít přípravné sloty, postupujte takto:

Pro účely tohoto postupu potřebujete aplikaci, která je připravená k nasazení do vaší aplikace App Service.

Pokud jste kurz dokončili, můžete použít primární webovou aplikaci a pohotovostní webovou aplikaci. Potřebujete ale plán služby App Service, který podporuje dostatečné sloty nasazení. Další informace najdete v tématu Azure limity, kvóty a omezení předplatného a služeb.

Pokud aplikaci nemáte, můžete začít ukázkovou aplikací Node.js Hello World. Vytvořte fork úložiště GitHub, abyste měli vlastní kopii, abyste mohli provádět změny.

Nakonfigurujte nastavení stacku App Service pro vaše webové aplikace.

Nastavení zásobníku se týkají verze jazyka nebo spouštěcího prostředí používaného vaší aplikací.

Nastavení můžete nakonfigurovat na portálu Azure nebo použít příkaz

az webapp config set. Pokud použijete ukázkový kód Node.js, nastavte nastavení zásobníku naNode 24 LTS.Na portálu Azure přejděte na webovou aplikaci primární.

V nabídce vlevo vyberte Nastavení>konfigurace.

Na záložce Nastavení zásobníku nakonfigurujte následující nastavení:

Vyberte hodnotu zásobníku, například Node.

Vyberte hodnotu verze , například Node 24 LTS.

Vyberte a použijte.

Opakujte proces konfigurace nastavení zásobníku služby App Service pro záložní webovou aplikaci.

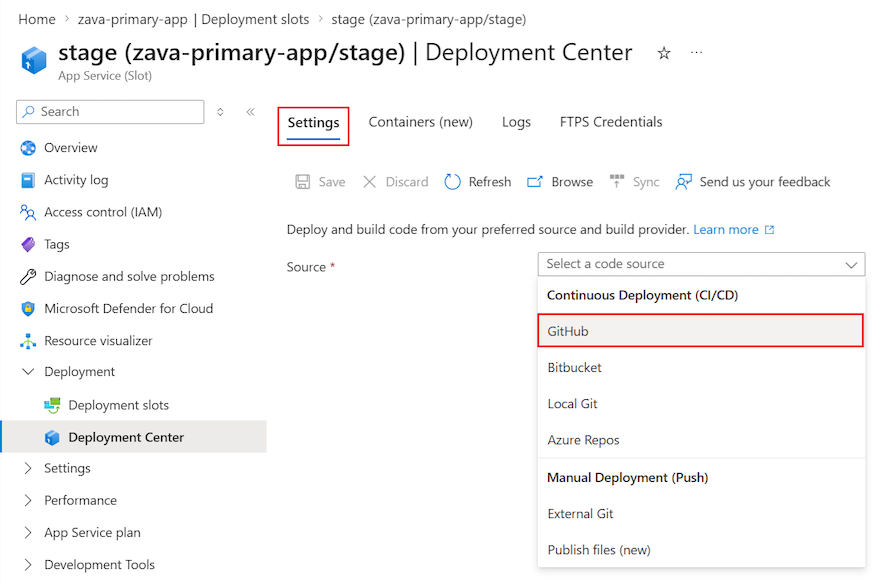

Nastavte průběžné nasazování na portálu Azure. Podrobné pokyny ke konfiguraci průběžného nasazování s poskytovateli, jako jsou GitHub Actions, najdete v tématu Konfigurování průběžného nasazování na Azure App Service.

Spuštěním následujícího příkazu vytvořte přípravný slot s názvem

stagepro vaši primární webovou aplikaci.az webapp deployment slot create --resource-group <resource-group> --name <web-app-name> --slot stage --configuration-source <web-app-name>az webapp deployment slot createSpusťte příkaz znovu a vytvořte přípravný slot s názvemstagepro pohotovostní webovou aplikaci.Nakonfigurujte průběžné nasazování pomocí GitHub Actions pro každý přípravný slot:

Na portálu Azure přejděte na webovou aplikaci primární.

V nabídce vlevo vyberte Nasazení>Sloty nasazení.

V seznamu vyhledejte slot fáze a kliknutím na slot otevřete podokno s podrobnostmi.

V nabídce vlevo vyberte Centrum nasazení>.

Na kartě Nastavení nastavte možnost Zdroj na GitHub:

Pokud nasazujete z GitHub poprvé, vyberte Authorize a postupujte podle pokynů k autorizaci. Pokud chcete nasadit z jiného úložiště uživatele, vyberte Změnit účet.

Po autorizaci účtu Azure s GitHubem vyberte Organizaci, Repository a Branch, pro které chcete nakonfigurovat CI/CD. Pokud nemůžete najít organizaci nebo úložiště, možná budete muset povolit další oprávnění pro GitHub. Další informace najdete v tématu Správa přístupu uživatelů k úložištím vaší organizace.

Pokud používáte ukázkovou aplikaci Node.js, použijte následující nastavení.

Nastavení Hodnota Organizace <your-GitHub-organization>Úložiště nodejs-docs-hello-world Větev hlavní Zvolte Uložit.

Nové commity ve vybraném úložišti a větvi se teď nepřetržitě nasazují do slotu aplikace služby App Service. Potvrzení a nasazení můžete sledovat na kartě Protokoly .

Do vašeho úložiště GitHub se přidá výchozí soubor pracovního postupu, který používá profil publikování k ověření ve službě App Service. Tento soubor můžete zobrazit tak, že přejdete do <repo-name>/.github/workflows/ adresáře.

Zakázání základního ověřování ve službě App Service

Přístup ke koncovým bodům FTP a SCM můžete omezit na uživatele podporované Microsoft Entra ID zakázáním základního ověřování.

Pokud k nasazení zdrojového kódu aplikace používáte nástroj pro průběžné nasazování, zakázání základního ověřování vyžaduje další kroky ke konfiguraci průběžného nasazování. Například nemůžete použít profil publikování, protože nepoužívá Microsoft Entra přihlašovací údaje. Místo toho musíte použít buď služebního zástupce nebo přihlašovací údaje OpenID Connect.

Následující příkazy zakazují základní ověřování pro primární webovou aplikaci App Service, její přípravný slot, pohotovostní webovou aplikaci a její přípravný slot. Nahraďte následující <placeholder> hodnoty parametrů informacemi o vašich vlastních prostředcích.

Zakažte FTP přístup pro produkční weby a testovací sloty pro vaši primární webovou aplikaci:

az resource update --resource-group <resource-group> --name ftp --namespace Microsoft.Web --resource-type basicPublishingCredentialsPolicies \ --parent sites/<web-app-name> --set properties.allow=false az resource update --resource-group <resource-group> --name ftp --namespace Microsoft.Web --resource-type basicPublishingCredentialsPolicies \ --parent sites/<web-app-name>/slots/stage --set properties.allow=falseSpusťte příkazy znovu pro pohotovostní webovou aplikaci.

Zakázat základní autentizaci na portu WebDeploy a webu SCM pro produkční prostředí a přípravné sloty vaší primární webové aplikace.

az resource update --resource-group <resource-group> --name scm --namespace Microsoft.Web --resource-type basicPublishingCredentialsPolicies \ --parent sites/<primary-web-app> --set properties.allow=false az resource update --resource-group <resource-group> --name scm --namespace Microsoft.Web --resource-type basicPublishingCredentialsPolicies \ --parent sites/<primary-web-app>/slots/stage --set properties.allow=falseSpusťte příkazy znovu pro pohotovostní webovou aplikaci.

Další informace o zakázání základního ověřování, včetně testování a monitorování přihlášení, najdete v tématu Zakázání základního ověřování v nasazeních služby App Service.

Použití průběžného nasazování při zakázání základního ověřování

Pokud se rozhodnete povolit základní ověřování v aplikacích App Service, můžete ve službě App Service použít některou z dostupných metod nasazení. Například můžete použít profil publikování, který jste nakonfigurovali v části testovacích slotů.

Pokud zakážete základní ověřování pro aplikace služby App Service, průběžné nasazování vyžaduje ke svému ověření služební principál nebo OpenID Connect. Pokud jako úložiště kódu používáte GitHub Actions, podívejte se na Nasazení do Azure App Service pomocí GitHub Actions. Tento kurz obsahuje podrobné pokyny k vytvoření služebního principála nebo OpenID Connect k nasazení na službu App Service s použitím GitHub Actions. Proces můžete dokončit také podle postupu v další části.

Vytvoření principála služby a přihlašovacích údajů pomocí GitHub Actions

Konfigurace kontinuálního nasazování pomocí GitHub Actions a služebního principálu:

Vytvořte služební principál pro primární webovou aplikaci a záložní webovou aplikaci:

Nahraďte následující

<placeholder>hodnoty parametrů informacemi o vašich vlastních prostředcích.az ad sp create-for-rbac --name <service-principal-name> --role contributor --scopes \ /subscriptions/<subscription-ID>/resourceGroups/<resource-group>/providers/Microsoft.Web/sites/<primary-web-app> \ /subscriptions/<subscription-ID>/resourceGroups/<resource-group>/providers/Microsoft.Web/sites/<standby-web-app>Výstupem je objekt JSON s přihlašovacími údaji pro přiřazení role, které poskytují přístup k vašim aplikacím App Service.

{ "clientId": "00001111-aaaa-2222-bbbb-3333cccc4444", "clientSecret": "ffffffff-5a5a-6b6b-7c7c-888888888888", "subscriptionId": "cccc2c2c-dd3d-ee4e-ff5f-aaaaaa6a6a6a", "tenantId": "aaaabbbb-6666-cccc-7777-dddd8888eeee", "activeDirectoryEndpointUrl": "https://login.microsoftonline.com", "resourceManagerEndpointUrl": "https://management.azure.com/", "activeDirectoryGraphResourceId": "https://graph.windows.net/", "sqlManagementEndpointUrl": "https://management.core.windows.net:8443/", "galleryEndpointUrl": "https://gallery.azure.com/", "managementEndpointUrl": "https://management.core.windows.net/" }JSON obsahuje tajný klíč klienta, který je viditelný jenom v tuto chvíli.

Návod

Osvědčeným postupem je udělit minimální přístup. V tomto příkladu je rozsah omezen jenom na aplikace, ne na celou skupinu prostředků.

Zkopírujte objekt JSON, abyste měli záznam tajného klíče klienta.

Zadejte pověření hlavní služby k operaci Přihlášení do Azure jako součást pracovního postupu akce GitHub.

Hodnoty můžete zadat přímo v pracovním postupu nebo je uložit jako tajemství GitHub, která jsou odkazována ve vašem pracovním postupu. Uložení hodnot jako GitHub tajných kódů je bezpečnější možností.

Otevřete úložiště GitHub pro vaši aplikaci.

Přejděte na Nastavení>Zabezpečení>Tajné kódy a proměnné>Akce.

Vyberte Nový tajný klíč úložiště a vytvořte tajný kód pro každé z následujících nastavení. Použijte hodnoty z výstupu JSON.

Nastavení Hodnota Příklad AZURE_APP_ID <application/client-id>00001111-aaaa-2222-bbbb-3333cccc4444AZURE_PASSWORD <client-secret>ffffffff-5a5a-6b6b-7c7c-888888888888AZURE_TENANT_ID <tenant-id>aaaabbbb-6666-cccc-7777-dddd8888eeeeAZURE_SUBSCRIPTION_ID <subscription-id>cccc2c2c-dd3d-ee4e-ff5f-aaaaaa6a6a6a

Vytvoření pracovního postupu GitHub Actions

Jakmile budete mít služební hlavní objekt s přístupem k vašim aplikacím App Service, upravte výchozí pracovní postupy svých aplikací. Tyto pracovní postupy se automaticky generují při konfiguraci průběžného nasazování.

Ověřování musí být provedeno pomocí služebního principála místo profilu publikování. Ukázkové pracovní postupy najdete na kartě Hlavní služba v Přidání souboru pracovního postupu do úložiště na GitHubu. Následující ukázkový pracovní postup lze použít pro ukázkovou aplikaciNode.js.

Otevřete úložiště GitHub pro vaši aplikaci.

Přejděte do

<repo-name>/.github/workflows/adresáře. Měly by se zobrazit automaticky generované pracovní postupy.U každého souboru pracovního postupu vyberte Upravit (tužka).

Obsah souboru pracovního postupu nahraďte následujícím obsahem. Kód předpokládá, že jste už vytvořili tajné kódy GitHub pro vaše přihlašovací údaje.

V části

envnakonfigurujte následující nastavení:-

AZURE_WEBAPP_NAME: Nahraďte zástupný text<web-app-name>názvem vaší webové aplikace. -

NODE_VERSION: Zadejte verzi uzlu, která se má použít. Pro ukázku Node.js je hodnota'24.x'. -

AZURE_WEBAPP_PACKAGE_PATH: Zadejte cestu k projektu webové aplikace. Výchozí hodnota je kořen úložiště.'.' -

AZURE_WEBAPP_SLOT_NAME: Zadejte název slotu aplikace. Běžný název jestage.

name: Build and deploy Node.js app to Azure Web App on: push: branches: - main workflow_dispatch: env: AZURE_WEBAPP_NAME: <web-app-name> # Your application name NODE_VERSION: '24.x' # Node version to use AZURE_WEBAPP_PACKAGE_PATH: '.' # Path to your web app project AZURE_WEBAPP_SLOT_NAME: stage # Application slot name jobs: build: runs-on: ubuntu-latest steps: - uses: actions/checkout@v4 - name: Set up Node.js version uses: actions/setup-node@v4 with: node-version: ${{ env.NODE_VERSION }} - name: npm install, build run: | npm install npm run build --if-present - name: Upload artifact for deployment job uses: actions/upload-artifact@v4 with: name: node-app path: . deploy: runs-on: ubuntu-latest needs: build environment: name: 'stage' url: ${{ steps.deploy-to-webapp.outputs.webapp-url }} steps: - name: Download artifact from build job uses: actions/download-artifact@v4 with: name: node-app - uses: azure/login@v2 with: creds: | { "clientId": "${{ secrets.AZURE_APP_ID }}", "clientSecret": "${{ secrets.AZURE_PASSWORD }}", "subscriptionId": "${{ secrets.AZURE_SUBSCRIPTION_ID }}", "tenantId": "${{ secrets.AZURE_TENANT_ID }}" } - name: 'Deploy to Azure Web App' id: deploy-to-webapp uses: azure/webapps-deploy@v3 with: app-name: ${{ env.AZURE_WEBAPP_NAME }} slot-name: ${{ env.AZURE_WEBAPP_SLOT_NAME }} package: ${{ env.AZURE_WEBAPP_PACKAGE_PATH }} - name: logout run: | az logout-

Uložte a potvrďte změny souboru pracovního postupu přímo do hlavní větve úložiště.

Potvrzení aktivuje akci GitHub, aby se znovu spustila a nasadí váš kód. Tentokrát se služební principál použije k ověření.

Testování aktualizací aplikací pomocí směrování provozu slotu

Směrování provozu s sloty umožňuje směrovat předdefinovanou část uživatelského provozu do každého slotu. Zpočátku se 100 % provozu směruje na produkční stránky. Do přípravného slotu ale můžete odeslat 10% provozu. Tento přístup ke směrování provozu slotu automaticky odesílá 10 % uživatelů, kteří se pokusí o přístup ke staging slotu. Přístup nevyžaduje žádné změny vaší instance Azure Front Door. Další informace o prohození slotů a přípravných prostředích ve službě App Service najdete v tématu Nastavení přípravných prostředí ve službě Azure App Service.

Přesun kódu z přípravného slotu do produkčního slotu

Po dokončení testování a ověření v přípravných slotech můžete provést prohození slotů z přípravného slotu do produkčního prostředí. Provedete výměnu všech instancí vaší aplikace v každém regionu. Během prohození slotů platforma App Service zajistí, že cílový slot nezpůsobí žádný výpadek.

Proveďte výměnu u své primární webové aplikace:

az webapp deployment slot swap --resource-group <resource-group> -name <primary-web-app-name> --slot stage --target-slot productionProveďte prohození pro pohotovostní webovou aplikaci:

az webapp deployment slot swap --resource-group <resource-group> -name <standby-web-app-name> --slot stage --target-slot productionPo několika minutách přejděte na koncový bod Azure Front Door v portálu Azure a ověřte, zda prohození slotů proběhlo úspěšně.

V tuto chvíli jsou vaše aplikace spuštěné a všechny změny, které uděláte ve zdrojovém kódu aplikace, automaticky vyvolají aktualizaci obou testovacích slotů. Proces výměny slotů pak můžete opakovat, až budete připraveni nasadit tento kód do produkce.

Vyhněte se problémům s přerušením a kontinuitou pomocí nasazení ve více oblastech

Potenciálním přerušením nebo problémům s kontinuitou napříč oblastmi se můžete vyhnout tím, že dočasně odeberete server, který prochází záměnou slotů, ze své skupiny původních serverů Azure Front Door. Tato akce pomáhá zákazníkům zabránit ve zobrazování různých verzí vaší aplikace najednou. Je také užitečné, když v aplikacích provádíte významné změny. Dočasné odebrání způsobí přesměrování veškerého provozu na druhý zdroj.

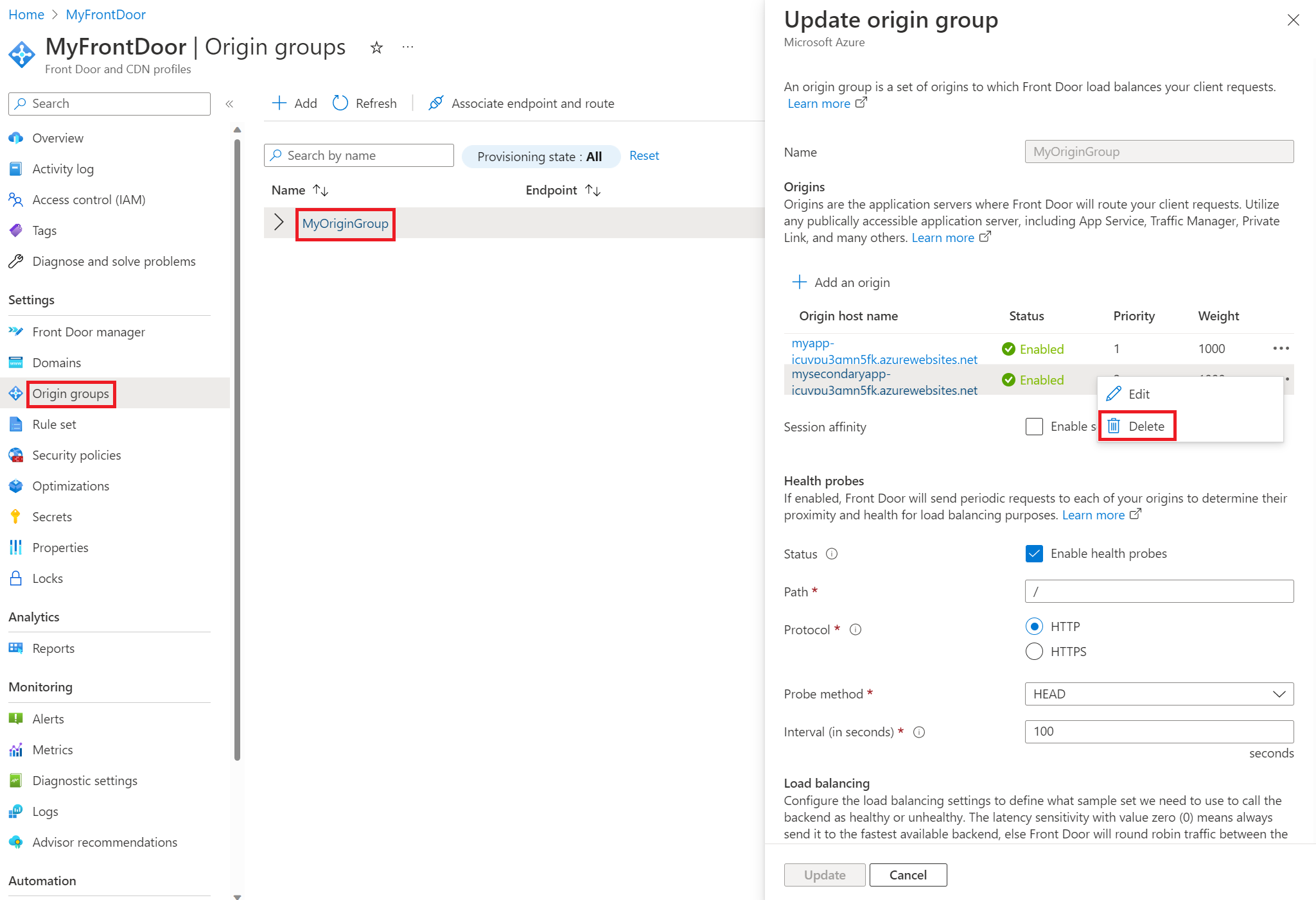

Na portálu Azure přejděte na instanci Azure Front Door.

V nabídce vlevo vyberte Nastavení>Skupiny původu.

V seznamu skupin původu vyberte skupinu původu obsahující slot, který chcete dočasně odebrat.

V podokně Aktualizovat skupinu zdrojů vyhledejte v seznamu názvů hostitelů zdrojů položku, kterou chcete odebrat.

Vybrat další akce (...) >Odstraňte a pak vyberte Aktualizovat.

Použití změny může trvat několik minut.

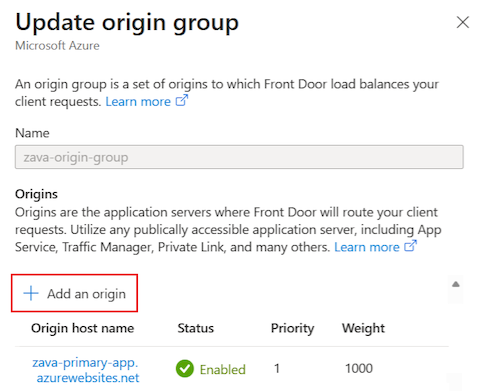

Až budete připraveni povolit provoz do odebraného slotu, vraťte se do podokna Aktualizovat skupinu zdroje.

Nahoře vyberte + Přidat zdroj pro čtení slotu původu zpět do skupiny původu.

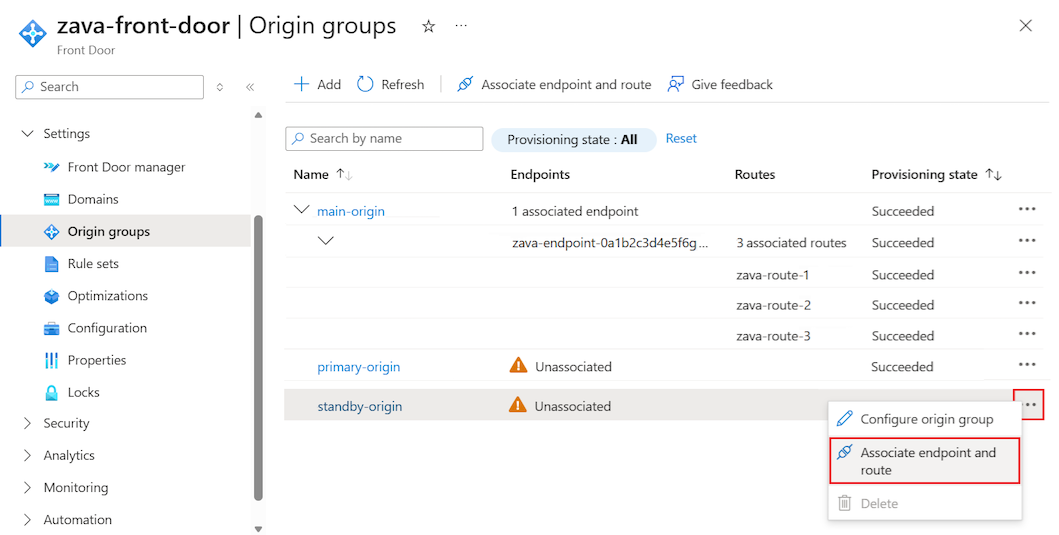

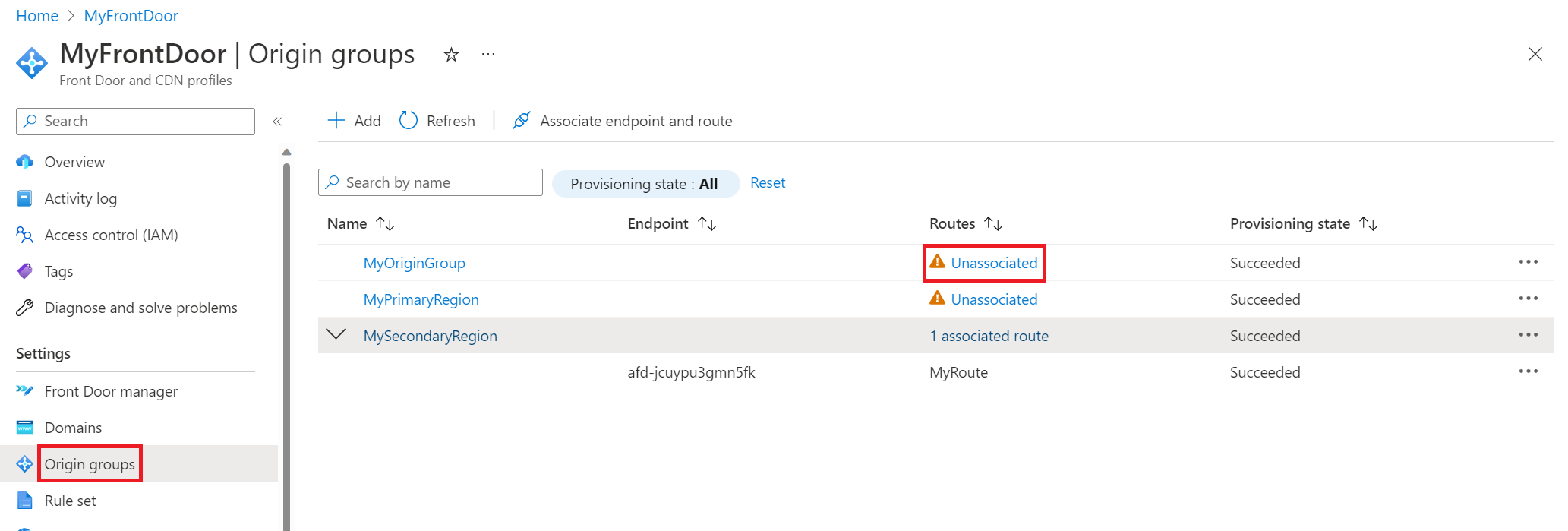

Vytvoření dalších skupin původu a změna přidružení tras

Pokud nechcete odstranit a znovu přidat zdroje, můžete pro instanci Azure Front Door vytvořit další skupiny zdrojů. Pak můžete trasu přidružit ke skupině původu, která odkazuje na zamýšlený původ.

Můžete například vytvořit dvě další skupiny původu, jednu pro primární (aktivní) oblast a jednu pro pohotovostní (pasivní) oblast. Pokud vaše primární oblast prochází změnou, přidružte trasu k pohotovostní oblasti. Pokud u záložní oblasti dochází ke změně, přidružte trasu k primární oblasti. Po dokončení všech změn můžete trasu přidružit k původní skupině původu, která obsahuje obě oblasti. Tato metoda funguje, protože trasu lze přidružit pouze k jedné skupině původu najednou.

Zvažte konfiguraci se třemi skupinami původu:

- Skupina

Main-Originobsahuje primární i pohotovostní webové aplikace v příslušných oblastech. - Skupina

Primary-Originobsahuje pouze primární webovou aplikaci v aktivní oblasti. - Skupina

Standby-Originobsahuje pouze pohotovostní webovou aplikaci v pasivní oblasti.

Předpokládejme, že primární webová aplikace prochází změnou. Před zahájením změn se přidružení trasy pro skupinu Main-Origin změní na skupinu Secondary-Origin. Tato akce zajistí, že veškeré trasy provozu budou směrovány do pohotovostní webové aplikace ve své příslušné oblasti, zatímco primární webová aplikace v příslušné oblasti prochází změnou.

Pokud chcete změnit přidružení trasy pro skupinu původu, postupujte takto:

Na portálu Azure přejděte na instanci Azure Front Door.

V nabídce vlevo vyberte Nastavení>Skupiny původu.

V seznamu skupin původu vyhledejte skupinu původu, která ve sloupci Trasy zobrazuje indikátor Nepřidružené.

Vybrat další akce (...) >Přidružení koncového bodu a trasy

V podokně Přidružit trasy vyberte jednu nebo více tras, které chcete přidružit ke skupině původu, a pak vyberte Přidružit.

Omezení přístupu k webu rozšířených nástrojů

S Azure App službou se web SCM/advanced tools používá ke správě aplikací a nasazení zdrojového kódu aplikace. Zvažte uzamčení webu SCM nebo pokročilých nástrojů, protože tento web pravděpodobně nemusí být dostupný prostřednictvím služby Front Door. Můžete například nastavit omezení přístupu, která umožňují provádět testování a povolit průběžné nasazování z libovolného nástroje. Pokud používáte sloty pro nasazení, zejména pro produkční sloty, můžete odepřít téměř veškerý přístup k webu SCM, protože testování a ověření se provádí pomocí přípravných slotů.