Nakonfigurujte grafana spravovanou vlastní správou tak, aby používala spravovanou službu Azure Monitor pro Prometheus s ID Microsoft Entra.

Spravovaná služba Azure Monitoru pro Prometheus umožňuje shromažďovat a analyzovat metriky ve velkém pomocí řešení pro monitorování kompatibilní s Prometheus. Nejběžnější způsob, jak analyzovat a prezentovat data Prometheus, je řídicí panel Grafana. Tento článek vysvětluje, jak nakonfigurovat Prometheus jako zdroj dat pro grafana v místním prostředí pomocí Microsoft Entra ID.

Informace o použití Grafany s identitou spravovaného systému najdete v tématu Konfigurace Grafany pomocí spravované systémové identity.

Ověřování Microsoft Entra

Pokud chcete nastavit ověřování Microsoft Entra, postupujte následovně:

- Zaregistrujte aplikaci pomocí Microsoft Entra ID.

- Udělte aplikaci přístup k pracovnímu prostoru služby Azure Monitor.

- Nakonfigurujte grafana v místním prostředí pomocí přihlašovacích údajů aplikace.

Registrace aplikace pomocí Microsoft Entra ID

Pokud chcete zaregistrovat aplikaci, otevřete na webu Azure Portal stránku Přehled služby Active Directory.

Vyberte Nová registrace.

Na stránce Registrace aplikace zadejte název aplikace.

Vyberte Zaregistrovat.

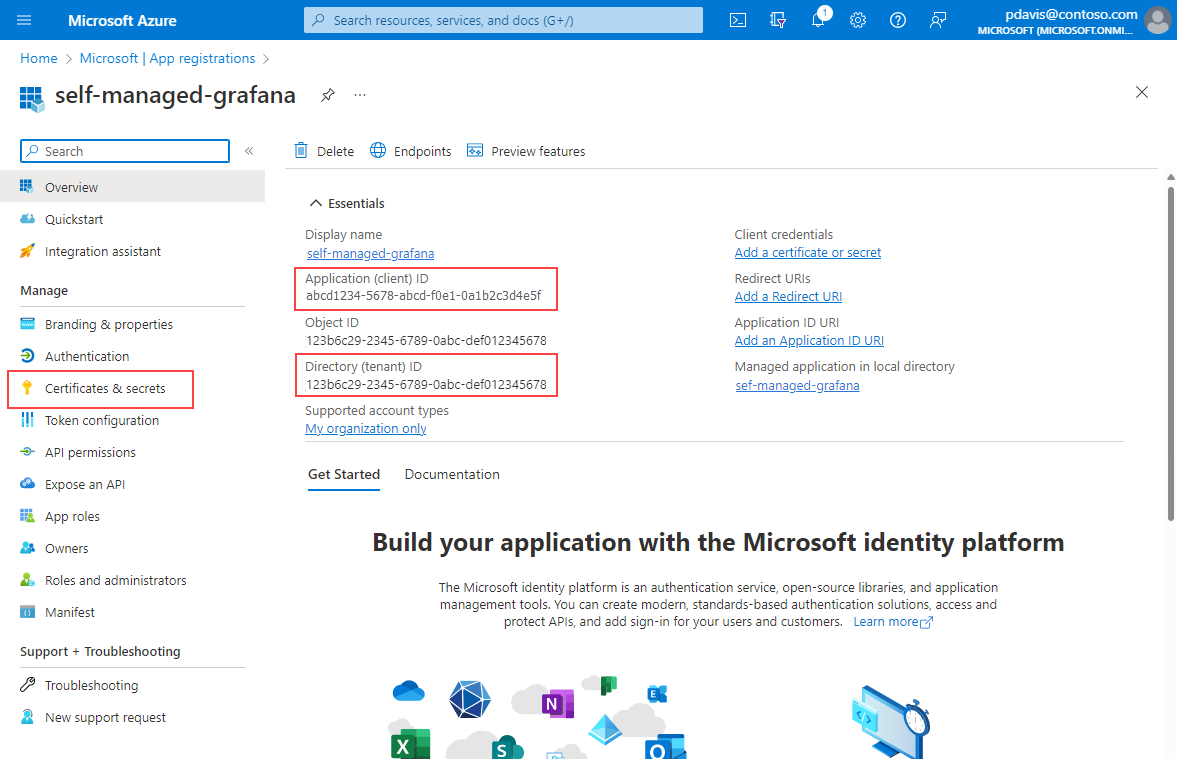

Poznamenejte si ID aplikace (klienta) a ID adresáře (tenanta). Používají se v nastavení ověřování Grafana.

Na stránce s přehledem aplikace vyberte Certifikáty a tajné kódy.

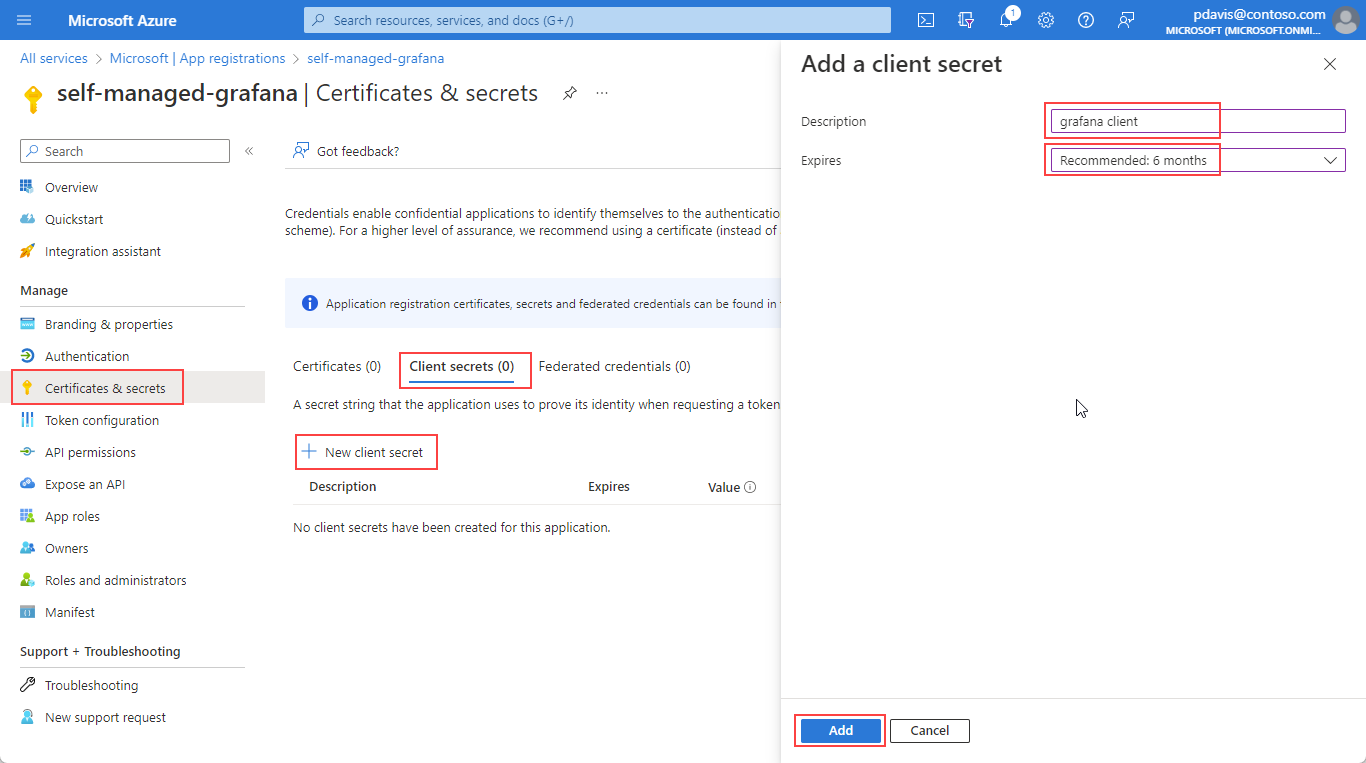

Na kartě Tajné kódy klienta vyberte Nový tajný klíč klienta.

Zadejte popis.

V rozevíracím seznamu vyberte období vypršení platnosti a vyberte Přidat.

Poznámka:

Vytvořte proces pro prodloužení platnosti tajného kódu a aktualizujte nastavení zdroje dat Grafana před vypršením platnosti tajného kódu. Jakmile vyprší platnost tajného kódu Grafana, ztratí možnost dotazovat se na data z pracovního prostoru služby Azure Monitor.

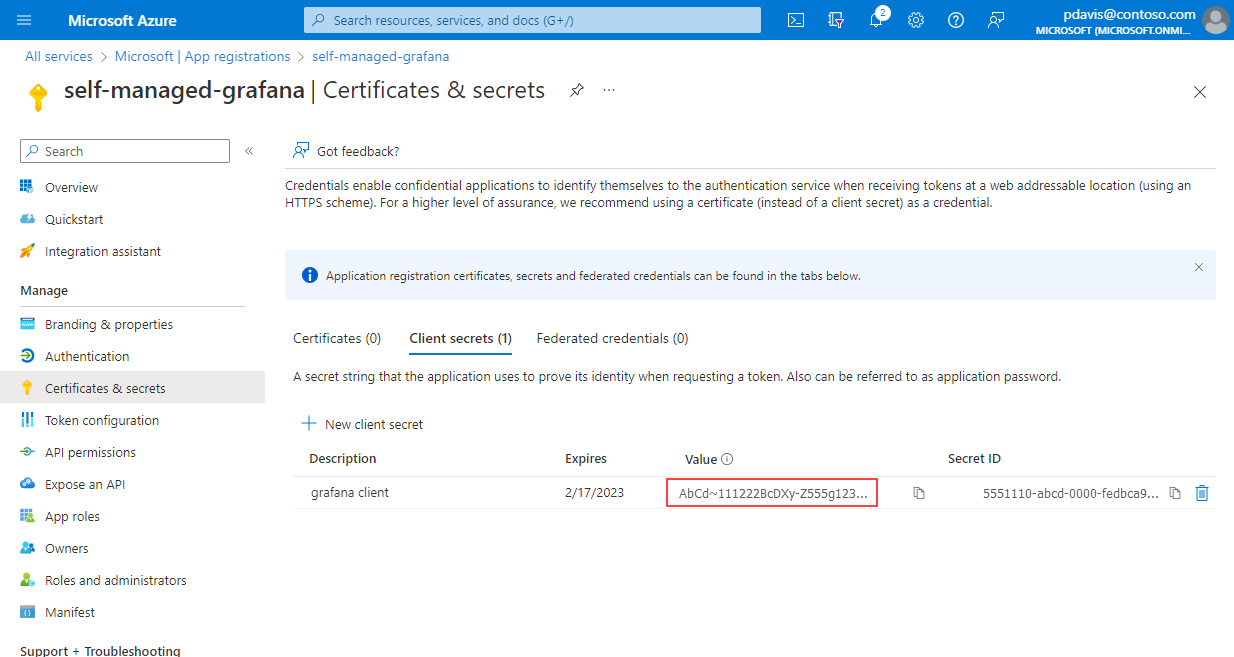

Zkopírujte a uložte hodnotu tajného klíče klienta.

Poznámka:

Hodnoty tajných kódů klienta lze zobrazit pouze okamžitě po vytvoření. Před opuštěním stránky nezapomeňte tajný kód uložit.

Povolit aplikaci přístup k vašemu pracovnímu prostoru

Povolte aplikaci dotazovat se na data z pracovního prostoru služby Azure Monitor.

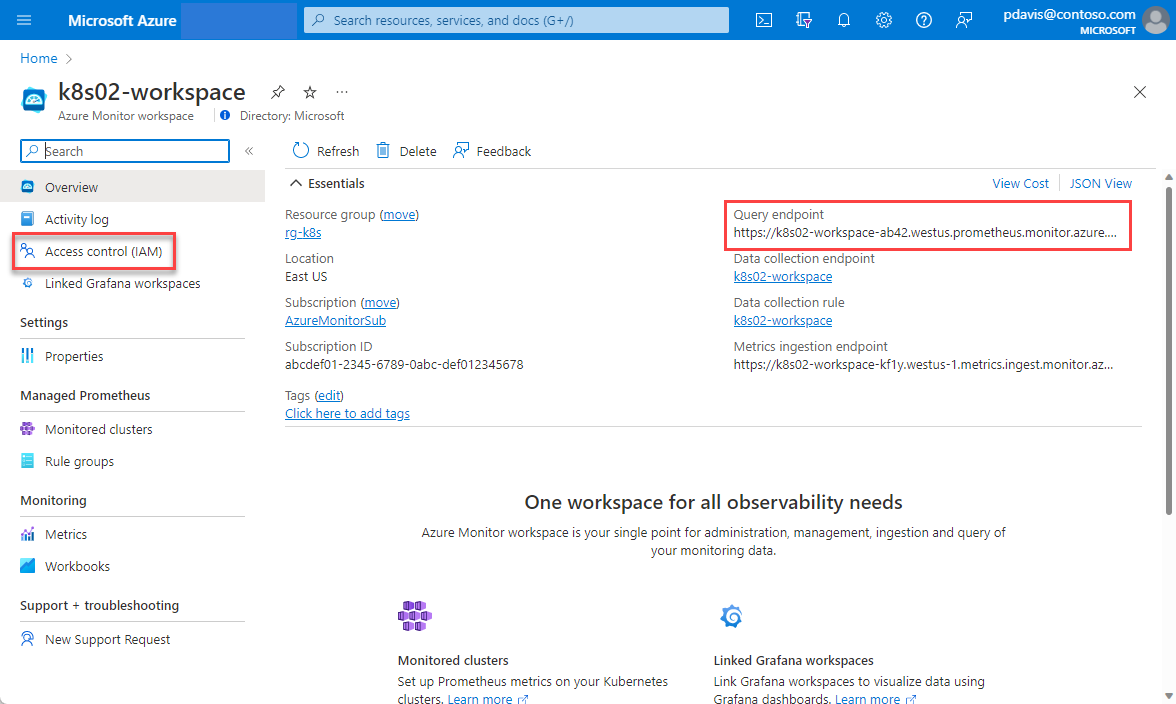

Otevřete pracovní prostor Azure Monitoru na webu Azure Portal.

Na stránce Přehled si poznamenejte koncový bod dotazu. Koncový bod dotazu se používá při nastavování zdroje dat Grafana.

Vyberte Řízení přístupu (IAM) .

Na stránce Řízení přístupu (IAM) vyberte Přidat a pak přidejte přiřazenírole.

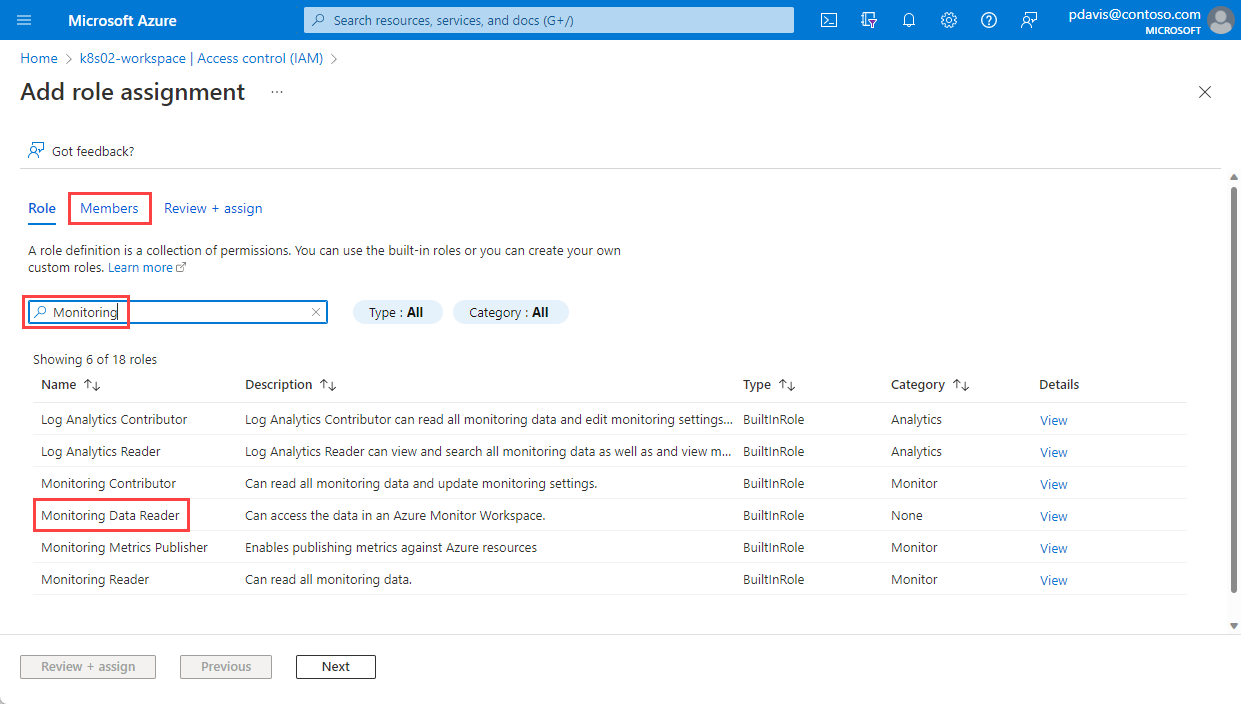

Na stránce Přidat přiřazení role vyhledejte monitorování.

Vyberte Čtenář dat monitorování a pak vyberte kartu Členové .

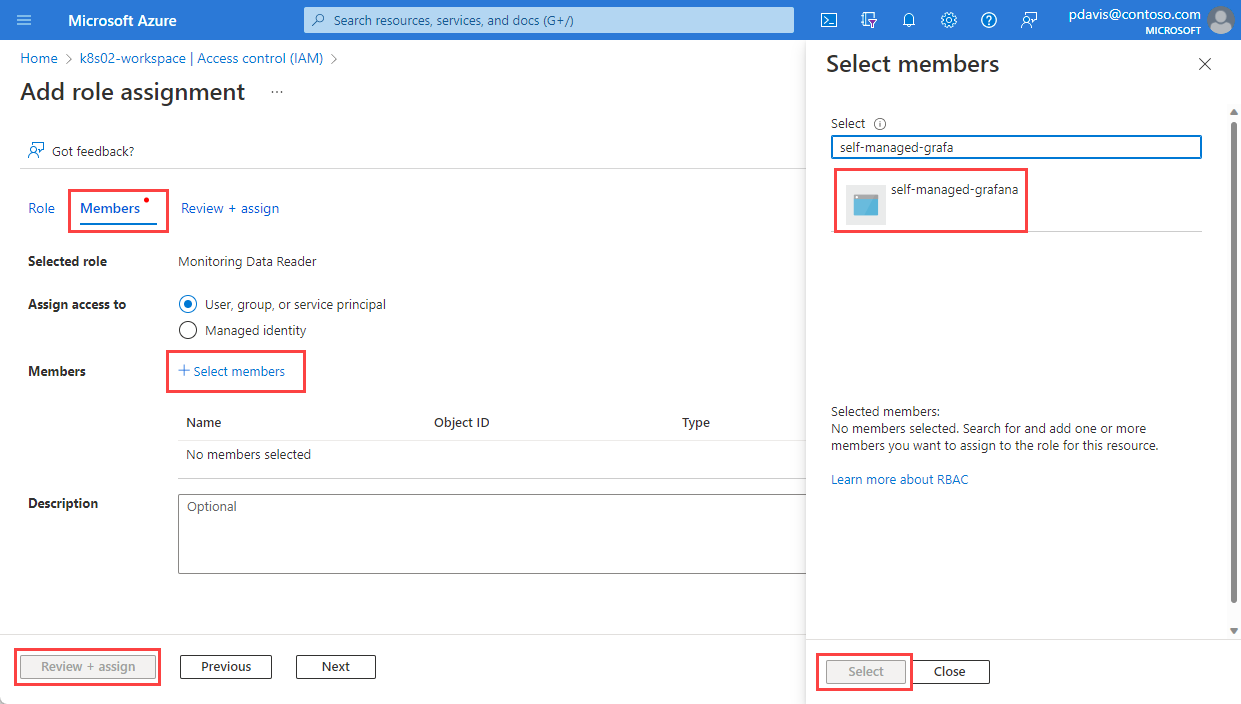

Zvolte Zvolit členy.

Vyhledejte aplikaci, kterou jste zaregistrovali v části Registrace aplikace v části Microsoft Entra ID , a vyberte ji.

Klepněte na tlačítko Vybrat.

Vyberte Zkontrolovat + přiřadit.

Vytvořili jste registraci aplikace a přiřadili jste jí přístup k dotazování dat z pracovního prostoru služby Azure Monitor. Dalším krokem je nastavení zdroje dat Prometheus v Grafana.

Nastavte grafana spravovanou vlastním systémem, aby se zapnulo ověřování Azure.

Grafana teď podporuje připojení ke spravované službě Azure Monitor Prometheus pomocí zdroje dat Prometheus. V případě instancí Grafana v místním prostředí je potřeba změnit konfiguraci pro použití možnosti Ověřování Azure v Grafana. V případě grafana v místním prostředí nebo jiných instancí Grafana, které nespravuje Azure, proveďte následující změny:

Vyhledejte konfigurační soubor Grafana. Podrobnosti najdete v dokumentaci ke konfiguraci Grafany .

Identita vaší verze Grafany

Aktualizujte konfigurační soubor Grafana.

Pro Grafana 9.0:

[feature_toggles] # Azure authentication for Prometheus (<=9.0) prometheus_azure_auth = trueGrafana 9.1 a novější verze:

[auth] # Azure authentication for Prometheus (>=9.1) azure_auth_enabled = true

U Služby Azure Managed Grafana nemusíte provádět žádné změny konfigurace. Spravovaná identita je ve výchozím nastavení povolená.

Konfigurace zdroje dat Prometheus v Grafana

Přihlaste se k instanci Grafany.

Na stránce konfigurace vyberte kartu Zdroje dat.

Vyberte Přidat zdroj dat.

Vyberte Prometheus.

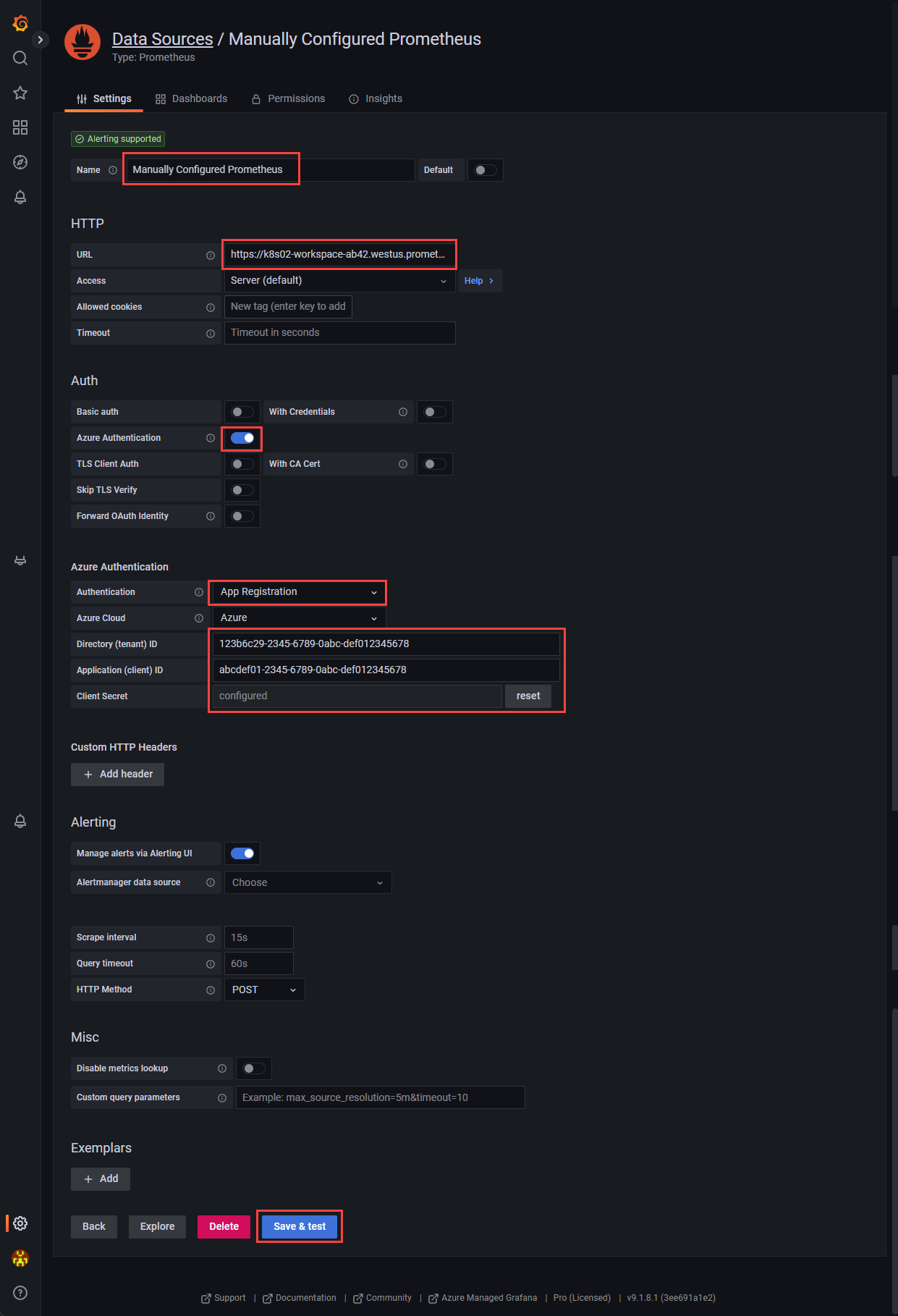

Zadejte název zdroje dat Prometheus.

Do pole ADRESA URL vložte hodnotu koncového bodu dotazu ze stránky přehledu pracovního prostoru služby Azure Monitor.

V části Ověřování zapněte ověřování Azure.

V části Ověřování Azure vyberte v rozevíracím seznamu Ověřování možnost Registrace aplikace.

Zadejte ID Direct(tenant), ID aplikace (klienta) a tajný klíč klienta z části Registrace aplikace v části Microsoft Entra ID.

Výběr možnosti Uložit a test

Nejčastější dotazy

Tato část obsahuje odpovědi na běžné otázky.

Chybí mi všechny metriky nebo některé metriky. Jak můžu řešit potíže?

Průvodce odstraňováním potíží můžete použít k ingestování metrik Prometheus ze spravovaného agenta.

Proč mi chybí metriky, které mají dva popisky se stejným názvem, ale různá velikost písma?

Azure Managed Prometheus je systém nerozlišující malá a velká písmena. Zpracovává řetězce, jako jsou názvy metrik, názvy popisků nebo hodnoty popisků, jako jsou stejné časové řady, pokud se liší od jiné časové řady pouze v případě řetězce. Další informace najdete v tématu Přehled metrik Prometheus.

V datech metrik se zobrazují určité mezery, proč k tomu dochází?

Během aktualizací uzlů se může zobrazit 1 minuta až 2minutová mezera v datech metrik pro metriky shromážděné z našich kolekcí na úrovni clusteru. K této mezerě dochází, protože uzel, na kterém se data spouští, se aktualizuje jako součást normálního procesu aktualizace. Tento proces aktualizace má vliv na cíle na úrovni clusteru, jako jsou metriky stavu kube a vlastní cíle aplikace, které jsou zadané. K tomu dochází při ruční aktualizaci clusteru nebo prostřednictvím automatického aktualizace. Toto chování je očekávané a dochází k němu kvůli uzlu, na kterém běží při aktualizaci. Toto chování nemá vliv na žádná z našich doporučených pravidel upozornění.

Další kroky

- Nakonfigurujte Grafana pomocí identity spravovaného systému.

- Shromážděte metriky Prometheus pro cluster AKS.

- Nakonfigurujte skupiny pravidel upozorňování a nahrávání pro Prometheus.

- Přizpůsobení výstřižků metrik Prometheus

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro