Přehledy řízení rizik

Provoz firmy s sebou nese riziko. Úkolem bezpečnostního týmu je informovat a radit osobám s rozhodovací pravomocí o tom, jak bezpečnostní rizika odpovídají jejich architekturám. Cílem zabezpečení je seznámit se s vaší firmou a pak využít jejich znalosti zabezpečení k identifikaci rizik pro obchodní cíle a prostředky. Zabezpečení pak radí vašim osobám s rozhodovací pravomocí o každém riziku a pak doporučí, která z nich jsou přijatelná. Tyto informace jsou poskytovány s pochopením, že odpovědnost za tato rozhodnutí nese vlastník vašeho majetku nebo procesu.

Poznámka

Obecné pravidlo pro odpovědnost za rizika:

Osoba, která vlastní a přijímá riziko, je osoba, která vysvětluje světu, co se nepovedlo (často před televizními kamerami).

V případě vyspělosti je cílem zabezpečení odhalit a zmírnit rizika a pak umožnit firmě, aby se změnila s minimálním rizikem. Tato úroveň vyspělosti vyžaduje přehledy rizik a hlubokou integraci zabezpečení. Na jakékoli úrovni vyspělosti vaší organizace by se v registru rizik měla objevit nejvyšší bezpečnostní rizika. Tato rizika jsou pak řízena na přijatelnou úroveň.

Podívejte se na následující video, ve které se dozvíte o sladění zabezpečení a o tom, jak můžete v organizaci spravovat rizika.

Co je kyberbezpečnostní riziko?

Kyberbezpečnostní riziko je potenciální poškození nebo zničení obchodních aktiv, výnosů a reputace. Tato škoda je způsobená lidmi, kteří se pokoušejí ukrást peníze, informace nebo technologie.

I když k těmto útokům dochází v technickém prostředí, často představují riziko pro celou organizaci. Kybernetická rizika by měla být v souladu s vaším rámcem pro měření, sledování a zmírnění rizik. Řada organizací stále nakládá s kybernetickými riziky jako s technickým problémem, který je potřeba vyřešit. Toto vnímání vede k nesprávným závěrům, které nezmírňují strategický obchodní dopad rizika.

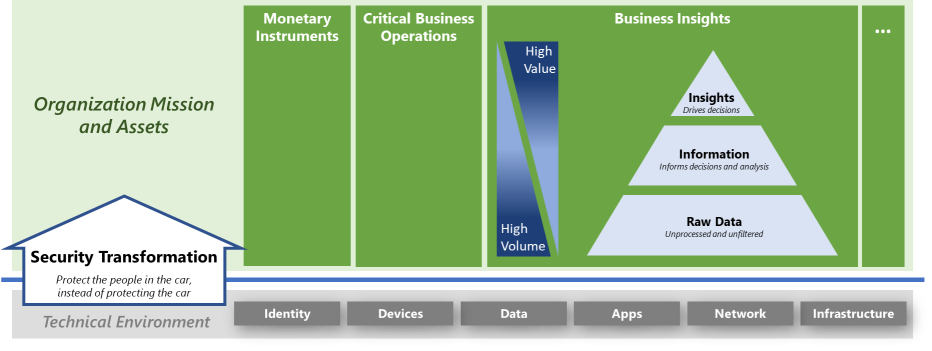

Následující diagram znázorňuje přechod z typického technicky orientovaného programu na obchodní architekturu.

Vedoucí pracovníci zabezpečení musí ustoupit od technické perspektivy a zjistit, jaké prostředky a data jsou pro vedoucí pracovníky důležité. Pak určete prioritu, jak týmy tráví čas, pozornost a rozpočet související s obchodním významem. Technická perspektiva se znovu používá s tím, jak bezpečnostní a IT týmy pracují prostřednictvím řešení. Ale když se podíváme na riziko kybernetické bezpečnosti jenom jako na technologický problém, riskuje řešení nesprávných problémů.

Sladění správy bezpečnostních rizik

Neustále pracujete na budování silnějšího mostu mezi kybernetickou bezpečností a vedením vaší organizace. Tento koncept se vztahuje jak na lidské vztahy, tak na explicitní procesy. Povaha bezpečnostních rizik a rozdílná dynamika obchodních příležitostí se neustále mění. Zdroje bezpečnostních rizik vyžadují průběžné investice do budování a zlepšování tohoto vztahu.

Klíčem k tomuto vztahu je pochopení toho, jak se obchodní hodnota spojuje s konkrétními technickými prostředky. Bez tohoto směru si zabezpečení nemůže být jisto, co je pro vaši organizaci nejdůležitější. Podaří se jim pouze chránit nejdůležitější aktiva s šťastnými odhady.

Je důležité zahájit tento proces okamžitě. Začněte tím, že lépe pochopíte citlivé a důležité obchodní prostředky ve vaší organizaci.

Typickým procesem zahájení této transformace je:

-

Sladění firmy v obousměrné relaci:

- Komunikujte v jejich jazyce a vysvětlujte bezpečnostní hrozby pomocí terminologie vhodné pro firmy. Toto vysvětlení pomáhá kvantifikovat riziko a dopad na celkovou obchodní strategii a poslání.

- Aktivně naslouchat a učit se tím, že budete mluvit s lidmi z celé firmy. Pracujte na pochopení dopadu na důležité obchodní služby a informace, pokud byly ohroženy nebo porušeny. Toto porozumění poskytuje jasný přehled o tom, jak je důležité investovat do zásad, standardů, školení a bezpečnostních mechanismů.

-

Převést poznatky o obchodních prioritách a rizicích do konkrétních a udržitelných opatření, jako jsou:

-

Krátkodobé zaměření na řešení důležitých priorit.

- Chraňte důležité prostředky a vysoce hodnotné informace pomocí příslušných bezpečnostních mechanismů. Tyto kontroly zvyšují zabezpečení a zároveň umožňují produktivitu firmy.

- Zaměřte se na bezprostřední a vznikající hrozby, které s největší pravděpodobností způsobí dopad na firmu.

- Sledujte změny v obchodních strategiích a iniciativách, abyste zůstali v souladu.

-

Dlouhodobé nastavení směr a priority pro zajištění stabilního pokroku v průběhu času a zlepšení celkového stavu zabezpečení.

- Pomocí nulové důvěryhodnosti můžete vytvořit strategii, plán a architekturu pro snížení rizik ve vaší organizaci. Zarovnejte je se zásadami nulové důvěryhodnosti , které předpokládají porušení zabezpečení, nejnižší oprávnění a explicitní ověření. Přijetí těchto principů se posune od statického řízení k dynamičtějším rozhodnutím založeným na riziku. Tato rozhodnutí jsou založená na detekci podivného chování v reálném čase bez ohledu na to, kde hrozba začala.

- Splácet technický dluh jako konzistentní strategii provozováním osvědčených postupů zabezpečení v rámci organizace. Například nahraďte ověřování založené na heslech ověřováním bez hesla a vícefaktorovým ověřováním, použijte opravy zabezpečení a vyřazovat nebo izolovat starší systémy. Stejně jako splácení hypotéky musíte provádět stabilní platby, abyste mohli plně využít výhodu a hodnotu svých investic.

- Použití klasifikací dat, popisků citlivosti a řízení přístupu na základě role k ochraně dat před ztrátou nebo ohrožením během jejich životního cyklu Toto úsilí nemůže zcela zachytit dynamickou povahu a bohatost obchodního kontextu a přehledu. Tyto klíčové povolovače se ale používají k řízení ochrany informací a zásad správného řízení, aby se omezil potenciální dopad útoku.

-

Krátkodobé zaměření na řešení důležitých priorit.

- Vytvořte kulturu zabezpečení, která je v pořádku, a to explicitním procvičováním, komunikací a veřejným modelováním správného chování. Kultura by se měla zaměřit na otevřenou spolupráci mezi obchodními, IT a bezpečnostními kolegy. Pak toto zaměření aplikujte na "růstové myšlení" průběžného učení. Zaměřte se na změny kultury na odebrání sil ze zabezpečení, IT a větší obchodní organizace. Tyto změny dosahují vyšších úrovní sdílení znalostí a odolnosti.

Další informace najdete v tématu Definování strategie zabezpečení.

Porozumění riziku kybernetické bezpečnosti

Kybernetická bezpečnost je způsobena lidmi, kteří se snaží ukrást peníze, informace nebo technologie. Je důležité porozumět motivaci a vzorům chování těchto útočníků.

Motivace

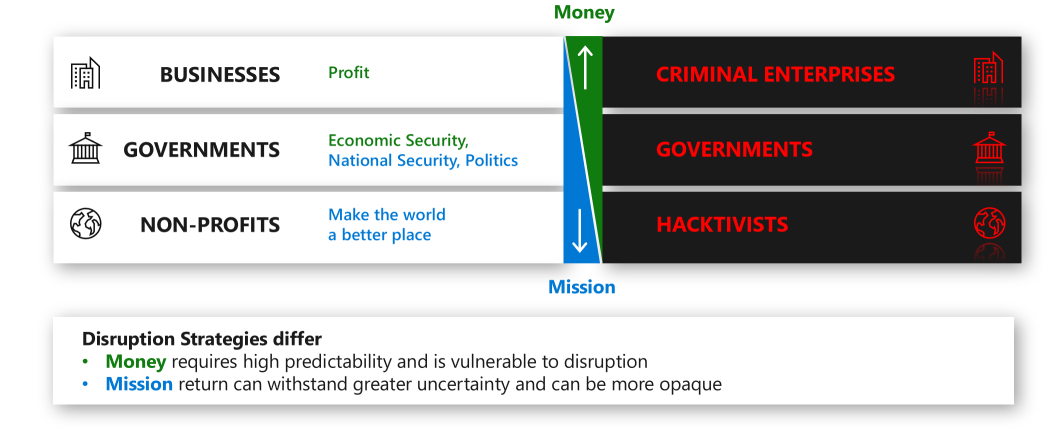

Motivace a pobídky pro různé typy útočníků odrážejí motivaci a pobídky legitimních organizací.

Pochopení motivace útočníků vám může pomoct pochopit pravděpodobnost a potenciální dopad různých typů útoků. Strategie zabezpečení a nejdůležitější technické kontroly jsou v různých organizacích podobné, ale tento kontext vám může pomoct vést oblasti zaměření na investice do zabezpečení.

Další informace najdete v tématu Narušení návratnosti investic útočníka.

Vzory chování

Organizace čelí celé řadě modelů lidských útočníků, které formují jejich chování:

Komodit: Většina hrozeb, kterým organizace obvykle čelí, jsou útočníci pro zisk, kteří jsou řízeni finanční návratností investic (ROI). Tito útočníci obvykle používají nejlevnější a nejúčinnější dostupné nástroje a metody. Sofistikovanost těchto útoků (například neviditelnost a nástroje) obvykle roste s tím, jak jsou nové metody prověřeny jinými a zpřístupněny pro použití ve velkém měřítku.

Ná úvodní hrana: Sofistikované útočné skupiny jsou řízeny dlouhodobými výsledky mise a často mají k dispozici finanční prostředky. Toto financování se používá k zaměření na inovace. Tato inovace může zahrnovat investice do útoků v dodavatelském řetězci nebo změnu taktiky v rámci kampaně útoku, která brání detekci a vyšetřování.

Útočníci jsou obvykle:

- Flexibilní: K získání vstupu do sítě používají více než jeden vektor útoku.

- Řízený cílem: Z přístupu k vašemu prostředí dosáhnou definovaného účelu. Cíle můžou být specifické pro vaše lidi, data nebo aplikace, ale můžete také použít určitou třídu cílů. Příklad: Zisková společnost, která pravděpodobně zaplatí za obnovení přístupu k datům a systémům.

- Nenápadný: Podniknou opatření, aby odstranili důkazy nebo skrývali své stopy, obvykle na různých úrovních investic a priorit.

- Pacient: Aby porozuměli vaší infrastruktuře a obchodnímu prostředí, trvá to nějakou dobu, než provede rekognoskaci.

- Dobře zdroji a zkušeně: Mají vzdělání v technologiích, na které cílí, i když hloubka dovedností se může lišit.

- Zkušený: Používají zavedené techniky a nástroje k získání zvýšených oprávnění pro přístup k různým aspektům majetku nebo jejich řízení.

Další kroky

Aby bylo řízení rizik efektivní, musí se začlenit do všech aspektů vašich aktivit zásad správného řízení a dodržování předpisů. Aby byla rizika řádně posouzena, musí být zabezpečení vždy považováno za součást komplexního přístupu.

- Další prioritní oblastí zabezpečení je integrace zabezpečení.