Registrace agenta pomocí instančního objektu

Agenta můžete zaregistrovat pomocí instančního objektu začínajícího agentem verze 3.227.1 zadáním sp jako možnosti ověřování agenta.

Udělení přístupu instančního objektu k fondu agentů

Před registrací agenta pomocí instančního objektu musíte vytvořit instanční objekt a udělit mu oprávnění pro přístup k fondu agentů.

Důležité

Pokud chcete instančnímu objektu udělit přístup k fondu agentů, musíte být správcem fondu agentů, vlastníkem organizace Azure DevOps nebo správcem TFS nebo Azure DevOps Serveru.

Pokud je váš agent agentem skupiny nasazení, musíte být správcem skupiny nasazení, vlastníkem organizace Azure DevOps nebo správcem TFS nebo Azure DevOps Serveru.

Otevřete prohlížeč a přejděte na kartu Fondy agentů pro vaši organizaci Azure Pipelines.

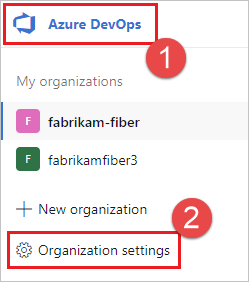

Přihlaste se ke své organizaci (

https://dev.azure.com/{yourorganization}).Zvolte Azure DevOps, nastavení organizace.

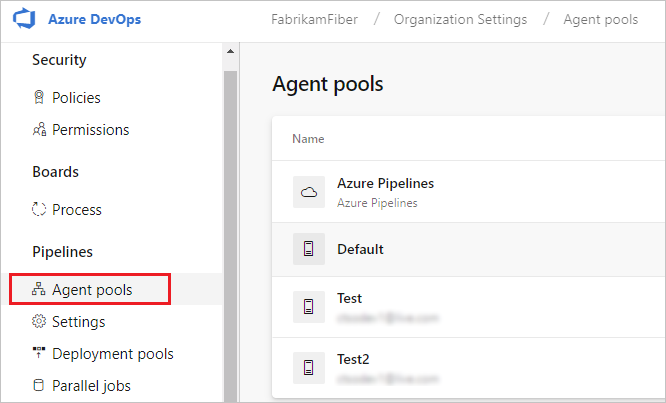

Zvolte fondy agentů.

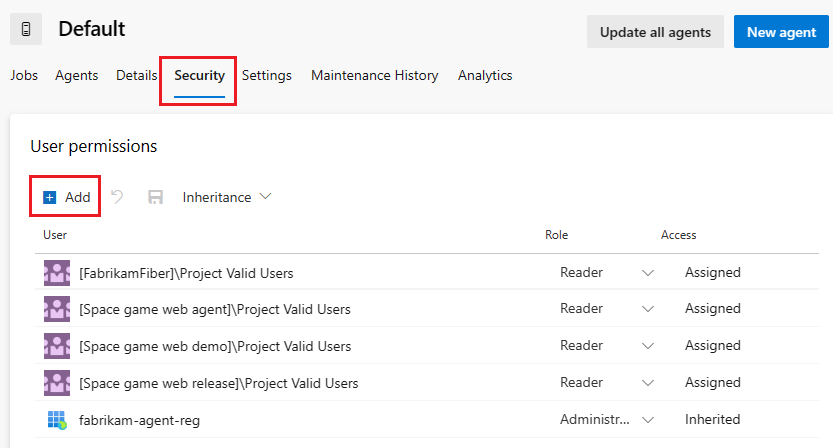

Vyberte požadovaný fond agentů na pravé straně stránky a pak zvolte Zabezpečení. Zvolte Přidat a přidejte instanční objekt s rolí správce .

Pokud se instanční objekt, který budete používat, nezobrazuje, získejte správce, aby ho přidal a udělil instančnímu objektu roli správce pro fond agentů. Správcem může být správce fondu agentů, vlastník organizace Azure DevOps nebo správce TFS nebo Azure DevOps Serveru.

Pokud se jedná o agenta skupiny nasazení, může být správcem skupiny nasazení, vlastníkem organizace Azure DevOps nebo správcem TFS nebo Azure DevOps Serveru.

Instanční objekt můžete přidat do role správce skupiny nasazení na kartě Zabezpečení na stránce Skupiny nasazení v Azure Pipelines.

Poznámka:

Pokud se zobrazí podobná zpráva: Omlouváme se, ale identitu se nám nepovedlo přidat. Zkuste jinou identitu. nebo Nelze změnit roli pro vlastní identitu. Zkuste použít jinou identitu. Pravděpodobně jste postupovali podle výše uvedených kroků pro vlastníka organizace, TFS nebo správce Serveru Azure DevOps. Nemusíte dělat nic. už máte oprávnění ke správě fondu agentů.

Pokud přidáváte instanční objekt do skupiny zabezpečení fondu agentů pomocí nastavení projektu, fondů agentů, musíte nejprve přidat instanční objekt jako uživatele organizace s úrovní základního přístupu (doporučeno) nebo vyšší.

Registrace agenta pomocí instančního objektu

Po zobrazení výzvy k zadání typu ověřování během konfigurace agenta zadejte instanční objekt k ověření během registrace agenta.

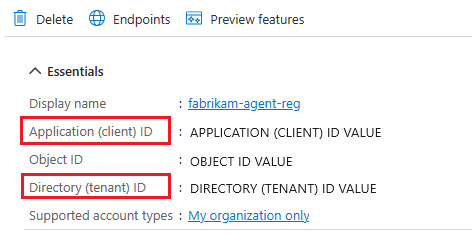

Po zobrazení výzvy zadejte ID klienta (aplikace) a ID tenanta.

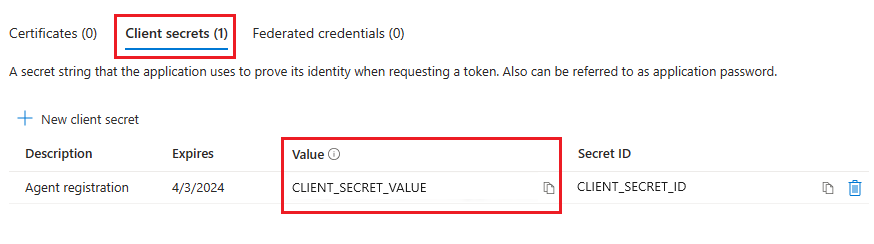

Zadejte tajný klíč klienta. Tajný klíč klienta se používá pouze při registraci agenta.

Zadejte název fondu agentů, pro který jste udělili oprávnění správce pro instanční objekt, a pokračujte v postupu registrace agenta.

Další informace o používání instančního objektu s Azure DevOps najdete v tématu Použití instančních objektů a spravovaných identit.

Poznámka:

Pokud konfigurujete agenta z Cloudu Azure China do organizace Azure DevOps ve veřejném cloudu Azure pomocí instančního objektu (ve veřejném cloudu Azure), může se zobrazit následující chyba:

ClientSecretCredential authentication failed: AADSTS90002: Tenant 'xxxxxxxxxxxxxx' not found. Check to make sure you have the correct tenant ID and are signing into the correct cloud. Check with your subscription administrator, this may happen if there are no active subscriptions for the tenant.

Pokud chcete tuto chybu vyřešit, nastavte přihlašovací adresu URL pro přihlášení k veřejnému cloudu Azure nastavením proměnné $AZURE_AUTHORITY_HOST prostředí na https://login.microsoftonline.comhodnotu a pak spusťte agenta config.cmd.

Další informace najdete v příručce pro vývojáře Azure v Číně, nápovědu k možnostem registrace agenta a třídu EnvironmentCredentialClass.