Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Azure DevOps Services | Azure DevOps Server | Azure DevOps Server 2022

Prostředek ve službě Azure Pipelines je spravovaná entita, ke které se připojuje nebo kterou využívá váš pipeline. Mezi prostředky patří připojení služeb, fondy agentů, prostředí, skupiny proměnných, zabezpečené soubory, úložiště a balíčky. Prostředky jsou pro Azure Pipelines zásadní, protože umožňují bezpečně se připojit k externím systémům, sdílet konfigurace napříč kanály a udržovat záznamy auditu pro dodržování předpisů a řešení potíží.

Prostředky nabízejí následující výhody:

- Způsoby, jak sdílet něco, jako je zabezpečený soubor nebo heslo napříč kanály.

- Příklady použití prostředků ke sdílení jsou skupiny proměnných, zabezpečené soubory a připojení služeb. Ve všech případech používáte prostředek jako způsob, jak potrubí získává přístup k něčemu a využívá to.

- Nástroj k posílení zabezpečení pomocí kontrol přístupu a dalších omezení.

- Můžete například omezit připojení služby tak, aby se spouštěla jenom v jednom kanálu. Můžete také zajistit, aby se k úložišti přistupovalo jenom z kanálu po ruční kontrole schválení.

- Způsoby, jak zlepšit dohledatelnost vašeho datového toku a zjednodušit řešení problémů v prostředí .

- Můžete například zobrazit číslo poslední instance nasazené do prostředí.

Sdílení prostředků mezi potrubími

Prostředky můžete sdílet napříč pipelines jejich konfigurací v rámci uživatelského rozhraní pipelines. Potom na tyto zdroje v úkolu odkazujte. K některým sdíleným prostředkům můžete přistupovat také pomocí resources syntaxe kanálu YAML.

Mezi příklady sdílení prostředků v uživatelském rozhraní kanálů patří zabezpečené soubory, skupiny proměnnýcha připojení služeb. Příklady sdílení prostředků pomocí resources syntaxe zahrnují přístup k vlastním kanálům, úložištím a balíčkům.

Způsob použití prostředku v kanálu závisí na typu kanálu a typu prostředku.

Pro potrubí YAML:

- Používejte připojení služeb a zabezpečte soubory přímo jako vstupy do úloh. Nemusíte je předem deklarovat.

-

groupPoužijte syntaxi pro skupiny proměnných. -

resourcesPoužijte syntaxi pro kanály a úložiště.

Pokud chcete například použít skupiny proměnných v potrubí, přidejte proměnné v Pipelines>Library. Potom pomocí syntaxe variables odkazujte na skupinu proměnných v YAML kanálu.

variables:

- group: my-variable-group

Pokud chcete z kanálu volat druhý kanál pomocí resources syntaxe, použijte odkaz pipelines.

resources:

pipelines:

- pipeline: SmartHotel-resource # identifier for the resource (used in pipeline resource variables)

source: SmartHotel-CI # name of the pipeline that produces an artifact

Použití prostředků k vylepšení zabezpečení

Zabezpečení kanálu můžete vylepšit pomocí prostředků tím, že zjistíte, jak se prostředek spotřebuje, a jak zabránit neoprávněnému přístupu.

Pouze pro kanály YAML nastavte prostředky jako chráněné nebo otevřené. Když je prostředek chráněný, můžete použít schválení a kontroly, abyste omezili přístup na konkrétní uživatele a kanály YAML. Mezi chráněné prostředky patří připojení služeb, fondy agentů, prostředí, úložiště, skupiny proměnných a zabezpečené soubory.

| Zdroj | Jak se spotřebuje? | Jak zabráníte tomu, aby nezamýšlený datový tok použil toto? |

|---|---|---|

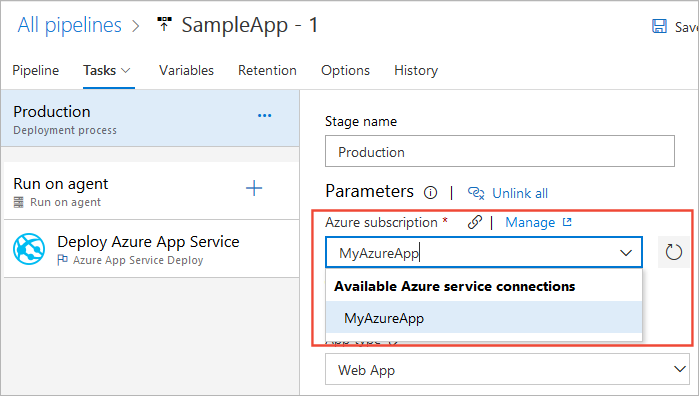

| připojení služby | Jsou využívány úkoly v souboru YAML, které používají připojení služby jako vstup. | Chráněno pomocí kontrol a oprávnění pipeline. Kontroly a oprávnění pipeline jsou řízena uživateli připojení ke službě. Vlastník prostředku může řídit, které kanály mají přístup k připojení služby. Oprávnění kanálu můžete také použít k omezení přístupu k určitým kanálům YAML a všem klasickým kanálům. |

| tajné proměnné ve skupinách proměnných | Existuje speciální syntaxe pro použití skupin proměnných v pipelině či úloze. Skupina proměnných se přidá podobně jako připojení služby. | Chráněno pomocí kontrol a oprávnění pipeline. Kontroly a oprávnění pipeline jsou řízeny uživateli skupiny proměnných. Vlastník prostředku může řídit, které kanály mají přístup ke skupině proměnných. Oprávnění kanálu můžete také použít k omezení přístupu k určitým kanálům YAML a všem klasickým kanálům. |

| zabezpečte soubory | Zabezpečené soubory jsou využívány úlohami (příklad: úloha Stáhnout zabezpečený soubor). | Chráněno pomocí kontrol a oprávnění pipeline. Ověření a oprávnění pro zpracování jsou spravována uživateli zabezpečených souborů. Vlastník prostředku může řídit, které kanály mají přístup k zabezpečeným souborům. Oprávnění kanálu můžete také použít k omezení přístupu k určitým kanálům YAML a všem klasickým kanálům. |

| fondy agentů | K použití fondu agentů ke spuštění úlohy existuje speciální syntaxe. | Chráněno pomocí kontrol a oprávnění pipeline. Kontroly a oprávnění kanálu jsou řízena uživateli fondu agentů. Vlastník prostředku může řídit, která potrubí mají přístup k fondu agentů. Oprávnění kanálu můžete také použít k omezení přístupu k určitým kanálům YAML a všem klasickým kanálům. |

| prostředí |

Existuje speciální syntaxe pro použití prostředí v YAML. | Chráněno pomocí kontrol a oprávnění pro potrubí, která jsou řízena uživateli prostředí. Oprávnění potrubí můžete také použít k omezení přístupu k určitému prostředí. |

| úložiště | Skript může naklonovat úložiště, pokud má přístupový token úlohy přístup k úložišti. | Chráněno pomocí kontrol a oprávnění pro potrubí, které kontrolují přispěvatelé úložiště. Vlastník úložiště může omezit vlastnictví. |

| artefakty, pracovní položky, pipelines | Artefakty potrubí jsou prostředky, ale Azure Artifacts nejsou. Skript může stáhnout Azure Artifacts, pokud má přístupový token úlohy přístup ke kanálu. Artefakt kanálu je možné deklarovat jako prostředek v části prostředků – primárně kvůli záměru aktivovat kanál, když je k dispozici nový artefakt, nebo k využívání tohoto artefaktu v kanálu. | Azure Artifacts a pracovní položky mají vlastní ovládací prvky oprávnění. Ověření a oprávnění pro informační kanály nejsou podporována. |

| kontejnery , balíčky , webhooky | Tyto entity existují mimo ekosystém Azure DevOps a přístup je řízen připojeními služeb. Existuje speciální syntaxe pro použití všech tří typů v kanálech YAML. | Chráněno pomocí kontrol a oprávnění kanálů kontrolovaných uživateli připojení ke službě. |

Použití prostředků pro sledovatelnost

Prostředí podporují následující typy prostředků:

- Kubernetes

- Virtuální počítače