Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

V tomto článku se seznámíte se základními koncepty řízení přístupu na základě role (RBAC) pro Microsoft Foundry, včetně oborů, předdefinovaných rolí a běžných vzorů přiřazení podniku.

Návod

Role RBAC se uplatňují při ověřování pomocí Microsoft Entra ID. Pokud místo toho použijete ověřování založené na klíči, klíč uděluje úplné access bez omezení rolí. Microsoft doporučuje používat ověřování Entra ID pro lepší zabezpečení a podrobné řízení přístupu.

Další informace o ověřování a autorizaci v Microsoft Foundry najdete v tématu Authentication a Authorization.

Minimální přiřazení rolí pro začátek

Aby noví uživatelé mohli používat Azure a Microsoft Foundry, začněte s těmito minimálními přiřazeními, aby k funkcím Foundry mohl přistupovat uživatelský hlavní objekt a spravovaná identita projektu.

Aktuální přiřazení můžete ověřit pomocí ověření přístupu uživatele k jednomu prostředku Azure.

- Přiřaďte roli Azure AI User v prostředku Foundry k uživatelskému objektu zabezpečení uživatele.

- Přiřaďte roli uživatele Azure AI spravované identitě vašeho projektu na prostředku Foundry.

Pokud může uživatel, který projekt vytvořil, přiřadit role (například tím, že má roli Azure Owner v oboru předplatného nebo skupiny prostředků), přidají se obě přiřazení automaticky.

Pokud chcete tyto role přiřadit ručně, použijte následující rychlé kroky.

Přiřaďte roli uživatelskému hlavnímu objektu

Na portálu Azure otevřete prostředek Foundry a přejděte na Řízení přístupu (IAM). Vytvořte přiřazení role pro uživatele Azure AI, nastavte Členové na uživatele, skupinu nebo objekt služby, vyberte uživatelský objekt a pak vyberte Zkontrolovat + přiřadit.

Přiřaďte roli spravované identitě projektu

Na portálu Azure otevřete projekt Foundry a přejděte na ovládací prvek Access (IAM). Vytvoření přiřazení role pro uživatele Azure AI Nastavte Members na Managed identity, vyberte spravovanou identitu projektu a pak vyberte Review + assign.

Terminologie pro řízení přístupu založené na rolích ve Foundry

Pokud chcete porozumět řízení přístupu na základě role v Microsoft Foundry, zvažte dvě otázky pro váš podnik.

- Jaká oprávnění chci, aby měl můj tým při sestavování v Microsoft Foundry?

- V jakém oboru chci přiřadit oprávnění mému týmu?

Pokud chcete zodpovědět tyto otázky, tady jsou popisy některých terminologie, které se používají v tomto článku.

- Oprávnění: Povolené nebo odepřené akce, které může identita provádět u prostředku, jako je čtení, zápis, odstranění nebo správa operací řídicí roviny i roviny dat.

- Scope: Sada prostředků Azure, na které se vztahuje přiřazení role. Mezi typické obory patří předplatné, skupina prostředků, prostředek Foundry nebo projekt Foundry.

- Role: Pojmenovaná kolekce oprávnění definující akce, které se dají provádět na prostředcích Azure v daném rozsahu.

Identita získá roli s konkrétními oprávněními ve vybraném oboru na základě vašich podnikových požadavků.

V Microsoft Foundry zvažte při přiřazení rolí dva aspekty.

- Foundry resource: Obor nejvyšší úrovně, který definuje hranice správy, zabezpečení a monitorování pro prostředí Microsoft Foundry.

- Foundry project: Dílčí obor v rámci prostředku Foundry, který slouží k uspořádání práce a vynucování access control pro rozhraní FOUNDRY API, nástroje a vývojářské pracovní postupy.

Předdefinované role

Role integrovaná role v Foundry je role vytvořená společností Microsoft, která pokrývá běžné přístupové scénáře, jež můžete přiřadit členům týmu. Mezi klíčové předdefinované role používané napříč Azure patří Vlastník, Přispěvatel a Čtenář. Tyto role nejsou specifické pro oprávnění k prostředkům Foundry.

V případě prostředků Foundry využijte další předdefinované role k dodržování principů přístupu s nejnižšími oprávněními. Následující tabulka uvádí klíčové předdefinované role pro Foundry a odkazuje na přesné definice rolí v AI + Machine Learning předdefinované role.

| Role | Description |

|---|---|

| Uživatel Azure AI | Uděluje čtenářům přístup k projektu Foundry, zdrojům Foundry a akcím s daty pro váš projekt Foundry. Pokud můžete přiřadit role, přiřadí se vám tato role automaticky. Jinak ho schválí vlastník předplatného nebo uživatel, který má oprávnění k přiřazení role. Nejmenší oprávnění přístupové role ve Foundry. |

| Správce projektů Azure AI | Umožňuje provádět akce správy u projektů Foundry, sestavovat a vyvíjet pomocí projektů a podmíněně přiřazovat roli uživatele Azure AI jiným objektům zabezpečení uživatele. |

| vlastník účtu AI Azure | Uděluje úplný přístup ke správě projektů a zdrojů a umožňuje vám podmíněně přiřadit roli Uživatel Azure AI jiným uživatelským principálům. |

| Vlastník služby Azure AI | Uděluje úplný přístup ke spravovaným projektům a zdrojům a umožňuje sestavování a vývoj s využitím projektů. Vysoce privilegovaná samoobslužná role navržená pro digitální nativní uživatele. |

Oprávnění pro každou předdefinované role

Pomocí následující tabulky zobrazíte oprávnění povolená pro každou předdefinované role v Microsoft Foundry.

| Předdefinovaná role | Vytváření projektů Foundry | Vytvoření účtů Foundry | Budování a vývoj v projektu (datové akce) | Dokončení přiřazení rolí | Přístup čtenáře k projektům a účtům | Správa modelů | Publikování agentů |

|---|---|---|---|---|---|---|---|

| Uživatel Azure AI | ✔ | ✔ | |||||

| Správce projektů Azure AI | ✔ | ✔ (přiřaďte pouze roli uživatele Azure AI) | ✔ | ✔ | |||

| vlastník účtu AI Azure | ✔ | ✔ | ✔ (přiřaďte pouze roli uživatele Azure AI) | ✔ | ✔ | ||

| Vlastník služby Azure AI | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

Pomocí následující tabulky použijte k zobrazení oprávnění povolených pro každý z klíčových vestavěných rolí Azure (Vlastník, Přispěvatel, Čtenář).

| Předdefinovaná role | Vytváření projektů Foundry | Vytvoření účtů Foundry | Budování a vývoj v projektu (datové akce) | Dokončení přiřazení rolí | Přístup čtenáře k projektům a účtům | Správa modelů | Publikování agentů |

|---|---|---|---|---|---|---|---|

| Owner | ✔ | ✔ | ✔ (přiřaďte libovolné roli libovolnému uživateli) | ✔ | ✔ | ✔ | |

| Contributor | ✔ | ✔ | ✔ | ✔ | |||

| Reader | ✔ |

K publikování agentů potřebujete roli Azure AI Project Manageru (minimálně) v oboru prostředků Foundry. Další informace naleznete v tématu Aplikace agenta v Microsoft Foundry.

Další informace o předdefinovaných rolích v Azure a Foundry najdete v tématu Azure předdefinované role. Další informace o podmíněném delegování používaném v roli vlastníka účtu Azure AI a Azure AI Project Manažerky najdete v tématu Delegování správy přiřazení rolí Azure ostatním uživatelům s podmínkami.

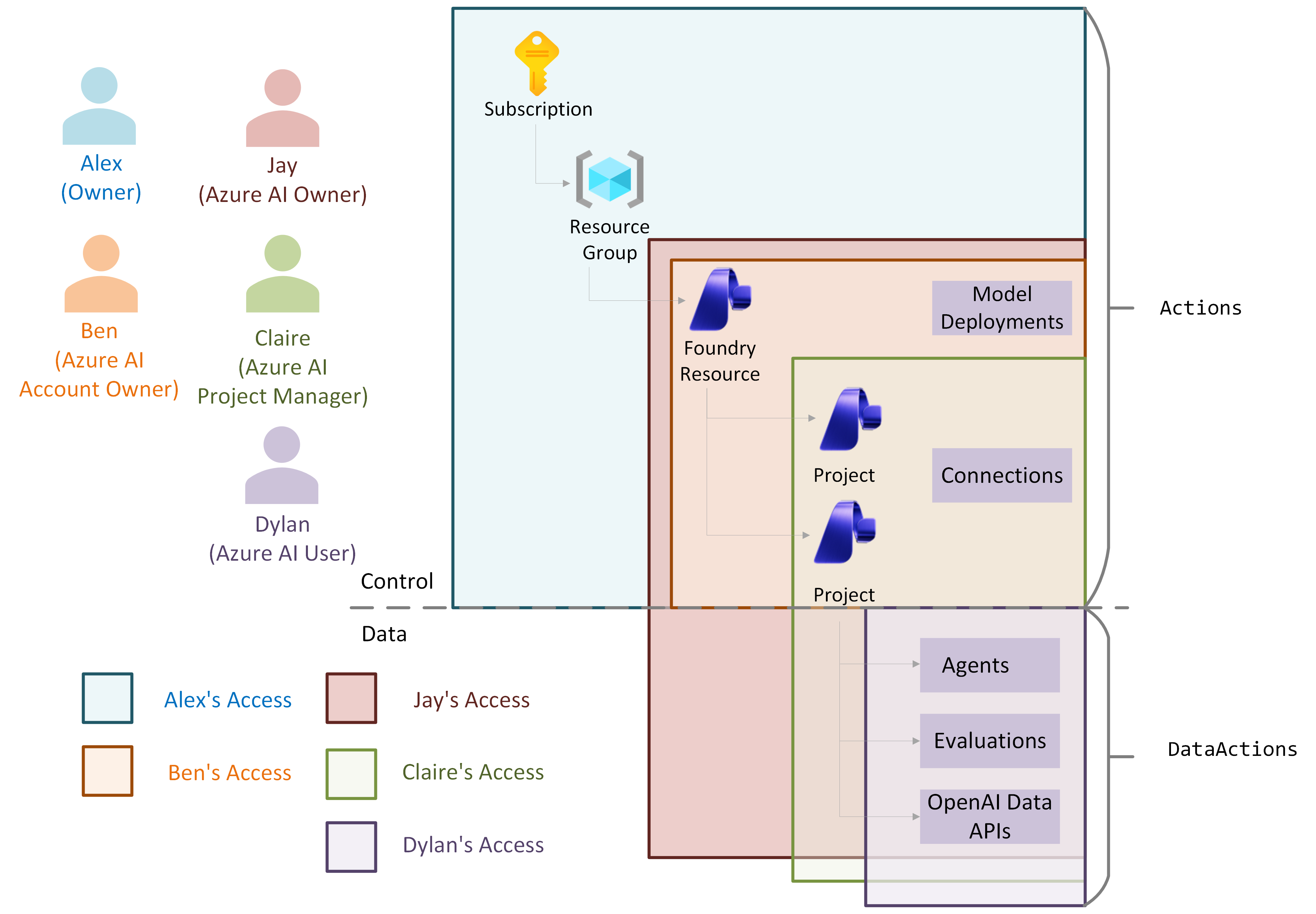

Ukázková mapování podnikových RBAC pro projekty

Zde je příklad, jak implementovat řízení přístupu na základě rolí (RBAC) pro podnikový prostředek Foundry.

| Osoba | Role a rozsah | Účel |

|---|---|---|

| Správce IT | Vlastník v rozsahu předplatného | Správce IT zajistí, že zdroj Foundry splňuje podnikové standardy. Přiřaďte správcům roli vlastníka účtu Azure AI prostředku, aby mohli vytvářet nové účty Foundry. Přiřaďte správcům roli Azure AI Project Manager na zdroj, aby mohli vytvářet projekty v rámci účtu. |

| Managers | Vlastník účtu Azure AI v rámci prostředků Foundry | Správci spravují prostředek Foundry, nasazují modely, auditovat výpočetní prostředky, auditovat připojení a vytvářet sdílená připojení. Nemohou sestavovat projekty, ale mohou přiřadit roli Azure AI User sobě i dalším uživatelům, aby mohli začít s vytvářením. |

| Vedoucí týmu nebo vedoucí vývojář | Azure AI Project Manager na rozsahu prostředků Foundry | Vedoucí vývojáři vytvářejí projekty pro svůj tým a začnou na nich pracovat. Po vytvoření projektu, vlastníci projektu pozvou další členy a přiřadí roli Azure AI User. |

| Členové týmu nebo vývojáři | Uživatel Azure AI v rámci rozsahu projektu Foundry a čtenář na rozsahu zdrojů Foundry | Vývojáři vytvářejí agenty v projektu s předem nasazenými modely Foundry a předem připravenými připojeními. |

Správa přiřazení rolí

Pokud chcete spravovat role v Foundry, musíte mít oprávnění k přiřazování a odebírání rolí v Azure. Tato oprávnění zahrnuje Azure předdefinovaná role Owner. Role můžete přiřadit prostřednictvím portálu Foundry (stránka pro správu), Azure portálu IAM nebo Azure CLI. Role můžete odebrat pomocí Azure portálu IAM nebo Azure CLI.

Na portálu Foundry spravujte oprávnění pomocí:

- Otevřete stránku Admin v Foundry a pak vyberte Operate>Admin.

- Vyberte název project.

- Vyberte Přidat uživatele a spravujte project access. Tato akce je dostupná jenom v případě, že máte oprávnění k přiřazení role.

- Použijte stejný proces pro přístup na úrovni prostředků ve Foundry.

Oprávnění můžete spravovat na portálu Azure v části Access Control (IAM) nebo pomocí Azure CLI.

Například následující příkaz přiřadí roli uživatele Azure AI joe@contoso.com pro skupinu prostředků this-rg v předplatném 00000000-0000-0000-0000-000000000000:

az role assignment create --role "Azure AI User" --assignee "joe@contoso.com" --scope /subscriptions/00000000-0000-0000-0000-000000000000/resourceGroups/this-rg

Vytváření vlastních rolí pro projekty

Pokud předdefinované role nevyhovují vašim podnikovým požadavkům, vytvořte vlastní roli, která umožňuje přesnou kontrolu nad povolenými akcemi a obory. Tady je příklad definice vlastní role na úrovni předplatného:

{

"properties": {

"roleName": "My Enterprise Foundry User",

"description": "Custom role for Foundry at my enterprise to only allow building Agents. Assign at subscription level.",

"assignableScopes": ["/subscriptions/<your-subscription-id>"],

"permissions": [ {

"actions": ["Microsoft.CognitiveServices/*/read", "Microsoft.Authorization/*/read", "Microsoft.CognitiveServices/accounts/listkeys/action","Microsoft.Resources/deployments/*"],

"notActions": [],

"dataActions": ["Microsoft.CognitiveServices/accounts/AIServices/agents/*"],

"notDataActions": []

} ]

}

}

Další informace o vytvoření vlastní role najdete v následujících článcích.

- portál Azure

- Azure CLI

- Azure PowerShell

- Zakázat náhledové funkce v Microsoft Foundry. Tento článek obsahuje další podrobnosti o konkrétních oprávněních v Foundry napříč řídicí rovinou a rovinou dat, kterou můžete využít při vytváření vlastních rolí.

Poznámky a omezení

- Pokud chcete zobrazit a vyprázdnit odstraněné účty Foundry, musíte mít přiřazenou roli Přispěvatel v oboru předplatného.

- Uživatelé s rolí Přispěvatel mohou nasazovat modely v Foundry.

- K vytvoření vlastních rolí v prostředku potřebujete roli Vlastník v rozsahu prostředku.

- Pokud máte oprávnění k přiřazení role v Azure (například role Vlastník přiřazená v rámci účtu) pro váš uživatelský objekt zabezpečení a nasadíte prostředek Foundry z portálu Azure nebo uživatelského rozhraní portálu Foundry, automaticky se přiřadí role Azure AI pro váš uživatelský objekt zabezpečení. Toto přiřazení se nevztahuje při nasazování Foundry ze sady SDK nebo rozhraní příkazového řádku.

- Když vytvoříte prostředek Foundry, předdefinovaná oprávnění pro řízení přístupu založené na rolích (RBAC) vám dají přístup k prostředku. Pokud chcete využít prostředky vytvořené mimo Foundry, ujistěte se, že máte k nim potřebná oprávnění pro přístup. Tady je několik příkladů:

- Pokud chcete použít nový účet Azure Blob Storage, přidejte spravovanou identitu prostředku účtu Foundry do role Čtenář dat objektů blob služby Storage v daném účtu úložiště.

- Pokud chcete použít nový zdroj Azure AI Vyhledávač, přidejte Foundry do přiřazení rolí Azure AI Vyhledávač.

- K vyladění modelu v Foundry potřebujete oprávnění roviny dat i řídicí roviny. Nasazení jemně vyladěného modelu je oprávnění řídicího prostředí. Proto je jediná předdefinovaná role s oprávněními roviny dat i řídicí roviny role vlastník Azure AI. Pokud chcete, můžete také přiřadit roli Azure uživatele AI pro oprávnění roviny dat a roli vlastníka účtu AI Azure vlastníka účtu AI pro oprávnění roviny řízení.

Související obsah

- Vytvořte project.

- Zkontrolovat přístup uživatele k jedinému prostředku Azure.

- Ověřování a autorizace v Foundry

- Zakázat náhledové funkce v Microsoft Foundry.

- Referenční informace k oprávněním hostovaného agenta

Appendix

Příklady izolace v Accessu

Každá organizace může mít různé požadavky na izolaci přístupu v závislosti na uživatelských personách ve svém podniku. Izolace přístupu určuje, kterým uživatelům ve vašem podniku je přiřazena role buď pro oddělení oprávnění pomocí našich předdefinovaných rolí, nebo jednotné, vysoce permisivní role. Pro Foundry můžete vybrat tři možnosti izolace přístupu pro vaši organizaci, v závislosti na vašich požadavcích na izolaci přístupu.

Žádná izolace přístupu. To znamená, že ve vašem podniku nemáte žádné požadavky, které by oddělovaly oprávnění mezi vývojářem, správcem project nebo správcem. Oprávnění pro tyto role je možné přiřadit napříč týmy.

Proto byste měli...

- Udělte všem uživatelům ve vašem podniku roli vlastníka Azure AI vlastníka v oboru prostředí.

Částečná izolace přístupu. To znamená, že manažer project ve vaší organizaci by měl být schopný vyvíjet v rámci projektů a vytvářet projekty. Vaši správci by ale neměli být schopni vyvíjet v rámci Foundry, vytvářet pouze projekty a účty Foundry.

Proto byste měli...

- Udělejte správce jako vlastník účtu Azure AI v rozsahu prostředků.

- Udělte vývojářům a projektovým manažerům roli Azure AI Project Manager na prostředku.

Úplná izolace přístupu. To znamená, že vaši správci, project manažeři a vývojáři mají jasná oprávnění, která se pro své různé funkce v rámci podniku nepřekrývají.

Proto byste měli...

- Udělejte svého správce vlastníkem účtu Azure AI v rozsahu prostředků.

- Udělejte vývojáři roli Čtenář v rámci prostředků Foundry a roli Azure AI User v rámci projektu.

- Udělejte správci projektu roli Azure AI Project Manager v rámci prostředků.

Použití skupin Microsoft Entra s Foundry

Microsoft Entra ID nabízí několik způsobů správy přístupu k prostředkům, aplikacím a úkolům. Pomocí Microsoft Entra skupin můžete udělit přístup a oprávnění skupině uživatelů, nikoli jednotlivým uživatelům. Podnikoví správci IT můžou vytvářet Microsoft Entra skupiny na portálu Azure, aby zjednodušily proces přiřazování rolí vývojářům. Když vytvoříte skupinu Microsoft Entra, můžete minimalizovat počet přiřazení rolí potřebných pro nové vývojáře pracující na projektech Foundry tím, že skupině přiřadíte požadované přiřazení role k potřebnému prostředku.

Dokončete následující kroky k použití skupin Microsoft Entra ID ve Foundry:

- Vytvořte skupinu Security v Groups na portálu Azure.

- Přidejte vlastníka a uživatelské identity v rámci vaší organizace, které potřebují sdílený přístup.

- Otevřete cílový prostředek a přejděte na Access control (IAM).

- Přiřaďte požadovanou roli uživateli, skupině nebo instančnímu objektu a vyberte novou skupinu zabezpečení.

- Vyberte Zkontrolovat + přiřadit, aby se přiřazení role použilo pro všechny členy skupiny.

Běžné příklady:

- Pokud chcete vytvářet agenty, spouštět trasování a používat základní funkce Foundry, přiřaďte Azure uživatele AI skupině Microsoft Entra.

- Pokud chcete používat funkce trasování a monitorování, přiřaďte roli Reader připojenému prostředku Application Insights ve stejné skupině.

Další informace o Microsoft Entra ID skupinách, požadavcích a omezeních najdete v tématu: