Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Jedním z nejdůležitějších faktorů efektivního a efektivního provozu operací zabezpečení (SecOps) je standardizace procesů. Očekává se, že analytici SecOps budou provádět seznam kroků nebo úkolů v procesu třídění, vyšetřování nebo nápravy incidentu. Standardizace a formalizace seznamu úkolů může pomoct zajistit bezproblémové fungování soc a zajistit, aby všechny analytiky platily stejné požadavky. Tímto způsobem, bez ohledu na to, kdo je na směně, bude incident vždy mít stejné zacházení a sla. Analytici nebudou muset trávit čas přemýšlením o tom, co dělat, nebo se starat o chybějící důležitý krok. Tyto kroky definují vedoucí soc nebo vedoucí analytici (úroveň 2/3) na základě běžných znalostí zabezpečení (jako je NIST), jejich zkušeností s minulými incidenty nebo doporučení od dodavatele zabezpečení, který incident zjistil.

Případy použití

Vaši analytici SOC můžou použít jeden centrální kontrolní seznam ke zpracování procesů třídění incidentů, vyšetřování a reakce, aniž by se museli starat o chybějící kritický krok.

Vaši inženýři soc nebo vedoucí analytici můžou zdokumentovat, aktualizovat a sladit standardy reakce na incidenty napříč týmy analytiků a směnami. Můžou také vytvořit kontrolní seznamy úkolů a vyškolit nové analytiky nebo analytiky, kteří se setkávají s novými typy incidentů.

Jako správce SOC nebo jako MSSP můžete zajistit, aby se incidenty zpracovávaly v souladu s příslušnými smlouvami SLA/SSP.

Požadavky

Role Microsoft Sentinel Respondér se vyžaduje k vytváření pravidel automatizace a k zobrazení a úpravám incidentů, z nichž oba jsou nezbytné k přidávání, zobrazení a úpravám úkolů.

K vytváření a úpravám playbooků se vyžaduje role Přispěvatel Logic Apps .

Scénáře

Analytik

Sledování úkolů při zpracování incidentu

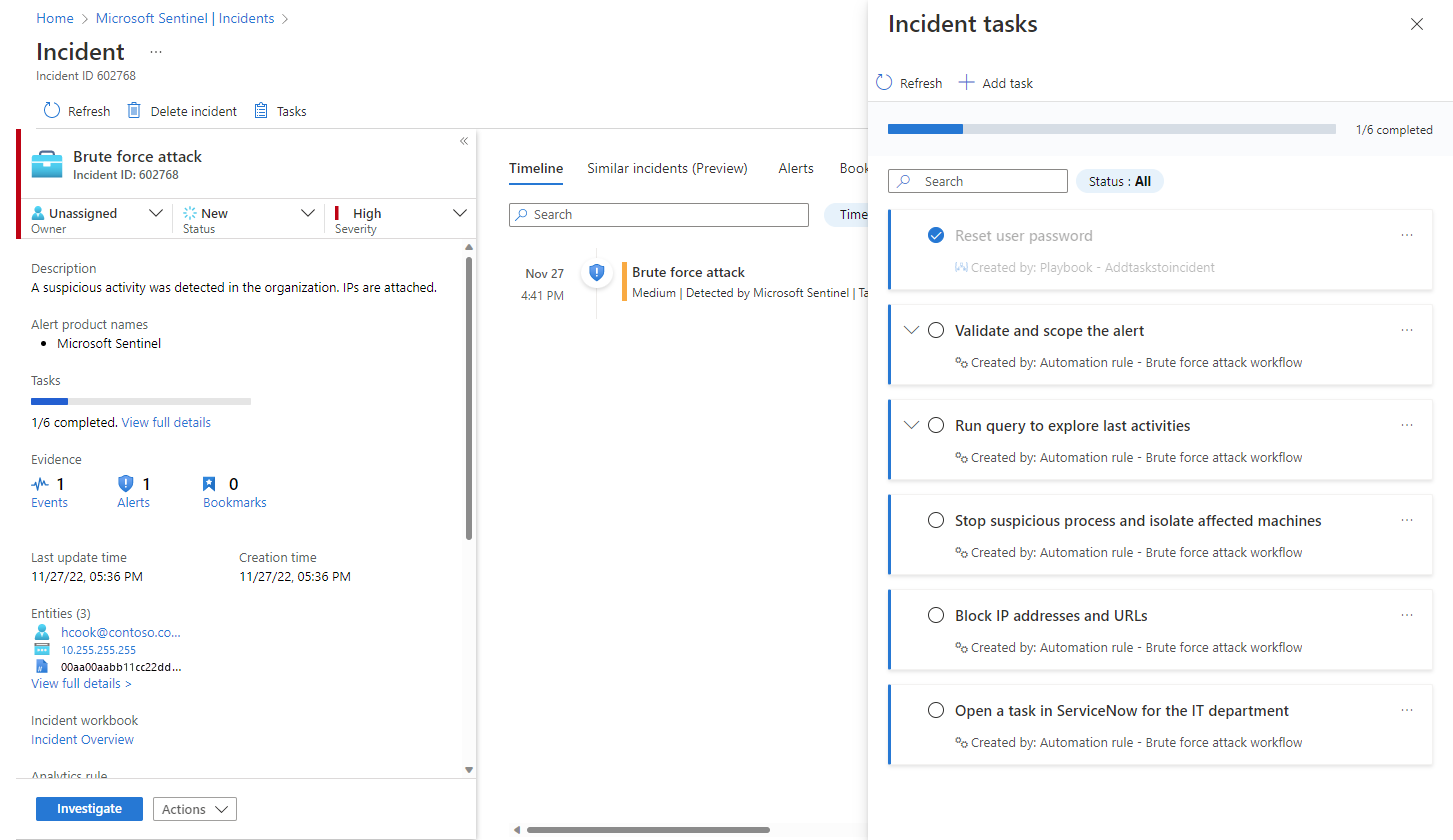

Když vyberete incident a zobrazíte úplné podrobnosti, na stránce s podrobnostmi incidentu uvidíte na pravém panelu všechny úkoly, které byly do incidentu přidány, ať už ručně nebo podle pravidel automatizace.

Rozbalením úkolu zobrazíte jeho úplný popis, včetně uživatele, pravidla automatizace nebo playbooku, který ho vytvořil.

Úkol můžete označit jako dokončený tak, že vyberete jeho zakroužkující zaškrtávací políčko.

Přidání úkolů k incidentu na místě

Do otevřeného incidentu, na kterém pracujete, můžete přidat úkoly, abyste si buď připomněli akce, které jste zjistili, že je potřeba provést, nebo zaznamenat akce, které jste provedli z vlastní iniciativy a které se nezobrazují v seznamu úkolů. Úkoly přidané tímto způsobem se budou vztahovat pouze na otevřený incident.

Tvůrce pracovního postupu

Přidání úkolů do incidentů pomocí pravidel automatizace

Pomocí akce Přidat úkol v pravidlech automatizace automaticky opatřujte všechny incidenty kontrolním seznamem úkolů pro vaše analytiky. Nastavte v pravidlu automatizace podmínku Název analytického pravidla a určete rozsah:

Použijte pravidlo automatizace na všechna analytická pravidla , abyste definovali standardní sadu úloh, které se mají použít u všech incidentů.

Když pravidlo automatizace použijete na omezenou sadu analytických pravidel, můžete konkrétním incidentům přiřadit konkrétní úkoly podle hrozeb zjištěných analytickým pravidlem nebo pravidly, která tyto incidenty generovala.

Vezměte v úvahu, že pořadí, ve kterém se úkoly zobrazují ve vašem incidentu, je určeno časem vytvoření úkolů. Můžete nastavit pořadí pravidel automatizace tak, aby se pravidla, která přidávají úkoly vyžadované pro všechny incidenty, spouštěla jako první a teprve potom všechna pravidla, která přidávají úkoly vyžadované pro incidenty vygenerované konkrétními analytickými pravidly. Pořadí, ve kterém se akce definují v rámci jednoho pravidla, řídí pořadí, ve kterém se akce objeví v incidentu.

Než vytvoříte nové pravidlo automatizace, podívejte se, na které incidenty se vztahují stávající pravidla a úlohy automatizace.

Pomocí filtru Akce v seznamu Pravidel automatizace můžete zobrazit pouze pravidla, která přidávají úkoly k incidentům, a zjistit, na která analytická pravidla se tato pravidla automatizace vztahují, abyste pochopili, ke kterým incidentům se tyto úkoly přidají.

Přidání úkolů do incidentů pomocí playbooků

Pomocí akce Přidat úkol v playbooku (v konektoru Microsoft Sentinel) můžete automaticky přidat úkol k incidentu, který playbook aktivoval.

Pak pomocí dalších akcí playbooku v příslušných konektorech Logic Apps dokončete obsah úlohy.

Nakonec pomocí akce Označit úkol jako dokončený (opět v konektoru Microsoft Sentinel) automaticky označte úkol jako dokončený.

Jako příklady si představte následující scénáře:

Nechte playbooky přidávat a provádět úkoly: Při vytvoření incidentu se aktivuje playbook, který provede následující akce:

- Přidá do incidentu úlohu pro resetování hesla uživatele.

- Provede úlohu spuštěním volání rozhraní API do systému zřizování uživatelů za účelem resetování hesla uživatele.

- Čeká na odpověď ze systému, pokud jde o úspěch nebo selhání resetování.

- Pokud resetování hesla proběhlo úspěšně, označí playbook úkol, který v incidentu právě vytvořil, jako dokončený.

- Pokud se resetování hesla nepovedla, playbook ho neoznačí jako dokončený a nechá ji na analytiku.

Nechte playbook vyhodnotit, jestli se mají přidat podmíněné úkoly: Při vytvoření incidentu se aktivuje playbook, který požádá o sestavu IP adresy z externího zdroje analýzy hrozeb.

- Pokud je IP adresa škodlivá, playbook přidá určitou úlohu (například Blokovat tuto IP adresu).

- V opačném případě playbook neprobere žádnou další akci.

Chcete přidávat úkoly pomocí pravidel automatizace nebo playbooků?

Jaké aspekty by měly určovat, které z těchto metod by se měly použít k vytvoření úloh incidentů?

- Pravidla automatizace: Používejte, kdykoli je to možné. Slouží pro prosté statické úlohy, které nevyžadují interaktivitu.

- Playbooky: Používají se pro pokročilé případy použití – vytváření úkolů na základě podmínek nebo úkolů s integrovanými automatizovanými akcemi.

Další kroky

- Zjistěte, jak analytici můžou pomocí úloh zpracovávat pracovní postupy incidentů v Microsoft Sentinel.

- Přečtěte si další informace o vyšetřování incidentů v Microsoft Sentinel.

- Naučte se přidávat úkoly do skupin incidentů automaticky pomocí pravidel automatizace nebo playbooků.

- Přečtěte si další informace o pravidlech automatizace a o tom, jak je vytvořit.

- Přečtěte si další informace o playbookech a jejich vytváření.