Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

GitHub Enterprise Cloud je služba, která organizacím pomáhá ukládat a spravovat kód a také sledovat a řídit změny kódu. Spolu s výhodami vytváření a škálování úložišť kódu v cloudu můžou být nejdůležitější prostředky vaší organizace vystavené hrozbám. Mezi vystavené prostředky patří úložiště s potenciálně citlivými informacemi, podrobnosti o spolupráci a partnerství a další. Zabránění odhalení těchto dat vyžaduje nepřetržité monitorování, aby se zabránilo jakýmkoli škodlivým aktérům nebo účastníkům programu Insider bez povědomí o zabezpečení v exfiltraci citlivých informací.

Připojení cloudu GitHub Enterprise k Defender for Cloud Apps vám poskytne lepší přehled o aktivitách uživatelů a detekci hrozeb pro neobvyklé chování.

Pomocí tohoto konektoru aplikace můžete přistupovat k funkcím SaaS Security Posture Management (SSPM) prostřednictvím kontrolních mechanismů zabezpečení, které se projeví ve skóre zabezpečení Microsoftu. Další informace

Hlavní hrozby

- Ohrožené účty a vnitřní hrozby

- Únik dat

- Nedostatečné povědomí o zabezpečení

- Nespravované vlastní zařízení (BYOD)

Jak Defender for Cloud Apps pomáhá chránit vaše prostředí

- Detekce cloudových hrozeb, ohrožených účtů a škodlivých účastníků programu Insider

- Použití záznamu auditu aktivit pro forenzní vyšetřování

Správa stavu zabezpečení SaaS

Pokud chcete zobrazit doporučení k stavu zabezpečení pro GitHub ve skóre zabezpečení Microsoftu, vytvořte konektor rozhraní API na kartě Konektory s oprávněními Vlastník a Podnik . V části Skóre zabezpečení vyberte Doporučené akce a vyfiltrujte produkt = naGitHubu.

Mezi doporučení pro GitHub patří například:

- Povolení vícefaktorového ověřování (MFA)

- Povolení jednotného přihlašování (SSO)

- Zakažte možnost Povolit členům změnit viditelnost úložiště pro tuto organizaci.

- Zakažte možnost členové s oprávněními správce pro úložiště můžou odstraňovat nebo přenášet úložiště.

Pokud konektor už existuje a ještě se vám nezobrazují doporučení GitHubu, aktualizujte připojení odpojením konektoru rozhraní API a jeho opětovným připojením s oprávněními Vlastník a Enterprise .

Další informace najdete tady:

Ochrana GitHubu v reálném čase

Projděte si naše osvědčené postupy pro zabezpečení a spolupráci s hosty.

Připojení cloudu GitHub Enterprise ke Microsoft Defender for Cloud Apps

Tato část obsahuje pokyny pro připojení Microsoft Defender for Cloud Apps ke stávající cloudové organizaci GitHub Enterprise pomocí rozhraní API konektoru aplikací. Toto připojení vám poskytuje přehled o používání cloudu GitHub Enterprise ve vaší organizaci a kontrolu nad ním. Další informace o tom, jak Defender for Cloud Apps chrání GitHub Enterprise Cloud, najdete v tématu Ochrana GitHubu Enterprise.

Pomocí tohoto konektoru aplikace můžete přistupovat k funkcím SaaS Security Posture Management (SSPM) prostřednictvím kontrolních mechanismů zabezpečení, které se projeví ve skóre zabezpečení Microsoftu. Další informace

Požadavky

- Vaše organizace musí mít licenci GitHub Enterprise Cloud.

- Účet GitHubu používaný pro připojení k Defender for Cloud Apps musí mít oprávnění vlastníka pro vaši organizaci.

- Pro možnosti SSPM musí být zadaný účet vlastníkem podnikového účtu.

- Pokud chcete ověřit vlastníky vaší organizace, přejděte na stránku vaší organizace, vyberte Lidé a pak filtrujte podle vlastníka.

Ověření domén GitHubu

Ověření domén je volitelné. Doporučujeme, abyste domény ověřili, aby Defender for Cloud Apps mohly odpovídat doménovým e-mailům členů vaší organizace na GitHubu s odpovídajícími uživateli Azure Active Directory.

Tyto kroky jsou nezávislé na krocích Konfigurace githubu Enterprise Cloud , a pokud už jsou vaše domény ověřené, můžete je přeskočit.

Upgradujte organizaci na podnikové podmínky služby.

Ověřte domény vaší organizace.

Poznámka

Nezapomeňte ověřit všechny spravované domény uvedené v nastavení Defender for Cloud Apps. Spravované domény jsou uvedené na portálu Microsoft Defender v části Nastavení>Cloud Apps>Podrobnosti o>systému> OrganizaceSpravované domény.

Konfigurace GitHub Enterprise Cloudu

Zkopírujte přihlašovací jméno vaší organizace. Budete ho potřebovat později.

Poznámka

Stránka bude mít adresu URL, například

https://github.com/<your-organization>. Pokud jehttps://github.com/sample-organizationnapříklad stránka vaší organizace , přihlašovací jméno organizace je sample-organization.Vytvořte aplikaci OAuth pro Defender for Cloud Apps pro připojení vaší organizace Na GitHubu.

Vyplňte podrobnosti o registraci nové aplikace OAuth a pak vyberte Zaregistrovat aplikaci.

- Do pole Název aplikace zadejte název aplikace.

- Do pole Adresa URL domovské stránky zadejte adresu URL domovské stránky aplikace.

- Do pole Adresa URL zpětného volání autorizace zadejte následující hodnotu:

https://portal.cloudappsecurity.com/api/oauth/connect.

Poznámka

Pro zákazníky GCC pro státní správu USA zadejte následující hodnotu:

https://portal.cloudappsecuritygov.com/api/oauth/connectPro zákazníky us Government GCC High zadejte následující hodnotu:

https://portal.cloudappsecurity.us/api/oauth/connectAplikace vlastněné organizací mají přístup k aplikacím organizace. Další informace najdete v tématu o omezeních přístupu k aplikacím OAuth.

Vyberte aplikaci OAuth, kterou jste vytvořili, a zkopírujte ID klienta a tajný klíč klienta.

Konfigurace Defender for Cloud Apps

Na portálu Microsoft Defender vyberte Nastavení. Pak zvolte Cloud Apps. V části Připojené aplikace vyberte Konektory aplikací.

Na stránce Konektory aplikací vyberte +Připojit aplikaci a potom GitHub.

V dalším okně dejte spojnici popisný název a pak vyberte Další.

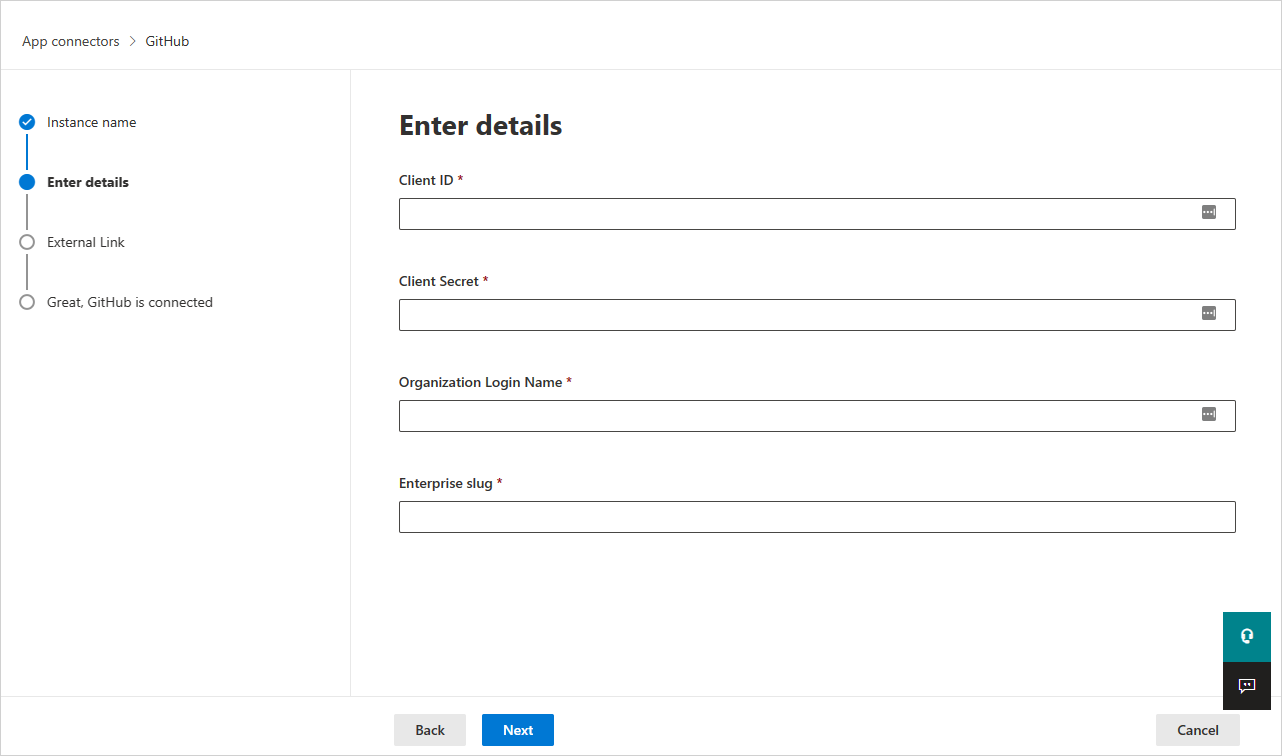

V okně Zadejte podrobnosti vyplňte ID klienta, tajný klíč klienta a přihlašovací jméno organizace , které jste si poznamenali dříve.

Podnikový slug, označovaný také jako název organizace, je potřebný pro podporu funkcí SSPM. Vyhledání sluga Enterprise:

- Vyberte profilový obrázek GitHubu –>vaše podniky.

- Vyberte svůj podnikový účet a zvolte účet, ke kterému se chcete připojit Microsoft Defender for Cloud Apps.

- Ověřte, že adresa URL obsahuje podnikový slug. Například

https://github.com/enterprises/testEnterprise - Zadejte jenom podnikovou adresu, ne celou adresu URL. V tomto příkladu je podnikovým slugem testEnterprise .

Vyberte Připojit GitHub.

V případě potřeby zadejte přihlašovací údaje správce GitHubu, aby Defender for Cloud Apps přístup k instanci gitHub Enterprise Cloud vašeho týmu.

Požádejte o přístup organizace a autorizujte aplikaci, aby Defender for Cloud Apps přístup k vaší organizaci Na GitHubu. Defender for Cloud Apps vyžaduje následující obory OAuth:

- admin:org – vyžaduje se pro synchronizaci protokolu auditu vaší organizace.

- read:user and user:email – vyžaduje se pro synchronizaci členů vaší organizace.

- repo:status – vyžaduje se pro synchronizaci událostí souvisejících s úložištěm v protokolu auditování.

- read:enterprise – povinné pro funkce SSPM. Zadaný uživatel musí být vlastníkem podnikového účtu.

Další informace o oborech OAuth najdete v tématu Principy oborů pro aplikace OAuth.

Zpět v konzole Defender for Cloud Apps by se měla zobrazit zpráva, že se GitHub úspěšně připojil.

Ve spolupráci s vlastníkem organizace GitHubu udělte organizaci přístup k aplikaci OAuth vytvořené v nastavení přístupu třetích stran GitHubu. Další informace najdete v dokumentaci ke GitHubu.

Vlastník organizace najde žádost z aplikace OAuth až po připojení GitHubu k Defender for Cloud Apps.

Na portálu Microsoft Defender vyberte Nastavení. Pak zvolte Cloud Apps. V části Připojené aplikace vyberte Konektory aplikací. Ujistěte se, že je stav připojeného konektoru aplikace Připojeno.

Po připojení ke službě GitHub Enterprise Cloud budete dostávat události po dobu 7 dnů před připojením.

Další kroky

Pokud máte nějaké problémy s připojením aplikace, přečtěte si téma Řešení potíží s konektory aplikací.