Konfigurace nastavení role prostředku Azure ve službě Privileged Identity Management

V privileged Identity Management (PIM) v Microsoft Entra ID, který je součástí Microsoft Entra, nastavení role definují vlastnosti přiřazení role. Mezi tyto vlastnosti patří vícefaktorové požadavky na ověřování a schválení pro aktivaci, maximální dobu trvání přiřazení a nastavení oznámení. V tomto článku se dozvíte, jak nakonfigurovat nastavení role a nastavit pracovní postup schválení tak, aby určil, kdo může schválit nebo odepřít žádosti o zvýšení oprávnění.

Ke správě nastavení role PIM pro prostředek musíte mít roli Vlastník nebo Správce uživatelských přístupů. Nastavení role jsou definována pro každou roli a prostředek. Všechna přiřazení pro stejnou roli se řídí stejným nastavením role. Nastavení role jedné role jsou nezávislá na nastavení role jiné role. Nastavení role jednoho prostředku jsou nezávislá na nastavení role jiného prostředku. Nastavení rolí nakonfigurovaná na vyšší úrovni, například předplatné, se například nedědí na nižší úrovni, například na skupině prostředků.

Nastavení role PIM se také označuje jako zásady PIM.

Otevření nastavení role

Otevření nastavení pro roli prostředku Azure:

Přihlaste se do Centra pro správu Microsoft Entra.

Přejděte k prostředkům Azure Pro správu identit v zásadách správného řízení>identit>. Na této stránce můžete vybrat typ prostředku, který chcete spravovat. Začněte v rozevíracím seznamu Skupiny pro správu nebo v rozevíracím seznamu Předplatná a podle potřeby vyberte skupiny prostředků nebo prostředky .

Vyberte prostředek, pro který potřebujete nakonfigurovat nastavení role PIM.

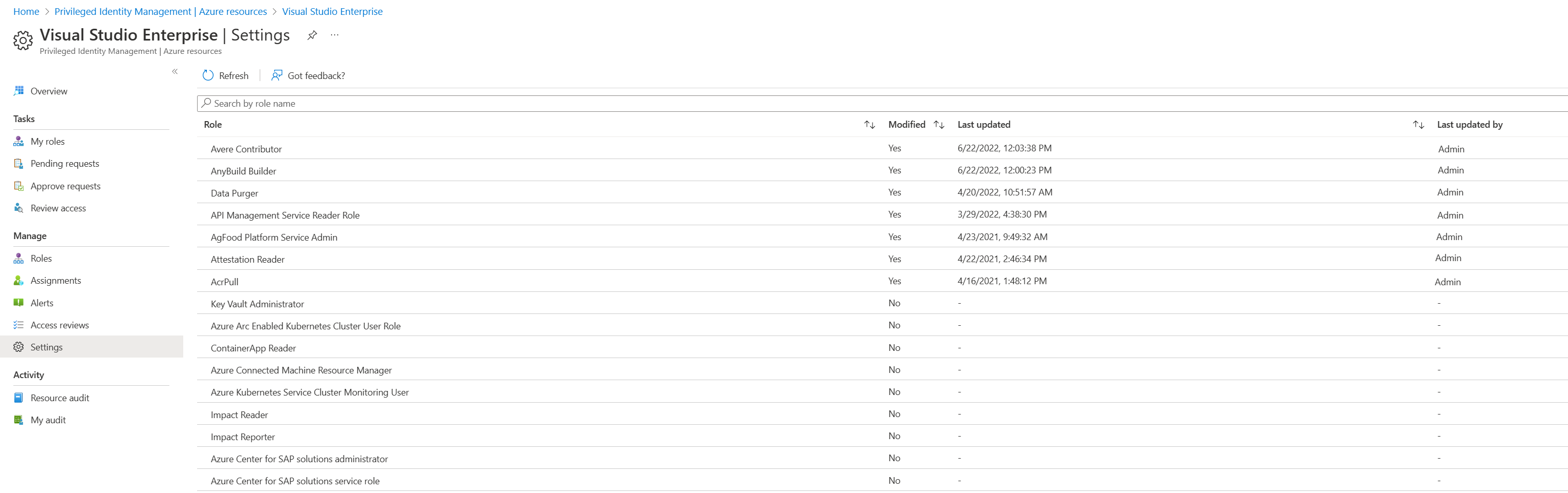

Vyberte Nastavení. Zobrazí seznam zásad PIM pro vybraný prostředek.

Vyberte roli nebo zásadu, kterou chcete nakonfigurovat.

Chcete-li aktualizovat nastavení role, vyberte Upravit .

Vyberte Aktualizovat.

Nastavení role

Tato část popisuje možnosti nastavení rolí.

Maximální doba trvání aktivace

Pomocí posuvníku Maximální doba trvání aktivace nastavte maximální dobu v hodinách, po které žádost o aktivaci přiřazení role zůstane aktivní, než vyprší její platnost. Tato hodnota může být od 1 do 24 hodin.

Při aktivaci vyžadovat vícefaktorové ověřování

Před aktivací můžete vyžadovat, aby uživatelé, kteří mají nárok na roli, prokázali, kdo jsou, pomocí funkce vícefaktorového ověřování v Microsoft Entra ID. Vícefaktorové ověřování pomáhá chránit přístup k datům a aplikacím. Poskytuje další vrstvu zabezpečení pomocí druhé formy ověřování.

Uživatelé nemusí být vyzváni k vícefaktorové ověřování, pokud se ověřili pomocí silných přihlašovacích údajů nebo zadali vícefaktorové ověřování dříve v této relaci.

Pokud je vaším cílem zajistit, aby uživatelé při aktivaci museli poskytovat ověřování, můžete použít při aktivaci, vyžadovat kontext ověřování podmíněného přístupu Microsoft Entra společně se silnými možnostmi ověřování. Tyto možnosti vyžadují, aby se uživatelé během aktivace ověřili pomocí metod, které se liší od těch, které použili k přihlášení k počítači.

Pokud se například uživatelé přihlašují k počítači pomocí Windows Hello pro firmy, můžete použít při aktivaci, vyžadovat kontext ověřování podmíněného přístupu a silné stránky ověřování Microsoft Entra, aby uživatelé při aktivaci role museli provádět bez hesla přihlášení pomocí aplikace Microsoft Authenticator.

Jakmile uživatel jednou v tomto příkladu poskytne přihlášení pomocí aplikace Microsoft Authenticator bez hesla, může v této relaci provést další aktivaci bez dalšího ověření. Přihlášení bez hesla pomocí microsoft Authenticatoru už je součástí jeho tokenu.

Pro všechny uživatele doporučujeme povolit funkci vícefaktorového ověřování PRO ID Microsoft Entra. Další informace naleznete v tématu Plánování nasazení vícefaktorového ověřování Microsoft Entra.

Při aktivaci vyžadovat kontext ověřování podmíněného přístupu Microsoft Entra

Můžete vyžadovat, aby uživatelé, kteří mají nárok na roli, splnili požadavky zásad podmíněného přístupu. Můžete například vyžadovat, aby uživatelé používali konkrétní metodu ověřování vynucenou prostřednictvím silných stránek ověřování, zvýšili úroveň role ze zařízení kompatibilního s Intune a dodržovali podmínky použití.

Pokud chcete tento požadavek vynutit, vytvoříte kontext ověřování podmíněného přístupu.

Nakonfigurujte zásady podmíněného přístupu, které by vynucovaly požadavky pro tento kontext ověřování.

Nakonfigurujte kontext ověřování v nastavení PIM pro roli.

Pokud nastavení PIM má při aktivaci nakonfigurovaný kontext ověřování podmíněného přístupu Microsoft Entra, zásady podmíněného přístupu definují podmínky, které musí uživatel splnit, aby splňoval požadavky na přístup.

To znamená, že objekty zabezpečení s oprávněními ke správě zásad podmíněného přístupu, jako jsou správci podmíněného přístupu nebo správci zabezpečení, můžou měnit požadavky, odebírat je nebo blokovat aktivaci role oprávněným uživatelům. Objekty zabezpečení, které můžou spravovat zásady podmíněného přístupu, by se měly považovat za vysoce privilegované a chráněné odpovídajícím způsobem.

Doporučujeme vytvořit a povolit zásady podmíněného přístupu pro kontext ověřování před nakonfigurováním kontextu ověřování v nastavení PIM. Jako mechanismus ochrany záloh platí, že pokud v tenantovi nejsou žádné zásady podmíněného přístupu, které cílí kontext ověřování nakonfigurovaný v nastavení PIM, při aktivaci role PIM se funkce vícefaktorového ověřování v Microsoft Entra ID vyžaduje jako při aktivaci nastavení vícefaktorového ověřování .

Tento mechanismus ochrany před zálohováním je navržený tak, aby se chránil výhradně před scénářem, kdy se nastavení PIM aktualizovalo před vytvořením zásad podmíněného přístupu kvůli chybě konfigurace. Tento mechanismus ochrany zálohování se neaktivuje, pokud jsou zásady podmíněného přístupu vypnuté, jsou v režimu jen pro sestavy nebo mají oprávněného uživatele vyloučeného ze zásad.

Při aktivaci vyžaduje nastavení kontextu ověřování podmíněného přístupu Microsoft Entra definuje požadavky na kontext ověřování, které musí uživatelé splnit při aktivaci role. Po aktivaci role nebudou uživatelé k používání oprávnění používat jinou relaci procházení, zařízení nebo umístění.

Uživatelé například můžou k aktivaci role použít zařízení kompatibilní s Intune. Po aktivaci role se pak můžou přihlásit ke stejnému uživatelskému účtu z jiného zařízení, které nedodržuje předpisy Intune, a použít dříve aktivovanou roli.

Pokud chcete této situaci zabránit, můžete nastavit obor zásad podmíněného přístupu a vynutit tak určité požadavky přímo oprávněným uživatelům. Můžete například vyžadovat, aby uživatelé, kteří mají nárok na určité role, vždy používali zařízení kompatibilní s Intune.

Další informace o kontextu ověřování podmíněného přístupu najdete v tématu Podmíněný přístup: Cloudové aplikace, akce a kontext ověřování.

Při aktivaci vyžadovat odůvodnění

Při aktivaci oprávněného přiřazení můžete vyžadovat, aby uživatelé zadali obchodní odůvodnění.

Vyžadování informací o lístku při aktivaci

Při aktivaci oprávněného přiřazení můžete vyžadovat, aby uživatelé zadali číslo lístku podpory. Tato možnost je pole pouze s informacemi. Korelace s informacemi v jakémkoli systému lístků se nevynucuje.

Vyžadovat schválení k aktivaci

Pro aktivaci oprávněného přiřazení můžete vyžadovat schválení. Schvalovatel nemusí mít žádné role. Pokud použijete tuto možnost, musíte vybrat alespoň jednoho schvalovatele. Doporučujeme vybrat aspoň dva schvalovatele. Neexistují žádní výchozí schvalovatelé.

Další informace o schválení najdete v tématu Schválení nebo zamítnutí žádostí o role Microsoft Entra ve službě Privileged Identity Management.

Doba trvání přiřazení

Při konfiguraci nastavení pro roli si můžete vybrat ze dvou možností doby trvání přiřazení pro každý typ přiřazení: způsobilé a aktivní. Tyto možnosti se stanou výchozí maximální dobou trvání, když je uživatel přiřazen k roli ve službě Privileged Identity Management.

Můžete zvolit jednu z těchto opravňujících možností trvání přiřazení.

| Nastavení | Popis |

|---|---|

| Povolit trvalé oprávněné přiřazení | Správci prostředků můžou přiřadit trvalá oprávněná přiřazení. |

| Platnost oprávněného přiřazení vyprší po | Správci prostředků můžou vyžadovat, aby všechna oprávněná přiřazení měla zadané počáteční a koncové datum. |

Můžete také zvolit jednu z těchto možností doby trvání aktivního přiřazení.

| Nastavení | Popis |

|---|---|

| Povolit trvalé aktivní přiřazení | Správci prostředků můžou přiřadit trvalá aktivní přiřazení. |

| Vypršení platnosti aktivního přiřazení po | Správci prostředků mohou vyžadovat, aby všechna aktivní přiřazení měla zadané počáteční a koncové datum. |

Všechna přiřazení se zadaným koncovým datem můžou obnovit globální správci a správci privilegovaných rolí. Uživatelé také můžou iniciovat samoobslužné žádosti o prodloužení nebo obnovení přiřazení rolí.

Vyžadovat vícefaktorové ověřování při aktivním přiřazení

Můžete vyžadovat, aby správce při vytváření aktivního přiřazení (na rozdíl od oprávněného) při vytváření vícefaktorového ověřování poskytoval vícefaktorové ověřování. Privileged Identity Management nemůže vynutit vícefaktorové ověřování, když uživatel použije přiřazení role, protože už je v roli aktivní od okamžiku, kdy je přiřazený.

Správce nemusí být vyzván k vícefaktorové ověřování, pokud se ověřil pomocí silných přihlašovacích údajů nebo zadal vícefaktorové ověřování dříve v této relaci.

Vyžadovat odůvodnění aktivního přiřazení

Při vytváření aktivního přiřazení (na rozdíl od oprávněného) můžete vyžadovat, aby uživatelé zadali obchodní odůvodnění.

Na kartě Oznámení na stránce Nastavení role umožňuje Privileged Identity Management podrobnou kontrolu nad tím, kdo přijímá oznámení a která oznámení obdrží.

- Vypnutí e-mailu: Konkrétní e-maily můžete vypnout zrušením zaškrtnutí výchozího políčka příjemce a odstraněním všech ostatních příjemců.

- Omezit e-maily na zadané e-mailové adresy: E-maily odeslané výchozím příjemcům můžete vypnout zrušením zaškrtnutí políčka výchozího příjemce. Pak můžete jako příjemce přidat další e-mailové adresy. Pokud chcete přidat více než jednu e-mailovou adresu, oddělte je středníkem (;).

- Odesílat e-maily výchozím příjemcům i dalším příjemcům: E-maily můžete posílat jak výchozímu příjemci, tak jinému příjemci. Zaškrtněte políčko výchozího příjemce a přidejte e-mailové adresy pro ostatní příjemce.

- Jenom kritické e-maily: U každého typu e-mailu můžete zaškrtnutím políčka přijímat jenom kritické e-maily. Privileged Identity Management dál odesílá e-maily určeným příjemcům jenom v případech, kdy e-mail vyžaduje okamžitou akci. Například e-maily, které uživatele vyzve k rozšíření přiřazení role, se neaktivují. Aktivují se e-maily, které vyžadují, aby správci schválili žádost o rozšíření.

Poznámka:

Jedna událost v Privileged Identity Management může generovat e-mailová oznámení více příjemcům – přiřaďte je, schvalovatelé nebo správci. Maximální počet oznámení odeslaných za jednu událost je 1 000. Pokud počet příjemců překročí 1 000 – obdrží e-mailové oznámení jenom prvních 1 000 příjemců. Nezabráníte tomu, aby jiní přiřazení, správci ani schvalovatelé používali svá oprávnění v Microsoft Entra ID a Privileged Identity Management.