Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

V tomto článku se dozvíte, jak vytvořit aplikaci Microsoft Entra a instanční objekt, který se dá použít s řízením přístupu na základě role (RBAC). Když zaregistrujete novou aplikaci v Microsoft Entra ID, instanční objekt se automaticky vytvoří pro registraci aplikace. Instanční objekt je identita aplikace v tenantovi Microsoft Entra. Přístup k prostředkům je omezený rolemi přiřazenými k instančnímu objektu, abyste měli kontrolu nad tím, ke kterým prostředkům je možné přistupovat, a na jaké úrovni. Z bezpečnostních důvodů se vždy doporučuje používat instanční objekty s automatizovanými nástroji, místo aby se mohli přihlásit pomocí identity uživatele.

Tento příklad platí pro obchodní aplikace používané v jedné organizaci. K vytvoření aplikačního objektu můžete použít Azure PowerShell nebo Azure CLI také.

Důležité

Místo vytváření instančního objektu zvažte použití spravovaných identit pro prostředky Azure pro vaši identitu aplikace. Pokud váš kód běží ve službě, která podporuje spravované identity a přistupuje k prostředkům, které podporují ověřování Microsoft Entra, jsou spravované identity pro vás lepší volbou. Další informace o spravovanýchidentitch

Další informace o vztahu mezi registrací aplikace, objekty aplikací a servisními jednotkami získáte, když si přečtete Objekty aplikací a servisní jednotky v Microsoft Entra ID.

Požadavky

Pokud chcete zaregistrovat aplikaci v tenantovi Microsoft Entra, potřebujete:

- Uživatelský účet Microsoft Entra. Pokud ho ještě nemáte, můžete si zdarma vytvořit účet.

- Dostatečná oprávnění k registraci aplikace v tenantovi Microsoft Entra a přiřazení k aplikaci roli ve vašem předplatném Azure. K dokončení těchto úkolů budete potřebovat

Application.ReadWrite.Alloprávnění.

Registrace aplikace pomocí Microsoft Entra ID a vytvoření instančního objektu

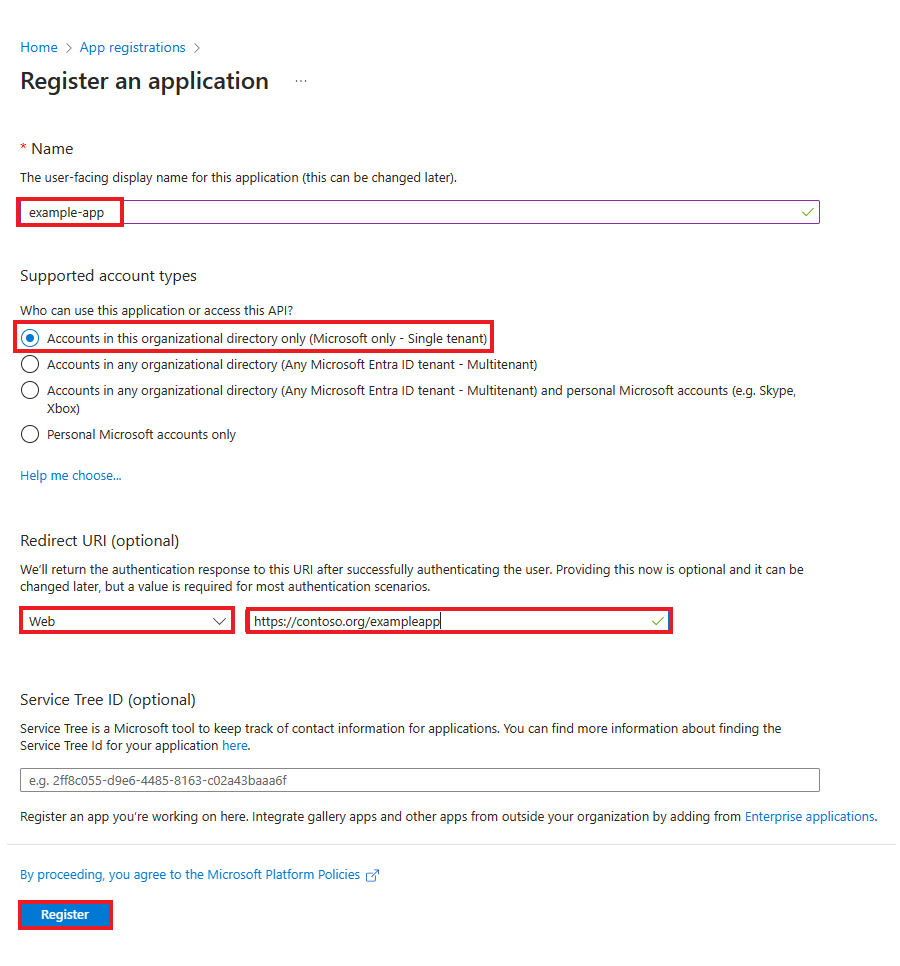

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce cloudových aplikací.

Přejděte naRegistrace aplikace> a pak vyberte Nová registrace.

Pojmenujte aplikaci, například example-app jako ukázkovou aplikaci.

V části Podporované typy účtů vyberte Pouze účty v tomto organizačním adresáři.

V části Identifikátor URI přesměrování vyberte Web pro typ aplikace, kterou chcete vytvořit. Zadejte identifikátor URI, do kterého se odesílá přístupový token.

Vyberte Zaregistrovat.

Přiřazení role k aplikaci

Pokud chcete získat přístup k prostředkům ve vašem předplatném, musíte aplikaci přiřadit roli. To je potřeba provést prostřednictvím webu Azure Portal. Rozhodněte se, která role nabízí správná oprávnění pro aplikaci. Informace o dostupných rolích najdete v tématu Předdefinované role Azure.

Obor můžete nastavit na úrovni předplatného, skupiny prostředků nebo prostředku. Oprávnění se dědí do nižších úrovní oboru.

Přihlaste se k webu Azure Portal.

Na panelu hledání v horní části obrazovky vyhledejte a vyberte Předplatná.

V novém okně vyberte předplatné, které chcete upravit. Pokud nevidíte předplatné, které hledáte, vyberte globální filtr předplatných. Ujistěte se, že je pro tenanta vybrané požadované předplatné.

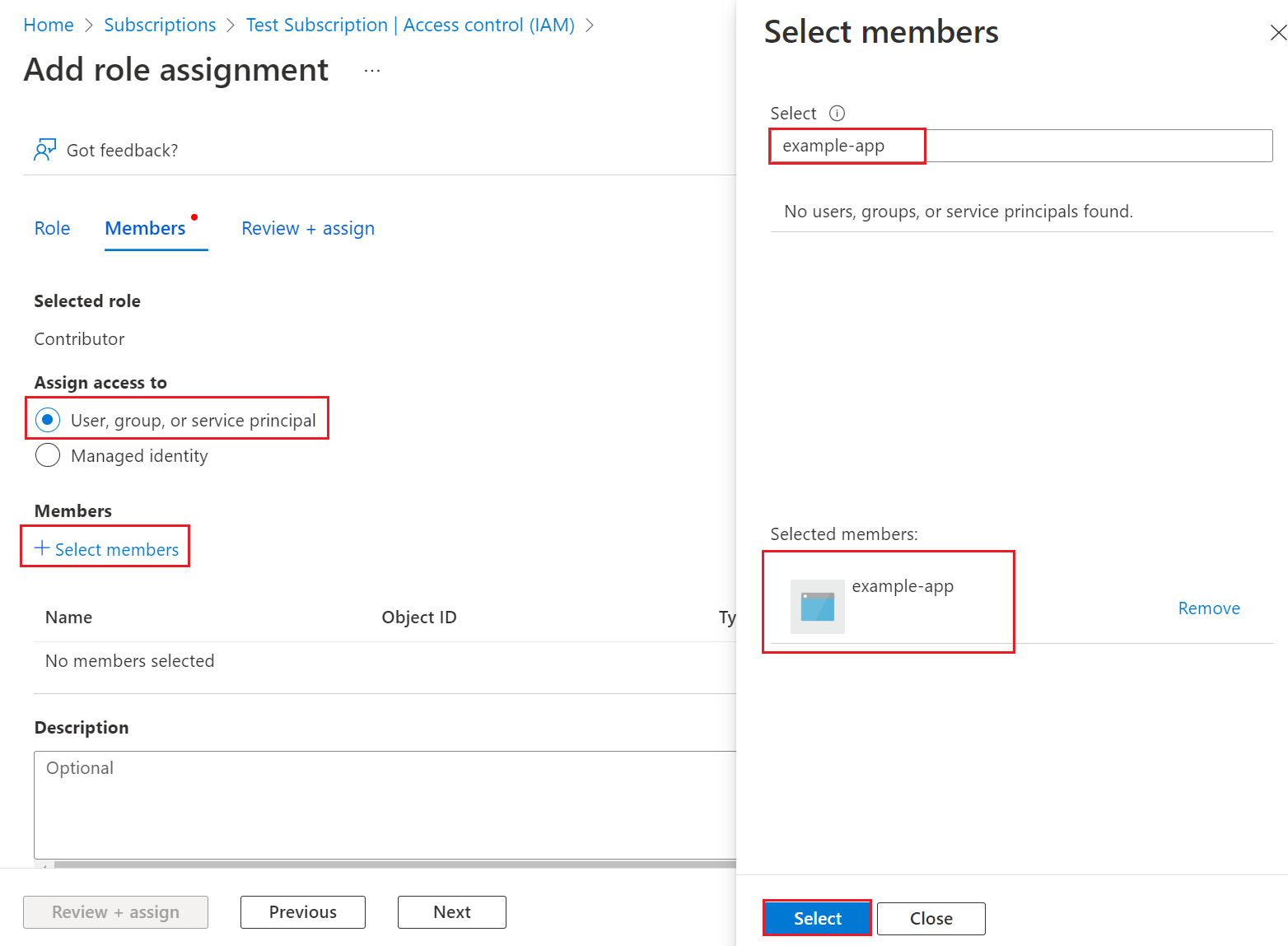

V levém podokně vyberte Řízení přístupu (IAM).

Vyberte Přidat a pak vyberte Přidat přiřazení role.

Na kartě Role vyberte roli, kterou chcete přiřadit k aplikaci v seznamu, a pak vyberte Další.

Na kartě Členové vyberte možnost Přiřadit přístup uživateli, skupině nebo instančnímu objektu.

Vyberte členy. Ve výchozím nastavení se aplikace Microsoft Entra nezobrazují v dostupných možnostech. Pokud chcete aplikaci najít, vyhledejte ji podle názvu.

Vyberte tlačítko Vybrat a pak vyberte Zkontrolovat a přiřadit.

Instanční objekt je nastavený. Můžete ho začít používat ke spouštění skriptů nebo aplikací. Pokud chcete spravovat instanční objekt (oprávnění, oprávnění udělená uživatelem, zjistit, kteří uživatelé odsouhlasili, zkontrolovat oprávnění, zobrazit přihlašovací informace a další informace), přejděte do podnikových aplikací.

V další části se dozvíte, jak získat hodnoty potřebné při programovém přihlášení.

Přihlášení k aplikaci

Při programovém přihlášení předáte ID adresáře (tenanta) a ID aplikace (klienta) v žádosti o ověření. Potřebujete také certifikát nebo ověřovací klíč. Získání ID adresáře a ID aplikace:

- Otevřete domovskou stránku Centra pro správu Microsoft Entra.

- Přejděte kregistracím aplikace> a pak vyberte svou aplikaci.

- Na stránce přehledu aplikace zkopírujte hodnotu ID adresáře (tenanta) a uložte ji do kódu aplikace.

- Zkopírujte hodnotu ID aplikace (klienta) a uložte ji do kódu aplikace.

Nastavení ověřování

Pro instanční objekty jsou k dispozici dva typy ověřování: ověřování pomocí hesla (tajný klíč aplikace) a ověřování pomocí certifikátů. Doporučujeme použít důvěryhodný certifikát vydaný certifikační autoritou, ale můžete také vytvořit tajný klíč aplikace nebo vytvořit certifikát podepsaný svým držitelem pro testování.

Možnost 1 (doporučeno): Nahrání důvěryhodného certifikátu vydaného certifikační autoritou

Nahrání souboru certifikátu:

- Přejděte kregistracím aplikace> a pak vyberte svou aplikaci.

- Vyberte Certifikáty a tajné kódy.

- Vyberte Certifikáty, pak vyberte Nahrát certifikát a pak vyberte soubor certifikátu, který chcete nahrát.

- Vyberte Přidat. Po nahrání certifikátu se zobrazí kryptografický otisk, počáteční datum a hodnoty vypršení platnosti.

Po registraci certifikátu ve vaší aplikaci na portálu pro registraci aplikací povolte použití certifikátu důvěrný kód klientské aplikace .

Možnost 2: Testování pouze: Vytvoření a nahrání certifikátu podepsaného svým držitelem

Volitelně můžete vytvořit certifikát podepsaný svým držitelem jenom pro účely testování. Pokud chcete vytvořit certifikát podepsaný svým držitelem, otevřete Windows PowerShell a spusťte New-SelfSignedCertificate s následujícími parametry a vytvořte certifikát v úložišti uživatelských certifikátů v počítači:

$cert=New-SelfSignedCertificate -Subject "CN=DaemonConsoleCert" -CertStoreLocation "Cert:\CurrentUser\My" -KeyExportPolicy Exportable -KeySpec Signature

Exportujte tento certifikát do souboru pomocí modulu snap-in Správa uživatelského certifikátu konzoly MMC, který je přístupný z Ovládacích panelů Systému Windows.

- V nabídce Start vyberte Spustit a pak zadejte certmgr.msc. Zobrazí se nástroj Správce certifikátů pro aktuálního uživatele.

- Pokud chcete zobrazit certifikáty, rozbalte v části Certifikáty – Aktuální uživatel v levém podokně položku Osobní adresář.

- Klikněte pravým tlačítkem na certifikát, který jste vytvořili, a vyberte Všechny úkoly –> Export.

- Postupujte podle průvodce exportem certifikátu.

Nahrání certifikátu:

- Přejděte kregistracím aplikace> a pak vyberte svou aplikaci.

- Vyberte Certifikáty a tajné kódy.

- Vyberte Certifikáty, pak vyberte Nahrát certifikát a pak vyberte certifikát (existující certifikát nebo certifikát podepsaný svým držitelem, který jste exportovali).

- Vyberte Přidat.

Po registraci certifikátu ve vaší aplikaci na portálu pro registraci aplikací povolte použití certifikátu důvěrný kód klientské aplikace .

Možnost 3: Vytvoření nového tajného klíče klienta

Pokud se rozhodnete certifikát nepoužívat, můžete vytvořit nový tajný klíč klienta.

- Přejděte kregistracím aplikace> a pak vyberte svou aplikaci.

- Vyberte Certifikáty a tajné kódy.

- Vyberte Tajné kódy klienta a pak vyberte Nový tajný klíč klienta.

- Zadejte popis tajného kódu a jeho dobu platnosti.

- Vyberte Přidat.

Po uložení tajného klíče klienta se zobrazí hodnota tajného klíče klienta. Zobrazí se jenom jednou, takže zkopírujte tuto hodnotu a uložte ji tam, kde ji vaše aplikace může načíst, obvykle tam, kde vaše aplikace uchovává hodnoty jako clientId, nebo authority ve zdrojovém kódu. Zadáte hodnotu tajného kódu spolu s ID klienta aplikace pro přihlášení jako aplikaci.

Konfigurace zásad přístupu u prostředků

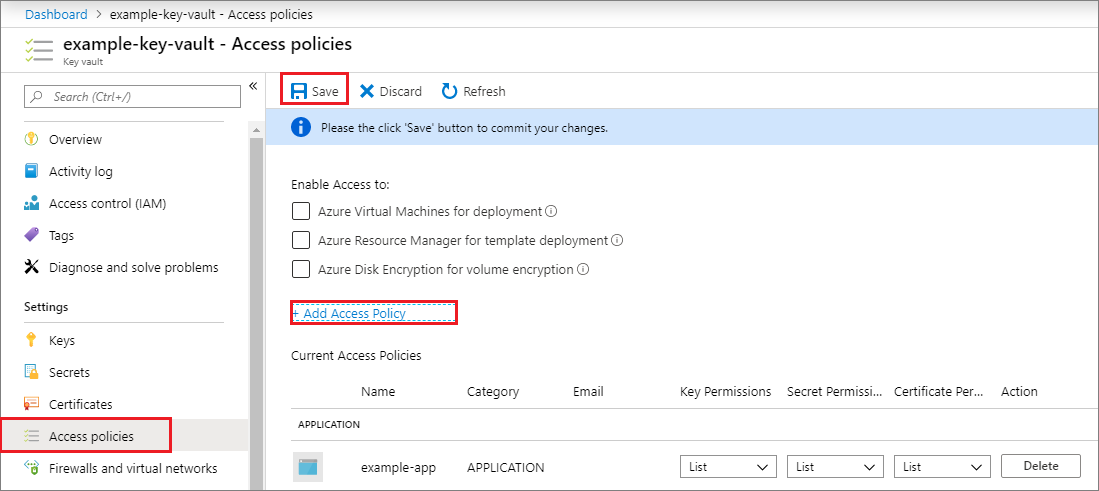

Možná budete muset nakonfigurovat další oprávnění k prostředkům, ke kterým vaše aplikace potřebuje přístup. Musíte například aktualizovat zásady přístupu trezoru klíčů , aby aplikace získala přístup ke klíčům, tajným klíčům nebo certifikátům.

Konfigurace zásad přístupu:

Přihlaste se k webu Azure Portal.

Vyberte trezor klíčů a vyberte Zásady přístupu.

Vyberte Přidat zásadu přístupu a pak vyberte klíč, tajný klíč a oprávnění certifikátu, která chcete aplikaci udělit. Vyberte instanční objekt, který jste vytvořili dříve.

Vyberte Přidat , chcete-li přidat zásady přístupu, a pak vyberte Uložit.

Související obsah

- Naučte se používat Azure PowerShell nebo Azure CLI k vytvoření služby principal.

- Další informace o zadávání zásad zabezpečení najdete v tématu Řízení přístupu na základě role v Azure (Azure RBAC).

- Seznam dostupných akcí, které se dají udělit nebo zamítnout uživatelům, najdete v tématu Operace poskytovatele prostředků Azure Resource Manageru.

- Informace o práci s registracemi aplikací pomocí Microsoft Graphu najdete v referenčních informacích k rozhraní API aplikací .