Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Tento článek vysvětluje, jak silné stránky ověřování v podmíněném přístupu Microsoft Entra můžou omezit kombinace metod ověřování, které se dají použít k přihlášení a přístupu k prostředku.

Jak fungují úrovně síly ověřování se zásadami pro metody ověřování

Dvě zásady určují, které metody ověřování je možné použít pro přístup k prostředkům. Uživatel, který má v obou zásadách povolenou metodu ověřování, se může přihlásit pomocí této metody.

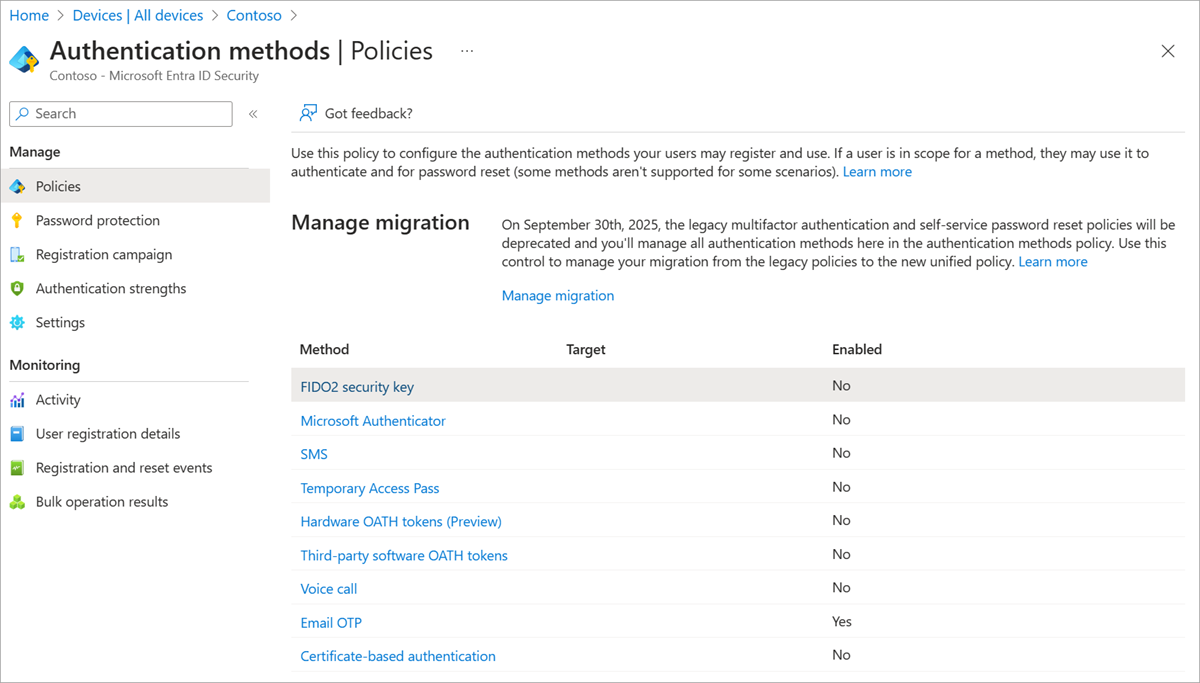

Zabezpečení>Metody ověřování>Zásady jsou modernější způsob správy metod ověřování pro konkrétní uživatele a skupiny. Pro metody můžete zadat uživatele a skupiny. Můžete také nakonfigurovat parametry pro řízení způsobu použití metody.

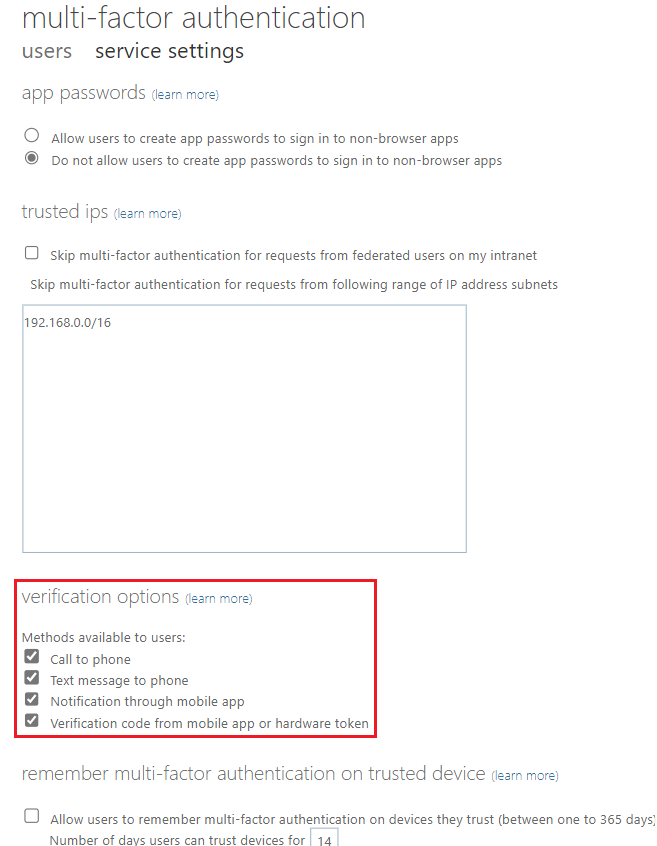

Bezpečnost>Vícefaktorové ověřování>Další cloudová nastavení vícefaktorového ověřování je starší způsob řízení metod vícefaktorového ověřování (MFA) pro všechny uživatele v tenantovi.

Uživatelé se můžou zaregistrovat k metodám ověřování, pro které jsou povolené. Správce může také nakonfigurovat zařízení uživatele pomocí metody, jako je ověřování založené na certifikátech.

Jak se při přihlašování vyhodnocuje zásada síly ověřování

Zásady síly ověřování podmíněného přístupu definují, které metody ověřování může uživatel použít. ID Microsoft Entra kontroluje zásady během přihlašování a zjišťuje přístup uživatele k prostředku.

Správce například konfiguruje zásady podmíněného přístupu s vlastní silou ověřování, která vyžaduje klíč (klíč zabezpečení FIDO2) nebo kombinaci hesla a textové zprávy. Uživatel přistupuje k prostředku, který tato zásada pomáhá chránit.

Při přihlašování zkontroluje Microsoft Entra ID všechna nastavení a určí, které metody jsou povolené, které metody jsou registrované a které metody zásady podmíněného přístupu vyžadují. V případě úspěšného přihlášení musí být metoda povolená, musí být zaregistrována uživatelem (před žádostí o přístup nebo jako součást žádosti o přístup) a musí splňovat sílu ověřování.

Jak se vyhodnocují zásady pro různé úrovně síly ověřování

Obecně platí, že pokud pro přihlášení platí více zásad podmíněného přístupu, musí uživatel splňovat všechny podmínky ze všech zásad. Pokud se na přihlášení vztahuje více zásad síly ověřování podmíněného přístupu, musí uživatel splnit všechny podmínky síly ověřování.

Pokud například dvě zásady síly ověřování vyžadují klíč (FIDO2), může uživatel k splnění obou zásad použít klíč zabezpečení FIDO2. Pokud tyto dvě zásady síly ověřování mají různé sady metod, musí uživatel k splnění obou zásad použít více metod.

Jak se vyhodnocují různé zásady ověřování pro registraci bezpečnostních informací

V případě režimu přerušení při registraci bezpečnostních údajů se vyhodnocení ověřování zpracovává jinak. Úrovně ověřování, které cílí na uživatelskou akci registrace bezpečnostních údajů, jsou upřednostňovány před jinými zásadami úrovní ověřování, které cílí na všechny prostředky (dříve všechny cloudové aplikace). Všechny ostatní kontroly udělení přístupu (například Vyžadovat, aby zařízení bylo označeno jako vyhovující) z jiných zásad podmíněného přístupu, které jsou platné pro přihlášení, platí obvyklým způsobem.

Předpokládejme například, že organizace chce vyžadovat, aby se uživatelé vždy přihlásili pomocí metody MFA a ze vyhovujícího zařízení. Organizace chce také umožnit novým zaměstnancům registraci těchto metod vícefaktorového ověřování pomocí dočasného přístupového passu (TAP). Uživatelé nemůžou používat TAP u žádného jiného prostředku. K dosažení tohoto cíle může správce provést následující kroky:

- Vytvořte vlastní úroveň ověřování s názvem Bootstrap a obnovení, která zahrnuje TAP ověřovací kombinaci. Může obsahovat také některou z metod vícefaktorového ověřování.

- Vytvořte vlastní úroveň síly ověřování s názvem MFA pro přihlášení, která zahrnuje všechny povolené metody vícefaktorového ověřování bez dočasného přístupového hesla.

- Vytvořte zásadu podmíněného přístupu, která cílí na všechny prostředky (dříve Všechny cloudové aplikace) a vyžaduje MFA při přihlášení jako sílu ověřování a podmínky udělení kompatibilního zařízení.

- Vytvořte zásadu podmíněného přístupu, která cílí na akci Registrace bezpečnostních informací a vyžaduje sílu ověřování Bootstrap a obnovení.

V důsledku toho můžou uživatelé na kompatibilním zařízení zaregistrovat jakoukoli metodu vícefaktorového ověřování pomocí TAP. Pak můžou použít nově zaregistrovanou metodu k ověření v jiných prostředcích, jako je Outlook.

Poznámka:

Pokud je na akci uživatele Registrace informací o zabezpečení cíleno více zásad podmíněného přístupu a každá z nich aplikuje určitou úroveň ověřování, musí uživatel splnit všechny tyto úrovně ověřování, aby se mohl přihlásit.

Některé metody bez hesla a odolné proti phishingu se nedají zaregistrovat v režimu přerušení. Další informace najdete v části Registrace metod ověřování bez hesla dále v tomto článku.

Uživatelské prostředí

Následující faktory určují, jestli uživatel získá přístup k prostředku:

- Kterou metodu ověřování uživatel použil dříve?

- Které metody jsou k dispozici pro sílu ověřování?

- Které metody přihlášení uživatele jsou povoleny v zásadách ověřování metod?

- Je uživatel zaregistrovaný pro některou dostupnou metodu?

Když uživatel přistupuje k prostředku chráněnému zásadou síly ověřování pro podmíněný přístup, Microsoft Entra ID vyhodnocuje, zda metody, které uživatel použil, splňují požadovanou sílu ověřování. Pokud uživatel použil vhodnou metodu, Microsoft Entra ID udělí přístup k prostředku.

Předpokládejme například, že se uživatel přihlásí pomocí kombinace hesla a textové zprávy. Uživatel přistupuje k prostředku chráněnému silnou vícefaktorovou autentizací. V takovém případě má uživatel přístup k prostředku bez další výzvy k ověření.

Předpokládejme, že stejný uživatel přistupuje k prostředku chráněnému silou vícefaktorového ověřování odolným proti útokům phishing. V tomto okamžiku se uživateli zobrazí výzva k zadání metody ověřování odolné proti útokům phishing, jako je Například Windows Hello pro firmy.

Pokud se uživatel nezaregistroval pro žádné metody, které splňují sílu ověřování, budou přesměrováni na kombinovanou registraci.

Uživatelé musí zaregistrovat pouze jednu metodu ověřování, která splňuje požadavek na sílu ověřování. Pokud síla ověřování neobsahuje metodu, kterou může uživatel zaregistrovat a používat, Microsoft Entra ID zablokuje uživateli přihlášení k prostředku.

Registrace metod ověřování bez hesla

Následující metody ověřování nelze zaregistrovat jako součást režimu přerušení v kombinované registraci. Před použitím zásad podmíněného přístupu se ujistěte, že jsou uživatelé zaregistrovaní k těmto metodám, které můžou vyžadovat jejich použití pro přihlášení. Uživatel, který není zaregistrovaný pro tyto metody, nemůže získat přístup k prostředku, dokud není zaregistrovaná požadovaná metoda.

| metoda | Požadavky na registraci |

|---|---|

| Microsoft Authenticator (přihlášení pro telefon) | Můžete ho zaregistrovat z aplikace Authenticator. |

| Klíč (FIDO2) | V kombinované registraci je možné registrovat prostřednictvím spravovaného režimu a vynucovat sílu ověřování prostřednictvím režimu přerušení v kombinované registraci. |

| Ověřování pomocí certifikátů | Vyžaduje nastavení správce. Uživatel ho nemůže zaregistrovat. |

| Windows Hello pro firmy | Je možné ho zaregistrovat v prostředí Windows Out of Box (OOBE) nebo v nabídce Nastavení systému Windows. |

Prostředí federovaného uživatele

U federovaných domén může správce vynutit vícefaktorové ověřování pomocí podmíněného přístupu Microsoft Entra nebo nastavením federatedIdpMfaBehavior místního poskytovatele federace. Pokud je federatedIdpMfaBehavior nastaven na enforceMfaByFederatedIdp, musí se uživatel ověřit u zprostředkovatele federované identity a může splnit pouze požadavek na sílu ověřování pomocí federovaného vícefaktorového ověření. Další informace o nastavení federace najdete v tématu Migrace z federace na cloudové ověřování.

Pokud má uživatel z federované domény nastavení vícefaktorové autentizace v rozsahu postupného zavedení, může dokončit vícefaktorovou autentizaci v cloudu a splnit jakoukoli kombinaci federovaného jednofaktorového ověřování plus něčeho, co má uživatel. Další informace o postupném uvedení najdete v tématu Povolení postupného uvedení.