Krok 2. Nasazení detekce útoků a reakce na ně

Jako počáteční krok detekce útoků ransomware a reakce na ně v tenantovi Microsoftu 365 důrazně doporučujeme nastavit zkušební prostředí pro vyhodnocení funkcí a možností Microsoft Defender XDR.

Další informace najdete v těchto zdrojích informací.

| Funkce | Popis | Kde začít | Jak ho používat k detekci a odezvě |

|---|---|---|---|

| Microsoft Defender XDR | Kombinuje signály a orchestruje funkce do jediného řešení. Umožňuje odborníkům na zabezpečení spojit dohromady signály hrozeb a určit úplný rozsah a dopad hrozby. Automatizuje akce k zabránění nebo zastavení útoku a samoobslužné nápravy ovlivněných poštovních schránek, koncových bodů a identit uživatelů. |

Začínáme | Reakce na incidenty |

| Microsoft Defender for Identity | Identifikuje, detekuje a prošetřuje pokročilé hrozby, ohrožené identity a škodlivé akce insiderů zaměřené na vaši organizaci prostřednictvím cloudového rozhraní zabezpečení používá signály místní Active Directory Doménové služby (AD DS). | Přehled | Práce s portálem Microsoft Defender for Identity |

| Microsoft Defender pro Office 365 | Chrání vaši organizaci před škodlivými hrozbami, které představují e-mailové zprávy, odkazy (adresy URL) a nástroje pro spolupráci. Chrání před malwarem, phishingem, falšováním identity a dalšími typy útoků. |

Přehled | Proaktivní vyhledávání hrozeb |

| Microsoft Defender for Endpoint | Umožňuje detekci a reakci na pokročilé hrozby napříč koncovými body (zařízeními). | Přehled | Detekce a reakce koncového bodu |

| Microsoft Entra ID Protection | Automatizuje detekci a nápravu rizik založených na identitách a prošetření těchto rizik. | Přehled | Zkoumání rizik |

| Microsoft Defender for Cloud Apps | Zprostředkovatel zabezpečení přístupu ke cloudu pro zjišťování, šetření a zásady správného řízení ve všech cloudových službách Microsoftu a třetích stran. | Přehled | Prověřování |

Poznámka

Všechny tyto služby vyžadují Microsoft 365 E5 nebo Microsoft 365 E3 s doplňkem Microsoft 365 E5 Security.

Pomocí těchto služeb můžete detekovat následující běžné hrozby útočníků ransomware a reagovat na ně:

Krádež přihlašovacích údajů

- Microsoft Entra ID Protection

- Defender for Identity

- Defender for Office 365

Ohrožení zabezpečení zařízení

- Defender for Endpoint

- Defender for Office 365

Eskalace oprávnění

- Microsoft Entra ID Protection

- Defender for Cloud Apps

Chování škodlivých aplikací

- Defender for Cloud Apps

Exfiltrace, odstranění nebo nahrávání dat

- Defender for Office 365

- Defender for Cloud Apps se zásadami detekce anomálií

Následující služby používají Microsoft Defender XDR a jeho portál (https://security.microsoft.com) jako běžný bod shromažďování a analýzy hrozeb:

- Defender for Identity

- Defender for Office 365

- Defender for Endpoint

- Defender for Cloud Apps

Microsoft Defender XDR kombinuje signály hrozeb do výstrah a připojených výstrah do incidentu, aby analytici zabezpečení mohli rychleji detekovat, prošetřit a napravit fáze útoku ransomwarem.

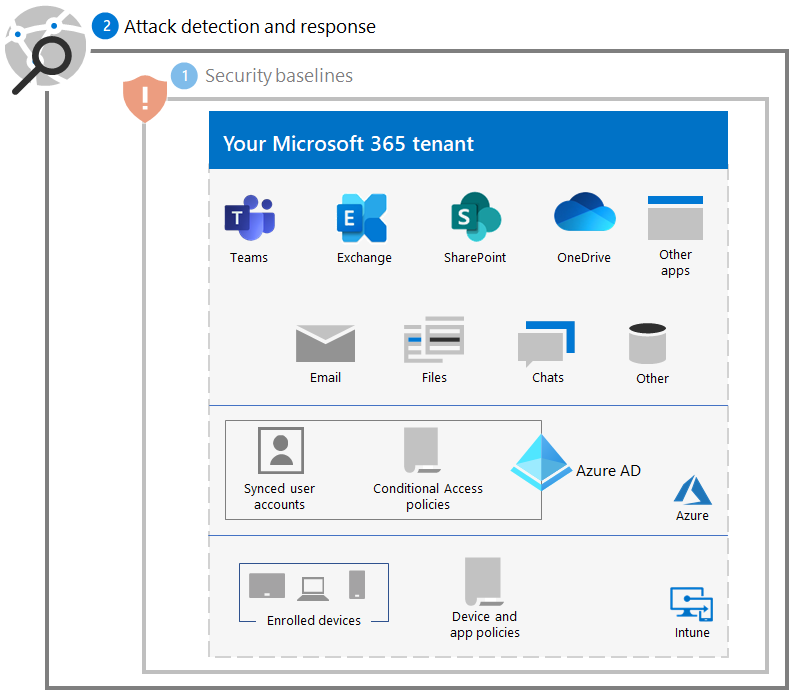

Výsledná konfigurace

Tady je ochrana vašeho tenanta před ransomwarem pro kroky 1 a 2.

Další krok

Pokračujte krokem 3 a chraňte identity ve vašem tenantovi Microsoft 365.