Poznámka

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Ransomware je typ kybernetického útoku, který kyberzločinci používají k rozšíření organizací velkých a malých.

Pochopení ochrany před útoky ransomwaru a minimalizace poškození je důležitou součástí ochrany vaší společnosti. Tento článek obsahuje praktické pokyny, jak rychle nakonfigurovat ochranu ransomwaru.

Pokyny jsou uspořádány do kroků, počínaje nejnaléhavějšími akcemi, které je potřeba provést.

Vytvořte záložku této stránky jako výchozí bod pro kroky.

Důležité

Přečtěte si řadu prevence ransomwaru a ztěžujte svoji organizaci kyberútok.

Poznámka:

Co je ransomware? Podívejte se na definici ransomwaru.

Důležité informace o tomto článku

Poznámka:

Pořadítěchtoch opatření je navržené tak, aby se zajistilo co nejrychlejší snížení rizika a předpokladu, že přepíše normální priority zabezpečení a IT, aby se zabránilo nebo zmírňovalo devastující útoky.

Je důležité si uvědomit , že tyto pokyny pro prevenci ransomwaru jsou strukturované podle kroků, které byste měli dodržovat v uvedeném pořadí. Nejlepší přizpůsobení těchto pokynů vaší situaci:

Držte se doporučených priorit

Tento postup použijte jako počáteční plán, který se má udělat jako první, další a novější, abyste nejdřív získali co nejvíce ovlivněných prvků. Tato doporučení jsou upřednostněna pomocí zásady nulová důvěra (Zero Trust) za předpokladu porušení zabezpečení. Tím se vynutíte zaměřit se na minimalizaci obchodního rizika tím, že za předpokladu, že útočníci mohou úspěšně získat přístup k vašemu prostředí prostřednictvím jedné nebo více metod.

Buďte proaktivní a flexibilní (ale nepřekočujte důležité úkoly)

Projděte si kontrolní seznamy implementace pro všechny části všech tří kroků a zjistěte, jestli existují nějaké oblasti a úkoly, které můžete rychle dokončit dříve. Jinými slovy, věci, které můžete udělat rychleji, protože už máte přístup ke cloudové službě, která nebyla použita, ale mohla by být rychle a snadno nakonfigurovaná. Při pohledu na celý plán buďte opatrní, že tyto pozdější oblasti a úkoly nezpozdí dokončení kriticky důležitých oblastí, jako jsou zálohy a privilegovaný přístup!

Paralelně provádět některé položky

Pokus o provedení všeho najednou může být ohromující, ale některé položky mohou být přirozeně prováděny paralelně. Zaměstnanci různých týmů můžou současně pracovat na úkolech (například na záložním týmu, týmu koncového bodu, týmu identit), a zároveň také řídit dokončení kroků v pořadí podle priority.

Položky v kontrolních znacích implementace jsou v doporučeném pořadí stanovení priority, nikoli v pořadí technických závislostí.

Kontrolní seznamy použijte k potvrzení a úpravě stávající konfigurace podle potřeby a způsobem, který funguje ve vaší organizaci. Například v nejdůležitějším prvku zálohování zálohujete některé systémy, ale nemusí být offline nebo neměnné, možná nebudete testovat úplné postupy obnovení podniku nebo možná nemáte zálohy důležitých obchodních systémů nebo důležitých IT systémů, jako jsou řadiče domény služby Doména služby Active Directory Services (AD DS).

Poznámka:

Další shrnutí tohoto procesu najdete v 3 krocích, jak zabránit ransomwaru (září 2021) na blogu Microsoftu o zabezpečení.

Nastavení systému, aby se zabránilo ransomwaru právě teď

Postupujte takto:

Krok 1. Příprava plánu obnovení ransomwaru

Tento krok je navržený tak, aby minimalizoval peněžní pobídku útočníků ransomwaru tím, že ho zpřístupňuje:

- Mnohem obtížnější je přístup k systémům nebo šifrování nebo poškození dat organizace.

- Snadnější zotavení vaší organizace z útoku bez placení výkupného.

Poznámka:

Při obnovování mnoha nebo všech podnikových systémů je obtížné úsilí, alternativou placení útočníka za obnovovací klíč, který nemusí dodat, a použití nástrojů napsaných útočníky k pokusu o obnovení systémů a dat.

Krok 2. Omezení rozsahu poškození ransomwaru

Znesnadnit útočníkům přístup k více podnikovým kritickým systémům prostřednictvím privilegovaných přístupových rolí. Omezení schopnosti útočníka získat privilegovaný přístup znesnadňuje zisk z útoku na vaši organizaci, což zvyšuje pravděpodobnost, že se vzdá a přejde jinam.

Krok 3. Je těžké dostat se kyberzločinci

Tato poslední sada úkolů je důležitá pro zvýšení tření pro vstup, ale dokončení v rámci větší cesty zabezpečení bude časově trvat. Cílem tohoto kroku je ztížit práci útočníků při pokusu o získání přístupu k místní nebo cloudové infrastruktuře v různých běžných bodech vstupu. Existuje mnoho úkolů, takže je důležité určit prioritu práce tady na základě toho, jak rychle je můžete dosáhnout s vašimi aktuálními zdroji.

I když mnoho z nich bude dobře známé a snadno se toho dosáhne, je velmi důležité, aby vaše práce na kroku 3 neměla zpomalit průběh kroků 1 a 2.

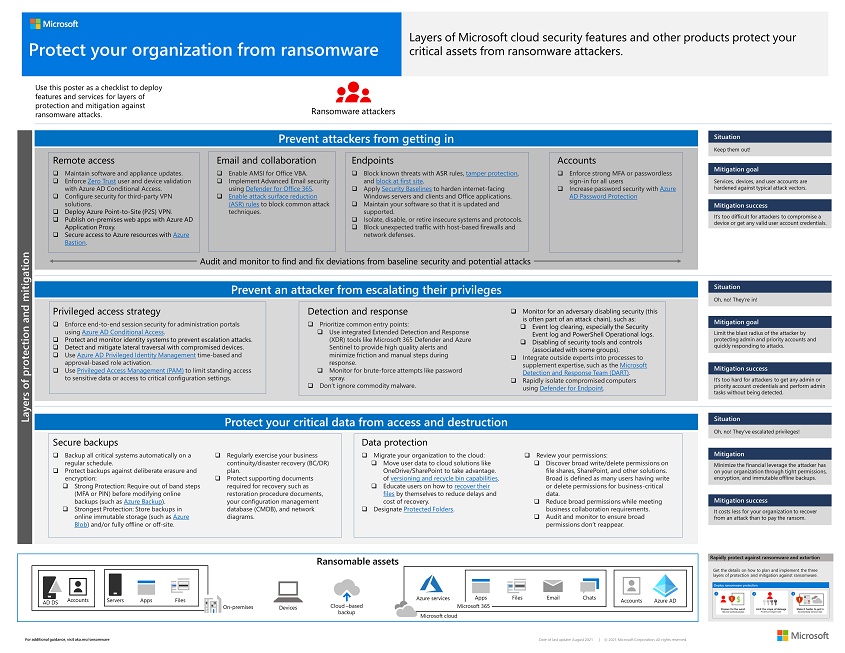

Ochrana ransomwaru na první pohled

Můžete si také prohlédnout přehled kroků a kontrolních seznamů jejich implementace jako úrovně ochrany před útočníky ransomwaru pomocí plakátu Chránit vaši organizaci před ransomwarem.

Určete prioritu zmírnění rizik ransomwaru na úrovni maker. Nakonfigurujte prostředí vaší organizace pro ochranu před ransomwarem.

Další krok

Začněte krokem 1 a připravte organizaci na zotavení z útoku, aniž byste museli zaplatit výkupné.

Další zdroje informací o ransomwaru

Klíčové informace od Microsoftu:

- Rostoucí hrozba ransomware, Microsoft On the Issues blogový příspěvek 20. července 2021

- Ransomwar provozovaný člověkem

- 2021 Microsoft Digital Defense Report (viz stránky 10–19)

- Ransomwaru: Sestava analýzy hrozeb pro trvalou a průběžnou hrozbu na portálu Microsoft Defender

- Tým Microsoft Incident Response (dříve DART/CRSP) – přístup a případová studie

Microsoft 365:

- Nasazení ochrany ransomwaru pro vašeho tenanta Microsoftu 365

- Maximalizace odolnosti ransomwaru pomocí Azure a Microsoftu 365

- Zotavení z útoku ransomwarem

- Ochrana proti malwaru a ransomwaru

- Ochrana počítače s Windows 10 před ransomwarem

- Zpracování ransomwaru v SharePointu Online

- Sestavy analýzy hrozeb pro ransomware na portálu Microsoft Defenderu

XDR v programu Microsoft Defender:

Microsoft Azure:

- Azure Defenses for Ransomware Attack

- Maximalizace odolnosti ransomwaru pomocí Azure a Microsoftu 365

- Plán zálohování a obnovení pro ochranu před ransomwarem

- Pomoc s ochranou před ransomwarem pomocí služby Microsoft Azure Backup (26minutové video)

- Zotavení z ohrožení systémové identity

- Pokročilá detekce útoků s více fázemi ve službě Microsoft Sentinel

- Fúzní detekce ransomwaru v Microsoft Sentinelu

Microsoft Defender for Cloud Apps:

Blogové příspěvky týmu zabezpečení Microsoftu:

Průvodce bojem proti ransomwaru provozovanému člověkem: část 1 (září 2021)

Klíčové kroky týkající se toho, jak reakce na incidenty Microsoftu provádí vyšetřování incidentů ransomwaru.

Průvodce bojem proti ransomwaru provozovanému člověkem: část 2 (září 2021)

Doporučení a osvědčené postupy

-

Viz část Ransomware.

Útoky ransomwaru provozované lidmi: Prevence havárie (březen 2020)

Zahrnuje analýzy skutečných útoků z řetězu útoků.

Norsk Hydro reaguje na útok ransomwaru s transparentností (prosinec 2019)